终于忙完初稿,开心地写一篇博客。 “网络安全提高班”新的100篇文章即将开启,包括Web渗透、内网渗透、靶场搭建、CVE复现、攻击溯源、实战及CTF总结,它将更加聚焦,更加深入,也是作者的慢慢成长史。换专业确实挺难的,Web渗透也是块硬骨头,但我也试试,看看自己未来四年究竟能将它学到什么程度,漫漫长征路,偏向虎山行。享受过程,一起加油~

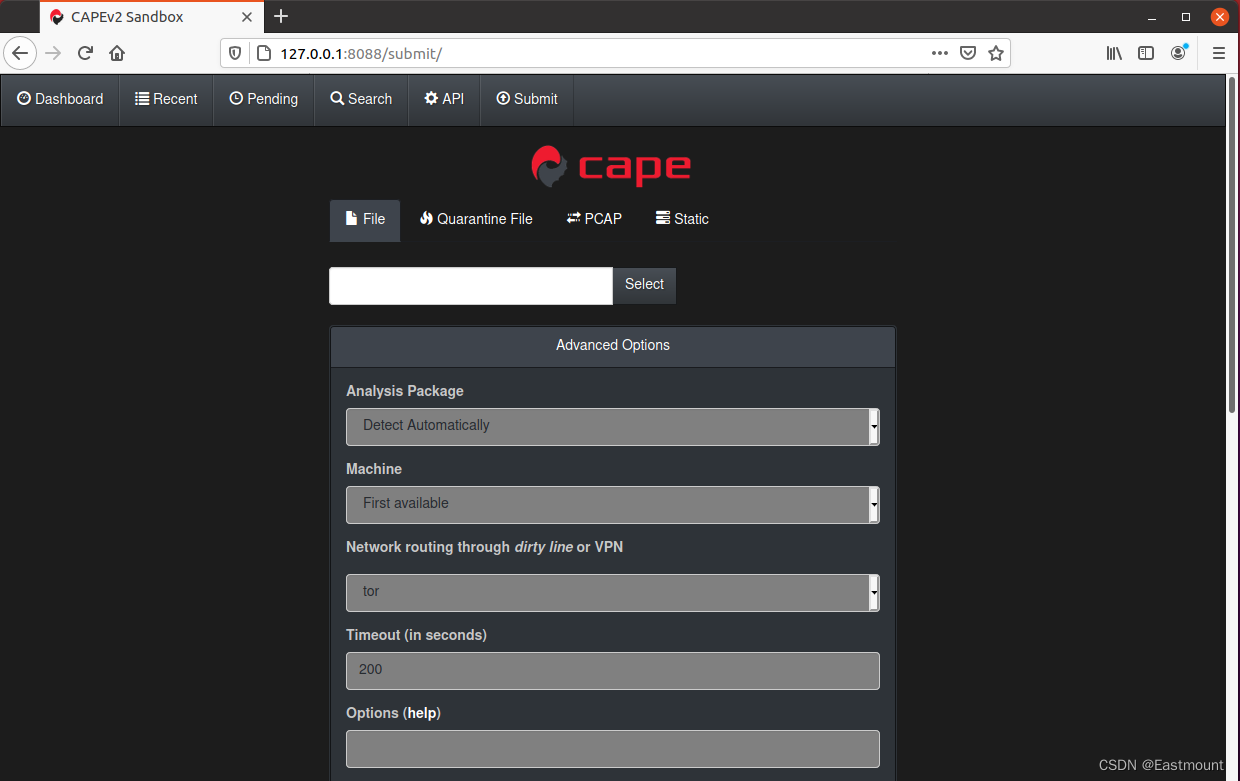

前文详细介绍恶意代码静态分析经典工具Capa的基础用法,以及批量提取静态特征和ATT&CK技战术,主要是从提取的静态特征Json文件中提取关键特征。这篇文章将详细讲解动态分析沙箱Cape,其是一个开源的自动恶意软件分析系统,通过自动运行和分析恶意软件,全面分析和提取恶意软件的关键特征。本文先介绍Cape沙箱的安装和基础用法,后续随着深入再分享。基础性文章,希望对您有帮助,如果存在错误或不足之处,还请海涵。且看且珍惜!

- Cape来源于Cuckoo沙箱,整个安装极其繁琐,需要多个系统嵌套,包括Ubuntu、Windows、Cuckoo等。这里作者介绍一种相对简单的Cape沙箱安装环境,通过我师弟集成的Cape虚拟机镜像安装,通过他允许后在此分享并表示感谢,也希望帮助更多安全童鞋和初学者。