修改SSH配置文件,添加加密算法

vi /etc/ssh/sshd_config

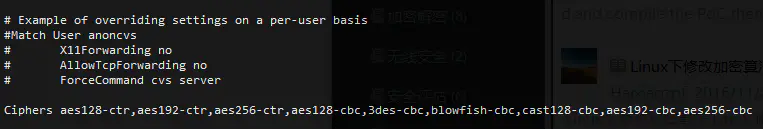

在最后添加以下内容(屏蔽arcfour,arcfour128,arcfour256等弱加密算法):

Ciphers aes128-ctr,aes192-ctr,aes256-ctr,aes128-cbc,3des-cbc,blowfish-cbc,cast128-cbc,aes192-cbc,aes25-cbc

ssh_config和sshd_config都是ssh服务器的配置文件,二者区别在于,前者是针对客户端的配置文件,后者则是针对服务端的配置文件。

保存文件后重启SSH服务

systemctl restart sshd

Bad SSH2 cipher spec 报错

sshd启动的时候会读取配置文件sshd_config内容,然后和代码里面的数组ciphers(文件cipher.c)比较,如果 ciphers 的数组配置与 sshd_config 不一样的话,就会引发 Bad SSH2 cipher spec 的错误。

通过下以命令查看ssh使用了哪些ciphers:

$ ssh -Q cipher

由图可知:当前系统openssh的版本不支持blowfish-cbc,cast128-cbc,

验证

ssh -vv -oCiphers=aes128-cbc,3des-cbc 服务器ip