Vulfocus是一个漏洞集成平台,可以通过平台添加多种类型的漏洞靶场,操作简单,易学易用。接下来小编将带领大家一同搭建一个简单的测试靶场环境。

Github:https://github.com/fofapro/vulfocus

Docker **hub:**https://hub.docker.com/u/vulfocus

**官方网站:**https://fofapro.github.io/vulfocus

**试用地址:**http://vulfocus.fofa.so/

01

vulfocus环境部署

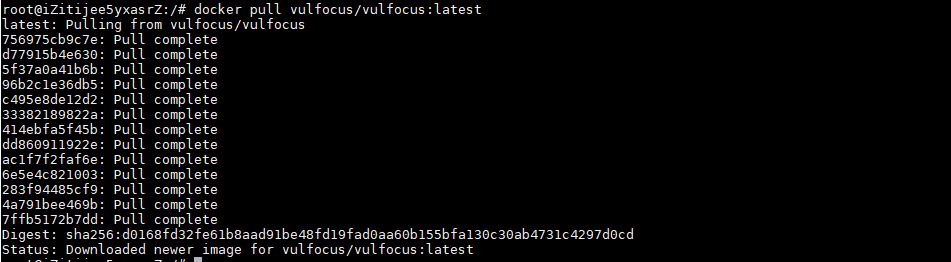

拉去vulfocus镜像

>>> docker pull vulfocus/vulfocus:latest

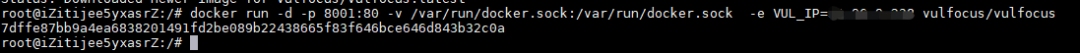

启动该镜像,并进行端口映射

>>> docker run -d -p 8001:80 -v /var/run/docker.sock:/var/run/docker.sock -e VUL_IP=192.168.11.101 vulfocus/vulfocus

注意:这里的IP地址是Docker服务器的IP,不能是127.0.0.1

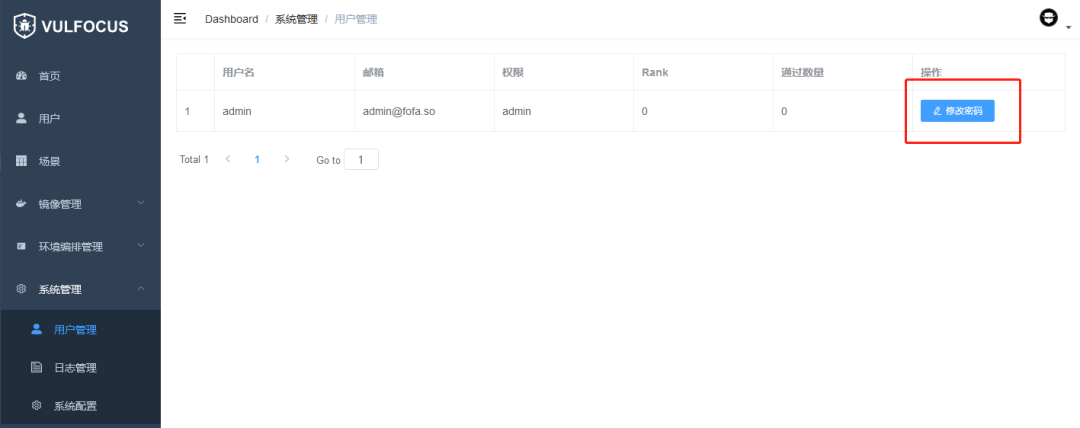

启动完成后,在浏览器访问xx.xx.xx.xx:8001即可成功访问到vulfocus服务,登陆密码默认为admin/admin,登陆成功以后可以在左侧菜单栏,单击用户管理,修改管理员的密码。操作如下图所示:

02

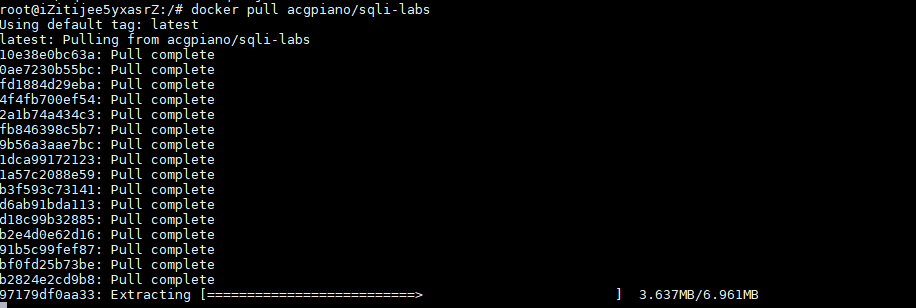

Sqli-labs靶场搭建

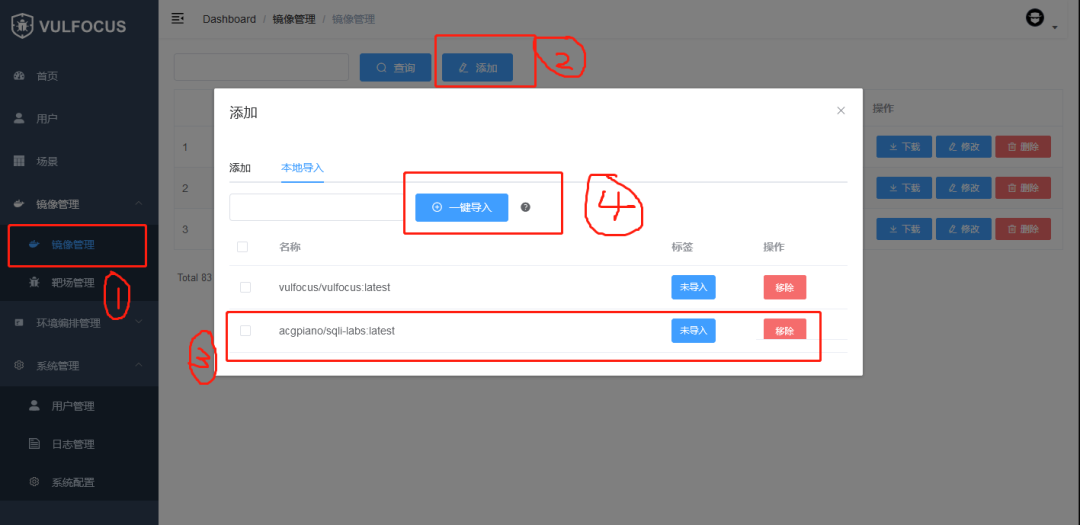

增加靶场环境,此处安装sqli-labs靶场,安装如下:

安装完成以后,登入到vulfocus平台,点击镜像管理->添加->勾选sqli-labs->点击一键导入,之后我们就可以在菜单栏首页,参看到sqli-labs的靶场环境了。点击启动按钮,就成功部署了sqli-labs的靶场环境了。

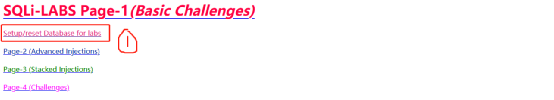

直接访问页面提示的网址信息,点击setup/reset Database for labs更新数据库信息。然后sql注入靶场就成功搭建完毕了。

03

pikachu靶场搭建

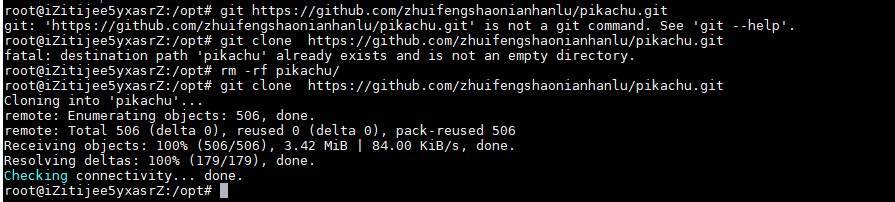

接下来给大家介绍如何通过docker搭建pikachu靶场环境,首先通过git下载安装包:

>>> git clone https://github.com/zhuifengshaonianhanlu/pikachu.git

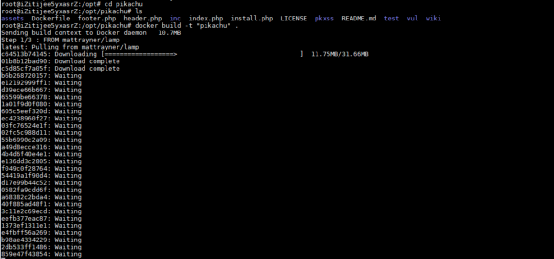

下载完安装包以后,进入到picachu文件夹,执行如下语句,安装部署pikachu镜像文件:

>>> docker build -t “pikachu” -

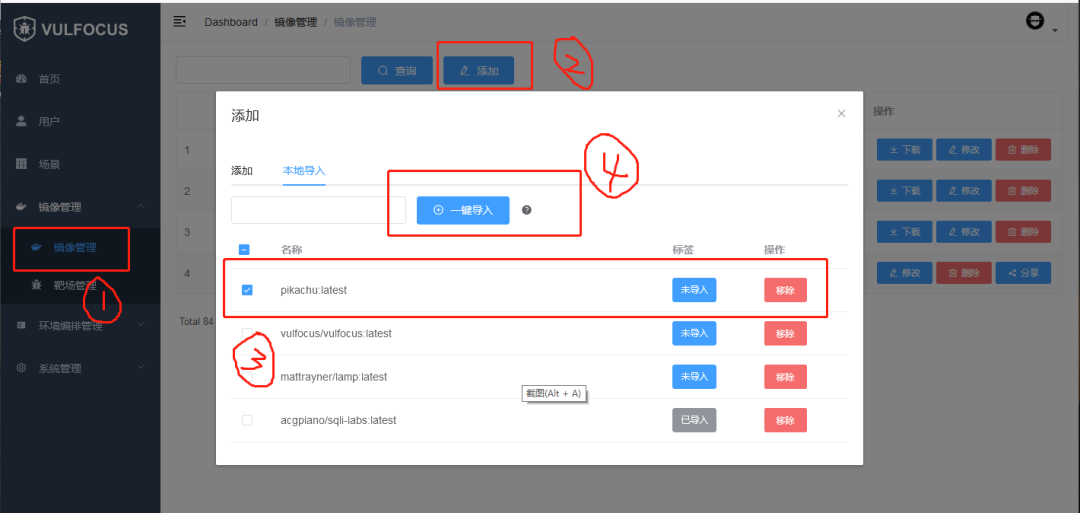

在安装完pikachu镜像以后,点击镜像管理->添加->勾选pikachu->点击一键安装,之后再菜单栏的首页就可以查看pikachu的靶场环境了。

同理,再菜单栏点击首页,启动靶场环境,根据提示就可以访问到pikachu靶场了。

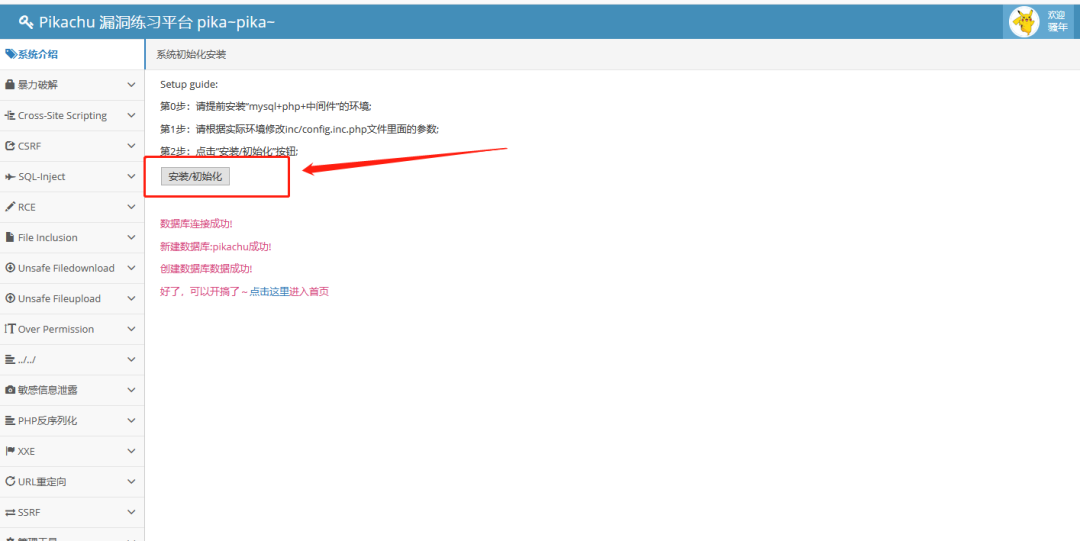

此时,pikachu靶场还没有完整安装,需要访问install.php点击页面的安装/初始化即可完成环境的部署:http://xxxxxxx:21966/install.php

04

部署测试场景

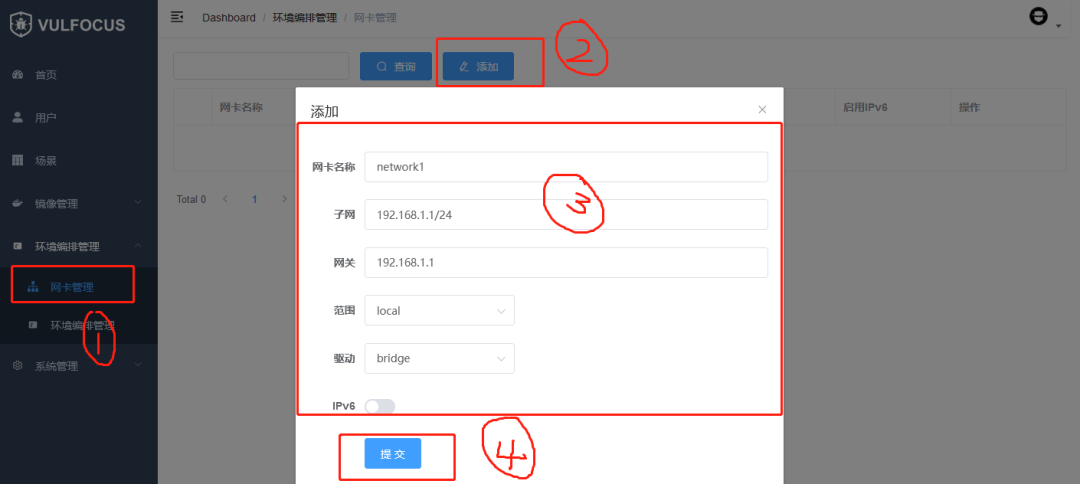

接下来给大家介绍一下vulfocus其它菜单栏的功能,部署一个测试场景。首先点击网卡管理,根据如下图形式设置一个测试网卡:

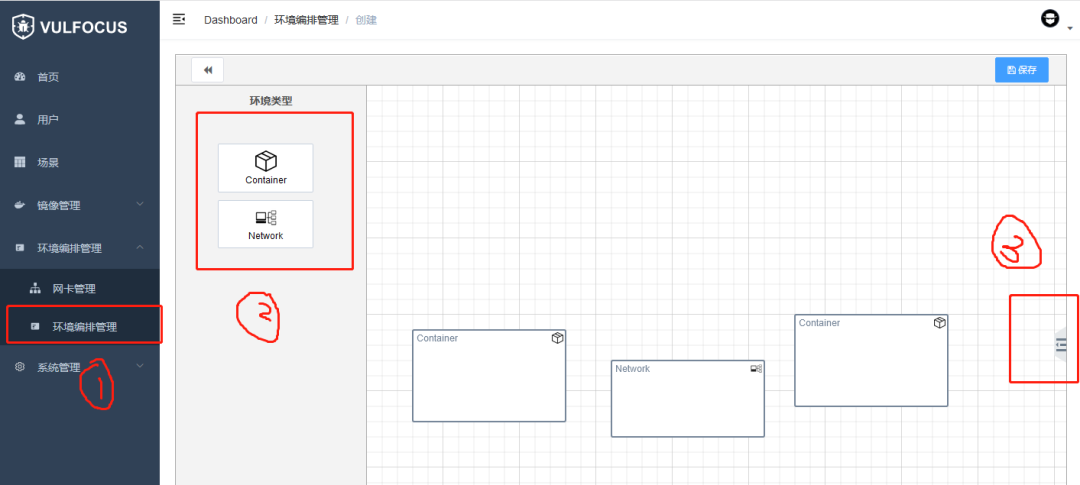

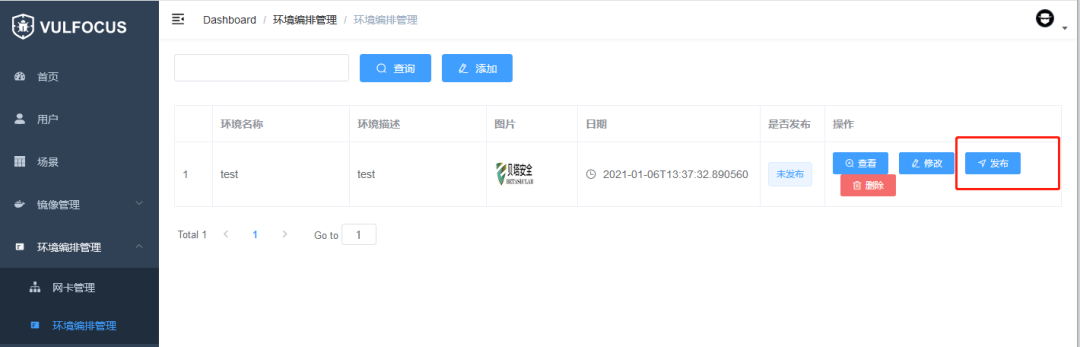

设置完成以后,进行环境编译管理,过程如下图所示:

最后点击保存,并进行发布:

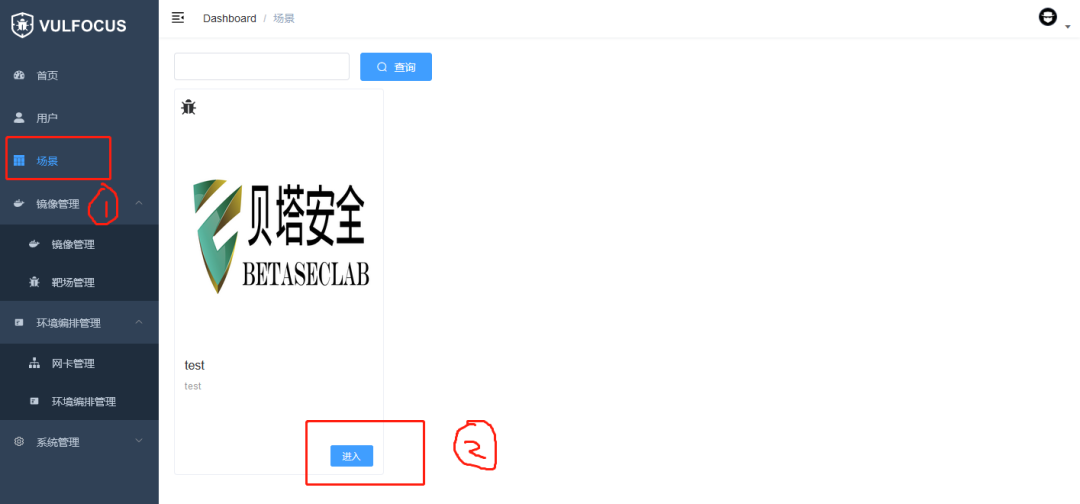

然后在场景界面点击进入,就可以同时启动搭建的测试环境了,比如内网渗透、awd都可以通过该方式进行部署搭建:

学习计划安排

我一共划分了六个阶段,但并不是说你得学完全部才能上手工作,对于一些初级岗位,学到第三四个阶段就足矣~

这里我整合并且整理成了一份【282G】的网络安全从零基础入门到进阶资料包,需要的小伙伴可以扫描下方CSDN官方合作二维码免费领取哦,无偿分享!!!

①网络安全学习路线

②上百份渗透测试电子书

③安全攻防357页笔记

④50份安全攻防面试指南

⑤安全红队渗透工具包

⑥HW护网行动经验总结

⑦100个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年CTF夺旗赛题解析