作者:Eason_LYC

悲观者预言失败,十言九中。 乐观者创造奇迹,一次即可。

一个人的价值,在于他所拥有的。所以可以不学无术,但不能一无所有!

技术领域:WEB安全、网络攻防

关注WEB安全、网络攻防。我的专栏文章知识点全面细致,逻辑清晰、结合实战,让你在学习路上事半功倍,少走弯路!

个人社区:极乐世界-技术至上

追求技术至上,这是我们理想中的极乐世界~(关注我即可加入社区)

1.什么是kali,什么是proxychains?

Kali Linux是一个流行的安全测试和渗透测试操作系统,而ProxyChains是其中一个非常有用的工具,它可以帮助用户在渗透测试期间隐藏其真实IP地址,以便更好地保护他们的匿名性和隐私。

具体来说,ProxyChains是一个开源工具,它允许用户通过一个或多个代理服务器来路由TCP或UDP连接,从而隐藏其真实IP地址。该工具可以用于在不被发现的情况下执行各种网络操作,例如扫描和攻击,而无需揭示用户的位置和身份。

使用ProxyChains,用户可以在Kali Linux中配置不同类型的代理服务器,包括HTTP、SOCKS4和SOCKS5代理。此外,用户还可以为不同的目标指定不同的代理服务器,以确保他们的行为不被检测到或跟踪。

ProxyChains是一个非常有用的工具,可以帮助渗透测试人员隐藏其真实IP地址,以保护其隐私和匿名性。从某种意义上堪称神器,简单易用且好用!

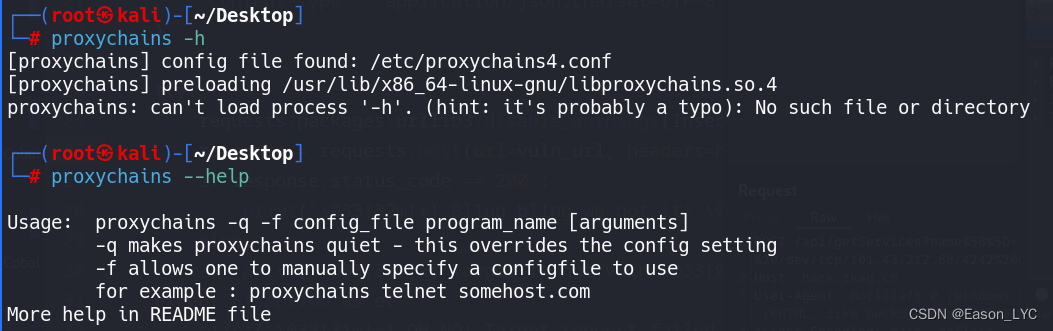

2. proxychains简单使用

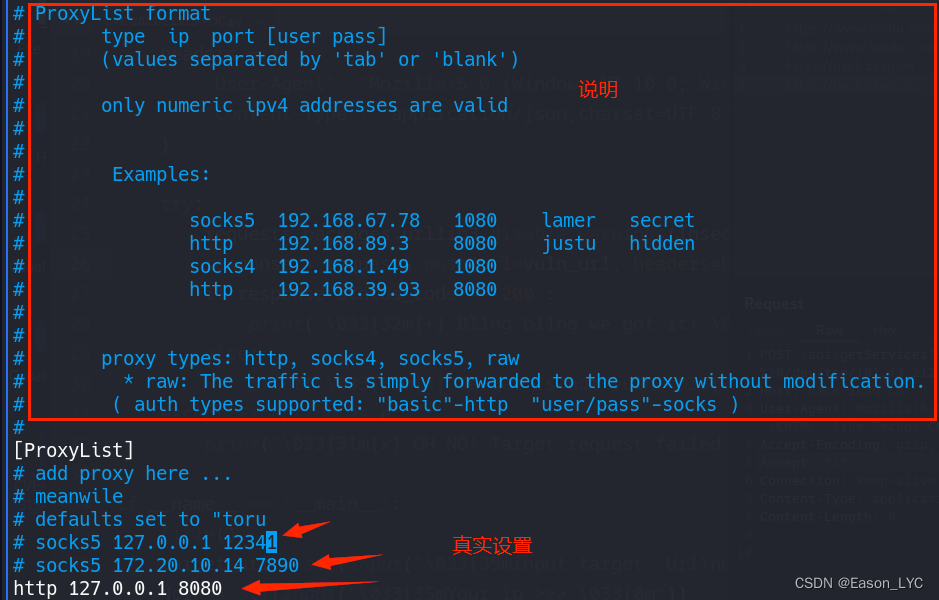

- 打开Proxychains配置文件/etc/proxychains4.conf,编辑文件中的代理服务器列表:

在文件的最后,添加代理服务器的IP地址和端口号,例如:sudo vim /etc/proxychains4.conf[ProxyList] socks5 127.0.0.1 1080 http 127.0.0.1 8080 - 在终端中使用Proxychains启动需要代理的应用程序,例如Nmap扫描:

此时Nmap将使用Proxychains配置文件中的代理服务器进行扫描,实现IP地址的隐藏和匿名。proxychains nmap -sS 192.168.1.0/24

需要注意的是,使用Proxychains可能会使网络连接变慢,而且如果代理服务器有问题,可能会导致网络不可用。因此,在使用Proxychains时,需要谨慎选择可靠的代理服务器,并在必要时进行调整和更改配置文件。

3. msf与proxychains的联动

MSF(Metasploit Framework)是一款广泛使用的渗透测试框架,而Proxychains是一款常用的代理软件,可以帮助用户通过多级代理来实现匿名浏览和流量转发。两款工具的联动使用,具体操作步骤如下:

-

配置Proxychains:首先需要在本地安装并配置好Proxychains,配置文件为

/etc/proxychains4.conf。在配置文件中,需要指定代理服务器的IP地址、端口号、代理类型等信息。

-

启动MSF:在MSF中使用setg代理来指定代理服务器地址和端口号,例如:

setg Proxies socks4://127.0.0.1:1080 -

进行渗透测试:使用MSF进行渗透测试时,流量会通过Proxychains代理服务器进行转发,从而隐藏真实IP地址。

以上近视说明了这款工具的易用,但是好用体现在哪里呢? 请看下面的多级网络渗透

4. msf与proxychains在多级网络渗透时的联动

这两款工具可以结合使用,以便在多级网络渗透时更好地实现攻击和绕过安全防护。

以下是一个可能的举例:

假设你正在进行一次网络渗透测试,目标网络拥有多层安全防护措施,包括防火墙、入侵检测系统(IDS)和反病毒软件。你已经成功获取了目标系统的IP地址,并且知道它是一个运行Windows Server 2016的Web服务器。你想利用漏洞对该服务器进行攻击,但是你需要绕过目标网络的安全防护。

-

首先,你需要在你的本地计算机上启动Proxychains,并配置它来使用多个代理。例如,你可以使用Tor代理作为第一级代理,然后使用HTTP代理或SOCKS代理作为第二级代理。这将使你的攻击流量从多个地方发出,从而增加了攻击的匿名性和可靠性。

-

然后,你需要在MSF中选择一个合适的exploit或payload,以利用目标系统的漏洞。例如,你可以使用MS17-010漏洞来攻击Windows Server 2016系统,该漏洞可以使你在目标系统上执行任意代码。

-

接下来,你需要配置MSF来使用Proxychains,以便在攻击时通过多级代理进行流量转发。你可以使用如下命令来配置:

set Proxies socks4://127.0.0.1:9050

set ProxiesChain http://proxy2:8080,http://proxy1:8080

set ProxyUseDefaultRoutes false

在这个例子中,第一行命令指定使用Tor代理作为第一级代理,第二行命令指定使用两个HTTP代理作为第二级代理,第三行命令指定禁用默认路由。这些命令将会把MSF的攻击流量通过多级代理进行转发,以便绕过目标网络的安全防护。

- 最后,你可以使用MSF中的exploit或payload来攻击目标系统。攻击流量将经过多级代理,从而使你的攻击更加隐蔽和安全。

MSF和Proxychains可以结合使用,会产生神器的化学反应,在多级网络渗透时实现攻击和绕过安全防护。