文章目录

一,namespaces的六项隔离

| 项番 | 类型 | 功能说明 |

|---|---|---|

| NO.1 | MNT Namespace | 提供磁盘挂载点和文件系统的隔离能力 |

| NO.2 | IPC Namespace | 提供进程间通信的隔离能力 |

| NO.3 | Net Namespace | 提供网络隔离能力 |

| NO.4 | UTS Namespace | 提供主机名隔离能力 |

| NO.5 | PID Namespace | 提供进程隔离能力 |

| NO.6 | User Namespace | 提供用户隔离能力 |

二,Docker网络

Docker使用Linux桥接,在宿主机虚拟一个Docker容器网桥(docker0),Docker启动一个容器时会根据Docker网桥的网段分配给容器一个IP地址,称为Container-IP,同时Docker网桥是每个容器的默认网关。因为在同一宿主机内的容器都接入同一个网桥,这样容器之间就能够通过容器的Container-IP直接通信。

Docker网桥是宿主机虚拟出来的,并不是真实存在的网络设备,外部网络是无法寻址到的,这也意味着外部网络无法直接通过

Container-IP访问到容器。如果容器希望外部访问能够访问到,可以通过映射容器端口到宿主主机(端口映射),即 docker run创建容器时候通过-p或-Р参数来启用,访问容器的时候就通过[ 宿主机IP]:[容器端口]访问容器。

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-4Y2xC0Tb-1646748475005)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\2.bmp)]](https://img-blog.csdnimg.cn/28ccec26d9294e7daadfd6bd340fb91a.bmp)

那如何让容器被外部访问呢?接下来就要讲到一个功能,容器端口映射

1.端口映射

(1)随机端口映射

docker run -itd -P 镜像:标签

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-aIUnjVDz-1646748475006)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\3.bmp)]](https://img-blog.csdnimg.cn/82f05130f44a4c4ca0c5b6dd94b7852e.bmp?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA55av54uC55qE5pav5Zu-5Y2h,size_20,color_FFFFFF,t_70,g_se,x_16)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-vcnw19lX-1646748475006)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\4.bmp)]](https://img-blog.csdnimg.cn/b9a042fe175a419897c190d5c7e8a175.bmp?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA55av54uC55qE5pav5Zu-5Y2h,size_20,color_FFFFFF,t_70,g_se,x_16)

(2)指定端口映射

docker run -itd -p 指定宿主机端口:指定容器端口 镜像:标签

##宿主机端口 32768 - 60999 这些端口都能被使用 0-32767 端口是被系统所使用的

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-B3de9GEf-1646748475007)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\5.bmp)]](https://img-blog.csdnimg.cn/9bd7acd64d634d52af36c56b29950a50.bmp?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA55av54uC55qE5pav5Zu-5Y2h,size_20,color_FFFFFF,t_70,g_se,x_16)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-AM7iLnQ3-1646748475007)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\6.bmp)]](https://img-blog.csdnimg.cn/7ddfea0b6ba440898fbc1e60fa45c7e5.bmp?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA55av54uC55qE5pav5Zu-5Y2h,size_20,color_FFFFFF,t_70,g_se,x_16)

2.查看容器日志

docker logs 容器id或容器名

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-y9cb8yw8-1646748475008)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\7.bmp)]](https://img-blog.csdnimg.cn/80a0b5cf55614263bc138d8c43fc4549.bmp?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA55av54uC55qE5pav5Zu-5Y2h,size_20,color_FFFFFF,t_70,g_se,x_16)

3.docker的网络模式

**Host:**容器将不会虚拟出自己的网卡,配置自己的IP等,而是使用宿主机的IP和端口。

**Container:**创建的容器不会创建自己的网卡,配置自己的IP,而是和一个指定的容器共享IP、端口范围。

**None:**该模式关闭了容器的网络功能。

**Bridge:**默认为该模式,此模式会为每一个容器分配、设置IP等,并将容器连接到一个docker0虚拟网桥,通过dockerl网桥以及iptablesnat表配置与宿主机通信。

自定义网络

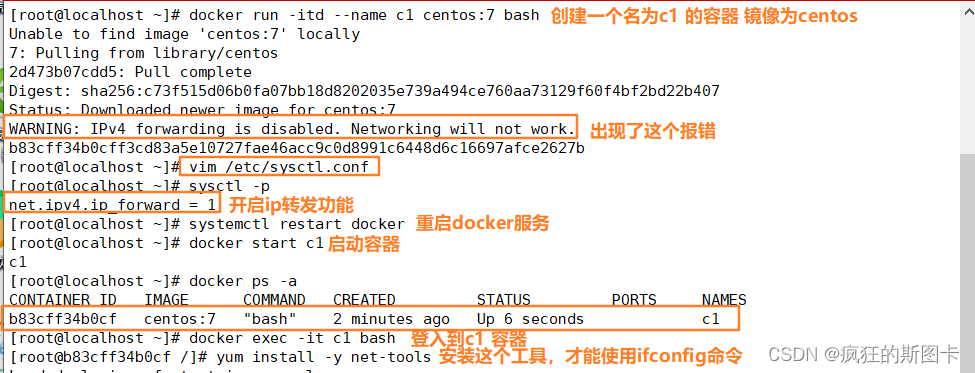

安装Docker时,它会自动创建三个网络,bridge(创建容器默认连接到此网络),none,host

网络模式详解

1.host模式:

相当于Vmware中的桥接模式,与宿主机在同一个网络中,但没有独立IP地址。

Docker使用了Linux的Namespaces技术来进行资源隔离,如PID Namespace隔离进程,Mount Namespace隔离文件系统,NetworkNamespace隔离网络等。

一个Network Namespace提供了一份独立的网络环境,包括网卡、路由、iptable规则等都与其他的Networ Namespace隔离。

一个Docker容器一般会分配一个独立的Network Namespace.

但如果启动容器的时候使用host模式,那么这个容器将不会获得一个独立的Network Namespace,而是和宿主机共用一个Network Namespace。容器将不会虚拟出自己的网卡、配置自己的IP等,而是使用宿主机的IP和端口。

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-tfo4ZXji-1646748475008)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\10.bmp)]](https://img-blog.csdnimg.cn/d795b53a76a444e48a0bbcac45499247.bmp?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA55av54uC55qE5pav5Zu-5Y2h,size_14,color_FFFFFF,t_70,g_se,x_16)

2.container模式

在理解了host模式后,这个模式也就好理解了。这个模式指定新创建的容器和已经存在的一个容器共享一个Network

Namespace,而不是和宿主机共享。新创建的容器不会创建自己的网卡,配置自己的IP,而是和一个指定的容器共享IP、端口范围等。同样,两个容器除了网络方面,其他的如文件系统、进程列表等还是隔离的。两个容器的进程可以通过Io网卡设备通信。

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-CvN8av1M-1646748475009)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\11.bmp)]](https://img-blog.csdnimg.cn/973ccb9bb39e441797a4a928e287374e.bmp?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA55av54uC55qE5pav5Zu-5Y2h,size_20,color_FFFFFF,t_70,g_se,x_16)

(1).查看docker网络列表

[root@localhost ~]# docker network ls

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-OzcInBV1-1646748475009)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\8.bmp)]](https://img-blog.csdnimg.cn/3d91def9e0364561ba3423f39bc086df.bmp)

(2).获取容器进程号

docker inspect -f '{

{.State.Pid}}' 容器Pid号

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-EQNWqA6D-1646748475010)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\9.bmp)]](https://img-blog.csdnimg.cn/96b0b76a8b7047da85b9114e156a594f.bmp)

(3)容器指定container模式

docker run -itd --name c2 --net=container:817518d0df4b nginx:1.14 bash

3.none模式

使用none模式,Docker容器拥有自己的Network Namespace,但是,并不为Docker容器进行任何网络配置。

也就是说,这个Docker容器没有网卡、IP、路由等信息。这种网络模式下容器只有lo回环网络,没有其他网卡。这种类型的网络没有办法联网,封闭的网络能很好的保证容器的安全性。

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-uAKfKy3U-1646748475011)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\12.bmp)]](https://img-blog.csdnimg.cn/cfa61acc634041fe92d6defbdd12e204.bmp?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA55av54uC55qE5pav5Zu-5Y2h,size_20,color_FFFFFF,t_70,g_se,x_16)

4. brideg模式

bridge模式是docker的默认网络模式,不用–net参数,就是bridge模式。

相当于Vmware中的 nat模式,容器使用独立network Namespace,并连接到docker0虚拟网卡。通过docker0网桥以及iptablesnat表配置与宿主机通信,此模式会为每一个容器分配Network Namespace、设置IP等,并将一个主机上的 Docker容器连接到一个虚拟网桥上。

(1)当Docker进程启动时,会在主机上创建一个名为docker0的虚拟网桥,此主机上启动的Docker容器会连接到这个虚拟网桥上。虚拟网桥的工作方式和物理交换机类似,这样主机上的所有容器就通过交换机连在了一个二层网络中。

(2)从docker0子网中分配一个IP给容器使用,并设置docker0的IP地址为容器的默认网关。在主机上创建一对虚拟网卡veth pair设备。veth设备总是成对出现的,它们组成了一个数据的通道,数据从一个设备进入,就会从另一个设备出来。因此,veth设备常用来连接两个网络设备。

(3) Docker将 veth pair 设备的一端放在新创建的容器中,并命名为 eth0(容器的网卡),另一端放在主机中,以 veth*这样类似的名字命名,并将这个网络设备加入到docker0网桥中。可以通过 brctl show命令查看。

(4)使用docker run -p 时,docker实际是在iptables做了DNAT规则,实现端口转发功能。可以使用iptables -t nat -vnL查看。

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-SncbZdAz-1646748475011)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\13.bmp)]](https://img-blog.csdnimg.cn/3a469254d63b407ead8ed231b5c171c8.bmp?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA55av54uC55qE5pav5Zu-5Y2h,size_15,color_FFFFFF,t_70,g_se,x_16)

5.自定义网络

可以先自定义网络,再使用指定IP运行docker

docker network create --subnet=172.18.0.0/16 --opt "com.docker.network.bridge.name"="docker1" mynetwor

##fdocker1为执行ifconfig -a 命令时,显示的网卡名,如果不使用--opt 参数指定此名称,那你在使用ifconfig -a命令查看网络信息时,看到的是类似br-110eb56a0b22这样的名字,这显然不怎么好记。

#mynetwork为执行docker network list命令时,显示的bridge网络模式名称。

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-CABCyaLm-1646748475012)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\14.bmp)]](https://img-blog.csdnimg.cn/e97dae04d514484daeb9efbdf0389f6f.bmp?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA55av54uC55qE5pav5Zu-5Y2h,size_20,color_FFFFFF,t_70,g_se,x_16)

使用指定IP运行docker

docker run -itd --name test4 --net mynetwork --ip 172.18.0.10 centos:7 /bin/bash

容器资源控制

1. CPU资源控制

cgroups,是一个非常强大的linux内核工具,他不仅可以限制被namespace 隔离起来的资源,

还可以为资源设置权重、计算使用量、操控进程启停等等。所以cgroups (Control groups)实现了对资源的配额和度量。

cgroups有四大功能:

**资源限制:**可以对任务使用的资源总额进行限制

**优先级分配:通过分配的cpu时间片数量以及磁盘Io带宽大小,实际上相当于控制了任务运行优先级资源统计:**可以统计系统的资源使用量,如cpu时长,内存用量等

任务控制: cgroup可以对任务执行挂起、恢复等操作

(1)设置CPU使用率上限

Linux通过CFS (Completely Fair Scheduler,完全公平调度器)来调度各个进程对CPU的使用。CFS默认的调度周期是10ms.

我们可以设置每个容器进程的调度周期,以及在这个周期内各个容器最多能使用多少CPU时间。

使用 --cpu-period即可设置调度周期,使用–cpu-guota即可设置在每个周期内容器能使用的CPU时间。两者可以配合使用。CFS周期的有效范围是1ms~1s,对应的–cpu-period 的数值范围是1000~1000000。

而容器的CPU配额必须不小于1ms,即 --cpu-quota的值必须>= 1000。

通过文件修改CPU使用率上限

实例:准备一台只有一核的虚拟机

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-cdwBeWqu-1646748475012)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\15.bmp)]](https://img-blog.csdnimg.cn/d8e9be1db8b346508e0112ecd3e666f2.bmp?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA55av54uC55qE5pav5Zu-5Y2h,size_20,color_FFFFFF,t_70,g_se,x_16)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-3dRvC0uX-1646748475013)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\16.bmp)]](https://img-blog.csdnimg.cn/354a43b4e962483c99fba5e357de3154.bmp?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA55av54uC55qE5pav5Zu-5Y2h,size_20,color_FFFFFF,t_70,g_se,x_16)

那为什么会一下子占有这么多cpu资源,我们可以查看一个配置文件

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-0ldiVvmr-1646748475013)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\17.bmp)]](https://img-blog.csdnimg.cn/fd3e4e72f8a64235b4a12ab6fbeb8ff6.bmp?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA55av54uC55qE5pav5Zu-5Y2h,size_20,color_FFFFFF,t_70,g_se,x_16)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-FpQLbxKU-1646748475014)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\18.bmp)]](https://img-blog.csdnimg.cn/f0663f8aad9e49e495215119db9f844e.bmp?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA55av54uC55qE5pav5Zu-5Y2h,size_20,color_FFFFFF,t_70,g_se,x_16)

运行容器的时候指定cpu使用率

docker run -itd --name 容器名 --cpu-quota 使用率 镜像:标签 bash

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-HSPR7ChW-1646748475014)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\19.bmp)]](https://img-blog.csdnimg.cn/ee69f66048e0462d96d87b73c7e8687e.bmp?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA55av54uC55qE5pav5Zu-5Y2h,size_20,color_FFFFFF,t_70,g_se,x_16)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-SjIDSXOY-1646748475015)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\20.bmp)]](https://img-blog.csdnimg.cn/678fbffc7c1e4b4ab980046c8335ac5a.bmp?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA55av54uC55qE5pav5Zu-5Y2h,size_20,color_FFFFFF,t_70,g_se,x_16)

(2)设置cpu资源占用比(设置多个容器才有效)

Docker通过**–cpu-shares**指定CPU份额,默认值为1024,值为1024的倍数

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-ATNSIe4l-1646748475015)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\21.bmp)]](https://img-blog.csdnimg.cn/ccb781332cb1466597800ee2f7736bf7.bmp)

再开三个终端分别登陆 c3 c4 c5 三个容器,并安装依赖包,并产生四个cpu进程

yum install -y epel-release

yum install -y stress

stress -c 4

再开一个终端,查看容器cpu占比

docker stats

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-RiI1Q3yl-1646748475016)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\22.bmp)]](https://img-blog.csdnimg.cn/4de2e29cbe764967bb68d4fc30dc0979.bmp?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA55av54uC55qE5pav5Zu-5Y2h,size_20,color_FFFFFF,t_70,g_se,x_16)

(3)设置容器绑定指定的CPU

先分配虚拟机4个cpu核数

创建一个c6容器,并绑定1号 3号cpu

[root@localhost ~]# docker run -itd --name c6 --cpuset-cpus 1,3 centos:7 bash

安装,依赖包,压力测试软件

yum install -y epel-release

yum install -y stress

开启压力测试,产生4个cpu进程

stress -c 4

开启另一个终端 执行top 按 1 查看

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Akf3L9jl-1646748475016)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\23.bmp)]](https://img-blog.csdnimg.cn/da0917088d14400b9e857b0ddf432b69.bmp?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA55av54uC55qE5pav5Zu-5Y2h,size_20,color_FFFFFF,t_70,g_se,x_16)

2.对内存使用的限制

docker run -itd --name 容器名 -m 所限制的内存大小 镜像:标签 bash

docker stats ##查看容器使用情况

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-TFec7fWy-1646748475017)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\25.bmp)]](https://img-blog.csdnimg.cn/2751b255f7514631a1d035c661de14fd.bmp)

(1)对交换分区swap限制

强调一下,–memory-swap是必须要与–memory一起使用的。

正常情况下,–memory-swap 的值包含容器可用内存和可用swap。

所以-m 300m --memory-swap=1g 的含义为:容器可以使用300M的物理内存,并且可以使用700M (1G - 300)的 swap。

如果 --memory-swap设置为 0 或者不设置,则容器可以使用的 swap 大小为-m值的两倍。

如果 --memory-swap 的值和 -m值相同,则容器不能使用swap。

如果–memory-swap值为-1,它表示容器程序使用的内存受限,而可以使用的 swap空间使用不受限制(宿主机有多少swap容器就可以使用多少)

3.对磁盘IO配额控制(blkio)的限制

–device-read-bps:限制某个设备上的读速度bps(数据量),单位可以是kb、mb(M)或者gb.

例: docker run -itd --name test9 --device-read-bps /dev/sda:1M centos:7 /bin/bash

–device-write-bps :限制某个设备上的写速度bps(数据量),单位可以是kb、mb(M)或者gb

例: docker run -itd --name test10 --device-write-bps /dev/sda:1mb centos:7 /bin/bash

–device-read-iops :限制读某个设备的iops (次数)

–device-write-iops :限制写入某个设备的iops(次数)

实例:

需求:创建并开启一个c8的容器,镜像为centos:7 设置/dev/sda设备上限制读速度为 1mb/s

docker run -itd --name c8 --device-write-bps /dev/sda:1mb centos:7 bash

docker exec -it c8 bash

进行写入测试

dd if=/dev/zero of=test.txt bs=1M count=10 oflag=direct

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-NNHcZBVe-1646748475017)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\26.bmp)]](https://img-blog.csdnimg.cn/f0bf0f10a72f4d02be9082583f802455.bmp?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA55av54uC55qE5pav5Zu-5Y2h,size_20,color_FFFFFF,t_70,g_se,x_16)

清理docker占用的磁盘空间

可以用于清理磁盘,删除关闭的容器,无用的数据卷和网络

docker system prune -a

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-aMIpf4g0-1646748475018)(C:\Users\zhuquanhao\Desktop\截图命令集合\linux\Docker\Docker第二部分\27.bmp)]](https://img-blog.csdnimg.cn/5d138cc2a2d5486087eafbfd78ec4b3d.bmp?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA55av54uC55qE5pav5Zu-5Y2h,size_20,color_FFFFFF,t_70,g_se,x_16)