CRYPTO

Yusa的密码学签到——BlockTrick

nc连接以后出来哪个就复制哪个,最后得到flag

WEB

ezrce

此题属于是YAPI接口管理平台RCE,利用csdn上找到的exp可以直接打:

cat flag

这个题目有点脑洞了

首先是访问/var/log/nginx/aeecss.log

得知真正的flag文件

然后写了一个ascii的不可见字符的fuzz字典生成脚本:

<?php

$myfile = fopen("ascii.txt","w");

for($i = 0;$i < 129; $i++){

$a = chr($i);

if(!preg_match('/[a-z0-9]/isD',$a)){

preg_replace('/[a-z0-9]/isD','',$a);

$b = urlencode($a)."\n";

$c = "未编码:".$a."经过编码:".$b."\n";

fwrite($myfile,$b);

}

//echo $c;

}

fclose($myfile);

?>

将生成的字典,结合bp,挨个试一下就可以了:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-pJBVsxEF-1629890043677)(http://images2.5666888.xyz//QQ%E5%9B%BE%E7%89%8720210801141707.png)]

利用不可打印字符%80来绕过escapeshellarg函数的。

Phpeasythinkphp

ThinkPHP3.2.x RCE漏洞

在github上搜索thinkphp_gui_tools可以一把梭

cybercms

根据查找资料发现存在sql注入写马getshell,开始实操

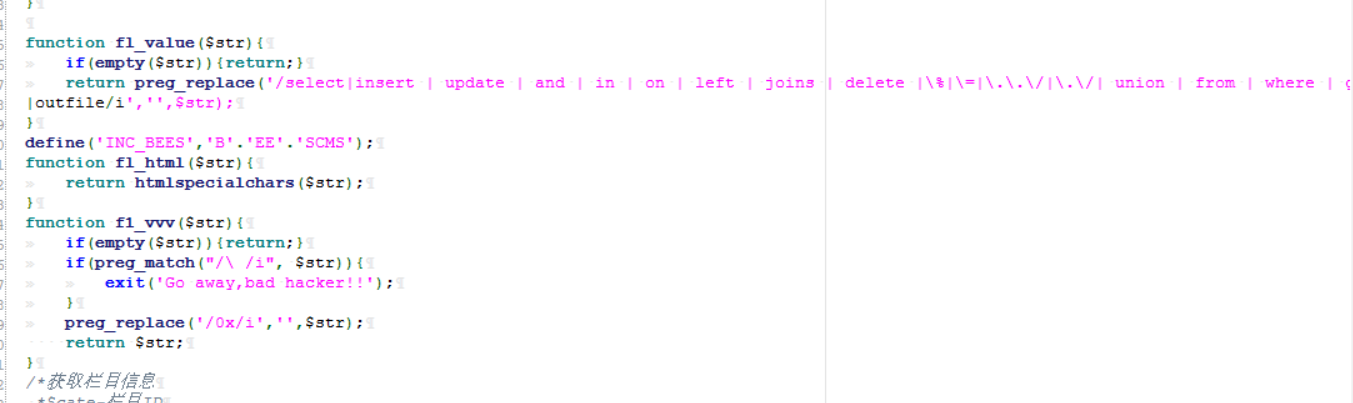

首先存在文件泄露得到源码www.zip,然后跟踪得到过滤的函数

好像还存在玄学问题,多试几次,多抓几次包,order by列出几列,用tap绕过空格的过滤