目录

存活探测

Netbios协议探测

可以获得内网主机的主机名和MAC地址等信息,要扫描的目标端口是137

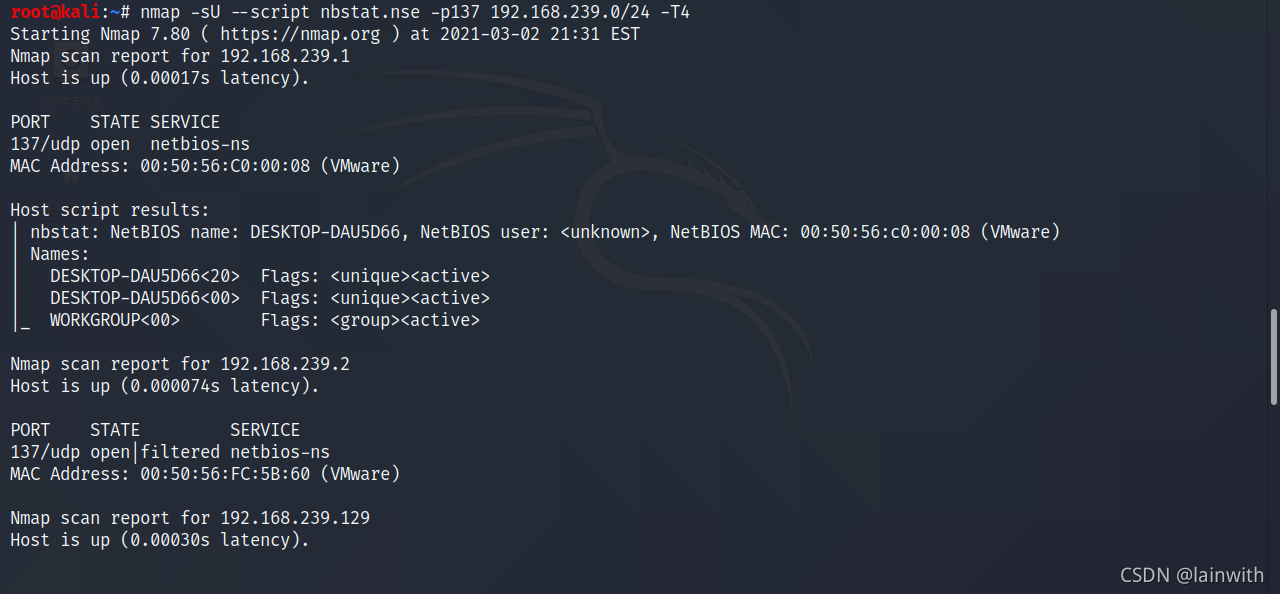

nmap扫描

nmap -sU --script nbstat.nse -p137 192.168.239.0/24 -T4

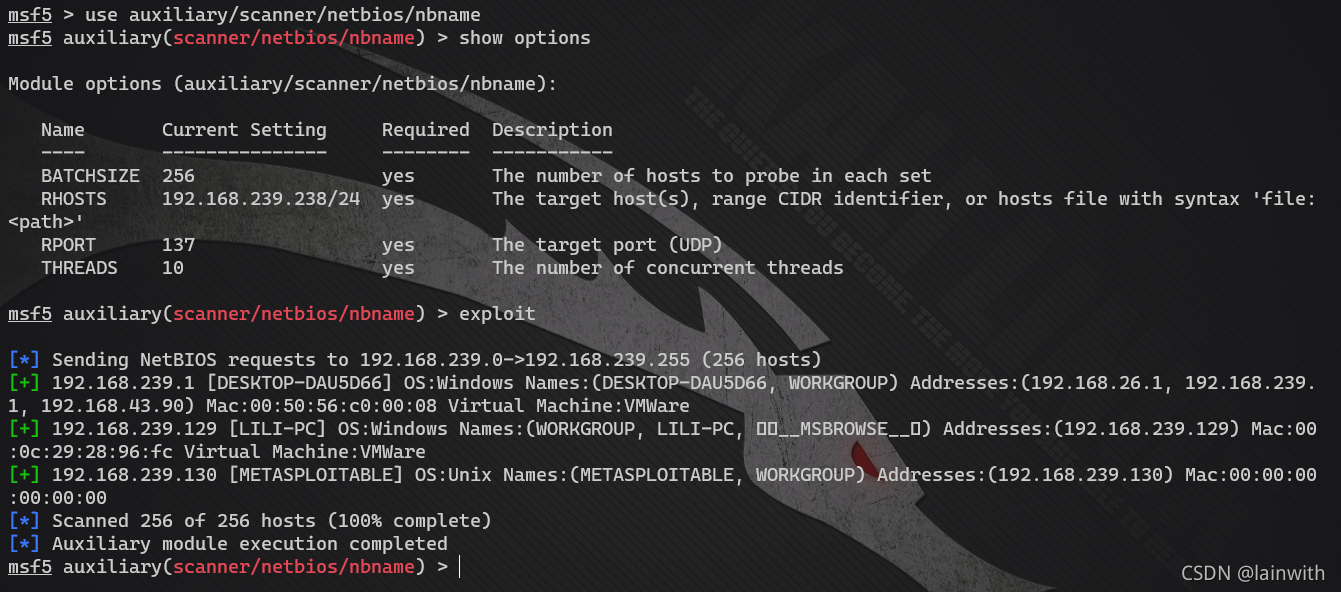

msf扫描

use auxiliary/scanner/netbios/nbname

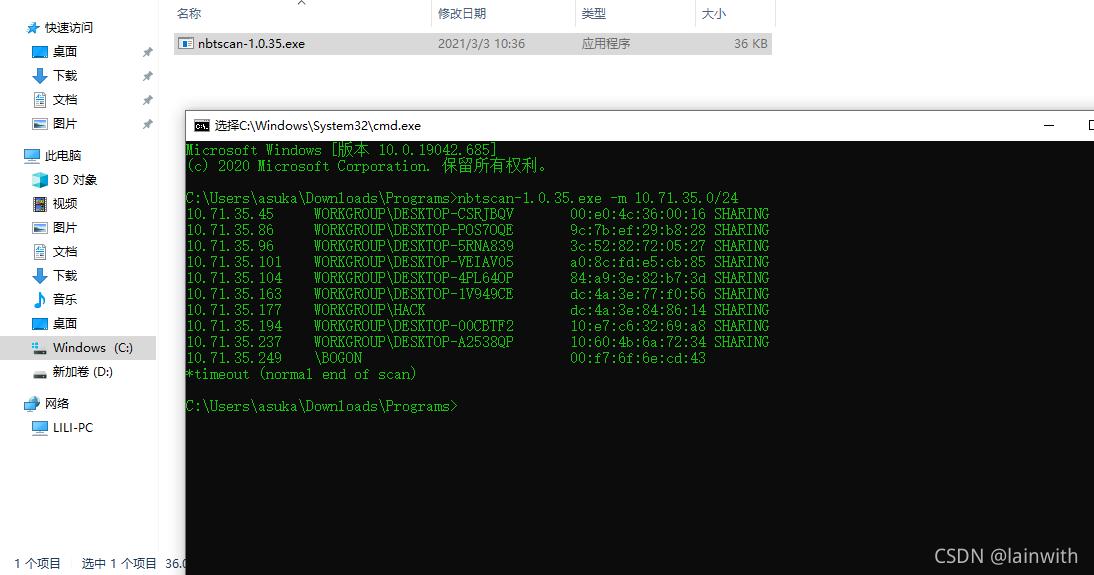

nbtscan扫描

项目地址:http://www.unixwiz.net/tools/nbtscan.html

下载链接:http://www.unixwiz.net/tools/nbtscan-1.0.35.exe

nbtscan-1.0.35.exe -m 10.71.35.0/24

ICMP协议探测

它是TCP/IP协议族的一个子协议,用于在IP主机、路由器之间传递控制消息。控制消息是指网络通不通、主机是否可达、路由是否可用等网络本身的消息。这些控制消息虽然并不传输用户数据,但是对于用户数据的传递起着重要的作用。

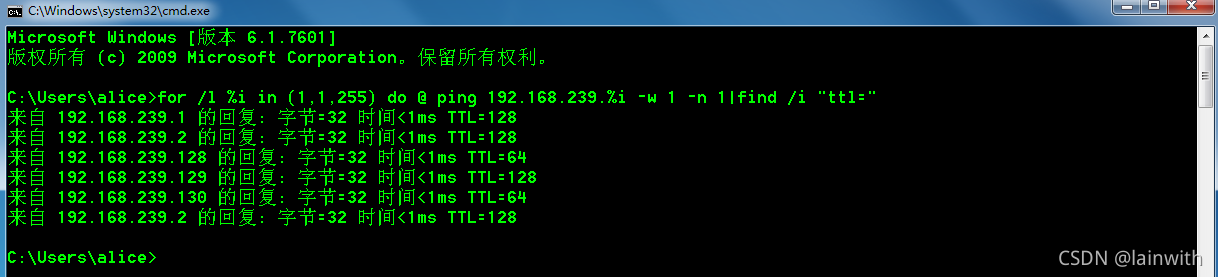

基于cmd的ping扫描⭐⭐⭐

最大的优势在于,不需要做免杀,并且是系统自带的工具,也不好把它作为攻击行为给拦截掉

注意,是在cmd下运行

for /l %i in (1,1,255) do @ ping 192.168.239.%i -w 1 -n 1|find /i "ttl="

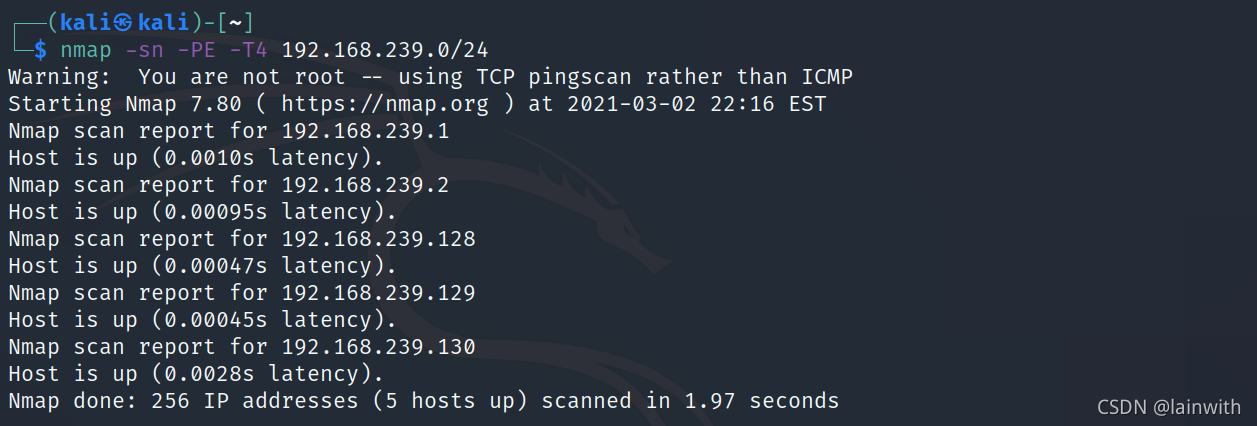

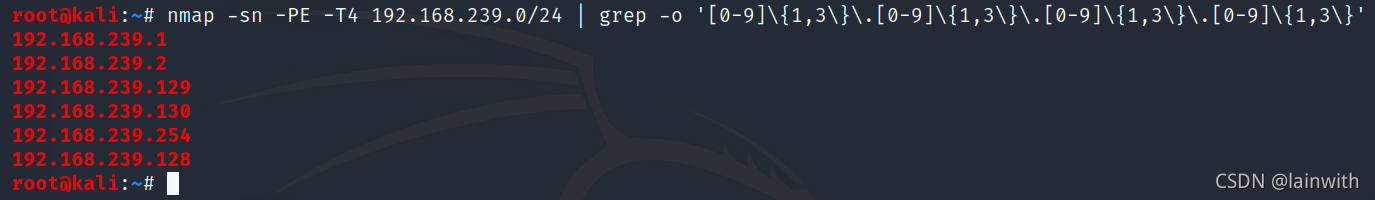

nmap扫描

nmap -sn -PE -T4 192.168.239.0/24

nmap -sn -PE -T4 192.168.239.0/24 | grep -o '[0-9]\{1,3\}\.[0-9]\{1,3\}\.[0-9]\{1,3\}\.[0-9]\{1,3\}' # 提取ip地址

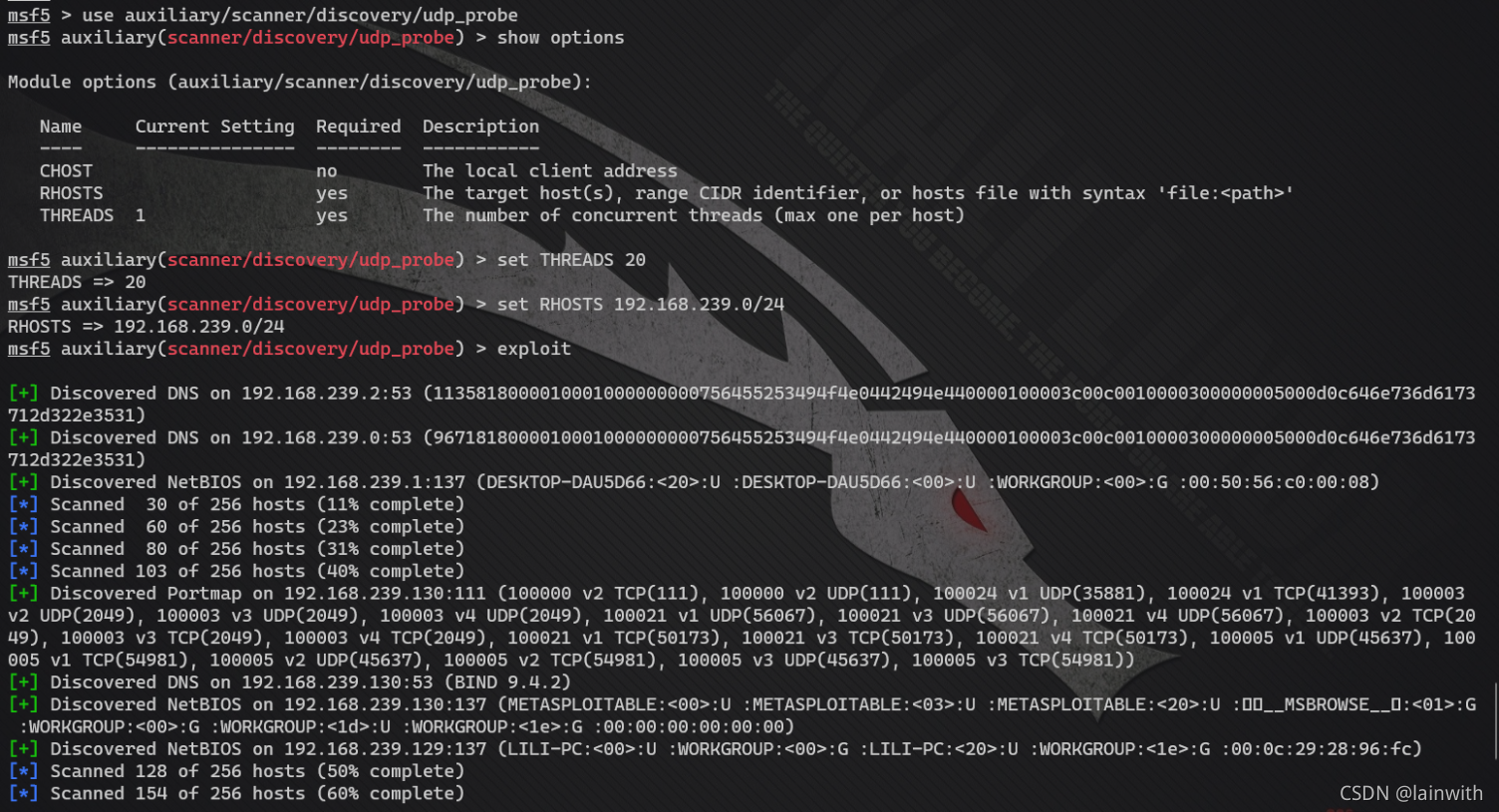

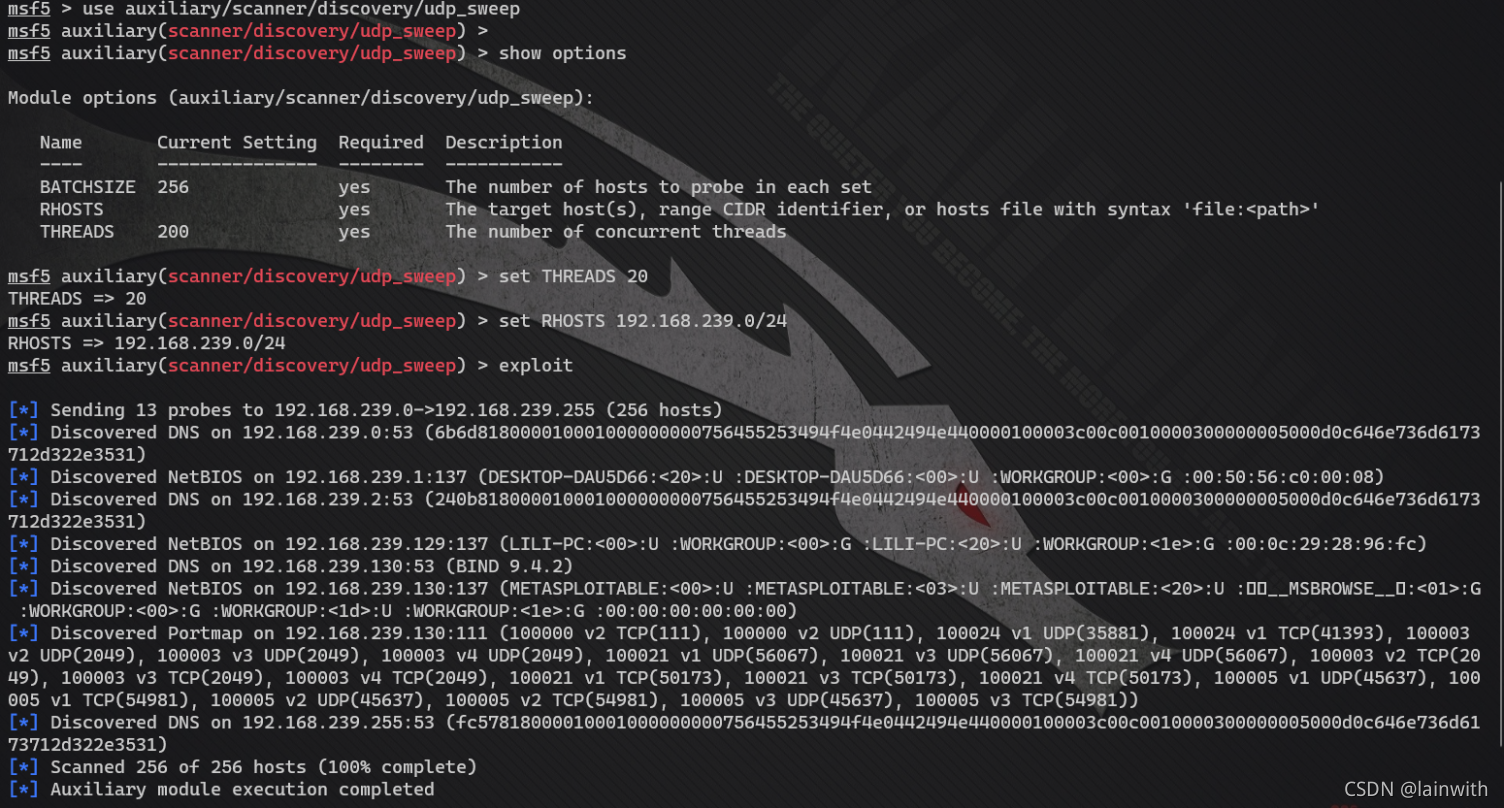

UDP协议探测

msf5 > use auxiliary/scanner/discovery/udp_probe

msf5 > use auxiliary/scanner/discovery/udp_sweep

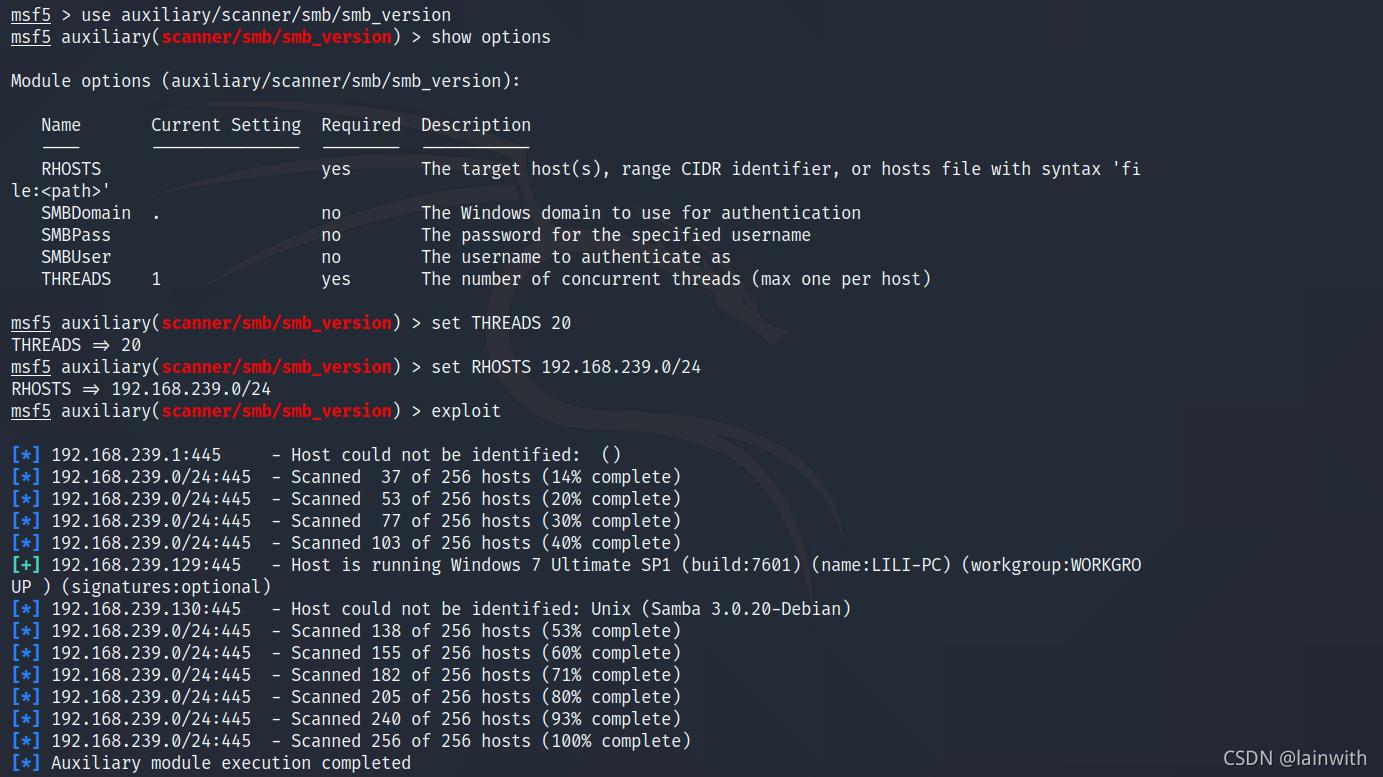

SMB协议探测

msf

msf5 > use auxiliary/scanner/smb/smb_version

MSF探测辅助模块汇总

auxiliary/scanner/discovery/arp_sweep #基于arp协议发现内网存活主机,这不能通过代理使用

auxiliary/scanner/portscan/ack #基于tcp的ack回复进行端口扫描,默认扫描1-10000端口

auxiliary/scanner/portscan/tcp #基于tcp进行端口扫描,默认扫描1-10000端口

auxiliary/scanner/discovery/udp_sweep #基于udp协议发现内网存活主机

auxiliary/scanner/discovery/udp_probe #基于udp协议发现内网存活主机

auxiliary/scanner/netbios/nbname #基于netbios协议发现内网存活主机

auxiliary/scanner/ftp/ftp_version #发现内网ftp服务,基于默认21端口

auxiliary/scanner/ssh/ssh_version #发现内网ssh服务,基于默认22端口

auxiliary/scanner/telnet/telnet_version #发现内网telnet服务,基于默认23端口

auxiliary/scanner/dns/dns_amp #发现dns服务,基于默认53端口

auxiliary/scanner/http/http_version #发现内网http服务,基于默认80端口

auxiliary/scanner/http/title #探测内网http服务的标题

auxiliary/scanner/smb/smb_version #发现内网smb服务,基于默认的445端口

auxiliary/scanner/mssql/mssql_schemadump #发现内网SQLServer服务,基于默认的1433端口

auxiliary/scanner/oracle/oracle_hashdump #发现内网oracle服务,基于默认的1521端口

auxiliary/scanner/mysql/mysql_version #发现内网mysql服务,基于默认3306端口

auxiliary/scanner/rdp/rdp_scanner #发现内网RDP服务,基于默认3389端口

auxiliary/scanner/redis/redis_server #发现内网Redis服务,基于默认6379端口

auxiliary/scanner/db2/db2_version #探测内网的db2服务,基于默认的50000端口

auxiliary/scanner/netbios/nbname #探测内网主机的netbios名字

上面是按协议分的,不过,既然是内网,还是说一下基于MSF的探测吧

MSF探测

第一步,添加路由;第二步,开始扫描

主机存活探测

auxiliary/scanner/discovery/udp_sweep #基于udp协议发现内网存活主机

auxiliary/scanner/discovery/udp_probe #基于udp协议发现内网存活主机

auxiliary/scanner/netbios/nbname #基于netbios协议发现内网存活主机

auxiliary/scanner/portscan/tcp #基于tcp进行端口扫描(1-10000),如果开放了端口,则说明该主机存活

端口扫描

auxiliary/scanner/portscan/tcp #基于tcp进行端口扫描(1-10000)

auxiliary/scanner/portscan/ack #基于tcp的ack回复进行端口扫描,默认扫描1-10000端口

服务探测

auxiliary/scanner/ftp/ftp_version #发现内网ftp服务,基于默认21端口

auxiliary/scanner/ssh/ssh_version #发现内网ssh服务,基于默认22端口

auxiliary/scanner/telnet/telnet_version #发现内网telnet服务,基于默认23端口

auxiliary/scanner/dns/dns_amp #发现dns服务,基于默认53端口

auxiliary/scanner/http/http_version #发现内网http服务,基于默认80端口

auxiliary/scanner/http/title #探测内网http服务的标题

auxiliary/scanner/smb/smb_version #发现内网smb服务,基于默认的445端口

use auxiliary/scanner/mssql/mssql_schemadump #发现内网SQLServer服务,基于默认的1433端口

use auxiliary/scanner/oracle/oracle_hashdump #发现内网oracle服务,基于默认的1521端口

auxiliary/scanner/mysql/mysql_version #发现内网mysql服务,基于默认3306端口

auxiliary/scanner/rdp/rdp_scanner #发现内网RDP服务,基于默认3389端口

auxiliary/scanner/redis/redis_server #发现内网Redis服务,基于默认6379端口

auxiliary/scanner/db2/db2_version #探测内网的db2服务,基于默认的50000端口

auxiliary/scanner/netbios/nbname #探测内网主机的netbios名字

更多

参考之前的章节主动信息收集

参考

探测内网存活主机

渗透测试 | 后渗透阶段之基于MSF的内网主机探测(存活、端口、服务)

渗透测试 | 后渗透阶段之基于MSF的路由转发