一、准备工作

此次操作是为了将http升级为https访问,给服务访问添加SSL证书的方案测试,主要目的是搭建一个通过域名访问本地计算机服务的模拟环境;所以需要申请域名,准备内网穿透工具,以及tomcat和一个web应用;

二、内网穿透

测试了几款免费的穿透工具,Sunny-Ngrok工具可以实现本次搭建环境的要求;访问http://www.ngrok.cc/下载即可,同时需要注册账号,申请免费的服务器(境外的网络较慢);

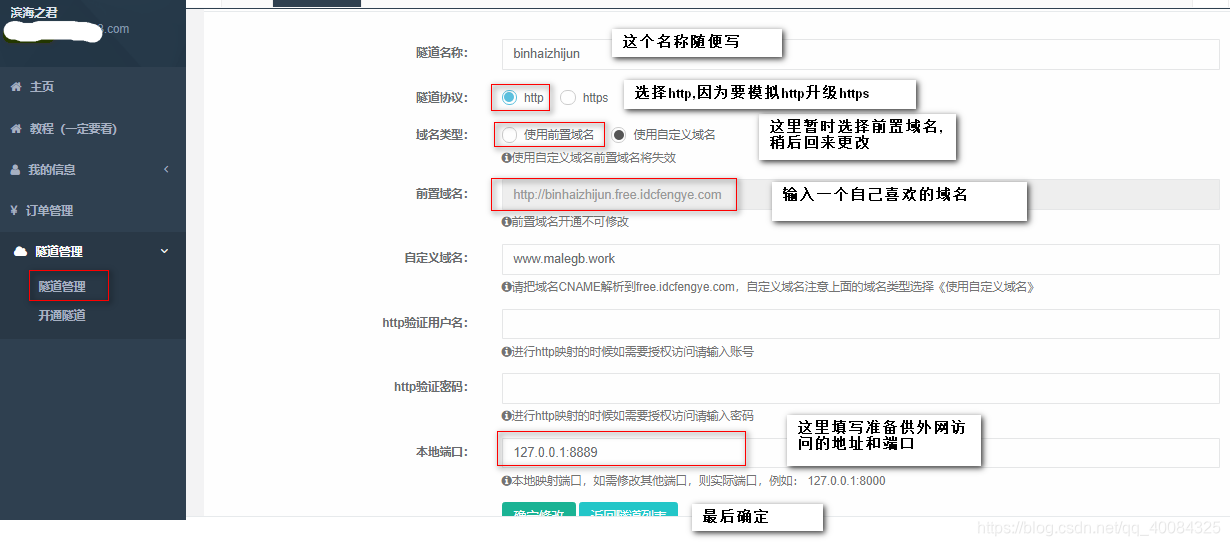

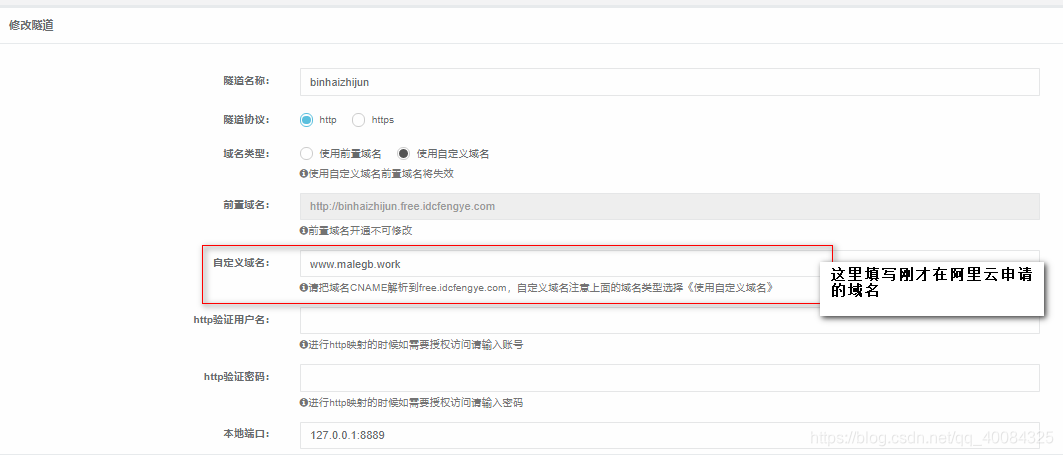

进入管理界面,填写隧道信息,照图示填写信息即可

到这里其实就已经得到了一个域名了,但是这个域名好像不能通过DNS解析,我尝试解析了好多次,没能成功…所以稍后还会通过阿里云申请一个域名;

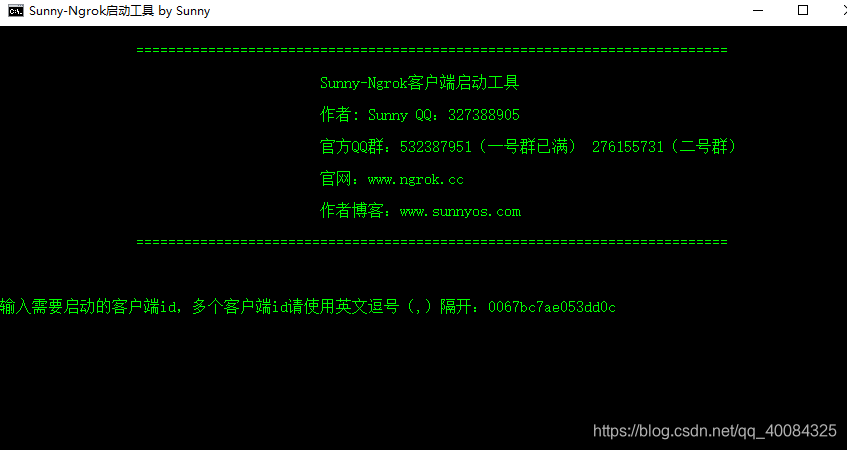

解压穿透工具;这里以windows环境下操作演示.解压后会得到两个文件,一个exe的,一个bat的,直接点击bat文件,将隧道id粘贴到光标处,回车即可;

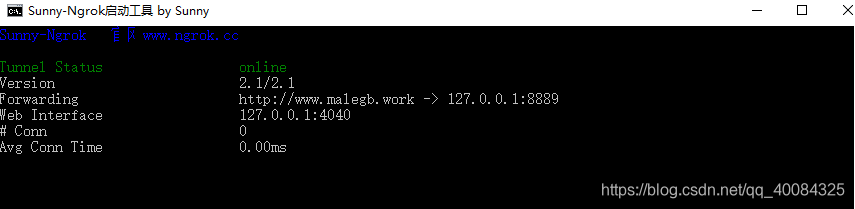

这是出现的这个窗口不要关,此时通过外网访问刚才生成的域名就会映射到8889端口上;但是这个域名不能通过阿里云申请的SSL证书验证;所以下面就来申请一个域名;

三、申请域名

通过阿里云申请一个域名,登录阿里云控制台申请即可,需要实名认证后才能进行解析;具体步骤参考阿里云官网;

四、域名解析

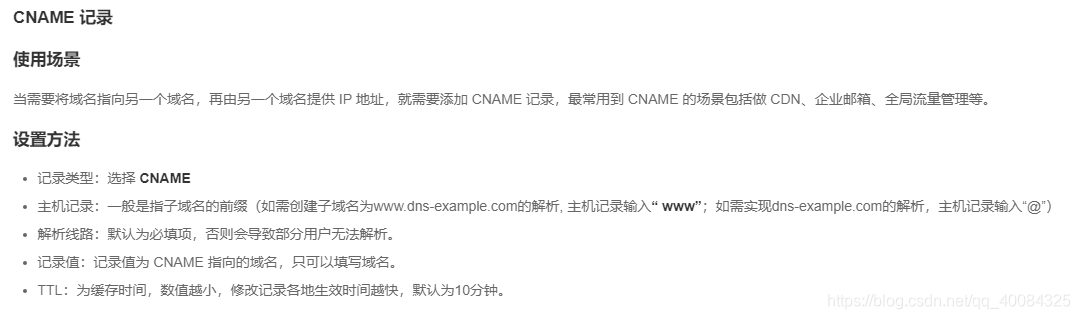

填好后等待域名解析生效,一般10分钟;

正常情况下,访问刚才申请的域名就可以映射到dns解析的地址了,但是这里解析的是Ngrok生成的域名,暂时还是不能访问的,需要回到Ngrok官网的管理控制台,添加自定义域名,值为刚才在阿里云申请的域名(这个域名需要认证)。

此时阿里云域名解析控制台也可查询状态

此时dns解析生效了,可以通过能访问外网的电脑访问那个被Ngrok映射的8889端口了

五、申请CA证书

阿里云提供几种证书的申请服务,参考阿里云官网;

1. 证书的分类

- OV版 (企业/组织)

- DV版(适用个人)

- EV版(大型企业/金融机构)

2. 购买

3. 验证

我这里申请的是证书资源包下的免费证书,一次20个,申请后首先验证,按照要求填好资料即可;因为域名是在阿里云注册的,所以域名验证方式选择DNS自动验证即可;CSR也是自动生成;

验证成功后提交审核即可;我下午6点半申请的,五分钟就通过了

4. 下载与部署

下载和部署这两部好像没有先后之分,主要是部署时注意填好信息;

将下载好的证书保存好,稍后会放在tomcat服务器上;

5. 配置到服务器

配置环节阿里云的文档教程很详细,这里主要演示配置tomcat:

5.1. 安装前提:

- 需要提前下载好SSL证书。Tomcat支持PFX格式和JKS两张格式的证书,可以根据Tomcat的版本选择其中一种格式的证书安装到Tomcat上;

- Tomcat服务器上已经开启了443端口(https服务的默认端口,其实也可以指定其他端口);

5.2. 安装PFX格式证书

- 解压已下载保存到本地的Tomcat证书文件

- ● 证书文件(domain name.pfx):以.pfx为后缀或文件类型。

- ● 密码文件(pfx-password.txt):以.txt为后缀或文件类型。

- 在Tomcat安装目录下新建cert目录,将解压的证书和密码文件拷贝到cert目录下;

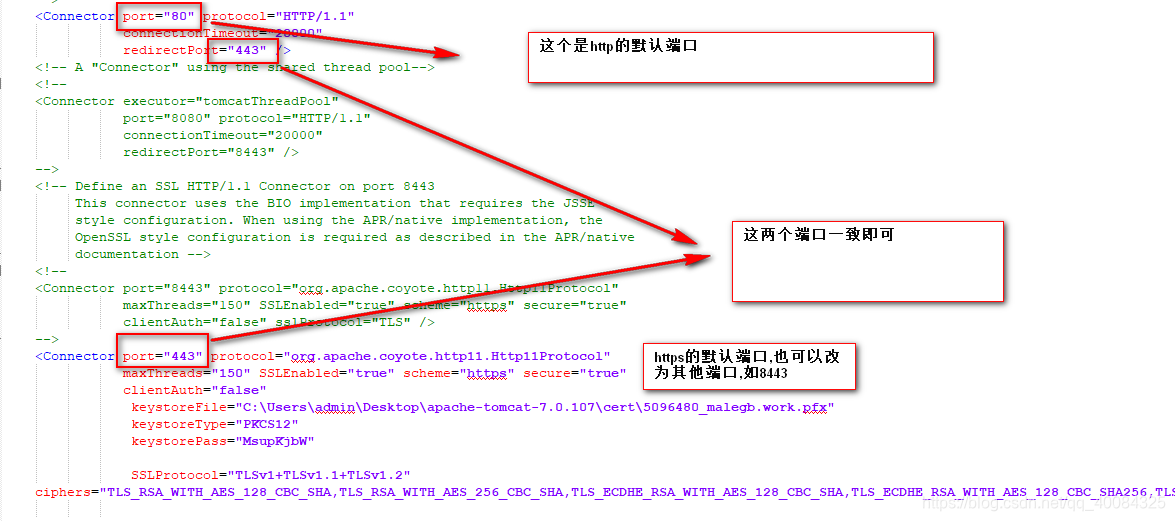

- 修改配置文件server.xml

① 去掉以下内容的注释,将内容释放

<Connector port="8443" protocol="org.apache.coyote.http11.Http11Protocol"

maxThreads="150" SSLEnabled="true" scheme="https" secure="true"

clientAuth="false" sslProtocol="TLS" />

② 参考以下内容修改上面释放的标签内容

<Connector port="443" <!--#port属性根据实际情况修改(https默认端口为443)。如果使用其他端口号,则您需要使用https://yourdomain:port的方式来访问您的网站。-->

protocol="HTTP/1.1"

SSLEnabled="true"

scheme="https"

secure="true"

keystoreFile="Tomcat安装目录/cert/domain name.pfx" <!--#证书名称前需加上证书的绝对路径,请使用您证书的文件名替换domain name。-->

keystoreType="PKCS12"

keystorePass="证书密码" <!--#请替换为密码文件pfx-password.txt中的内容。-->

clientAuth="false"

SSLProtocol="TLSv1+TLSv1.1+TLSv1.2"

ciphers="TLS_RSA_WITH_AES_128_CBC_SHA,TLS_RSA_WITH_AES_256_CBC_SHA,TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA,TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256,TLS_RSA_WITH_AES_128_CBC_SHA256,TLS_RSA_WITH_AES_256_CBC_SHA256"/>

下面是我实际配置的

③ 配置web.xml文件,开启http强制跳转https

在文件后添加以下内容:

<login-config>

<!-- Authorization setting for SSL -->

<auth-method>CLIENT-CERT</auth-method>

<realm-name>Client Cert Users-only Area</realm-name>

</login-config>

<security-constraint>

<!-- Authorization setting for SSL -->

<web-resource-collection >

<web-resource-name >SSL</web-resource-name>

<url-pattern>/*</url-pattern>

</web-resource-collection>

<user-data-constraint>

<transport-guarantee>CONFIDENTIAL</transport-guarantee>

</user-data-constraint>

</security-constraint>

④ 重启tomcat

./shutdown.sh

./startup.sh

5.3 验证

证书安装完成后,可通过登录证书绑定域名的方式验证证书是否安装成功。

https://domain name.com ;

domain name替换成证书绑定的域名。

如果网页地址栏出现绿色小锁标志,表示证书安装成功。

验证证书是否安装成功时,如果网站无法通过https正常访问,需确认您安装证书的服务器443端口是否已开启或被其他工具拦截

下面的二维码是具体部署教程

六、总结

实际生产中部署服务器基本上公网是可以访问的,所以没必要做穿透,仅仅需要申请证书即可,解析也很容易,随后将正式验证后绑定域名放到tomcat的指定路径下,将配置文件改一下即可