问题描述

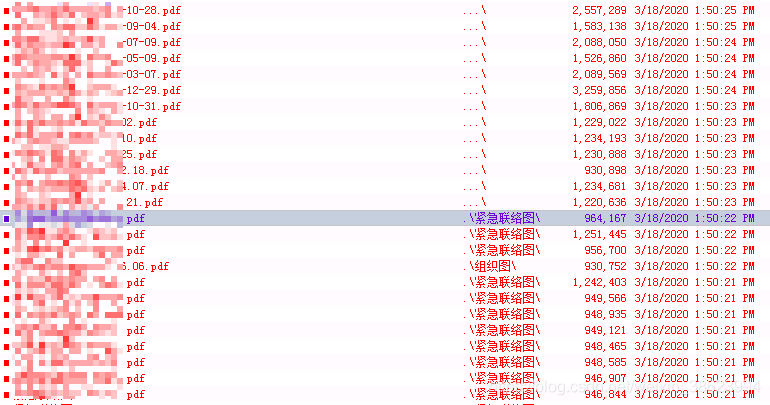

此问题已经遇到2次,客户反馈部分共享文件路径的PDF文件无法打开访问。我远程发现他们的PDF文件都在某一个时间节点被重写。

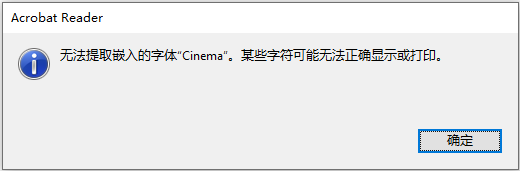

用户访问PDF会提示如下的告警提示:

无法提取嵌入的字体"Cinema"。某些字符可能无法正确显示或打印。

问题处理

通过一些杀毒软件没有报出有病毒,但此问题确确实实此文件已经与原来有差异的。

这种情况与时下最热门的勒索软件有一些像的,不过他没有太显著的特征。将样本提交到趋势科技,工程师反馈病毒是Virus.Win32.ASRUEX.A.orig,属于Asruex Backdoor类型。

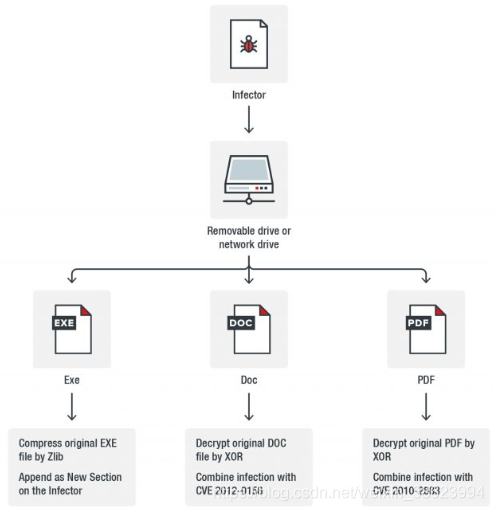

Asruex通过具有PowerShell下载脚本的快捷文件来感染系统,并通过可移动驱动器和网络驱动器传播。下图说明了恶意软件的感染链。

如下是Asruex Backdoor介绍:

自2015年首次出现以来,Asruex以其后门功能以及与间谍软件DarkHotel的连接而闻名。但是,当我们在PDF文件中遇到Asruex时,我们发现该恶意软件的一种变体也可以充当感染者,特别是通过使用旧漏洞CVE-2012-0158和CVE-2010-2883,它们将代码注入Word和分别为PDF文件。

使用已修复的旧漏洞可能暗示该变种是经过设计的,因为它会影响使用较旧版本的Adobe Reader(版本9.4之前的9.x)和Acrobat(版本8.2之前的8.x)的目标。 .5)在Windows和Mac OS X上。

问题解决

此问题暂时只能够通过恢复备份方式来解决。如果你备份保留周期短且问题发现比较迟的话,可能你将无法成功恢复受感染的对象。

@20200701更新

此问题在最近又发生一次,客户也已经对Adobe Reader版本实施更新,不过还是会出现同类事件。我真的是比较心塞的…没有办法只能想办法将源头找出来的。

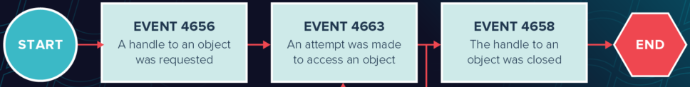

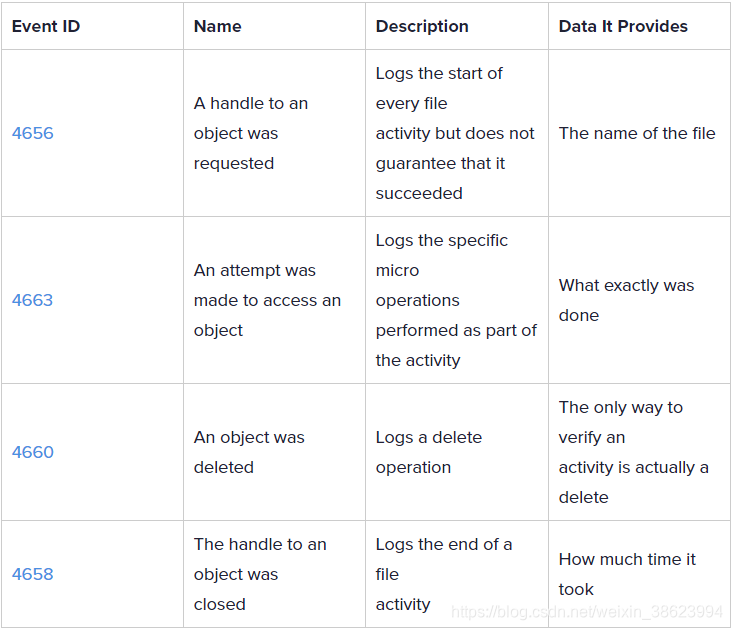

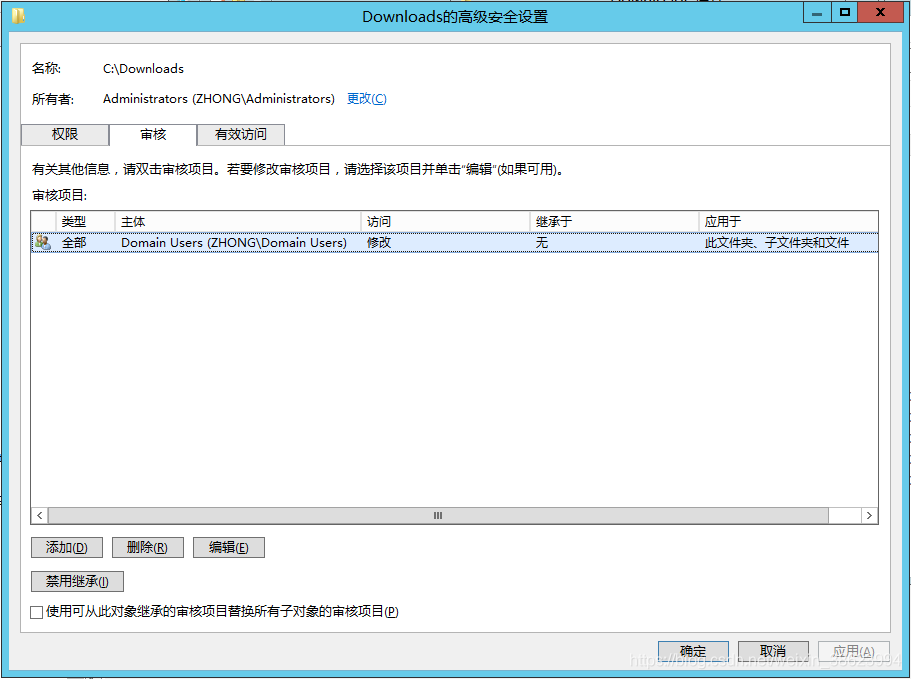

- 针对问题文件夹启用NTFS审核功能

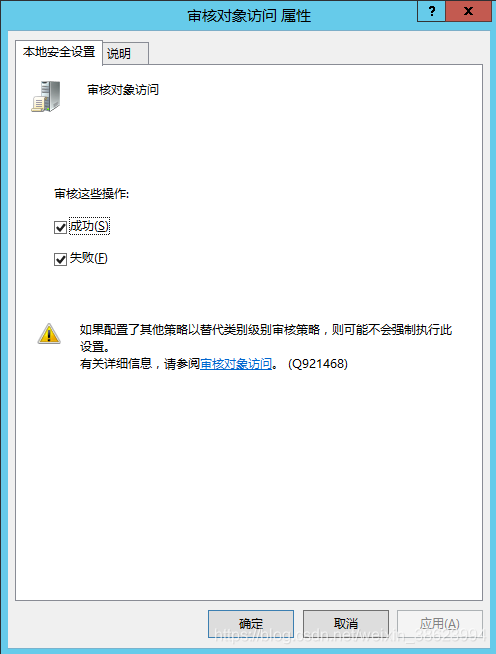

- 启用[审核对象访问]功能

- 查看审核日志 [日志ID:4663 可移动存储]

试图访问对象。

使用者:

安全 ID: ZHONG\infra01

帐户名: infra01

帐户域: ZHONG

登录 ID: 0x6E582C

对象:

对象服务器: Security

对象类型: File

对象名: C:\Downloads

句柄 ID: 0xad8

资源属性: S:AI

进程信息:

进程 ID: 0x1f00

进程名: C:\Windows\explorer.exe

访问请求信息:

访问: READ_CONTROL

访问掩码: 0x20000

参考资料

-

Trendmicro链接信息:

https://blog.trendmicro.com/trendlabs-security-intelligence/asruex-backdoor-variant-infects-word-documents-and-pdfs-through-old-ms-office-and-adobe-vulnerabilities/ -

Windows 日志参考: