背景知识攻击。爱丽丝有一个笔友,名叫梅梅科(Umeko),与鲍勃·鲍姆在同一家医院就诊,其病历也显示在图2所示的表中。爱丽丝知道梅梅科是21岁的日本女性,目前居住在邮政编码13068。根据这些信息,爱丽丝得知Umeko的信息包含在记录1、2、3或4中。如果没有其他信息,Alice不确定Umeko是否感染了病毒或患有心脏病。但是,众所周知,日本人的心脏病发病率极低。因此,爱丽丝几乎可以肯定地得出结论,梅梅科患有病毒感染。观察2. k-匿名不能防止基于背景知识的攻击。我们已经证明(使用背景知识攻击)k-匿名表可能会泄露敏感信息。由于这两种攻击在现实生活中都是合理的,因此我们需要一个更严格的定义。

首先,针对数据发布者和对手都知道敏感属性和非敏感属性的完整联合分布的情况,引入一种称为贝叶斯最优的理想隐私概念(第3节)。不幸的是,实际上,数据发布者不太可能拥有所有这些信息,此外,与数据发布者相比,对手可能具有更具体的背景知识。因此,尽管从理论上说,贝叶斯最佳隐私听起来不错,但实际上不可能保证这一点。为了解决这个问题,我们证明了贝叶斯最佳隐私的概念自然会导致一种新的实用标准,即l-多样性。

贝叶斯最佳隐私,因为它涉及将背景知识建模为属性上的概率分布,并使用贝叶斯推理技术来推理隐私。我们介绍了有关隐私的推理工具(第3.1节),并使用它们讨论了隐私的理论原理(第3.2节),然后指出了要获得实用的隐私定义需要克服的困难.

Changes in Belief Due to Data Publishing

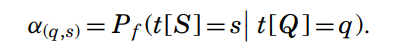

在我们的攻击模型中,对手爱丽丝对敏感和不敏感属性的分布有部分了解。让我们假设一个最坏的情况,爱丽丝知道Q和S的完整联合分布f(即,她知道它们在总体中的频率)。考虑表中Alice知道的任何个人Bob。她知道Bob对应于一条记录t∈T,该记录已被广义化为发布表T中的一条记录t 。她还知道鲍勃的非敏感属性的值(即,她知道t [Q] = q)。爱丽丝的目标是利用她的背景知识来发现鲍勃的敏感信息,即t [S]的值。我们用两个量度她的成功:爱丽丝的先验信念和后验信念。爱丽丝(Alice)先前认为,鲍勃(Bob)的敏感属性是s(假设他的非敏感属性是q),这只是她的背景知识:

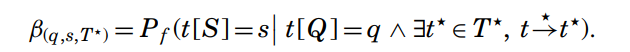

爱丽丝观察表T后,她对鲍勃敏感属性的信念改变了。这个新的信念β(q,s,T*)是她的后验信念:

X [S] = s(具有s的个人)的信念由下式给出: