linux系统安全

一、账号安全

用户账号,是计算机使用者的身份凭证或标识,每个要访问系统资源的人,必须凭借其用户账号才能进入计算机,在linux中就提供了多种机制来确保用户账号的正当、安全使用。

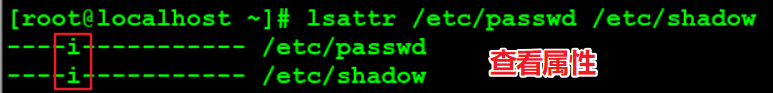

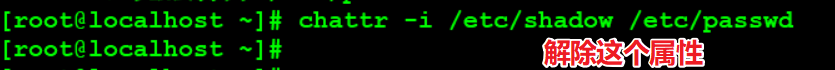

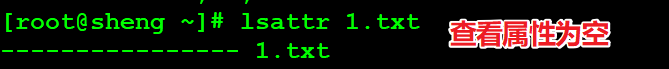

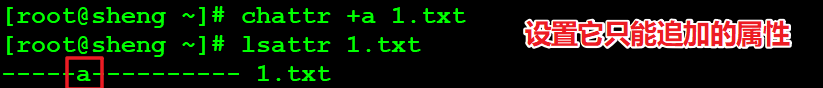

1、账号锁定(chattr、lsattr)

如果服务器的用户账号已经固定,不再进行更改,可以采取锁定账号配置文件的方法,使用chattr命令分别结合“+”和“-”选项来锁定、解锁文件,使用lsattr来查看锁定情况

- i:当设置属性为i时,不能对该文件进行任何操作只能查看,如不能被删除,改名以及添加数据,例如密码文件

- a:当设置属性为a时,该文件只能查看、添加,不能删除,例如日志文件

- -R:递归

- -V:显示执行过程

chmod只改变文件的读写、执行权限,更底层的权限由chattr来改变

chattr的属性优先级在权限之上

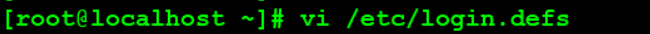

2、密码安全控制

在不安全的网络环境中,为了降低密码被猜出或被暴力破解的风险,用户应养成定期更改密码的习惯,避免长期使用同一个密码。管理员可以在服务器端限制用户密码的最大有效天数,对于密码已过期的用户,登陆时将被要求重新设置密码,否则将拒绝登陆。

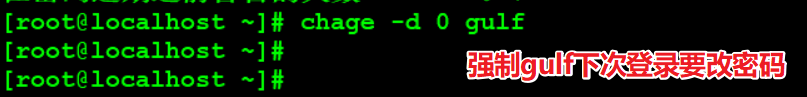

对于已存在的用户,使用chage命令改变密码时效问题

- -d 最近日期 设置最近改密码的日期,为0则下次登录必须改密码

- -m 最小天数 这个天数之后可以改密码

- -M 最大天数 这个天数之后必须改密码

- -l 显示帐户年龄信息

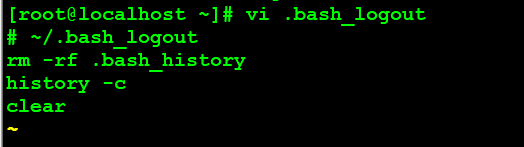

3、命令历史清除

shell环境的命令历史机制为用户提供了很大便利,但也存在潜在风险,只要获得用户的命令历史文件,该用户的命令操作过程将会一览无余,bash环境中,历史命令的记录条数由变量HISTSIZE控制,默认为1000条,这个变量存在于/etc/profile文件里或用户家目录中的.bash_profile中

在/etc/profile中将HISTSIZE值改变之后需要退出重新登录

若设为1,history只会显示一条最近的命令,无法使用“↑”再看到前面的命令

正常登出,删除.bash_history,下一次登录还会出现.bash_history,里面记录着上一次登录所使用的命令,因为history先写进缓存中,等登出之后才会写进 .bash_history里面

先history -c 然后删除.bash_history,下次登录会出现.bash_history,里面会记录删除.bash_history的命令,所以要先删除.bash_history再执行history -c

如果想要每次登陆都看不到之前的历史命令可以在每次登出时删除.bash_history文件然后再执行history即可:

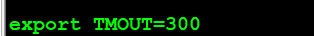

4、自动注销系统

bash环境中,还可以设置一个闲置超时时间,当超过指定的时间没有任何输入时自动注销终端,闲置超时由变量TMOUT来控制,默认单位为秒,在/etc/profile里可对所有用户设置

二、引导和登录

1、禁止ctrl+alt+del快捷键重启

在CentOS 7里这个功能键在“/usr/lib/systemd/system/ctrl-alt-del.target”设置

一般全部注释掉/usr/lib/systemd/system/ctrl-alt-del.target文件中的内容即可,但是由于此文件是/usr/lib/systemd/system/reboot.target的软链接文件,这样的话会使reboot命令失效,因此要想解决这个问题只需要删除文件:**/usr/lib/systemd/system/ctrl-alt-del.target**即可,同时执行#init q重新加载配置文件使配置生效。

2、配置grub密码

从系统安全的角度看,如果任何人都能修改grub参数的话,对服务器本身是一个很大的威胁,因此我们可以为grub设置一个密码提高安全性

重启系统,到grub菜单的时候按e键需要输入用户名和密码了:

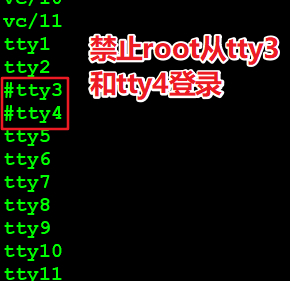

3、终端控制

在linux系统中,默认开启了6个tty终端,login程序会读取/etc/securetty文件,以决定允许root用户用哪个tty终端登录,若要禁止root用户从指定的终端登录,只需要从该文件中删除或者注释掉对应的行即可。

三、弱口令检测

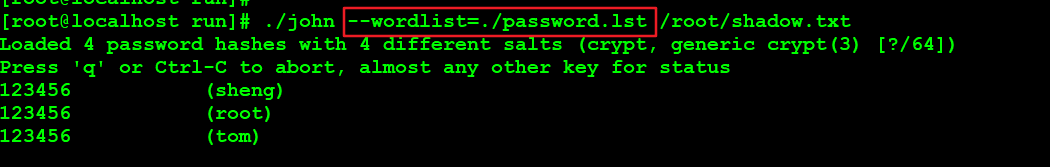

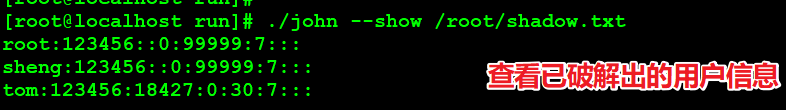

John the Ripper是一款开源的密码破解工具,能够在已知密文的情况下快速分析出明文的密码子串,支持DES、MD5等多种加密算法,而且允许使用密码字典来进行暴力破解。

1、安装John the Ripper

2、暴力破解

3、字典破解

四、网络扫描

NMAP是一个强大的端口扫描类安全评测工具,支持ping扫描,多端口扫描,OS识别等多种技术,使用NMAP定期扫描内部网络,可以找出网络中的不可控的应用服务,及时关闭不安全的服务,减小安全风险。

1、安装NMAP

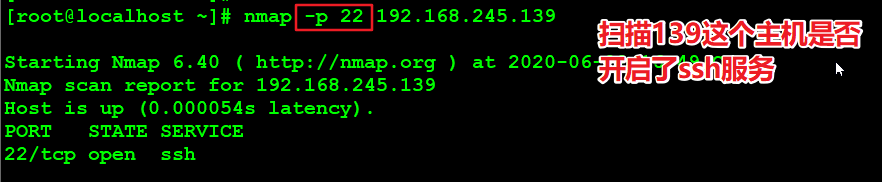

2、扫描端口

filtered 表示防火墙过滤

- -p :指定扫描的端口范围

- -sS:TCP SYN扫描(半开扫描)-nmap默认扫描项,不建立完整连接

- -sT:TCP连接扫描-完整连接扫描,和telent端口类似

- -sU:UDP扫描

- -sF:TCP FIN扫描

- -sP:ICMP扫描,快速判断目标主机是否存活

- -P0:跳过ping检测,不进行ping检测

3、扫描主机

4、扫描服务