导语:

访问控制列表ACL(Access Control List)是由一系列规则组成的集合,ACL通过这些规则对报文进行分类,从而使设备可以对不同类报文进行不同的处理。

高级ACL:

表示方式:ID,取值控制为:3000~3999

可以同时匹配数据包的源IP地址、目标IP地址、协议、源端口、目标端口;

匹配数据更加的精确

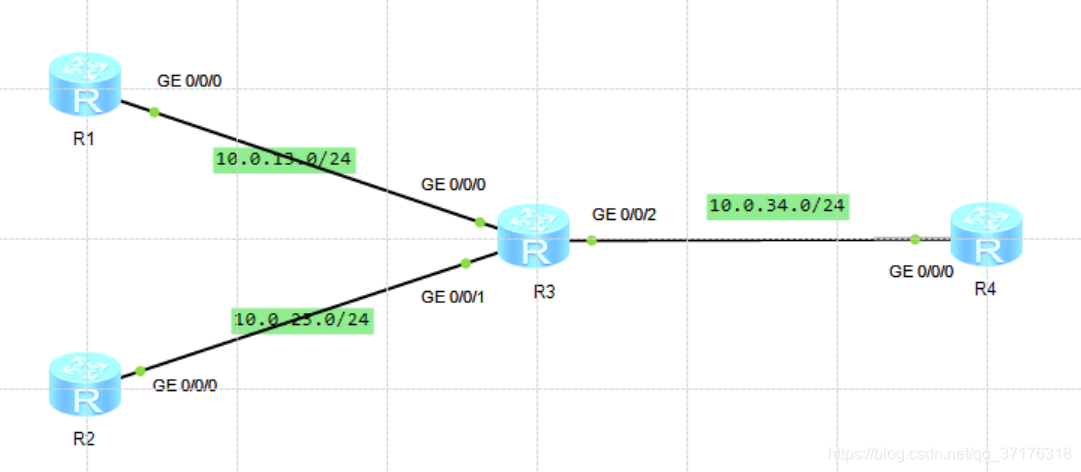

拓扑图:

步骤:

1.基本配置:

如拓扑图和配置图所示,完成各个物理设备和接口的配置,并测试连通性:

2.搭建OSPF网络:

仅以R1为例,其他同理:

[R1]ospf

[R1-ospf-1]area 0

[R1-ospf-1-area-0.0.0.0]network 10.0.13.0 0.0.0.255

[R1-ospf-1-area-0.0.0.0]network 1.1.1.1 0.0.0.0

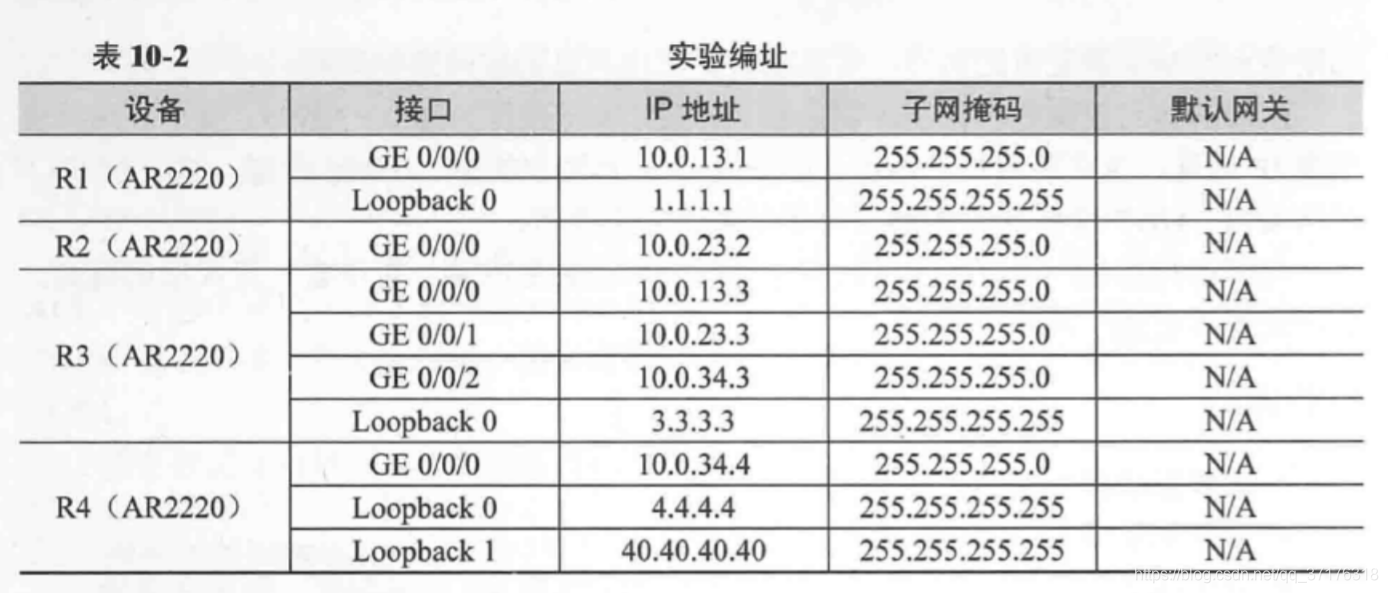

配置完成后,查看R1的ospf路由条目:

可以看到,R1已经学习到了所有路由信息。

3.配置Telnet:

[R4]user-interface vty 0 4

[R4-ui-vty0-4]authentication-mode password

Please configure the login password (maximum length 16):huawei

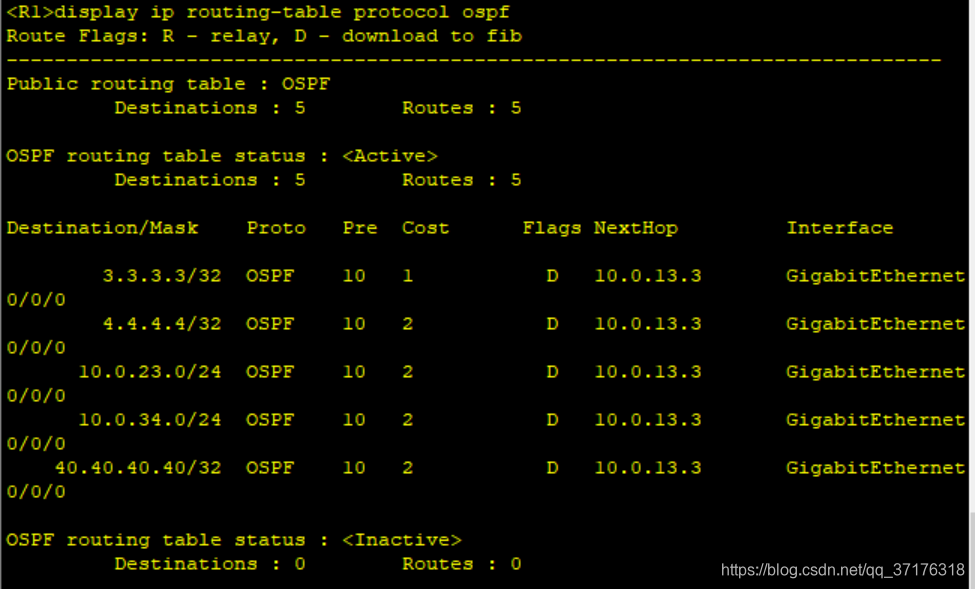

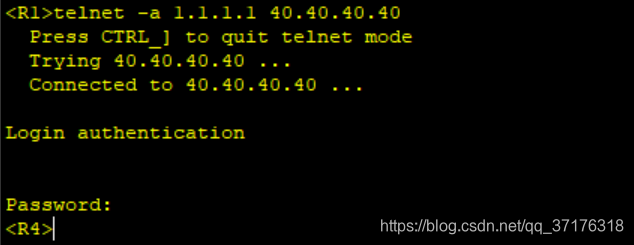

用1.1.1.1尝试登陆R4的两个环回接口:

均登陆成功过,可以得知,只要拥有Telnet的密码均可以成功登陆到R4上。

4.配置高级ACL访问控制:

我们的目标是R1的环回接口只能通过R4的4.4.4.4接口访问Telnet,不能通过40.40.40.40访问。基本ACL只能控制源地址因此不能完成此任务,高级ACL不仅能控制源地址,还能控制目的地址,可以完成此任务:

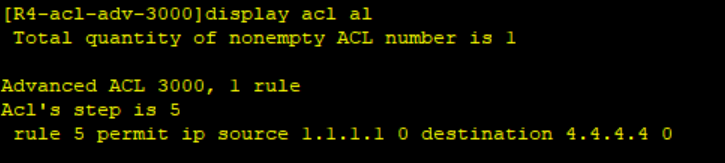

[R4]acl 3000

[R4-acl-adv-3000]rule permit ip source 1.1.1.1 0 destination 4.4.4.4 0

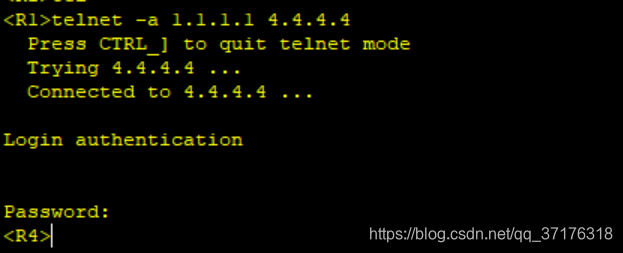

查看ACL配置信息:

接着,使用vty进行acl的调用:

[R4]user-interface vty 0 4

[R4-ui-vty0-4]acl 3000 inbound

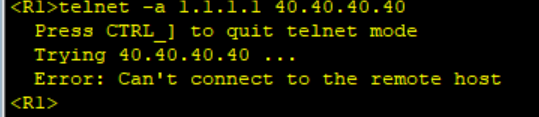

配置完成后,再使用1.1.1.1访问40.40.40.40:

可以看到,配置已生效,1.1.1.1不能通过40.40.40.40访问Telnet。

至此,高级ACL实验已经配置完成!

思考题:

问题:路由器能否通过ACL过滤自己产生的数据包?

解答:不能,因为ACL只能过滤路由条目或数据包,而OSPF在区域内是传递的链路状态信息,链路状态信息无法过滤。