kali linux高级渗透测试

简介

- linux基础

大家好,我是sec875,很高兴和大家相遇。前两年在红盟讲课时用的ID叫豌豆

参考资料:https://www.bilibili.com/video/BV1Kt411u73T?p=5

参考资料:《Kali Linux 高级渗透测试(原书第2版)》

参考资料:《Linux Basics for Hackers(中文翻译稿)【(美)OccupyTheWeb 著】》

红盟抖音公开群 群号码:931496577

基于Debian的linux发行版,安全审计与高级渗透测试系统,offensive security,直翻,进攻性安全公司,红队。

2013年发布,前身基于backTrack linux,比如BT5。

大家都知道,kali linux系统好使,怕不怕有人在系统里面植入后门?所以在kali linux开发过程中有小部分的团队组成,大家都公认为他们是值得信赖的。真的能不能信任,只能是这样子用了,就好像我们用的windows 10一样,微软真的能被信任吗?咱也不知道。比尔盖茨才是世界上最大的黑客,里面有没有后门,大家都不知道。

- GPG签名

kali中的每个软件包都是由他们的开发人员签名的,且存储库随后也会对包签名。

- 官网

www.kali.org

- 本地搭建

VMware Workstation 12版本以上 md5

渗透测试简介

渗透是一门综合性的交叉学科,涵盖面很丰富:linux,windows servers,java,python,php,数据库,开发。如果没人带的话,一遇到这些一下子就会懵了。如果是自学的话建议,涉及的这些系统教程,开发教程都得过一篇。

- 安装VM-Tools,物理机和kali之间自由的复制文件

尤其是安装好以后,界面很小。安装此工具以后就和日常使用系统以后看得很舒服了。

- 软件包管理器 apt

windows中安装软件有图形化界面,linux中用类似于apt的命令来进行软件安装。deb 是debian软件包格式的文件扩展名。

apt update 去kali源中同步最新的软件菜单,还没有更新软件。相当于先拿到一份最新的软件清单表。类似windows系统中的已发现某软件最新版本,可升级或者可安装,你得再点安装才是真正的安装或者升级。

apt upgrade 根据update命令得到的最新软件清单,真正的更新或升级软件

apt upgrade如果需要修改依赖性,则不升级

apt dist-upgrade如果需要修改依赖,则试着去修改并升级

apt install open-vm-tools-desktop fuse 安装最新的vm-tools软件

reboot 重启及生效

apt 是apt-get的子集,但作为普通用户,应该首先使用apt

apt install和apt-get install功能一样,都是安装软件包

- 编辑源

vim /etc/apt/sources.list

插入阿里云的kali源 百度搜一下即可

kali rolling是kali的即时更新版,是大家最常用的源

mount /dev/cdrom /mnt/

ls /mnt/

shadowscocksR与Tor和暗网

大家好,不要尝试去暗网中瞎聊,瞎操作。你的一切行为都将受到各种钓鱼执法的监控,并且如果你与其中稍微有一些关联性,哪怕是发一个信息说一句话,就会被警察判断为帮凶。出此教程的目的并不是教大家如何访问暗网,而是告诉大家,暗网并非非法之地。同时,如果您真的去图书馆看书的话,暗网的知识在图书馆里是存在大量书籍介绍的。这说明您真的应该要好好看书学习了。世界一流的网络安全大会defcon也有属于自己的暗网,里面有大量的安全知识书籍资料。

- 临时配置IP地址

ifconfig eth0 192.168.1.53/24

route add default gw 192.168.1.1

- 配DNS

vim /etc/resolv

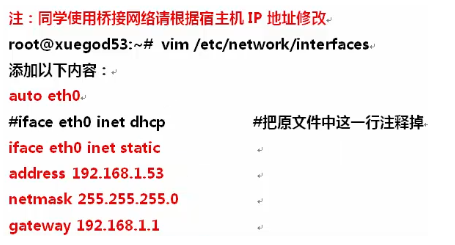

- 永久配置IP地址

vim /etc/network/interfaces

- 重启网络服务

/etc/init.d/networking restart 老的用法

systemctl restart networking 两个都是重启网络服务 新的用法

- 配置sshd服务并使用xshell连接

vim /etc/ssh/sshd_config

set nu 显示行号

32 PermitRootLogin yes 运行root远程登录

37 PubkeyAuthentication yes 公钥认证,使用密钥的方式登录

/etc/init.d/ssh restart 老的用法

systemctl restart ssh 新的用法

update-rc.d ssh enable 允许ssh服务开机自启动

- 远程连接软件ssh,注意不要用植入后门的版本(百度搜一下 CRT 后门 看看是否被通报 )

如果连使用的远程连接软件都有后门,使用再先进的密码学密钥都没有用。这一块也是攻防战里最关注的点。即,别人不会笨到硬钢你的服务器的各种安全配置,而是选择软柿子捏,攻击你的客户端windows机器,拿到远程连接的权限,这样就直接接管了你的服务器了。

secureCRT8.0(linux教学中也经常使用) putty(功能太单一) xmanager里面包含Xshell(用的最多)

apt install lrzsz

rz上传

sz下载

- 买一台VPS服务器

搬WA工(BandwagonHost),其具有超低廉价格和超高品质的服务,倍受中国用户好评,在中国市场占有率也是遥遥领先,对新手操作十分友好

本课程的目的只用于交流网络安全一级学科,切勿使用课程中的技术进行违法活动,在未得到企业,网警或者公司的合法授权之前,禁止一切的渗透测试行为。请大家遵守网络安全法,情节严重者,刑法处置。

阿里云,腾讯云,华为云,也可以的。主要这个搬WA工的带宽是1G,按照流量收费,而在国内价格太贵了。

- shadowsocksR代理服务器

https://github.com/shadowsocksrr/shadowsocksr-csharp/releases/tag/4.9.2

基于.NET开发的,如果是WIN7报错,需要更新.NET组件。

NDP462-KB3151800-x86-x64-AIIOS-ENU.exe

shadowsocksR默认端口是1080

选项设置-本地代理-允许来自局域网的连接-1080

kali浏览器里设置-勾选全部协议 这是浏览器上面走的代理

如果需要kali系统也走代理,可以百度搜一下Rray2.exe,在kali跑

- 类似于吃鸡的加速器也可以达到代理的效果。分区系统代理还是浏览器代理是使用ping命令和浏览器访问

配置tor浏览器并进入暗网

A要访问B,先访问一个入口节点1(未加密),节点1访问节点2。。。。最后节点访问B。数据包到处跳,故意弄得很乱。

暗网(不可见的隐藏网),它并非是犯罪的代名词,而是我们在使用这个词的时候,默认把锅甩在了它的头上,QQ空间里相册加密以后,里面的页面就变成了暗网。因为普通的浏览无法访问到了。

暗网是深网(Deep Web)的一个子集

只能通过Tor(洋葱路由项目)和I2P(隐形网计划)等网络访问。用户广泛使用的是Tor浏览器和Tor可访问的站点(也就是暗网网址),.onion结尾

比如,defcon全球顶级的安全会议就有属于自己的暗网,http://jrw32khnmfehvdsvwdf34mywoqj5emvxh4mzbkls6jk2cb3thcgz6nid.onion/

- 下载洋葱浏览器

需要翻墙才能下载

https://www.torproject.org/download/

同理,让Tor浏览器走一下代理,选择socks 5

云上运行kali

- 注册亚马逊云账户 AWS

https://console.aws.amazon.com/console/home

- 安装Debian操作系统来定制kali linux,这种便捷功能,使得我们能够在几分钟内直接启动kali linux

https://aws.amazon.com/marketplace/pp/B01M26MMTT

- 访问AWS控制台