友情提醒:Kali用的好,牢饭吃到饱

Kali概述

Kali Linux是基于Debian的Linux发行版,用于检测安全的操作系统。

官网:https://www.kali.org

安装

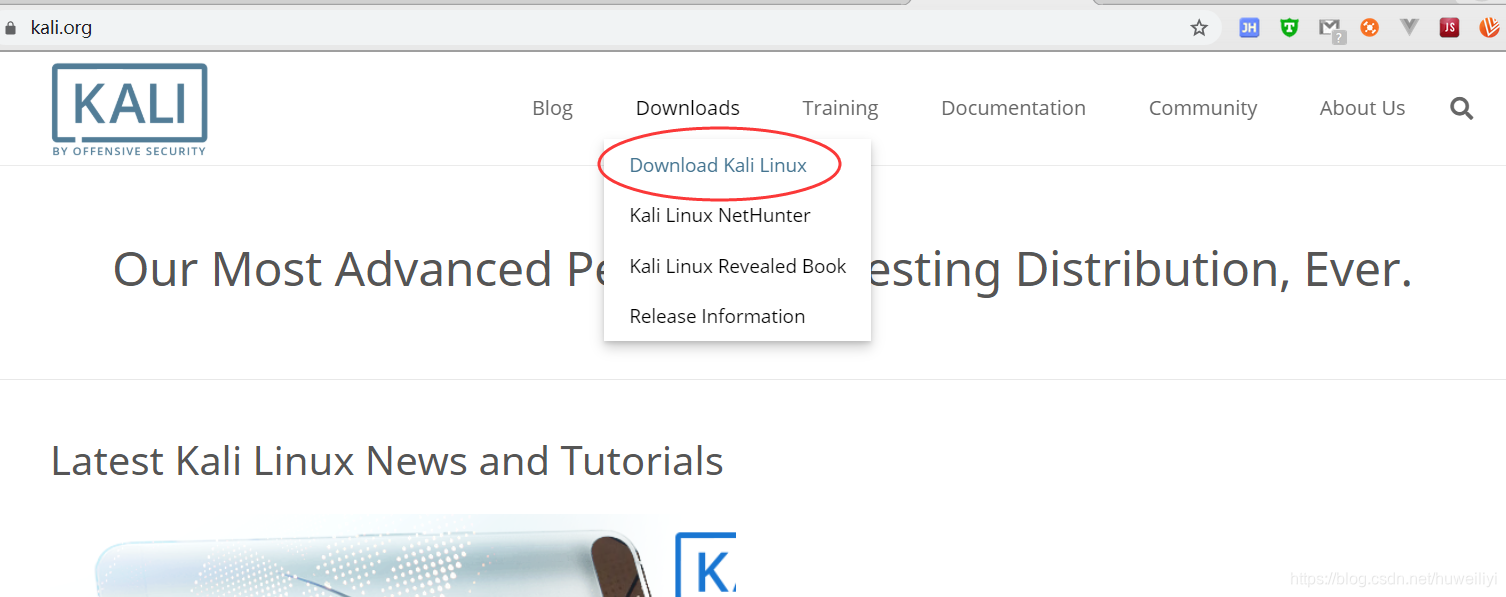

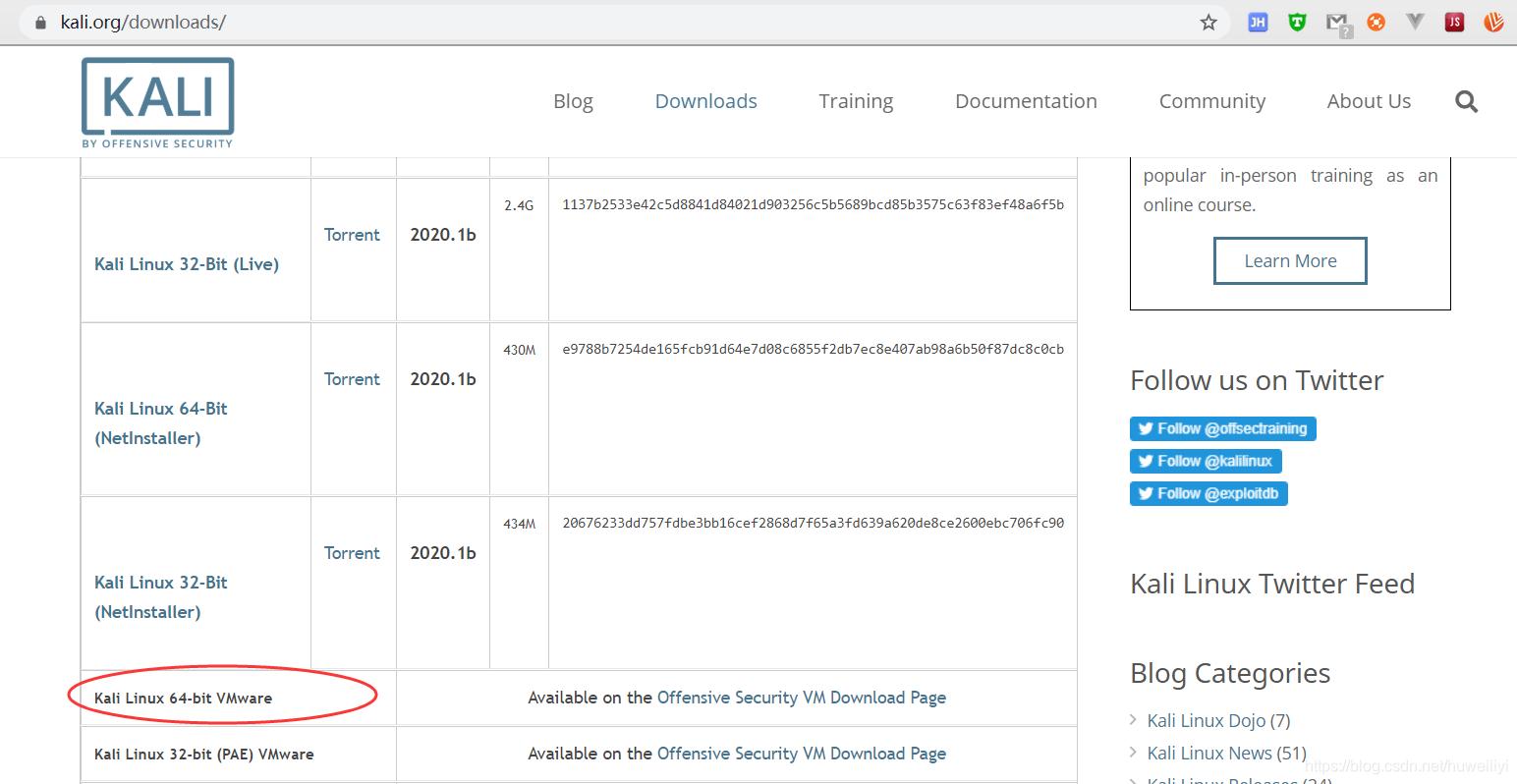

下载Kali

打开Kali官网下载地址https://www.kali.org/downloads

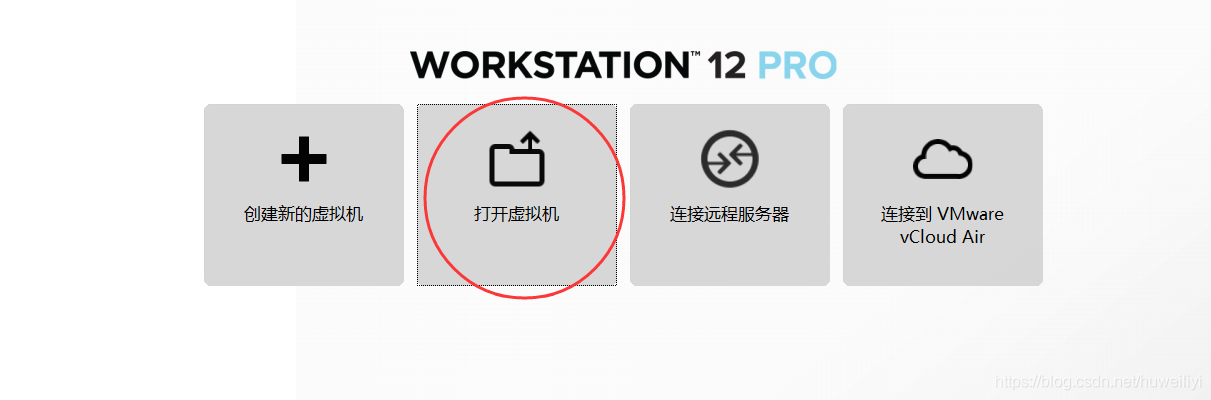

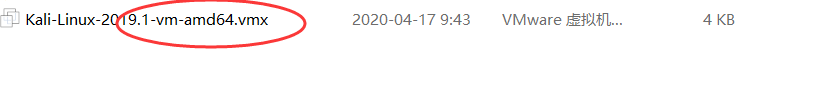

下载之后解压下载的文件,然后再VMware中点打开虚拟机

然后选择解压后的以.vmx结尾的文件即可

启动Kali

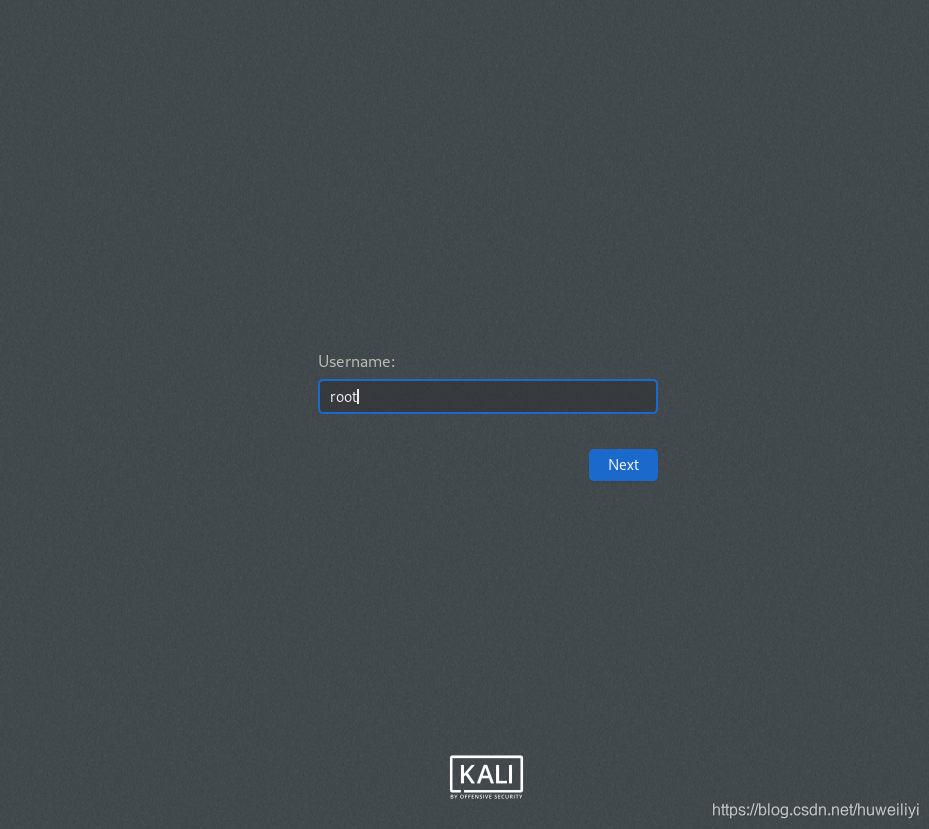

启动之后登陆默认账户

用户名:root

密码 :toor

常用命令

更新Kali

apt update && apt upgrade && apt dist-upgrade

安装VMware WorkStation Tools

apt-get install open-vm-tools-desktop fuse

切换国内源

如果Kali更新或者下载慢可以切换到国内源

#中科大

deb http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib

deb-src http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib

#阿里云

deb http://mirrors.aliyun.com/kali kali-rolling main non-free contrib

deb-src http://mirrors.aliyun.com/kali kali-rolling main non-free contrib

#清华大学

deb http://mirrors.tuna.tsinghua.edu.cn/kali kali-rolling main contrib non-free

deb-src https://mirrors.tuna.tsinghua.edu.cn/kali kali-rolling main contrib non-free

#浙大

deb http://mirrors.zju.edu.cn/kali kali-rolling main contrib non-free

deb-src http://mirrors.zju.edu.cn/kali kali-rolling main contrib non-free

#东软大学

deb http://mirrors.neusoft.edu.cn/kali kali-rolling/main non-free contrib

deb-src http://mirrors.neusoft.edu.cn/kali kali-rolling/main non-free contrib

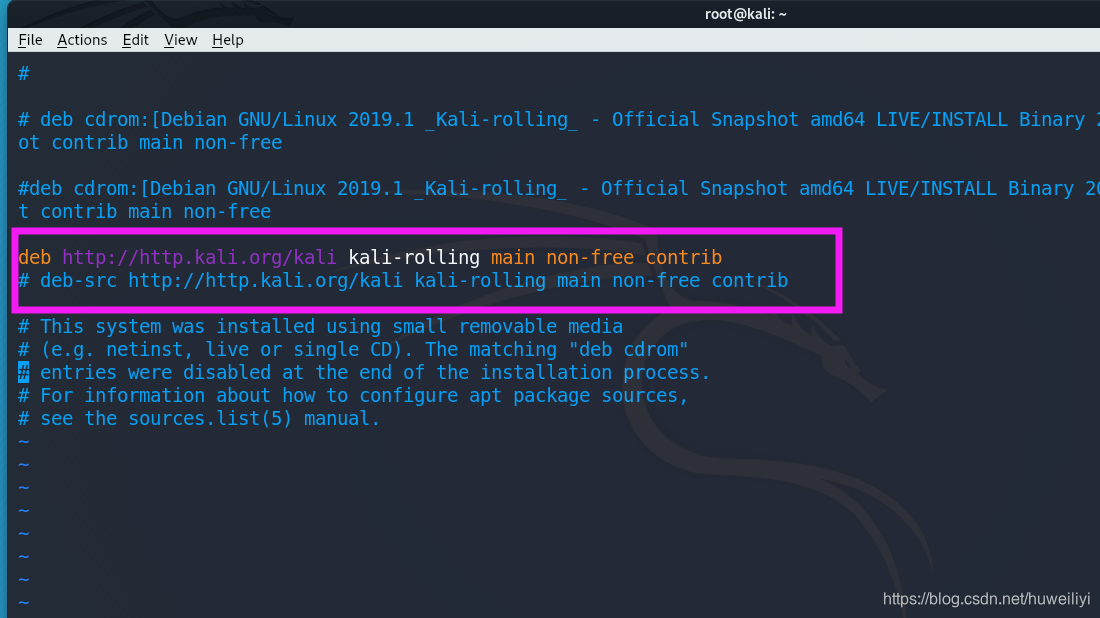

#官方源

deb http://http.kali.org/kali kali-rolling main non-free contrib

deb-src http://http.kali.org/kali kali-rolling main non-free contrib

切换方法

打开命令提示行 输入vim /etc/apt/sources.list

修改下面的地方即可切到相应的源,个人推荐阿里云

软件功能介绍

Kali中一共包含了14类工具,每类作用分别如下:

部分软件功能如下

| 名称 | 类型 | 功能 |

|---|---|---|

| dmitry | 信息收集 | whois查询/子域名收集/端口扫描 |

| dnmap | 信息收集 | 用于组建分布式nmap,dnmap_server为服务端;dnmap_client为客户端 |

| ike-scan | 信息收集 | 收集ipsec vpn server指纹信息 |

| maltegoce | 信息收集 | 域名/账号等关联性收集展示 |

| netdiscover | 信息收集 | 主动发出arp包和截获arp包 |

| map | 信息收集 | 端口服务探测和端口漏洞扫描 |

| p0f | 信息收集 | 监听网卡收发的数据包,从数据包中读取远端机器操作系统服务版本等信息 |

| regon-ng | 信息收集 | 模仿msf的信息侦查框架 |

| sparta | 暴力破解 | 图形版的hydra,加了端口服务扫描功能 |

| zenmap | 信息收集 | 图形界面版的nmap |

| golismero | web扫描 | 就是一个文本版的类似awvs的web扫描器 |

| nikto | web扫描 | 中间件扫描器,扫描tomcat等中间件的错误配置、存在漏洞等 |

| unix-privesc-check | 系统审计 | 审计系统中的关键文件权限是否有异常 |

| bed | 系统扫描 | 通过发送各种模糊数据测试多种服务的缓冲区溢出漏洞的工具 |

| burpsuite | web代理 | 常用web代理截包工具 |

| commix | 注入检测 | sqlmap检测sql注入此工具检测系统命令注入 |

| httrack | 网站克隆 | 将网站克隆到本地 |

| owasp-zap | web代理 | owasp组织开发的漏洞扫描工具 |

| paros | web扫描 | 一个web爬行和漏扫工具 |

| skipfish | web扫描 | 一个全自动化的web漏洞扫描工具 |

| sqlmap | sql注入扫描 | 一个强大的sql注入扫描工具 |

| w3af | web扫描 | 一个web漏洞扫描框架 |

| webscarab | http代理 | 更专业的网站树型结构分析工具 |

| wpscan | web扫描 | 针对wordpress的漏洞扫描工具 |

| bbqsql | 盲注扫描 | 一个高度可配置的交互式的sql盲注工具 |

| hexorbase | 数据库管理 | 一个支持多种数据库的客户端有多个数据库的口令破解功能 |

| jsql | 数据库探测 | 根据url探测数据库类型/参数注入测试/探测后台页而/探测重要文件 |

| mdb-sql | 数据库管理 | 可用来连接access数据库文件(mdb)然后通过sql语句查询数据 |

| oscaner | 数据库猜解 | 用字典探查oracle数据库是否监听及猜解服务名 |

| sidguesser | 数据库猜解 | 用字典探测oracle数据库存在的sid |

| sqllite database | 数据库管理 | sqlite数据库客户端 |

| sqlinja | 数据库猜解 | 用于猜解ms sql |

| sqlsus | sql注入检测 | 用于mysql的盲注检测 |

| tnscmd10g | 数据库探测 | 用于探测oracle是否监听及其他一些信息 |

| cewl | 口令文件制作 | 爬取给定的URL并依据限制条件截取网页中的单词生成口令集合 |

| crunch | 口令文件制作 | 依据限定的条件生成口令集合 |

| hashcat | hash爆破 | 多种hash的爆力猜解工具,速度快所耗CPU小(相对) |

| john | 系统口令破解 | 用于对系统口令文件的破解(如/etc/passwd)还原出密码明文 |

| medusa | 口令猜解 | 可对IMAP, rlogin, SSH等进行口令猜解 |

| ncrack | 口令猜解 | 可对IMAP, rlogin, SSH等进行口令猜解,类似hydra |

| ophcrack | 系统口令破解 | 基于彩虹表的windows口令破解工具 |

| pyrit | wifi破解 | WPA/WPA2加密的wifi的密码破解工具 |

| rainbowcrack | hash破解 | 具有彩虹表的生成、排序和使用排序好换彩虹表进行破解的功能 |

| rcracki_mt | hash破解 | 基于彩虹表的hash破解工具,可能蚲rainbowcrack一部份 |

| wordlist | 口令文件 | 打印kali自带的一些口令文件存放的位置 |

| aircrack-ng | wifi破解 | 针对WEP、 WPA加密方式的wifi密码破解套件 |

| cowpatty | wifi破解 | 基于已捕获握手包和密码字典的WPA-PSK加密的wifi密码的猜解 |

| Fern WIFI Cracker | wifi破解 | 基于字典的WEP和WPA加密的wifi破解工具 |

| kismet | AP发现 | 交互式的AP发现工具,列出周围AP的各种信息 |

| apktool | 安卓逆向 | 从apk文件中还原出xml和图版等资源文件 |

| clang | 编译器 | 类似gcc的编译器,更轻量,可编译c、c++、Objective-C |

| clang++ | 编译器 | C++编译器,与clang的关系类似gcc和g++的类系 |

| dex2jar | 安卓逆向 | apktool把apk还原成了资源文件和dex,dex2jar把dex还原成jar文件(.class) |

| edb-debug | 动态调试 | 软件逆向动态调试工具 |

| flashm | 反汇编 | .swf文件的反汇编工具可反汇编出.swf中的脚本代码 |

| jad | 反编译 | dex2jar把文件还原成了.class,jad进一步把文件还原成.java文件 |

| javasnoop | fuzz | java程序漏洞评估工具 |

| nasm shell | 汇编 | nasm是32位汇编编译器,这是一个nasm的shell |

| beef | 漏洞利用 | 利用msf的exp结合xss构造有攻击性的html页面,当浏览器访问即会受到攻击并获取shell |

| bdfproxy | 中间人攻击 | 处于中间人身份时可对经过的流量插入payload |

| foremost | 文件恢复 | 文件恢复工具,用于被删除的文件的恢复,就是360等的那个文件恢复功能 |

| hashdeep | hash计算 | 用于计算文件hash值,支持多种散列算法 |

| maltegoce | 关系分析 | 通过网络搜索,获取某个IP或邮箱与其他IP或邮箱的拓扑关系 |

| recordmydesktop | 屏幕录制 | 屏幕录制,输出.ogv格式视频 |

本文持续更新… 先收藏一波吧

扫描二维码关注公众号,回复:

11034804 查看本文章