0x00 前言

大多数的安全只能执行企业安全计划的一部分,或者这些安全计划是有缺失的,企业安全团队熟悉的领域,安全计划则越为全面,遇到不熟悉的领域,安全计划则匮乏。

所以CISSP考试覆盖技术、方法和程序等诸多领域,另外信安人员最本质的是理解两个关键概念:安全和风险。

期待的!!!

0x01 安全基本原则

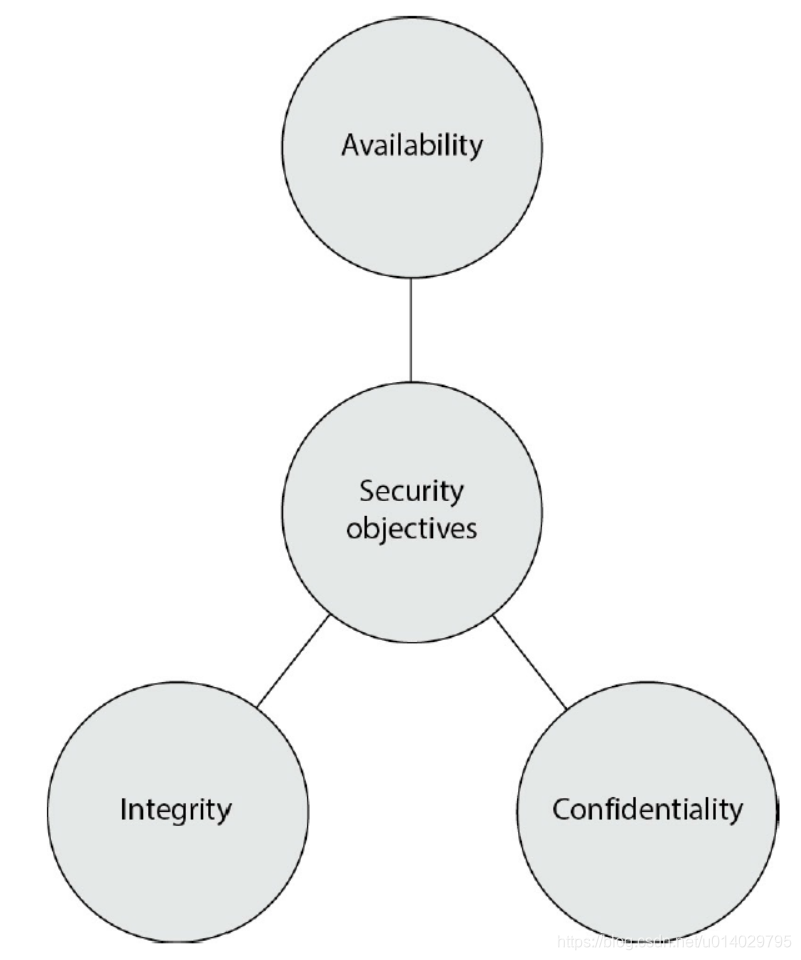

安全的核心目标是为关键资产提交可用性、完整性和机密性(AIC)保护,同时也是基本原则。

所有的安全控制、机制和防护措施和实现都是为了提供上述原则中的一个或者多个,并且要为潜在的能力衡量所有风险、威胁和脆弱性,以平衡一个或全部AIC原则。

CIA的对立面为DAD,泄露Disclosure,篡改Alteration,销毁Destruction

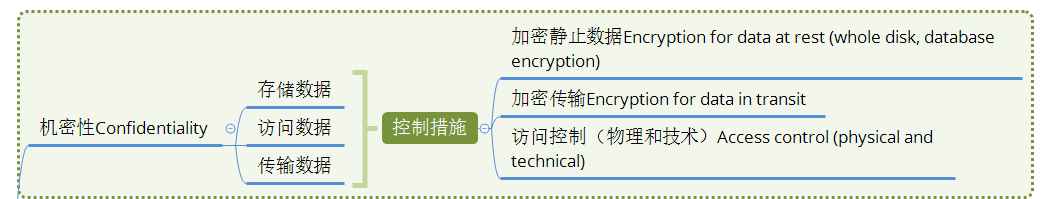

机密性Confidentiality

机密性确保在数据处理的每个交叉点上都实施了必要级别的安全保护并阻止未经授权的信息泄露。

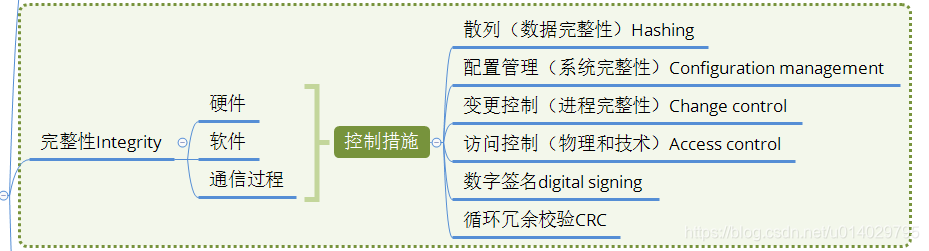

完整性Intergrity

完整性指的是保证信息和系统和准确性和可靠性,并禁止对数据的非授权更改。

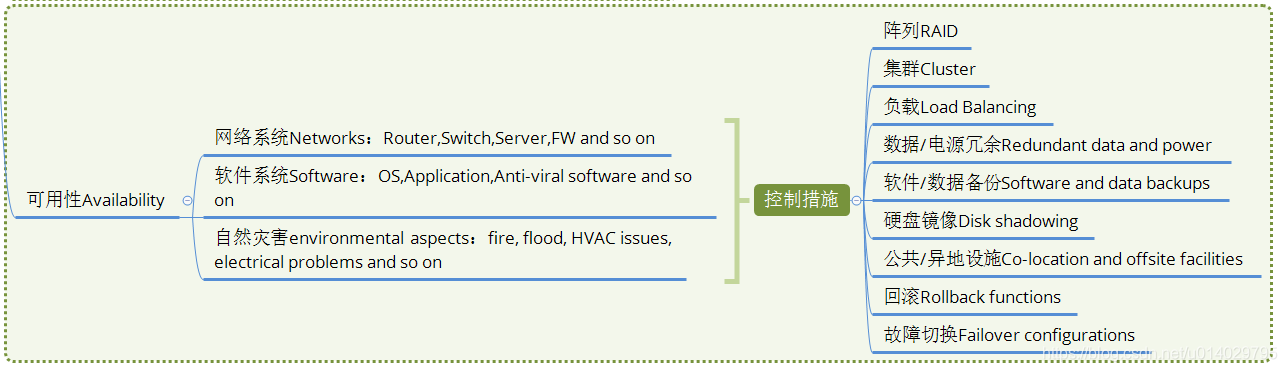

可用性Avaliability

可用性保护确保授权的用户能够对数据和资源进行及时和可靠的访问。

0x02 安全定义

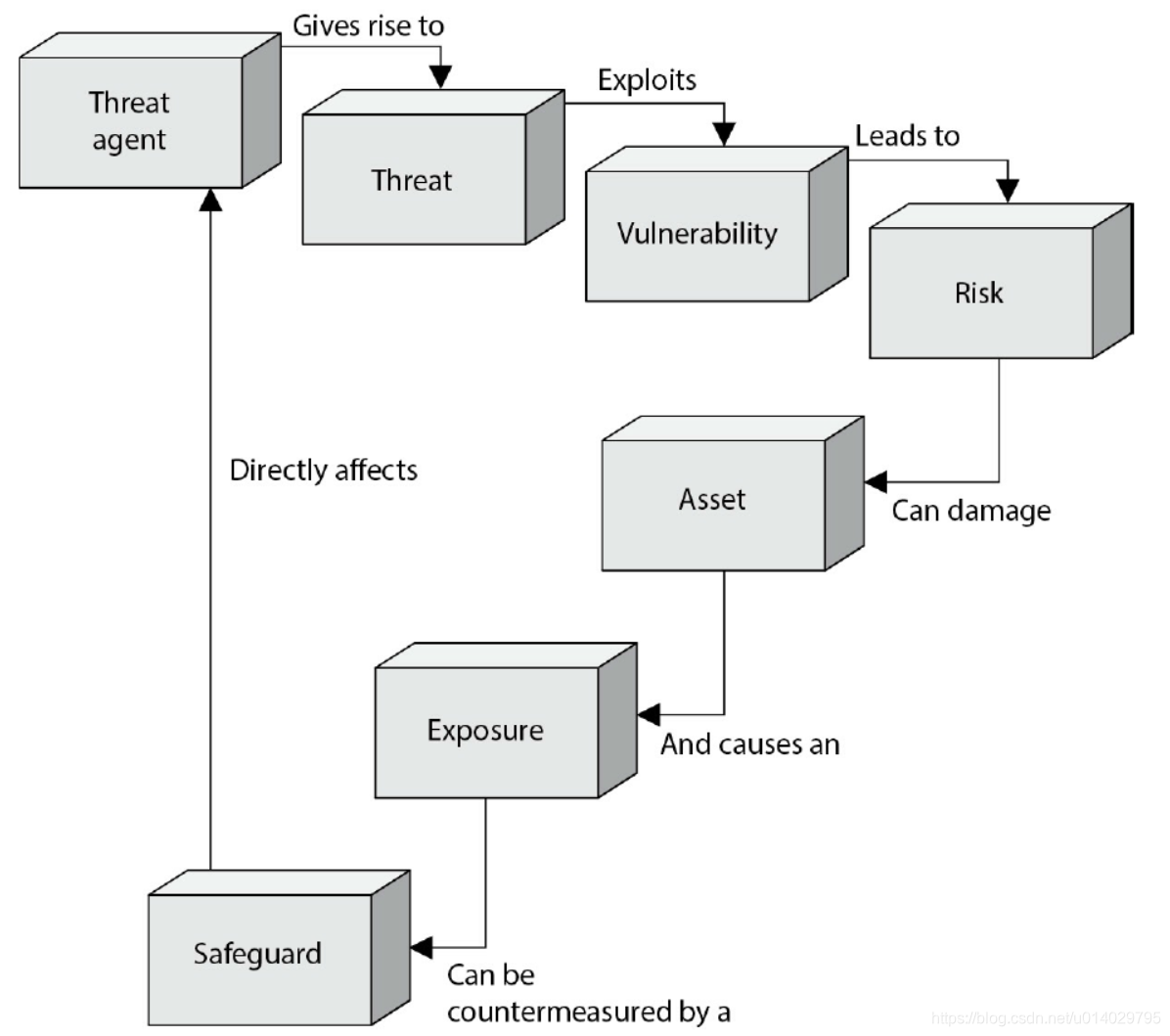

- 脆弱性

vulnerability指系统中允许威胁来破坏其安全性的缺陷。 - 威胁

threat是指利用脆弱性而带来的任何潜在危险。 - 风险

risk是威胁源利用脆弱性的可能性以及相应的业务影响。 - 暴露

exposure是造成损失的实例。 - 控制

control或对策conutermeasure或防护措施safeguard能够消除或者降低的风险。

如果某个公司只是在服务器上安装防病毒软件,但是不能及时更新病毒特征库,那么这就是一种脆弱性,该公司很容易遭受病毒攻击。

威胁是指病毒将出现在系统环境中并破坏系统的工作能力。

风险是指病毒出现在系统环境中并形成危害的可能性。

如果病毒渗透到公司的系统环境那么脆弱性就被利用,公司也将遭受损失。

这种情况下的对策就是更新病毒特征库并在所有计算机上都安装防病毒软件。

0x03 控制类型

一共有3种控制方法:

- 管理控制

Administrative controls因为通常是面向管理的,所以经常被称为"软控制"。安全文档、风险管理、人员安全和培训|都属于管理控制。 - 技术控制

Technical controls也称为逻辑控制logical controls),由软件或硬件组成,如防火墙、入侵检测系统、加密、身份识别和身份验证机制。 - 物理控制

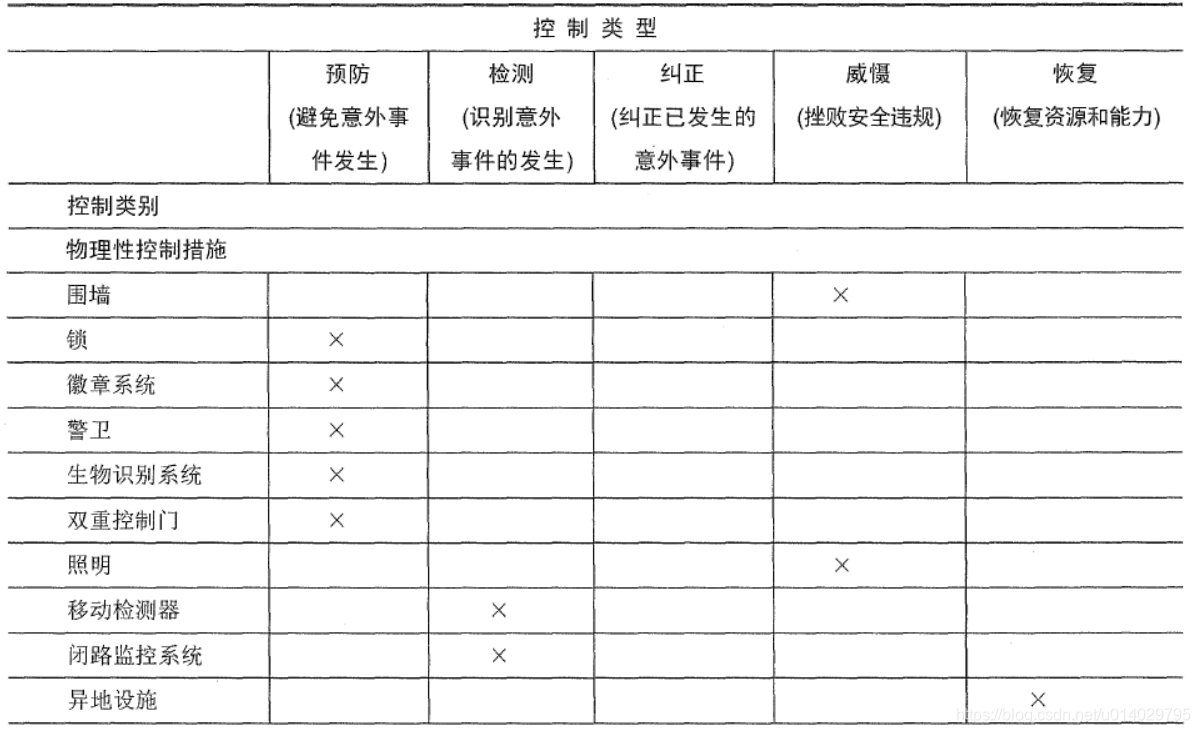

physical controls用来保护设备、人员和资源,保安、锁、围墙和照明都属于物理控制。

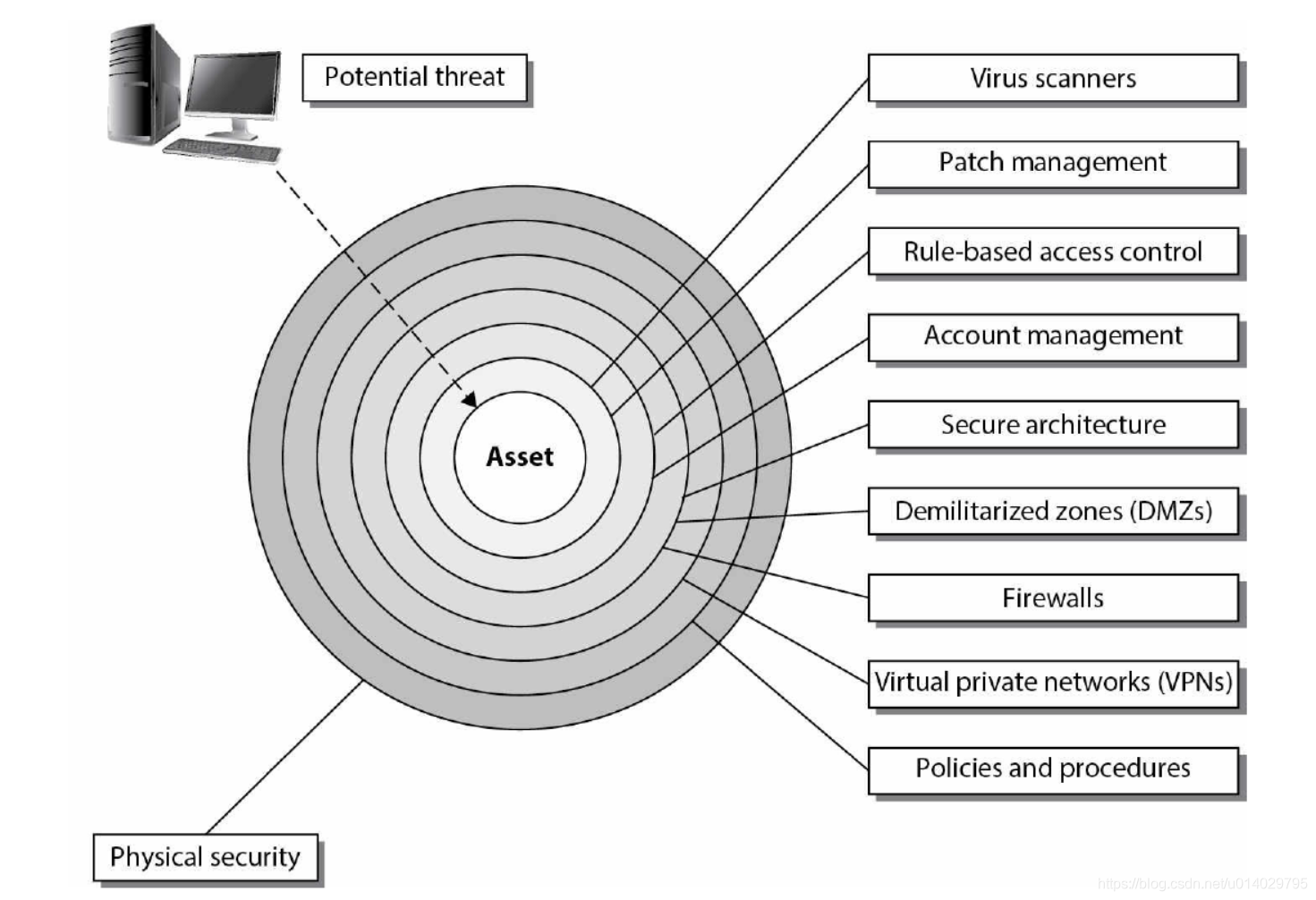

深度防御结构图

一共6种安全控制措施的功能

- 预防性

Preventive避免意外事件的发生。 - 检测性

Detective帮助识别意外活动和潜在入侵者。 - 纠正性

Corrective意外事件发生后修补组件或系统。 - 威慑性

Deterrent威慑潜在的攻击者。 - 恢复性

Recovery使环境恢复到正常的操作状态。 - 补偿性

Compensating能提供可替代的控制方法。

当查看某个环境的安全结构时,效率最高的方法是使用预防性安全模型,然后使用检测、纠正和恢复机制支撑这个模型,预防性措施、检测性措施和纠正性措施应该一起使用。

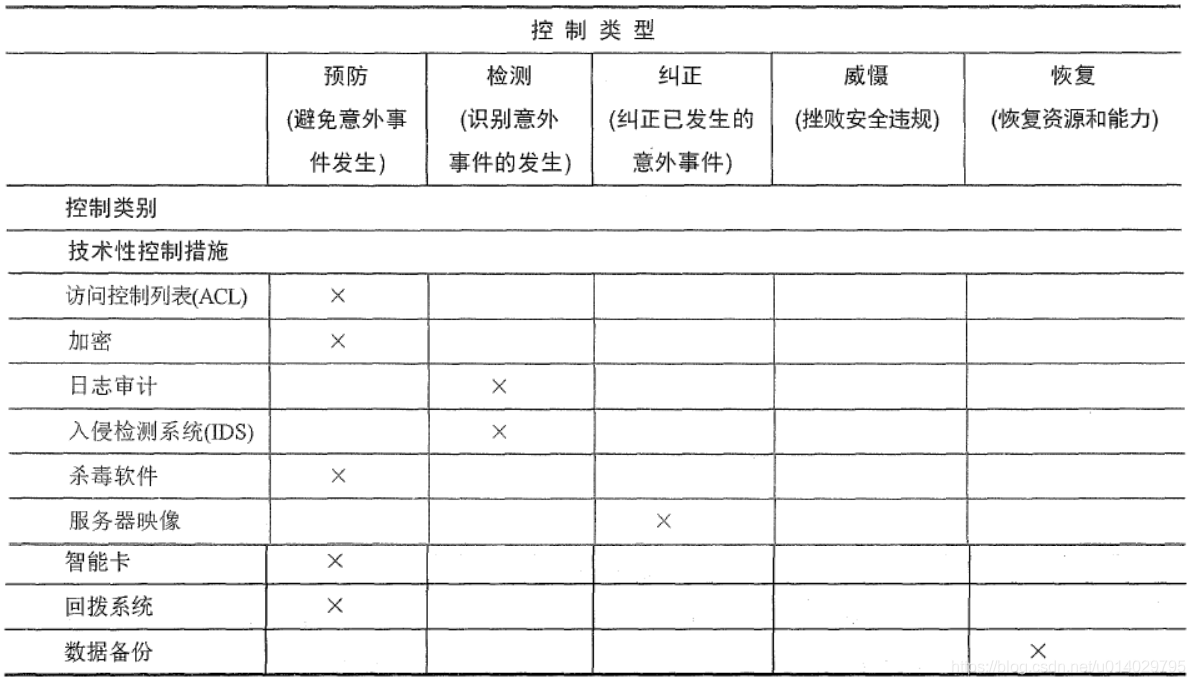

表一记录着物理性控制和控制类型的对应关系

表二记录着管理性控制和控制类型的对应关系

表三记录着技术性控制和控制类型的对应关系