那么具体是怎么工作的?

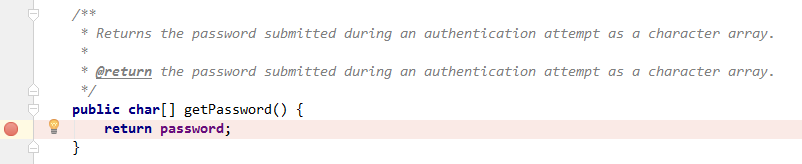

1,既然shiro会把密码来进行比对,当然会调用

UserNamePasswordkToken 中的 getPassword() 方法了。在该方法中打上断点,往前跟踪一下即可。

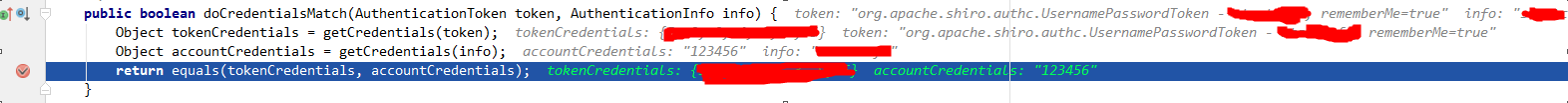

2,开启debug模式,跟踪发现

org.apache.shiro.authc.credential.SimpleCredentialsMatcher 类进行密码的比对

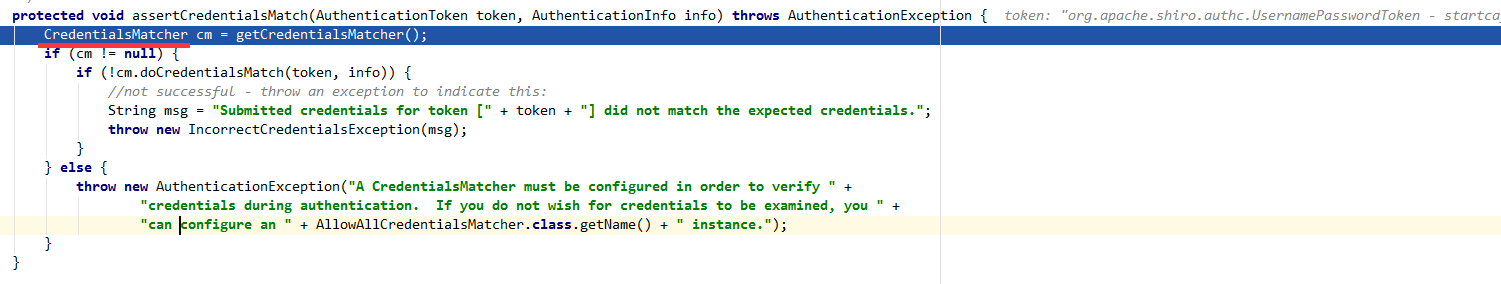

3,继续跟踪,发现我们自定义Realm的父类方法调用了

CrendebtialsMatcher组件 进行密码比对

CrendentialsMatcher组件(凭证匹配器)作用

1,用来进行密码比对。

2,用来对密码进行加密。

3,shiro提供了该组件接口的很多实现类,用于不同类型的密码加密。

常用的加密实现类为:

HashedCrendentialsMatcher。

4,替换当前 Realm 的 crendentialsMatcher 属性,直接使用 HasedCrendentialsMatcher 对象,并设置加密算法即可。

结论:

①通过

AuthenticatingRealm 的 CrendentialsMatcher 属性来进行的密码的比对。

②指定具体的 CrendentialsMatcher 接口的实现类来

设置加密算法,盐值和循环加密次数。

③如果两个用户拥有相同的原始密码,那么加密后的数据也是一样的,这还是有点安全隐患的,所以

盐值最好设置为一个用户的唯一值(一般采用用户名)。

④在自定义Realm的认证方法(doAuthenticationInfo方法),返回的SimpeAuthenticationInfo对象时,需要采用带有ByteSource参数的构造函数来构建对象。

ByteSource对象可以采用

ByteSource.Util.byte(String UserID)获取;

⑤使用 new SimpleHash(hashAlgorithmName,salt,hashIterations); 来计算加盐后的密码值。