<dependency>

<groupId>commons-codec</groupId>

<artifactId>commons-codec</artifactId>

</dependency>

<dependency>

<groupId>org.apache.commons</groupId>

<artifactId>commons-lang3</artifactId>

<version>3.6</version>

</dependency>

加入依赖后,直接用:

import org.apache.commons.codec.digest.DigestUtils;

DigestUtils.md5Hex()

用这个方法进行md5加密。

这是我的工具类;

package com.imooc.miaosha.util;

import org.apache.commons.codec.digest.DigestUtils;

public class MD5Util {

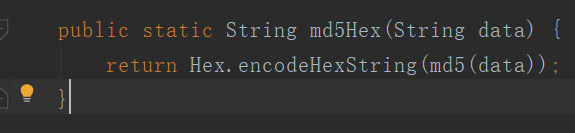

public static String md5(String src) {

return DigestUtils.md5Hex(src);

}

private static final String salt = "1a2b3c4d";

public static String inputPassToFormPass(String inputPass) {

String str = ""+salt.charAt(0)+salt.charAt(2) + inputPass +salt.charAt(5) + salt.charAt(4);

System.out.println(str);

return md5(str);

}

public static String formPassToDBPass(String formPass, String salt) {

String str = ""+salt.charAt(0)+salt.charAt(2) + formPass +salt.charAt(5) + salt.charAt(4);

return md5(str);

}

public static String inputPassToDbPass(String inputPass, String saltDB) {

String formPass = inputPassToFormPass(inputPass);

String dbPass = formPassToDBPass(formPass, saltDB);

return dbPass;

}

public static void main(String[] args) {

System.out.println(inputPassToFormPass("123456"));//d3b1294a61a07da9b49b6e22b2cbd7f9

// System.out.println(formPassToDBPass(inputPassToFormPass("123456"), "1a2b3c4d"));

// System.out.println(inputPassToDbPass("123456", "1a2b3c4d"));//b7797cce01b4b131b433b6acf4add449

}

}

使用:

一般加密流程是:

后端搞两个加密方法:

1.明文+固定salt=>md5.1

2.md5.1+db中的salt=>md5.2

md5.2就是DB中存入的值

。。。。。。。。。。。。。。。。。。。。。。。。。。

注册:

直接调用1,2方法,加密两次,存入db

登录:

1.前端用js进行md5加密,再传给后端(加密的方式要和后端的方法1一样,salt和salt的加法都要一样)

2.后端拿到的等于是md5.1了,然后再取出该用户db中的salt加密,形成md5.2,去与db中的值比较,看是否相等

总结:db中是看不到用户密码的,判断传入的密码与db中的是否相等也是用加密后的去比较的。这样防止db被别人看到。

还有就是,前端传来的密码一定也要加密一下再传给后端,防止被抓包,看到密码。