文章目录

用到的软件

- OD

- PEID

- 会员管理软件

查壳

- 直接拖进PEID看一下,这里没壳,直接干了

去除花指令

- 查找关键字

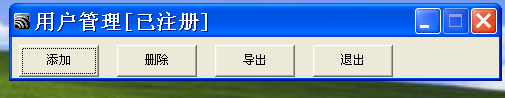

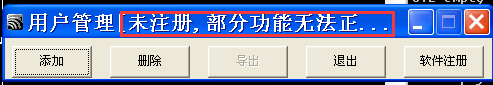

首先我们运行程序会看见有一个未注册

我们直接去查找这几个字,这里提示没有找到

- 去除花指令

接着我们尝试去一下花指令看看效果,去除花指令的工具在 插件——》Junk code

-

再次查找关键字

这里size填10000,VA填00401000,点击确定后我们看一下效果

-

成功去除花指令这里就是它的关键字位置了

寻找关键跳或者关键CALL

-

上下查找一下看看有没有能够跳过,这里的JNZ可以跳过它

-

顺着这个JNZ看一下它没跳转后会执行什么指令

运行jmp会跳出判断

运行jmp会跳出判断

-

因此我们确定,jnz就是关键跳,这里的这个JCC指令的意思是不相等则跳转,那么我们给它改成jmp(无条件跳转)就好了。

完成注册

-

进行修改

-

导出到可执行文件

-

完活儿,想要程序做实验的留言我发给你