20199102 2019-2020-2 《网络攻防实践》第五周作业

目录

1.实验已经完成,但是博客还没写完先占个坑

2.这个作业最终版尽量用一个软件完成,不增加大家安装负担

3.对arp,TCP/UDP相关原理和字段意义,推荐《TCP/IP协议:卷一》

4.这次作业尝试和很多方法,可行的、不可行的和暂时未完成的都会列在最后

0 总体结构

| 本次作业属于那个课程 | 《网络攻防实践》 |

|---|---|

| 这个作业要求在哪里 | 第五次作业 TCP/IP网络协议攻击 |

| 我在这个课程的目标是 | 学习网络攻防相关技术、掌握网络攻防相关能力 |

| 这个作业在哪个具体方面帮助我实现目标 | 学会TCP/IP层相关协议的攻击方式 |

| 作业正文 | 下述正文,1,2,3, 4部分 |

| 其他参考文献 | 见正文最后部分 |

1.实践内容

1.1 TCP/IP协议栈攻击概述

- 网络安全属性与攻击模式

- 网络安全属性:机密性、完整性、可用性、真实性和不可抵赖性

- 网络攻击基本模式:截获、中断、篡改和伪造。截获是一种被动的攻击模式,其目的是获取网络通信双方的通信信息内容,是对机密性的违反。中断攻击是使目标的正常网络通信和回话无法继续,是对可用性的破坏。伪造则是假冒网络通信方的身份,欺骗通信对方达到恶意目的。篡改则是对网络通信过程的内容进行修改

- TCP/IP网络协议栈安全缺陷与攻击技术

-

网络接口层(数据链路层):常用的协议包括R/ARP和PPP协议,分别为ip-mac转换协议和点对点传输协议。分别对应MAC地址欺骗和嗅探及监听攻击。

-

互连层(网络层):常用协议包括ICMP、BGP和ICMP等协议。IP地址只进行转发而不检查源IP地址的有效性,缺乏认证机制。ICMP协议可以控制路由路径,也可被用于洪泛攻击和Smurf攻击。

-

传输层:TCP/UDP协议。再建立之后仅通过IP地址、端口和SEQ\ACK号对通信对方进行验证,非常容易遭受伪造和欺骗攻击。另外TCP的三次握手可以造就SYN洪泛攻击。

-

应用层:HTTP、FTP、POP3/SMTP、DNS、SMB等均缺乏安全考虑,多采用明文传输。

-

1.2 网络层协议攻击

- IP源地址欺骗

- 首先对受信任主机进行攻击,使其丧失工作能力。

- 采样猜测目标服务器的初始序列号ISN,再返回SYN/ACK报文的时候设置为ISN+1。

- 伪造源地址为受信任的主机IP的SYN数据包

- 伪装成被信任主机发送ACK包,设置发送数据包的ACK值为预测目标主机ISN+1。

- 建立连接,假冒被信任主机与主机进行通信。

-

- 应用场景:网络扫描、拒绝服务攻击和对抗身份认证机制。

- netwox伪造报文:

netwox 41 -j 128 -k 1 -l 192.168.200.3 -m 192.168.200.5 -o 8 - nmap伪造源地址:

nmap -sS -p 8080 192.168.200.3 -D 192.168.200.5使用.5的地址进行扫描 - 防范措辞:随机化初始序列号、使用IPsec代替IP、避免使用基于IP地址的信任策略和在路由和网关上对抗IP源地址欺骗技术。

- ARP欺骗

- ARP工作原理:当设备再数据链路层访问一个主机的时候,若已经得知对方的mac地址,则直接组合形成MAC帧进行传输;若只知道IP而不知道对方的MAC地址则通过ARP协议请求对方的MAC地址。

- 具体的工作过程:当缺失MAC地址的时候就想全网广播ARP请求,收到的主机会检查自己的IP与被请求的IP是否相符,相符则发送arp相应包。(在有些书中会说,无论IP相符与否,请求方的IP和MAC会在收到请求的主机中更新。)

- 攻击过程:当节点A发送对B节点的ARP请求包的时候,同一网段的主机都会收到请求。B会返回

IP(B)/MAC(B),但是攻击机器C会返回IP(B)/MAC(C),其他机器不做应答。C不断返回错误的数据,导致A的IP-MAC映射表保存了错误的值。当A想B发送数据的时候,将会发送到C的端口。若C同时冒充A和B,则这就构成了中间人攻击 -

- 应用场景:作为中间人嗅探信息,进行病毒传播等等

- 使用netwox进行ARP欺骗命令:

netwox 33 -b MAC(A) -g IP(B) -h MAC(A) -i IP(A),关键在于-g IP(B)使得目标主机保存错误的映射关系。 - ARP攻击的防范措施:使用静态绑定关键自己的IP地址与MAC地址的映射表

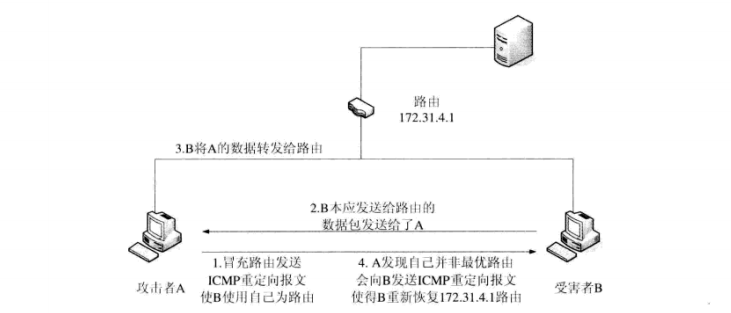

- ICMP路由重定向攻击

- 重定向机制原理:ICMP控制类报文中的路由重定向用来更新主机的路由表从而提高网络的传输效率。

- 重定向攻击过程:攻击者使用IP源地址欺骗技术,冒充IP网关,向攻击节点发送ICMP重定向报文。被攻击节点进行审核后接受ICMP请求,从而攻击者将成为被攻击者和路由网关之间的桥梁。转发过程中根据重定向原理会发送真实的重定向报文。

-

- 使用netwox进行重定向攻击:

netwox 86 -f "host 靶机IP" -g 攻击机IP -i 网关IP - 防范措施:过滤一些类型的ICMP数据包,设置防火墙过滤,判断ICMP重定向报文是不是来自路由器

1.3 传输层协议攻击

-

TCP RST攻击

-

TCP RST攻击原理:TCP协议头中有一个

reset位置,用来表示会话中断。通过设置合理的seq和ack字段就可以达到关闭连接的效果。 -

攻击的示意图:

-

netwox进行攻击:

netwox 78 -i 靶机IP

-

-

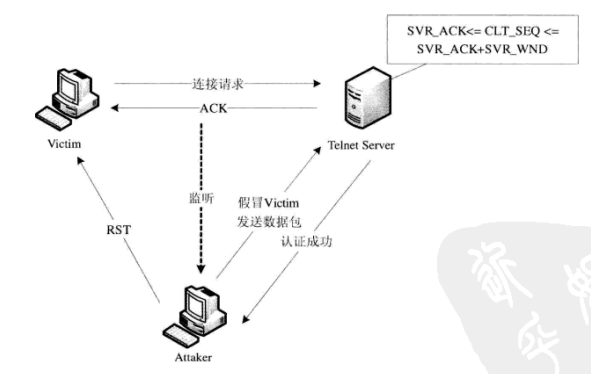

TCP会话劫持攻击

-

TCP会话攻击原理:在靶机建立TCP会话之后再进行劫持,避免需要进行身份验证。简单来说就是攻击时间点后移的盲攻击

-

TCP会话攻击过程:靶机与服务器进行连接,服务器向靶机返回相应包,其中的序列号被攻击机嗅探得到,进而仿冒靶机向服务器发送数据包。此时攻击机仿冒服务器向靶机发送RST包,避免靶机对通信的干扰。

-

TCP会话劫持防御措施:初始序列号随机化、网络设计优化、新一代网络协议、禁用主机源路由、采用静态IP-MAC映射表及引用和过滤ICMP重定向报文等方法。或者采用对抗TCP攻击的通用方法IPsec。

-

-

TCP SYN Flood拒绝服务攻击

2.实践过程

不能只贴图。要详细阐述实验过程。

3.学习中遇到的问题及解决

- 问题1:XXXXXX

- 问题1解决方案:XXXXXX

- 问题2:XXXXXX

- 问题2解决方案:XXXXXX - ...

4.实践总结

xxx xxx