文章目录

一,网络渗透测试概况

1.1定义

针对目标网络进行安全检测的评估,目的是发现目标网络存在的漏洞以及安全机制方面的隐患并提出改善方法。通常采用与黑客相同的方式对目标进行入侵。

1.2方法

根据对目标信息的了解程度,分为黑盒测试,白盒测试,灰盒测试

黑盒测试(外部测试):测试时对目标网络的内部结构,使用程序完全不了解,难度最高

白盒测试:测试时清楚内部结构细节,目的明确。无需进行目标范围和信息收集的操作。带来的价值相比黑盒更大

灰盒测试:黑白盒的结合,只了解部分信息,但不会掌握内部工作原理和限制信息。

1.3渗透测试的目标

包含和一切和网络想关的基础设施

- (1)网络设备 ,路由器,交换机,防火墙,服务器,pc等

- (2)操作系统

- (3)物理安全 通信线路

- (4) 应用程序

1.4渗透测试的流程

- ①攻击前(网络踩点、网络扫描、网络查点)

- ②攻击中(利用漏洞信息进行渗透攻击、获取权限)

- ③攻击后(后渗透维持攻击、文件拷贝、木马植入、痕迹擦除)

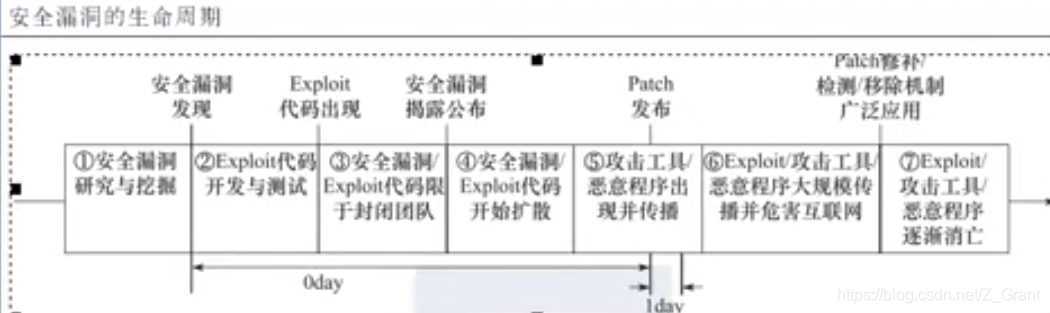

1.5漏洞发掘

二,常用的工具系统和名词解释

2.1 名词解释和一些经典工具

1.CVE“Common Vulnerabilities & Exposures”通用漏洞披露:是一个与资讯安全有关的数据库,收集各种资安弱点及漏洞并给予编号以便于公众查阅。此数据库现由美国非营利组织MITRE所属的National Cybersecurity FFRDC所营运维护

每一个通用漏洞披露都赋予一个专属的编号,格式如下

CVE-YYYY-NNNN

CVE为固定的前缀字,YYYY为西元纪年,NNNN为流水编号(原则上为四位数字,但必要时可编到五位数或更多位数)。例如于2014年发现的心脏出血漏洞编号为CVE-2014-0160。2.Metasploit:Metasploit是一款开源的安全漏洞检测工具,渗透测试平台

1.Metasploit项目最为知名的子项目是开源的Metasploit框架,一套针对远程主机进行开发和执行“exploit代码”的工具.

2.采用模板化操作3.漏洞利用(Exploit)|EXP指的是利用程序中的某些漏洞,来得到计算机的控制权(使自己编写的代码越过具有漏洞的程序的限制,从而获得运行权限)。

4.BT5:bt5全称是Back Track five,是继BT3,BT4之后的最新版,这是一个linux环境的便携系统,是一个操作系统

5.DVWA(Damn Vulnerable Web Application):是一个用来进行安全脆弱性鉴定的PHP/MySQL Web应用,旨在为安全专业人员测试自己的专业技能和工具提供合法的环境,帮助web开发者更好的理解web应用安全防范的过程。一个靶机环境6.OWASP(Open Web Application Security Project):开放式Web应用程序安全项是一个组织,是一个开源的、非盈利的全球性安全组织,致力于应用软件的安全研究。

7.OWASP_BWA(Broken Web Apps):1.是由国际信息安全领域著名的非营利性研究组织OWASP专门为广大对Web安全有兴趣的研究者和初学者开发的一个靶机镜像,汇集了大量存在已知安全漏洞的训练实验环境和真实Web应用程序,里面有各种预先设置的漏洞Web应用

2.OWASP提供的Web靶机集成服务器,包含常用的DWVA. Mutillidae. Webgoat等Web知名训练靶机

3.下载地 [https://sourceforge.net/projects/owaspbwa/files/8.OpenVAS:OpenVAS是开放式漏洞评估系统,也可以说它是一个包含着相关工具的网络扫描器。其核心部件是一个服务器,包括一套网络漏洞测试程序,可以检测远程系统和应用程序中的安全问题。

2.2 Kali linux

专门为渗透测试和安全审计提供的操作系统,集成很多的黑客工具。

由Back Track系统发展而来

基于Debian

开始滚动更新的模式

http://pkg.kali.org/ 检测某个工具有没有集成情况

https://www.kali.org/kali-linux-releases/ kali更新日志

https://www.kali.org/downloads/ kali下载

# kali支持在线更新

apt update

apt dist-upgrade

reboot

#检测版本

uname -a

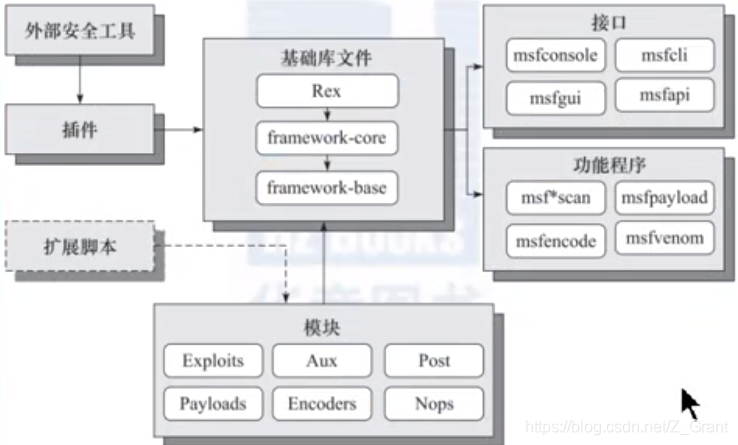

2.3 metasploit

- 由HD moore开发,开源

- 2011年, v4.0版,717个渗透攻击模块、226个攻击载荷、361个辅助模块、68个后渗透攻击模块

- 方便升级

- 框架

模块:Metasploit框架对外提供的最核心的渗透功能实现代Aux辅助模块:主要完成信息搜集

Exploits模块:进行渗透攻击

Post后渗透攻击模坊:进行主机控制与拓展攻击插件:用于集成外部的安全攻出例如Nessus. OpenVAS. Nmap等

- 安装

支持Windows和Linux/unix