作者:eechen

链接:https://www.zhihu.com/question/43581628/answer/153629026

来源:知乎

著作权归作者所有。商业转载请联系作者获得授权,非商业转载请注明出处。

因为prepare是把SQL模板发给MySQL编译,然后execute是把用户输入的参数交给MySQL套模板执行.PHP模拟预处理的意思就是数据库并不会有编译模板这一步,而是PHP自动转义用户输入的参数,相当于手动调用mysqli_real_escape_string($_GET['id']) 或 PDO::quote($_GET['id']),比如PHP的一个Query Builder库medoo.php用的就是PDO::quote转义用户输入的参数后query执行SQL.

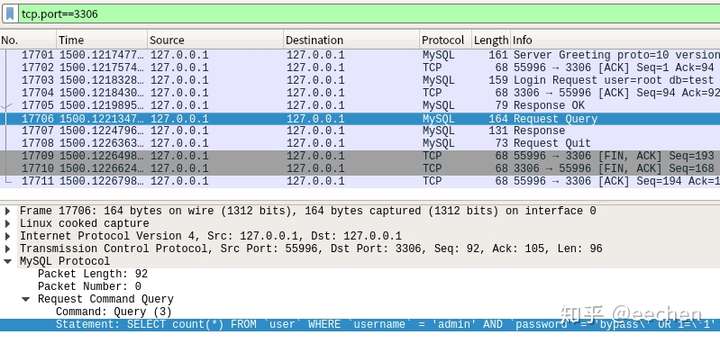

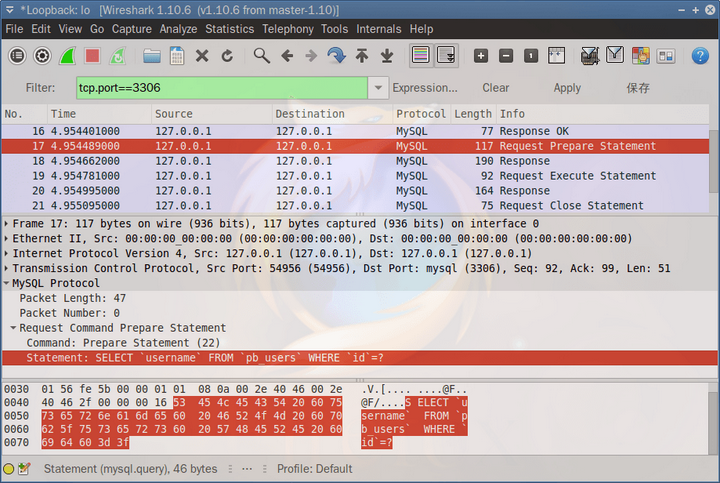

WireShark里用tcp.port==3306过滤分析PHP和MySQL通信可见:

但并非所有数据库都支持预处理,像SQLite就不支持.

所以PHP提供了模拟预处理(默认开启),其本质是转义用户输入,相关函数是:

PDO::quote和mysqli_real_escape_string.

在模拟预处理下,绑定参数(bindParam/bind_param)本质也是转义,而非SQL模板和参数分离.

安全的转义依赖统一的编码:

http://php.net/mysqli_real_escape_string

http://php.net/manual/zh/mysqlinfo.concepts.charset.php

MySQLi中需要先用 $mysqli->set_charset('utf8') 定义字符集后,

才能确保 $mysqli->real_escape_string() 能够安全正确转义用户输入的字符串.

PDO_MySQL中需要在PDO()中用 charset=utf8 定义字符集后,

才能确保 PDO::quote() 能够安全正确转义用户输入的字符串.

PHP模拟预处理时,PDO的bindParam/bindValue/execute转义时底层用的应该也是PDO::quote().