1、nginx防盗链

该部分配置可以和上章节的配置结合使用

增加如下配置内容

location ~* ^.+\.(gif|jpg|png|swf|flv|rar|zip|doc|pdf|gz|bz2|jpeg|bmp|xls)$

{

expires 7d;

valid_referers none blocked server_names *.test.com ;

#定义白名单的referer

if ($invalid_referer) {

return 403;

#非白名单的referer访问时,返回403

}

access_log off;

}

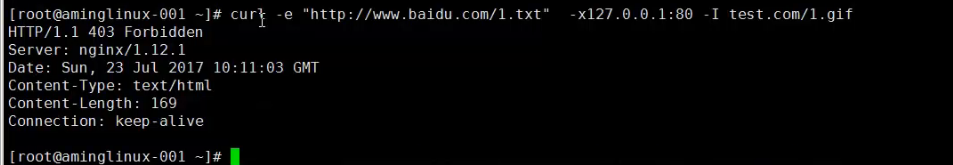

使用curl -e命令指定非白名单referer进行访问,返回状态为403

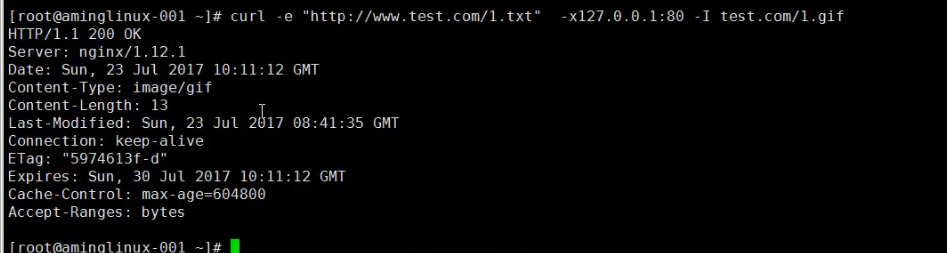

指定白名单referer“http://www.test.com”进行访问,返回状态为200

2、nginx访问控制

需求1:访问/admin/目录的请求,只允许指定IP地址访问

编辑虚拟主机配置文件,增加如下配置:

location /admin/

{

allow 192.168.133.1;

allow 127.0.0.1;

deny all;

}

此时通过指定IP地址去访问时,可以成功访问:curl -x127.0.0.1:80 test.com/admin/1.html -I

需求2:匹配正则

编辑虚拟主机配置文件,增加如下配置

location ~ .*(upload|image)/.*\.php$

{

deny all;

}

可以拒绝所有匹配upload的以.php结尾的文件

此时,访问upload目录下的php文件时,无法正常访问

需求3:

根据user_agent限制

if ($http_user_agent ~ 'Spider/3.0|YoudaoBot|Tomato')

{

return 403;

}

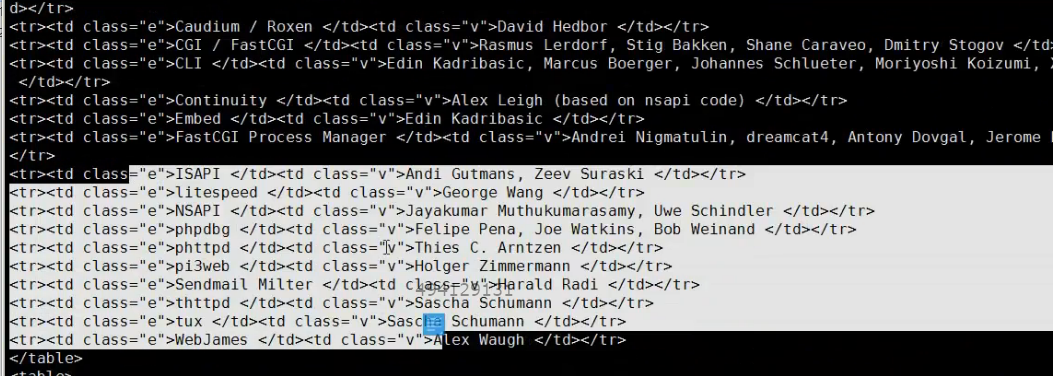

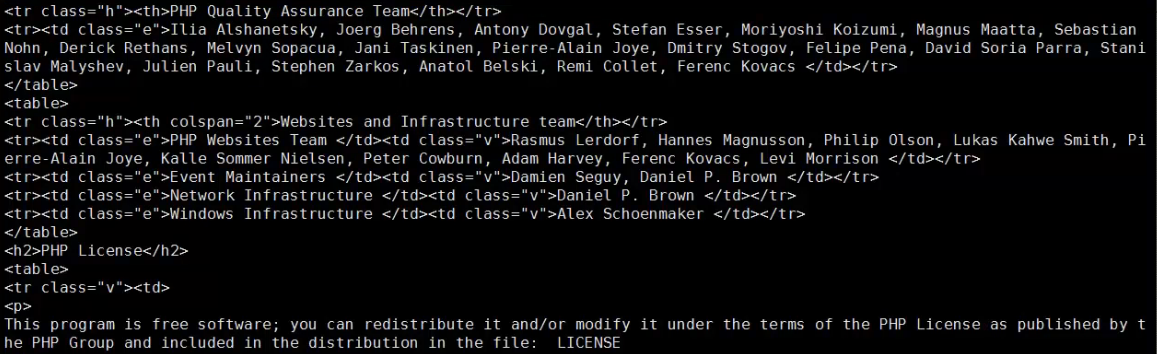

3、nginx解析php相关配置

在虚拟主机配置文件中,增加如下配置:

location ~ \.php$

{

include fastcgi_params;

fastcgi_pass unix:/tmp/php-fcgi.sock;

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME /data/wwwroot/test.com$fastcgi_script_name;

}

创建1.php,并写入如下内容:

<?php

phpinfo()

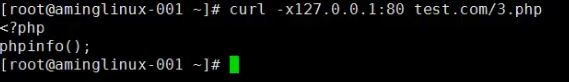

在未重新加载配置文件之前,无法解析该php页面,直接显示页面源码

重新加载配置之后,可以正常解析

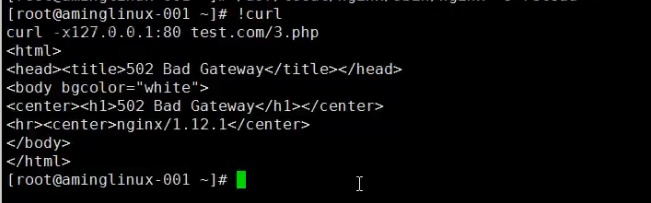

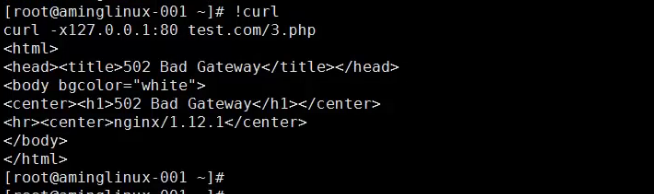

在配置中,当fastcgi_pass unix:/tmp/php-fcgi.sock;路径写错时,会显示502

也可以监听IP地址,当主配置文件中当监听改为地址时,需要将fastcgi_pass监听当地址修改为对应当IP地址和端口,否则也会提示502

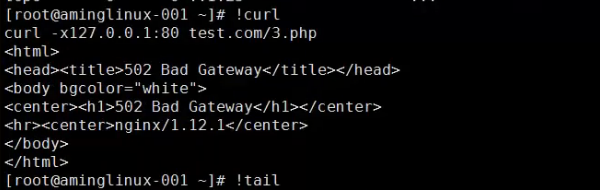

将fastcgi_pass监听地址修改为IP和端口之后,可以正常访问,fastcgi_pass 127.0.0.1:9000

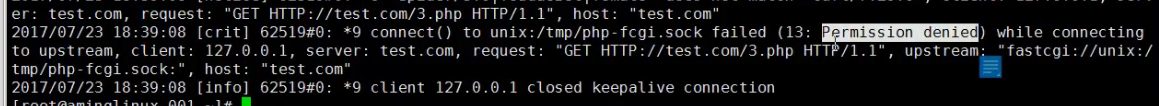

当/tmp/php-fcgi.sock文件未修改为666时,默认权限为440,由于该文件当属主为root,而访问此文件当用户为nobody,所以此时进行访问时,依旧会提示502

此时通过查看日志文件,可以看出访问被拒绝

4、nginx代理

当内网web服务器与外网不通时,可以通过设置代理服务器来确保用户可以访问内网web服务器,代理服务器需要与web服务器和用户都相通

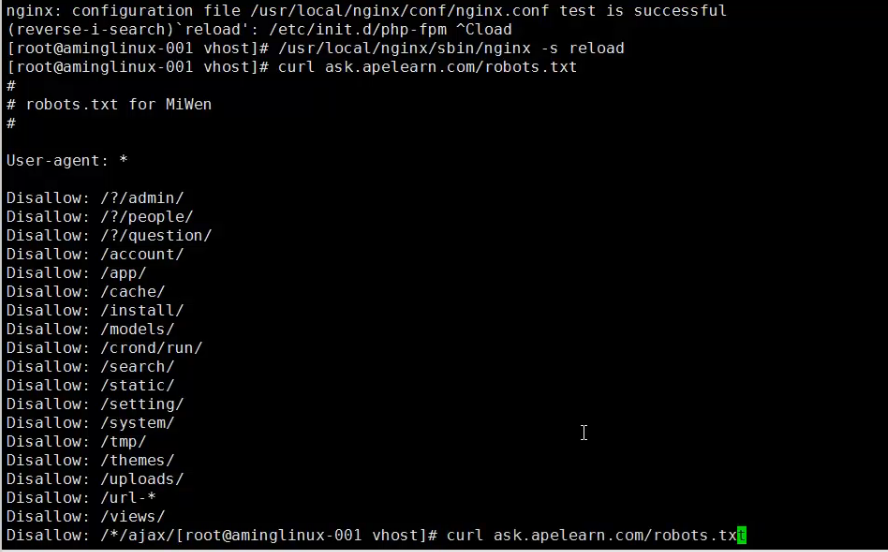

切换到/usr/local/nginx/conf/vhost/目录下,编辑配置文件vim proxy.conf并增加如下配置:

server

{

listen 80;

server_name ask.apelearn.com; //定义域名

location /

{

proxy_pass http://121.201.9.155/; //定义真实web服务器的IP地址

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

}

}

定义过上述配置之后,就可以通过访问本台主机来访问对应的域名

可以通过访问本机来进行验证:

5、nginx负载均衡

执行yum install -y bind-utils安装dig命令,通过dig qq.com可以查看到返回两个IP地址

创建配置文件 vim /usr/local/nginx/conf/vhost/load.conf,并增加如下配置:

upstream qq_com

{

ip_hash; //确保同一用户始终保持在同一服务器上

server 61.135.157.156:80;

server 125.39.240.113:80;

}

server

{

listen 80; //监听端口

server_name www.qq.com;

location /

{

proxy_pass http://qq_com;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

}

}

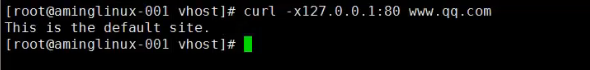

正常情况下,在本机访问qq.com会访问默认虚拟主机

但是当加载上述命令之后,再进行访问时,则会正常访问qq.com

nginx只能代理http,不支持代理https

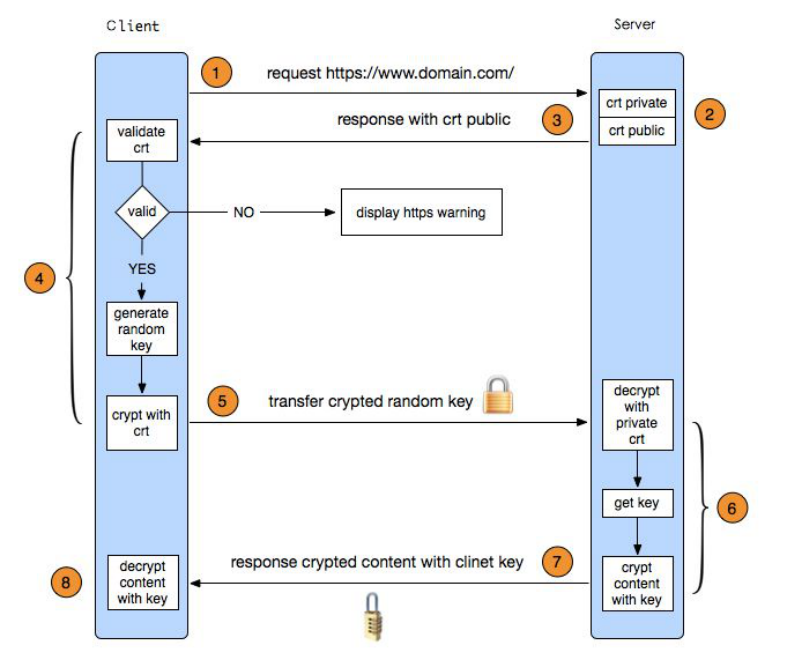

6、SSL原理

浏览器发送一个https的请求给服务器;

服务器要有一套数字证书,可以自己制作,也可以向组织申请,区别就是自己颁发的证书需要客户端验证通过,才可以继续访问,而使用受信任的公司申请的证书则不会弹出>提示页面,这套证书其实就是一对公钥和私钥;

服务器会把公钥传输给客户端;

客户端(浏览器)收到公钥后,会验证其是否合法有效,无效会有警告提醒,有效则会生成一串随机数,并用收到的公钥加密;

客户端把加密后的随机字符串传输给服务器;

服务器收到加密随机字符串后,先用私钥解密(公钥加密,私钥解密),获取到这一串随机数后,再用这串随机字符串加密传输的数据(该加密为对称加密,所谓对称加密,就是将数据和私钥也就是这个随机字符串>通过某种算法混合在一起,这样除非知道私钥,否则无法获取数据内容);

服务器把加密后的数据传输给客户端;

客户端收到数据后,再用自己的私钥也就是那个随机字符串解密;

7、生成SSL密钥对

在生成密钥对之前需要执行yum install -y openssl安装openssl

进入到/usr/local/nginx/conf目录下,执行openssl genrsa -des3 -out tmp.key 2048生成私钥(需要输入密码)

然后转换key,取消密码,执行如下命令:openssl rsa -in tmp.key -out aminglinux.key,此时tmp.key和aminglinux.key其实是同一个key,然后输入aminglinux.key的密码

执行rm -f tmp.key删除tmp.key

执行openssl req -new -key aminglinux.key -out aminglinux.csr生成证书请求文件,需要拿这个文件和私钥一起生产公钥文件

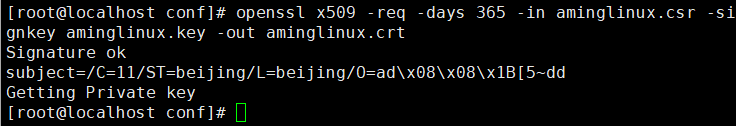

使用刚才生成的证书请求文件和私钥,生成公钥文件

openssl x509 -req -days 365 -in aminglinux.csr -signkey aminglinux.key -out aminglinux.crt

aminglinux.crt就是公钥