函数调用是编程语言都有的概念,也许你听说过函数调用栈,但是大家都知道函数调用是如何完成的吗?我们为什么要了解这个过程:

- 对于程序运行机制中的数据结构和实现的了解,对自己开发程序有着启发作用

- 碰到一些疑难杂症的时候,比如函数栈溢出了或者函数栈破坏了,如何从蛛丝马迹中寻找问题的原因。

- 了解栈溢出可能带来的危害,黑客也许会利用栈溢出的漏洞进行攻击。

这篇博文我们一起来对函数调用的过程进行探究。

程序样例

下面是这篇博文要用到的一个样例程序:程序在main中调用了FunAdd函数。本篇就先来研究一下:

- 函数的参数存放在哪里?

- 函数调用是如何发生的?

- 函数的返回值是如何返回的?

FuncAdd调用完成后,程序为什么知道继续顺序执行main中的代码的?

#include <stdio.h>

#include <iostream>

int FunAdd(int iPara1, int iPara2)

{

int iAdd = 7;

int iResult = iPara1 + iPara2 + iAdd;

return iResult;

}

int main()

{

int iVal1 = 5;

int iVal2 = 6;

int iRes = FunAdd(iVal1, iVal2);

printf("iRes: %d\n", iRes);

return 0;

}

图解函数调用栈

函数调用栈的基本知识:

- 每个线程都有一个自己的函数调用栈

- 栈也是程序申请的一段内存,随着栈的使用而增长。而一般编译的时候也可以指定编译选项设置栈最大值。如果递归调用层数太深,会导致栈溢出。

- 在系统中程序执行的时候栈都是从高地址往低地址增长的

- 函数参数压栈,一般从右向左压栈(比如

__cdecl函数调用约定) - EIP寄存器存储当前执行指令的内存位置

- EBP寄存器表明当前栈帧的栈底

- ESP寄存器表明当前栈帧的栈顶

后面将进入详细的函数调用过程讲解,这里会涉及到少量的Intel汇编。

第一步 这一行源码int iRes = FunAdd(iVal1, iVal2);,对应的汇编如下:

//iVal2存储在当前栈ebp-4的位置

//iVal2的值读取到eax,并且压栈

mov eax,dword ptr [ebp-4]

push eax

//iVal1存储在当前栈ebp-8的位置

//iVal1的值读取到eax,并且压栈

mov ecx,dword ptr [ebp-8]

push ecx

//调用call指令调用函数FunAdd

call StackResearch!FunAdd (000f1000)

//后面进行解释

add esp,8

mov dword ptr [ebp-0Ch],eax

根据上面的汇编解释,将iVal2和iVal1的值作为函数参数依次压栈(参数从右向左),而call指令除了调用FunAdd还有一个隐含的操作,就是将下一条指令的地址压栈(这条指令地址就是add esp,8的地址, 一般也称为Return Address), 这个用于FunAdd函数返回的时候知道接着应该执行哪条指令。

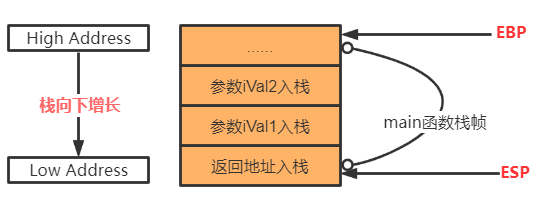

此时的栈帧应该如下图所示:

第二步 开始执行FunAdd,函数的汇编和解释如下:

push ebp

mov ebp,esp

sub esp,8

mov dword ptr [ebp-4],7

mov eax,dword ptr [ebp+8]

add eax,dword ptr [ebp+0Ch]

add eax,dword ptr [ebp-4]

mov dword ptr [ebp-8],eax

mov eax,dword ptr [ebp-8]

mov esp,ebp

pop ebp

ret

这里我们将汇编指令拆分进行讲解,便于理解。

步骤2.1 记录原先的栈底EBP (一般称作Child EBP), 即将main的EBP压栈。

push ebp

步骤2.2 修改栈底,将当前ESP设置为EBP,切换到当前函数FunAdd的栈帧。

mov ebp,esp

步骤2.3 将ESP减去8,即栈增长8个字节(记住栈是从高地址往低地址增长的)这个操作就等于在栈上申请了8个字节的空间,为什么是8个字节呢?这8个字节正是用于存储iAdd 和iResult(int默认四个字节)。

sub esp,8

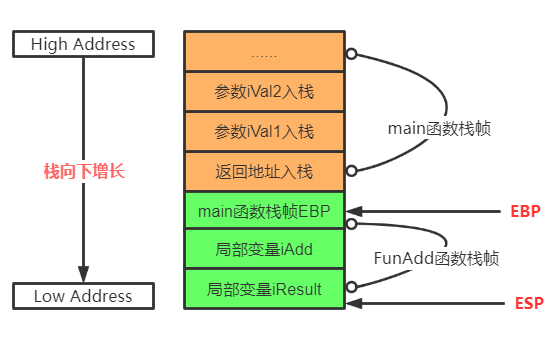

此时的栈帧如图:

步骤2.4 EBP-4地址则存放着iAdd,这个表明将iAdd初始化为7

mov dword ptr [ebp-4],7

步骤2.5 EBP+8地址存储的值对应着iPara1,EBP+0Ch地址存储的值对应着iPara2, EBP-4地址则存放着iAdd,通过EAX寄存器,对三个值进行相加(iPara1 + iPara2 + iAdd)并且储存在EAX寄存器。

mov eax,dword ptr [ebp+8]

add eax,dword ptr [ebp+0Ch]

add eax,dword ptr [ebp-4]

步骤2.6 EBP-8地址则存放着iResult,将步骤2.5中求和的结果从EAX中读取存放到iResult

mov dword ptr [ebp-8],eax

步骤2.7 怎么和步骤2.6反过来了一次? 这是因为EAX寄存器用来存储返回值,即将iResult的值存入EAX寄存器。(本人为了将整个过程比较好的呈现,关闭了优化选项)

mov eax,dword ptr [ebp-8]

步骤2.8 返回值准备好了,现在准备修改栈帧了。还记得在步骤2.1中将Child EBP的值(即main函数的EBP)保存在当前栈帧FunAdd的栈底不?此时将ESP指向栈底,然后执行pop ebp恢复原先的main函数栈帧。

mov esp,ebp

pop ebp

步骤2.9 此时的ESP指向的值正是在第一步中保存的Return Address,即FunAdd调用后的下一条指令。ret指令将ESP指向的值存储到EIP,并且暗含的将ESP+4,将栈顶缩小四个字节。

此时读者想一想,如果函数存在栈溢出的漏洞,黑客是否可以覆盖Return Address为恶意代码的执行地址呢?这样就会跳转到恶意代码的执行地址。

ret

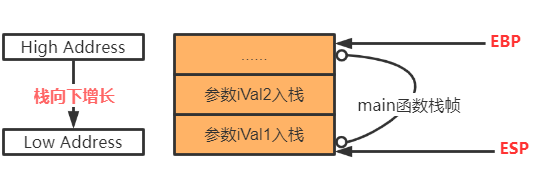

此时FunAdd函数调用完毕,函数栈帧如下图所示:

但还有些事情没有完成:栈上还存在着调用FunAdd入栈的两个参数,返回值还没有获取。

第三步 还记得第一步中还有两个指令没有讲解吗?

add esp,8

mov dword ptr [ebp-0Ch],eax

首先调用add esp, 8即将栈顶去除八个字节,而这8个字节正是用来存储FunAdd入栈参数的。因为本人编译的时候函数约定默认采用的__cdecl, 所以由调用函数main来清理入栈的函数参数。

EBP-0Ch地址存储的是iRes,从第二步中可知,将返回结果存储在EAX, mov dword ptr [ebp-0Ch],eax将返回结果存储到iRes中。

写到这里了,如果你还有不明白的,欢迎发信息和博主一起进行探讨哦。

最后是个人微信公众号,文章CSDN和微信公众号都会发,欢迎一起讨论。