2.1 问题

本案例要求创建常用主机防火墙规则以及网络防火墙规则:

针对Linux主机进行出站、入站控制

利用ip_forward机制实现Linux路由/网关功能

在Linux网关上实现数据包转发访问控制

2.2 方案

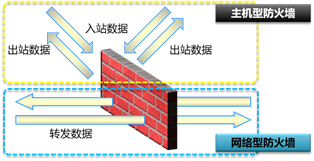

根据防火墙保护的对象不同,防火墙可以分为主机型防火墙与网络型防火墙,如图-1所示。

主机型防火墙,主要保护的是服务器本机(过滤威胁本机的数据包)。

网络防火墙,主要保护的是防火墙后面的其他服务器,如web服务器、FTP服务器等。

2.3 步骤

实现此案例需要按照如下步骤进行。

步骤一:iptables防火墙规则的条件

iptables防火墙可以根据很多很灵活的规则进行过滤行为,具体常用的过滤条件如表-2所示。

表-2 iptables过滤条件

扫描二维码关注公众号,回复:

11084122 查看本文章

1)主机型防火墙案例

[root@proxy ~]# iptables -I INPUT -p tcp --dport 80 -j REJECT

[root@proxy ~]# iptables -I INPUT -s 192.168.2.100 -j REJECT

[root@proxy ~]# iptables -I INPUT -d 192.168.2.5 -p tcp --dport 80 -j REJECT

[root@proxy ~]# iptables -I INPUT -i eth0 -p tcp --dport 80 -j REJECT

[root@proxy ~]# iptables -A INPUT -s 192.168.4.100 -j DROP

//丢弃192.168.4.100发给本机的所有数据包

[root@proxy ~]# iptables -A INPUT -s 192.168.2.0/24 -j DROP

//丢弃192.168.2.0/24网络中所有主机发送给本机的所有数据包

[root@proxy ~]# iptables -A INPUT -s 114.212.33.12 -p tcp --dport 22 -j REJECT

//拒绝114.212.33.12使用tcp协议远程连接本机ssh(22端口)

步骤二:开启Linux的路由转发功能

1)Linux内核默认支持软路由功能,通过修改内核参数即可开启或关闭路由转发功能。

[root@proxy ~]# echo 0 > /proc/sys/net/ipv4/ip_forward //关闭路由转发

[root@proxy ~]# echo 1 > /proc/sys/net/ipv4/ip_forward //开启路由转发

//注意以上操作仅当前有效,计算机重启后无效

[root@proxy ~]# echo 'net.ipv4.ip_forward=1' >> /etc/sysctl.conf

//修改/etc/sysctl.conf配置文件,可以实现永久有效规则

步骤四:网络型防火墙案例

1)网络型防火墙案例

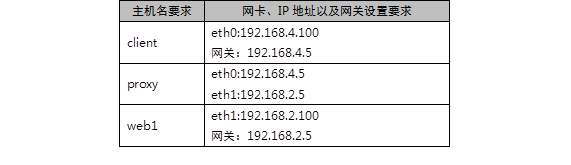

部署如表-3所示的网络拓扑,一定要把proxy主机的路由转发功能打开。

表-3 实验拓扑

添加网关的命令

[root@client ~]# nmcli connection modify eth0 ipv4.gateway 192.168.4.5

[root@client ~]# nmcli connection up eth0

[root@web1 ~]# nmcli connection modify eth1 ipv4.gateway 192.168.2.5

[root@web1 ~]# nmcli connection up eth1

确认不同网络的联通性

[root@client ~]# ping 192.168.2.100

[root@web1 ~]# ping 192.168.4.100

在web1主机上启动http服务

[root@web1 ~]# yum -y install httpd

[root@web1 ~]# echo "test page" > /var/www/html/index.html

[root@web1 ~]# systemctl restart httpd

没有防火墙的情况下client访问web服务

[root@client ~]# curl http://192.168.2.100 //成功

设置proxy主机的防火墙规则,保护防火墙后面的Web服务器

[root@proxy ~]# iptables -I FORWARD -s 192.168.4.100 -p tcp --dport 80 -j DROP

设置完防火墙规则后,再次使用client客户端访问测试效果

[root@client ~]# curl http://192.168.2.100 //失败

步骤三:禁ping的相关策略

1)默认直接禁ping的问题?

[root@proxy ~]# iptables -I INPUT -p icmp -j DROP

//设置完上面的规则后,其他主机确实无法ping本机,但本机也无法ping其他主机

//当本机ping其他主机,其他主机回应也是使用icmp,对方的回应被丢弃

2)禁止其他主机ping本机,允许本机ping其他主机

[root@proxy ~]# iptables -A INPUT -p icmp \

> --icmp-type echo-request -j DROP

//仅禁止入站的ping请求,不拒绝入站的ping回应包

注意:关于ICMP的类型,可以参考help帮助,参考命令如下:

[root@proxy ~]# iptables -p icmp --help