1.加密算法

DES,3DES,AES,RSA,DH

对称算法

1.只有一个密钥

2.特征:速度快,紧凑,安全

算法

DES:data encryption standard 数据加密标准

3DES:triple DES 三重数据加密算法,有3个密钥,用第一个加密,第二个解密,第三个加密(3DES为加密算法基准,刚好及格,AES安全性更高)

非对称算法(安全性更好)

1.公钥+私钥

公钥加密,私钥解密 / 私钥加密,公钥解密

(发给A就用A的公钥)

B向A发送数据,用A的公钥进行加密,A收到以后,用本地的私钥进行解密

2.特征:速度慢,不紧凑(不适用大量数据的加密)

例子

源:

明文 >>> 对称算法(密钥A)>>> 密文

密钥A >>>使用接收方的公钥进行加密 >>> 加密后的密钥A

将加密后的密钥A+密文传给接收方

接受方:

收到加密后的密钥A+密文

加密后的密钥A + 自己的私钥 >>> 密钥A

用密钥A 解密 密文 >>> 明文

哈希算法

MD5,SHA,用于实现数据完整性校验

原理:hash 散列

HASH主要用于信息安全领域中加密算法,它把一些不同长度的信息转化为杂乱的128比特编码

文件相同 >>> 散列出来的哈希值是一样的

功能:完整性校验

1.A把文件X进行散列得到散列值Y,并把文件X和散列值Y发送给用户B

2.用户B把文件X再散列一次,得到散列值Z,比较Y和Z,如果相同,则文件是安全的,没有被篡改的。

数字签名

使用私钥加密,公钥解密完成数字签名,完成源认证

IPsec VPN

Internet Protocol Security VPN

提供端对端加密和验证服务。

原因:IP 包不具备任何安全性,所以传输时不安全。

IPsec VPN三个特性:

authentication 每一个IP包认证

data integrity 验证数据完整性

confidentiality 私密性

IPsec VPN组成

IKE

internet key exchange 密钥交换

IKE作用:在两个peer之间协商建立IPsec-VPN通道(密钥交换之前)

ISAKMP:定义了信息交换的体系结构,格式,基于UDP,端口500

IKE过程:

第一阶段生成密钥,并把密钥分发出去,对密钥做加密,保证第二阶段协商的流量

第二阶段对数据做加密

SA:Security Association 安全联盟

SA用于保护数据包安全,维护IPsec协议

为什么需要两个SA?关系?

第一个隧道ISAKMP SA是用于保护后续的第二次协商

第二次隧道协商的参数是在完全加密的环境下进行的,之后得到的

IPsec SA才真正为数据做加密!

第一阶段策略集面向对象是第二阶段的协商包,第二阶段的转换集面向对象是最终的数据包。

ESP

encapsulating security payload 封装安全负载

可以对数据包认证,加密,封装

ESP两种模式:

传输模式(不加密IP头部,不需假如新IP头部)

隧道模式(加密原有数据包,再加上新的IP头部)

AH

authentication header 认证头部

提供认证,封装,不加密

A将IP header +Data+Key进行hash得到Authentication Data,将它放进AH中,Router A将 IP Header + AH + Data 交给Router B,B将收到的IP header + Data + Key反哈希得到的值,与收到的AH进行校验。

L2L VPN 实验

LAN-to-LAN VPN在两个局域网之间建立IPSec隧道,也被称作站点到站点(site-to-site)IPSec VPN

1,5视为PC,关闭路由功能,分别为192和172,网关分别为2,4

2,4视为CE(接入),3为互联网

在2,4上部署默认路由,指向互联网(24之间需能通信)

2,4上部署VPN,让数据直接走24

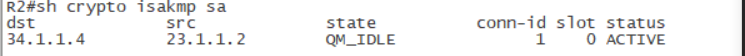

查看第一阶段协商状态

查看第二阶段加密状态

packets encaps:9 加密了9个包

packets decaps:9 解密了9个包

local:23.1.1.2 (本地) remote:34.1.1.4(对端)

当1ping5时,在23抓包:

可以看见ISAKMP一共有9个包,阶段一有6个包(主模式),阶段二有3个包(快速模式)

ESP有8个包(一共10个,前2个用于建立隧道),源目地址都变成了23.1.1.2和34.1.1.4了(加上一个new IP头部在公网传输),也就是说原来的地址192和172被隐藏掉了(原数据包被ESP加密)

Thats all~