マイクロソフトは、アプリケーションのセキュリティ状況を改善するためには、C、C ++および代替の他の言語として錆プログラミング言語の使用を模索しています。

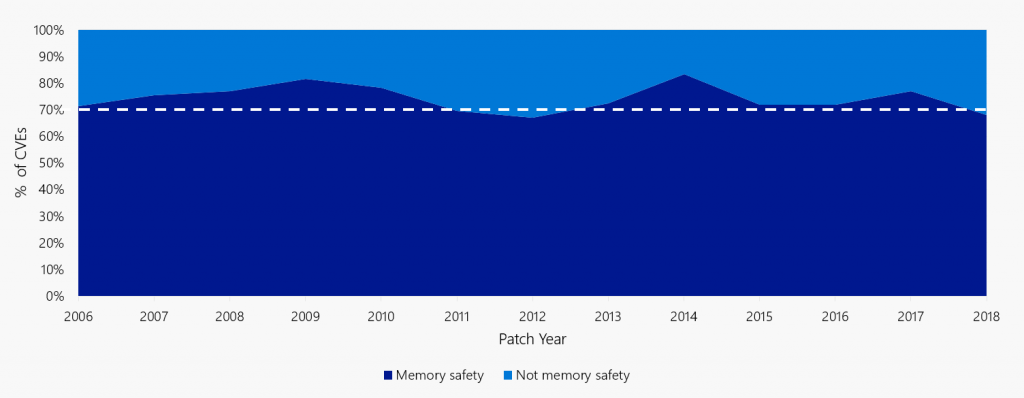

2004年以来、マイクロソフトセキュリティレスポンスセンター(MSRC)が分類されているマイクロソフトのセキュリティの脆弱性のすべてのために報告されています。それらが提供するデータによると、すべてのMicrosoftは、セキュリティの脆弱性メモリのために今年、修正の約70%にパッチを適用します。

▲マイクロソフトの年次セキュリティ脆弱性の約70%は、メモリのまま

主にCおよびC ++で書かれたWindowsやその他のMicrosoft製品の大半は、これら二つの「安全でないメモリ」(メモリ-安全ではない)のプログラミング言語は、開発者がきめ細かくするメモリアドレスの制御を可能にし、実行することができますので、そのような高い割合ですコード。セキュリティエラーのメモリ管理欠陥開発者コードの実行は、メモリの一連につながる可能性があり、そのようなリモート・コード実行または特権の昇格の脆弱性として、これらのエラーの侵襲性と危険な結果を、悪用攻撃。

だから、そのような錆などのメモリ安全性の使用を模索(メモリセーフ)言語は議題に置かれている、またはそれは、より安全なMicrosoftアプリケーションを作成するための別の方法になります。

錆Mozillaは当初、より安全、より迅速にFirefoxブラウザを書き換えるための研究プロジェクトでした。最近、もともと錆のバージョンとC ++で書かれた広告ブロックの部品を交換するブレイブブラウザ。2019 StackOverflowの 開発者の調査ショーは、錆は、「ほとんどの開発者の好きなプログラミング言語。」4年連続となっています そのような開発者の開発者ではなく継続的な保守作業よりも、その用途の拡大に注力することができますので、それは、より少ない錆のバグを書かれた簡単な構文と使用用途であるため。

ギャビン・トーマスMSRCセキュリティチーフ・エンジニアリング・マネージャは、サードパーティの開発者は、開発者がC ++アプリケーションが表示されるメモリ関連のセキュリティ上の脆弱性をデバッグ学ぶために時間と労力がかかるか、たとえば、彼はいくつかの理由を挙げて、メモリのセキュリティ言語を勉強する必要がありますが示唆されました。しかし、これは明らかに不適切である、「開発者の作業のコアはセキュリティが心配ではありませんが、機能開発を行う」、トーマスは、「なぜ、最初のメモリのセキュリティ問題は、言語を開発するために導入されないのか?」、疑問

この目的のために、彼は促した:「業界が本当にセキュリティを気にする場合は、ツールの開発者に焦点を当てるべきである、と唖然と我々は最初の欠陥に開発を防ぐために懸命に働くのではなく、ソリューションを提供する必要が取得するために、すべての安全装置と時代遅れの方法であってはなりません。欠陥のガイダンスとツール。 "

MSRCの関係者は、元のブログ:https://msrc-blog.microsoft.com/2019/07/16/a-proactive-approach-to-more-secure-code/