翻訳题目《VoltageIDS: 自動車侵入検知システム向けの低レベル通信特性》

ドライバーの安全性や快適性の向上を目的として、車載コンピュータの機能は継続的に拡張されていますが、同時に攻撃を受ける可能性も高まります。これらの攻撃に対処する現在の手法にはいくつかの欠陥があり、そのほとんどは変更が必要です。 CAN プロトコルが機能するようにします。この記事では、車載ネットワークの保護に焦点を当て、 VoltageIDSと呼ばれる比較的新しい車載侵入検知システムを提案します。このシステムはCAN信号の特徴をフィンガープリントとして活用するもので、既存のシステム構成を変更する必要がなく、実車でその有効性が実証されています。これは、バグとバスオフ攻撃を区別できる初の自動車用侵入検知システムでもあります。

目次

記事紹介

車には、コンピュータを駆動する電子制御ユニット (ECU) が多数搭載されています。高級車には、おそらく 50 ~ 100 個の ECU が搭載されています。各 ECU には、実行する特定の機能が割り当てられています。各 ECU が実行するため、その機能は次のようになります。車載ネットワークサブネットのグループに分割されており、これらのECU間で送信されるメッセージは、安定した通信を提供できるCANプロトコルシステムを通過します。しかし、CAN プロトコルにはメッセージ送信元を識別する機能がないため、車両が攻撃を受けやすくなっており、車載機能の発展に伴い車両内の CAN ネットワークへのアクセスポイントも増加しており、攻撃者による攻撃が容易になっています。侵入する。この記事で提案する VoltageIDS と呼ばれる侵入検知システム IDS は、機能させるために既存の駆動システムを変更する必要がありません。

この記事の出発点は、電気的特性に基づいて正規の ECU と不正な ECU を区別することであり、たとえ同じメッセージを送信したとしても、攻撃者が ECU 本来の電気的特性を模倣することは困難です。したがって、この記事の貢献は次のとおりです。

- 既存の IDS の欠点を分析します。

- 提案された VoltageIDS は、車載システムを設置した後、車載ネットワークに変更を加えることなく、直接路上に設置できます。

- VoltageIDSはCANバスプロトタイプ、実車、走行車両で検証され、提案された多くのIDSが路上で試行されたのはこれが初めてであり、その結果、マスカレード攻撃やバスダウン攻撃を低い誤差で検出できることが証明されたレート。

- 時間や温度などの環境要因によりデバイスの特性が変化する可能性がある問題に対処します。

- 最近提案されたバスオフ攻撃を識別する機能と、VoltageIDS が最初に検討されるシステムです。

関連作業

車載CANネットワークに対する既存の攻撃パターン

攻撃を引き起こす可能性のあるラップトップへの直接的な物理接続に加えて、車内の CAN ネットワークに侵入する間接的な方法には次のようなものがあります。

- 車のマルチメディア システムに攻撃メッセージを注入する

- 車載用アフターマーケットテレマティクスコントロールユニットTCU(OBD-Ⅱ標準ポート経由でCANネットワークに接続)経由の侵入

- 携帯電話ネットワークに接続されたテレマティクス デバイスによる脆弱性

既存車IDS

CAN ネットワーク上のほとんどのメッセージは定期的に送信されるため、これは多くの IDS が侵入を検出するために完全に活用できる機能でもあります。攻撃者によって挿入されたメッセージは明らかにメッセージ頻度を加速します。これはメッセージ頻度に基づいた自動車です。ids。しかしその後、車内の CAN ネットワークのメッセージ送信頻度をシミュレートできる、より高度な攻撃者が出現しました。メッセージ頻度に基づく車載 IDS の制限が発見された後,動作特性に基づく侵入検知モデルが提案されました. CAN ネットワークに接続された ECU は独自の動作特性を持っています. CAN 絶縁と識別された ECU をペアリングできない場合, ECUが損傷し、侵入したものと考えられます。

一部の研究者は、ECU が送信するメッセージのクロック オフセットの特性を利用してECU を特定しましたが、これは後に攻撃者によって模倣可能であることが判明しました。ECU から送信された CAN の電気的特性を使用して ECU を識別することも多くの学者によって研究されていますが、CAN ネットワーク上では異なる送信 ECU からの複数の調停意思決定プロセスが同時に行われるため、限界があります。 、道路上の自動車の実際の状況も考慮する必要があるため、拡張フレーム フォーマットの使用には適しておらず、既存の ECU にハードウェアの変更を加えるのも適していません。

VoltageIDS の知識の背景

信号の不一致

この記事で提案する検出システム手法は、同じメッセージを送信する 2 つの異なる ECU の観察に基づいていますが、物理層では、2 つの ECU が同じメーカーの製品であっても、これら 2 つの優先順位は依然として矛盾します。この現象は、ケーブル長の違いと、ケーブル長が増加するにつれて配線抵抗が増加することが部分的に原因である可能性があります。

CANプロトコル

- 差動信号/エンコーディング: CAN は差動信号を使用するため、ノイズ耐性があり、エラー耐性が高くなります。各ラインの電流は同じで逆方向であり、フィールドキャンセル効果を生み出してノイズを低減します。平衡差動信号によりノイズ結合が低減され、ツイストペアケーブル上で高い信号レートが可能になり、CAN の高いノイズ耐性が強化されます。一方のツイストペアは CANH、もう一方は CANL で、リセッシブ 1 状態の 2 本のワイヤの偏差は 3.5v、ドミナント 0 ステートの偏差は 1.5v です。

- CAN フレーム形式: CAN ネットワークは、標準フレーム (11 ビット識別子をサポート) と拡張フレーム (29 ビット識別子をサポート) の 2 つのフレーム形式に対応するように構成されています。CAN 規格では、データ フレーム、リモート フレーム、エラー フレーム、オーバーロード フレームの 4 つのフレーム タイプを識別します。すべての true は、フレーム送信の開始を示すフレーム開始ビットで始まります。この記事の VoltageIDS システムでは、フレーム タイプの検証を取り上げており、新しく提案されたバス シャットダウン攻撃も検証できます。標準フレームは、識別子、データ長コード DLC、データ、サイクルチェックコード CRC の 4 つの部分で構成されます。データ部分は最大 8 ビットを占め、識別子ビットは送信者の識別子であり、送信者の優先順位と意味を表します。通常、異なる ECU は同じ識別子を使用しないように設定されており、ECU は複数の識別子を持つことができ、異なる識別子は異なる機能に対応します。

- 調停: 複数の ECU が CAN メッセージを同時に送信しようとすると、CAN ネットワークはロスレス調停決定プロセスを提供し、そのような衝突するメッセージ間の優先順位を決定します。調停決定プロセスでは、すべての ECU が CAN バス ネットワーク上の識別子フィールドの各ビットを同期してサンプリングする必要があります。ドミナント 0 ビットを送信する ECU がレセッシブ 1 ビットを送信する ECU と衝突した場合、ドミナント ビット ECU が優先されることがあります。アービトレーションは識別子フィールド内でのみ終了し、識別子フィールド外のフィールドの送信はエラーとみなされます。この記事の VoltageIDS は、この信号が 1 つの ECU によって生成されたのか、それとも衝突する複数の ECU によって生成されたのかが明確ではないため、識別子フィールドに対応する信号部分を無視しています。アービトレーション中に、これらの電気的特性が混在し、把握するのが困難です。したがって、VoltageIDS は識別子フィールドに続くフィールドを解析します。

バスオフ攻撃

バスシャットダウン攻撃: これは新しく提案された攻撃です。前述したように、CAN 規格によれば、識別子フィールド以外のフィールドのビットの同時送信はエラーとみなされます。ECU がリセッシブ 0 ステートを送信しようとするときにドミナント 1 ステートを検出すると、その送信エラー カウンタ TEC が増加します。つまり、ビット エラーによってカウンタの数が 1 増加します。累積が 255 を超えると、ECU が 1 ステートに入ります。バス シャットダウン モードでは、 ECU が強制的にシャットダウンされますが、この場合、攻撃者はこのエラー処理メカニズムを使用して、車載 CAN ネットワークに対して DoS 攻撃を行うことができます。この時点では、システムがそれがエラーなのか攻撃なのかを判断することは困難です。

システムモデル

ECU識別/車ID

ECU は、その機能に関連する CAN メッセージを車内の CAN ネットワークに送信できます。たとえば、エンジン ECU はエンジンに関連する CAN メッセージのみを送信できます。この記事の VoltageIDS は、CAN メッセージの電気的特性を分析して、どの ECU が送信したかを特定します。どの ECU が送信したメッセージの特性を判断した後、その ECU が CAN メッセージを送信できるかどうかも判断します。検証が無効な場合は、となります。 ECUが破損していると考えられます。

攻撃者は一見正当な CAN メッセージを送信できますが、電気的特性を模倣することは困難です。VoltageIDS はデータ層の CAN メッセージではなく、物理層の CAN 電気信号を解析しますが、攻撃者によって破壊された ECU は困難です。電気信号を生成するには、攻撃者は電気信号を生成するための追加のデバイスをインストールする必要もありますが、これはドライバーによって容易に認識されるため、考慮されません。

攻撃者モデル

攻撃者が物理レベルでデバイスを直接接続して車内ネットワークを攻撃できるという事実に関係なく(ドライバーによって発見されるため)、攻撃者、つまり自動車ネットワークのハッカーは、次のことができなければなりません。自動車の内部機能に混乱を引き起こしたい場合は、車内 CAN にアクセスします。ネットワーク アプローチでは、さまざまなタイプの ECU をアクセス チャネルとして使用できます。

- 市販前 ECU: これらの ECU は自動車の製造時に組み込まれます。たとえば、一部のテレマティクス ECU は外部のセルラー ネットワークに接続されており、簡単に攻撃の対象となる可能性があります。

- 市販後 ECU: OBD-II ポートに接続された一部の自動車アプリケーションは、車内ネットワークを外部ネットワークに接続し、攻撃者の標的になります。

攻撃タイプ

VoltageIDS がカバーできる検出範囲は次のとおりです。

- マスカレード攻撃: 安全性が重要な機能を管理する ECU を操作し、侵害された事実を隠すことで、攻撃者は車載ネットワークに有害な情報を注入することができます。

- バスオフ攻撃: 攻撃者は同時ビット送信用の識別フィールド以外のフィールドをリモートから送信し、ターゲット ECU をバスオフ モードに移行させます。

この記事のメソッド

VoltageIDSは、1.信号検出と前処理、2.特徴抽出、3.侵入検知(攻撃の種類によって偽装攻撃とバスシャットダウン攻撃にも分かれる)の3段階で構成されます。

1. 信号の検出と前処理

ノイズの存在により、CAN プロトコルの 2 本の信号線の電圧が理想的な期待値と異なる場合がありますが、VoltageIDS は、別個のチャネルではなく差動チャネルからの信号を測定および検査することでノイズの量を低減します。電子 CAN 信号はドミナント 0 状態とリセッシブ 1 状態に分けることができます。ドミナント 0 状態は送信側によって能動的に送信され、リセッシブ 1 状態は抵抗によって受動的に返される電圧です。したがって、電圧はドミナント 0 状態をより考慮します。送信者に関するより多くの電気的特性が含まれている可能性があるため、つまり支配的な状態です。

また、VoltageIDS は、状態 1->0 および 0->1 の信号部分に焦点を当てます。これらは、正の傾きと負の傾きと見なされます。IDS は電子 CAN 信号を処理して、支配的な状態、正の傾き、および負の傾きを取得します。

2. 特徴抽出

以下の表に示すように、時間/空間ドメインのドミナント状態、正の傾き、および負の傾きからそれぞれ合計 20 個のスカラー特徴が考慮され、合計 60 個の特徴が検討されました。ただし、これでは計算が過剰になる可能性があるため、SFS アルゴリズムを使用して利用可能な機能を選択します。選択された特徴はすべて評価関数を通じて評価され、分類エラー率 MCE が削減されます。

3.1 偽装攻撃

VoltageIDS は、車載ネットワーク内の ECU の数と同じ数のクラスを構築することで偽装攻撃を検出します。したがって、これはトレーニングとテストの 2 つのステップからなる教師あり学習であり、トレーニング段階では、機能と対応する CAN メッセージ ID を使用してトレーニングにラベルが付けられます。テスト段階では、新しい CAN メッセージの抽出された特徴が判断されます。

3.2 バス停止攻撃

以前のマルチ分類器は、電気的特性に基づいてトレーニングされた ECU のみを識別できます。複数のメッセージが同時に送信されるバスシャットダウン攻撃の場合、電気的特性は混合される可能性がありますが、モデルによって 1 つの ECU に分類されるだけです。したがって、VoltageIDS はこの信号を最初に不明としてのみ分類できます。

この論文で採用される新しい検出方法では、分類器のトレーニングに使用されていない新しいデータまたは未知のデータを識別する必要があります。VoltageIDS は、単一の分類子に適用された RBF 技術を備えた SVM を使用して、基本モデルの拡張として、単純なしきい値ベースの方法を使用して位置信号を検出します。混合信号の場合は、すべての信号が同じ ECU から送信されている可能性を考慮して、正規の ECU とどの程度一致するかを示すスコアを与える単一の分類器を作成できます。指定されたしきい値より小さい信号は位置信号とみなされます。 。

4. 漸進的/漸進的学習

電圧信号は、温度や時間などの環境要因に非常に敏感であり、影響を受ける可能性があります。VoltageIDSも温度変化の下ではあまり効果的ではないため、 VoltageIDS は増分学習法に基づいて改良されています。入力データは、動的教師あり学習である既存の分類器を継続的に更新します。SVM 分類器の堅牢性を強化するために、分類器から古いデータを除外する降順学習という方法が選択されました。

メソッドの評価

CAN バスのプロトタイプと実車での VoltageIDS の有効性を評価します。

実験装置

- CAN バス プロトタイプ: 12 の CAN ノード (ECU) を備えた CAN バス ネットワーク。実際には一般的なCAN ネットワーク速度、つまり500kbps のビット レートで動作します。CAN シールド プレートはほとんどの抵抗を取り除き、2 つだけを残します。

- 実車:2台の実車を評価対象に選定

- 電子 CAN 信号収集: オシロスコープを使用して、CAN バス プロトタイプおよび実際の車両から CAN 電子信号を収集します。オシロスコープはCAN_HとCAN_Lに接続されており、アナログ信号を取得した後、NRZエンコード規則に従ってCAN情報にデコードされます。

- 分類アルゴリズム: Matlab ではSVM と BDT (サポート ベクター マシンおよび決定木) が使用され、線形関数が SVM カーネルとして使用され、BDT には 30 の決定木があります。150 セットを超えるデータが収集されました。トレーニング用のデータとテスト用のその他のデータをランダムに選択します。

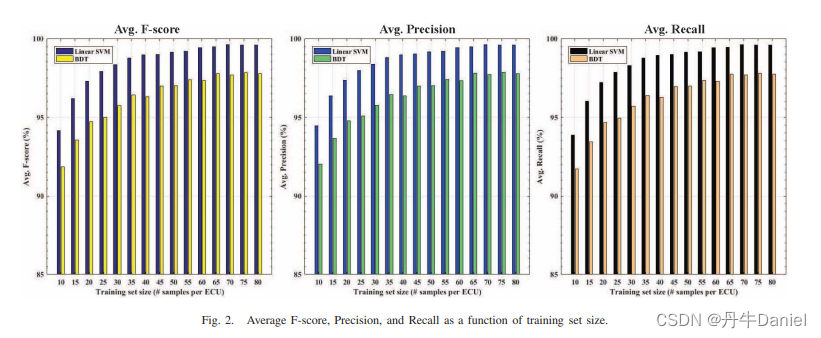

- パフォーマンス指標:精度、再現率、F スコアを評価指標として使用します。高い精度と高い再現率は、低い FPR 偽陽性率と低い FNR 偽陰性率を表します。FPRが高すぎると頻繁に警報が鳴り、ドライバーは不快な思いをします。F スコアは、精度と再現率の調和平均を表します。

トレーニングセットのサイズ

CAN バス プロトタイプで生成された信号のみが考慮され、各 ECU の 100 個の入力がテスト用に選択されました。図 2. は、平均 F スコア、適合率、および再現率を示しています。トレーニング セットのサイズが増加するにつれて、スコアも増加することがわかります。

特徴抽出

特徴抽出とは、モデルを単純化し、トレーニング時間を短縮し、過学習を減らして一般化を改善するために、モデル構築に関連する特徴のサブセットを選択することです。元の特徴空間を主成分分析のような低次元空間に投影します。ただし、最も可能性の高い特徴の組み合わせを選択しても必ずしも最良の結果が得られるわけではなく、場合によっては過剰適合が発生する可能性があります。

実車に対する偽装攻撃のシミュレーション

実車の診断 CAN サブネット DCAN は、カモフラージュ攻撃下でのモデル効果をテストするために選択されましたが、F スコアの結果があまり良くないことがわかりました。考えられる理由は、VoltageIDS が、同じ ECU から送信された異なる CAN ID を持つ CAN メッセージを区別できないことです。代替案として、各 ECU が診断プロトコルに使用される特定の ID を持つことが考えられます。通常の CAN ID を使用するよりも、代替スキームを使用する方が適切です。温度変化を考慮すると、結果も許容範囲内です。

バスシャットダウン攻撃の検出と温度変化の影響については、後ほど更新されます...