El proyecto de código abierto de seguridad nativa de la nube CNSI (nombre en clave del proyecto: Narrows) ha lanzado la versión 0.4, agregando el componente "cnsi-scanner-trivy" para ayudar a los usuarios a escanear más fácilmente las cargas de trabajo en busca de vulnerabilidades. El uso de este componente también puede ser muy conveniente para escanear vulnerabilidades de paquetes de software, configuraciones incorrectas e información de licencia en la imagen. Además, esta versión presenta Redis DB para almacenar resultados de escaneo. Después de configurar el escáner espejo, puede usar Trivy para el escaneo espejo.

Al mismo tiempo, los scripts de instalación y despliegue se han actualizado en esta versión .

La forma específica de usarlo es la siguiente:

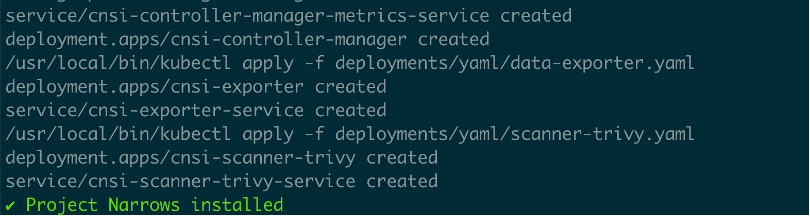

Primero clone el código de CNSI y use el script deployment.sh para instalar y desplegar.

Código de clonación:

clon de git [email protected]:vmware-tanzu/cloud-native-security-inspector.git

Cambie los directorios para la instalación y el despliegue:

cd cloud-native-security-inspector

./deploy.sh instalar

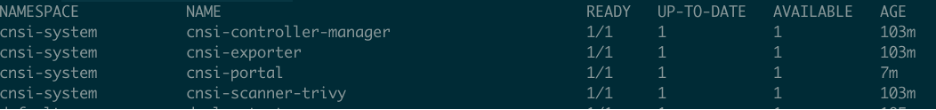

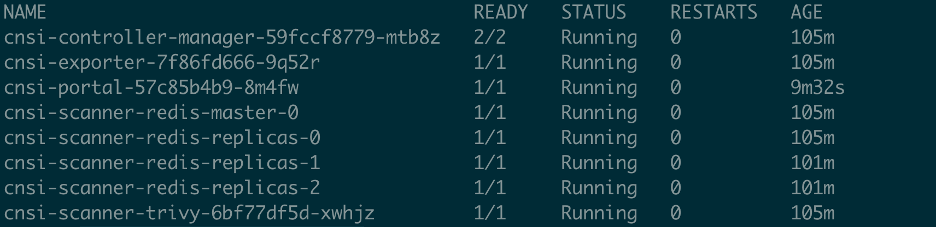

Una vez completada la instalación, "cnsi-scanner-trivy" se implementará en el clúster de Kubernetes como una implementación y se crearán las configuraciones y los servicios correspondientes. Puede visualizar la configuración correspondiente:

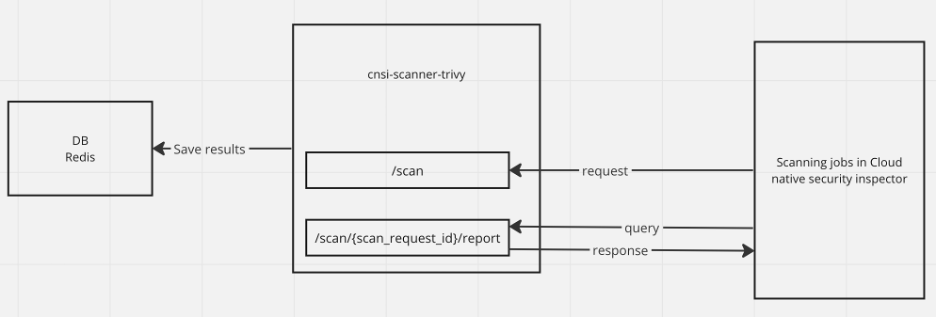

Al mismo tiempo, cnsi-scanner-trivy expondrá dos puntos finales ( correspondientes a /scan y /scan/{scan_request_id}/report en la figura a continuación ) , que se utilizan para solicitar escanear el contenedor correspondiente y devolver el resultado del escaneo correspondiente .

Al mismo tiempo, el clúster de cnsi-scanner-redis no se implementará en Kubernetes. Redis es responsable de almacenar los datos del informe escaneados por Trivy. La estructura específica es la siguiente:

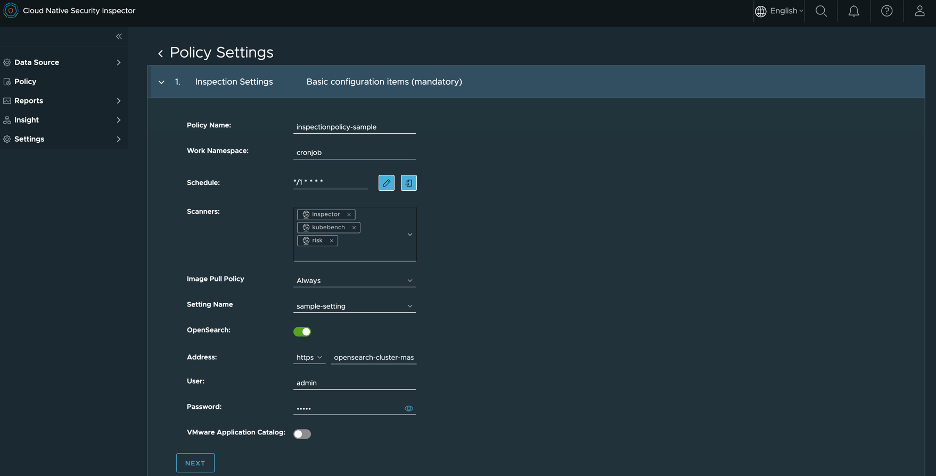

Después de que el usuario inicia sesión en el portal CNSI , en la página de creación de políticas , cuando el usuario elige habilitar el escáner inspector , cuando se activa cada escaneo, primero intentará usar el escáner en el clúster para buscar al usuario y generar Informe.

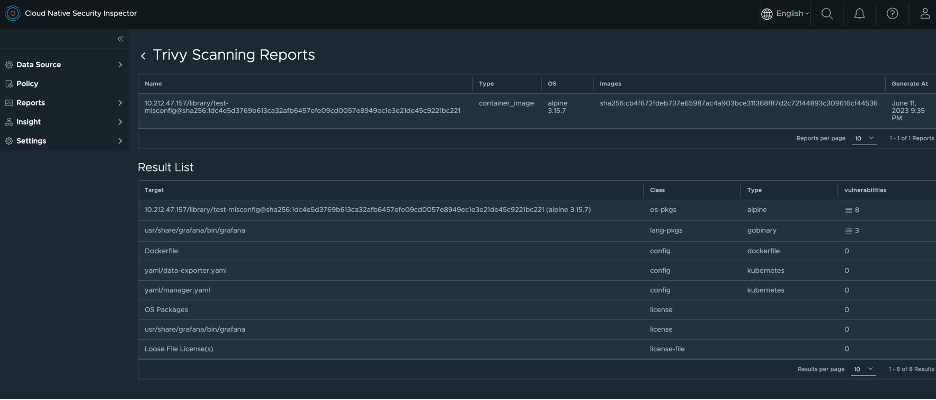

Posteriormente, los resultados del análisis se pueden obtener haciendo clic en el menú Informes -> Informes de riesgos de imagen .

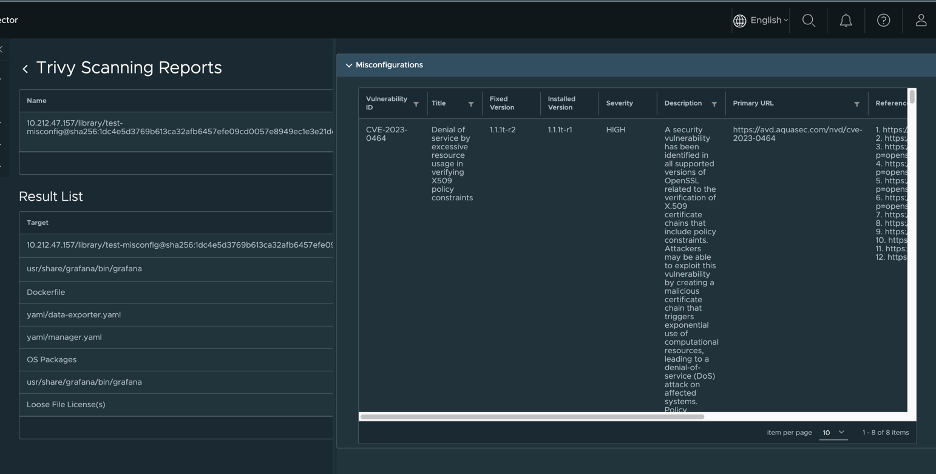

La siguiente figura es el contenido del informe en los resultados del análisis generado:

Contiene información sobre vulnerabilidades en la imagen y una lista de archivos de configuración.

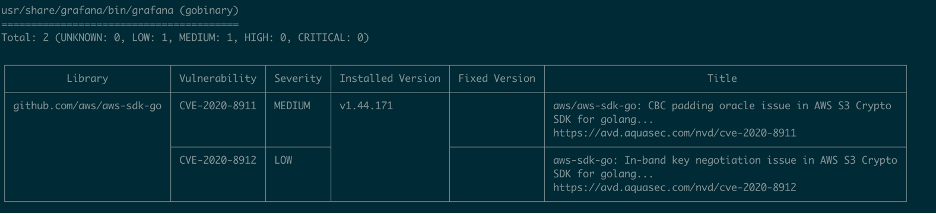

Al mismo tiempo, los usuarios también pueden optar por buscar vulnerabilidades en la línea de comandos.

Ejecute el siguiente comando para obtener el nombre del módulo del escáner Trivy :

cubectl tiene po -n cnsi-sistema

Use el siguiente comando para escanear cualquier espejo especificado y obtener los resultados a través de la línea de comando.

kubectl exec -n cnsi-system cnsi-scanner-trivy-6bf77df5d-xwhjz -- imagen trivy --scanners config,vuln,license grafana/grafana

Narrows ha sido abierto por VMware, utilizando la licencia de software comercial Apache 2.0, que es conveniente para que los usuarios se expandan e innoven. Los usuarios son bienvenidos Si está interesado en el proyecto de código abierto de Narrows , le gustaría trabajar más de cerca con nosotros o le gustaría realizar pruebas y ensayos, sugerencias o errores , envíe un correo electrónico a [email protected] .

Fuente de contenido|Cuenta pública: VMware China R&D Center

Si tiene alguna pregunta, escanee la cuenta oficial a continuación para contactarnos ~