Tabla de contenido

- 1. Introducción a k8s

- 2. Construcción del entorno del clúster

- 3. Gestión de recursos

- 4. Introducción al combate real

- Cinco, explicación detallada de Pod

- 6. Explicación detallada del controlador de pod

- 7. Explicación detallada del Servicio

- Ocho, almacenamiento de datos

- 9. Certificación de seguridad

- 10. Tablero

1. Introducción a k8s

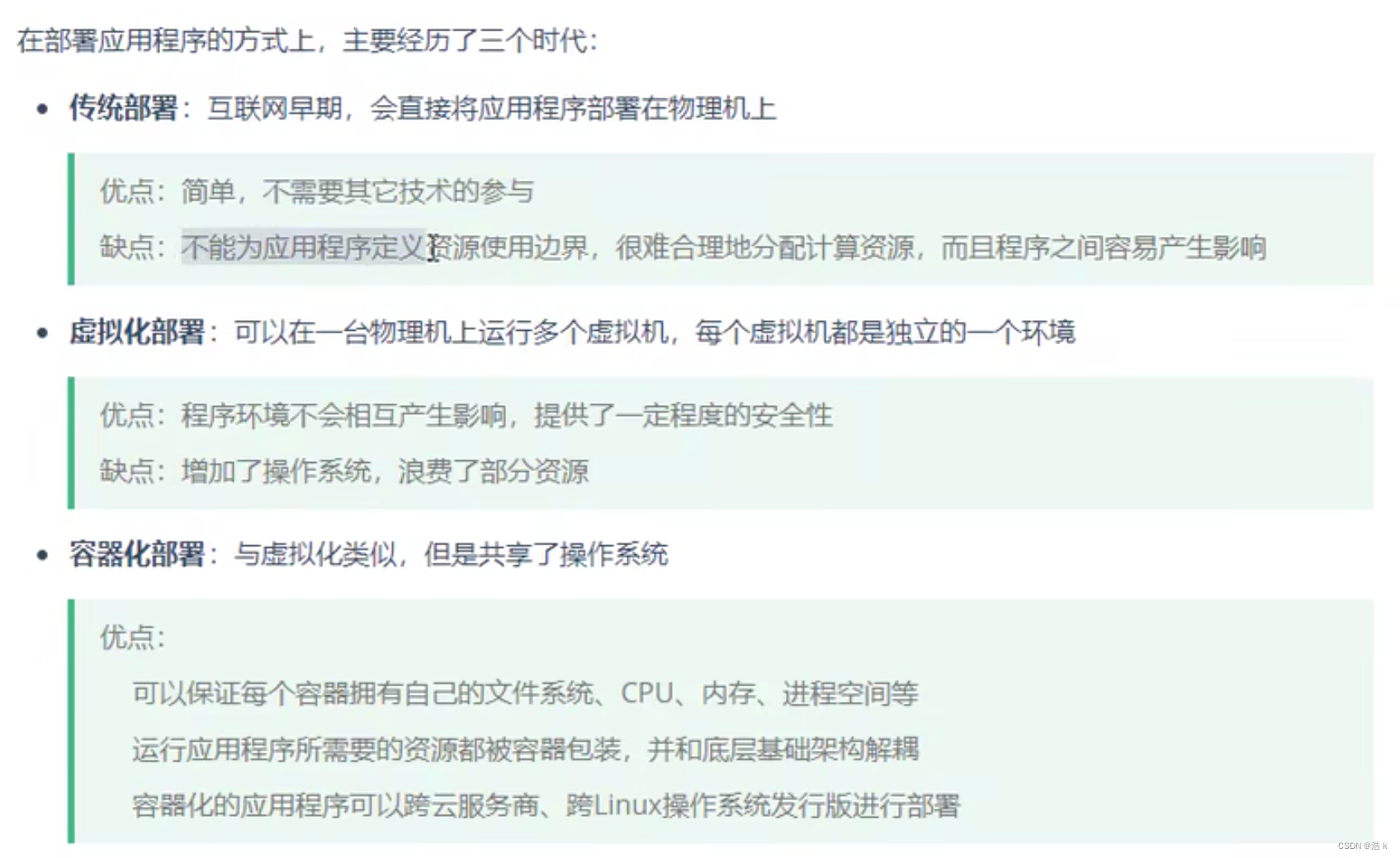

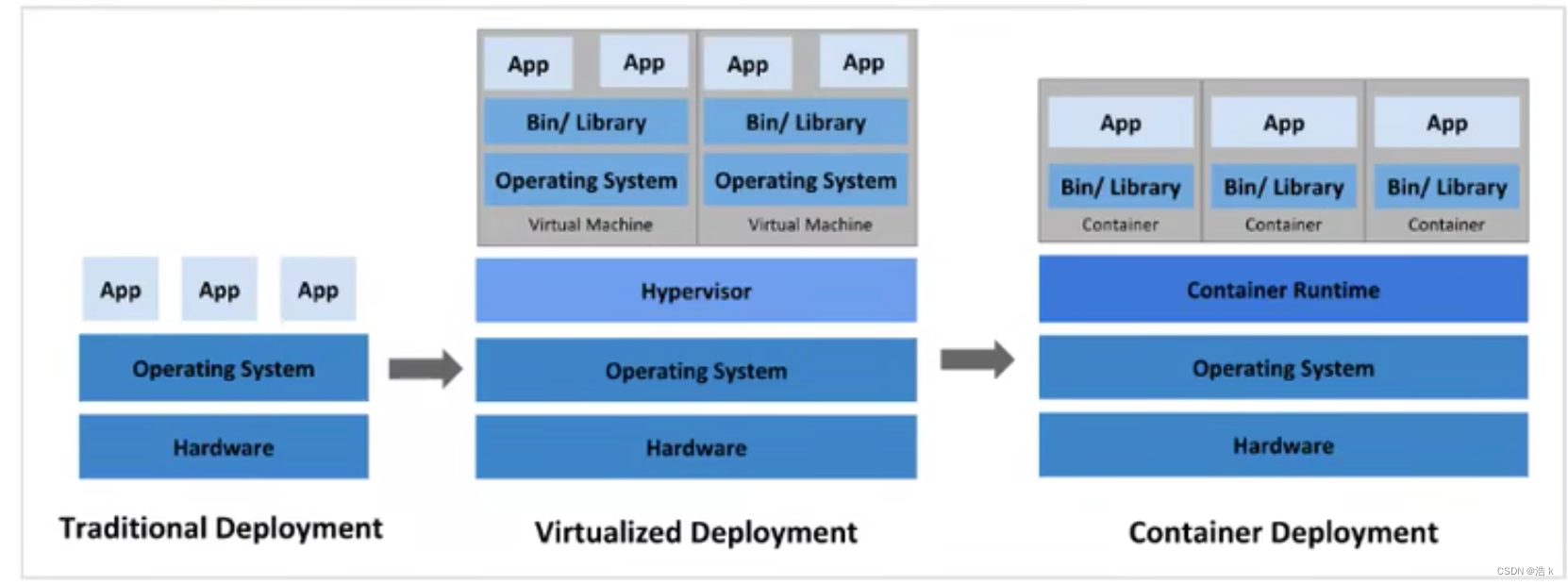

1.1 Evolución de los métodos de implementación de aplicaciones

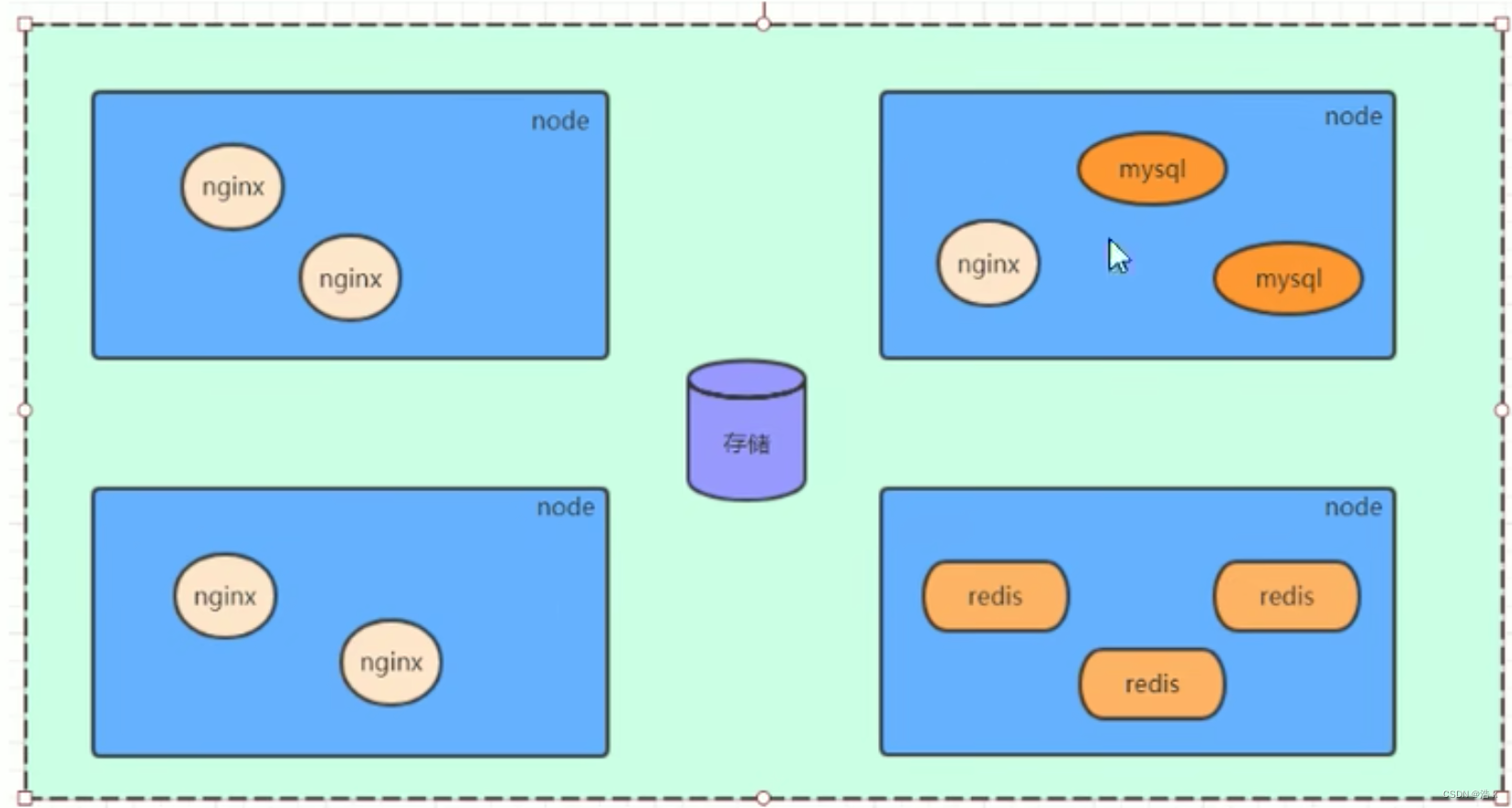

1.2 Introducción a k8s

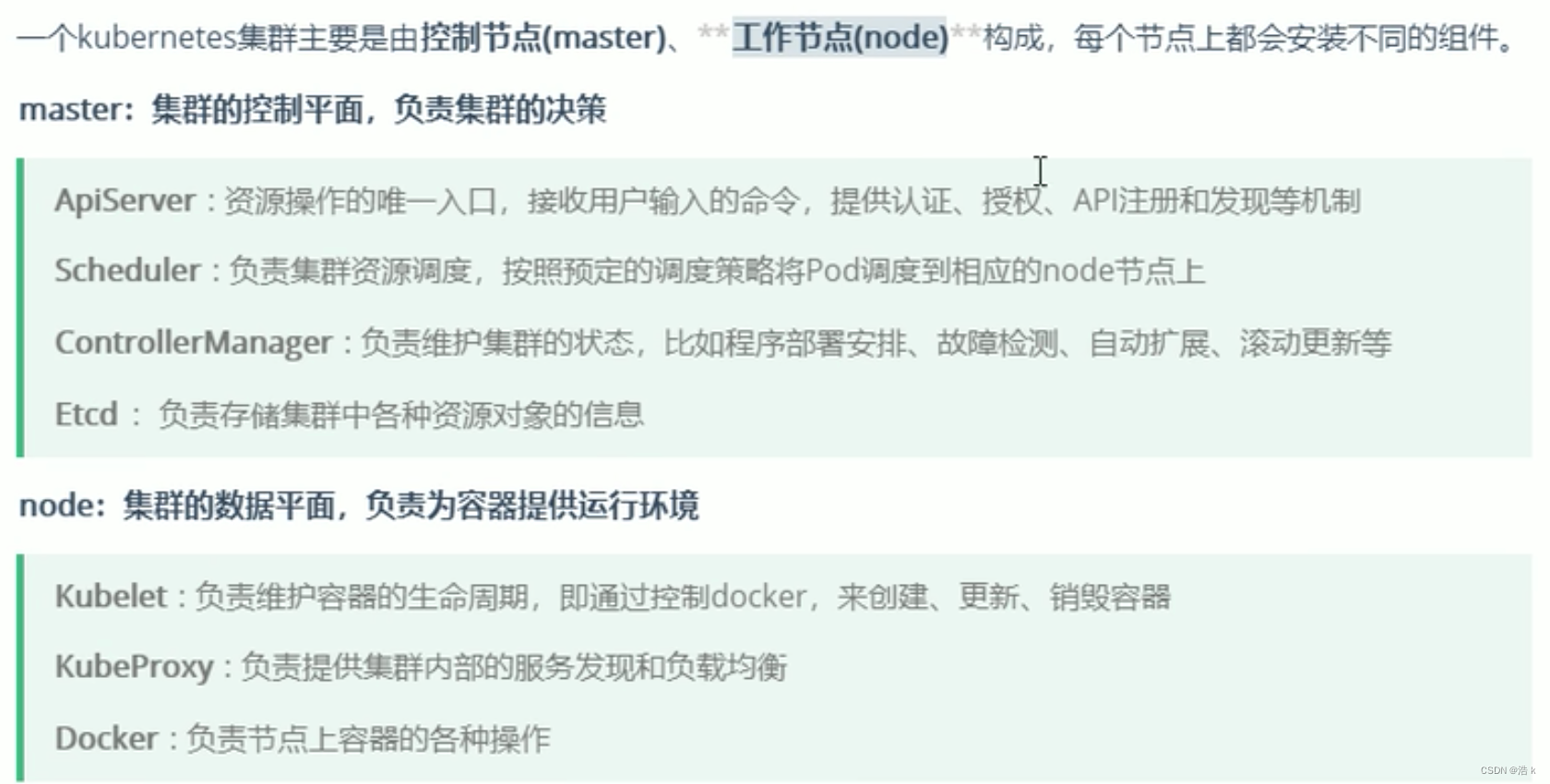

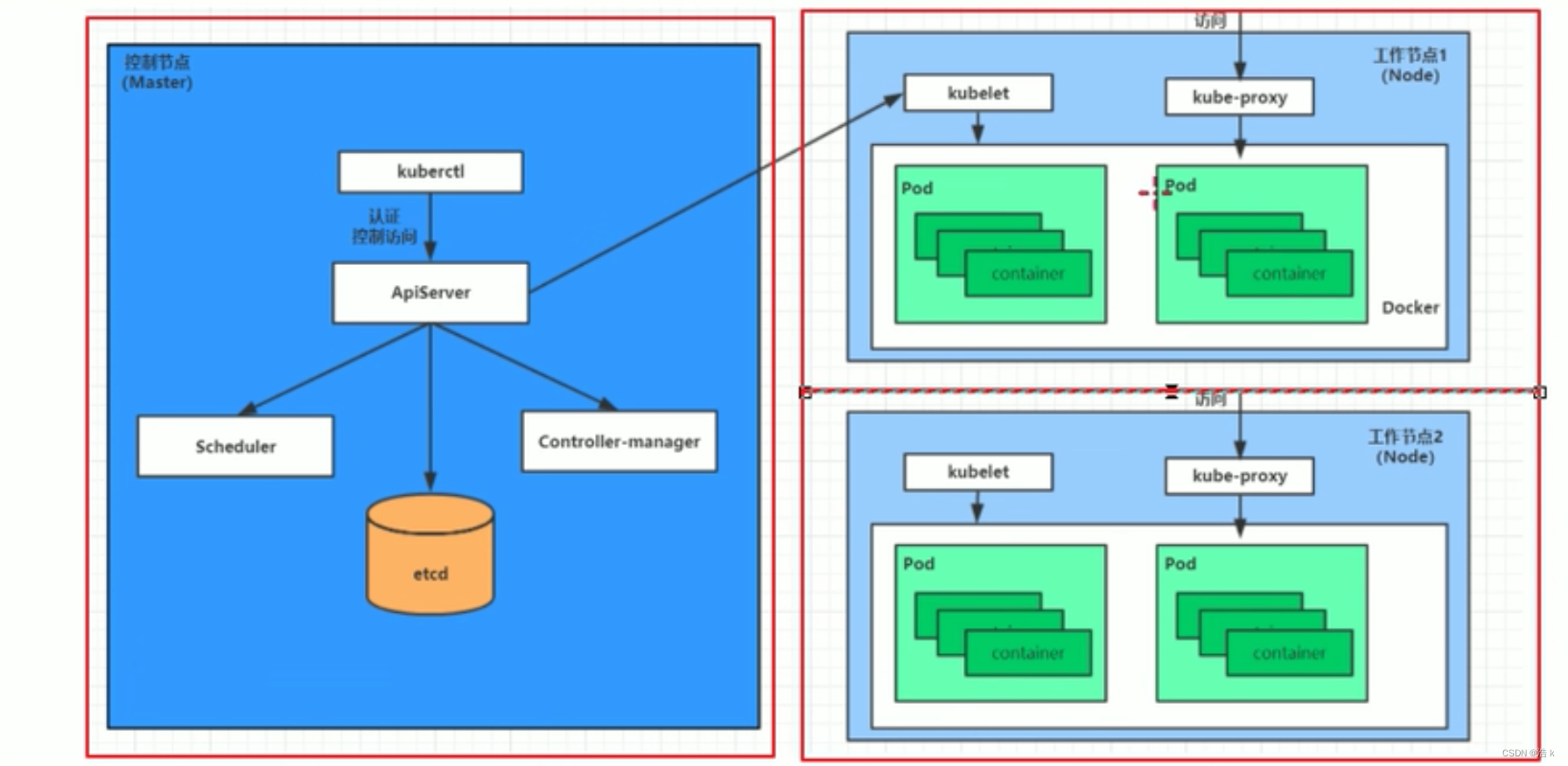

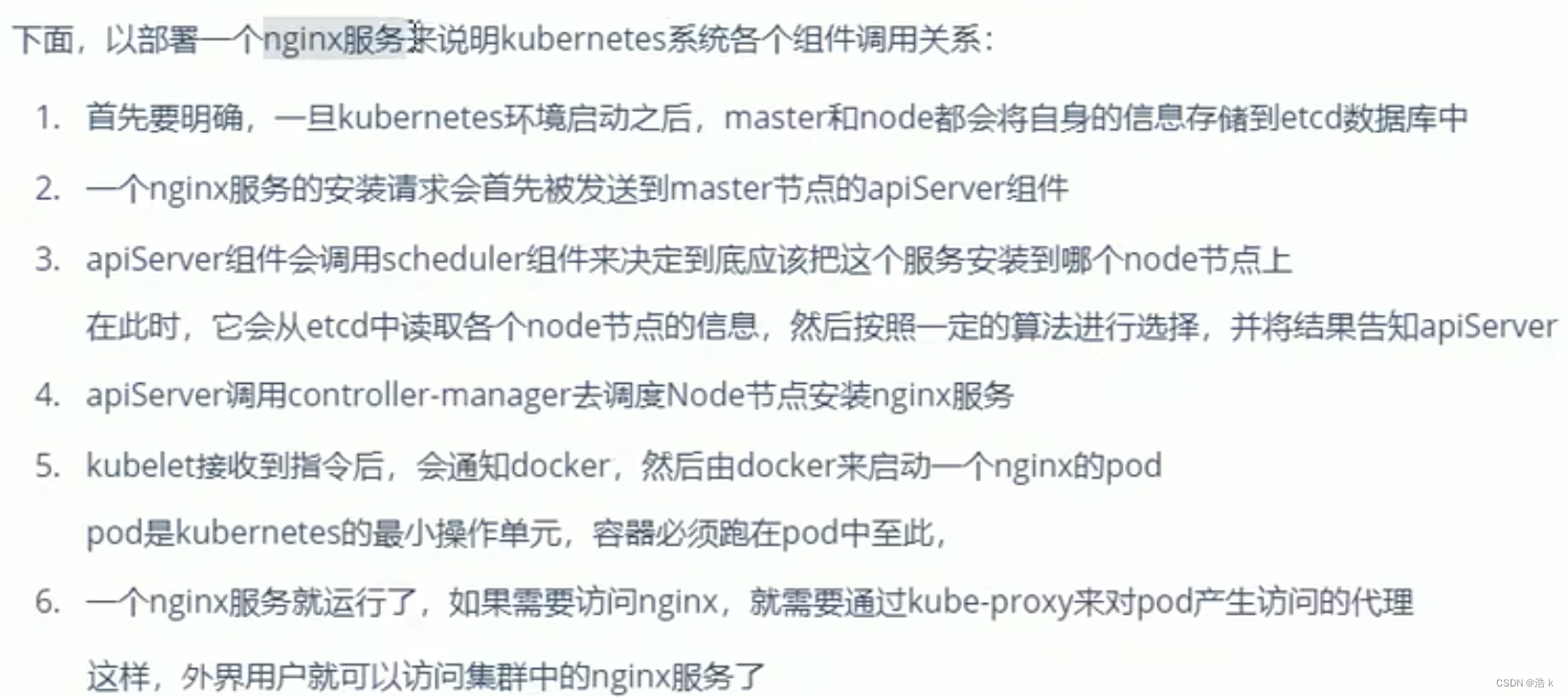

1.3 componentes k8s

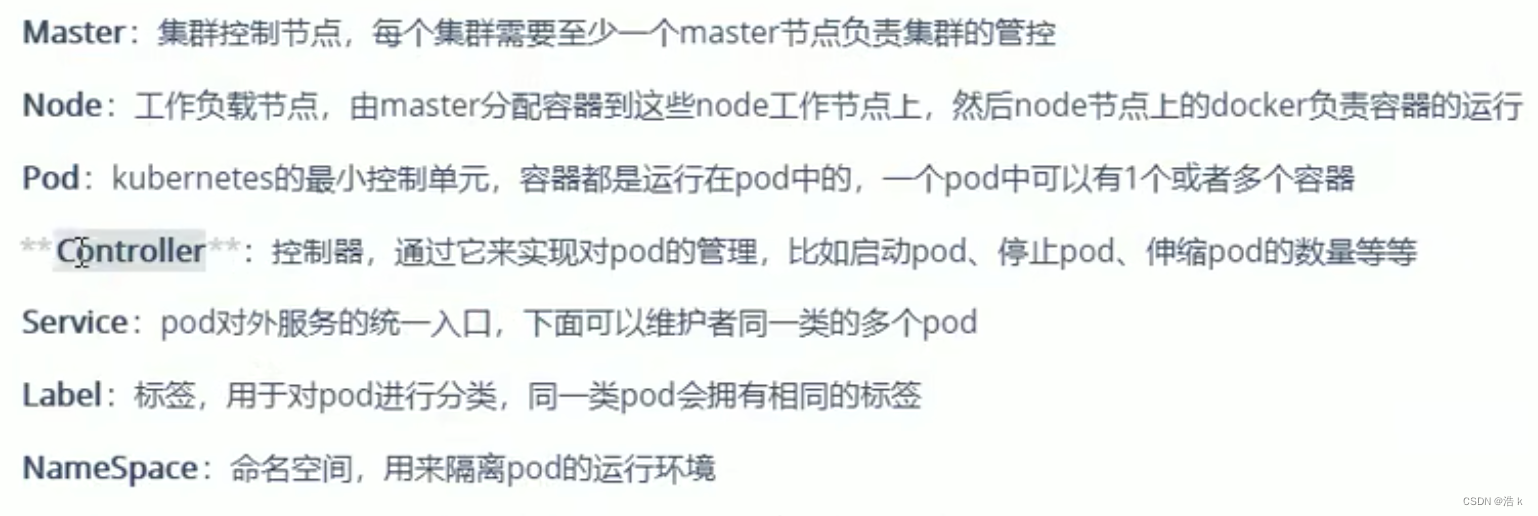

concepto 1.4 k8s

2. Construcción del entorno del clúster

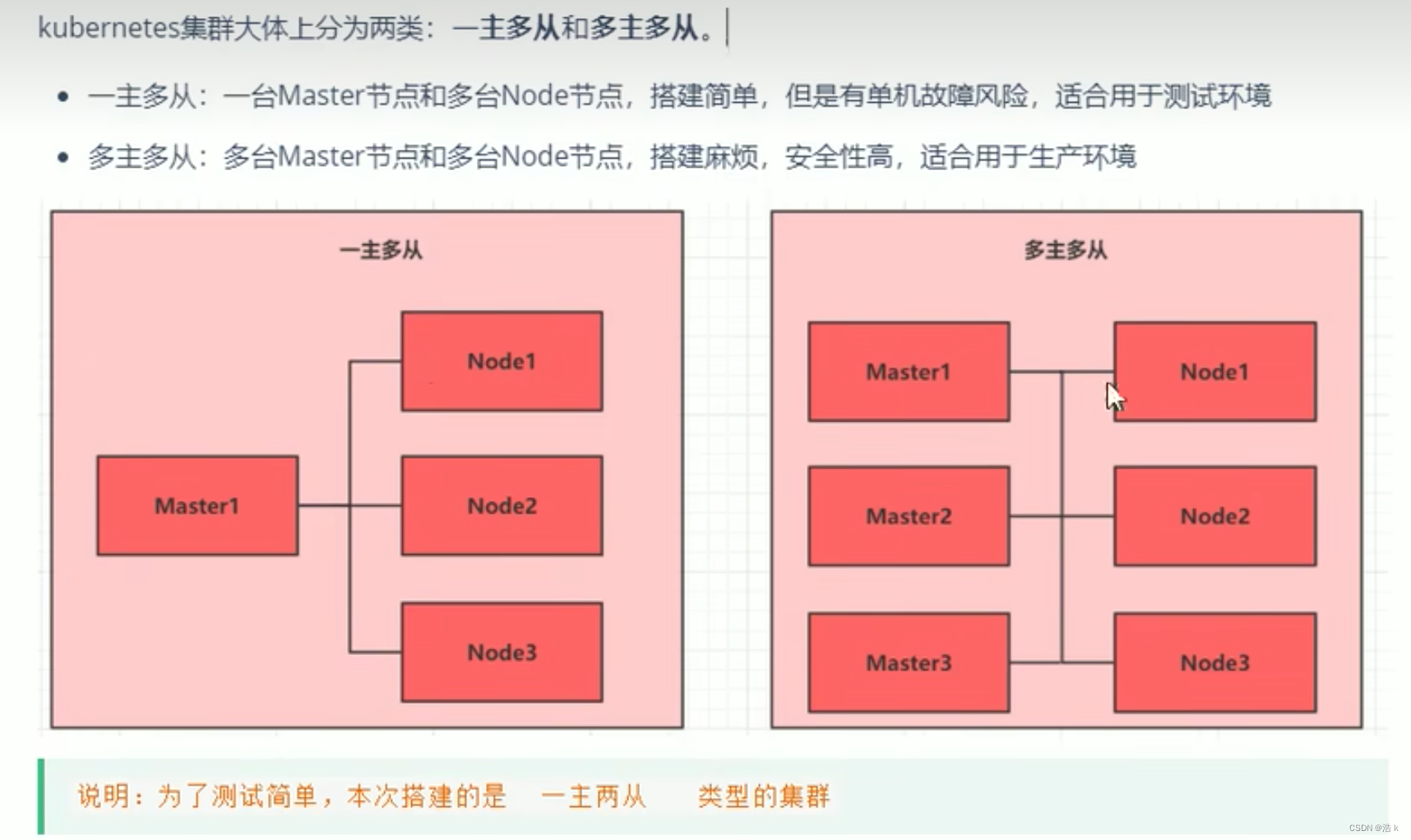

2.1 Planificación Ambiental

2.1.1 Tipo de conglomerado

2.1.2 Método de instalación

2.1.3 Planificación del anfitrión

2.2 Construcción del entorno

cdh:https://www.cnblogs.com/liugp/p/16286645.html

k8s:https://www.cnblogs.com/liugp/p/16357445.html

https://zhuanlan.zhihu.com/p/ 560557852

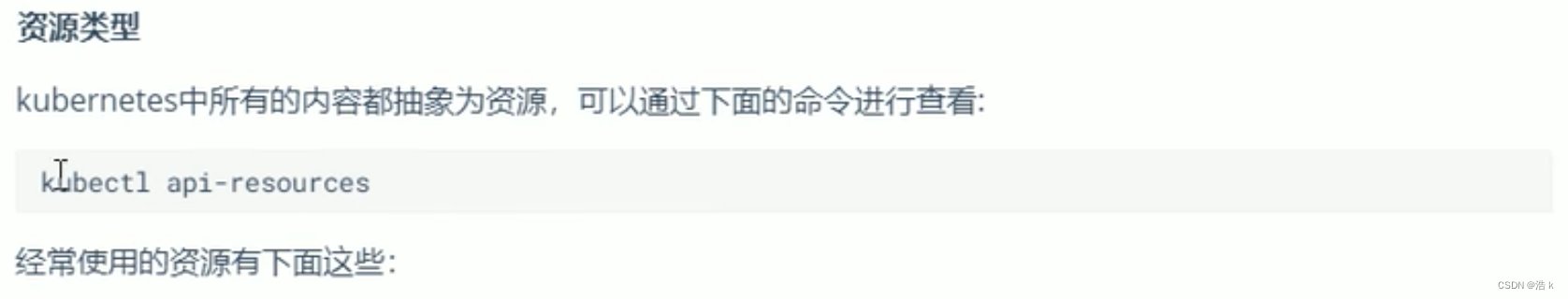

3. Gestión de recursos

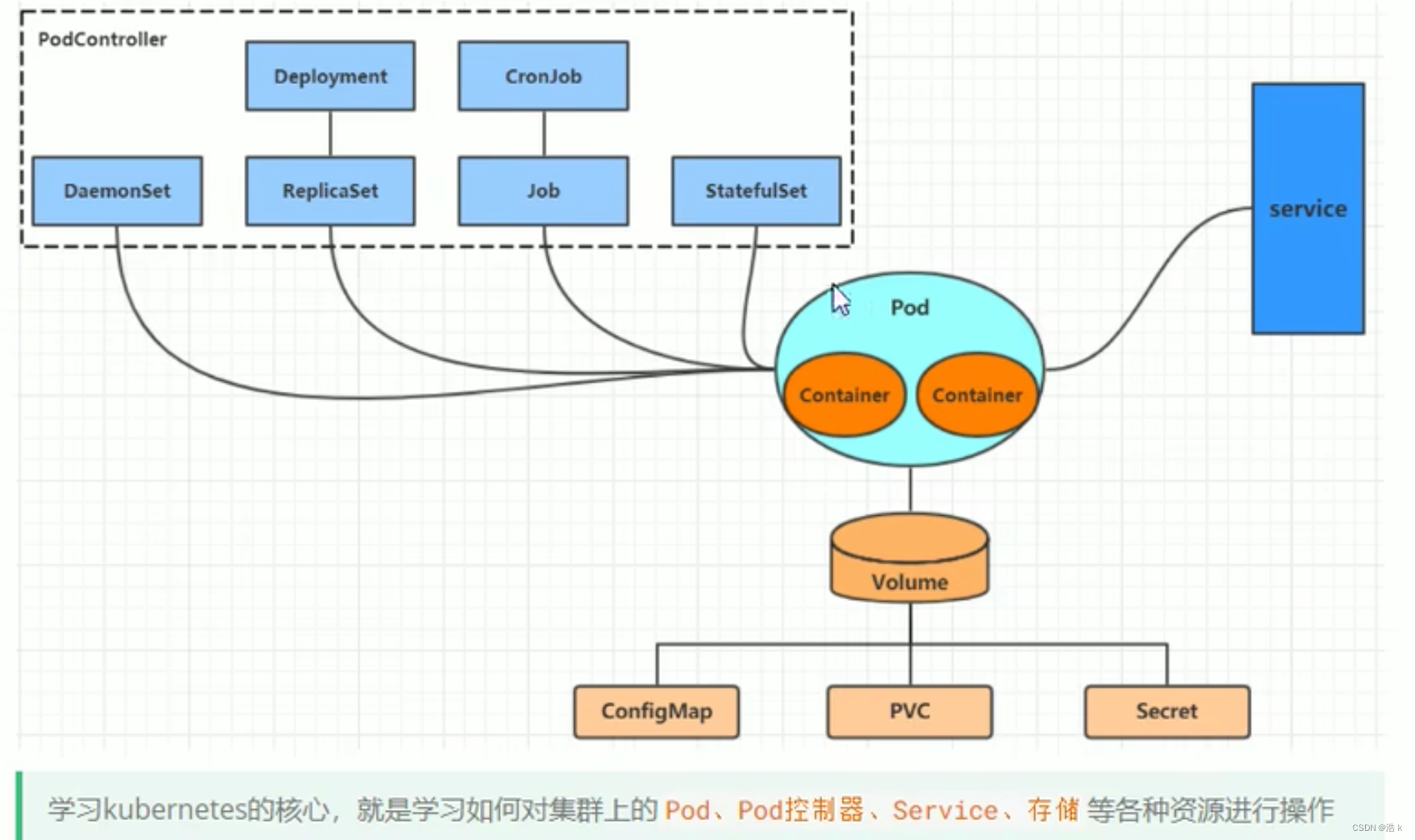

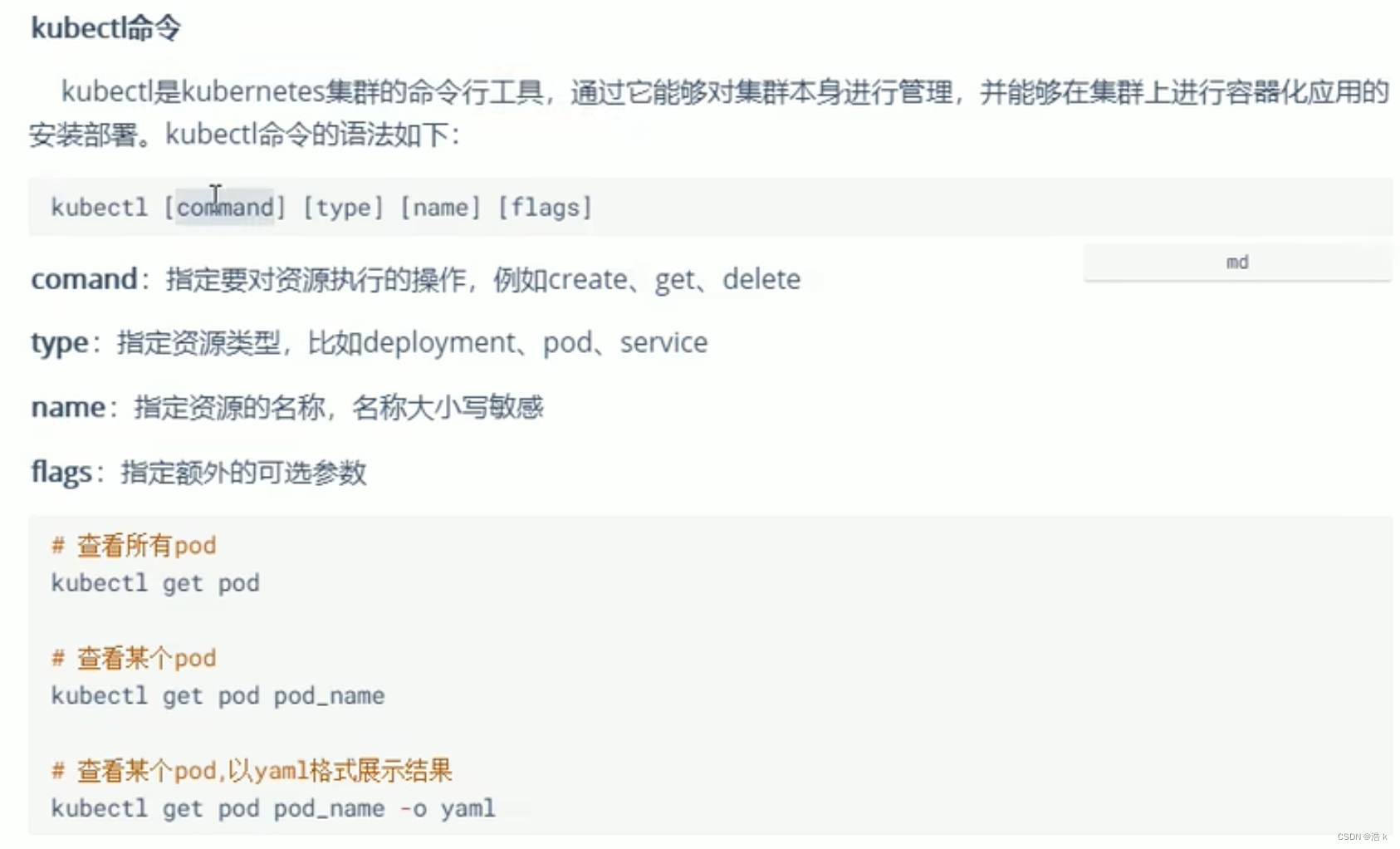

3.1 Introducción a la gestión de recursos

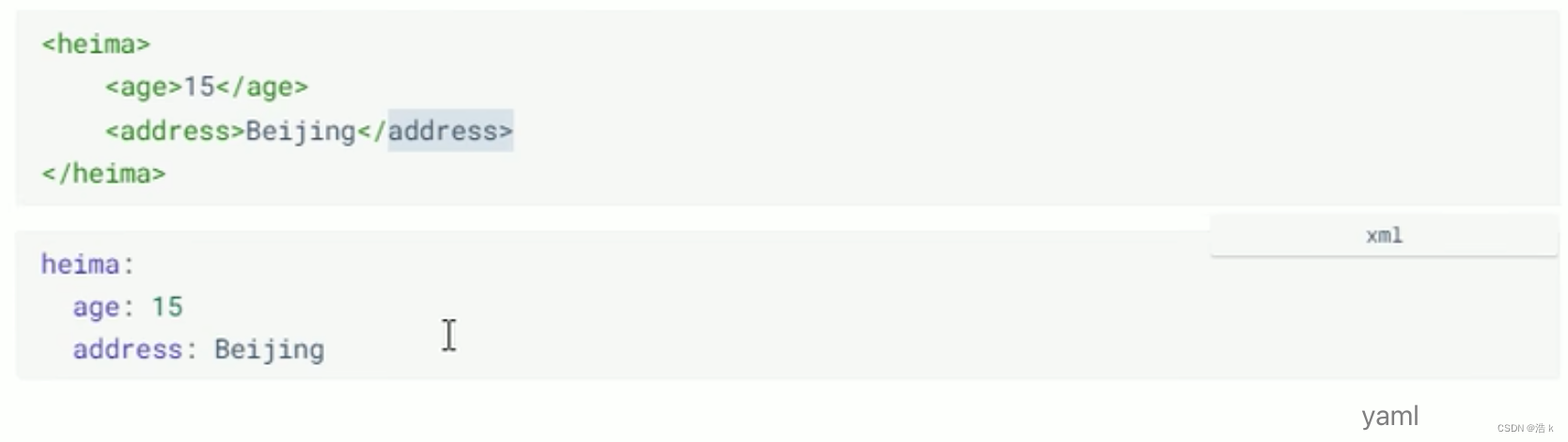

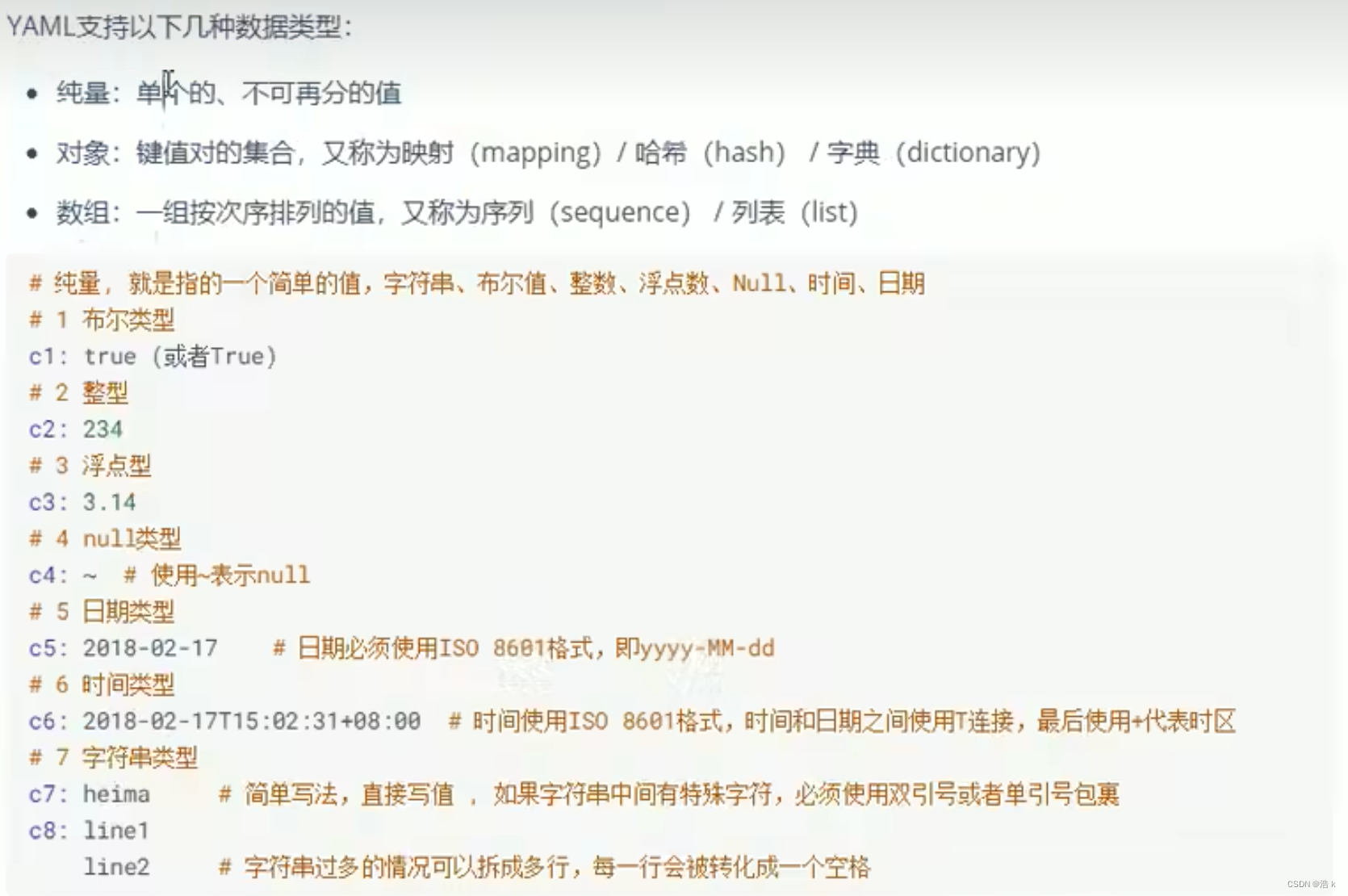

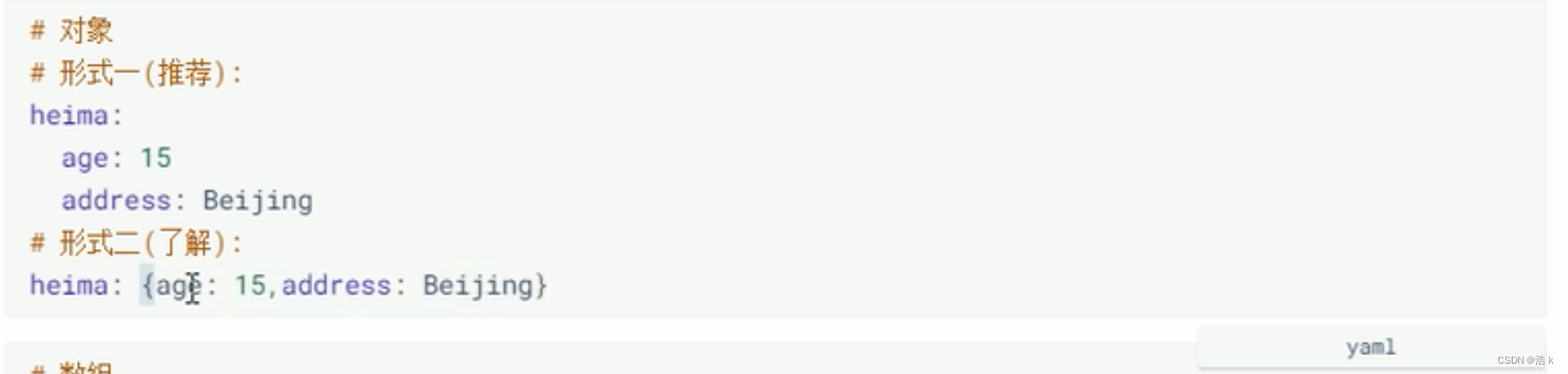

3.2 Introducción a la sintaxis YAML

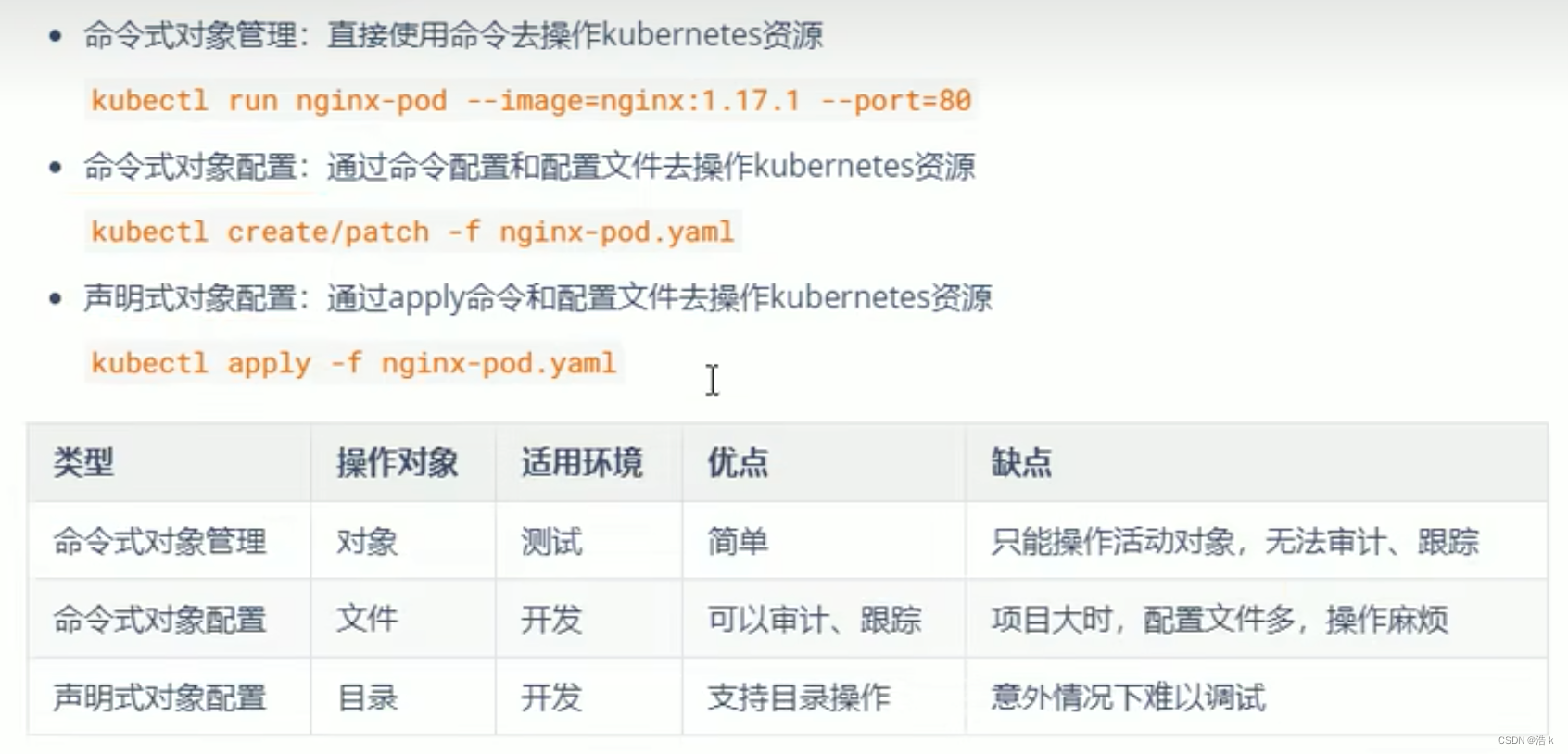

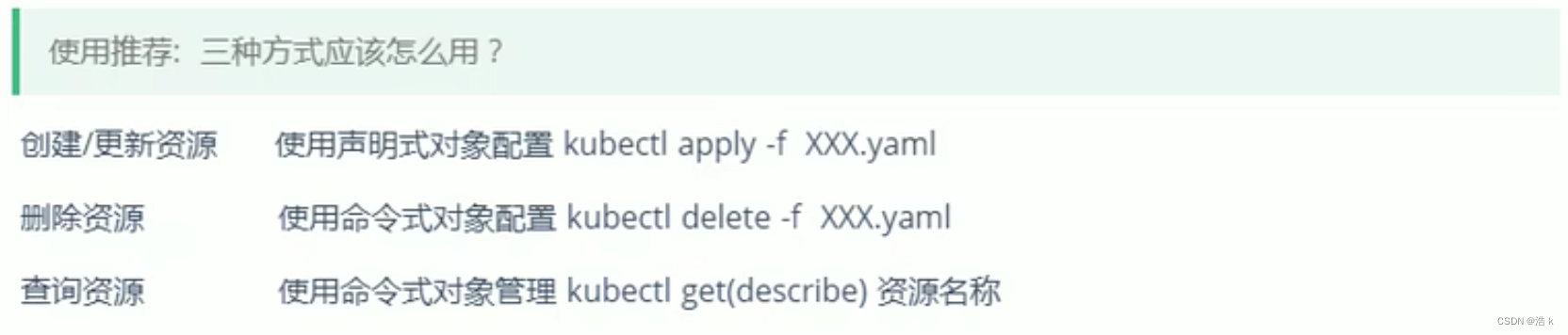

3.3 Métodos de gestión de recursos

3.3.1 Gestión de objetos imperativos

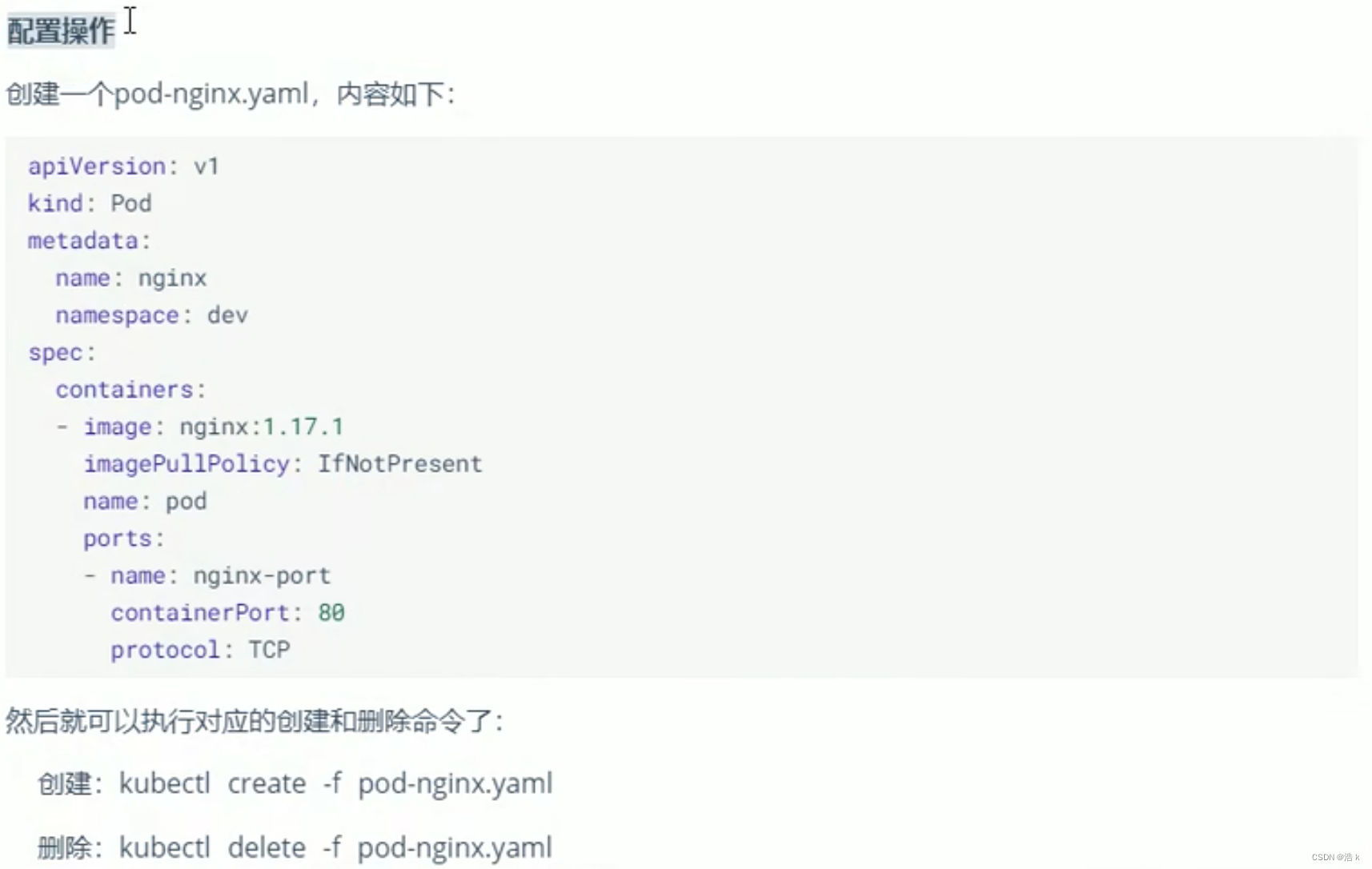

3.3.2 Configuración del objeto imperativo

3.3.3 Configuración de objetos declarativos

4. Introducción al combate real

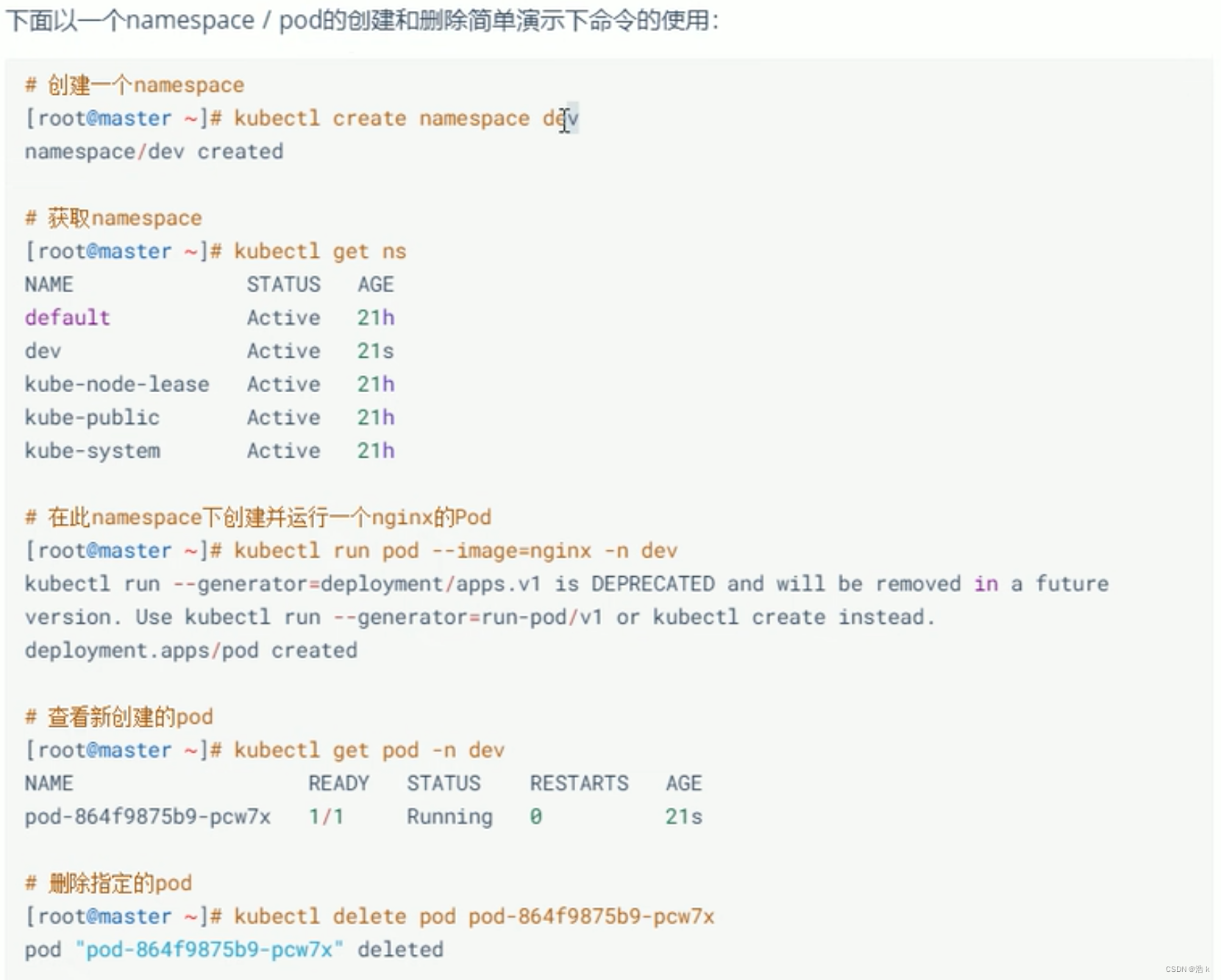

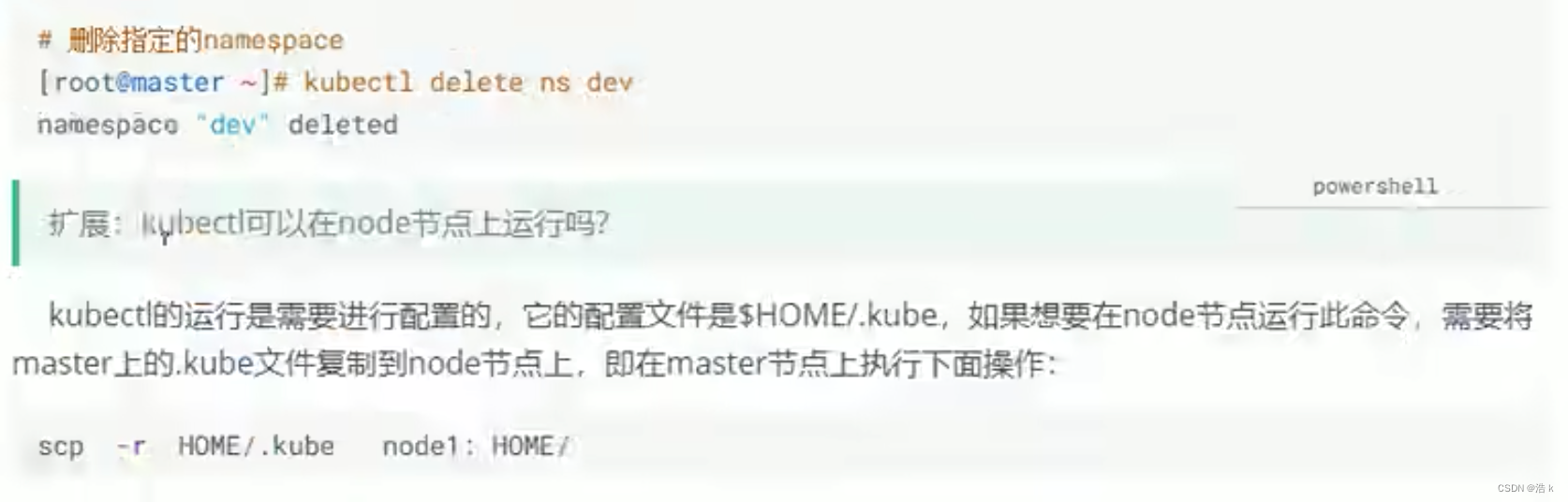

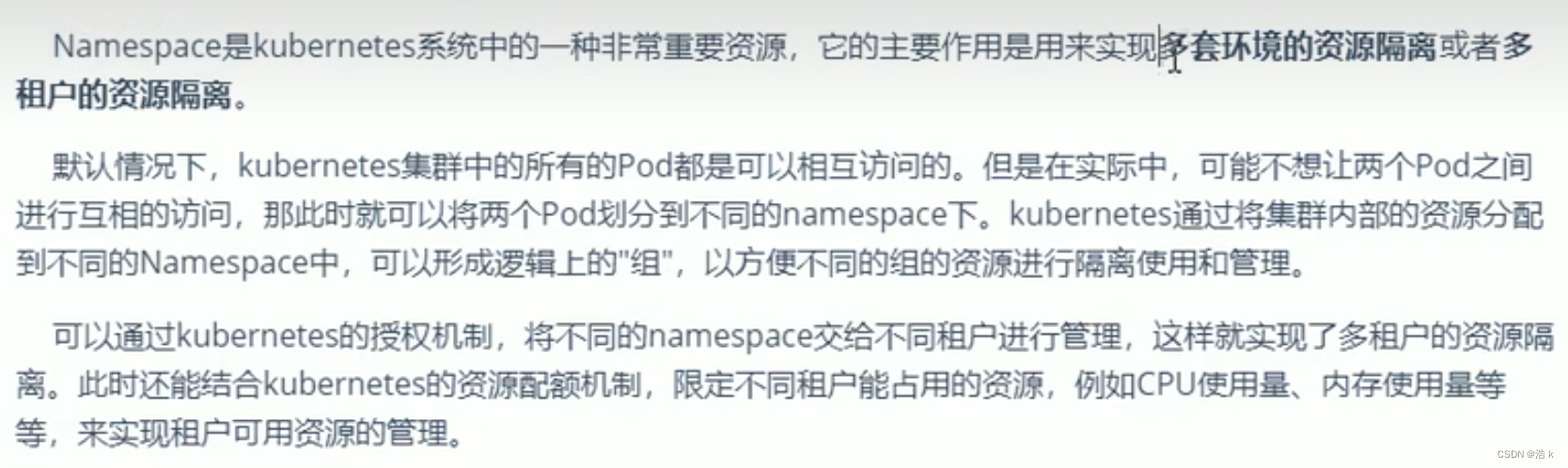

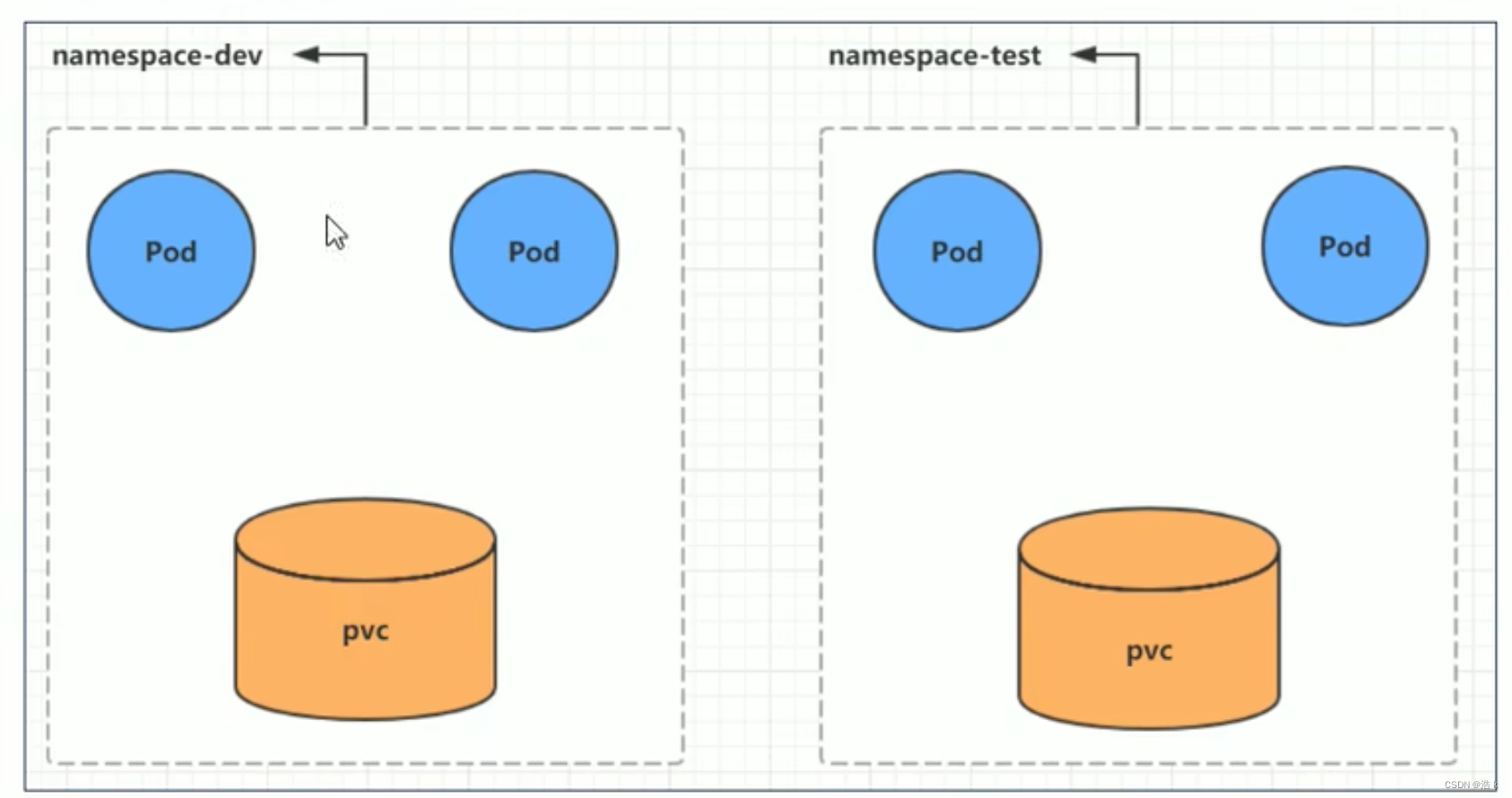

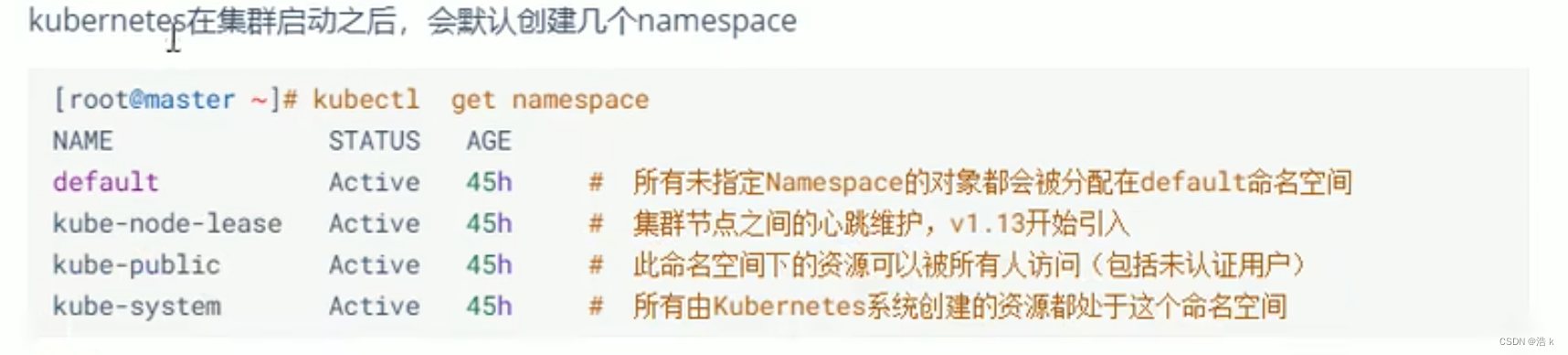

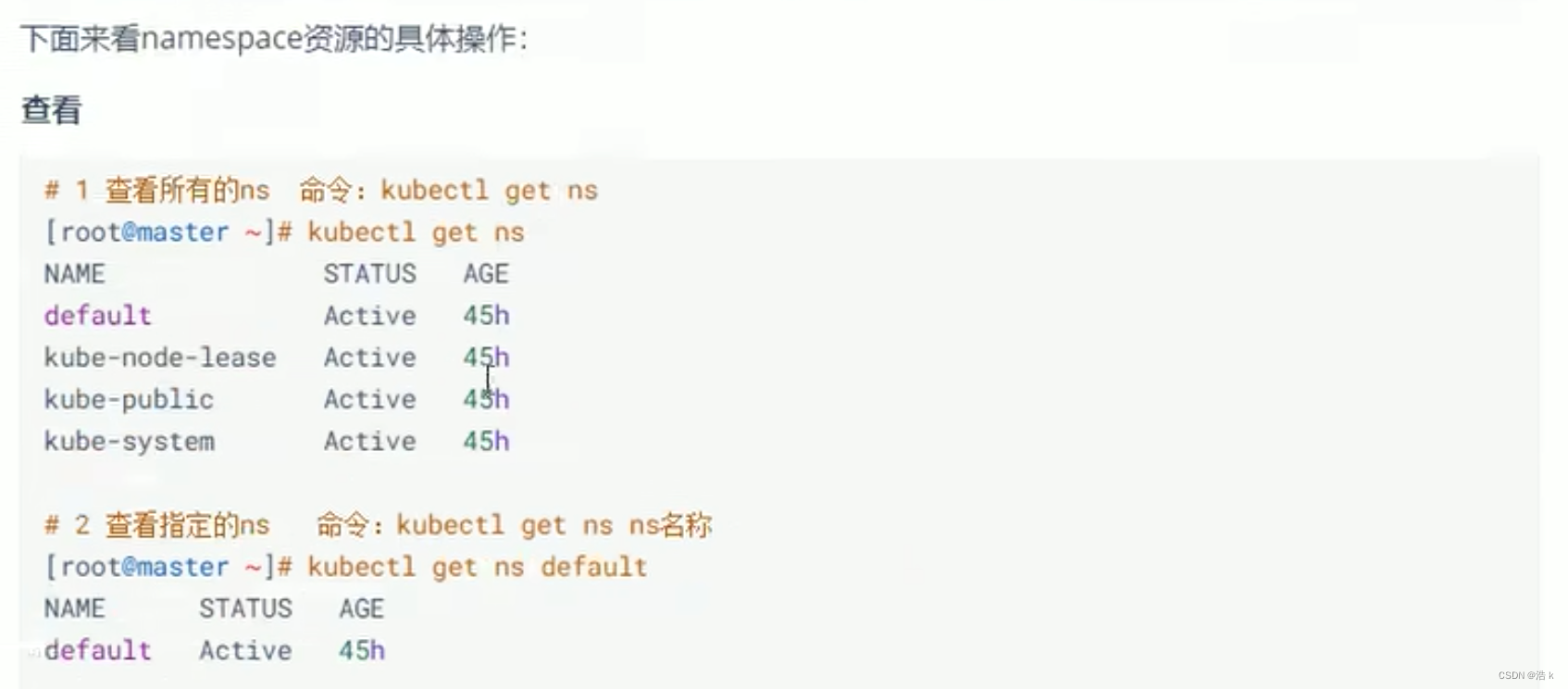

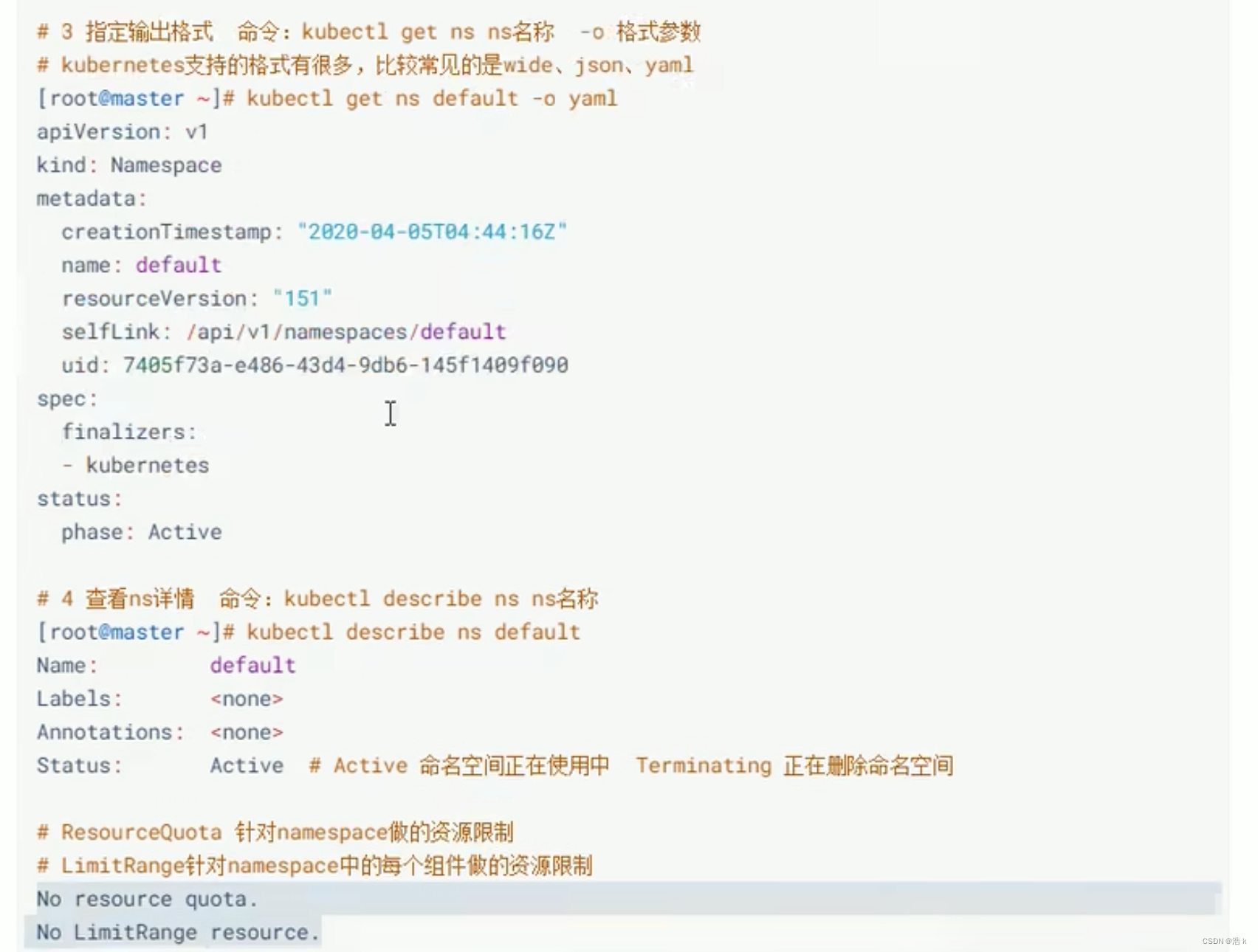

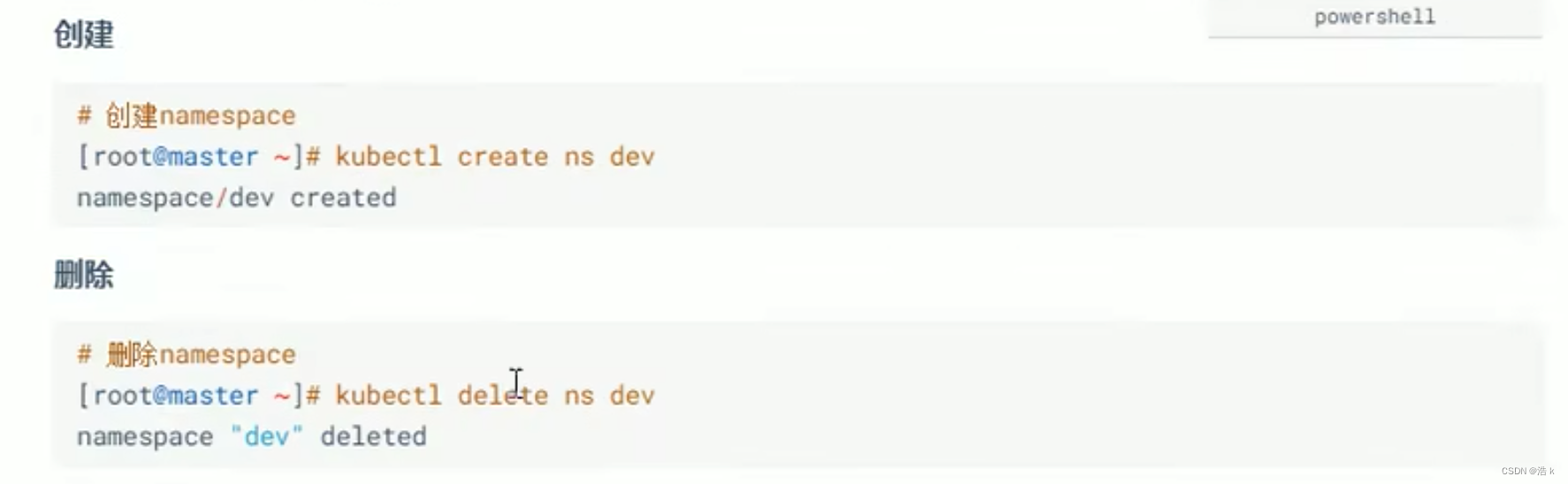

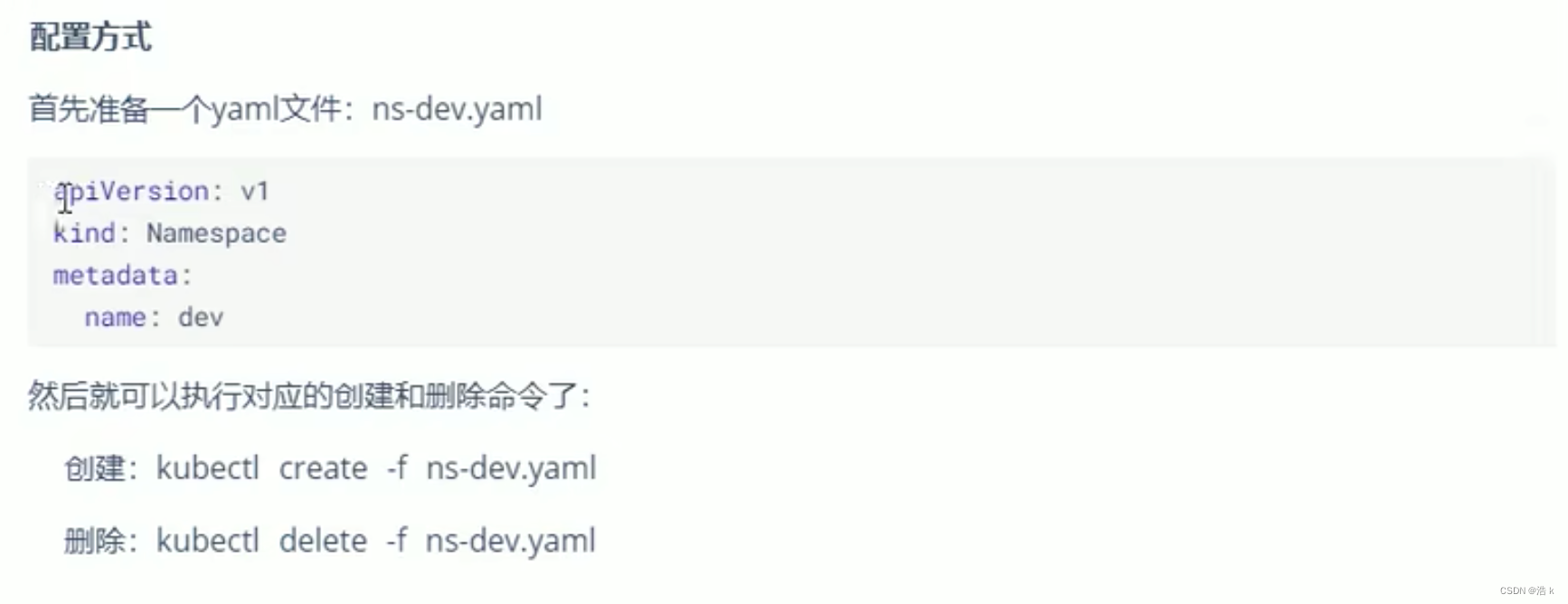

4.1 Espacio de nombres

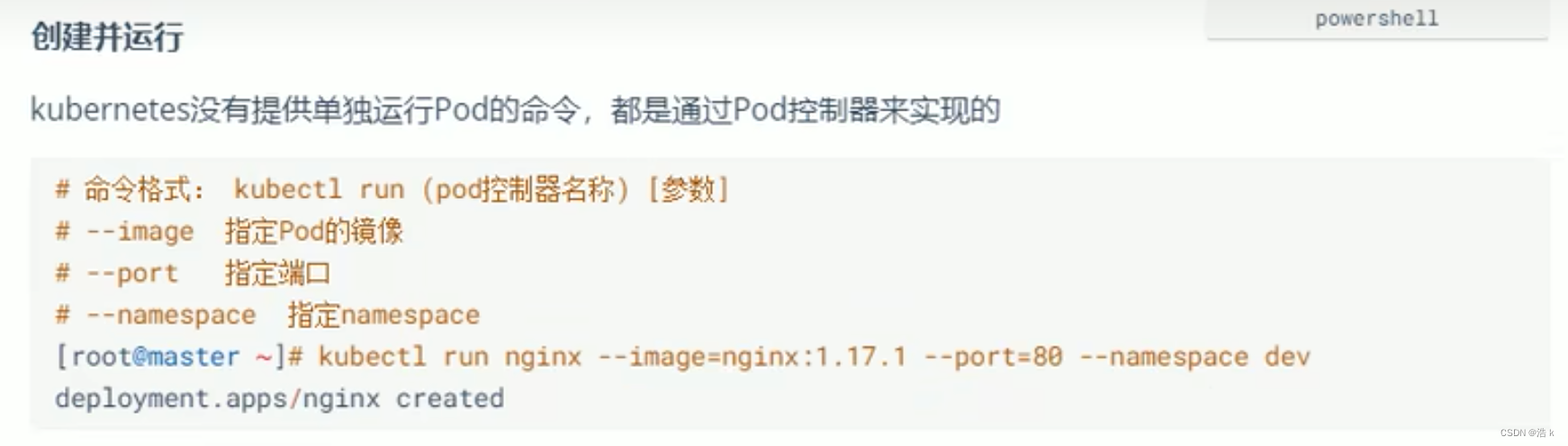

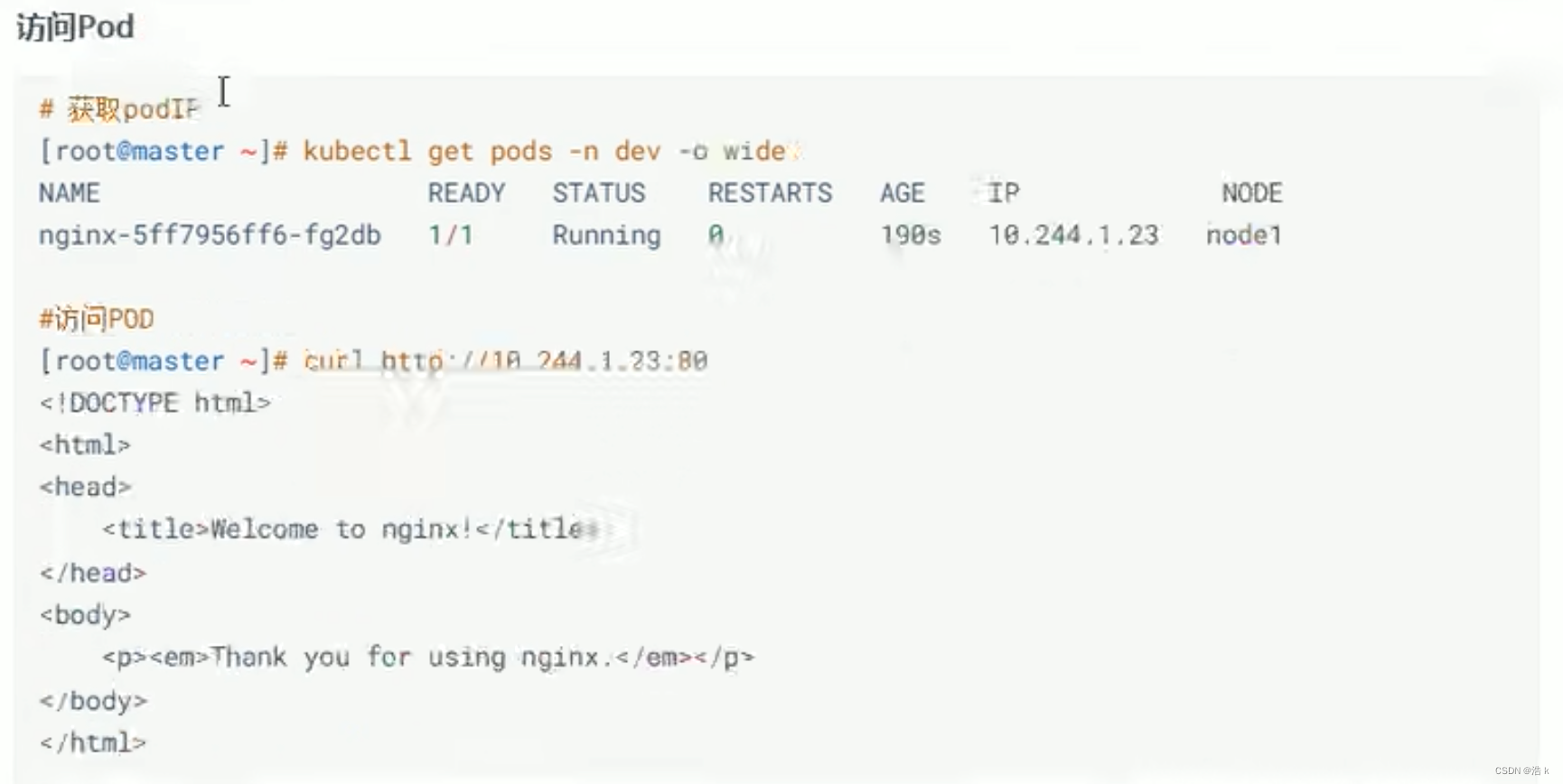

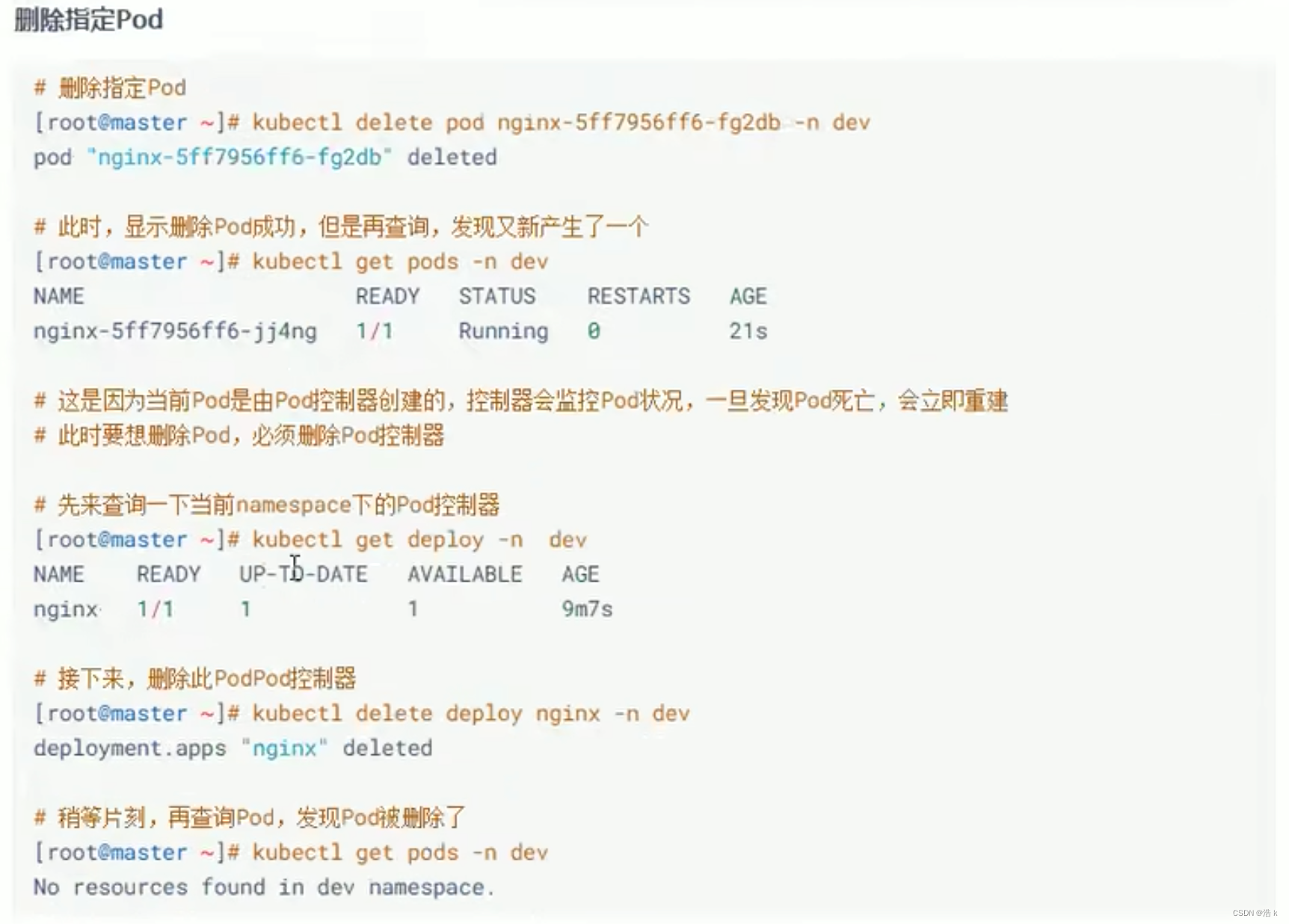

4.2 Cápsula

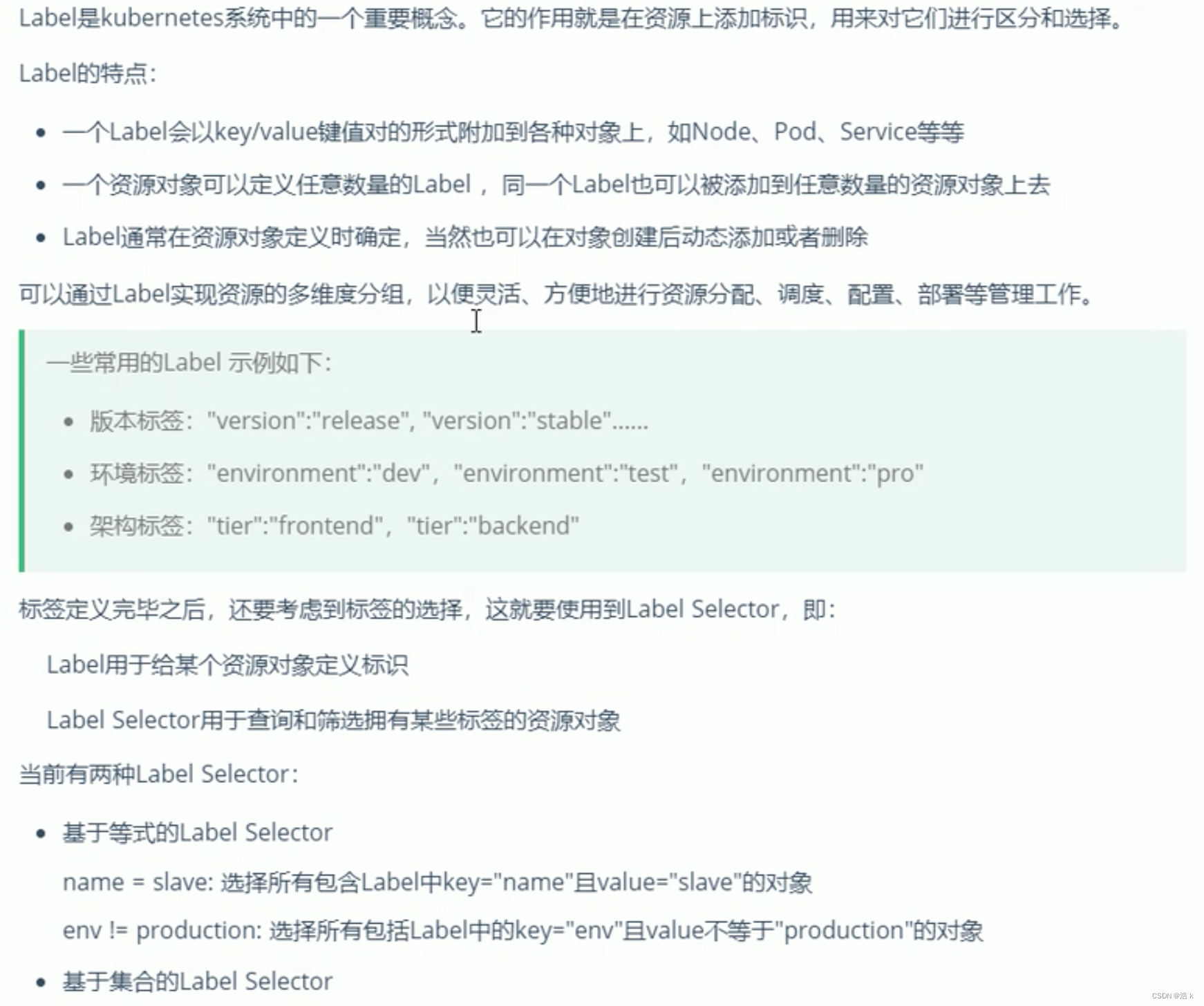

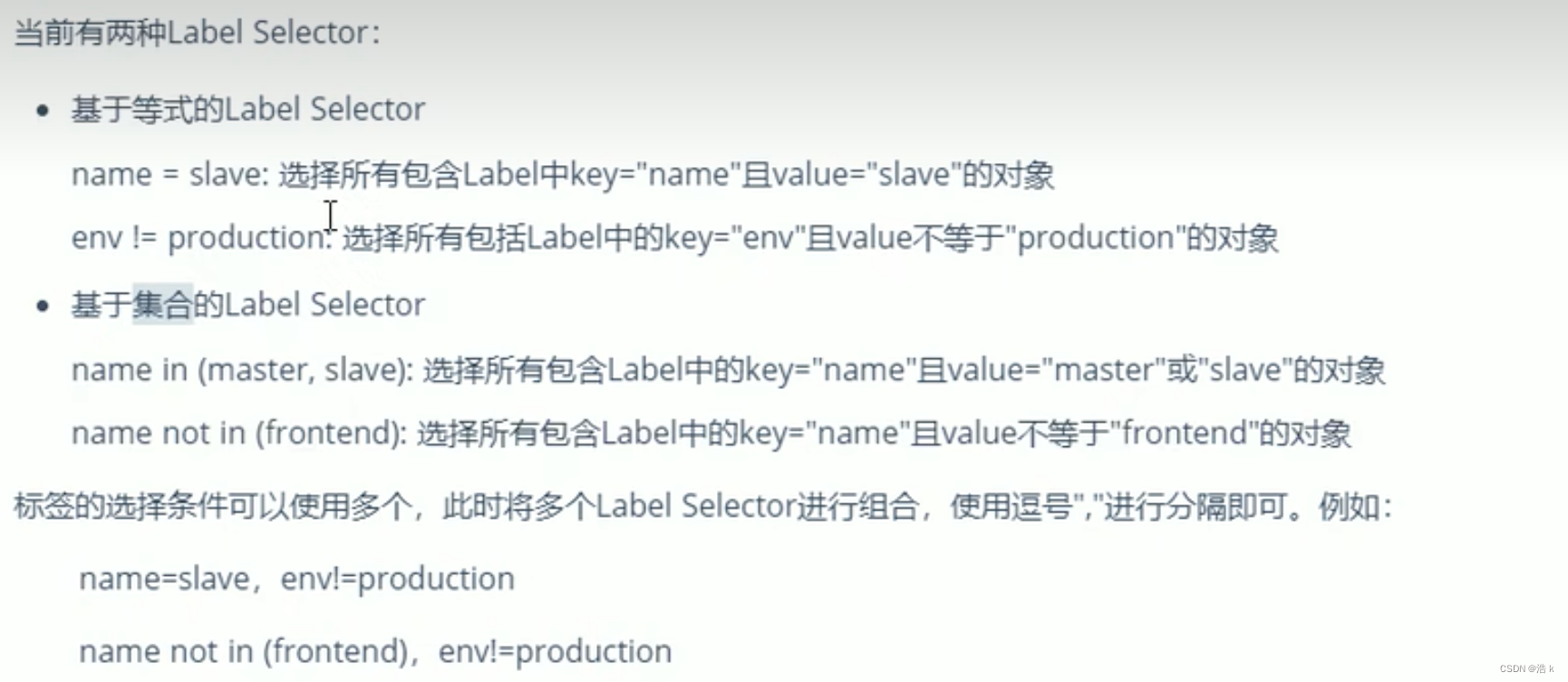

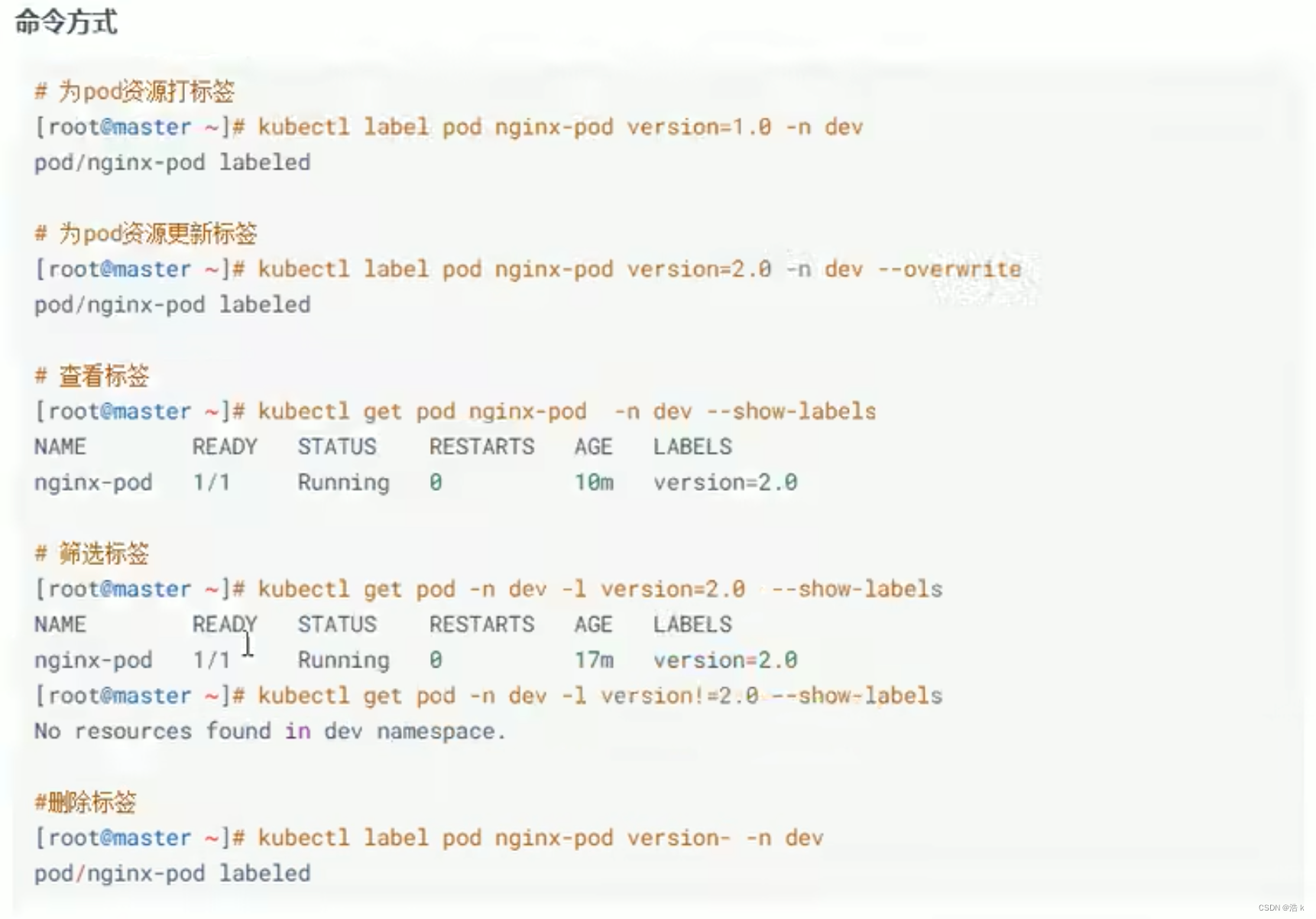

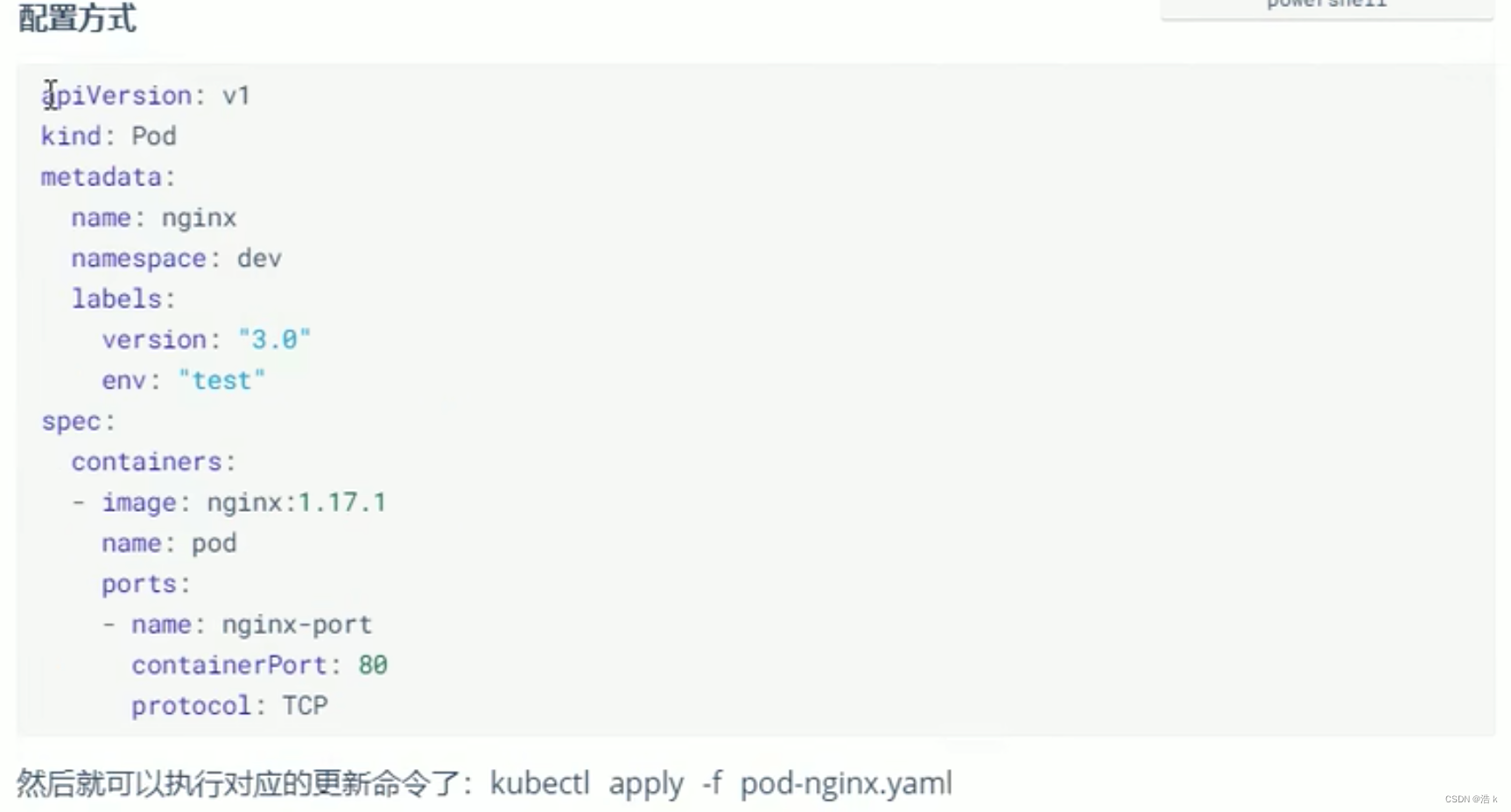

3.3 Etiqueta

3.4 despliegue

3.5 servicio

Cinco, explicación detallada de Pod

5.1 Introducción a la cápsula

5.1.1 Estructura de la cápsula

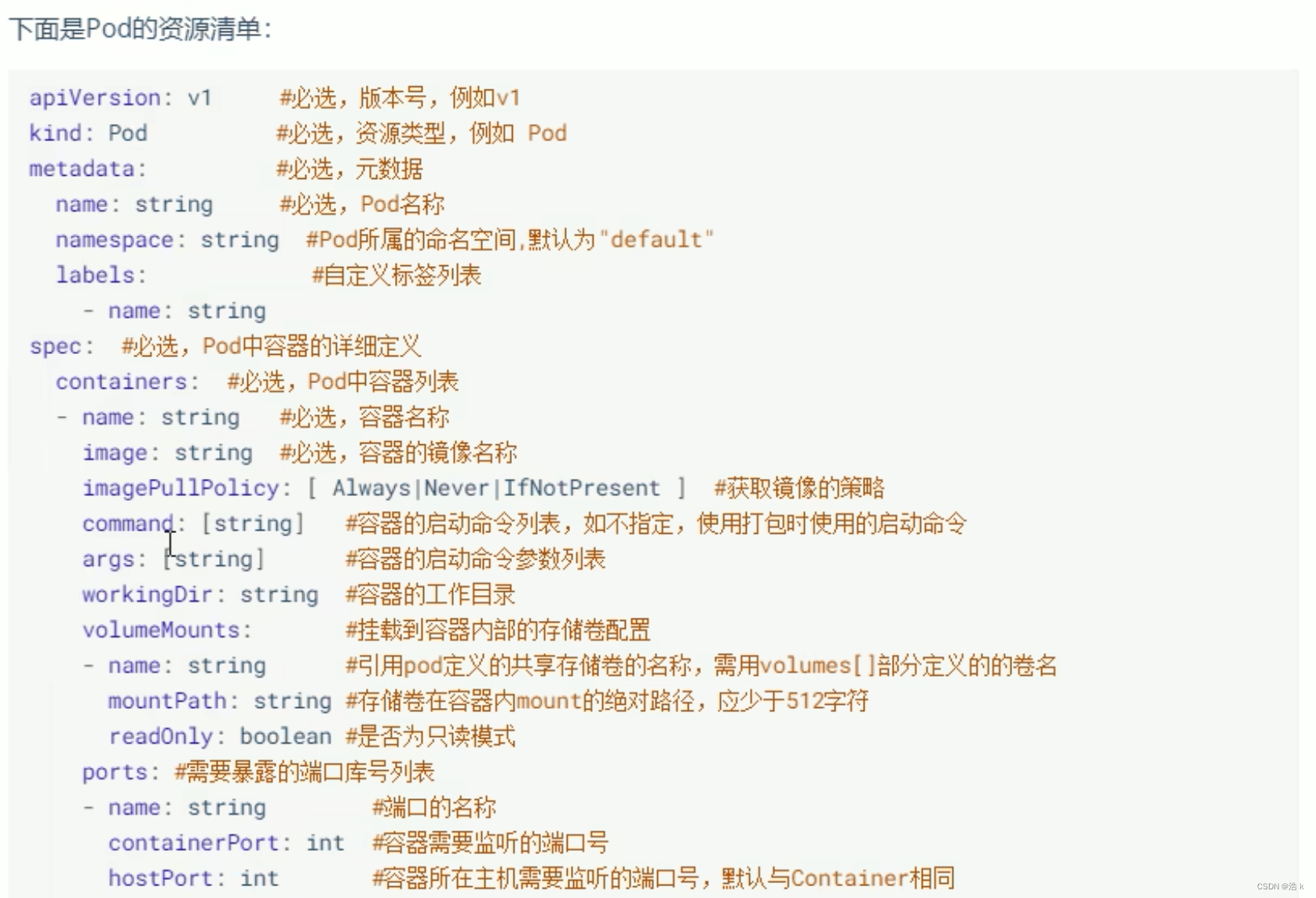

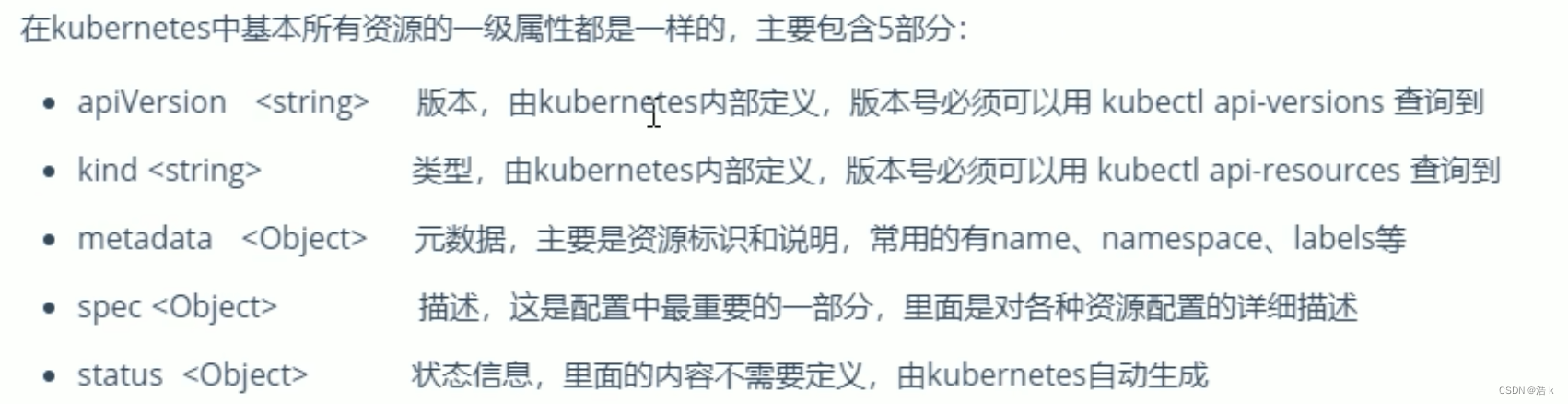

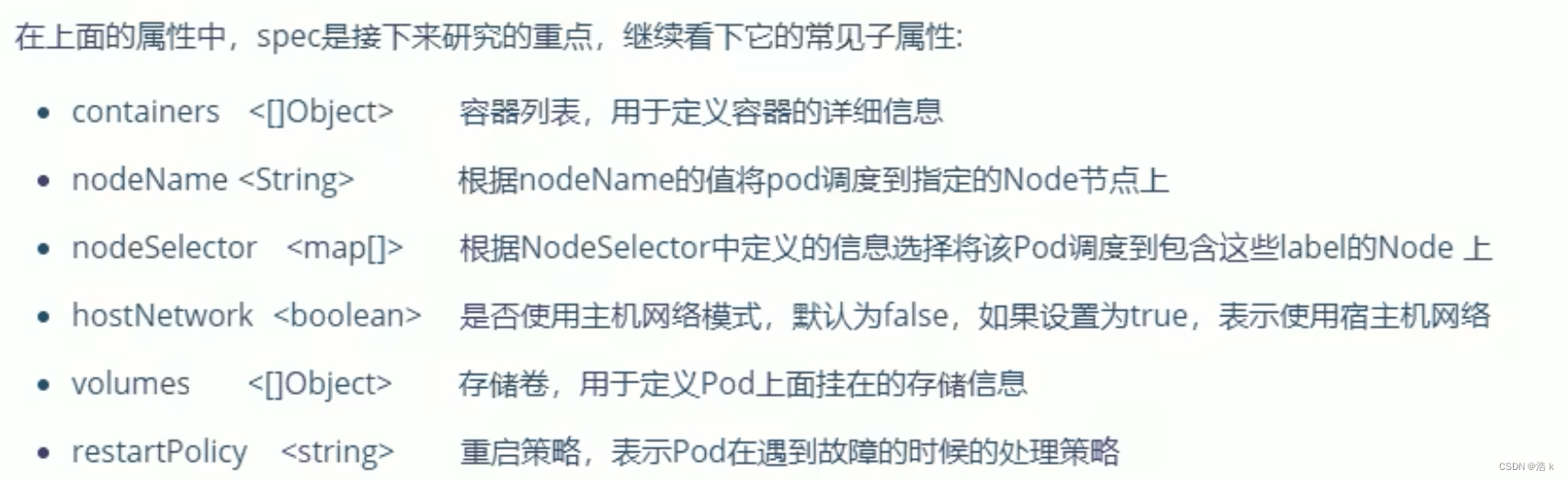

5.1.2 Definición de pod

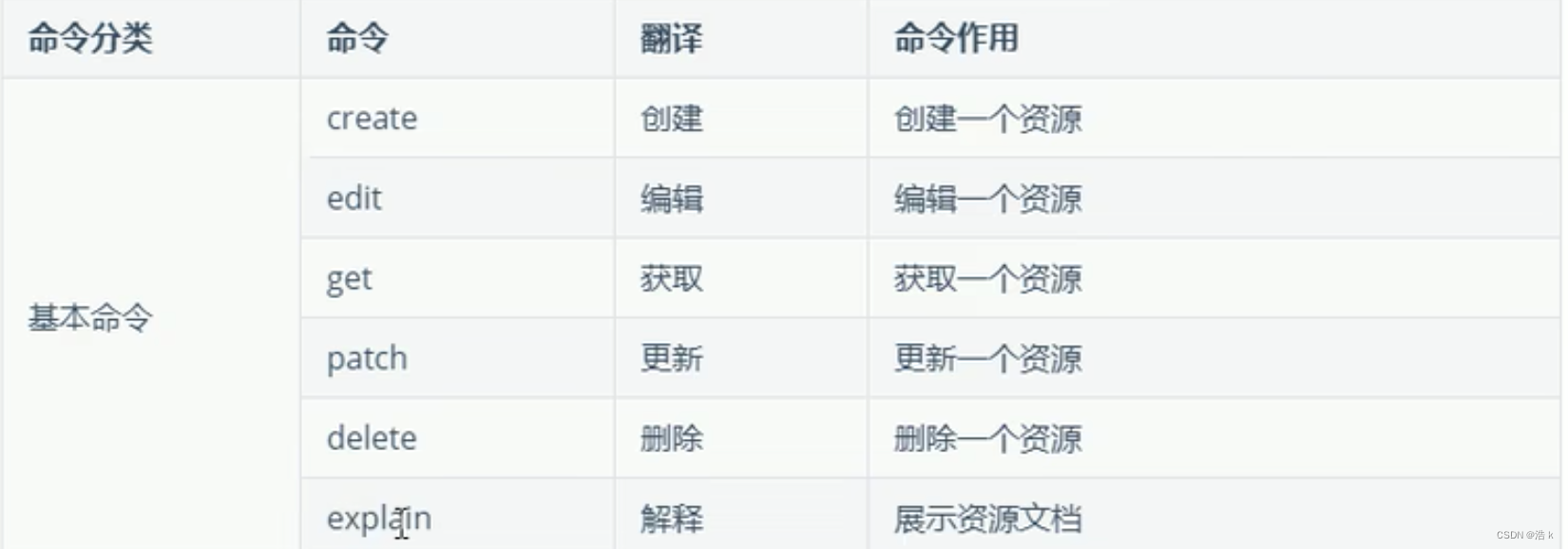

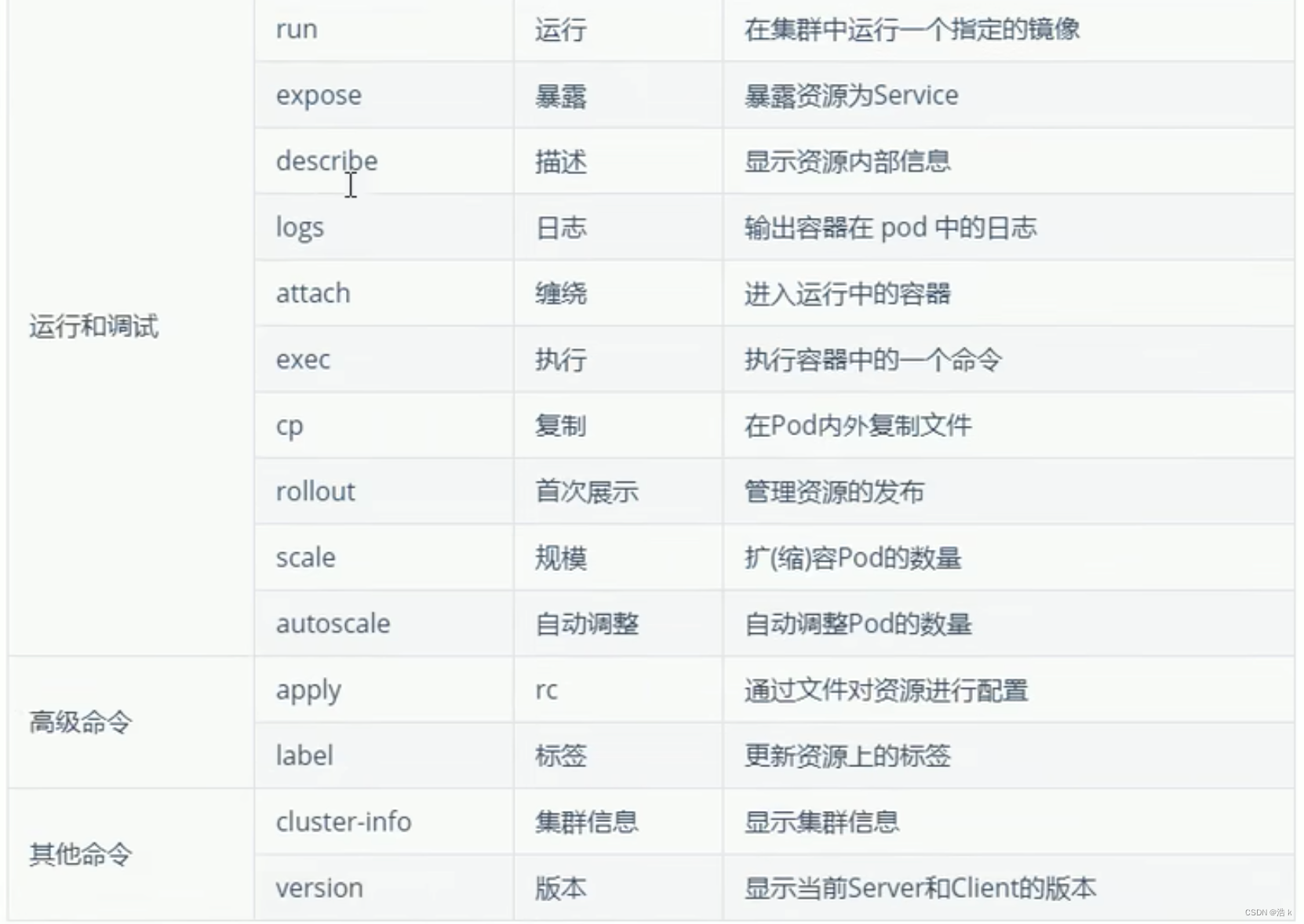

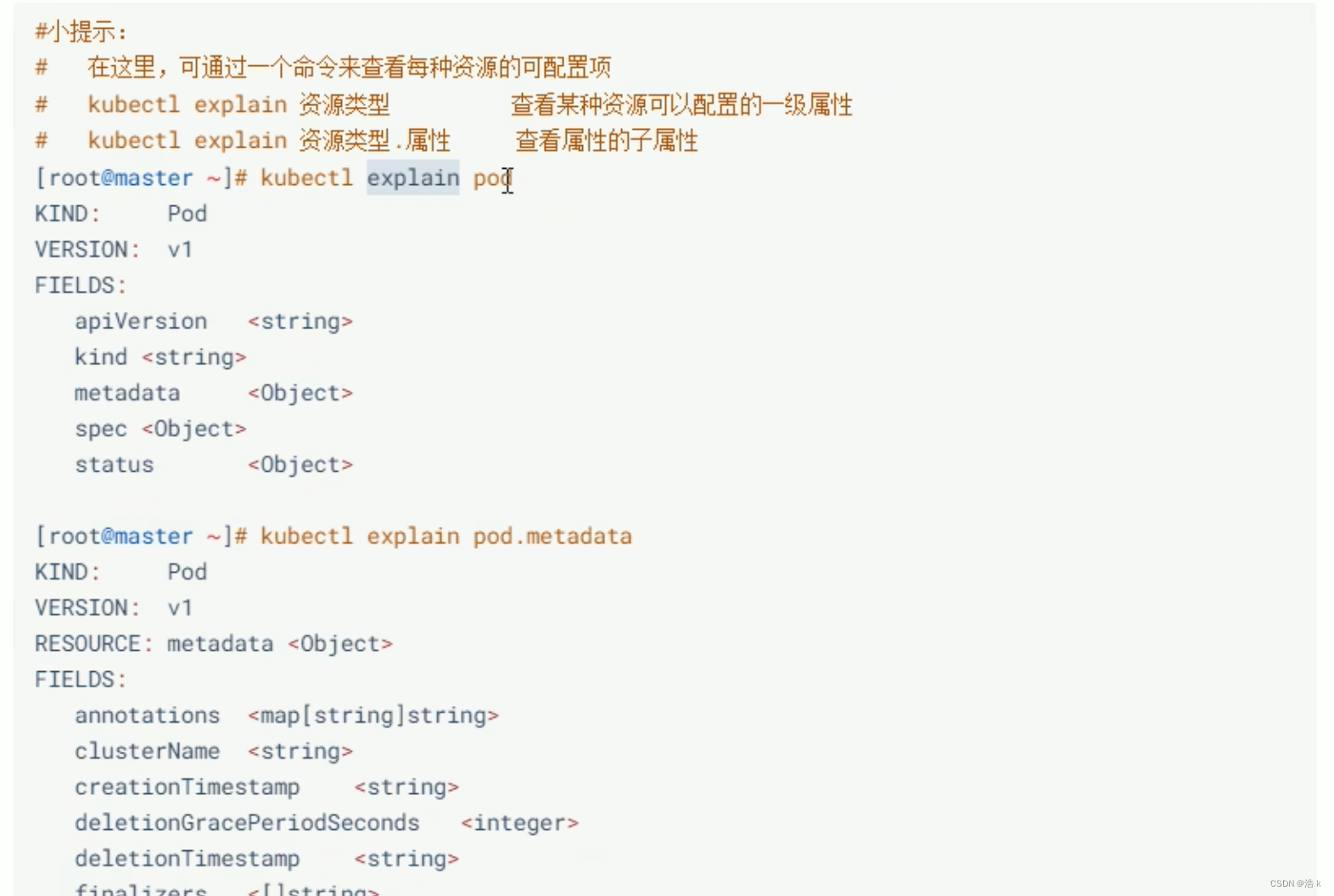

No necesita memorizar todos los comandos, puede verlos a través del siguiente comando:

Recuerde los principales de uso común

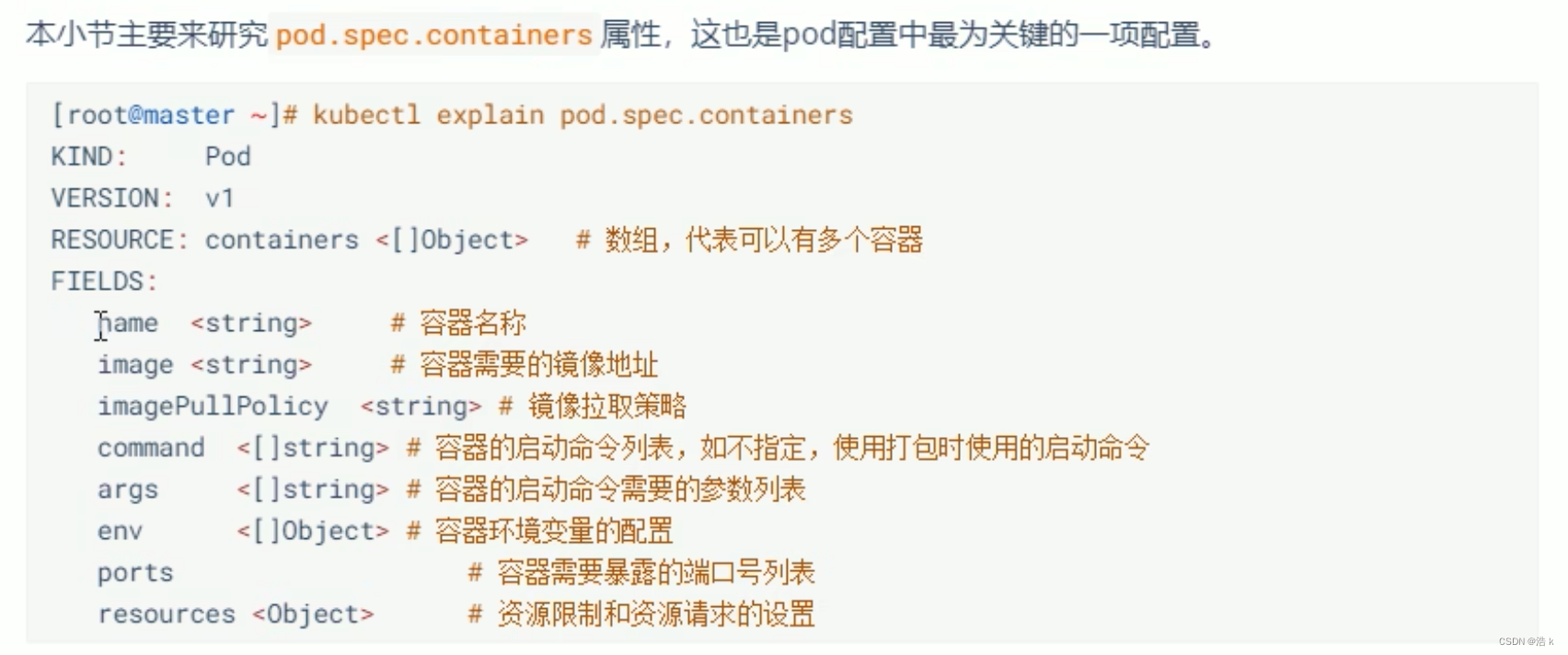

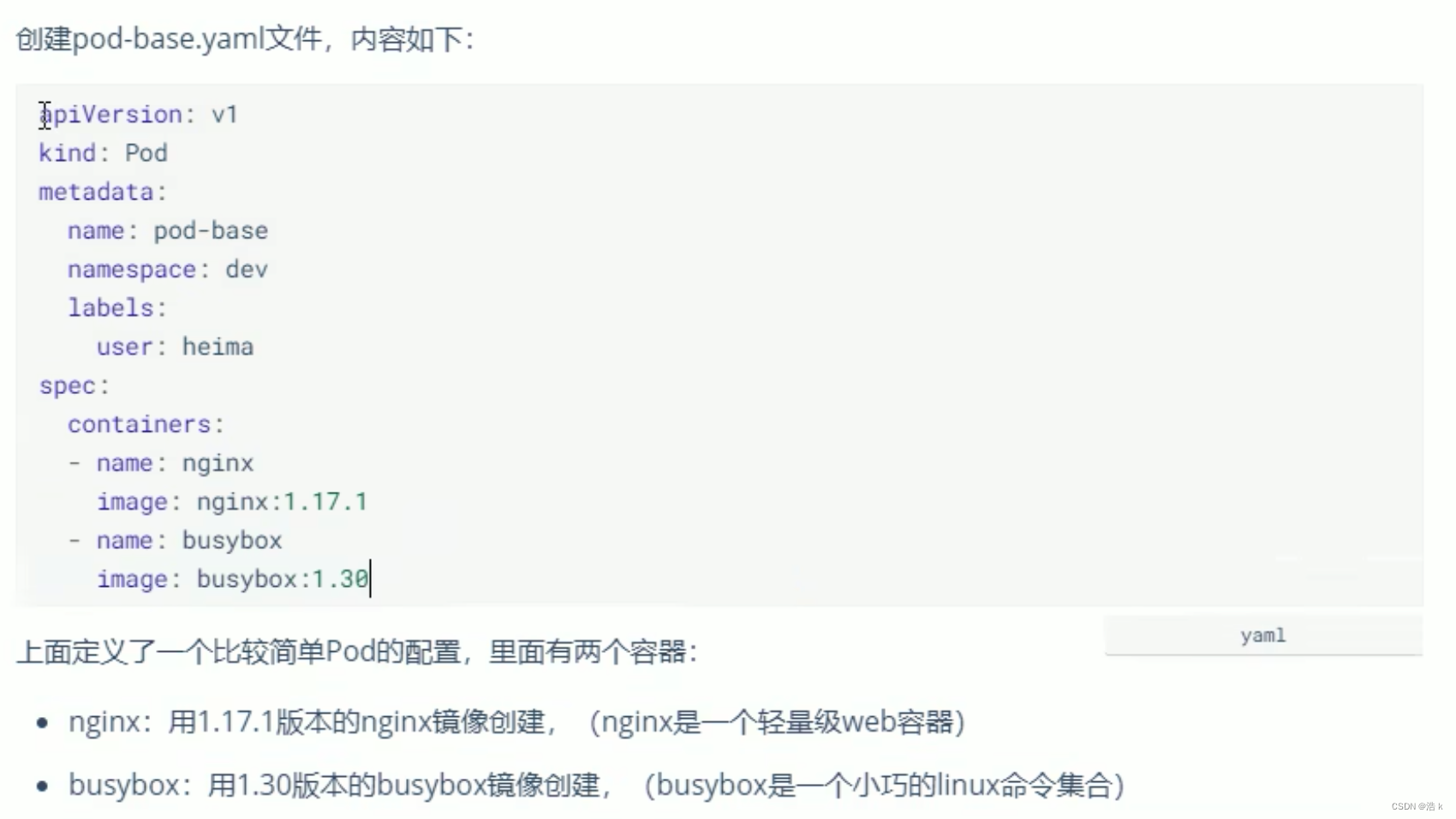

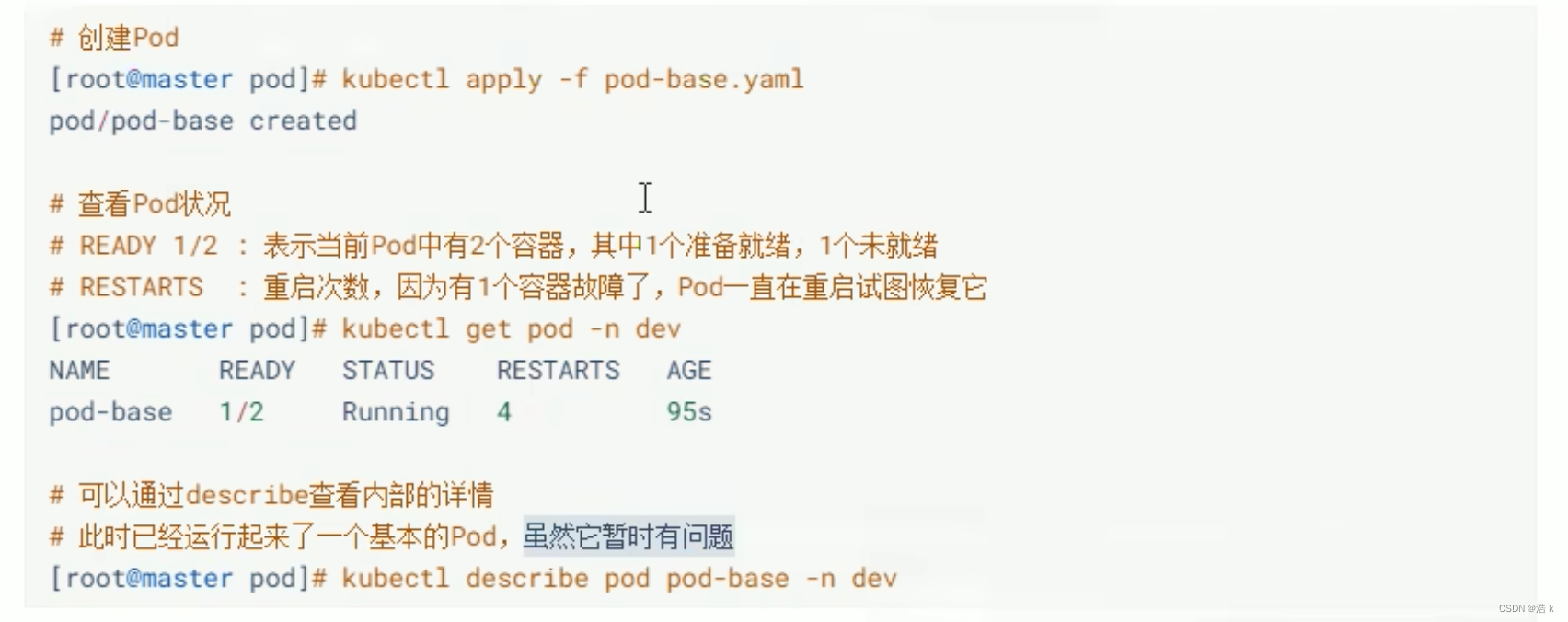

5.2 Configuración de módulos

5.2.1 Configuración básica

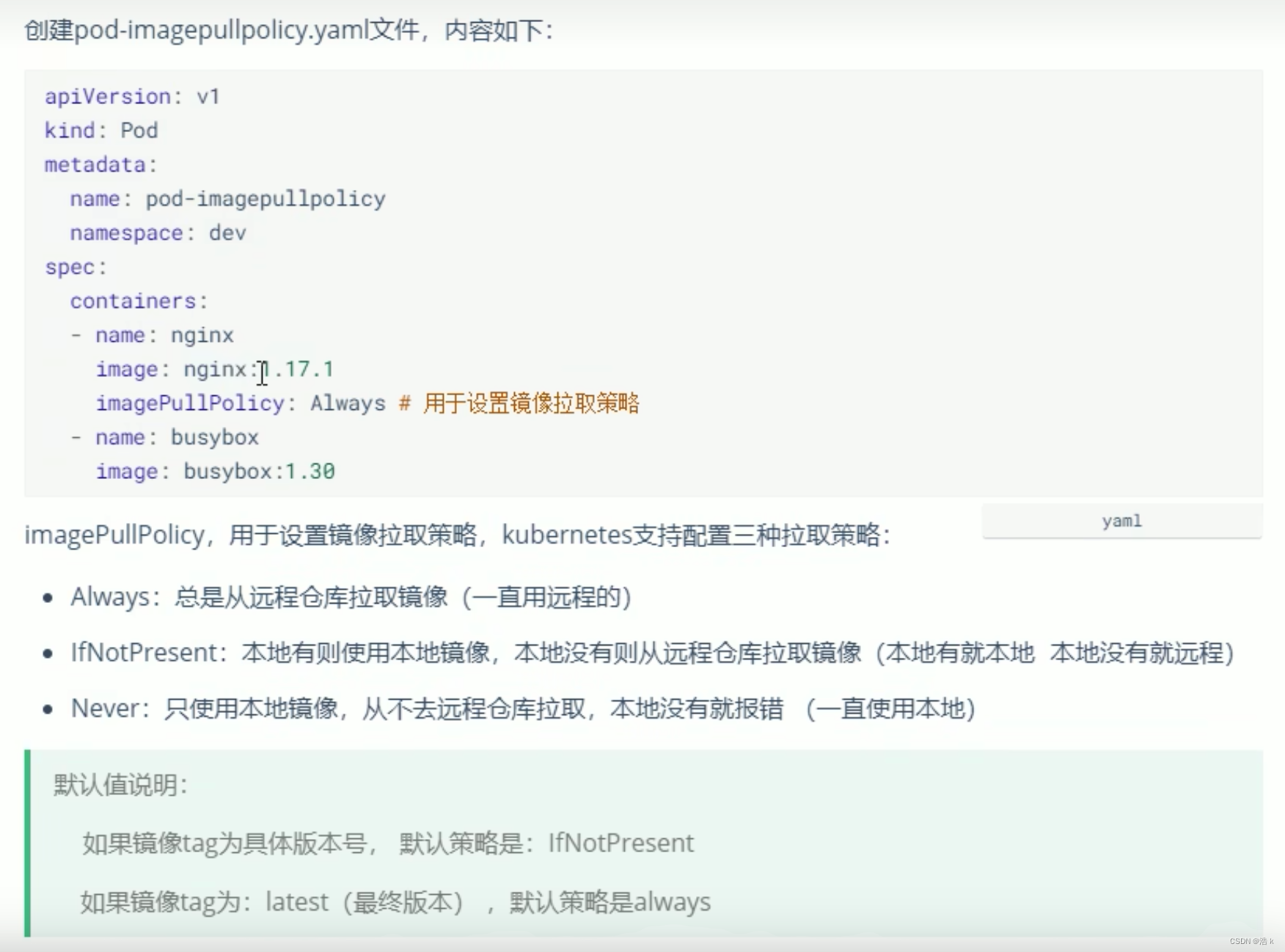

5.2.2 Extracción de imágenes

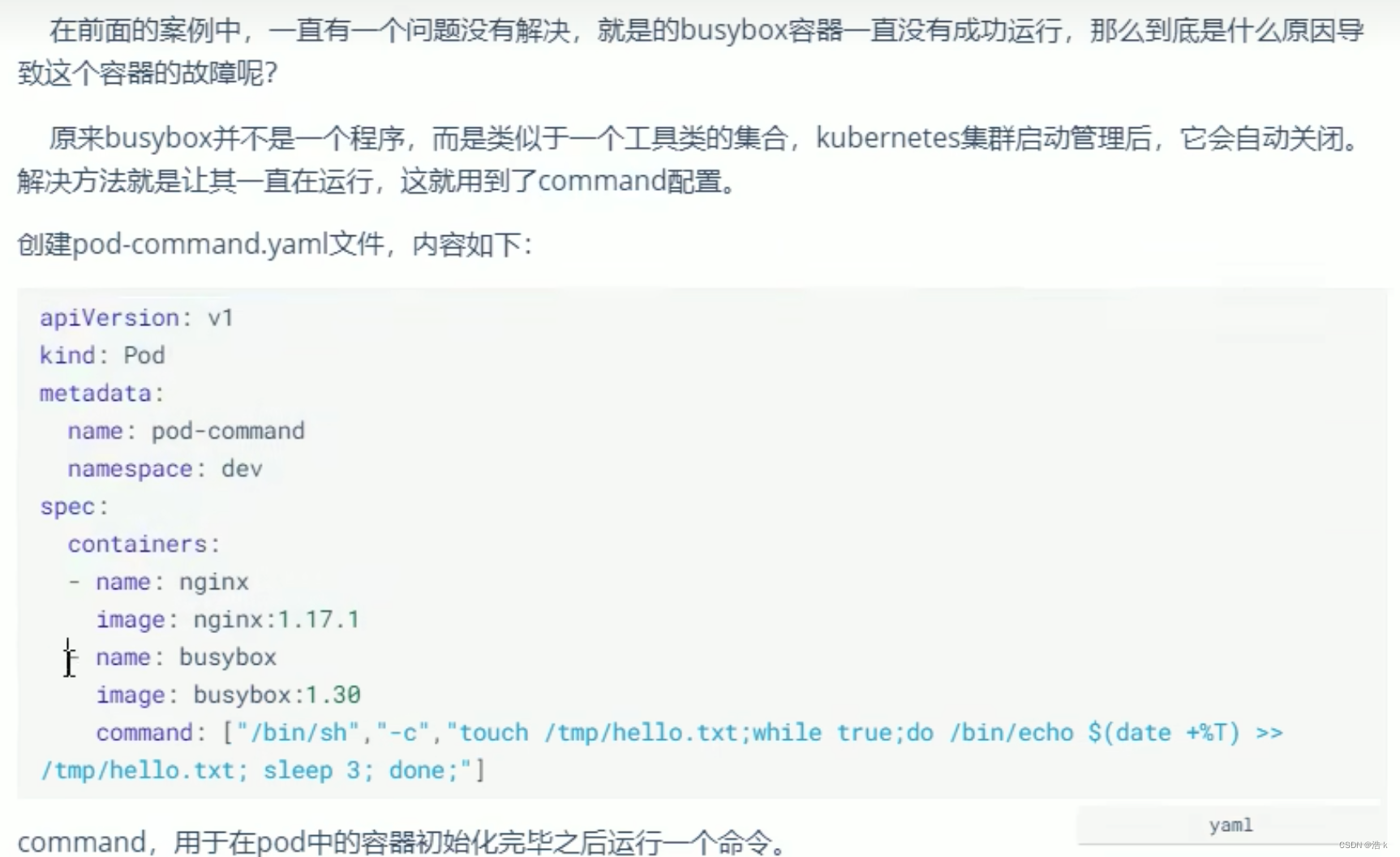

5.2.3 Comando de inicio

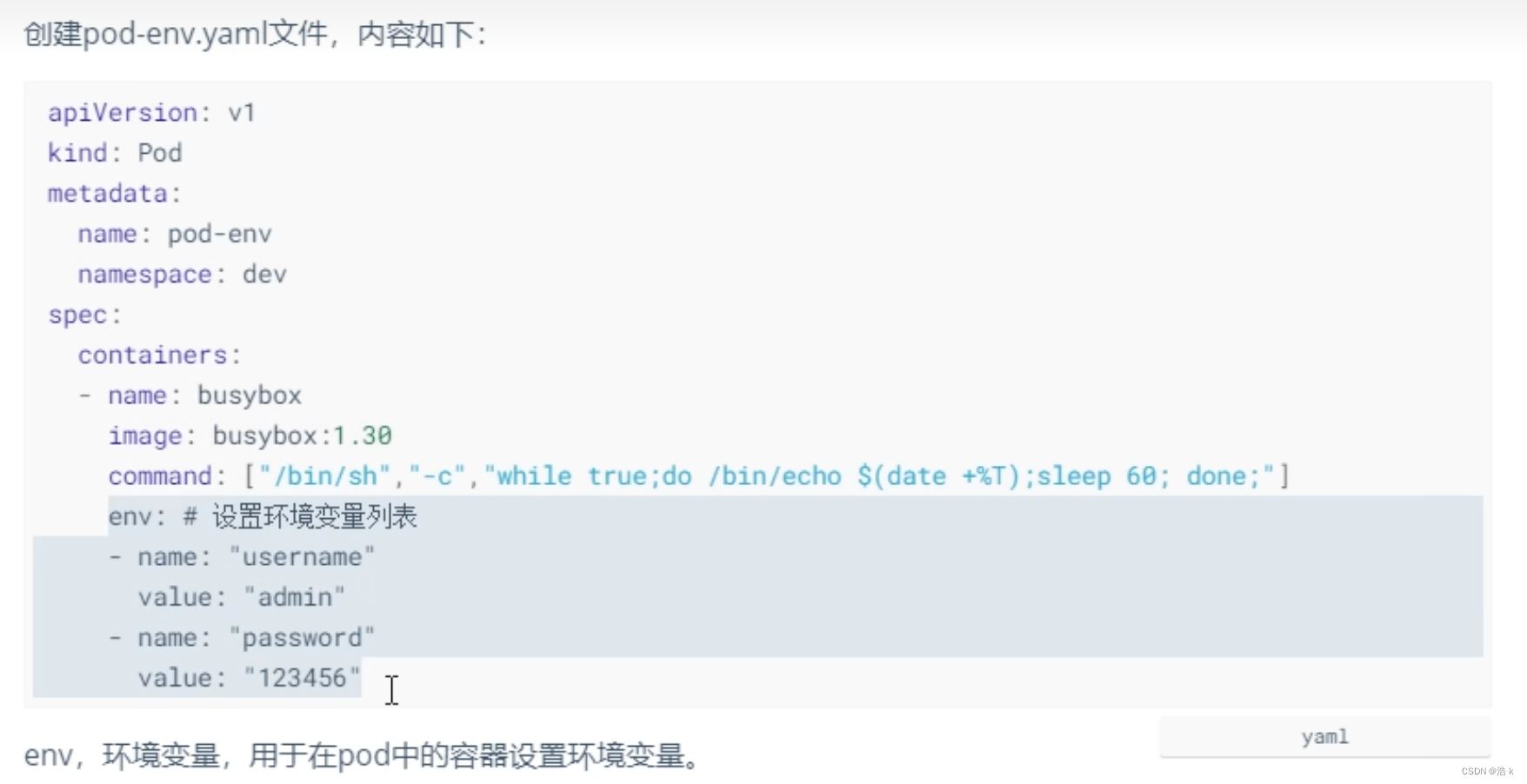

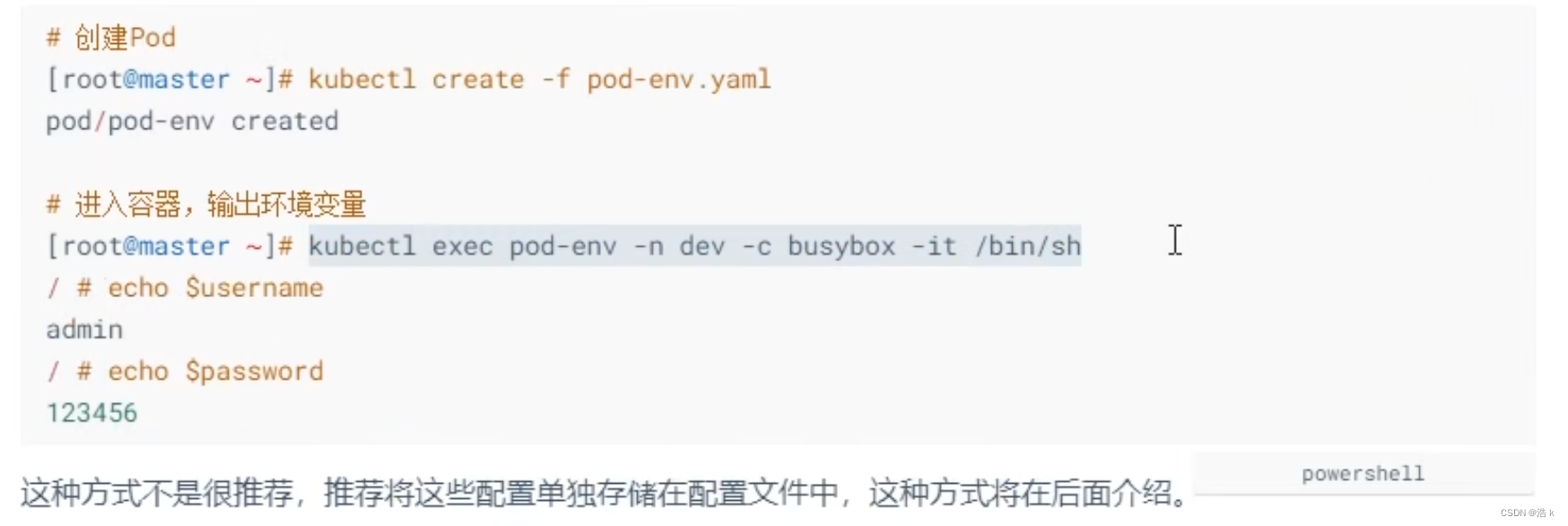

5.2.4 Variables de entorno

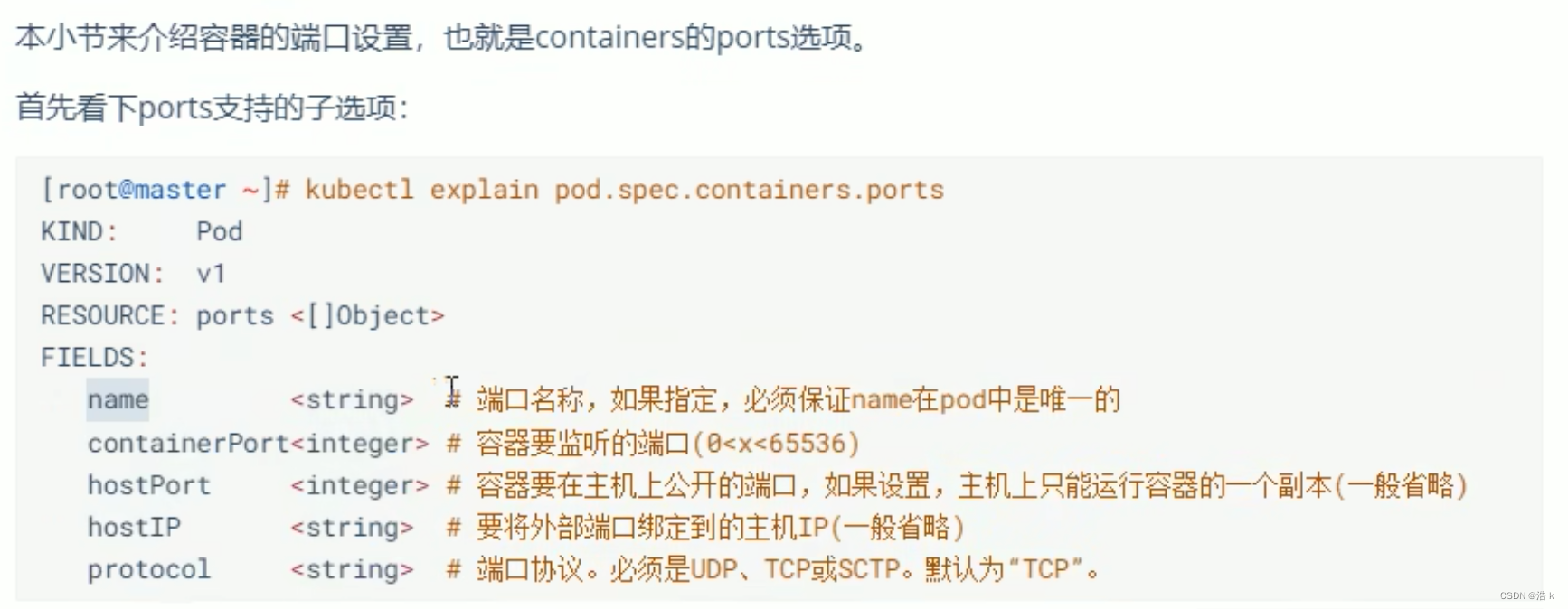

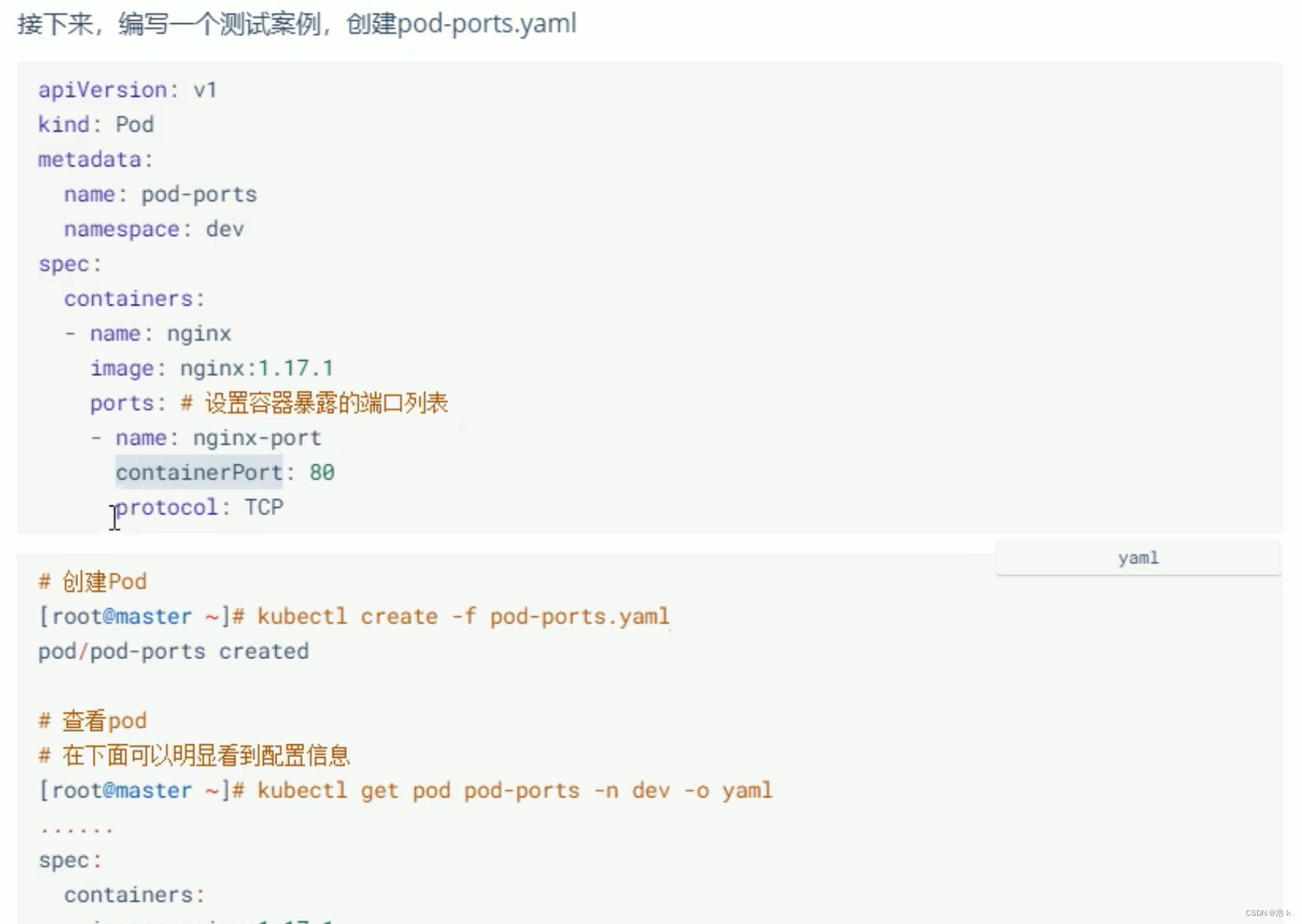

5.2.5 Configuración del puerto

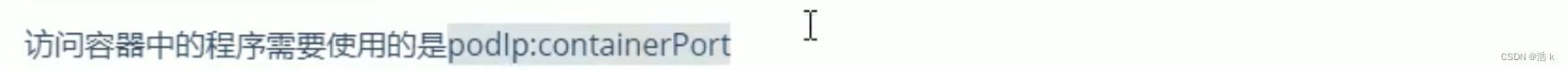

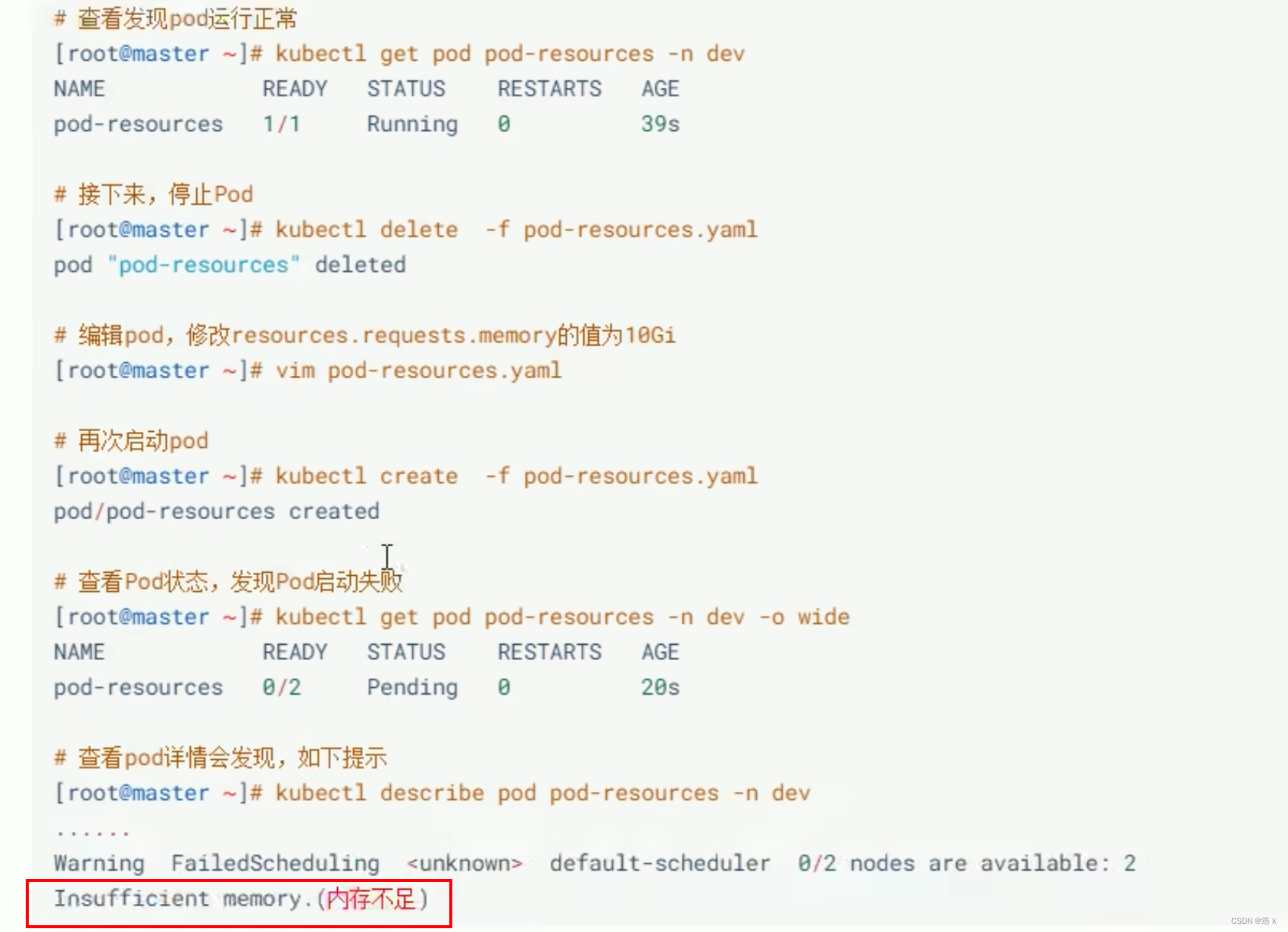

5.2.6 Cuotas de recursos

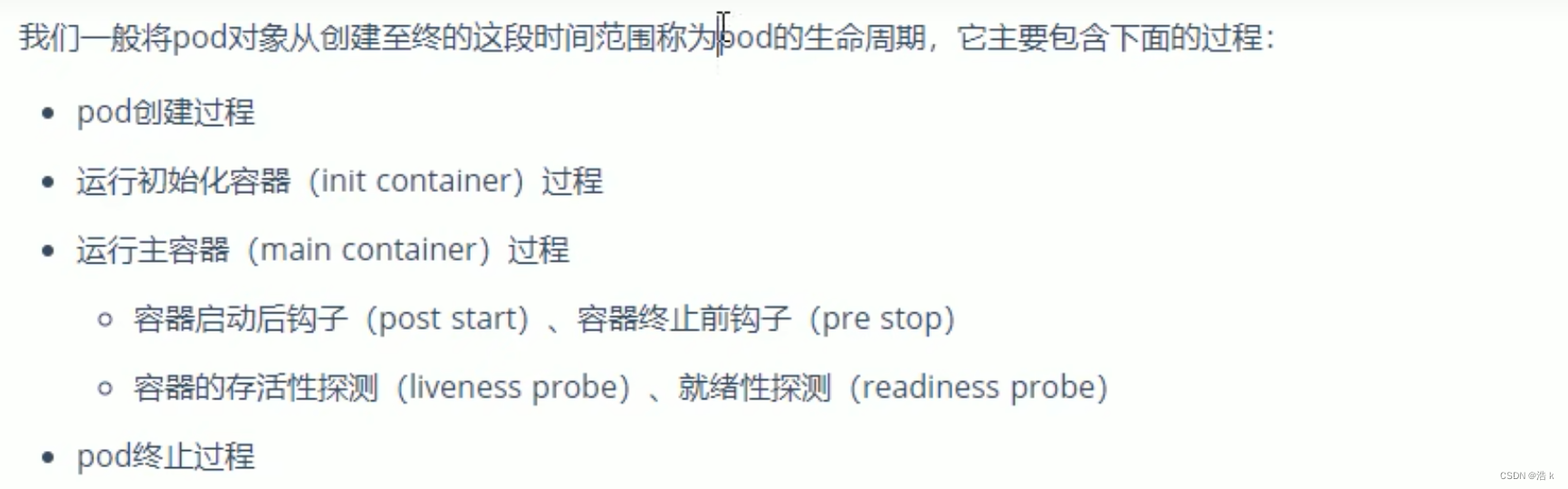

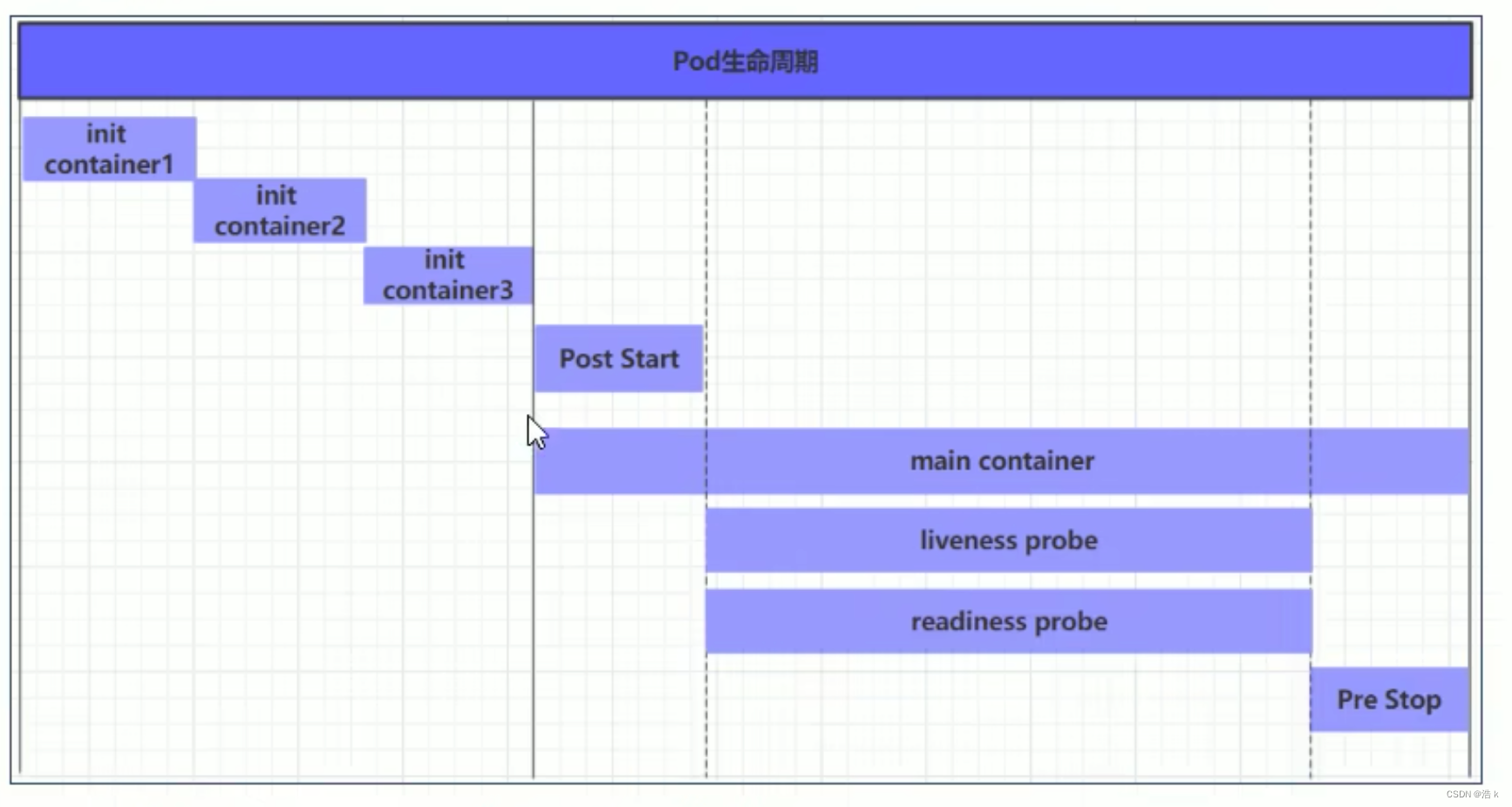

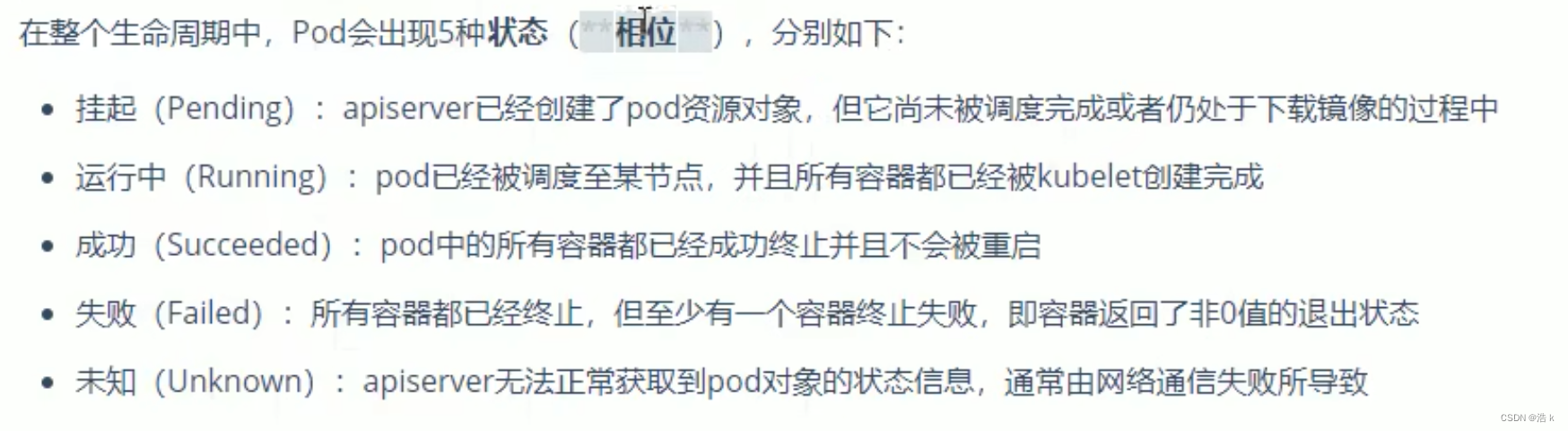

5.3 Ciclo de vida de la vaina

5.3.1 Creación y Terminación

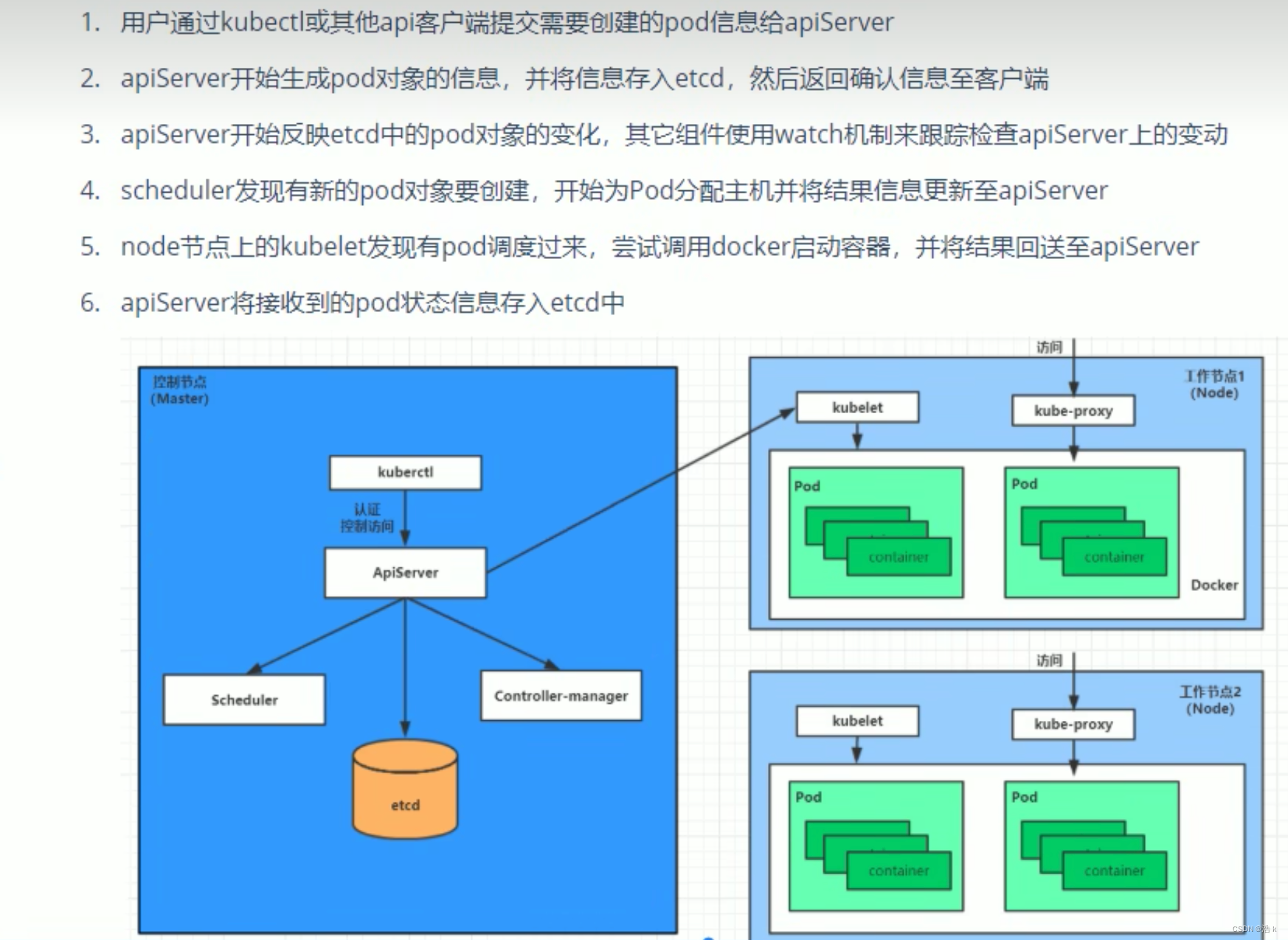

Creación de cápsulas

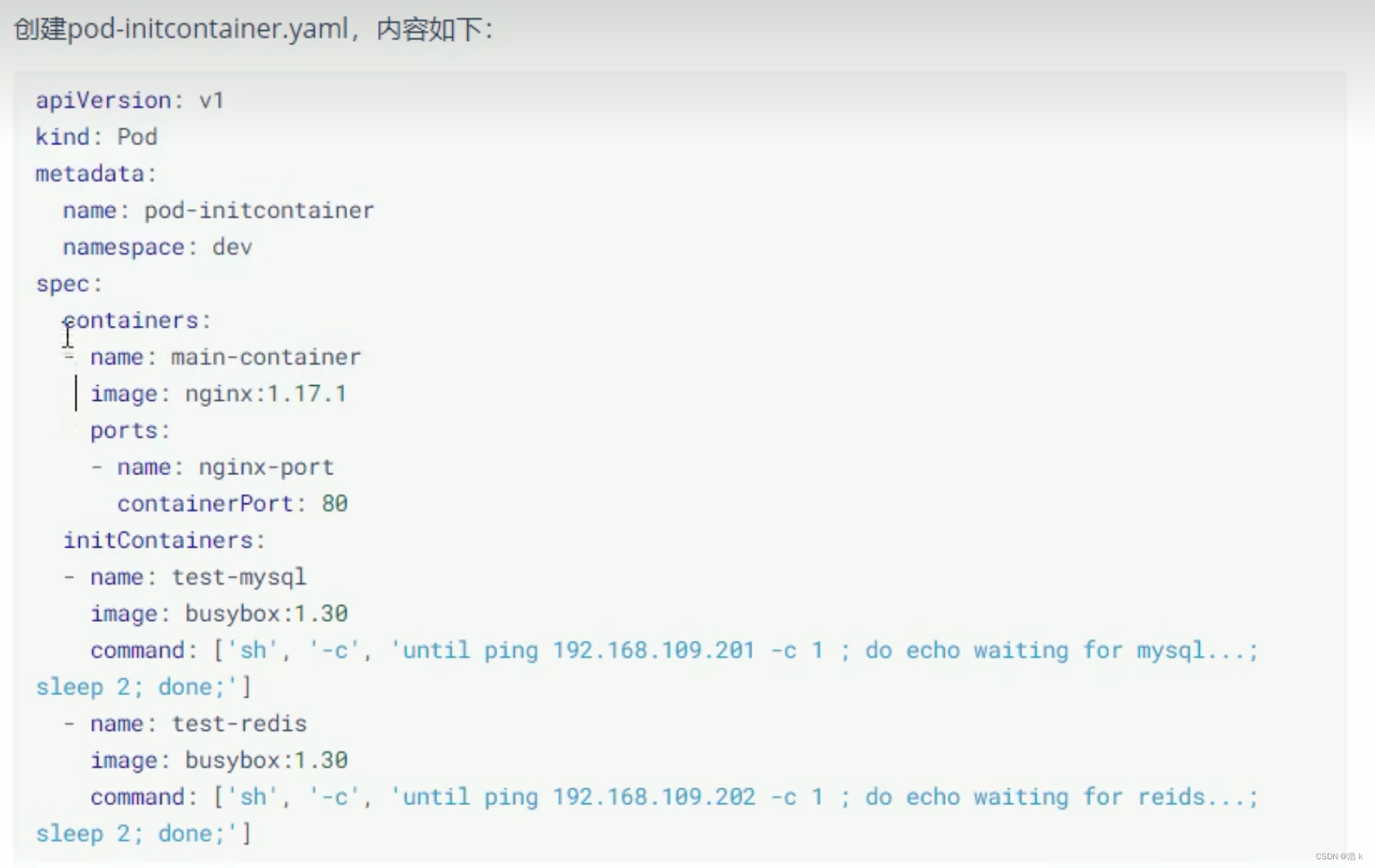

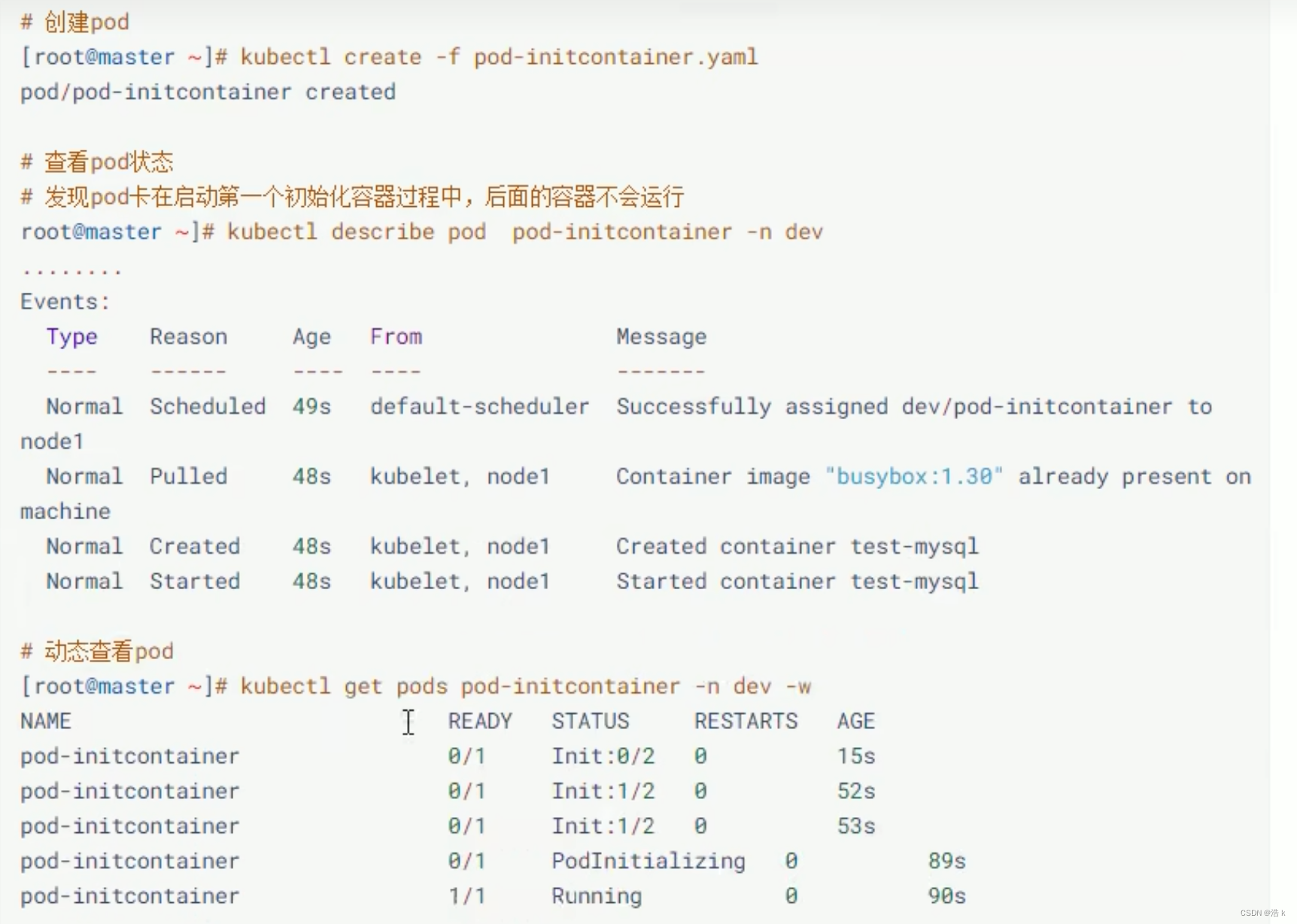

5.3.2 Inicializar el contenedor

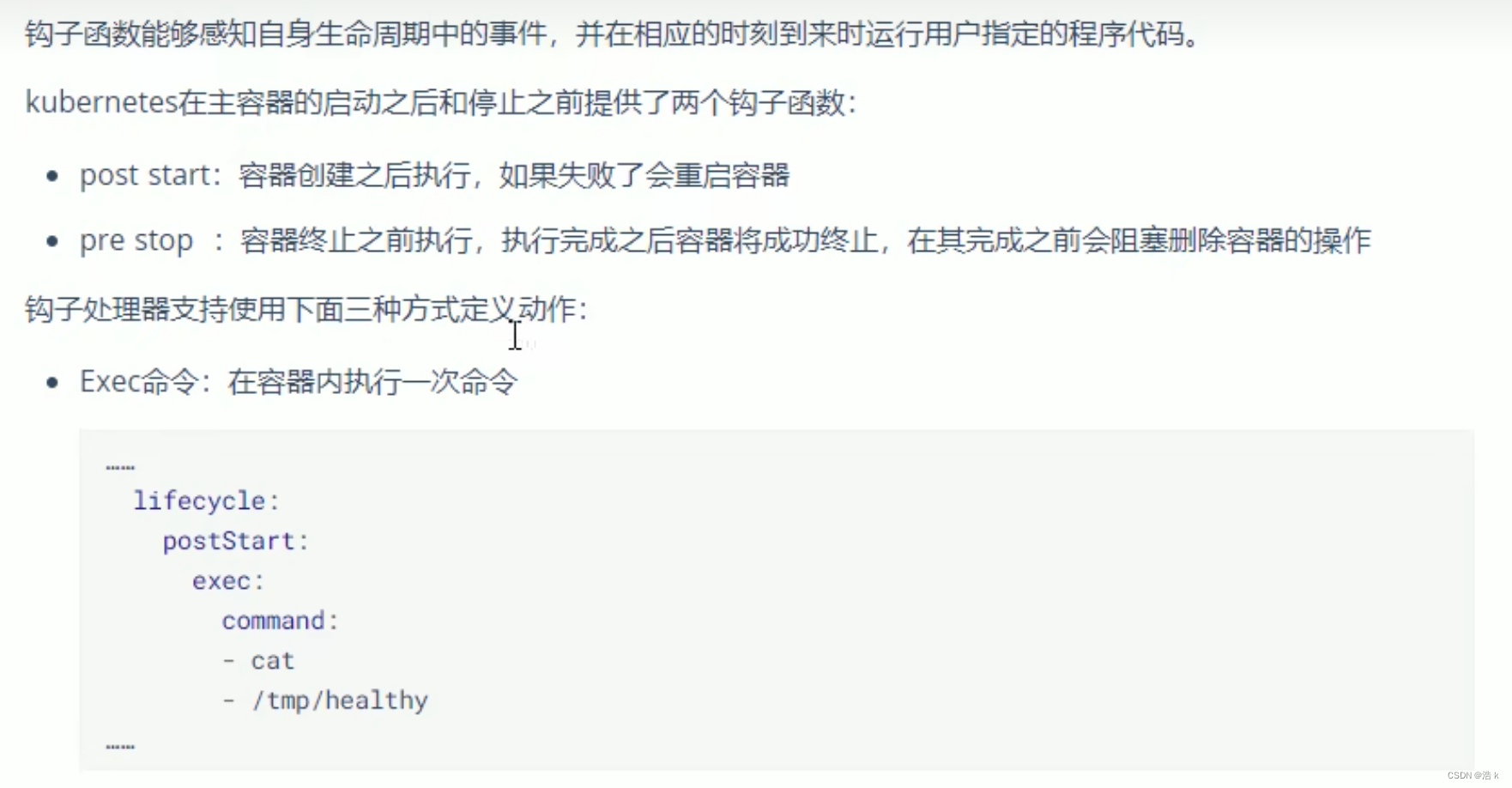

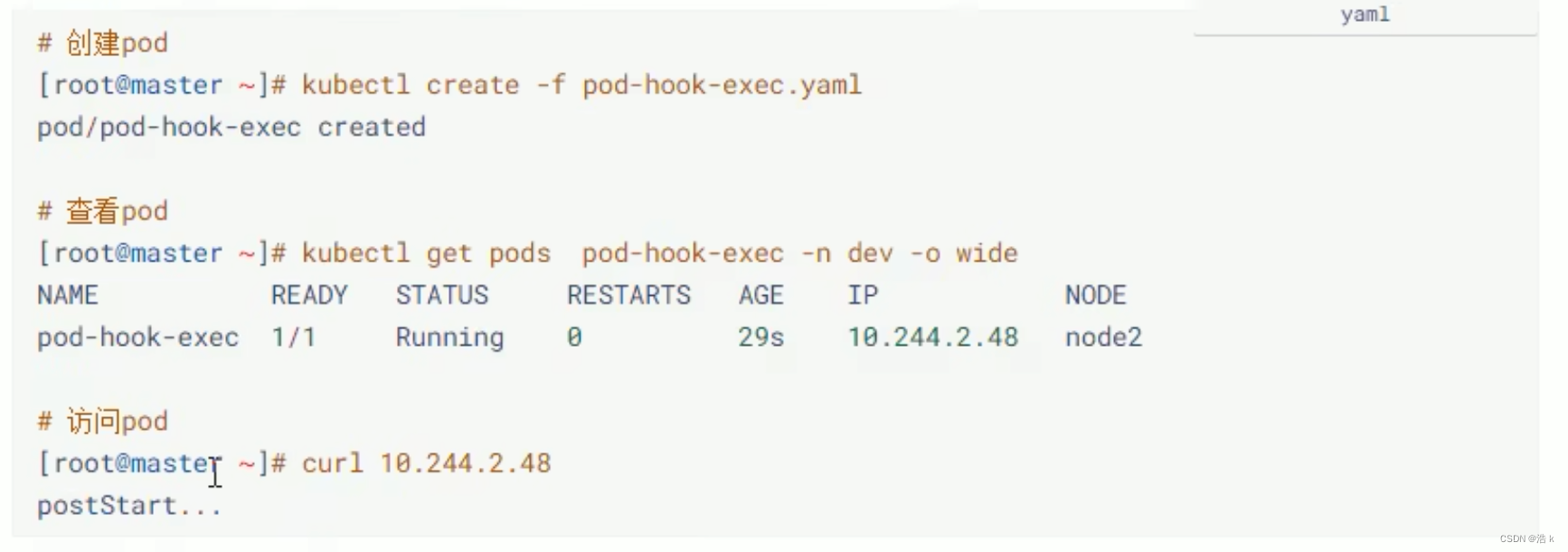

5.3.3 Función de gancho

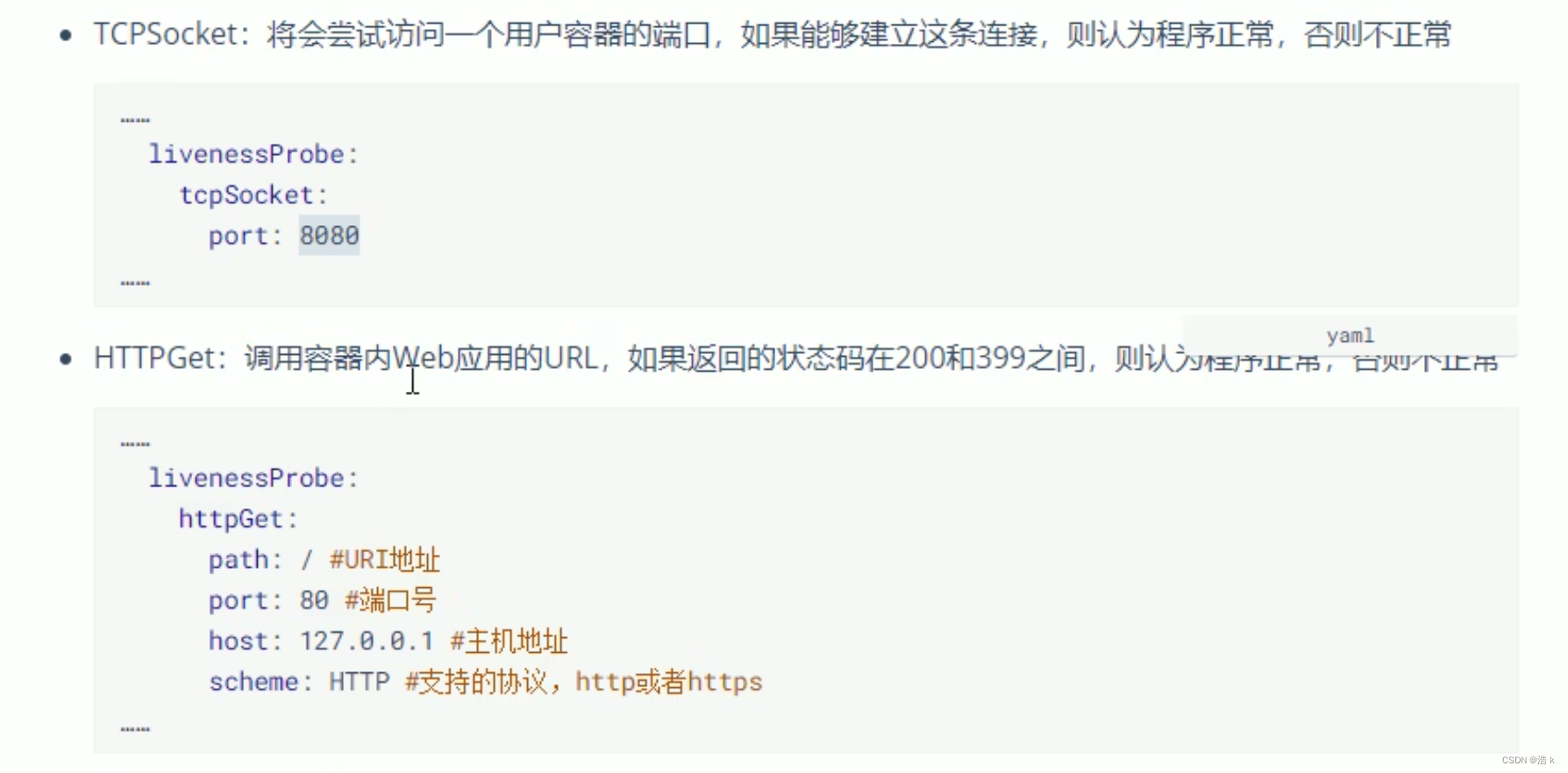

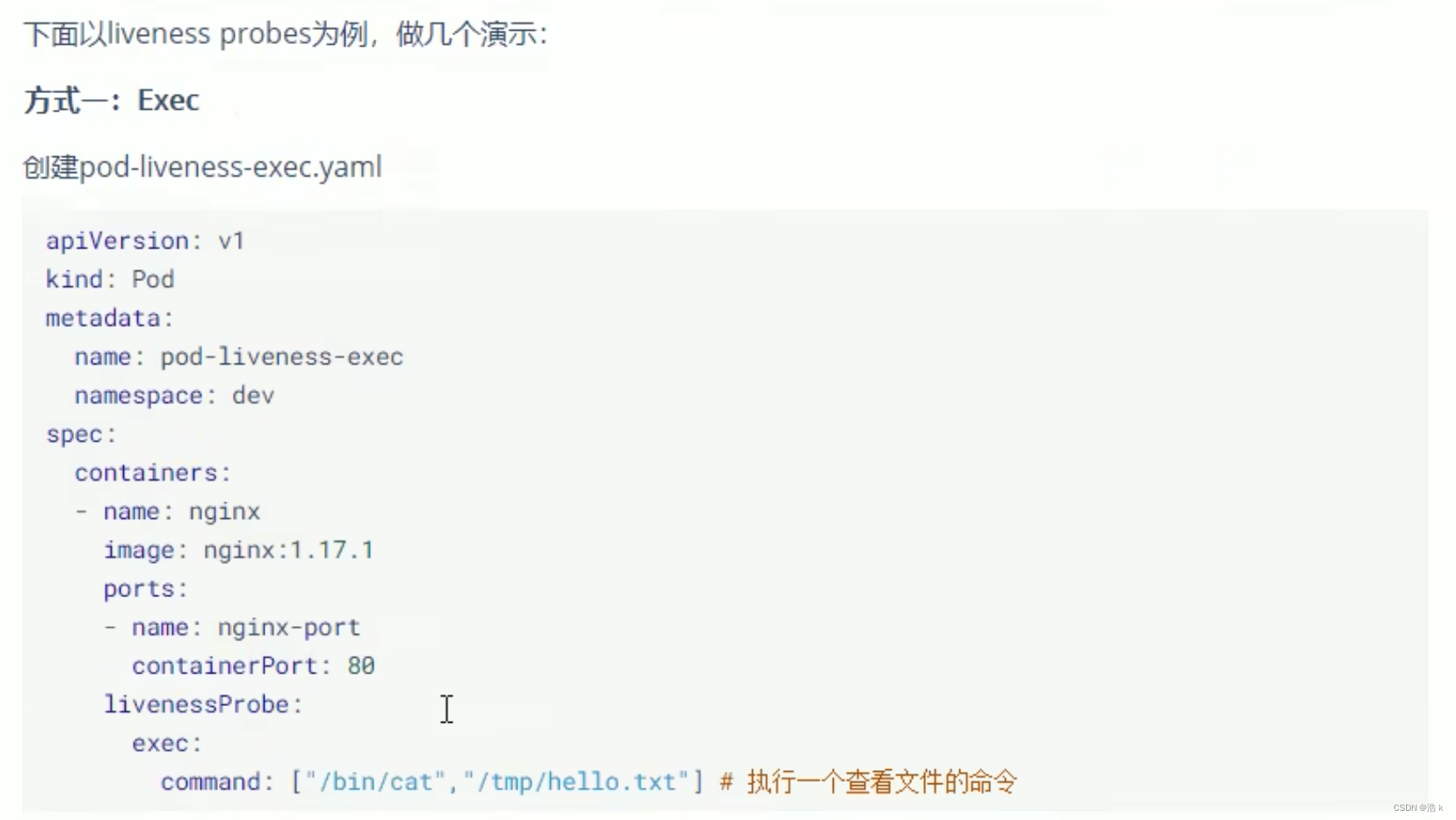

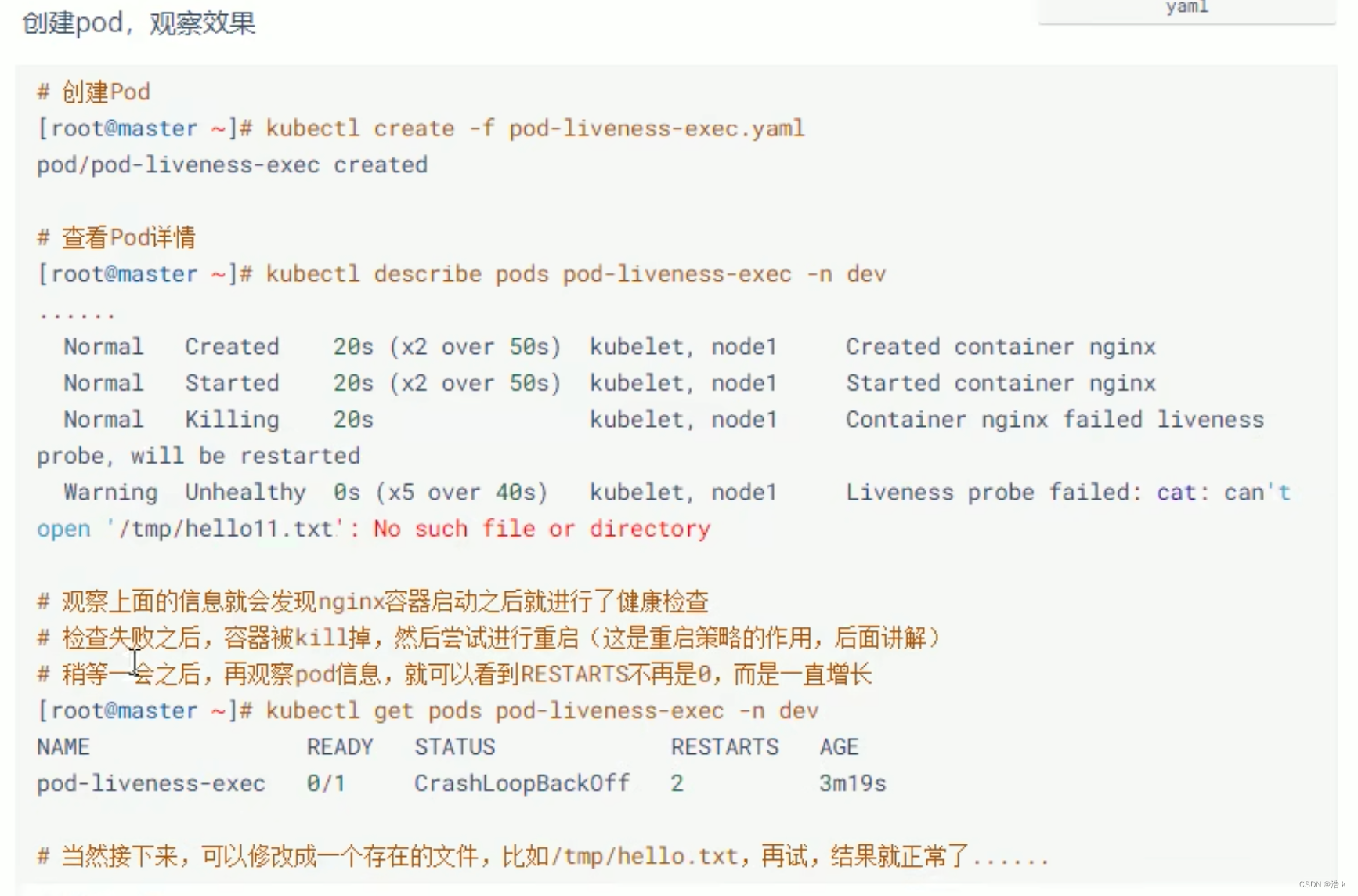

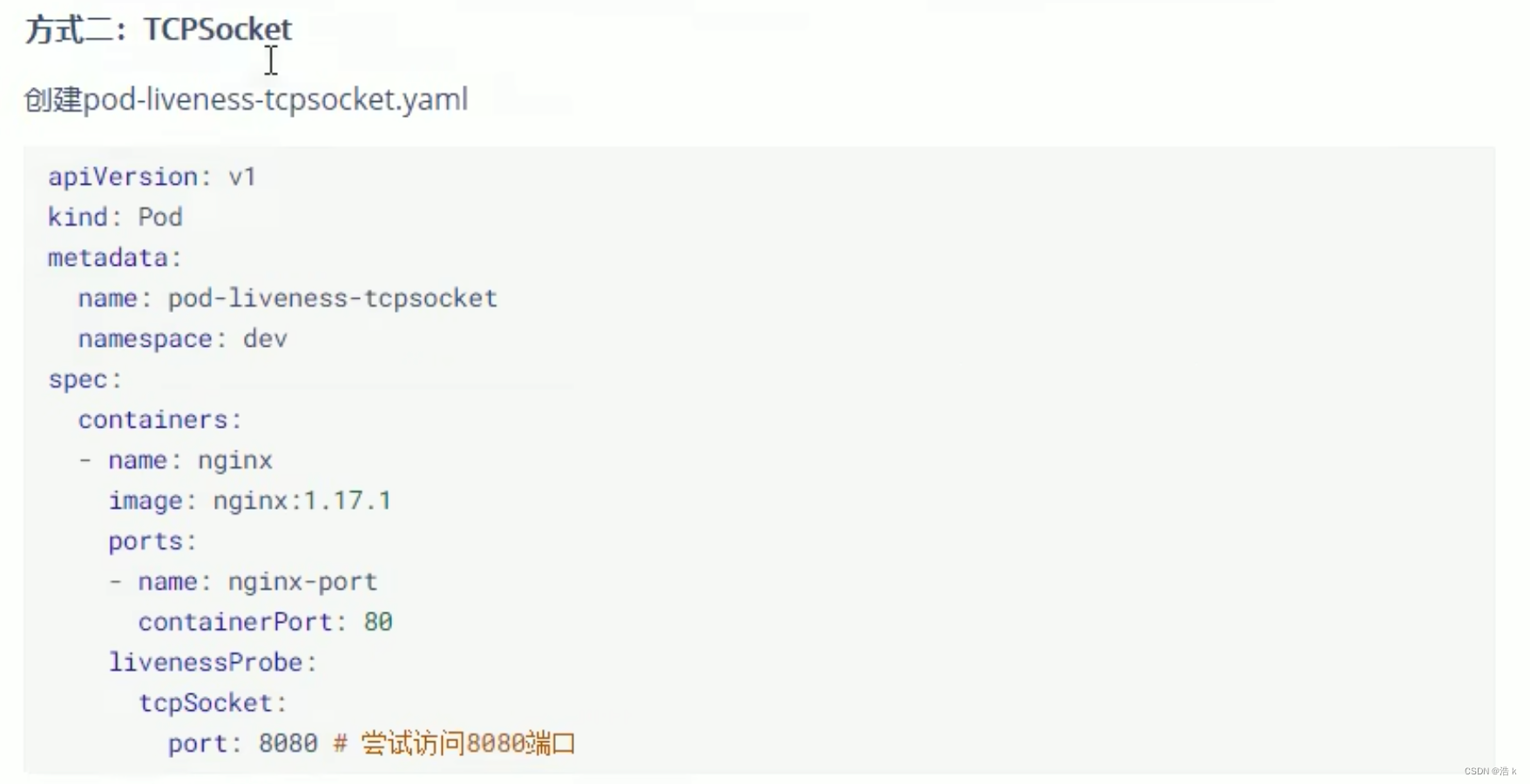

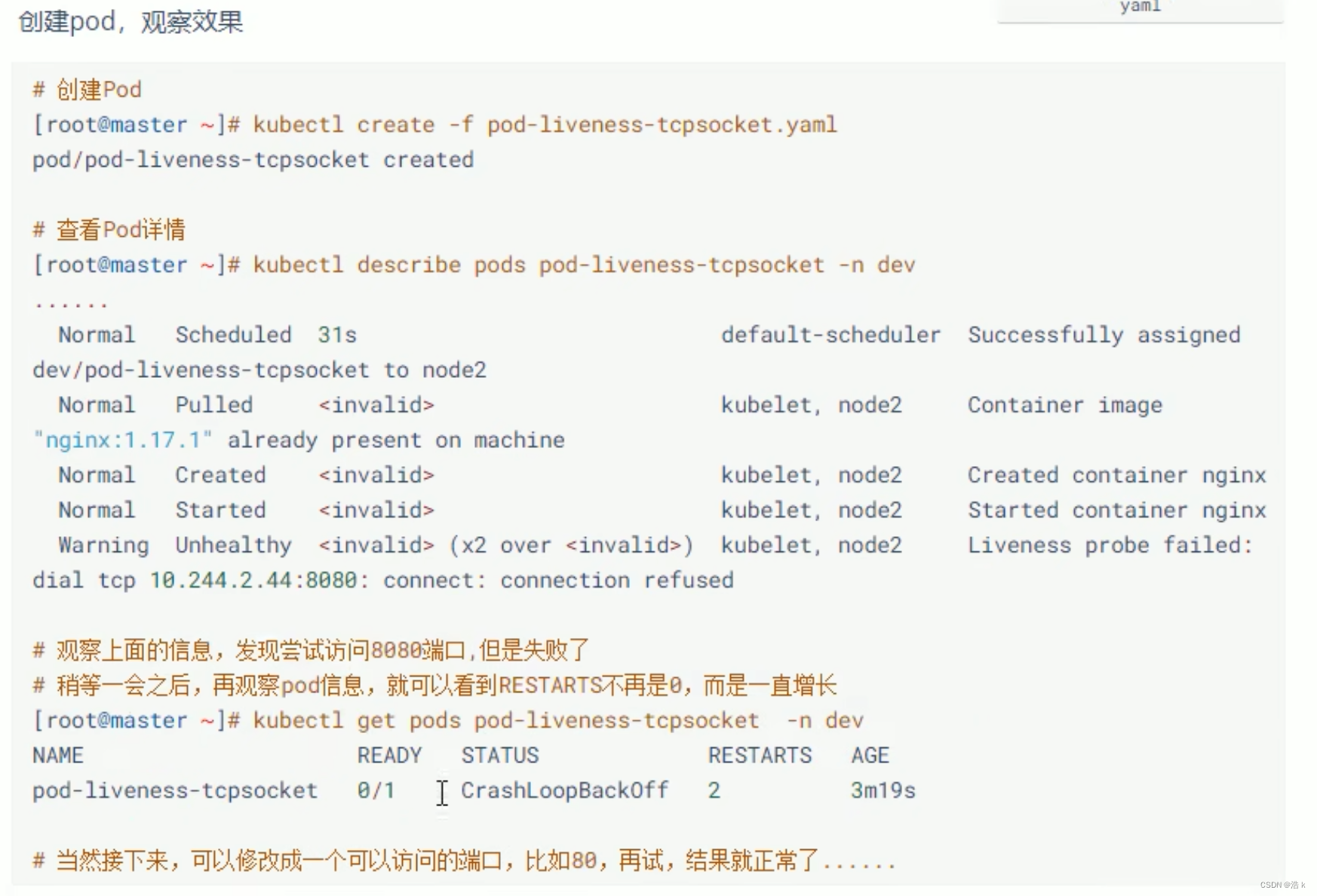

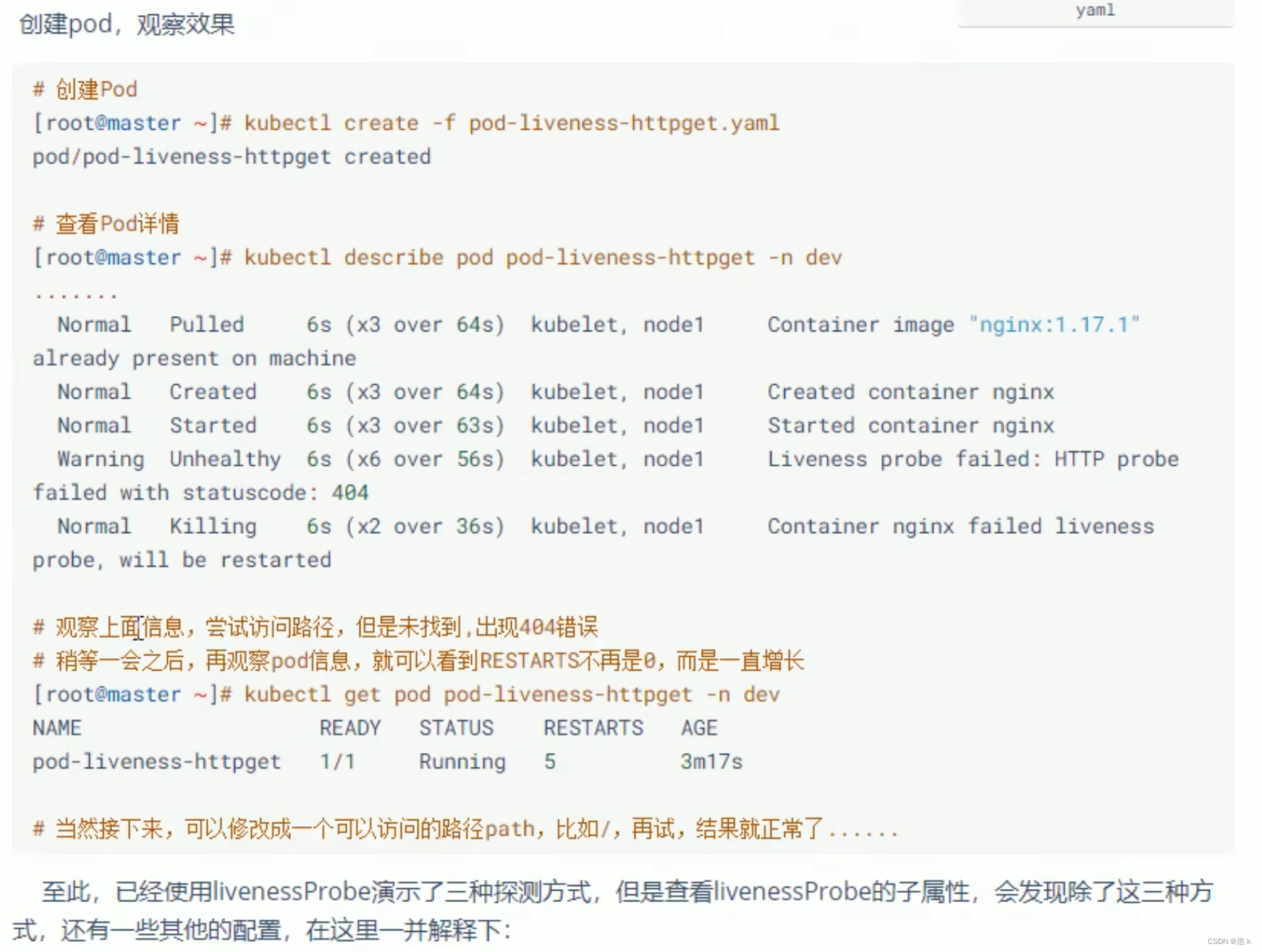

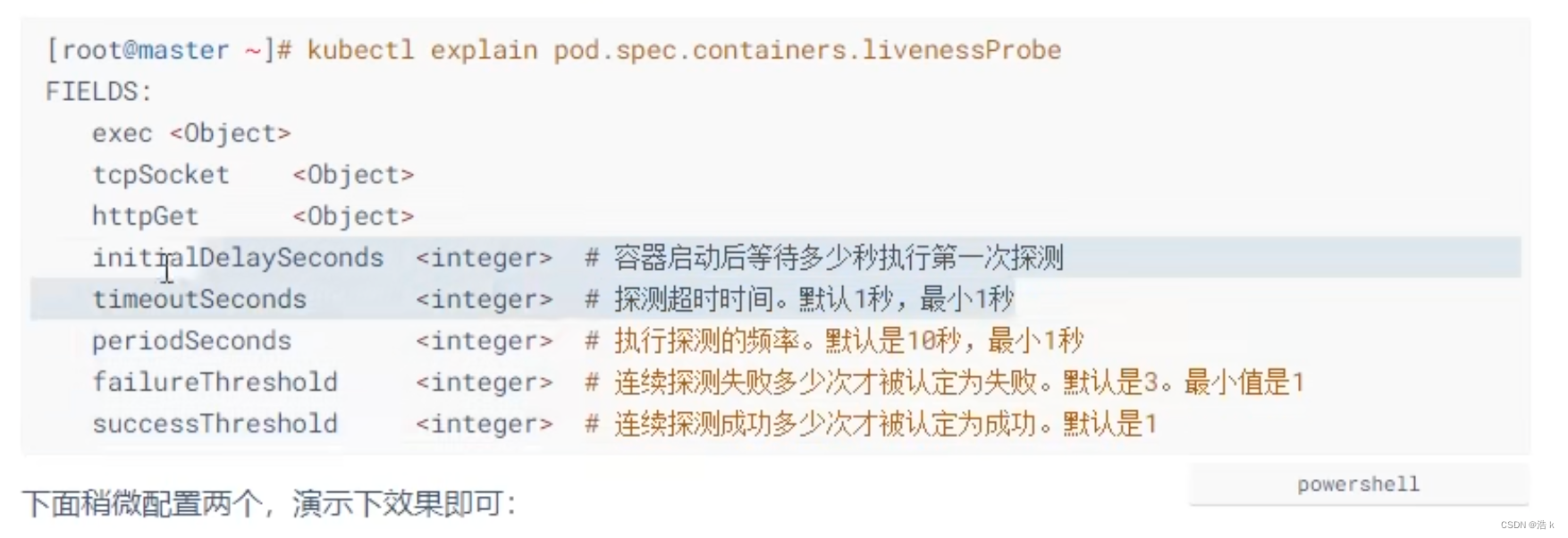

5.3.4 Detección de contenedores

5.3.5 Estrategia de reinicio

5.4 Programación de pods

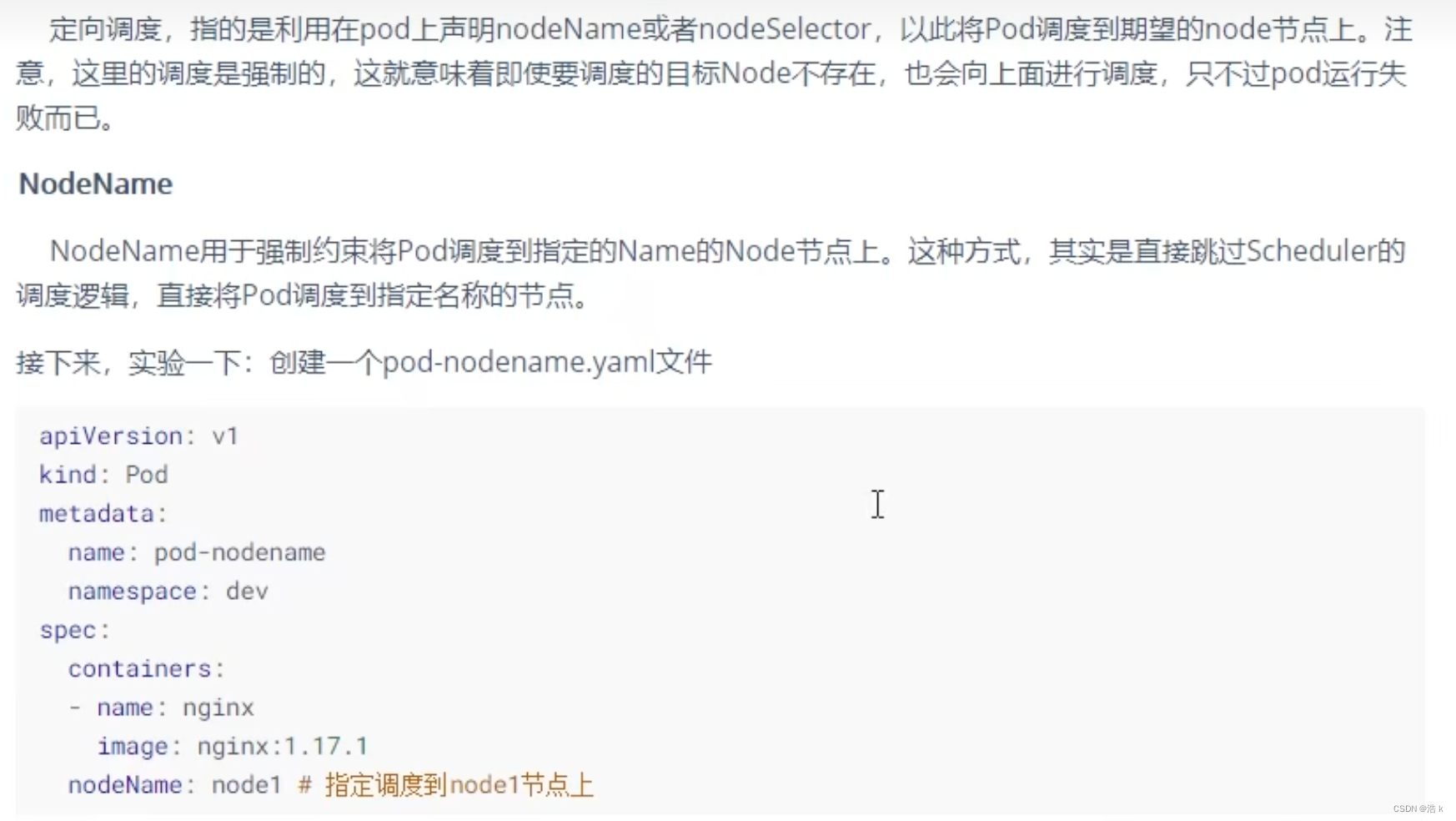

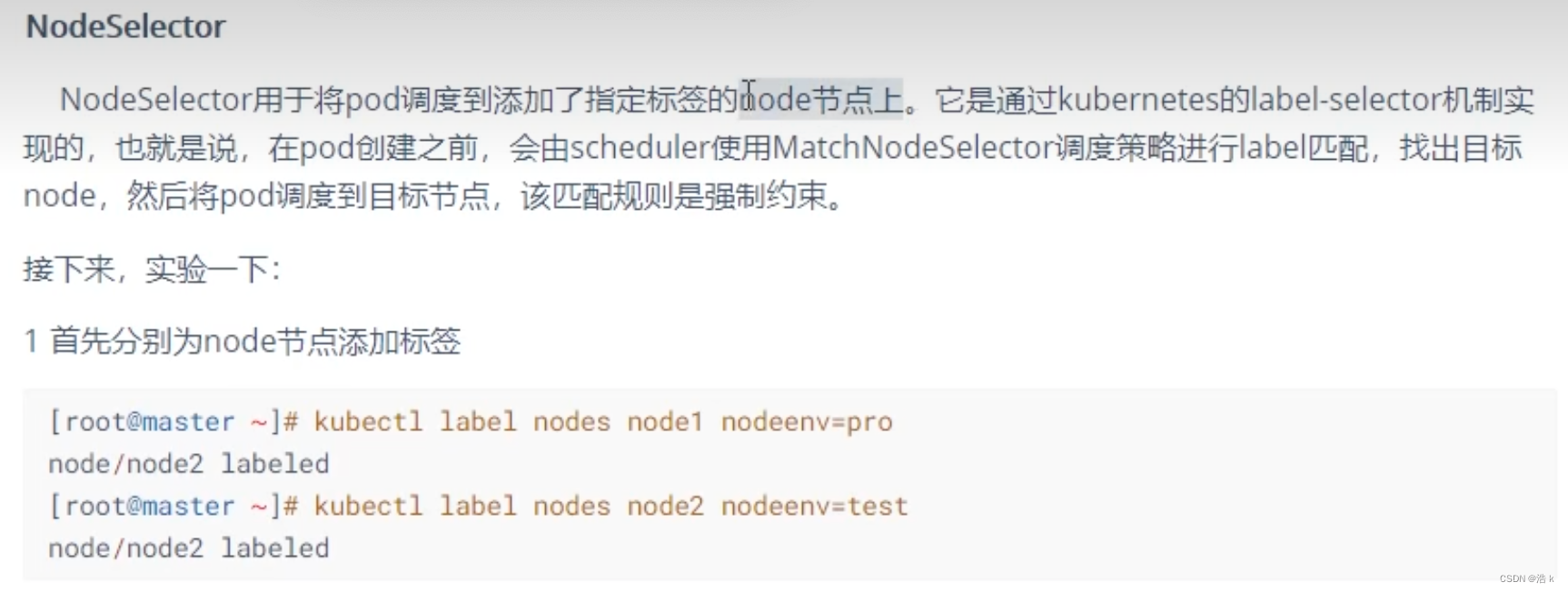

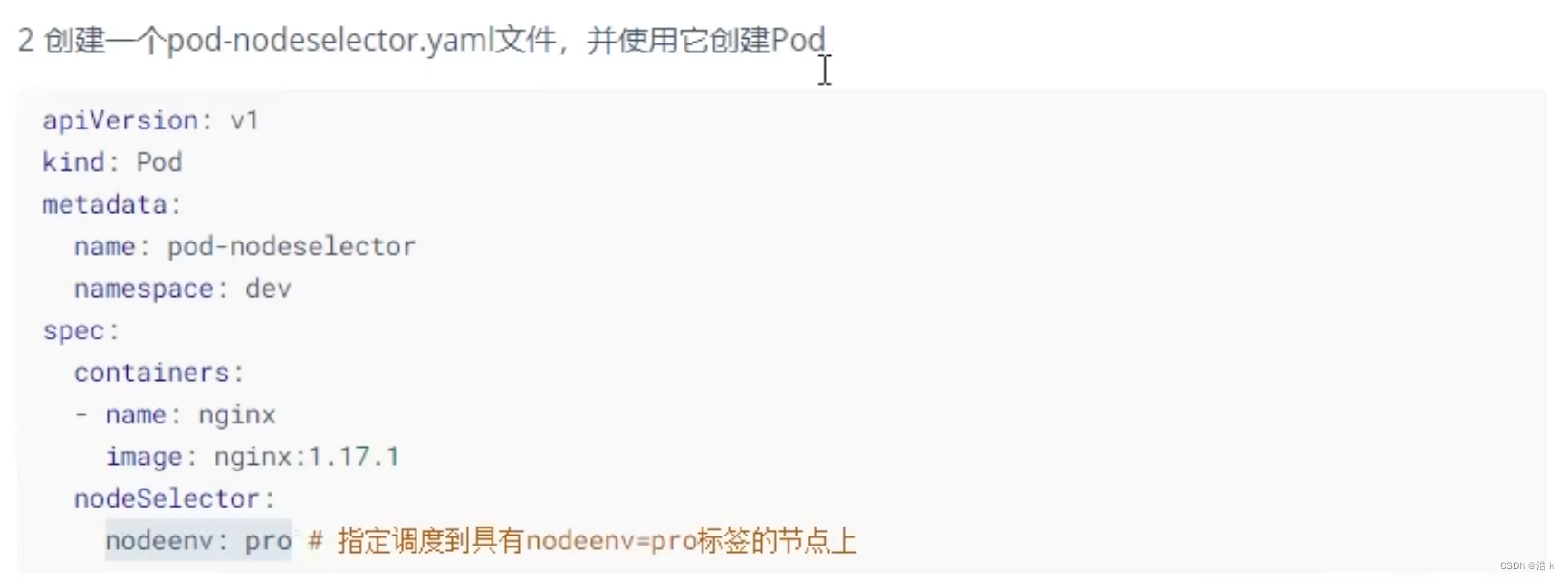

5.4.1 Programación dirigida

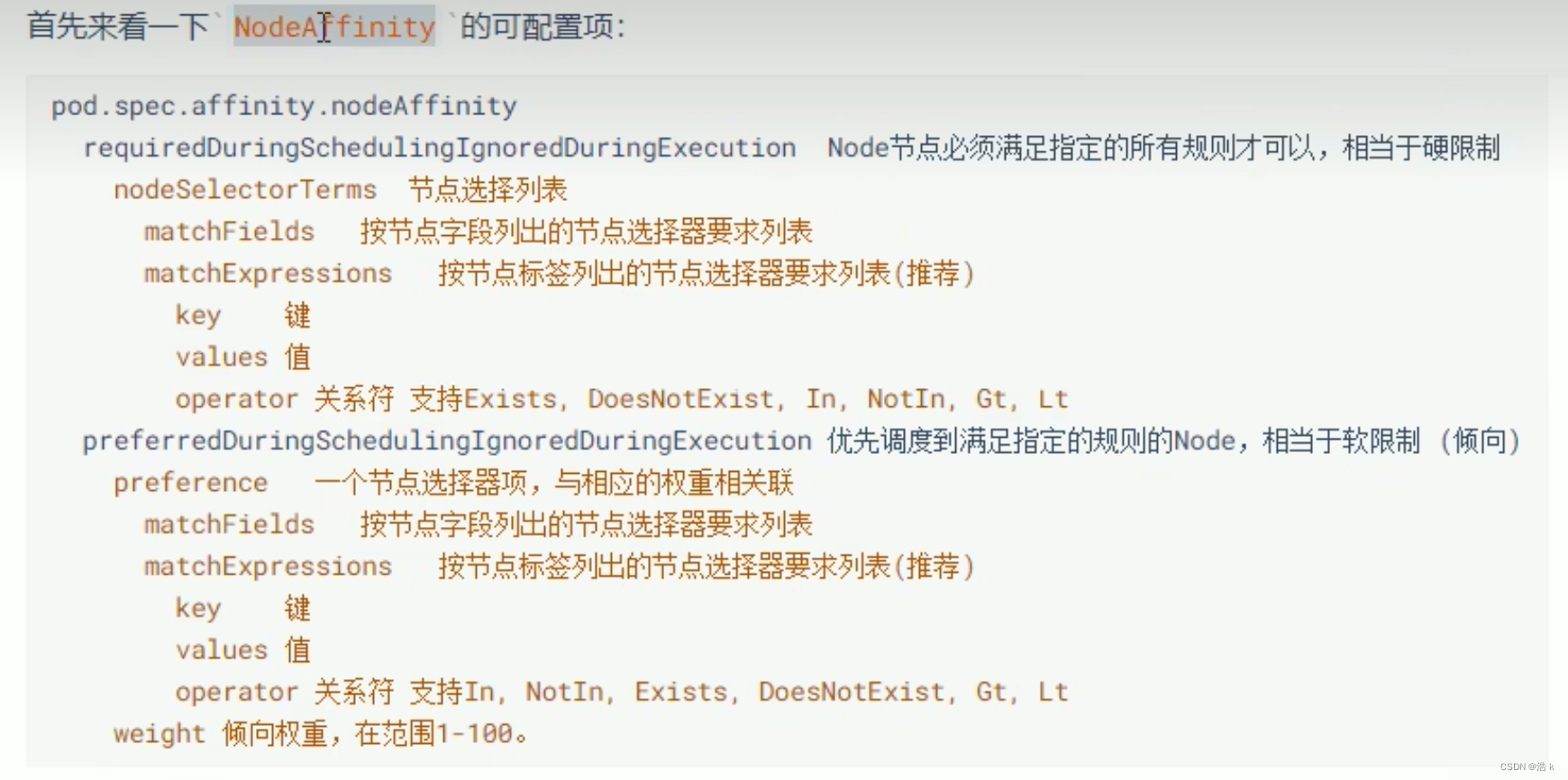

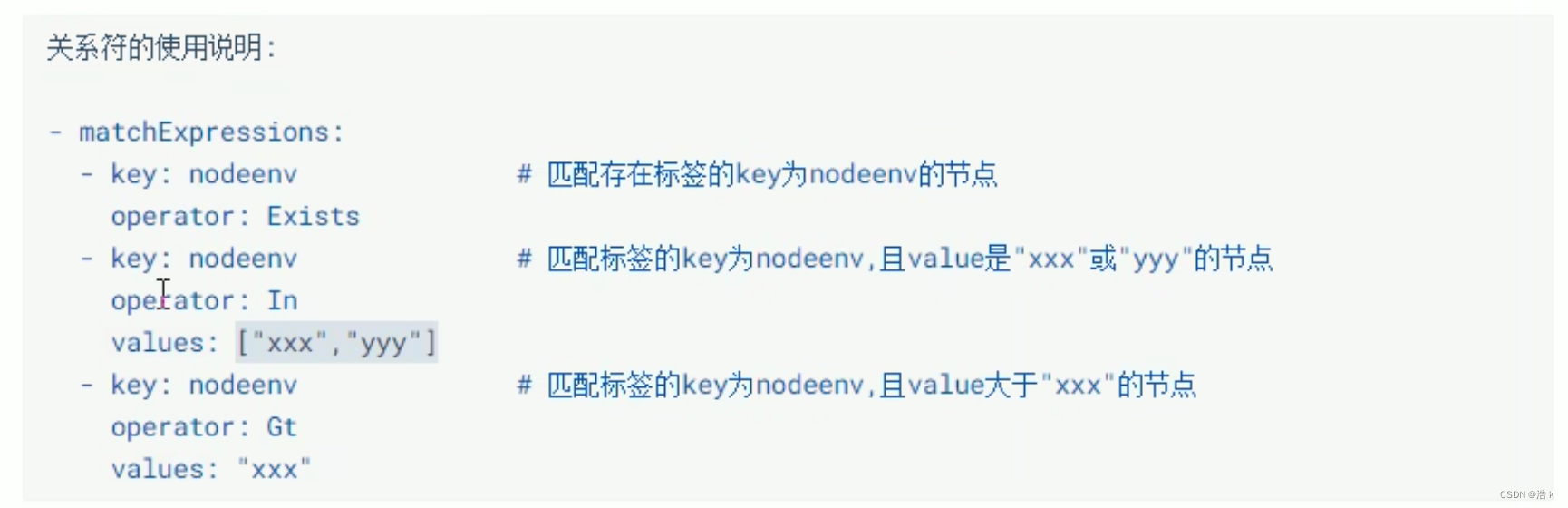

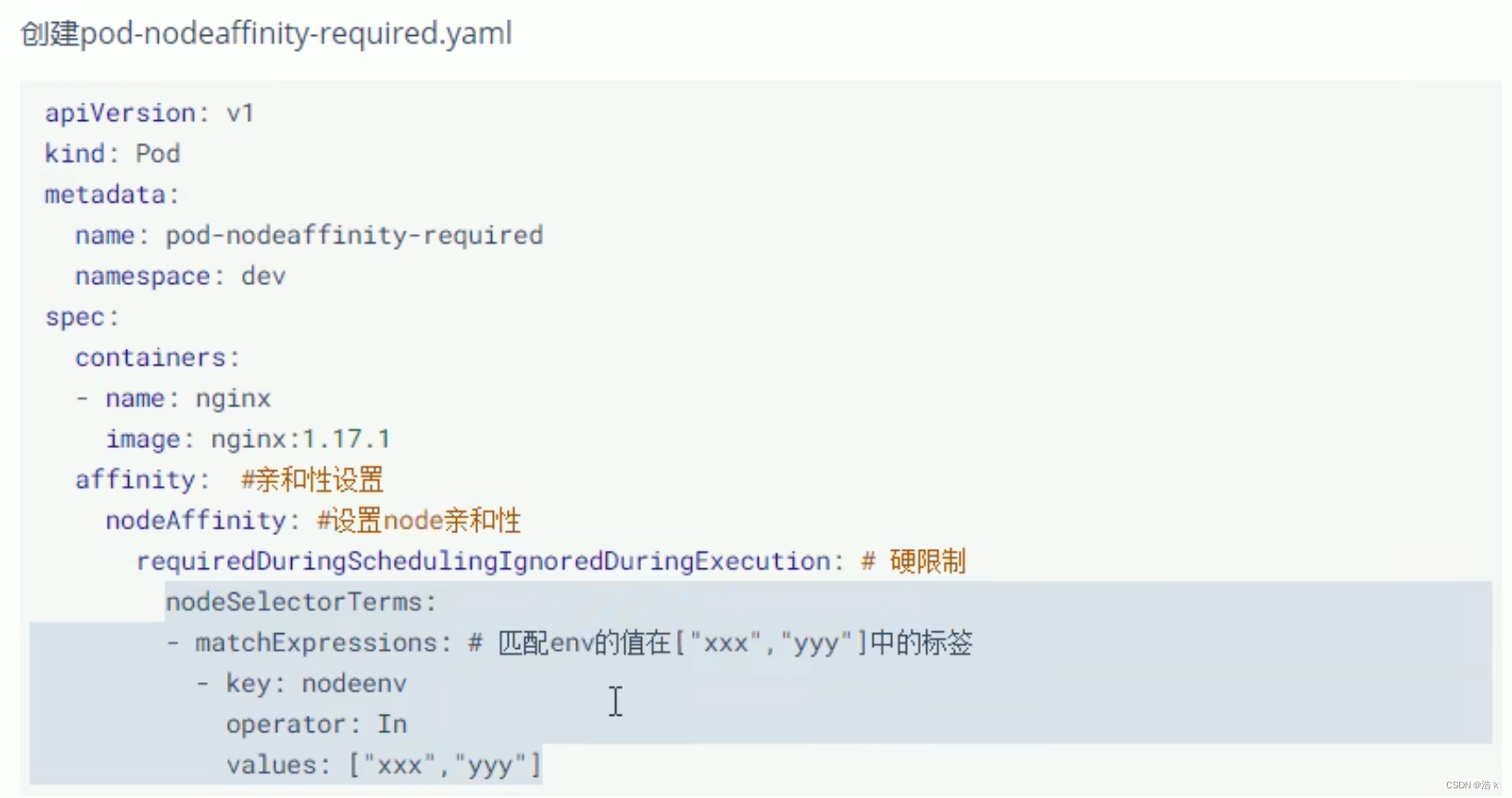

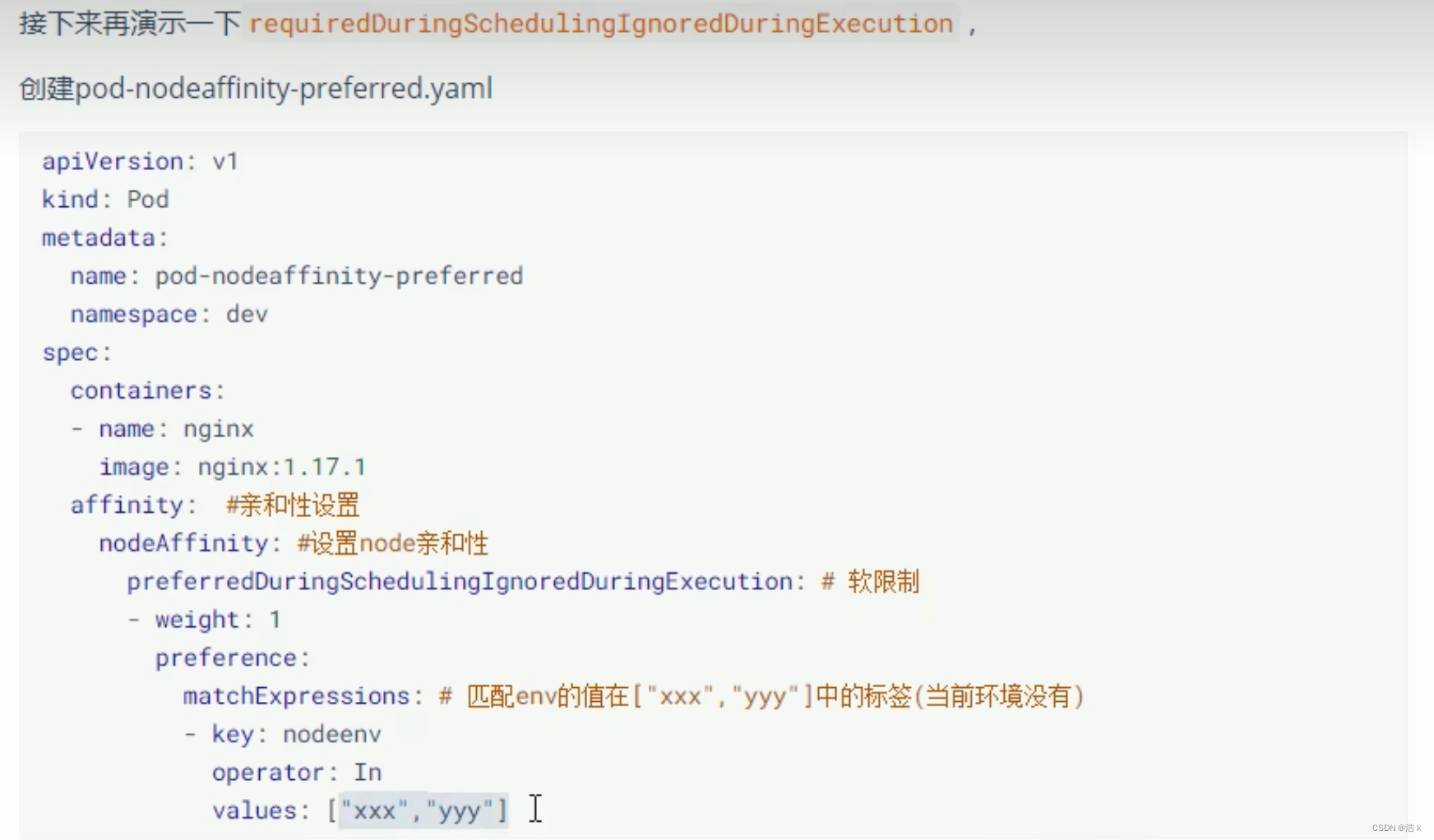

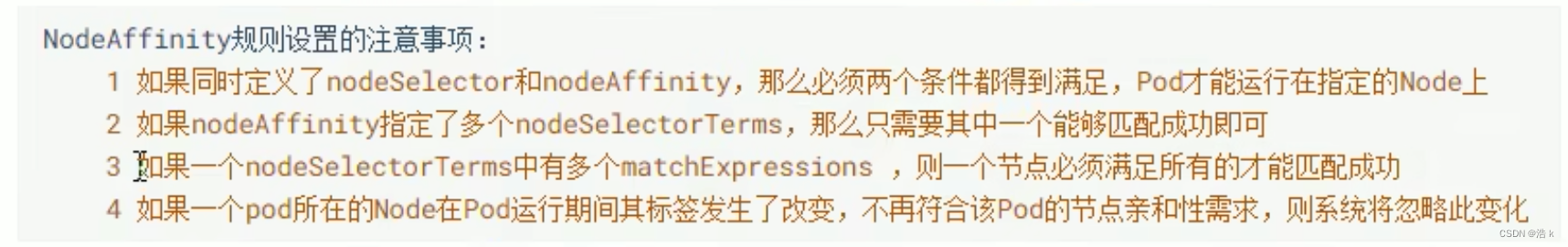

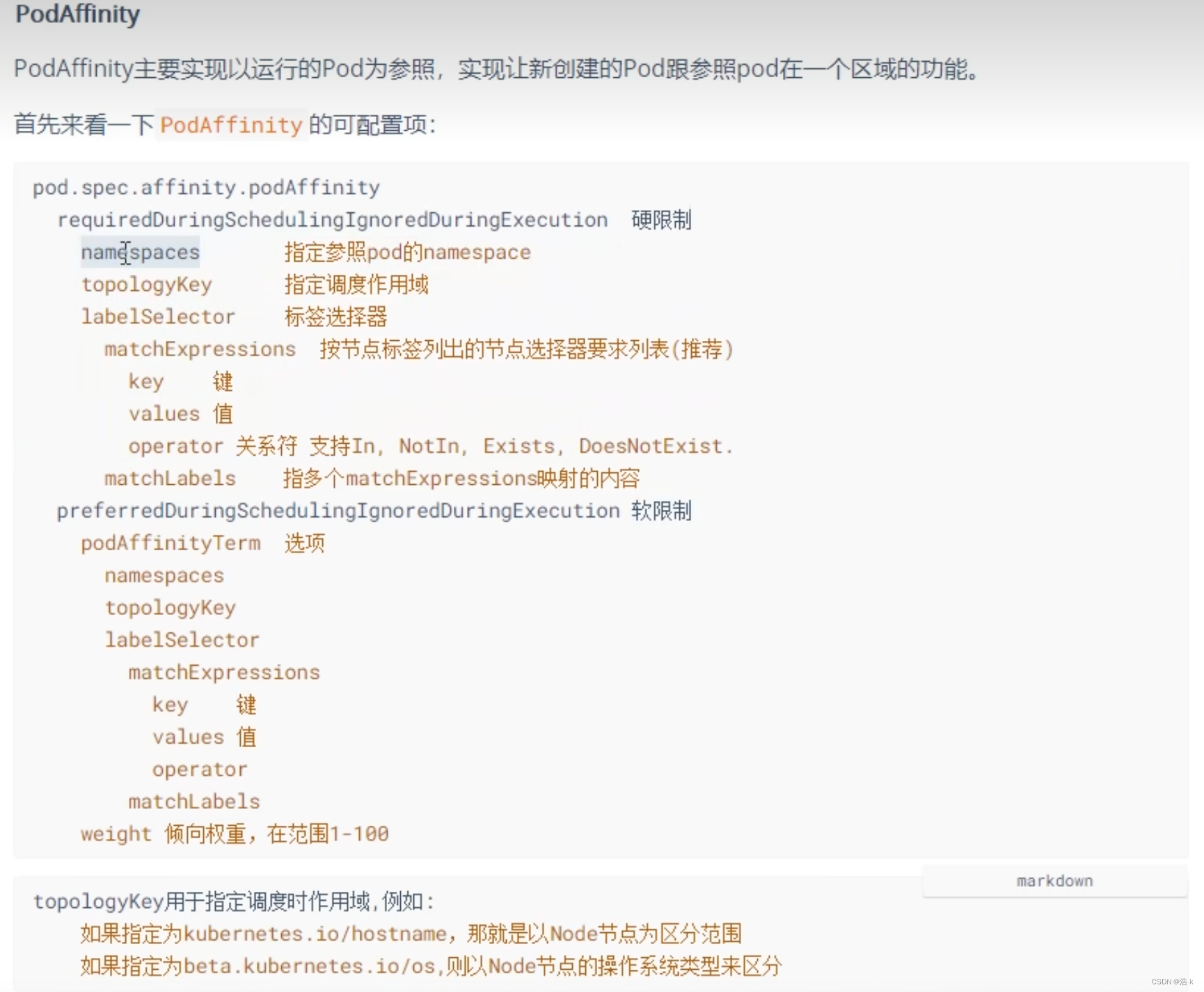

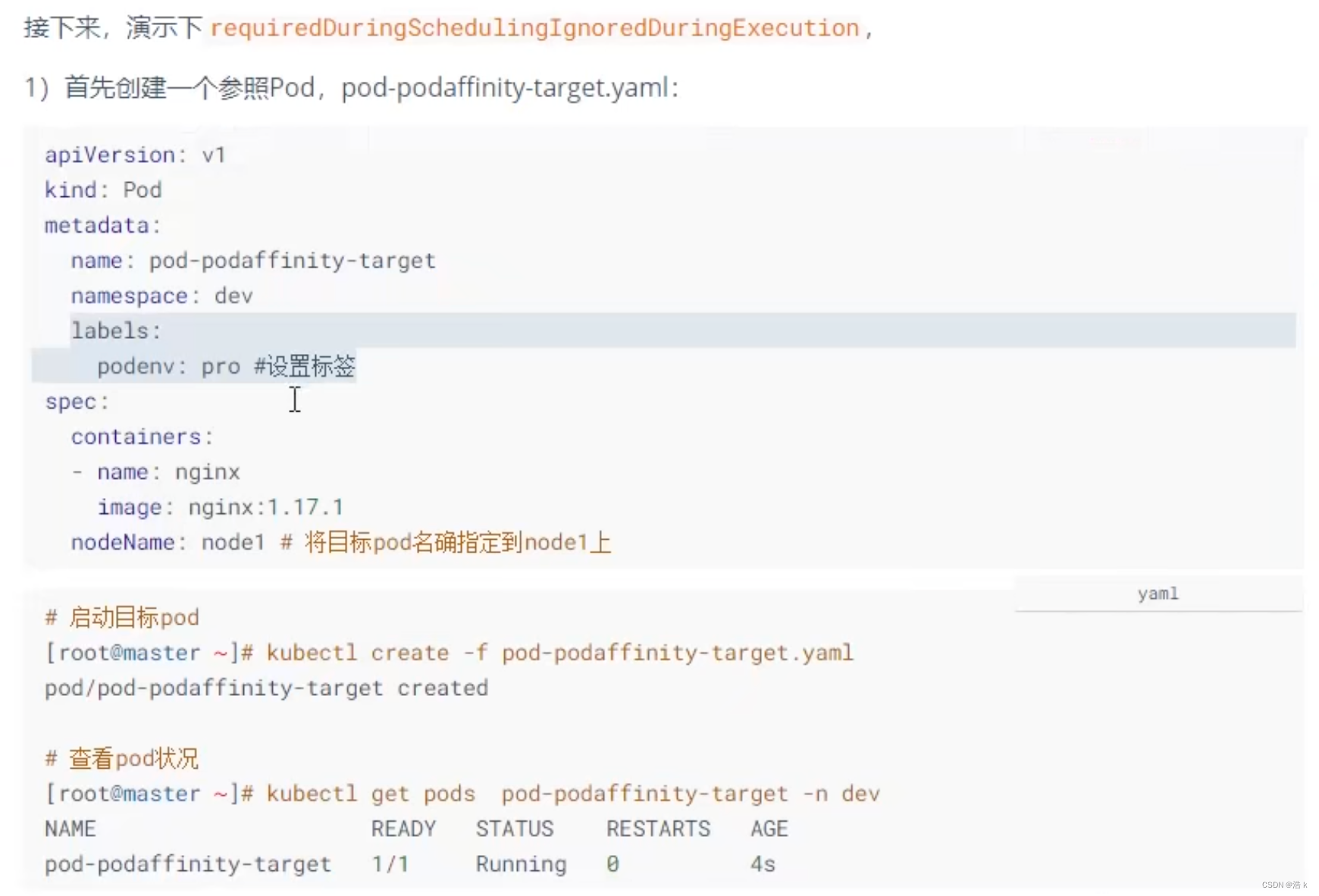

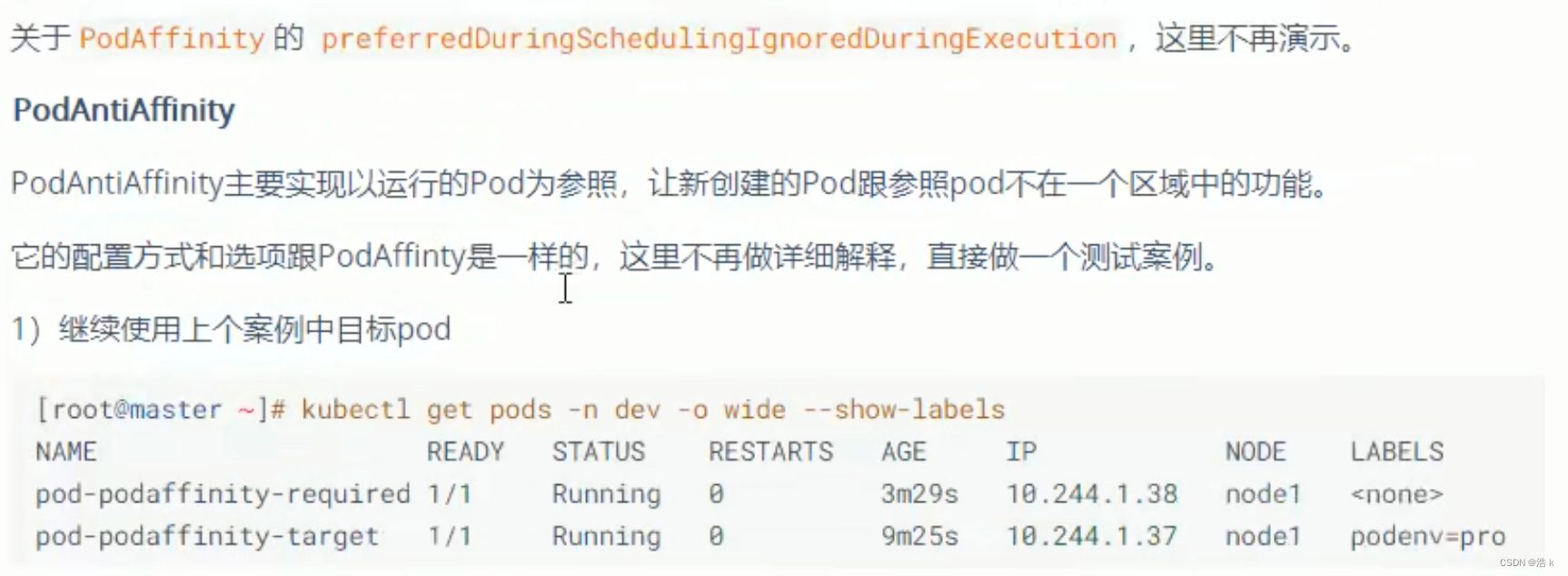

5.4.2 Programación de afinidad

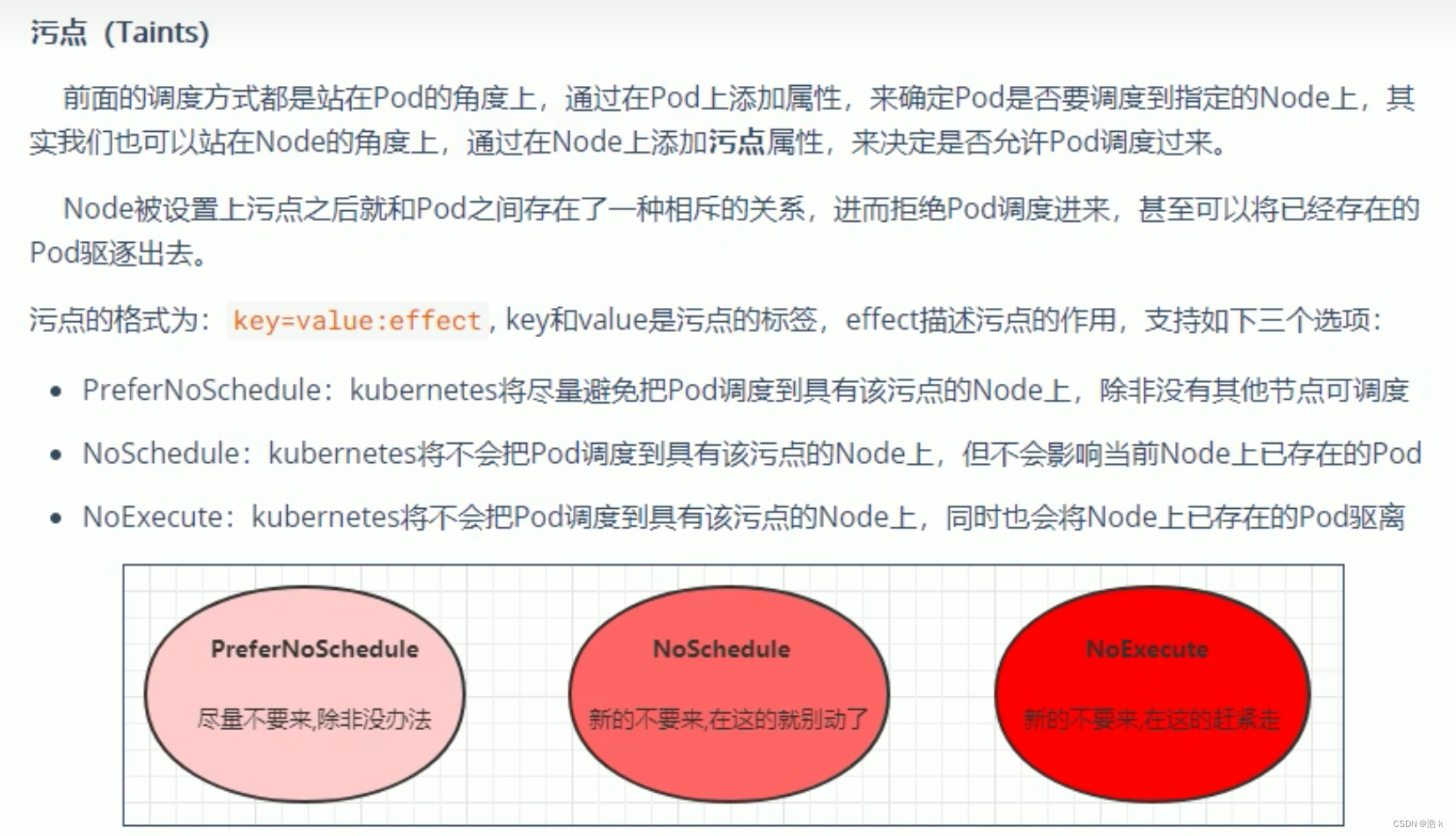

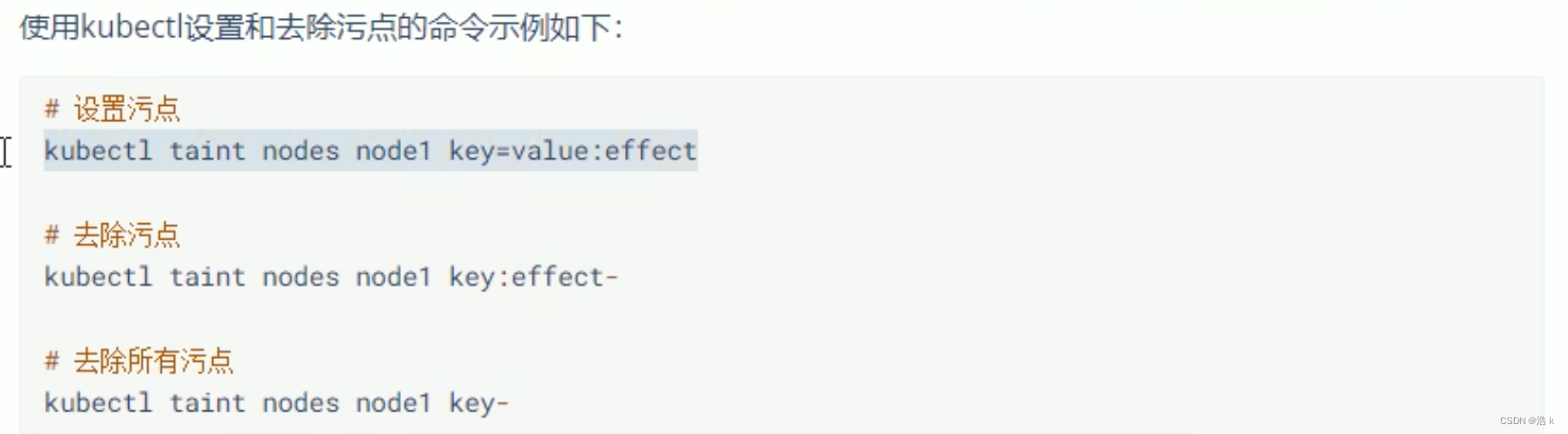

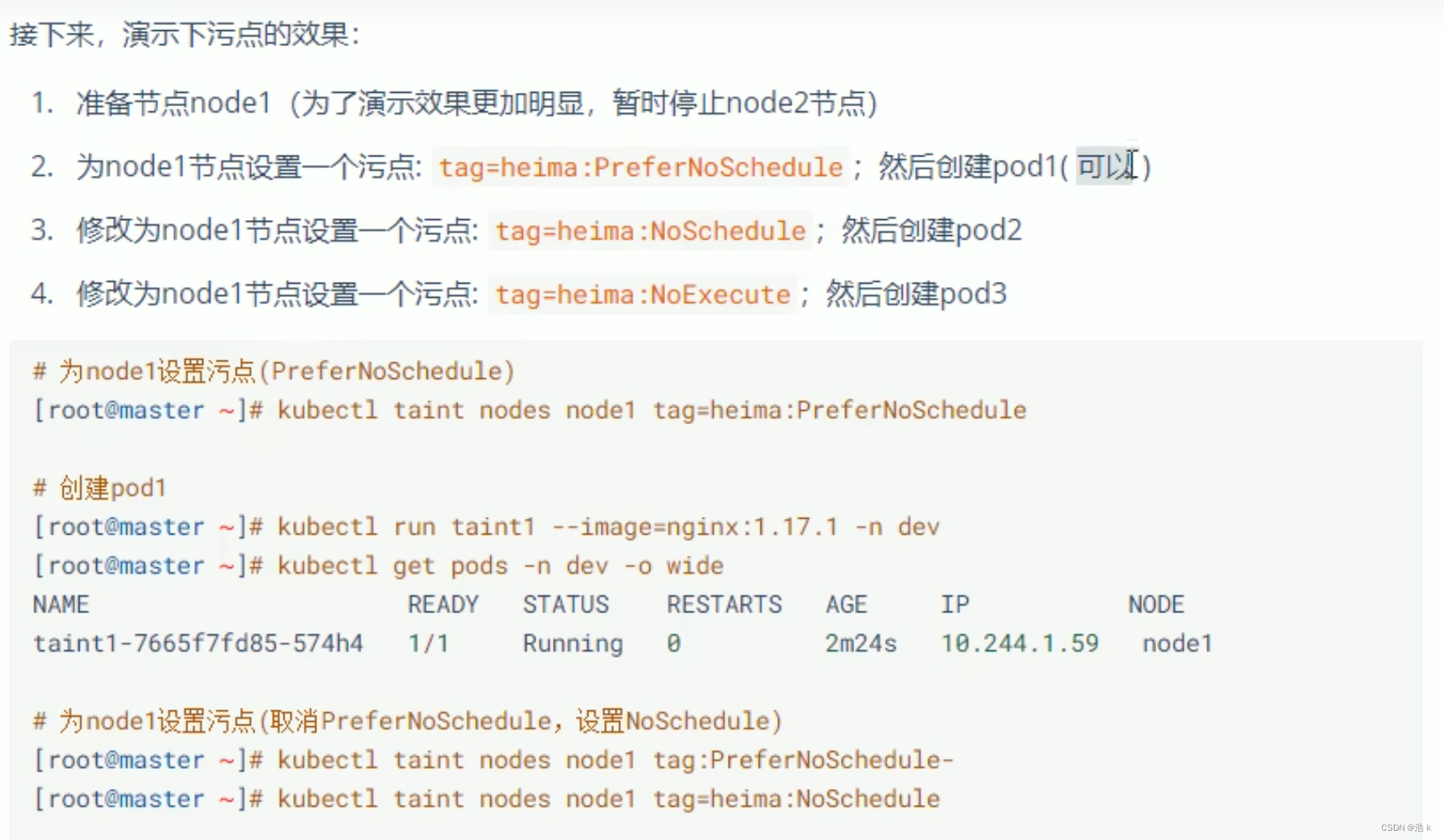

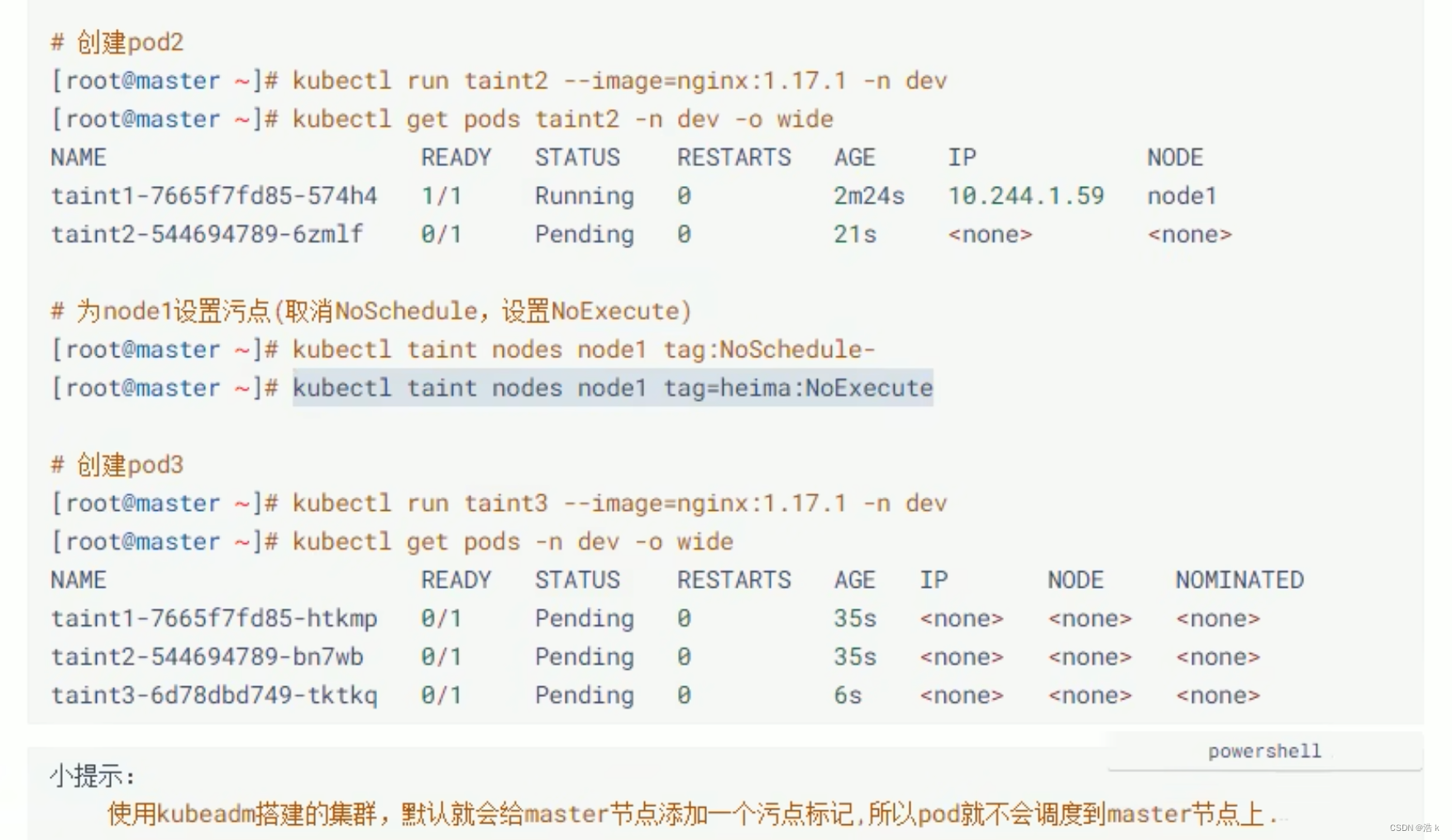

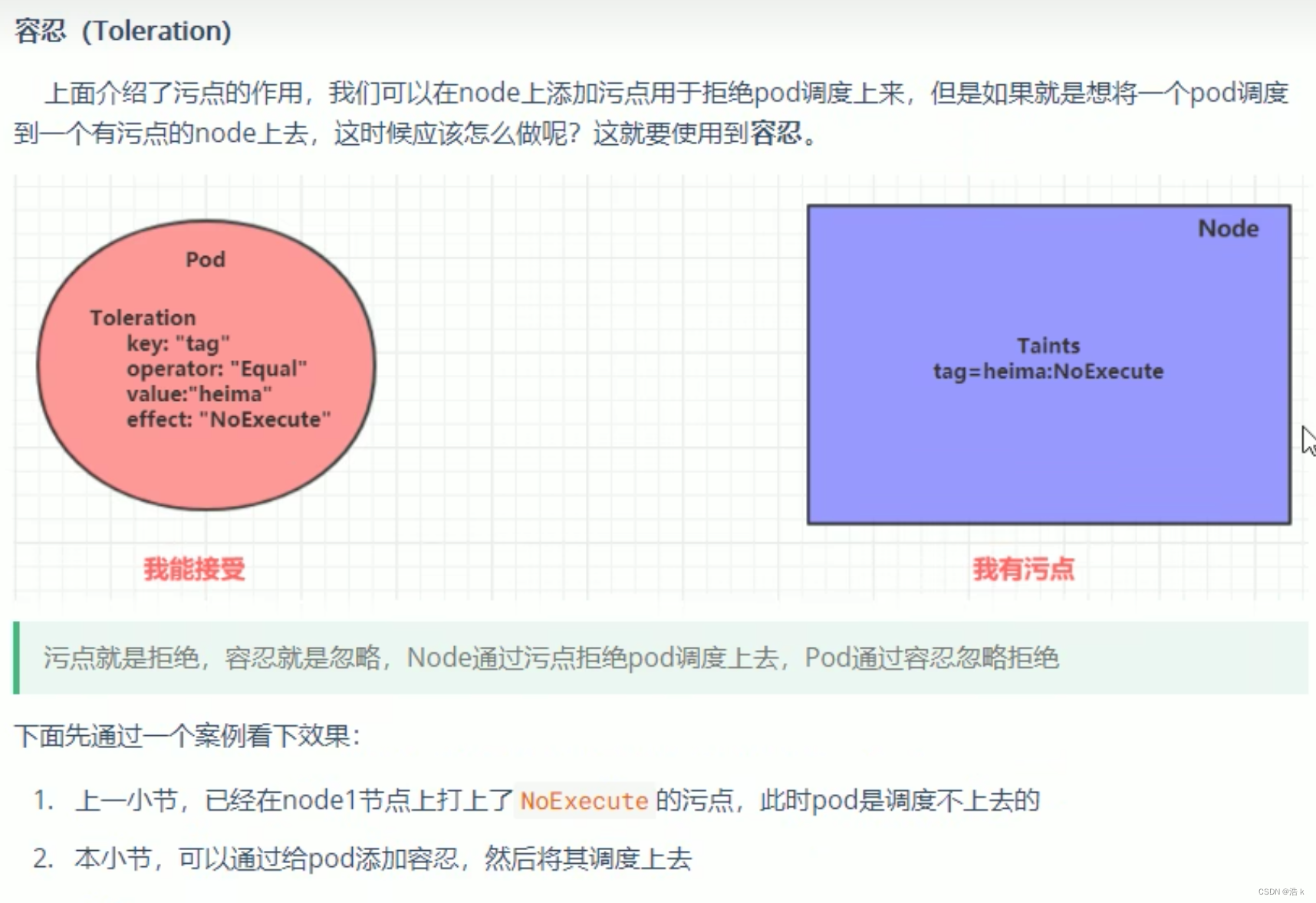

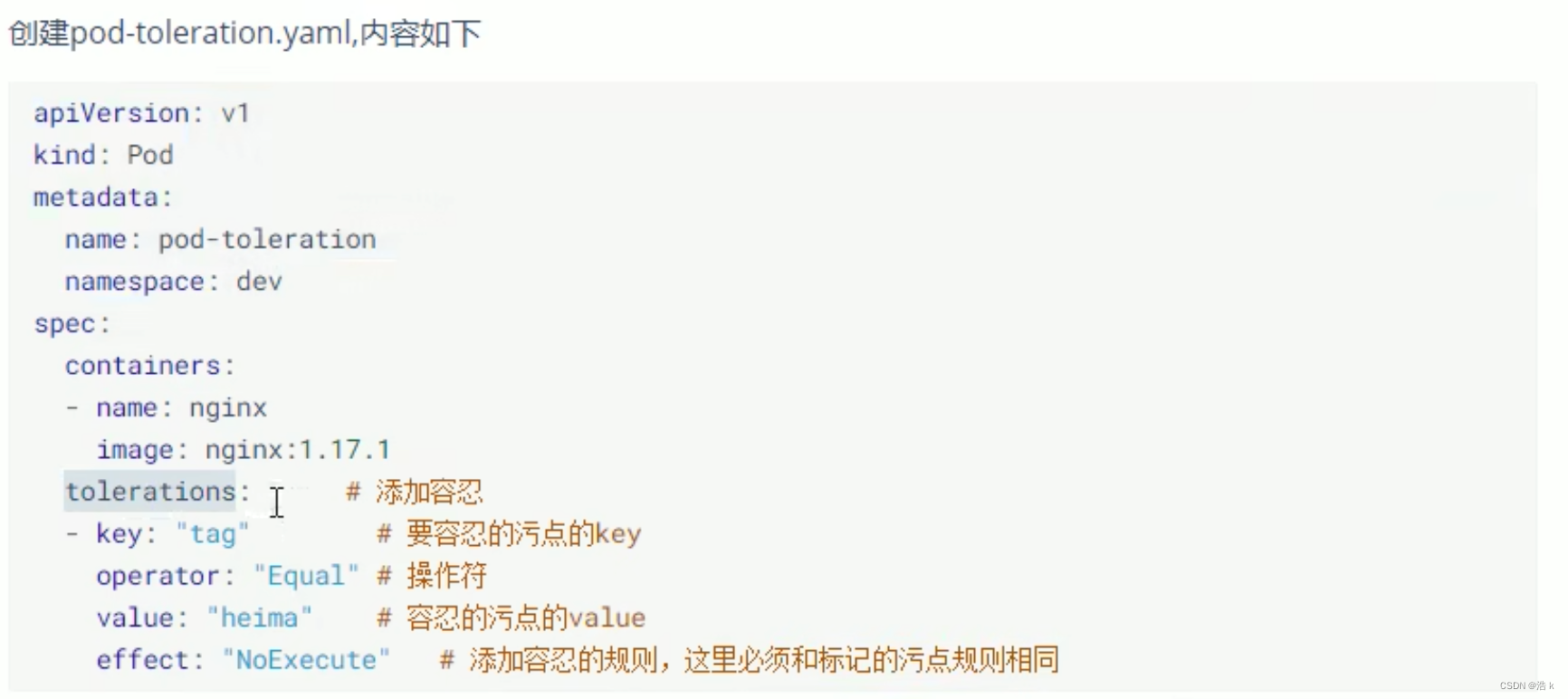

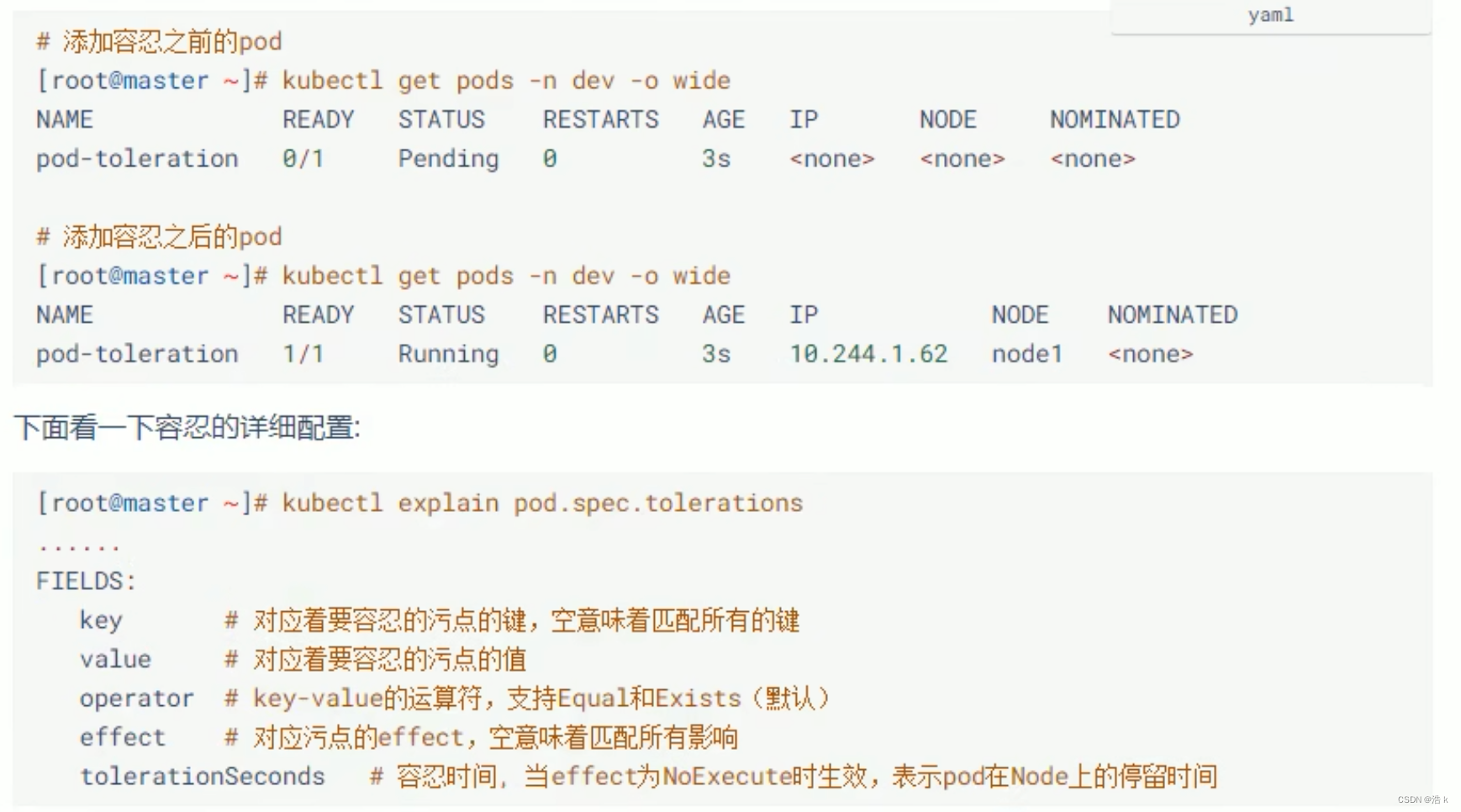

5.4.3 Corrupciones y tolerancias

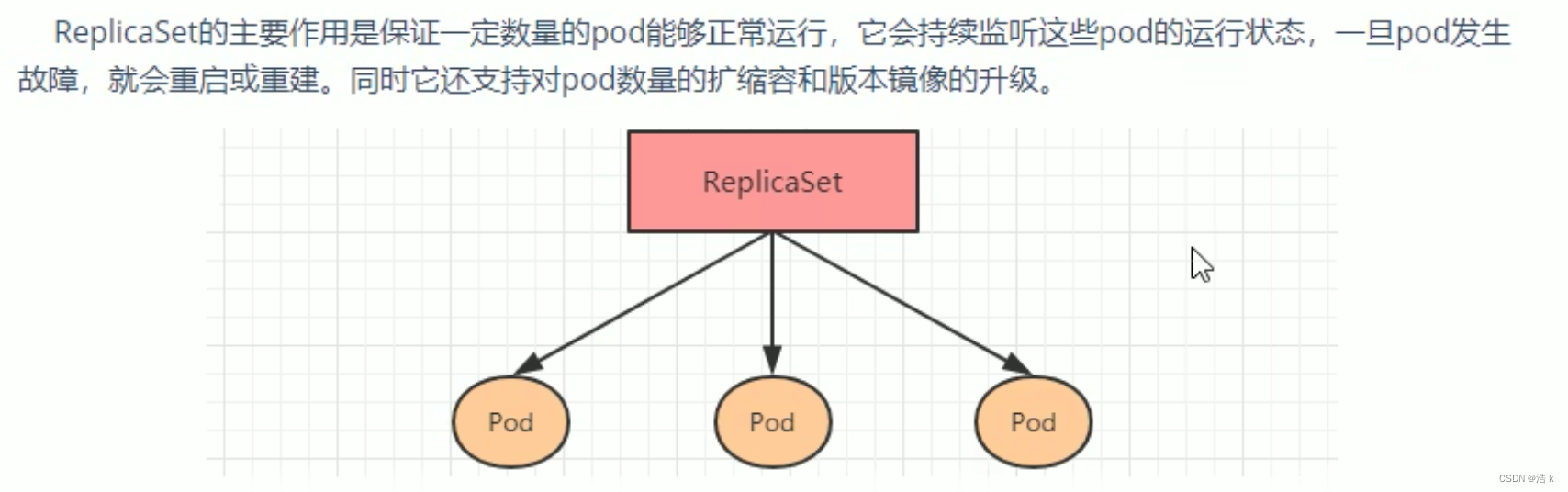

6. Explicación detallada del controlador de pod

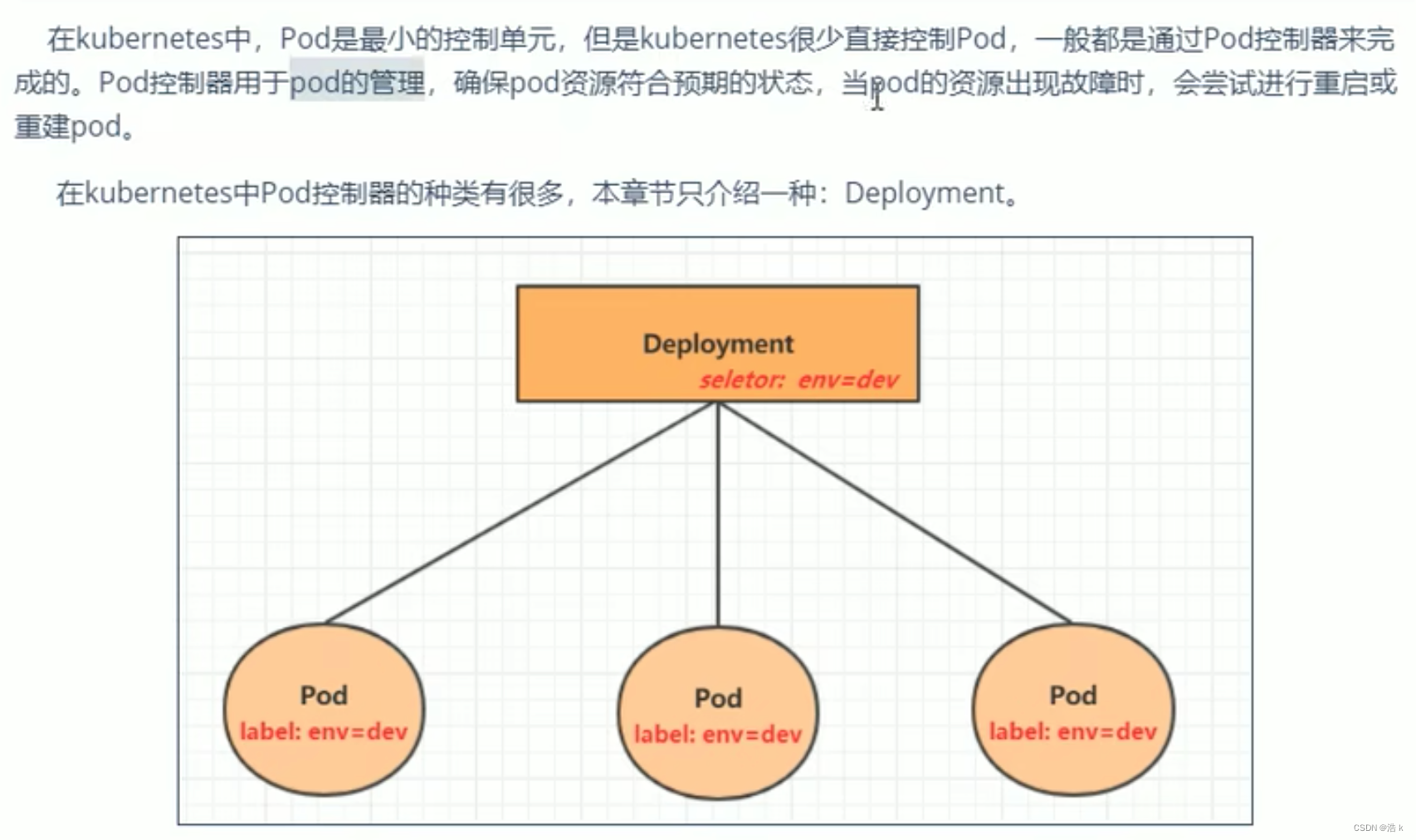

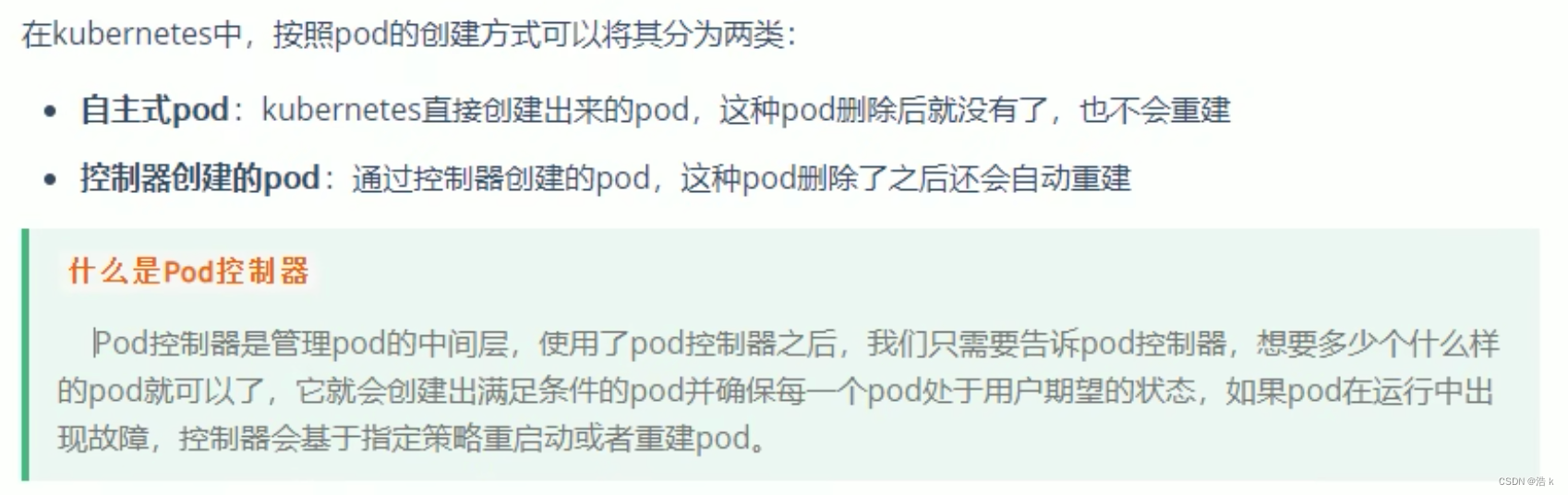

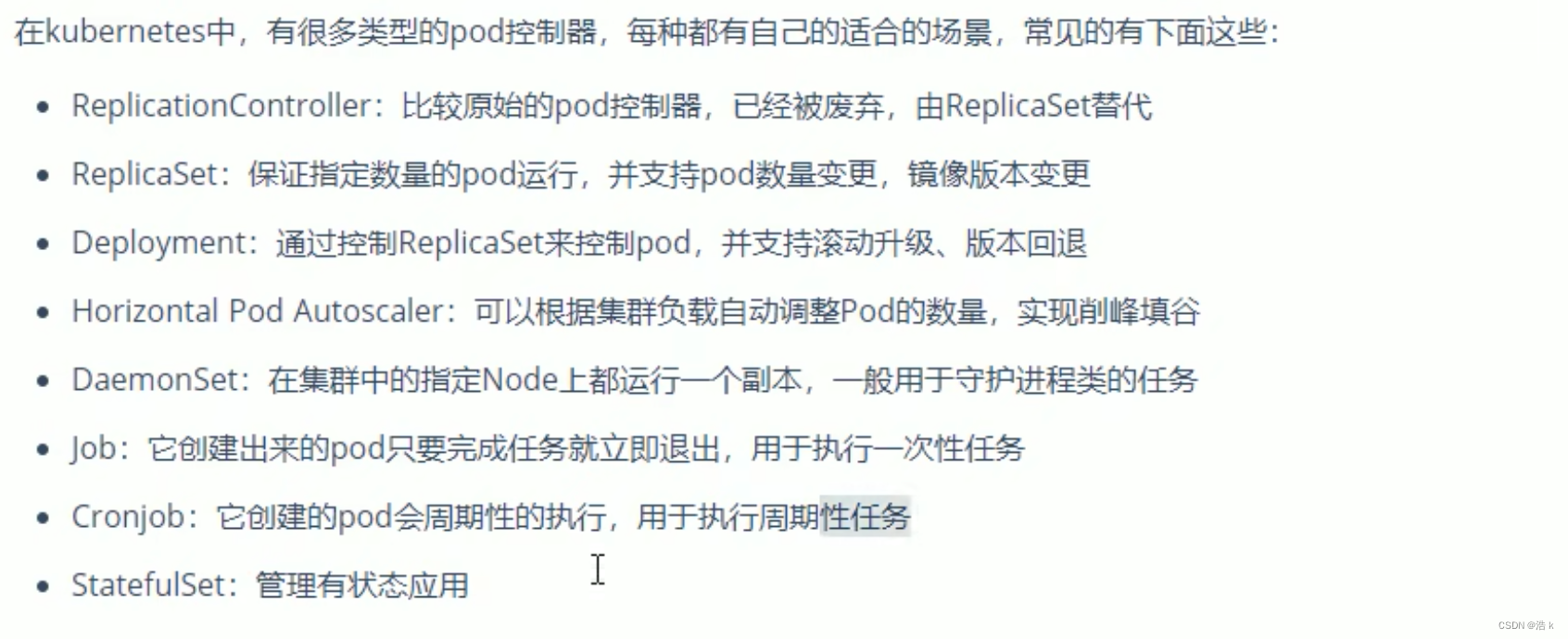

6.1 Introducción a Pod Controller

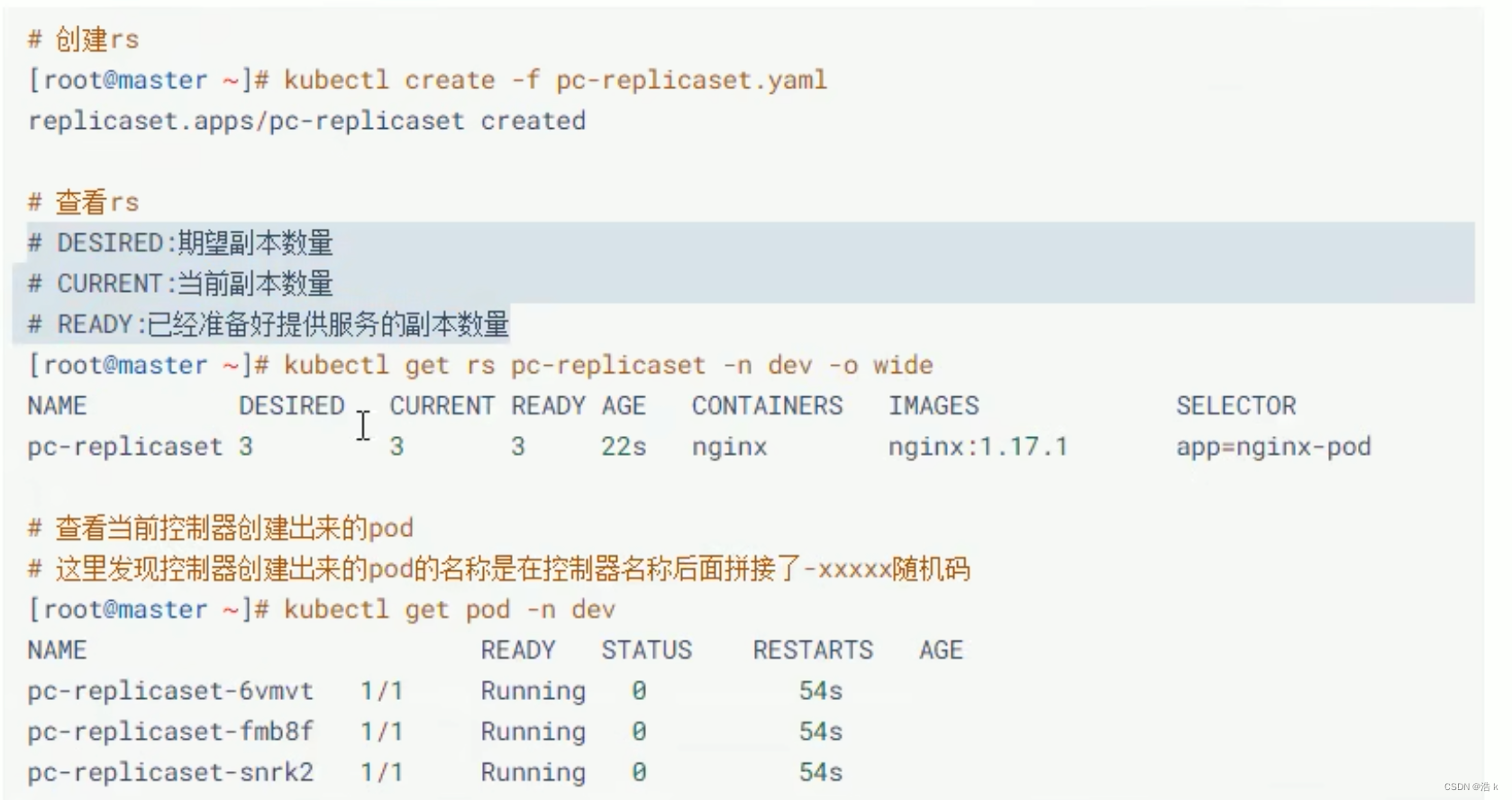

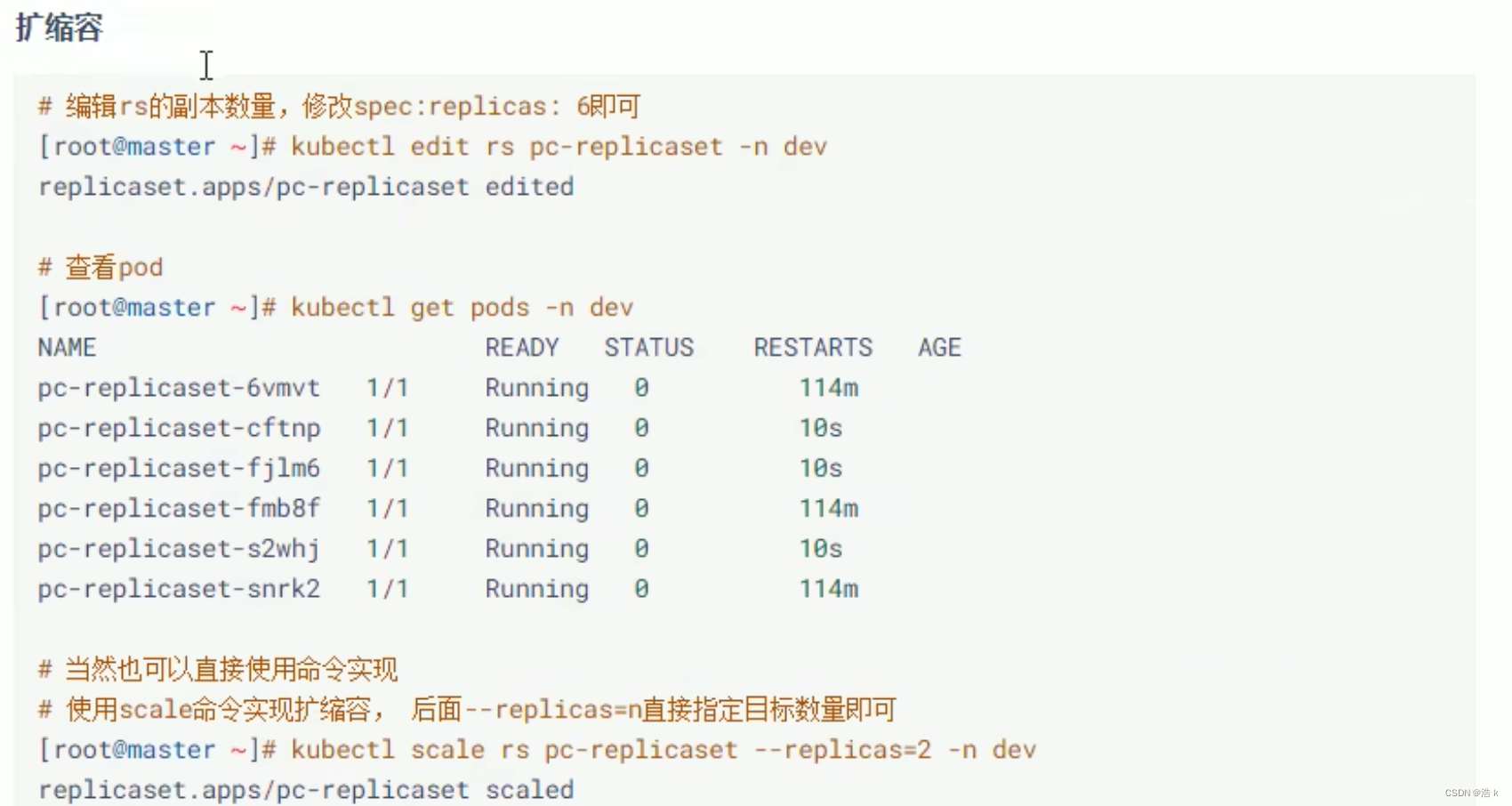

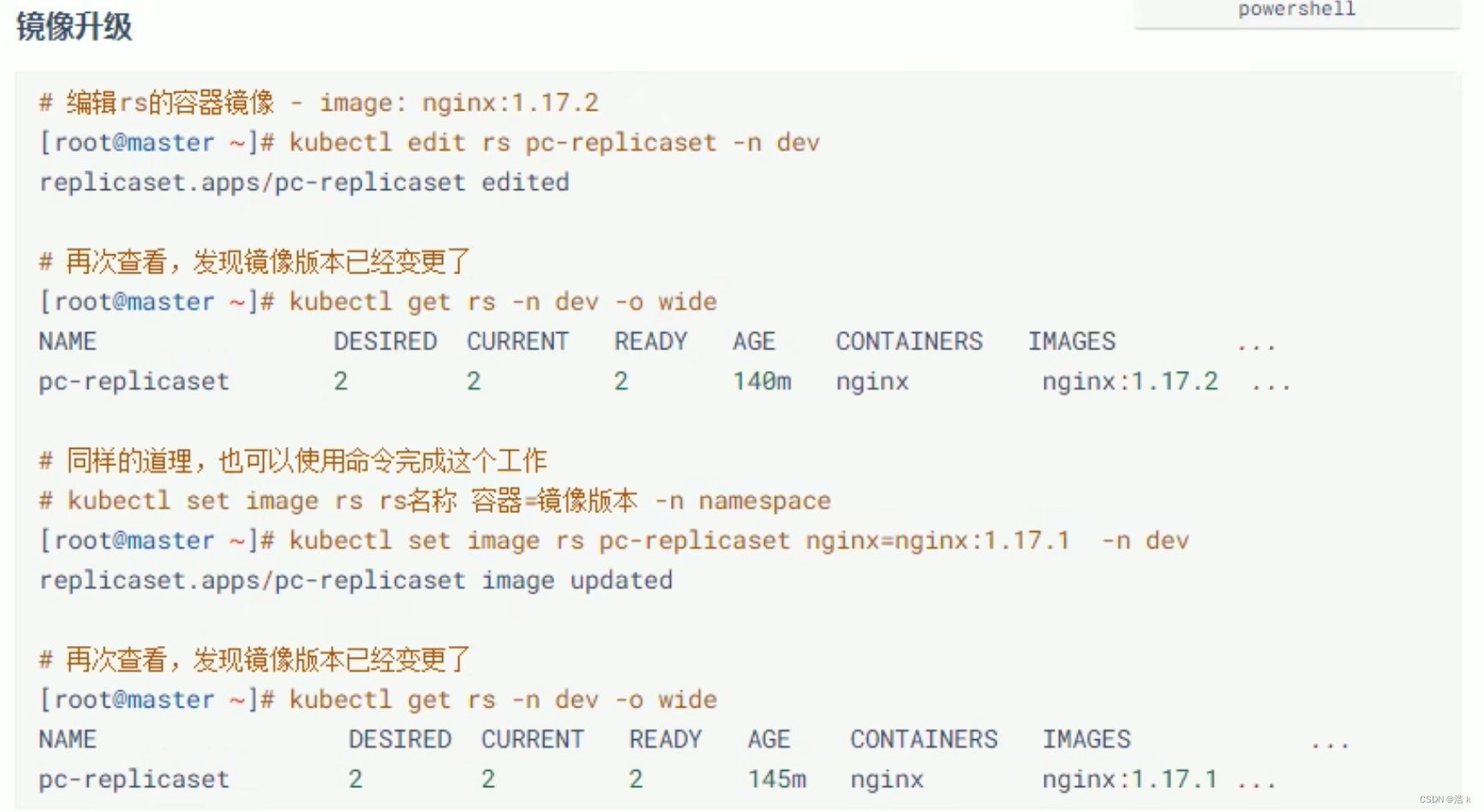

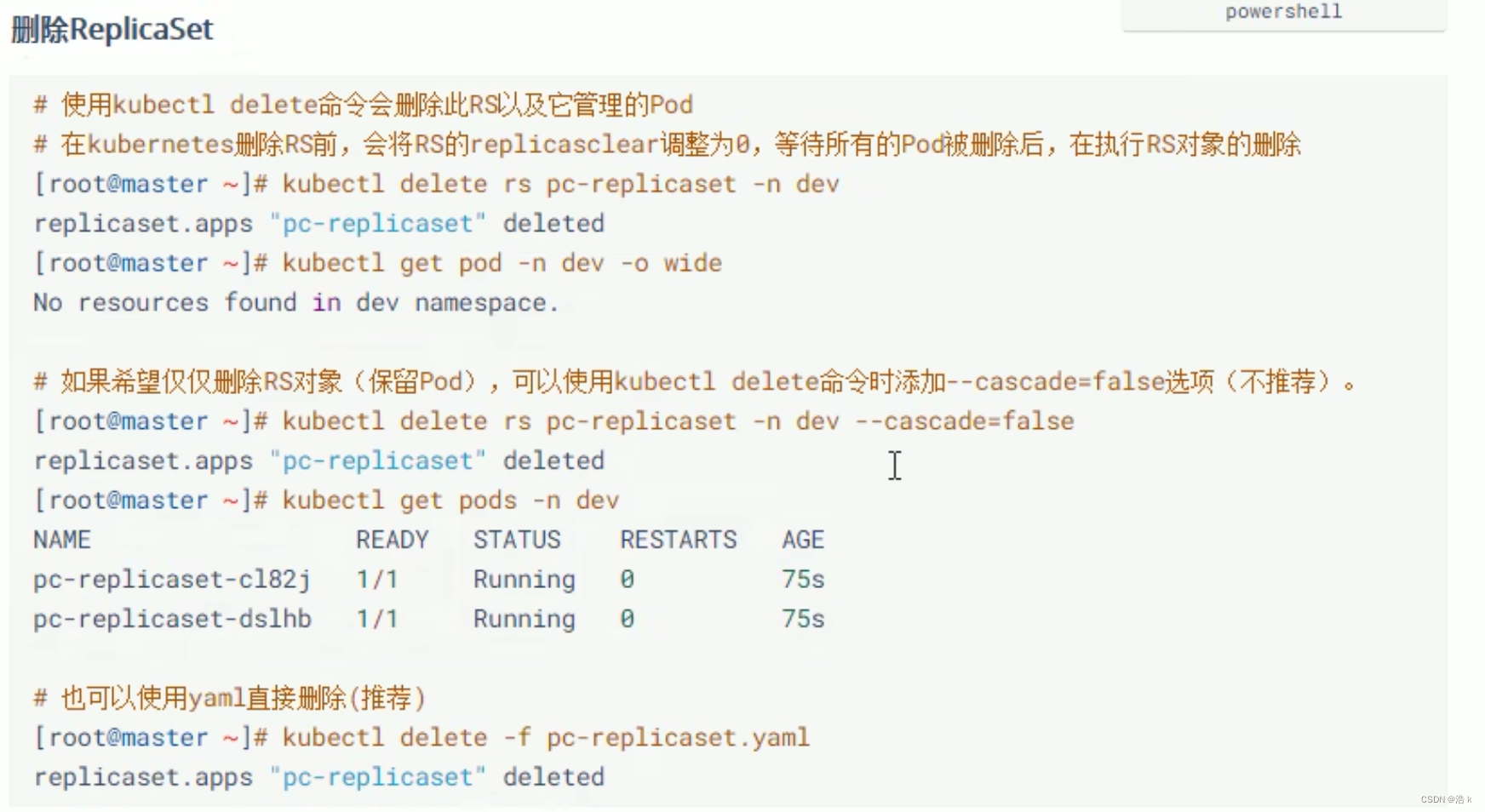

6.2 Conjunto de réplicas (RS)

archivo de manifiesto de recurso yaml

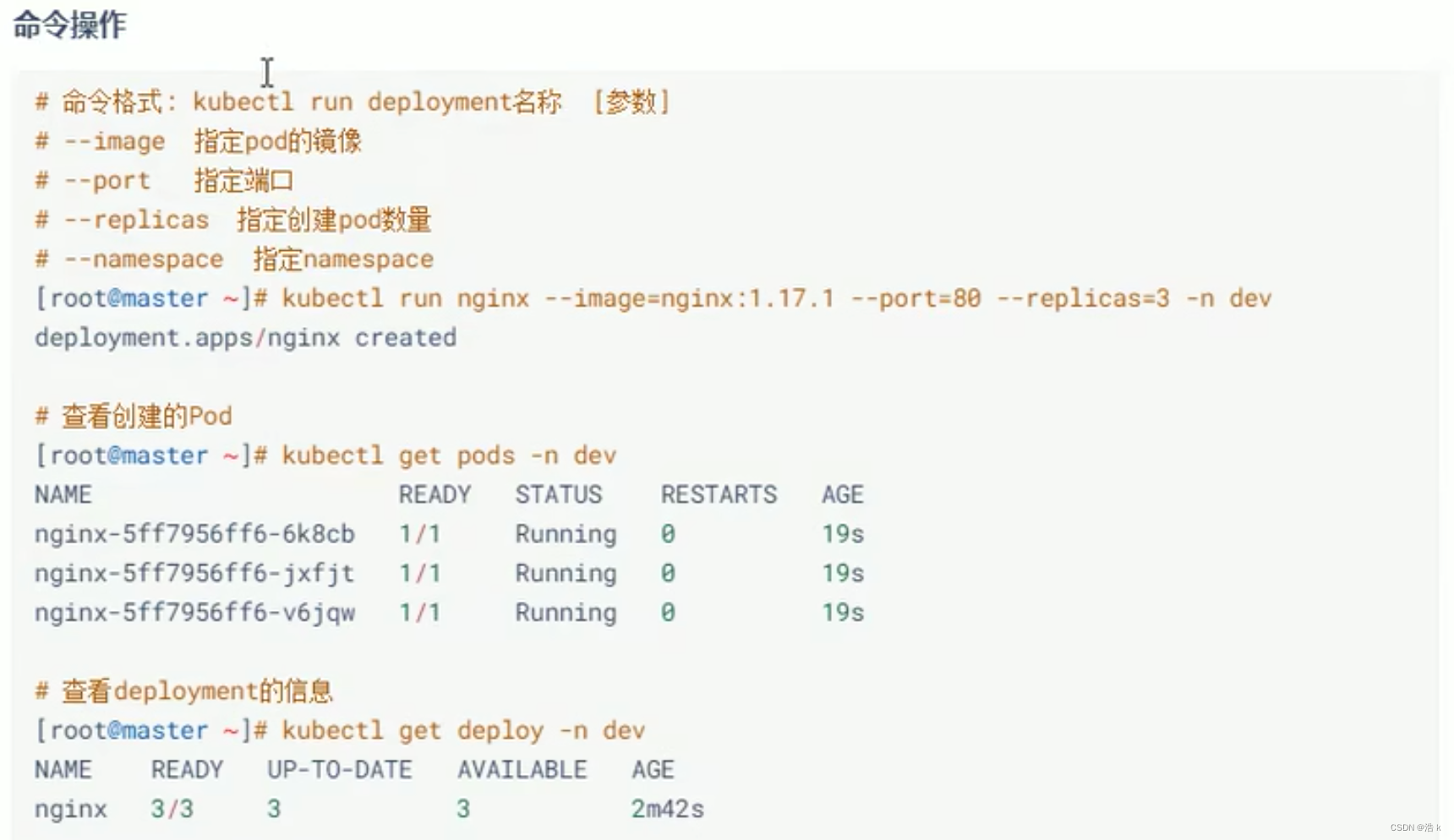

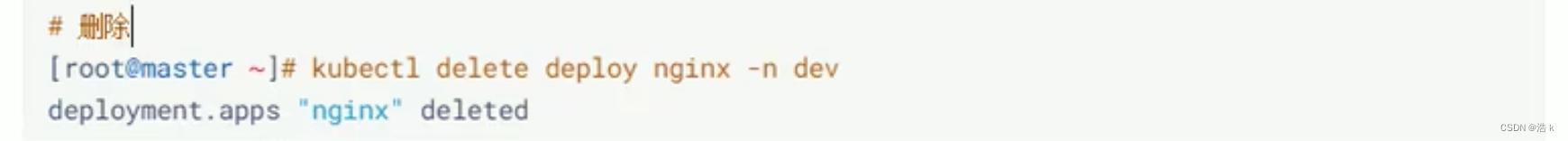

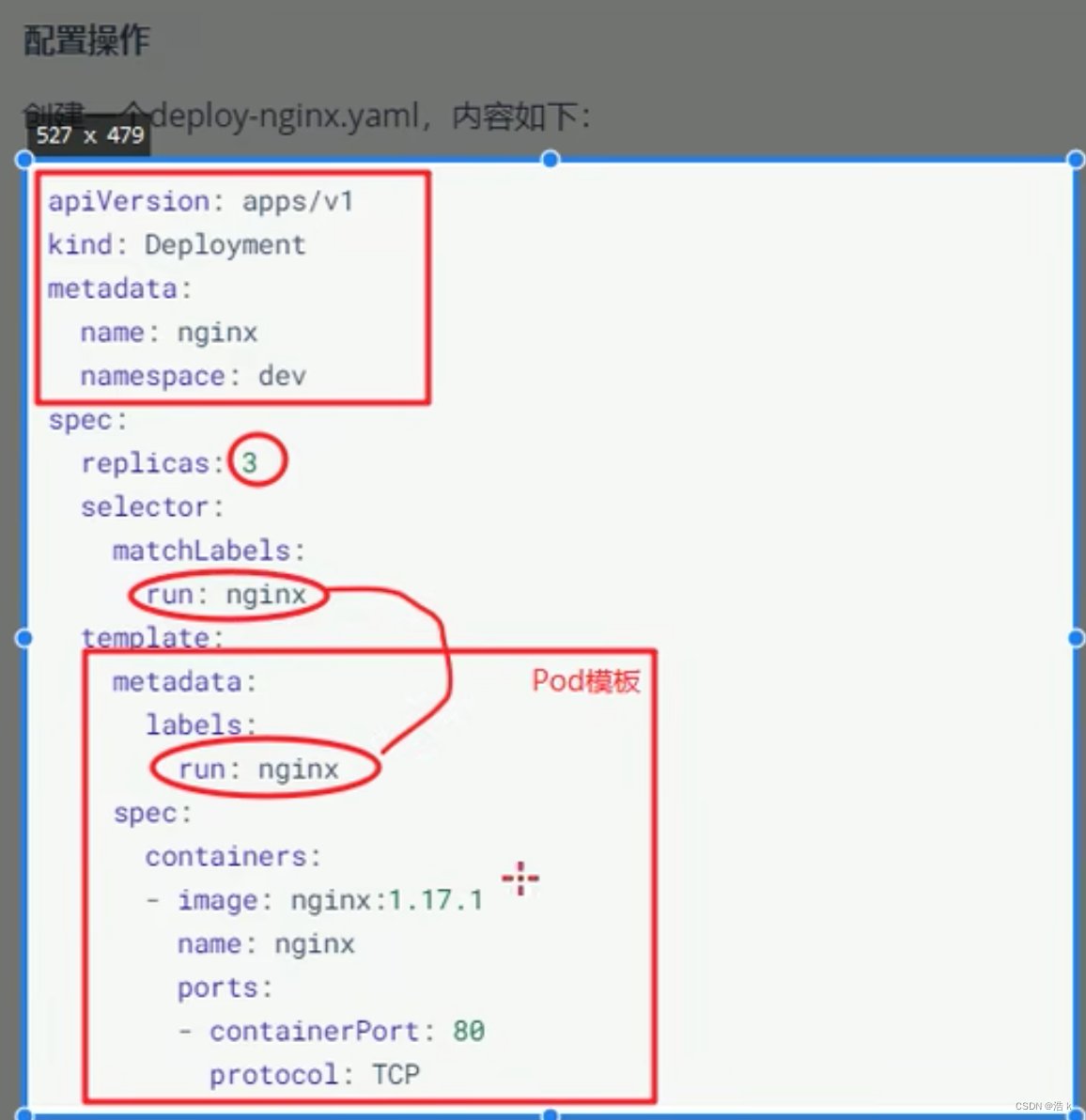

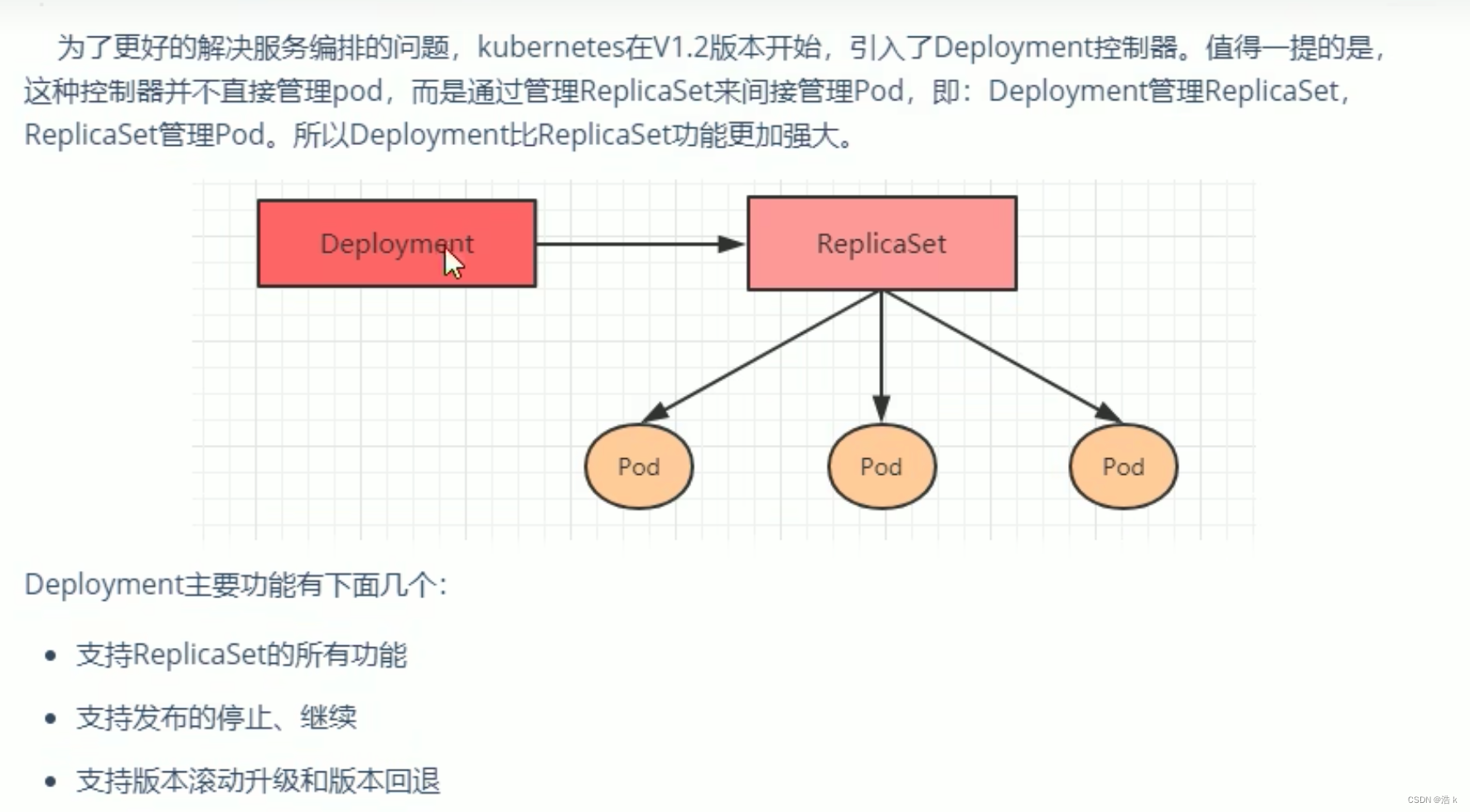

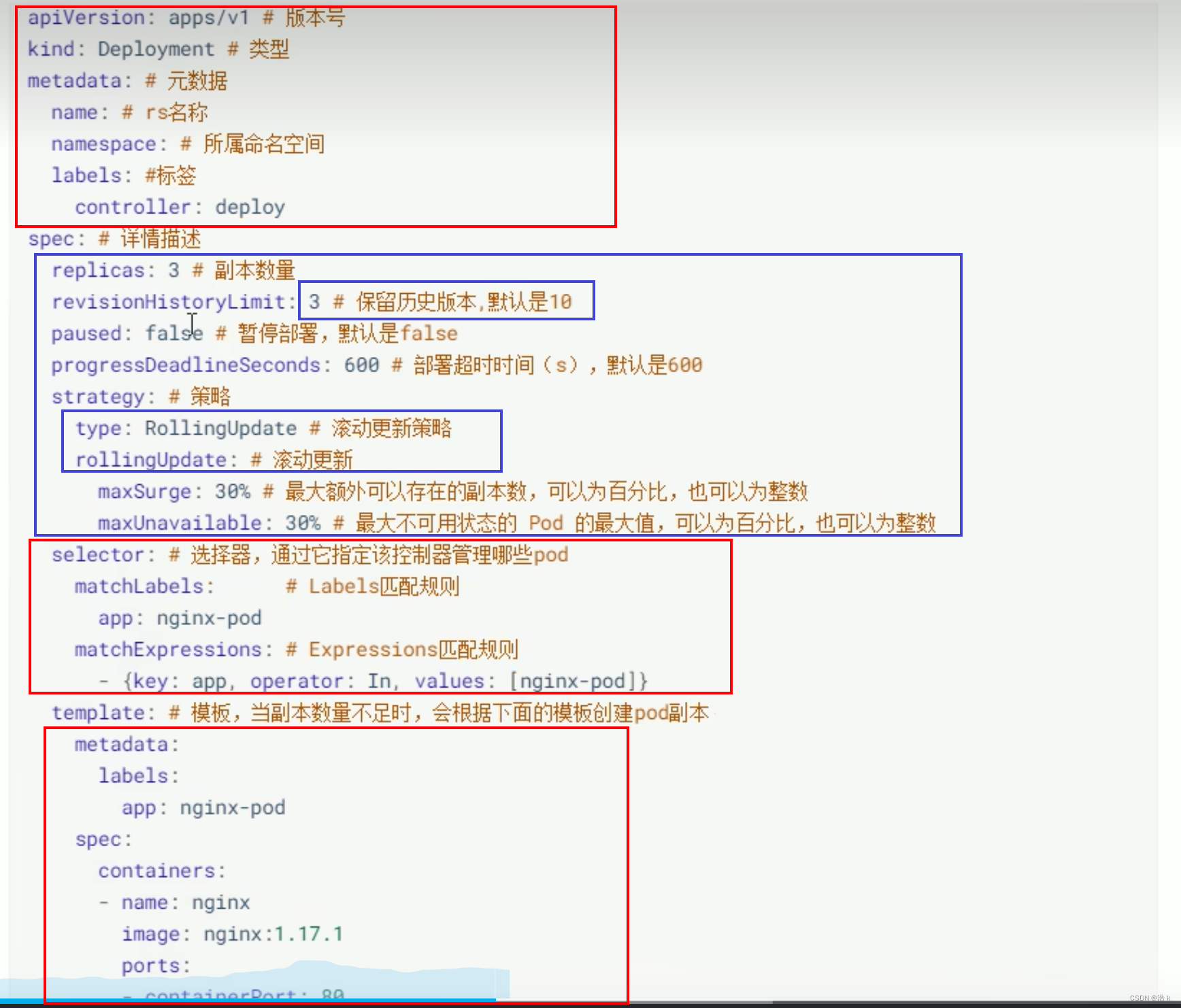

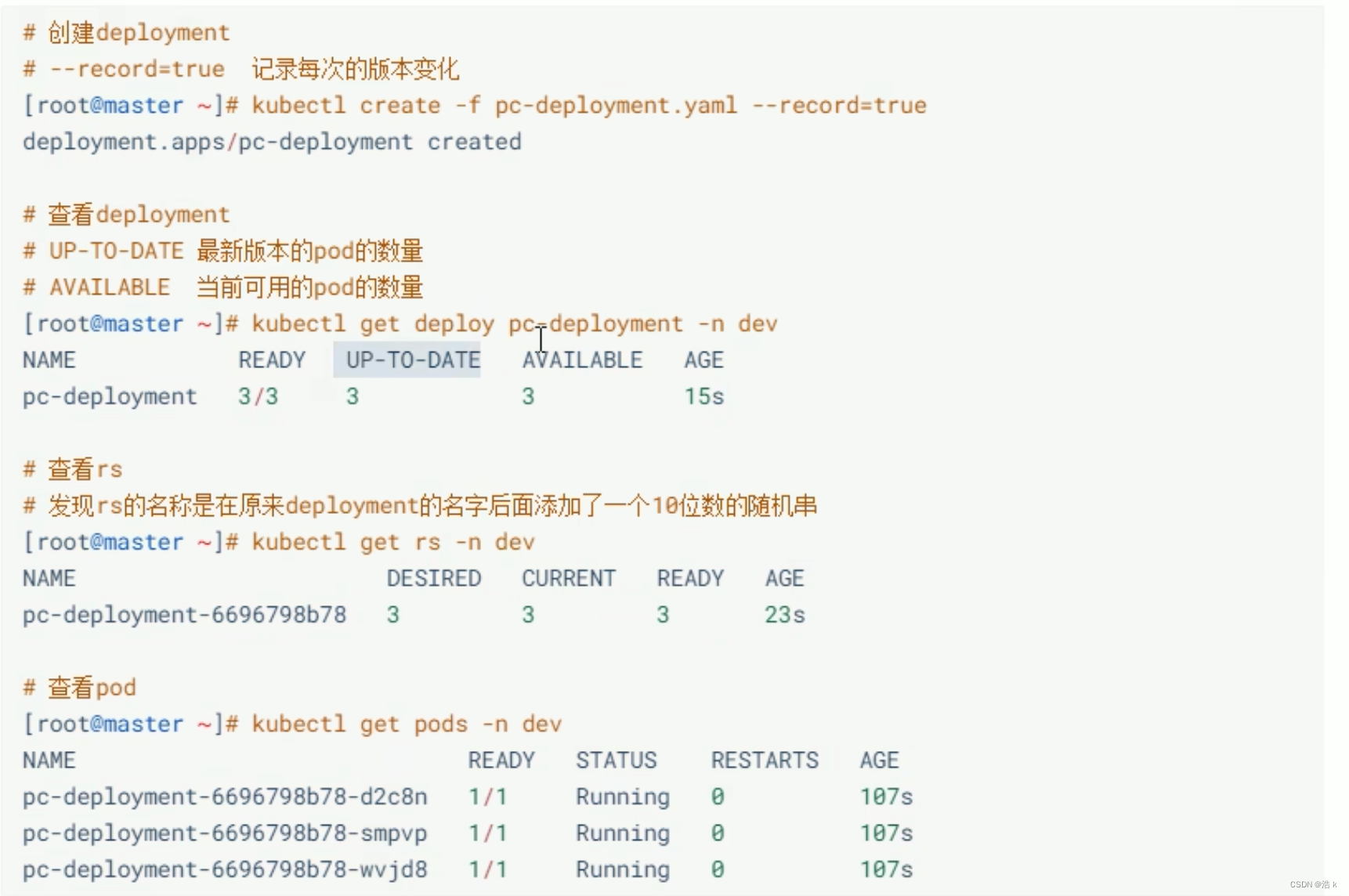

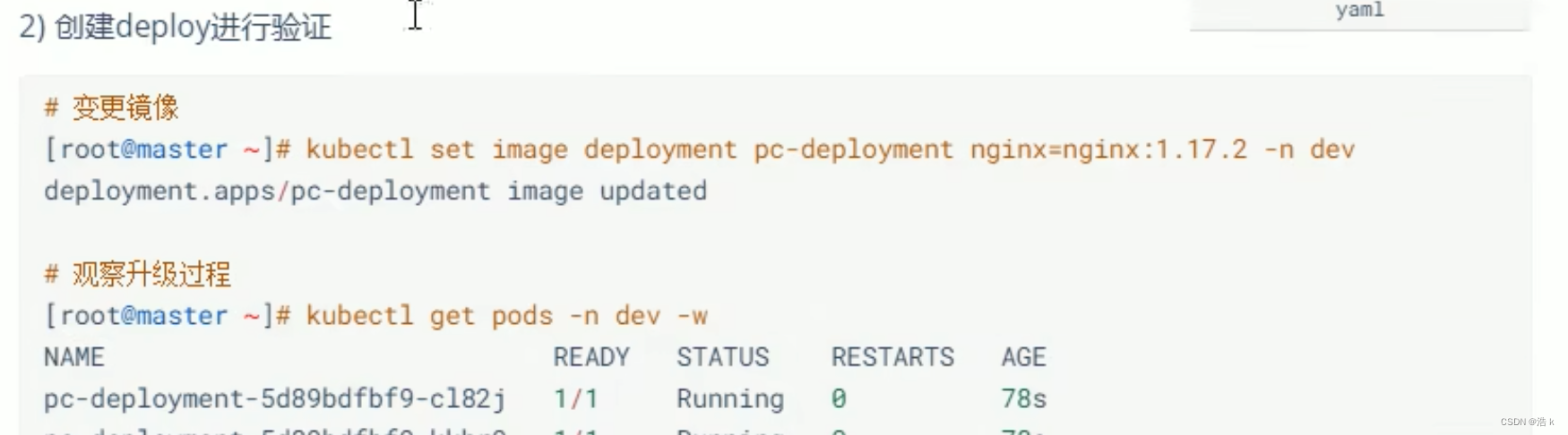

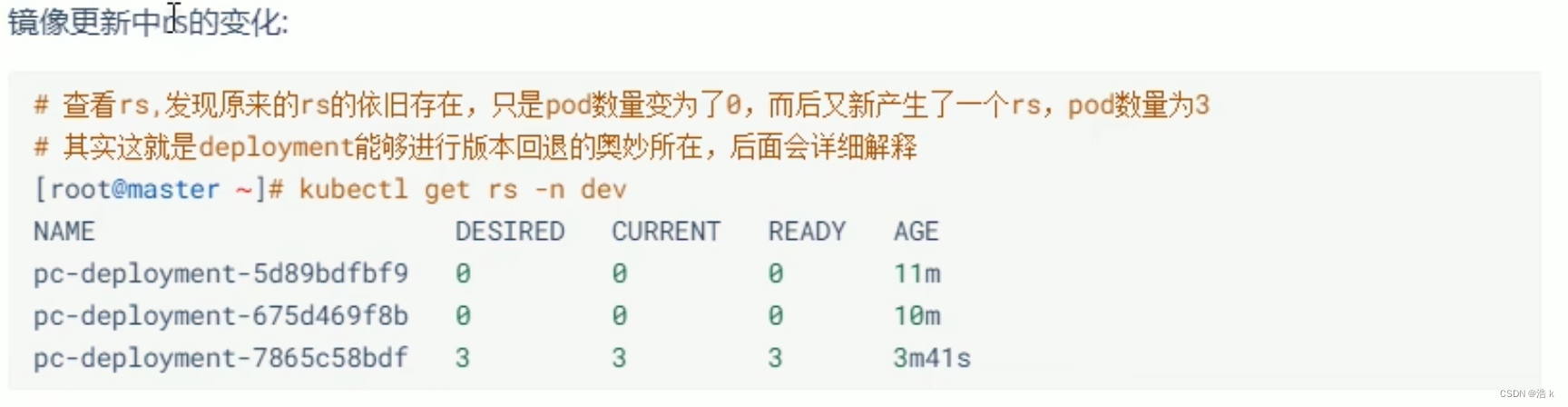

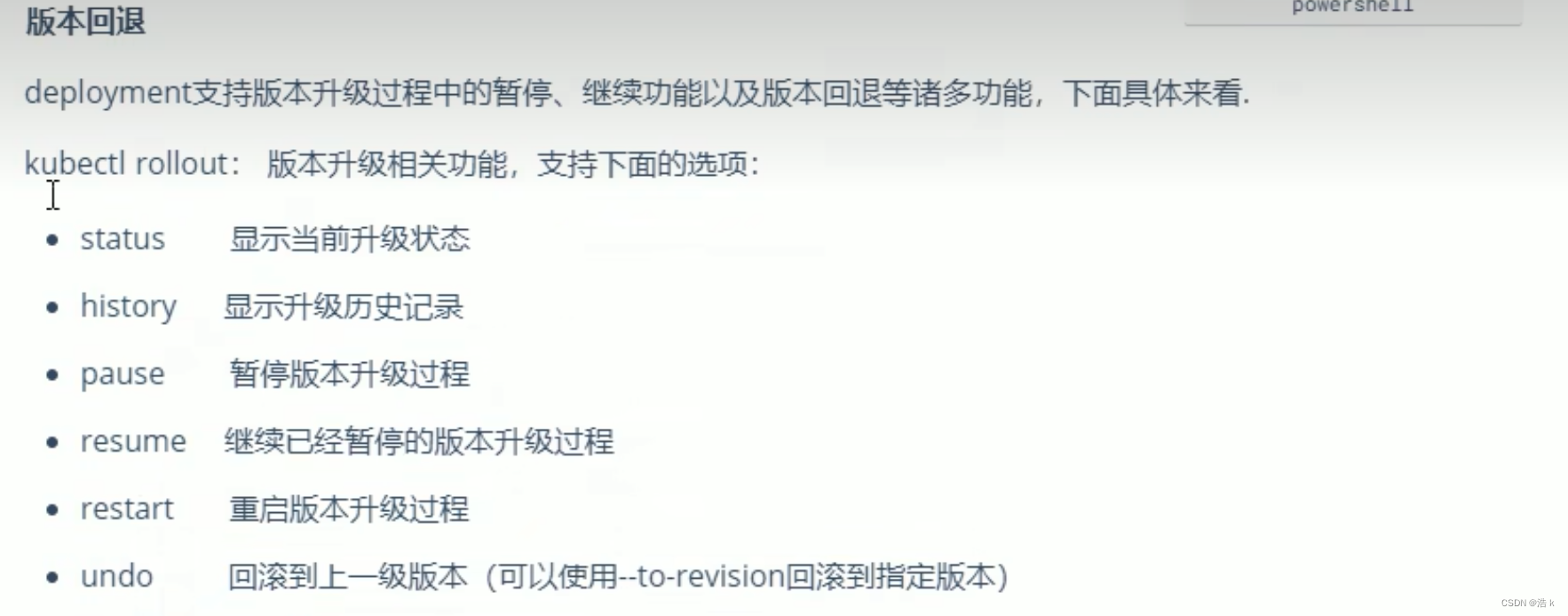

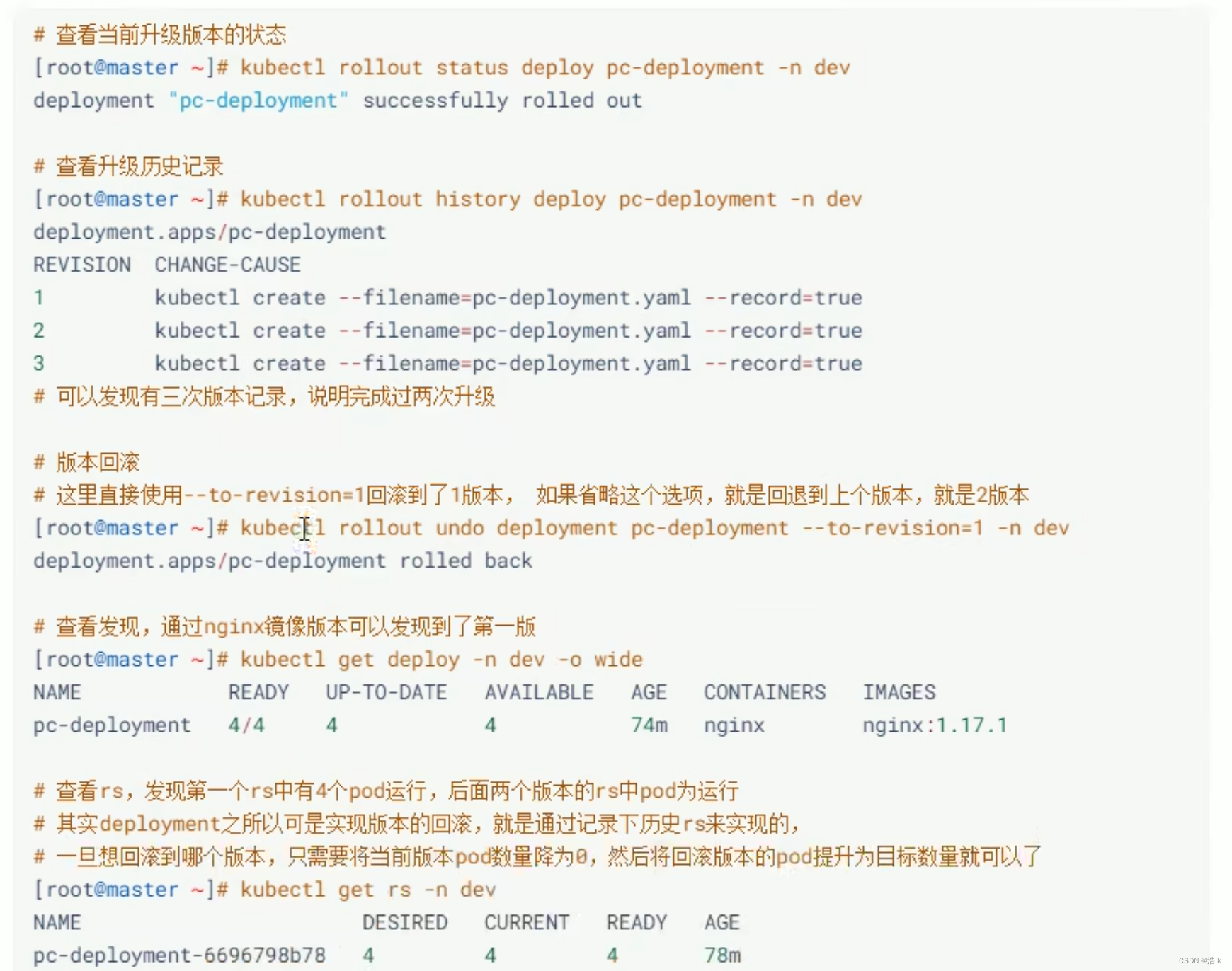

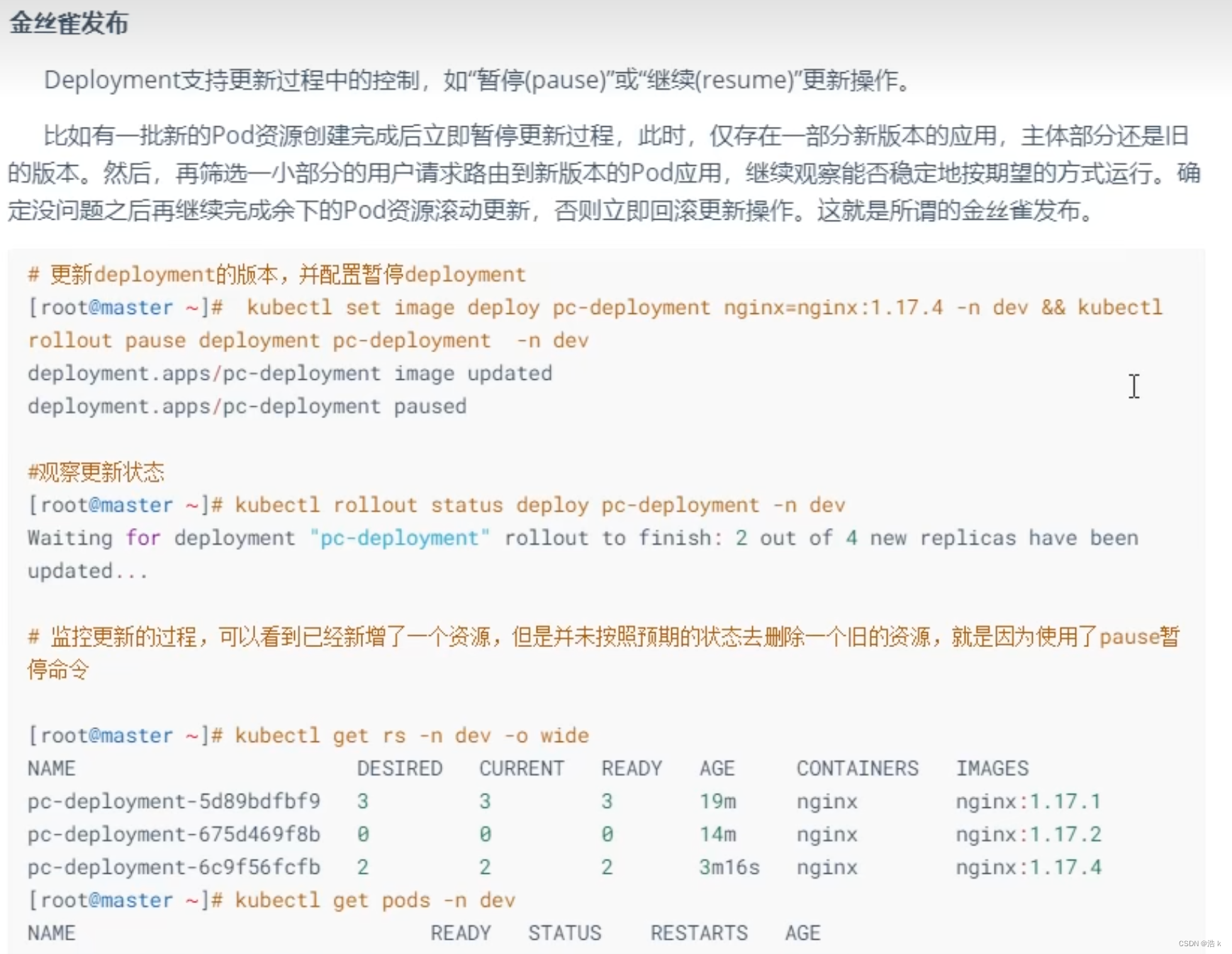

6.3 Despliegue(Despliegue)

La escala y la reducción son las mismas que RS

Nota:Se puede agregar el parámetro –record=true para ver la información del historial

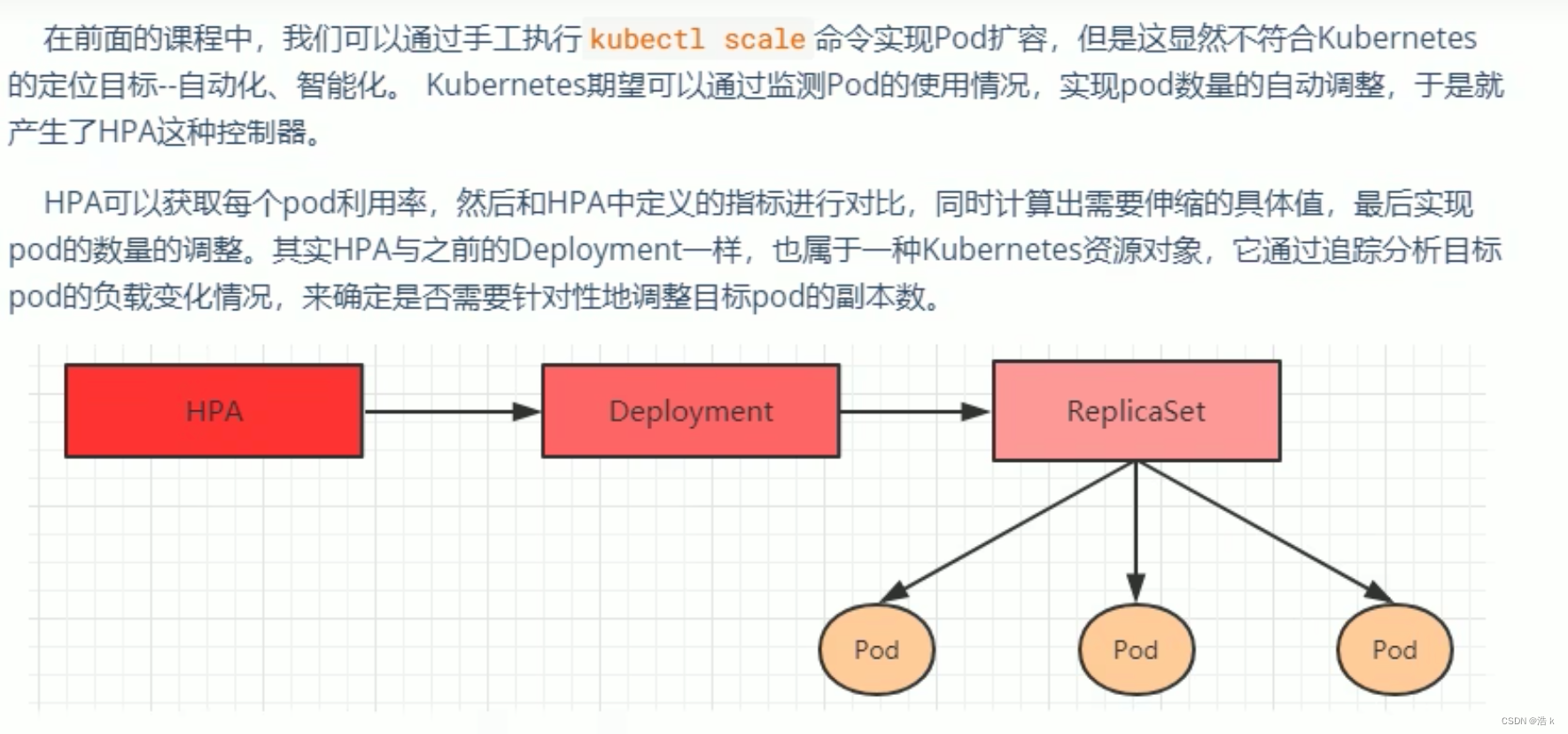

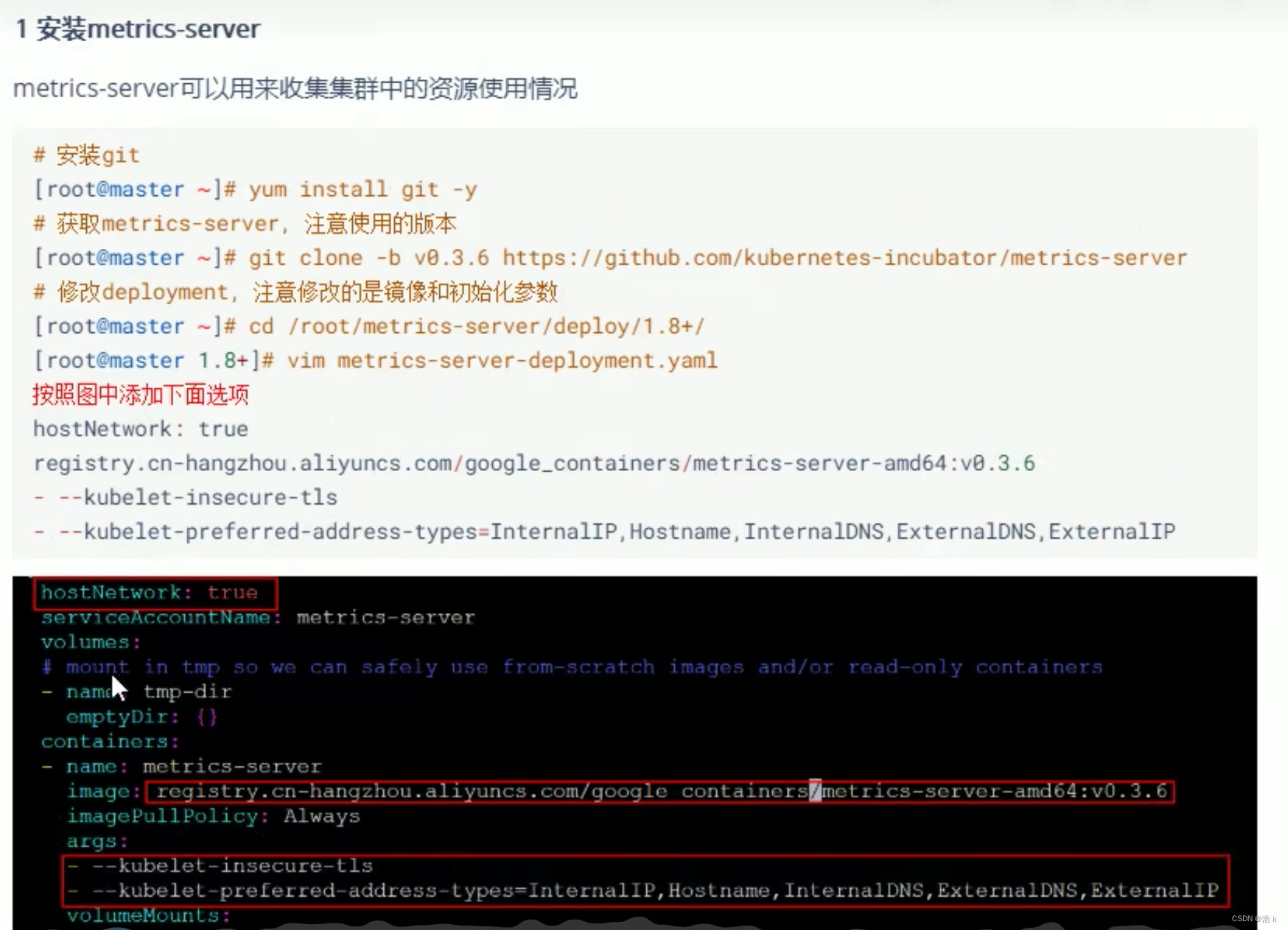

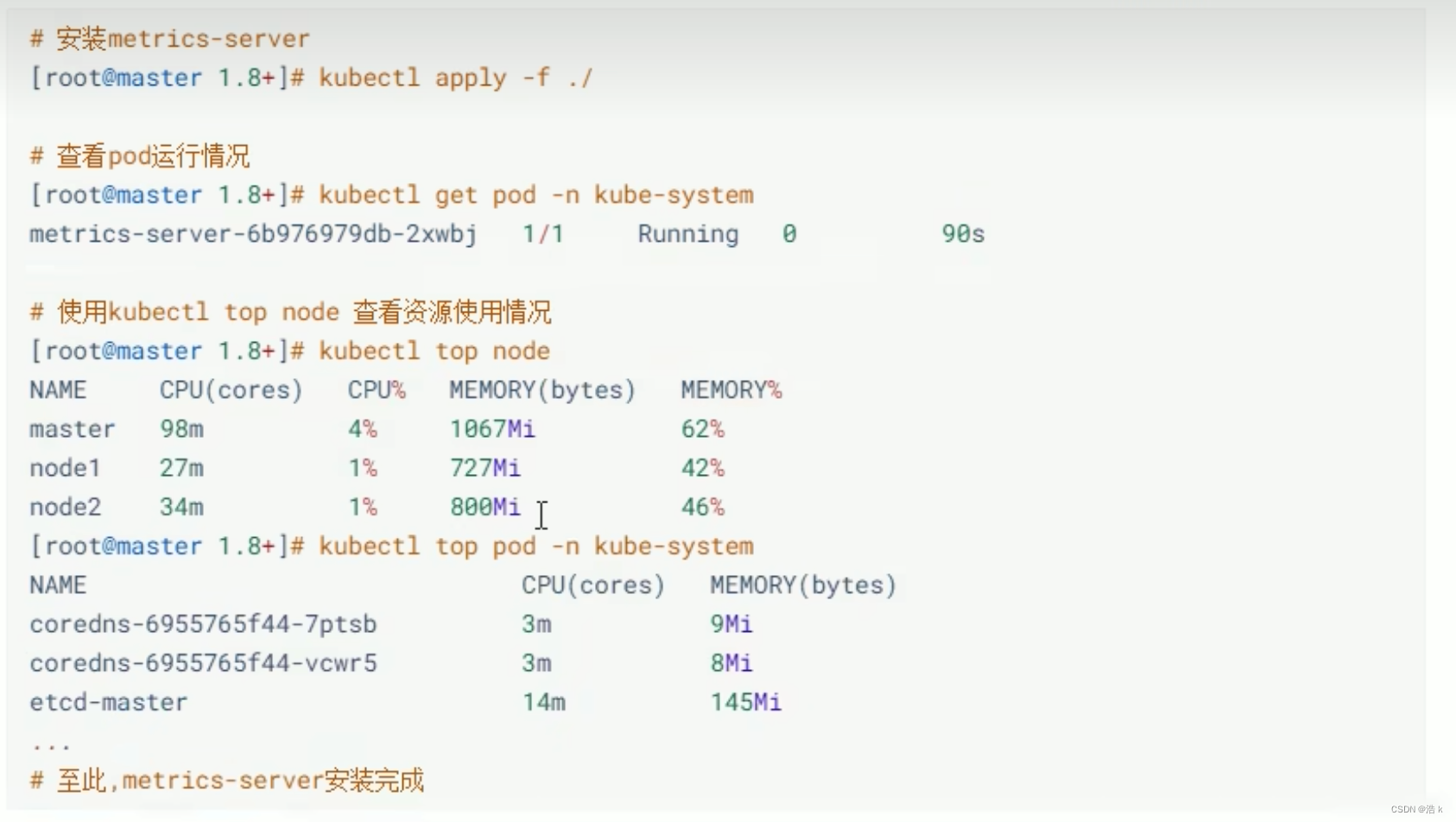

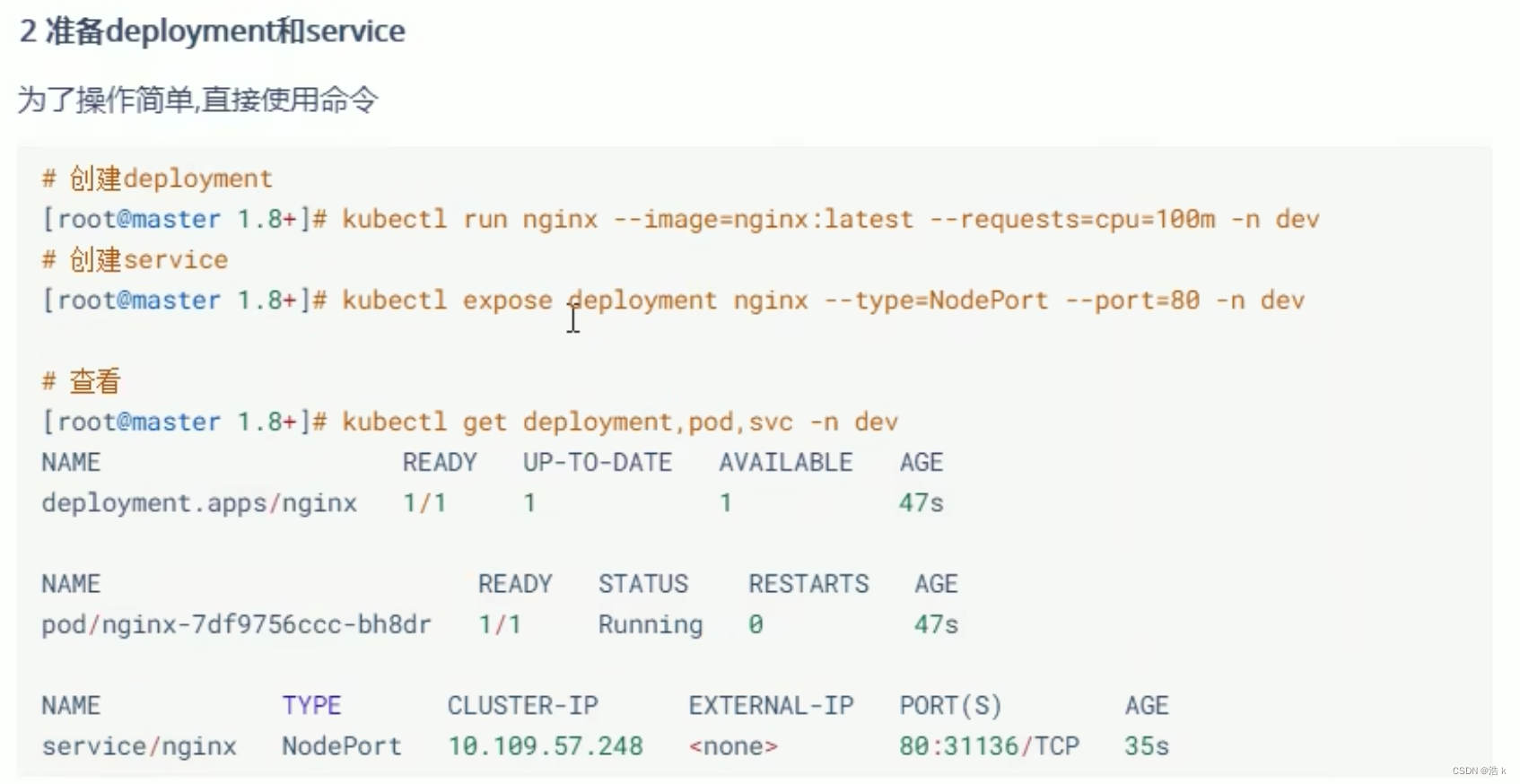

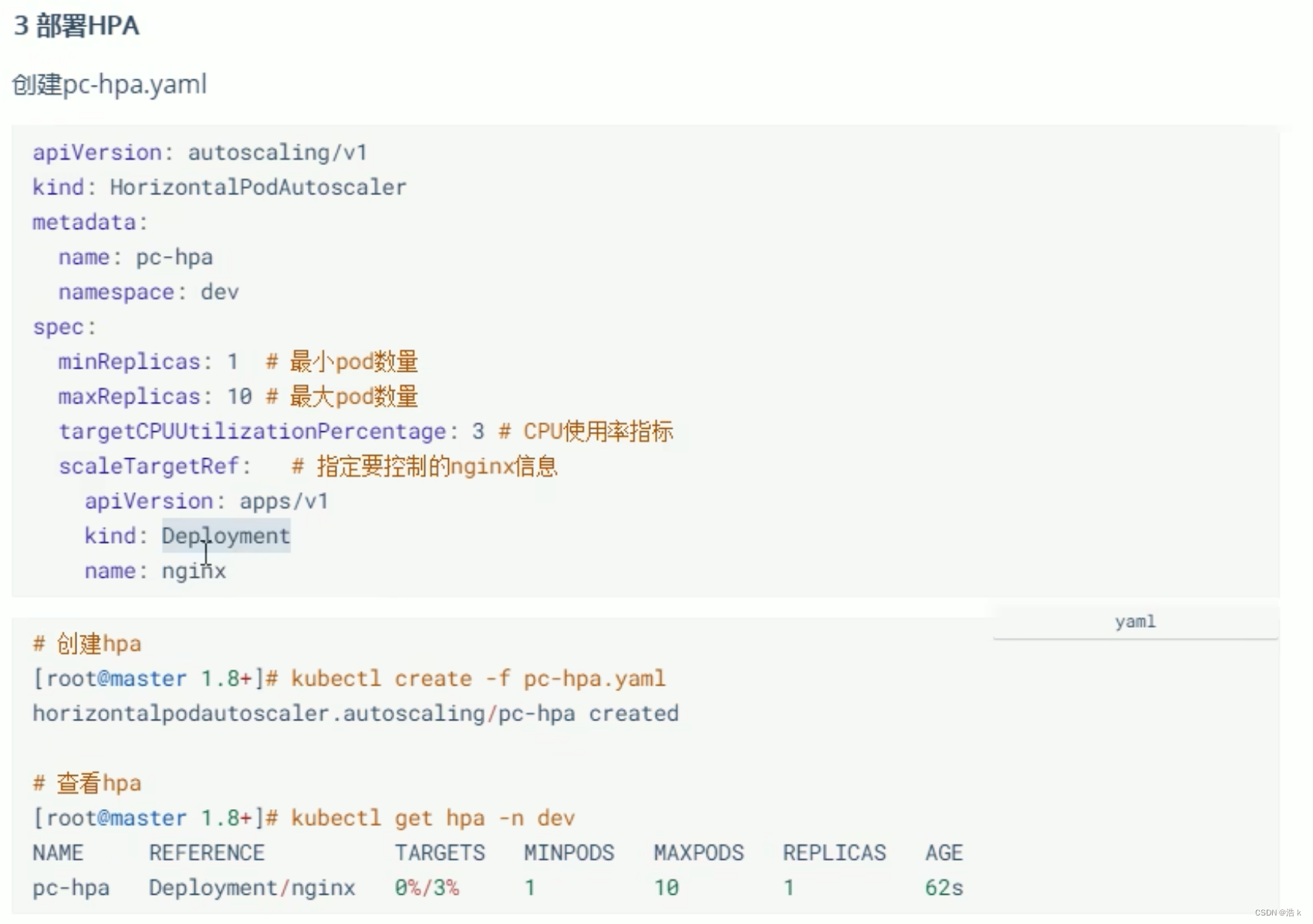

6.4 Escalador automático horizontal de pods (HPA)

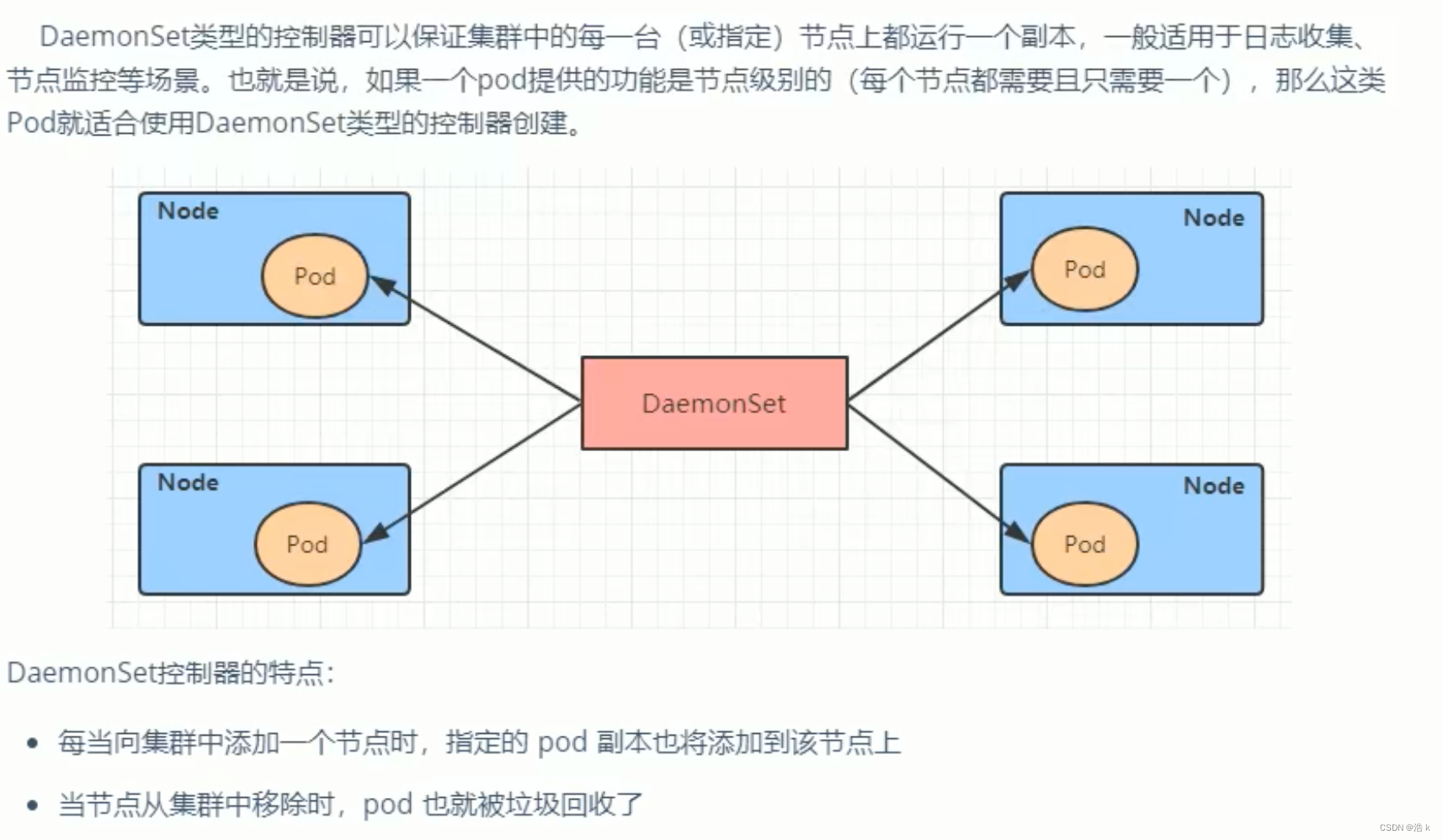

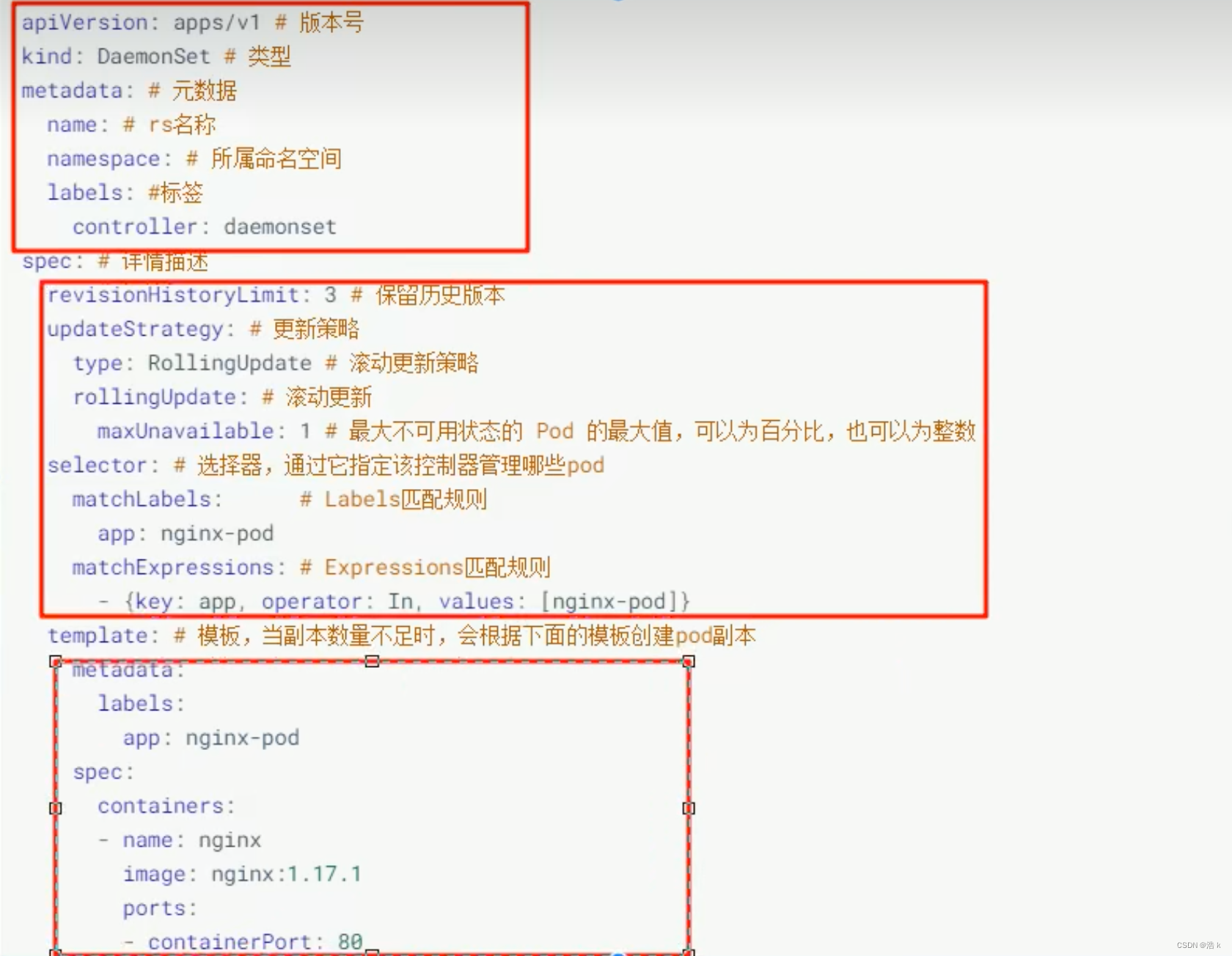

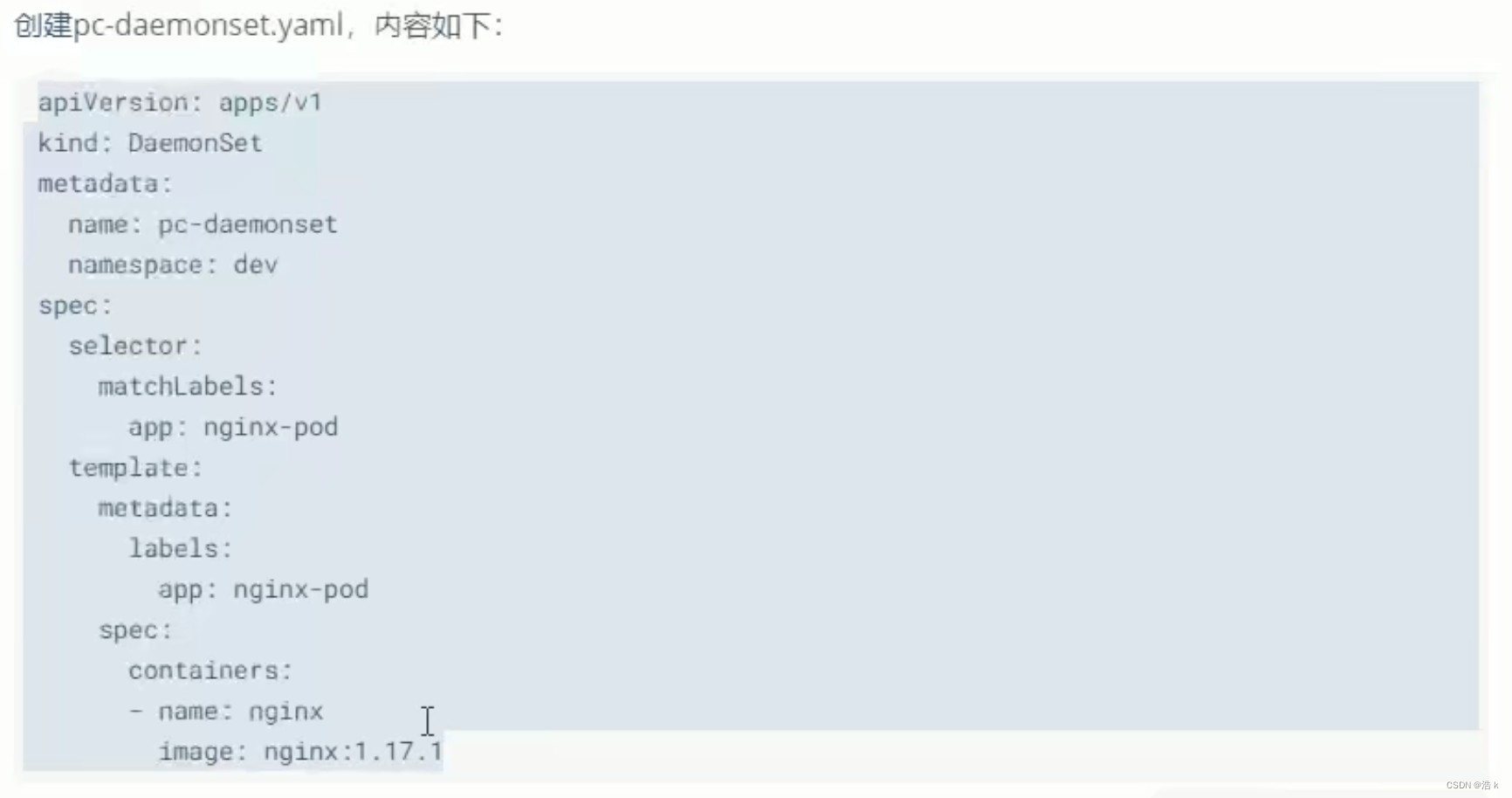

6.5 Conjunto de demonios (DS)

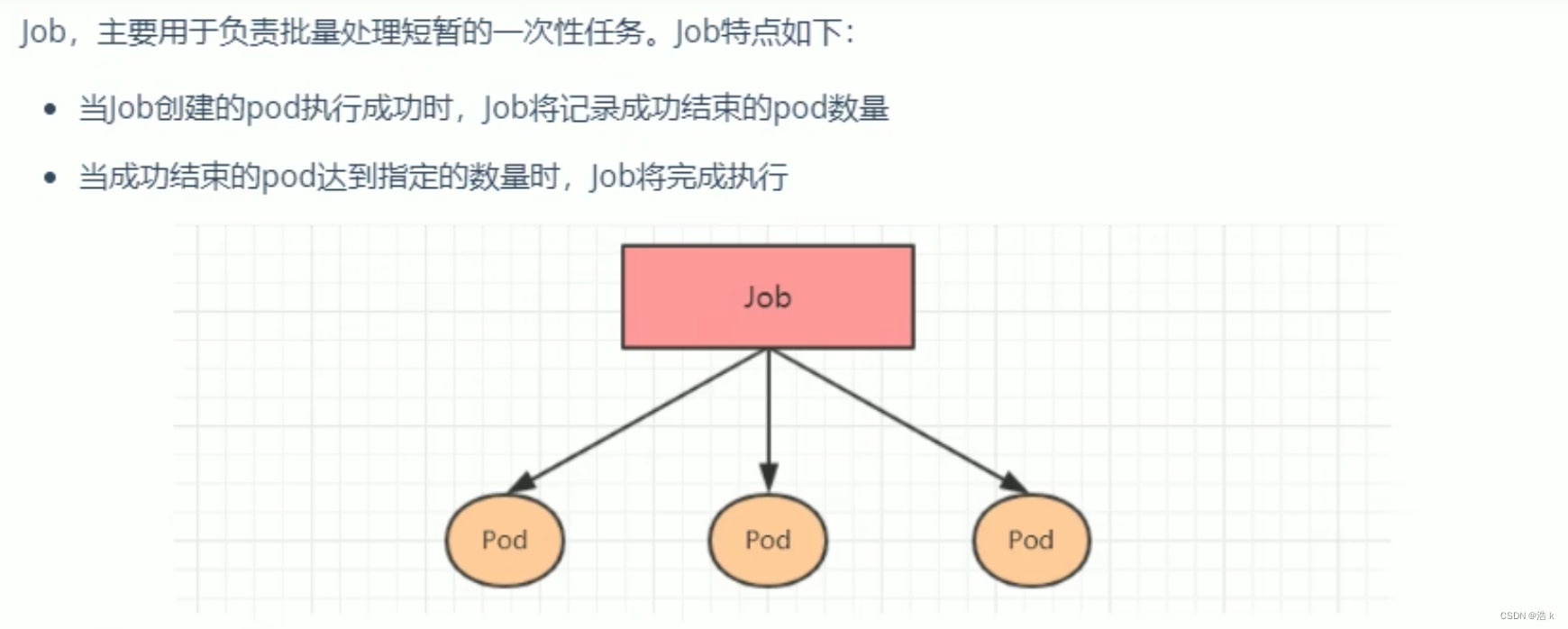

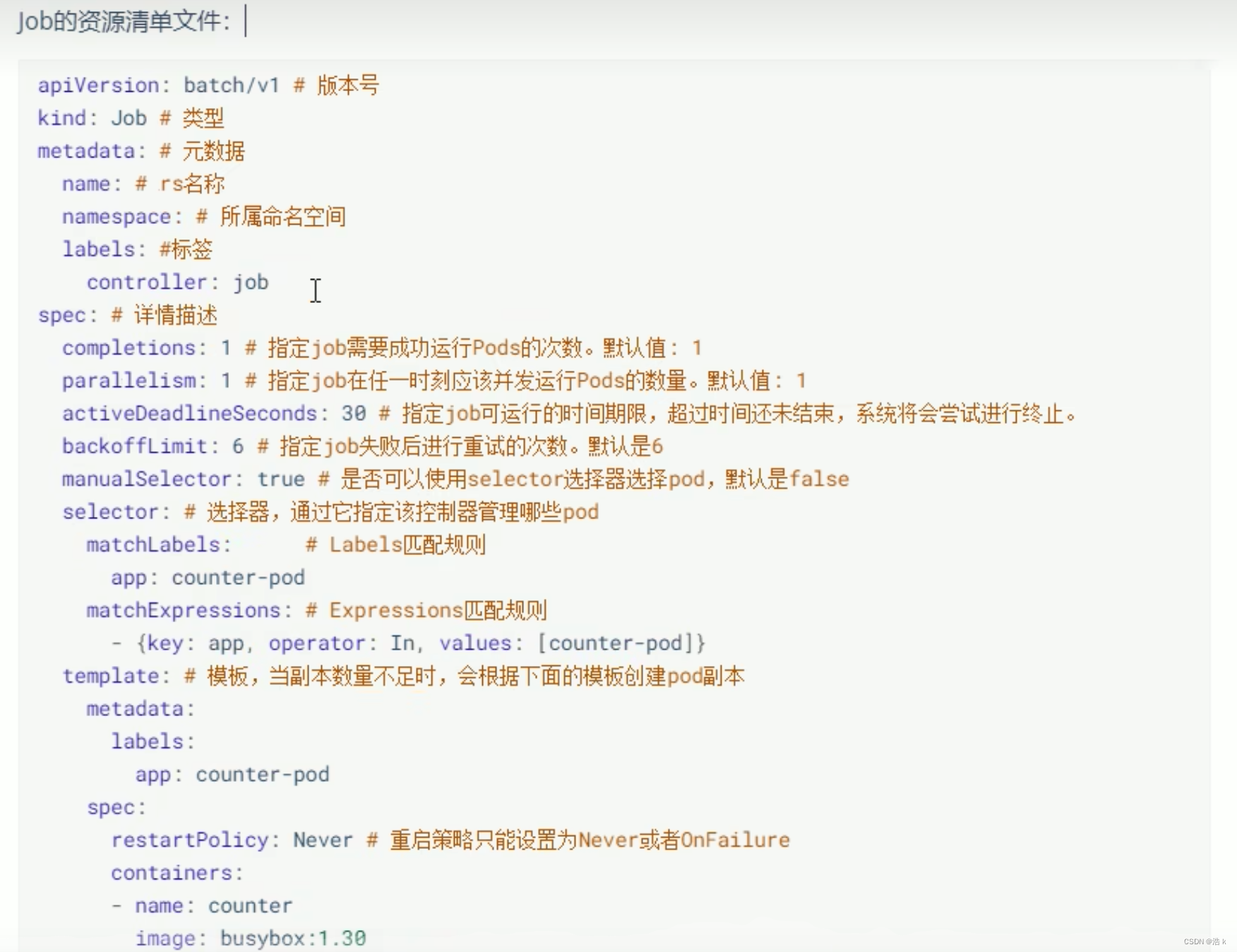

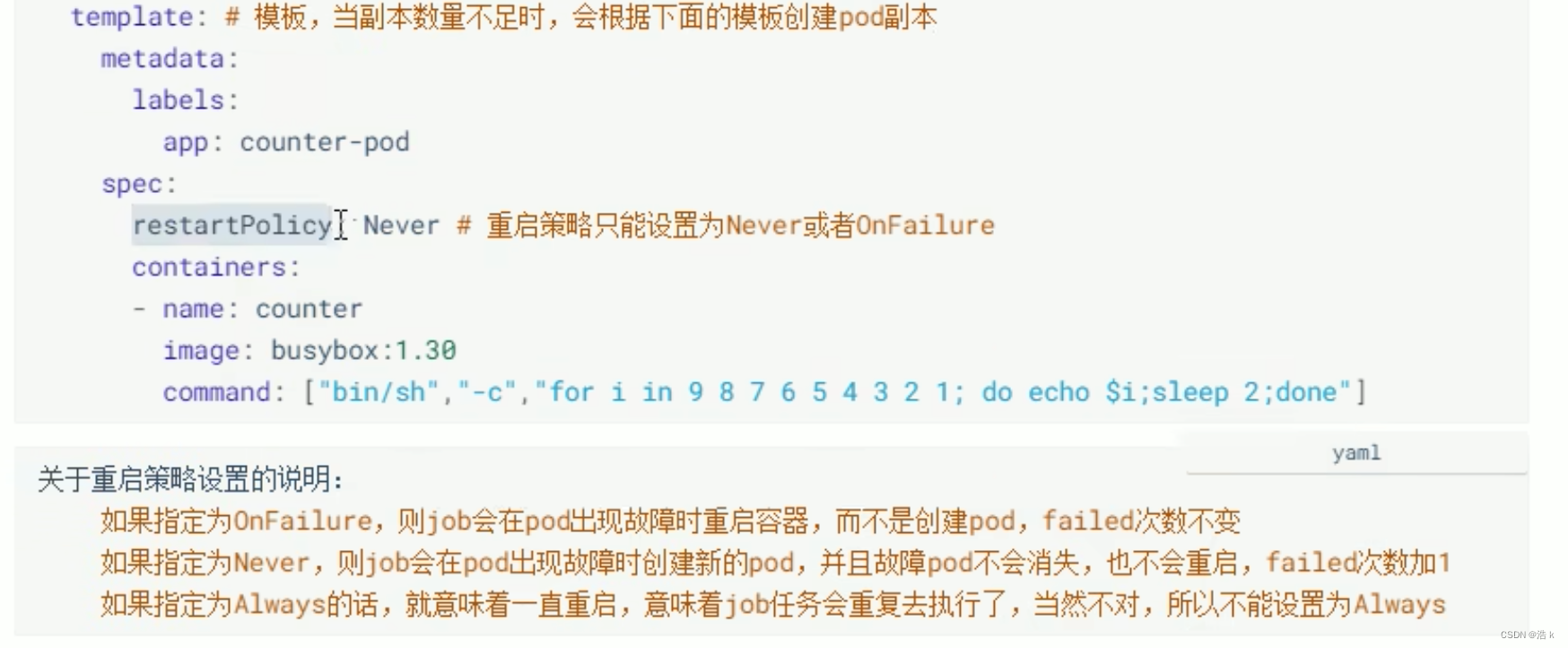

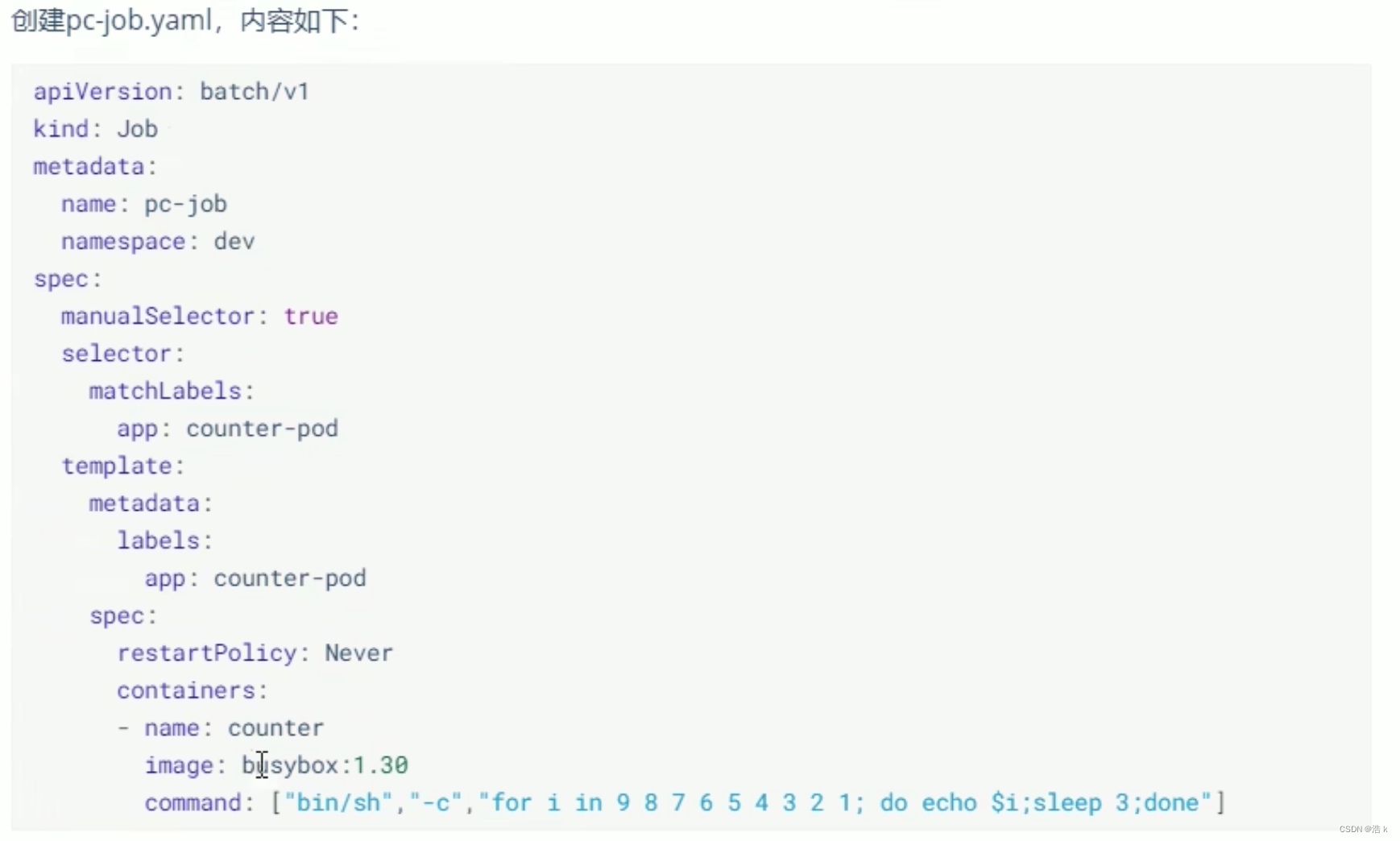

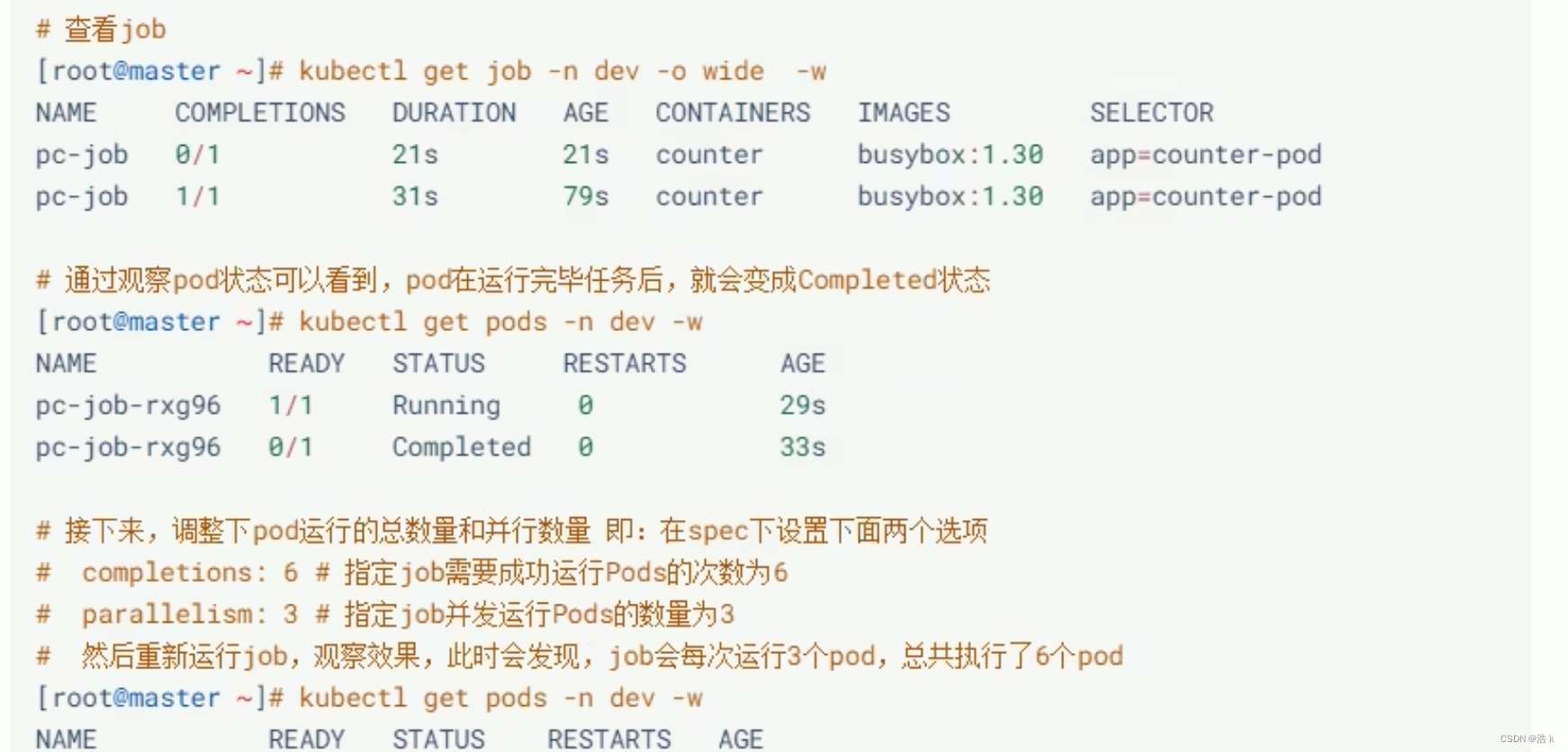

6.6 Trabajo

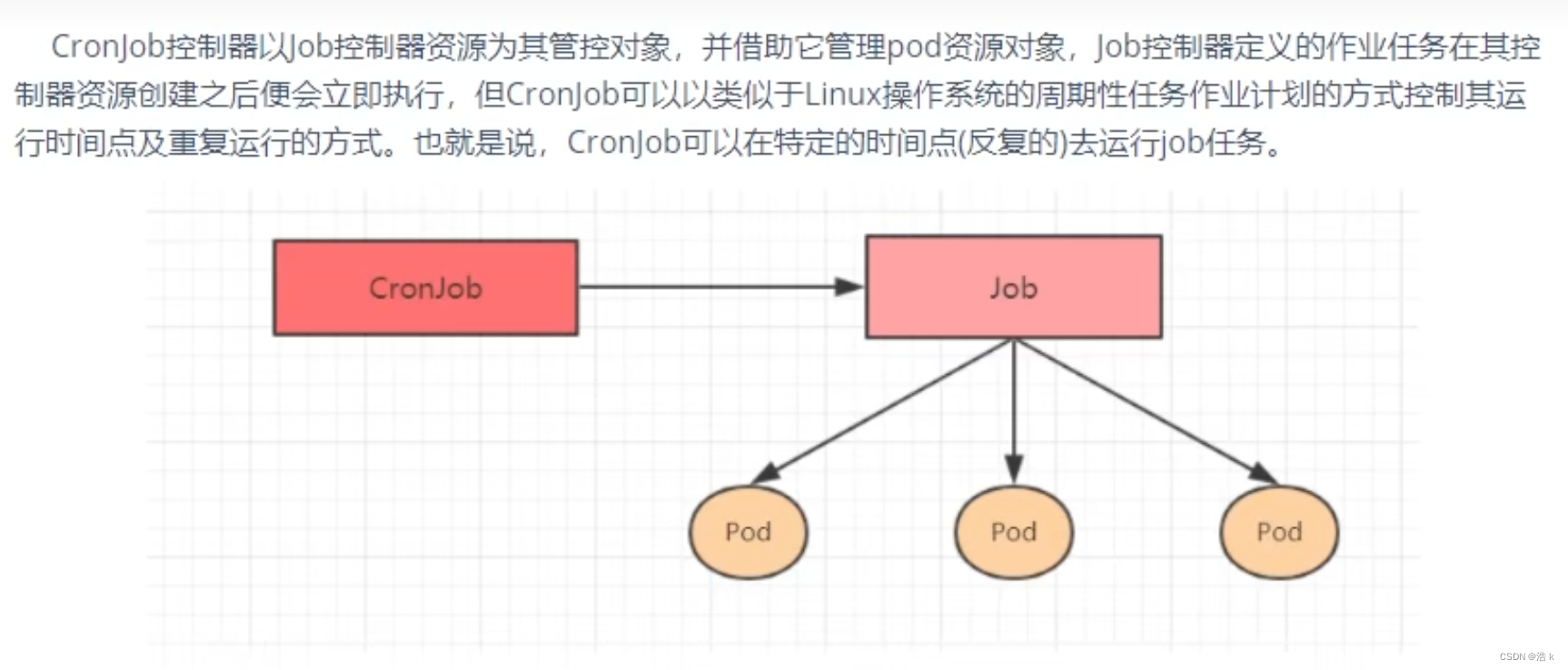

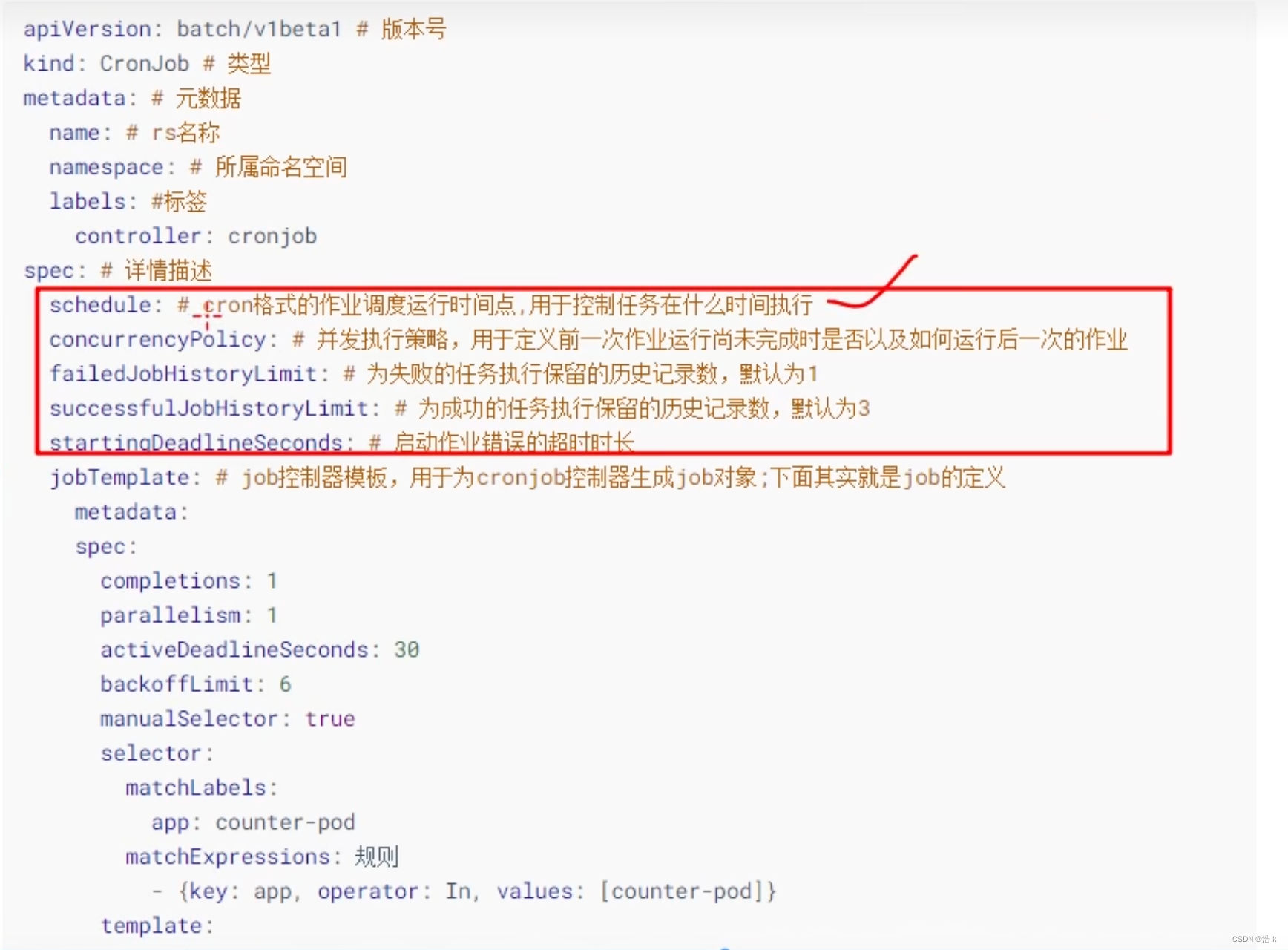

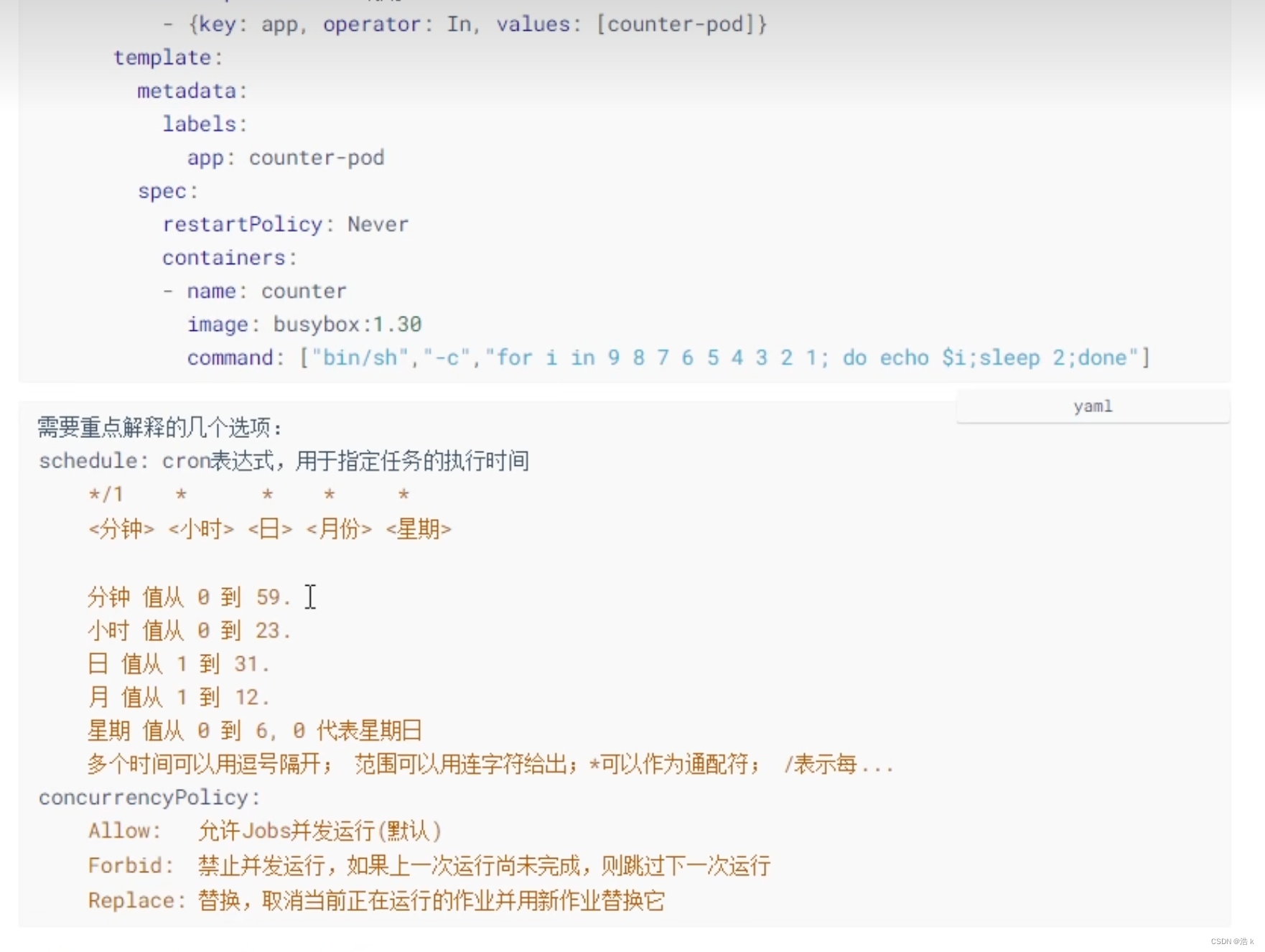

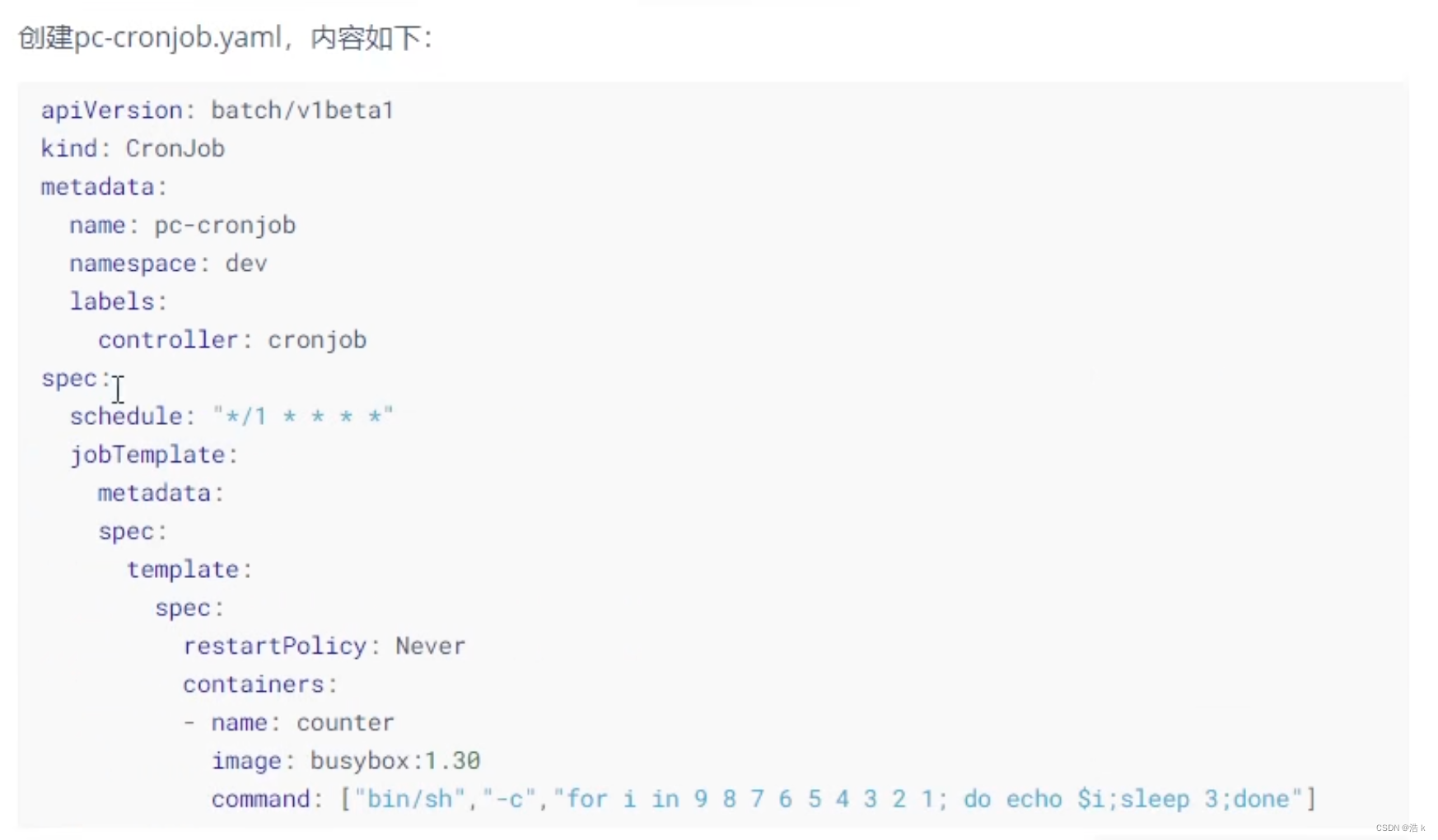

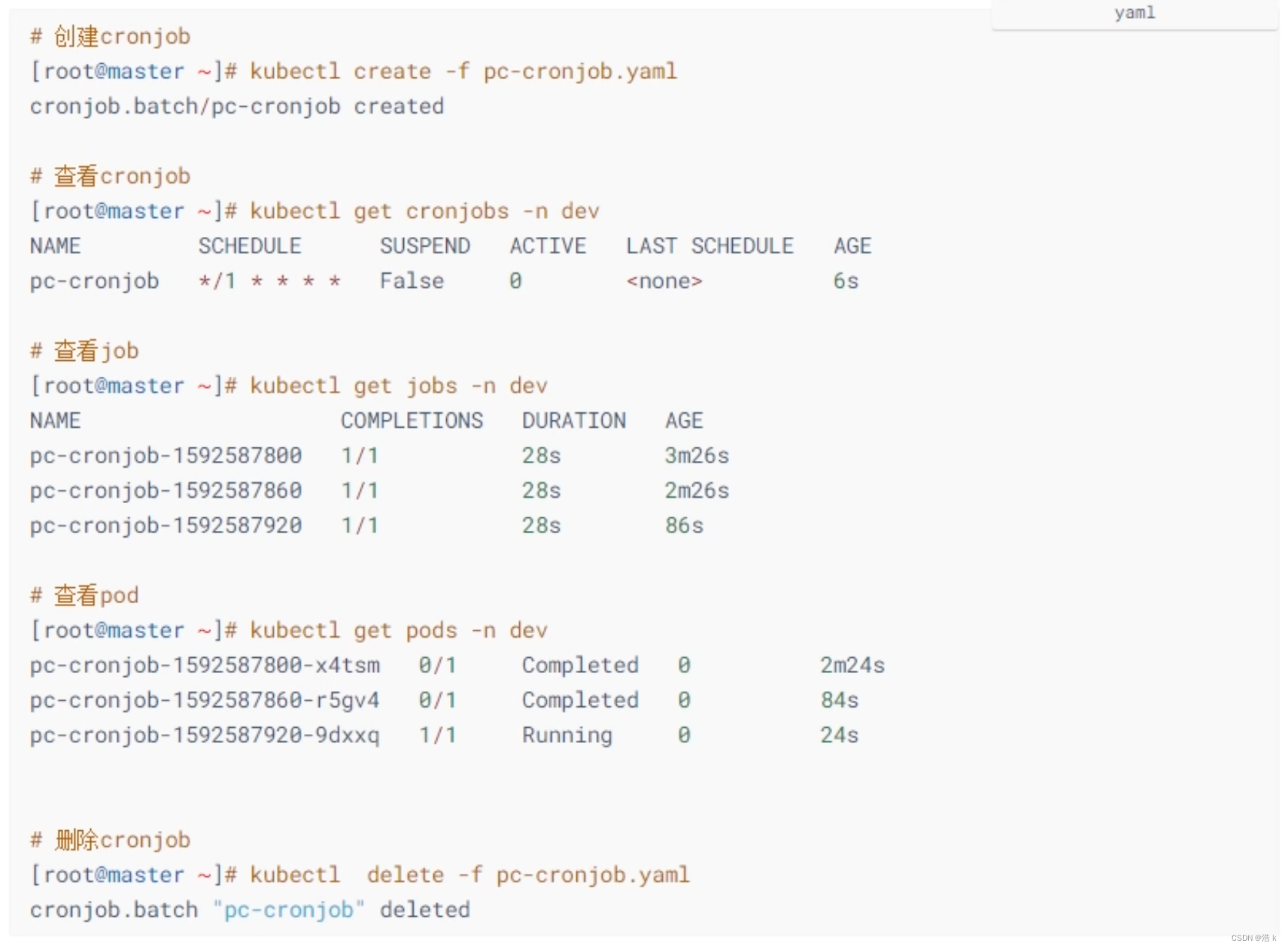

6.7 Trabajo programado (CJ)

7. Explicación detallada del Servicio

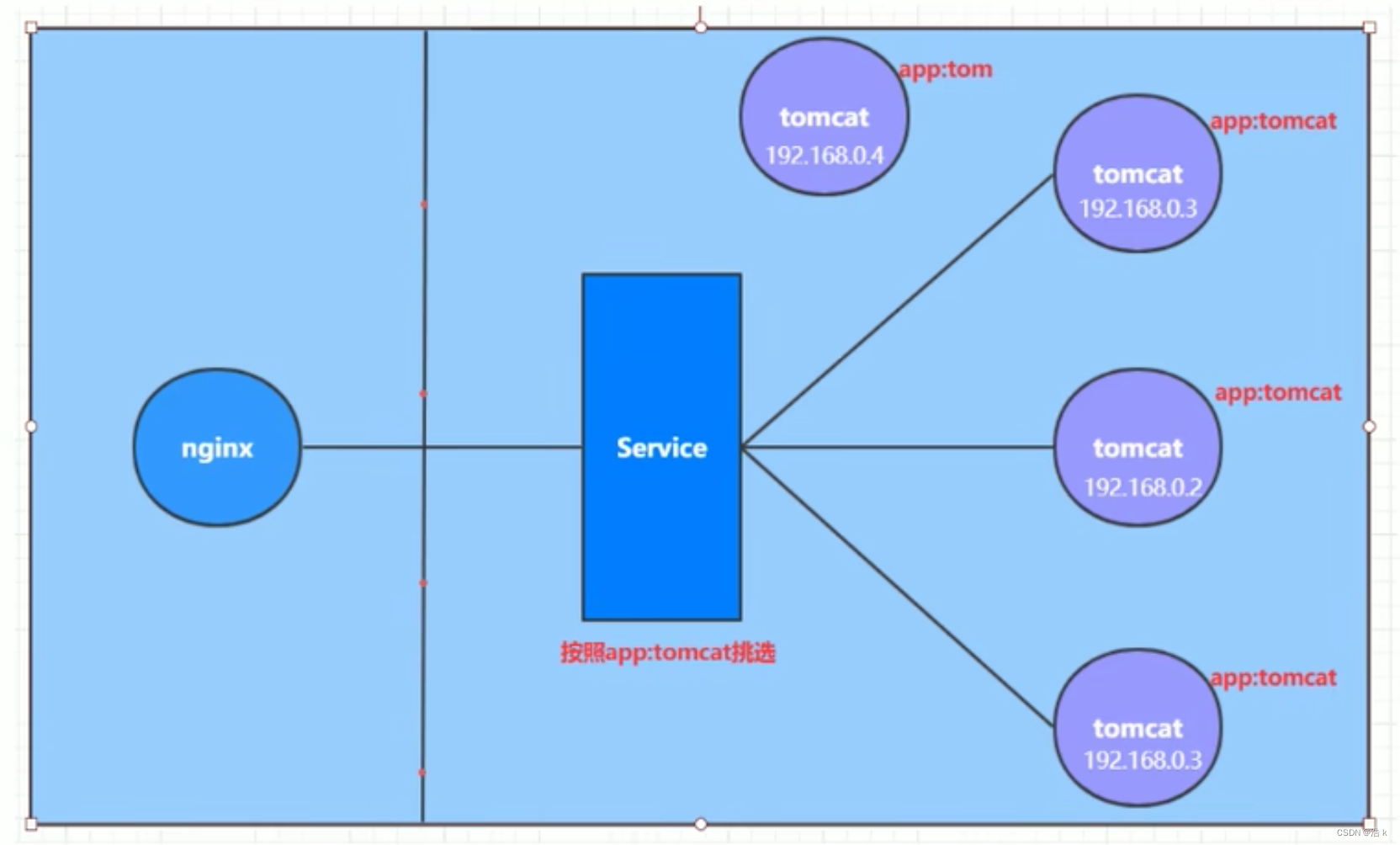

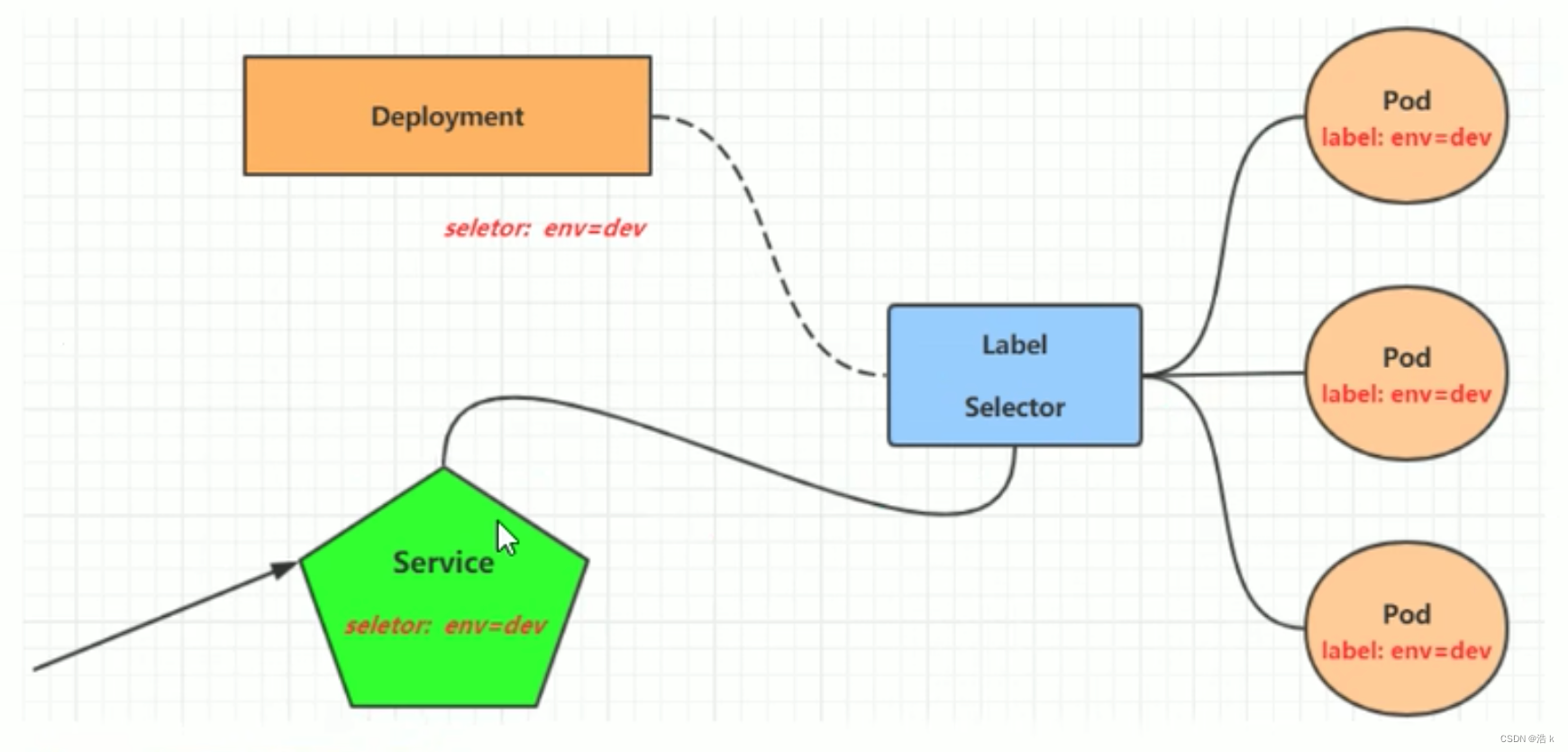

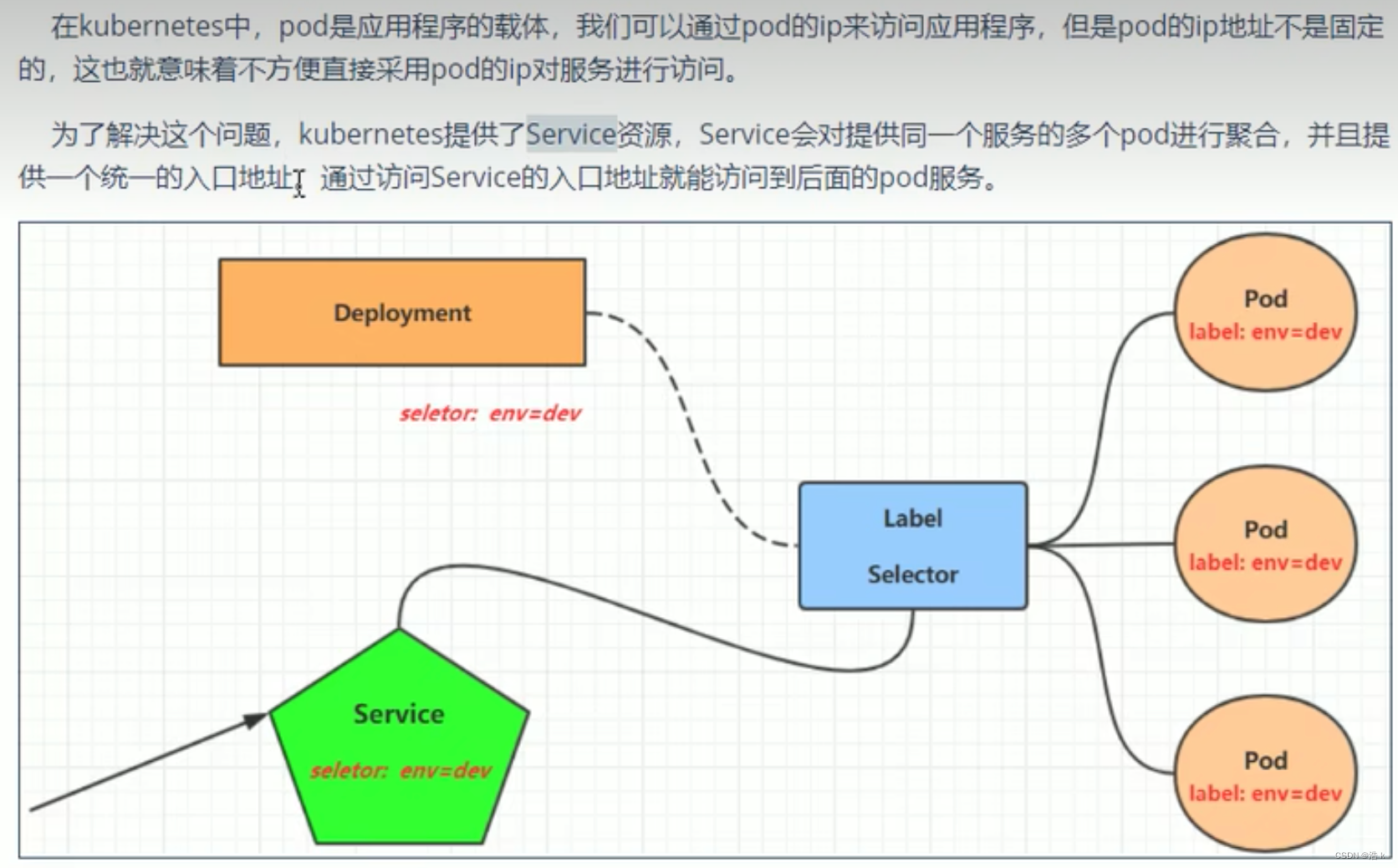

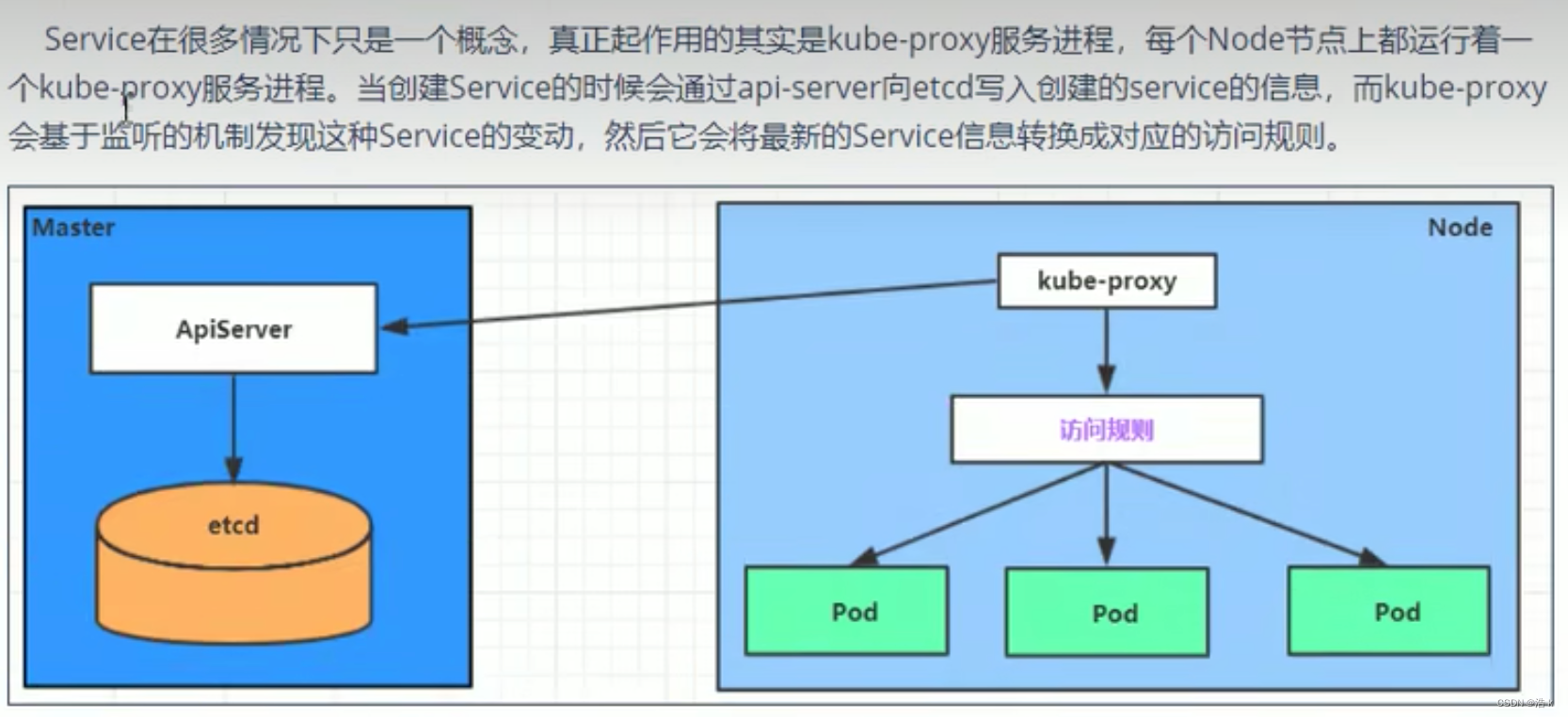

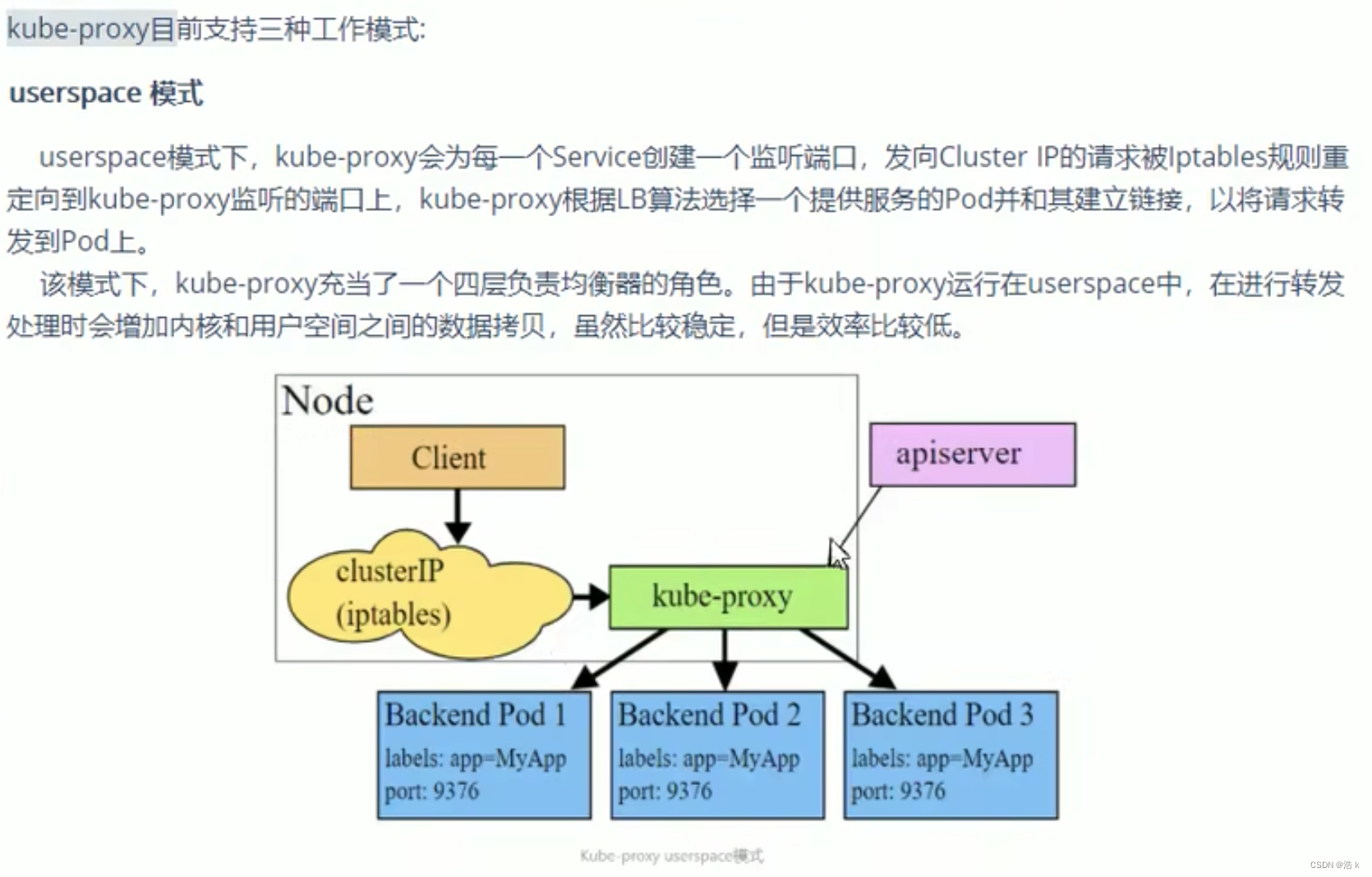

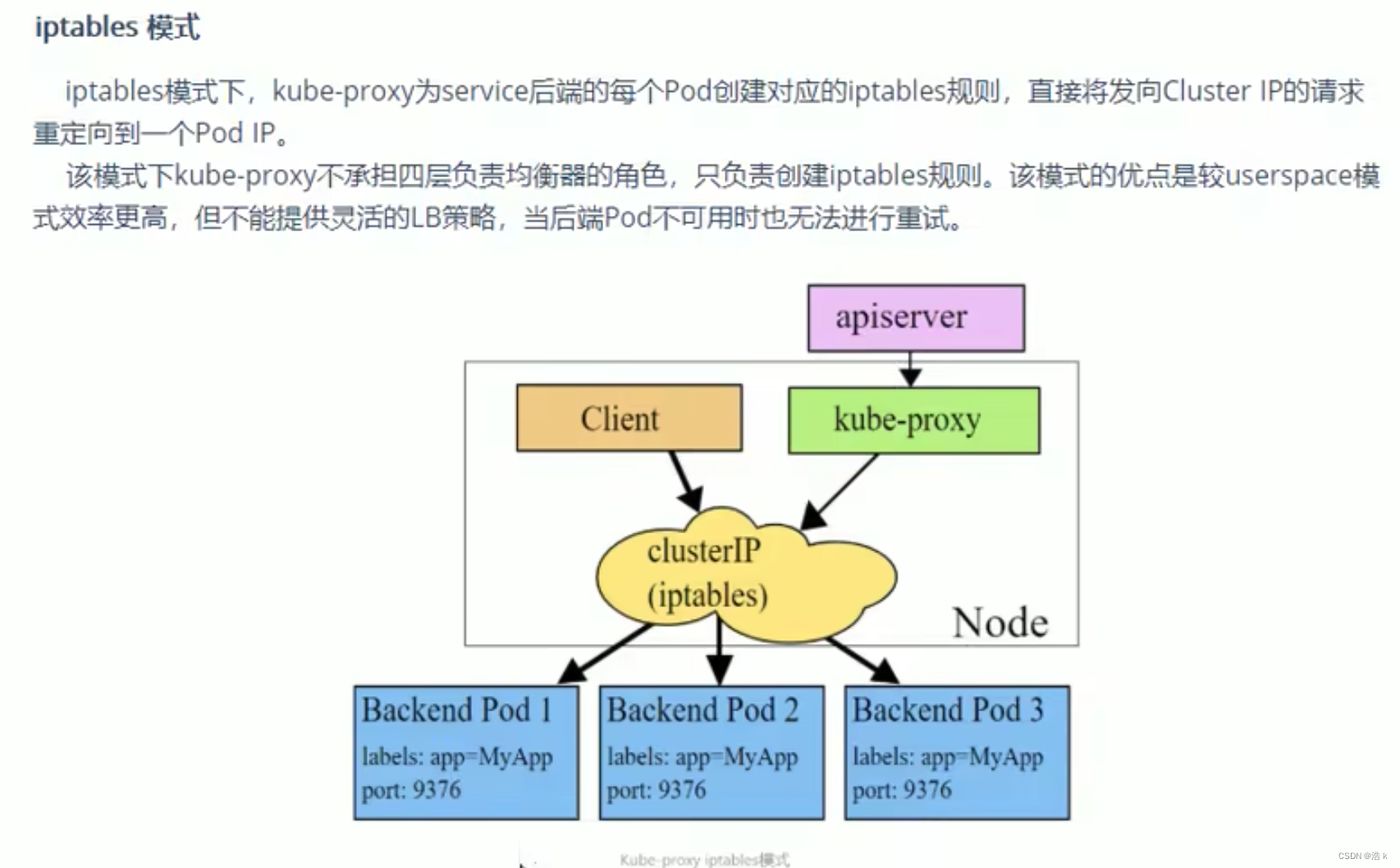

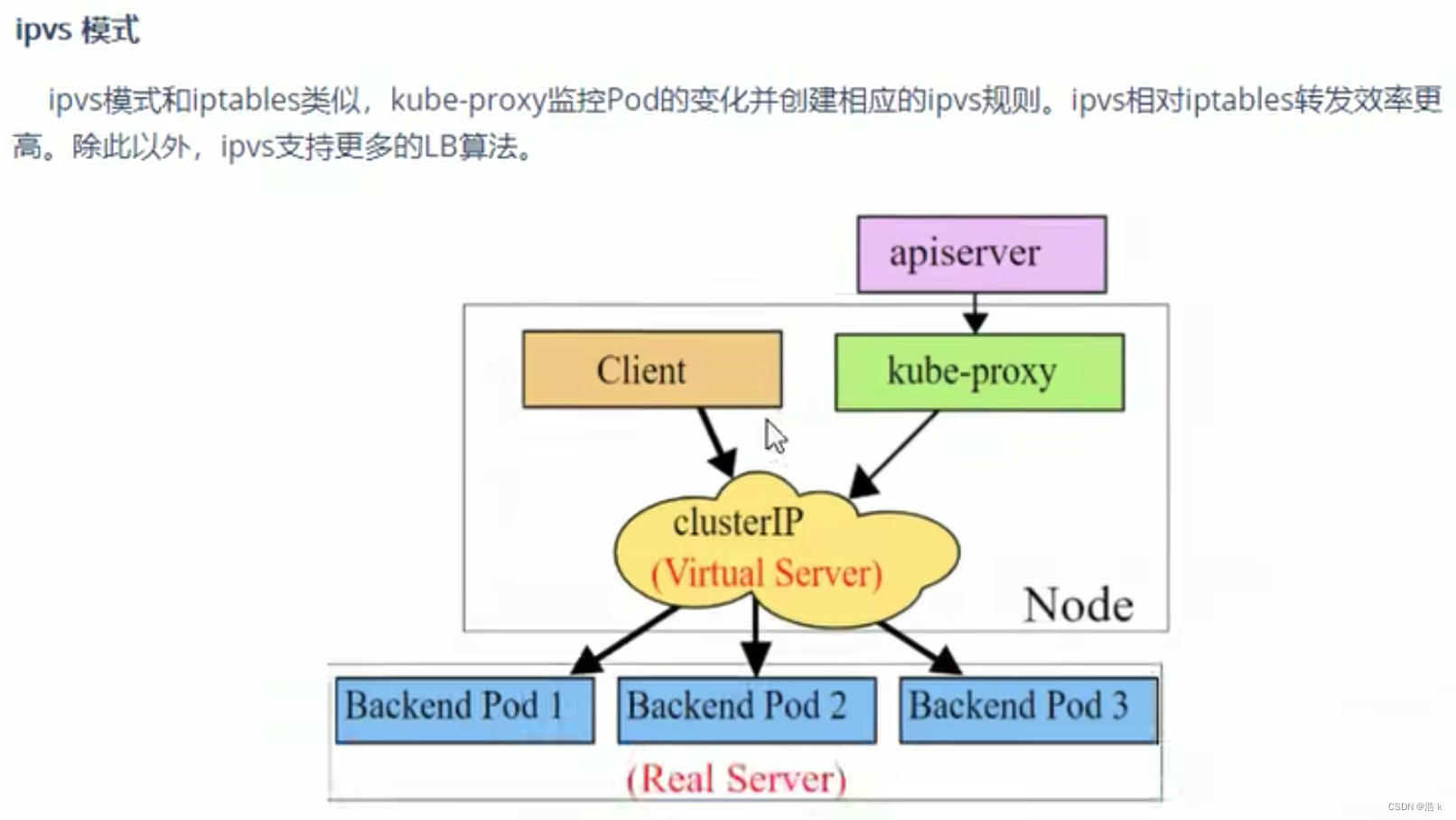

7.1 introducción del servicio

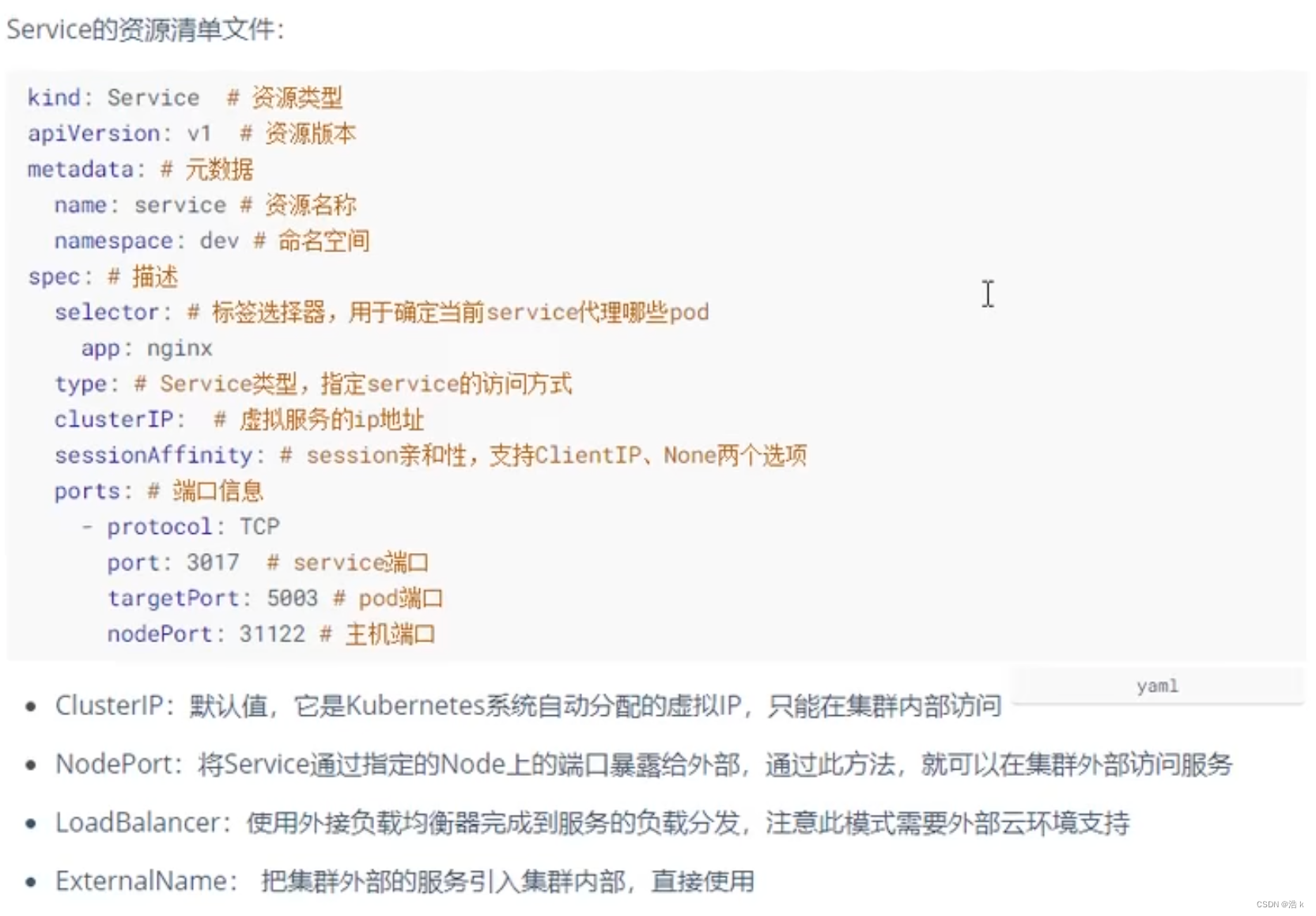

7.2 tipo de servicio

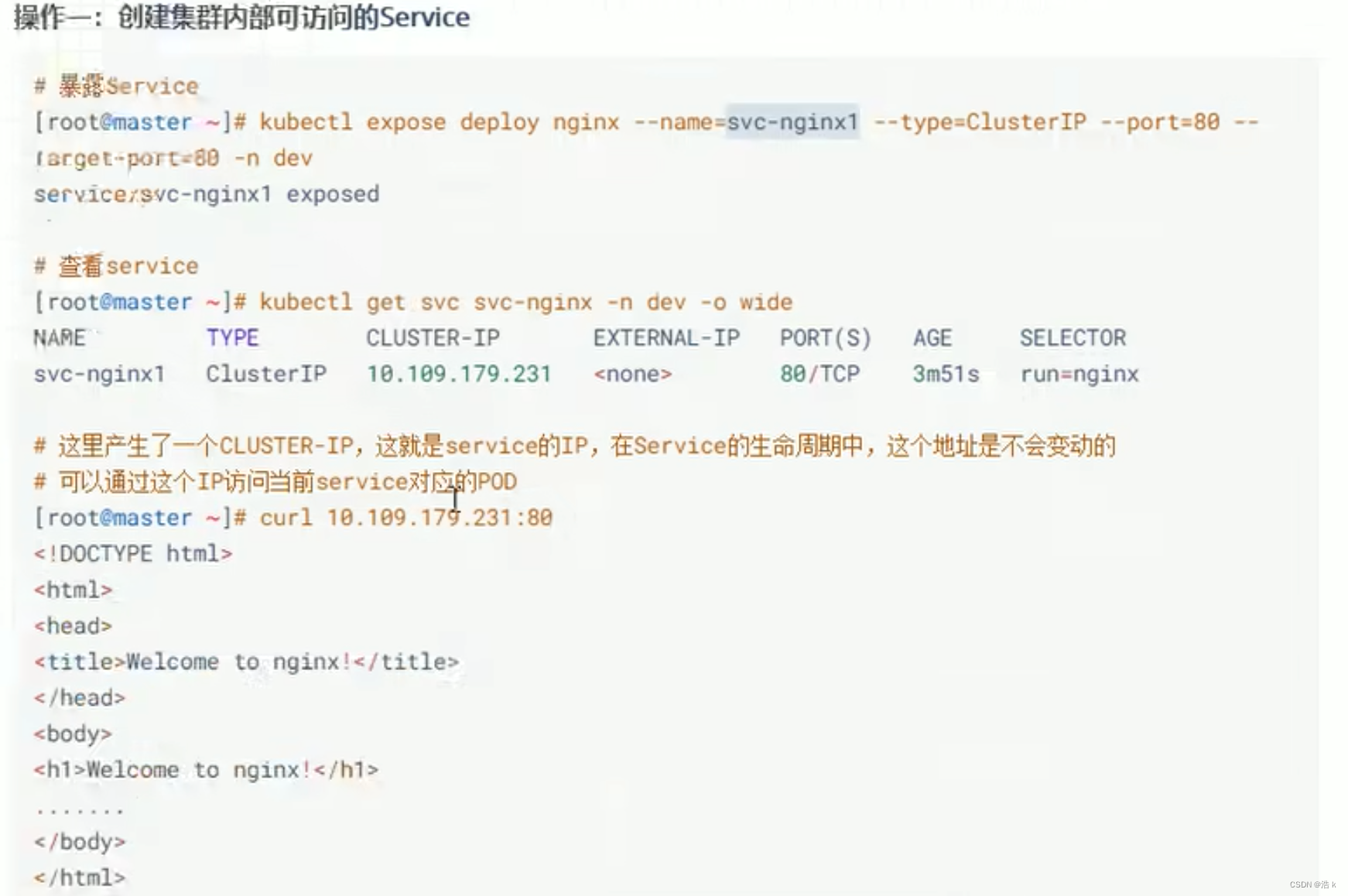

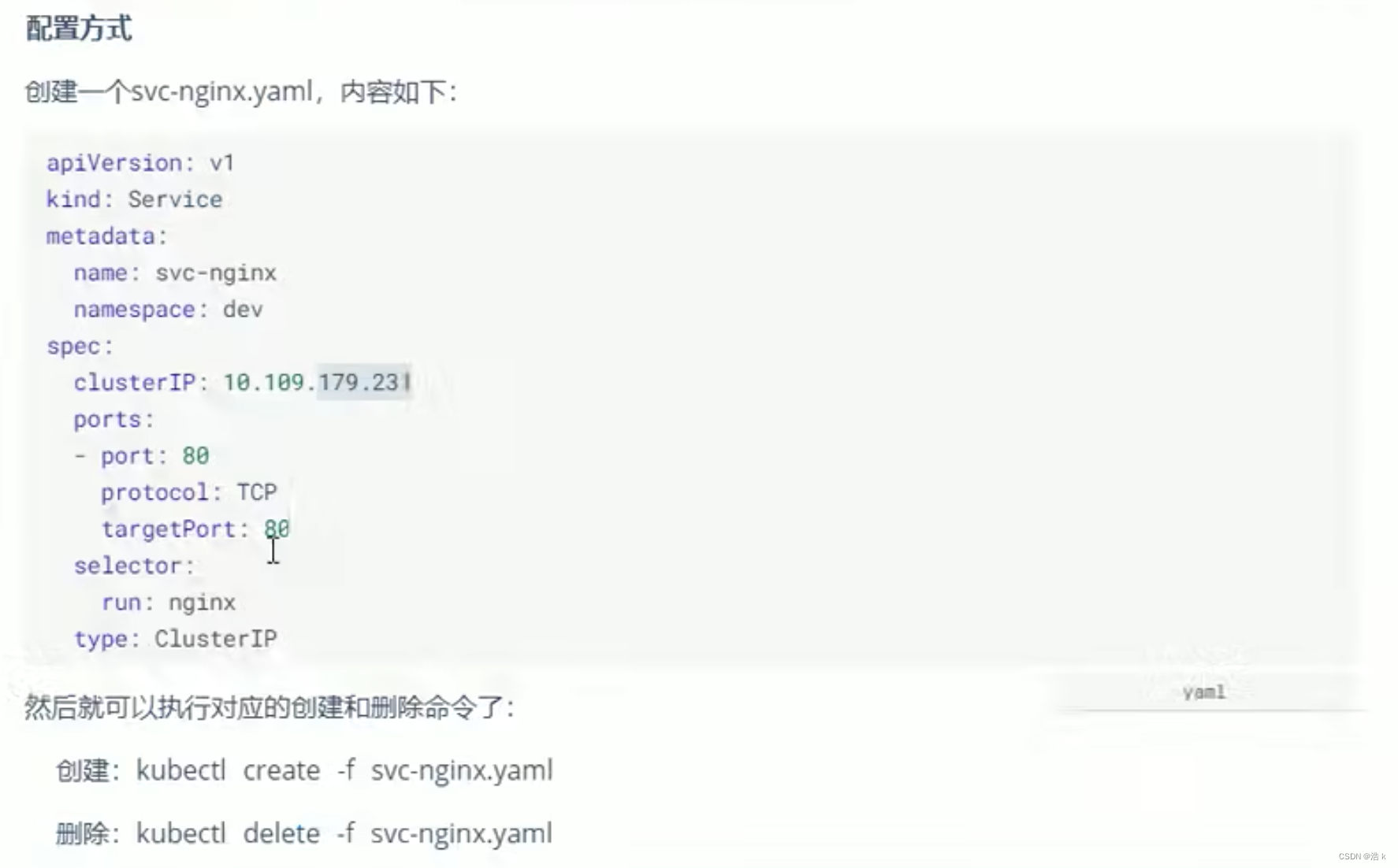

7.3 uso del servicio

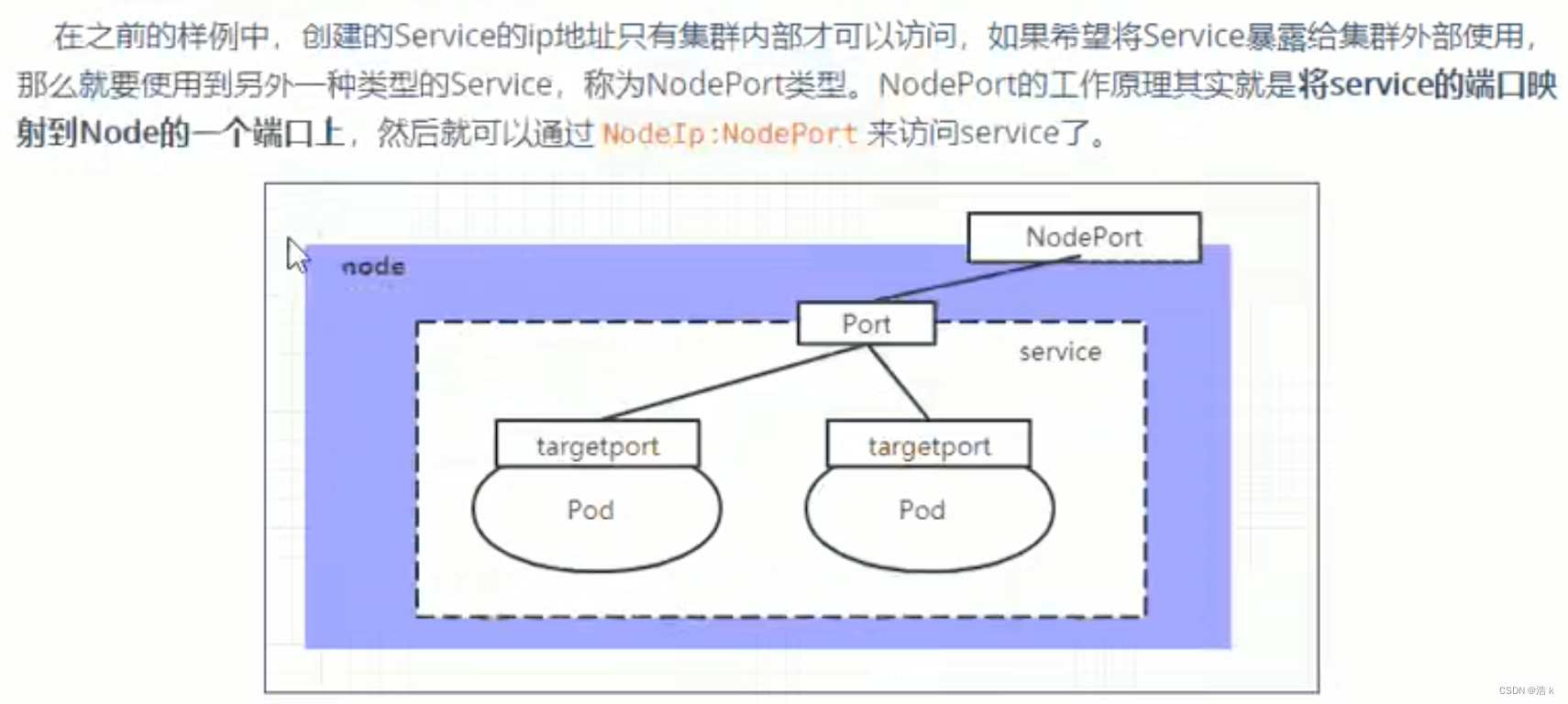

7.3.4 Servicio de tipo NodePort

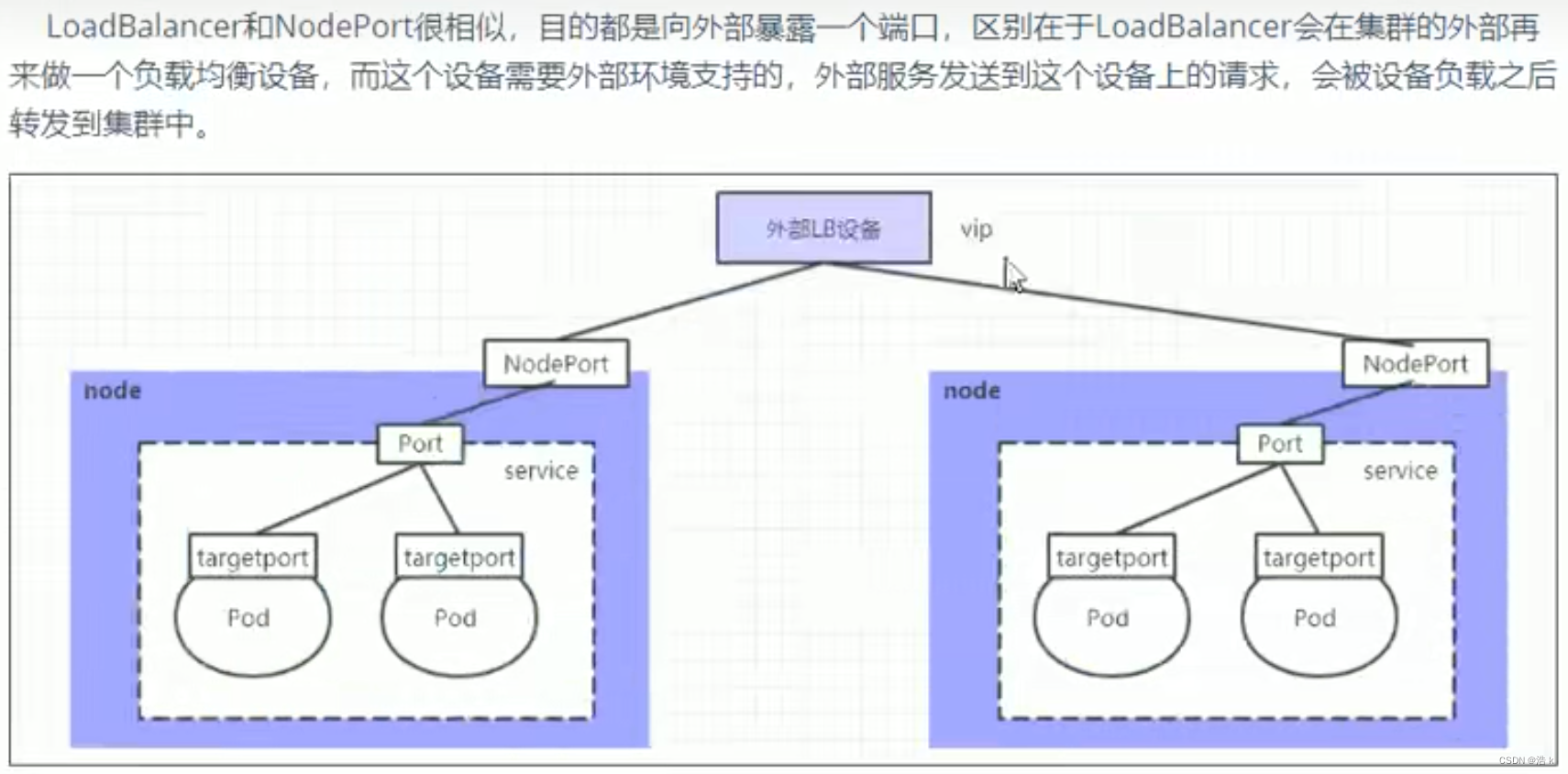

7.3.5 Servicio de tipo LoadBalancer

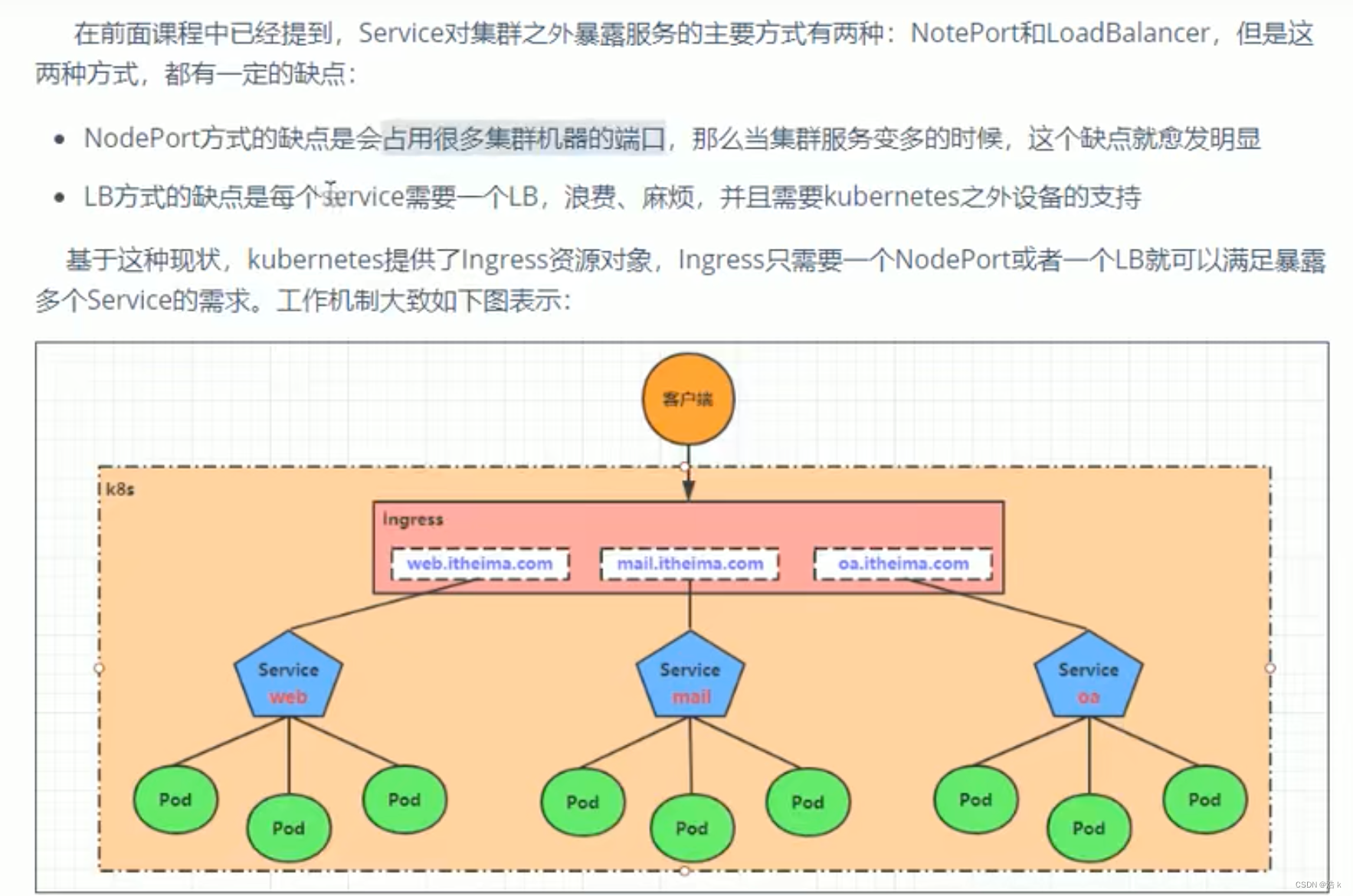

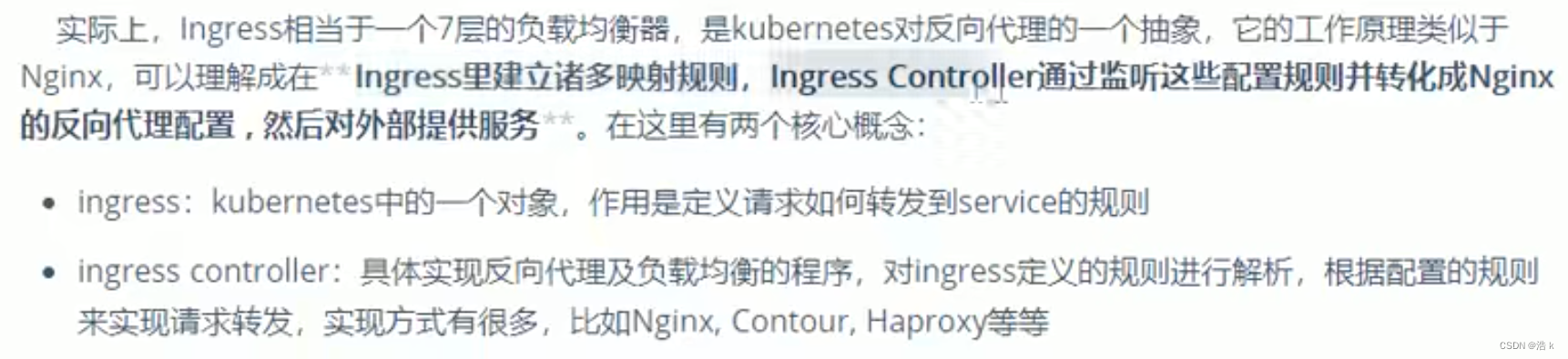

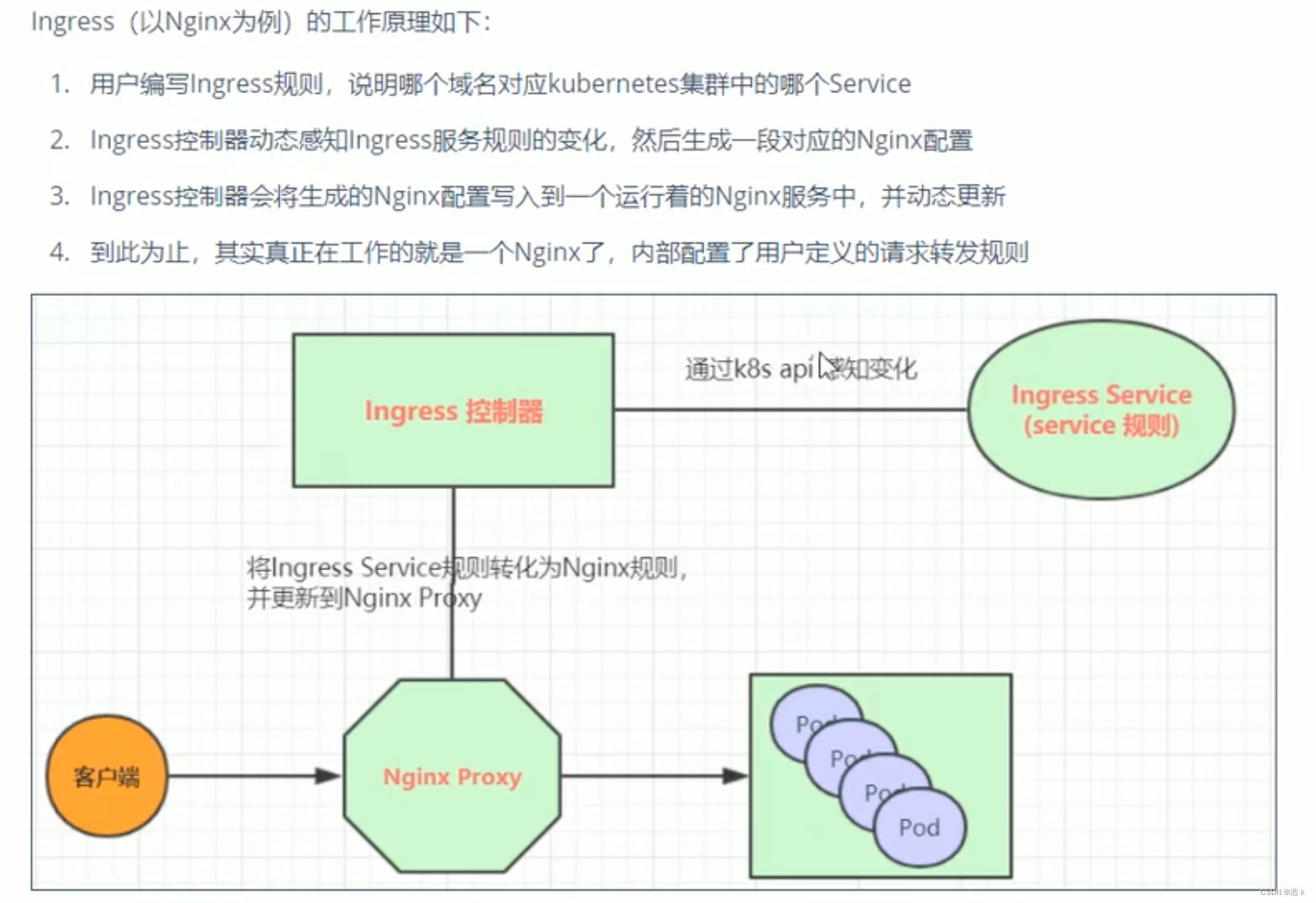

7.4 Introducción a Ingress

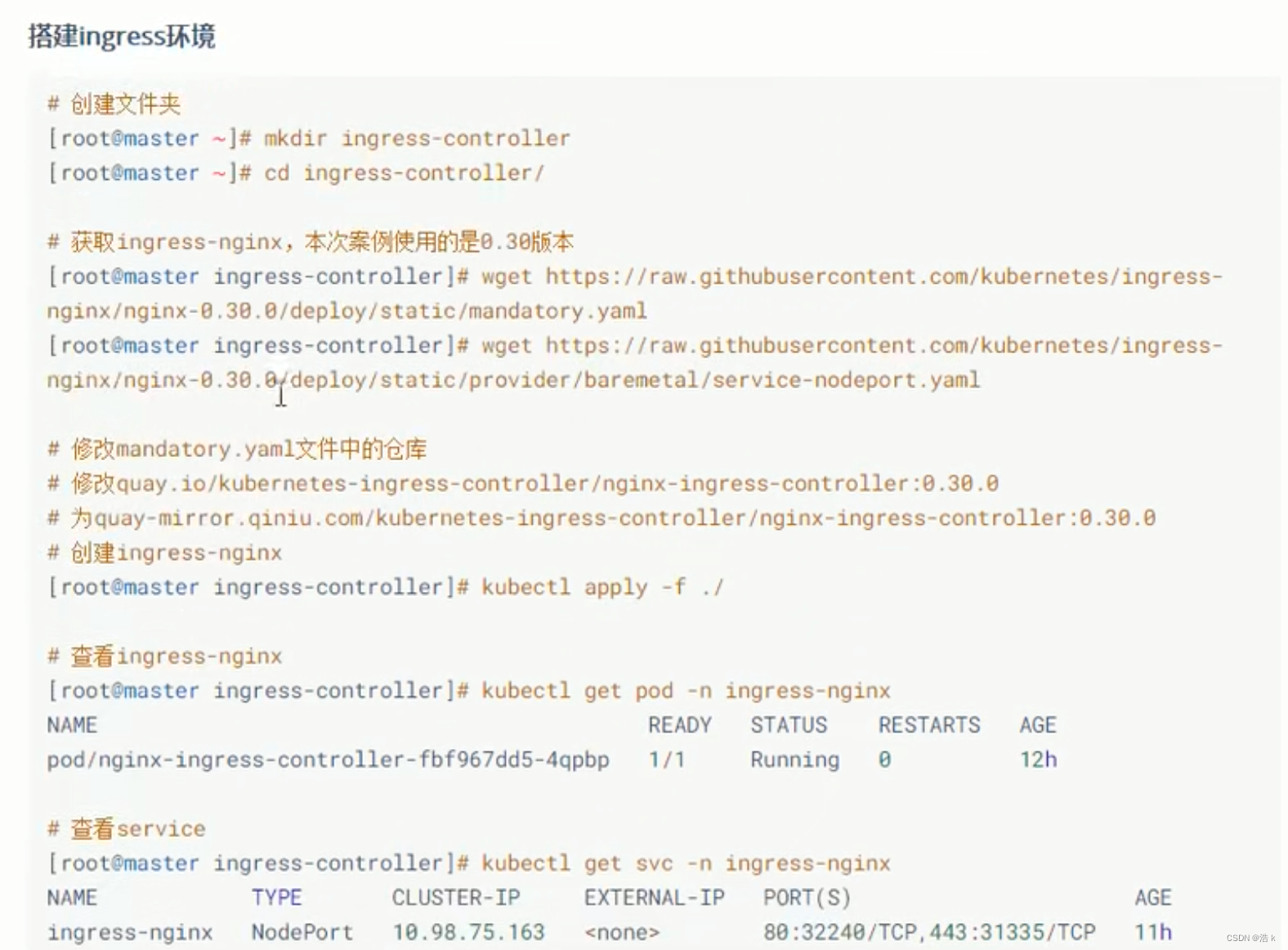

7.4.1 Construcción del entorno

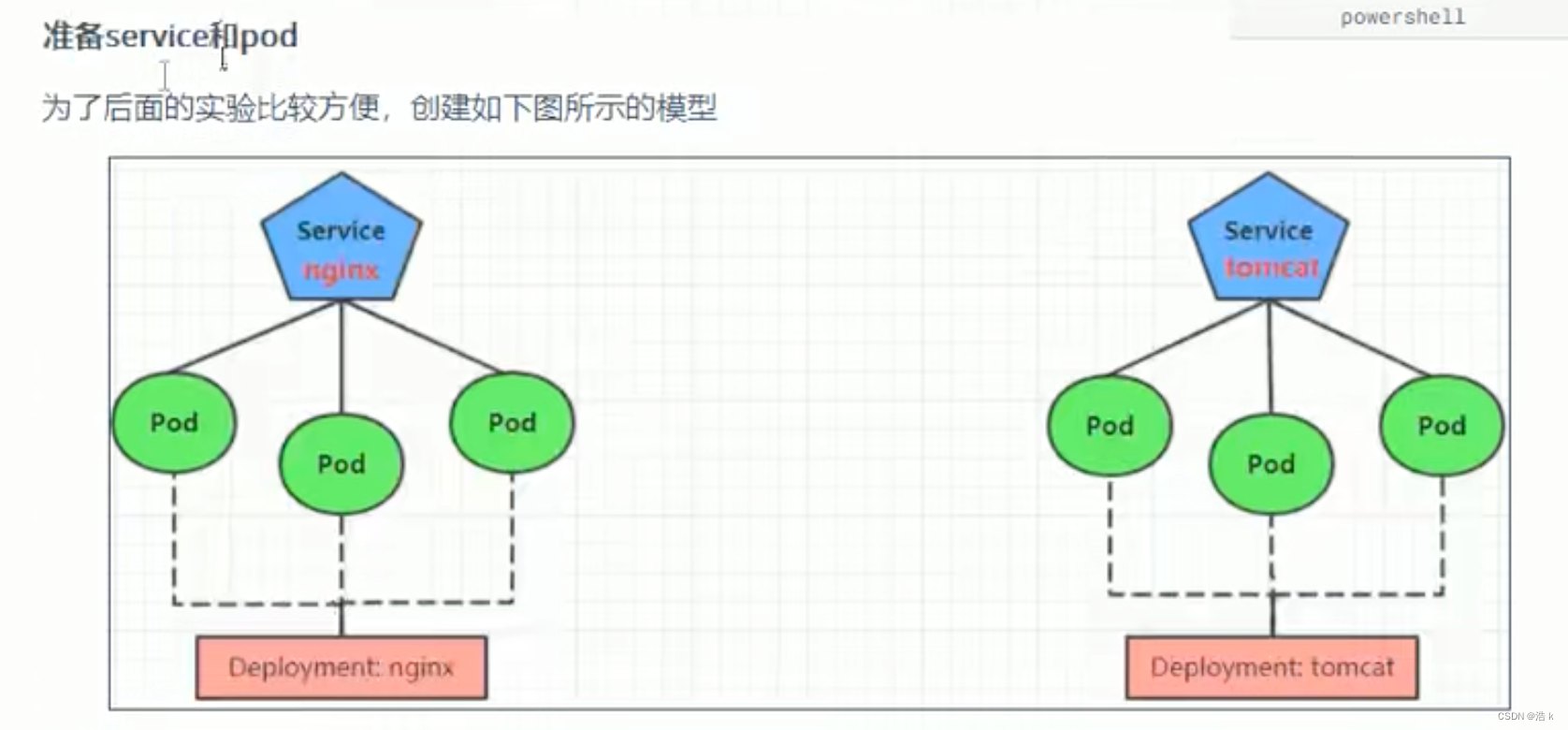

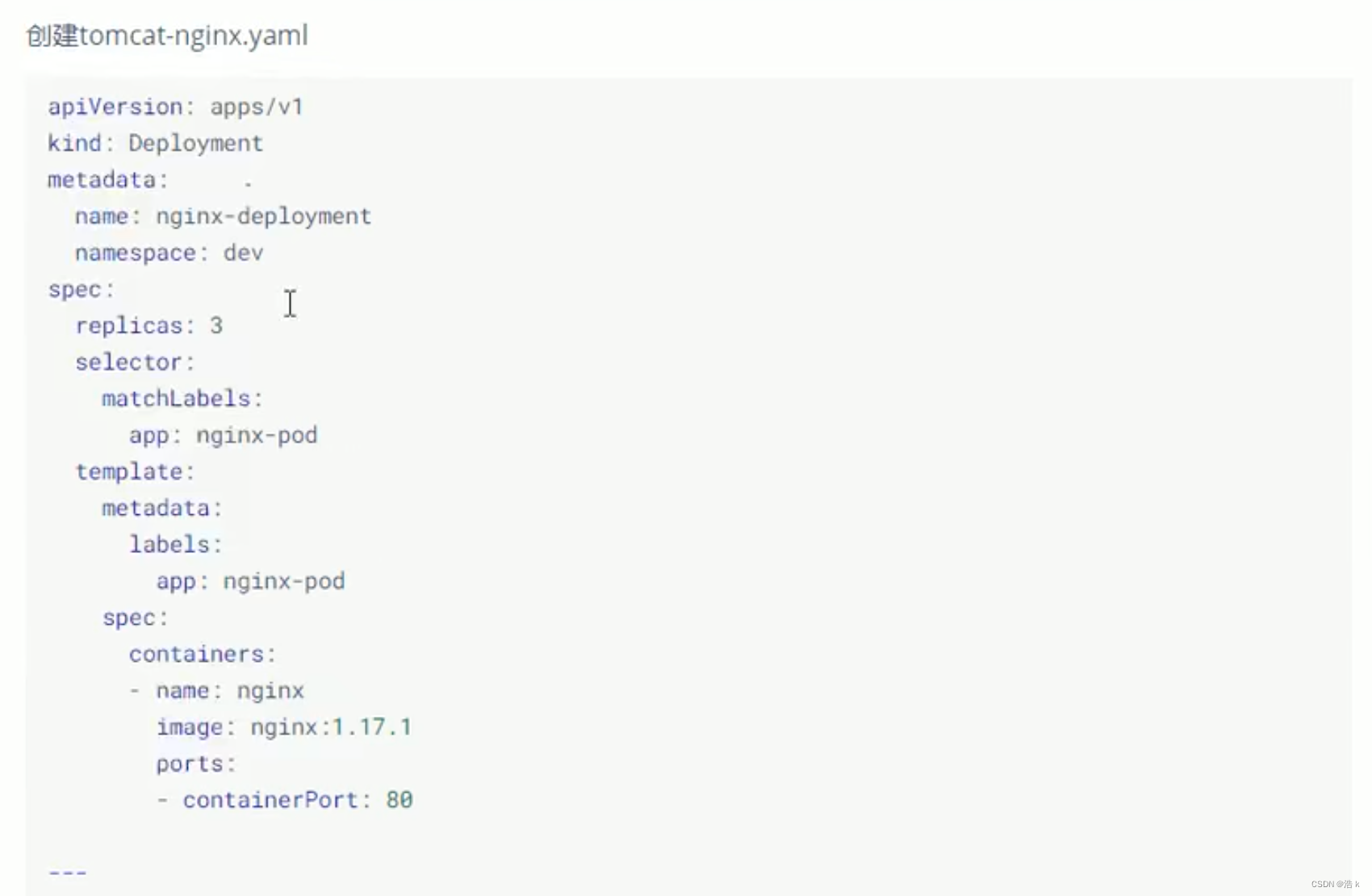

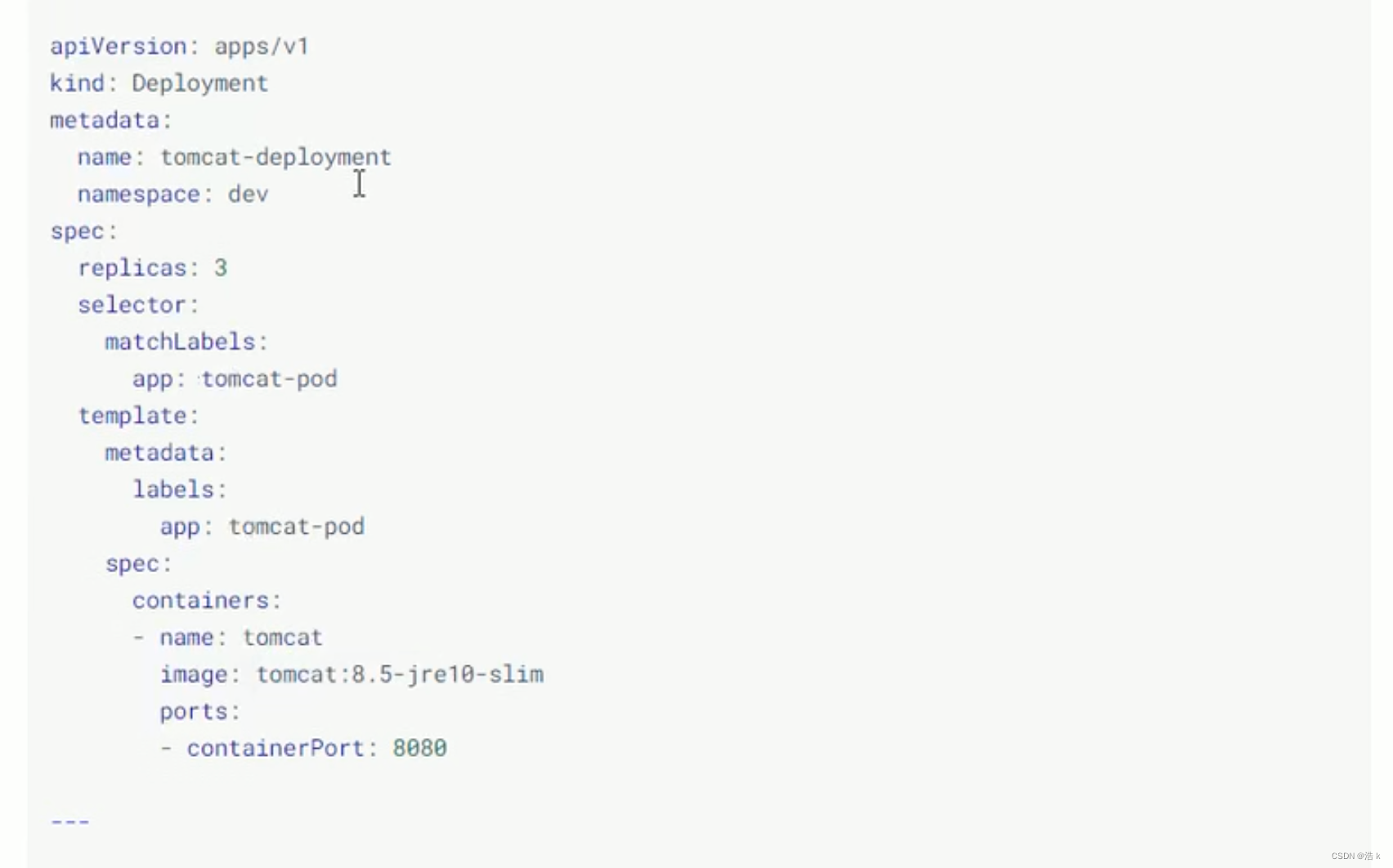

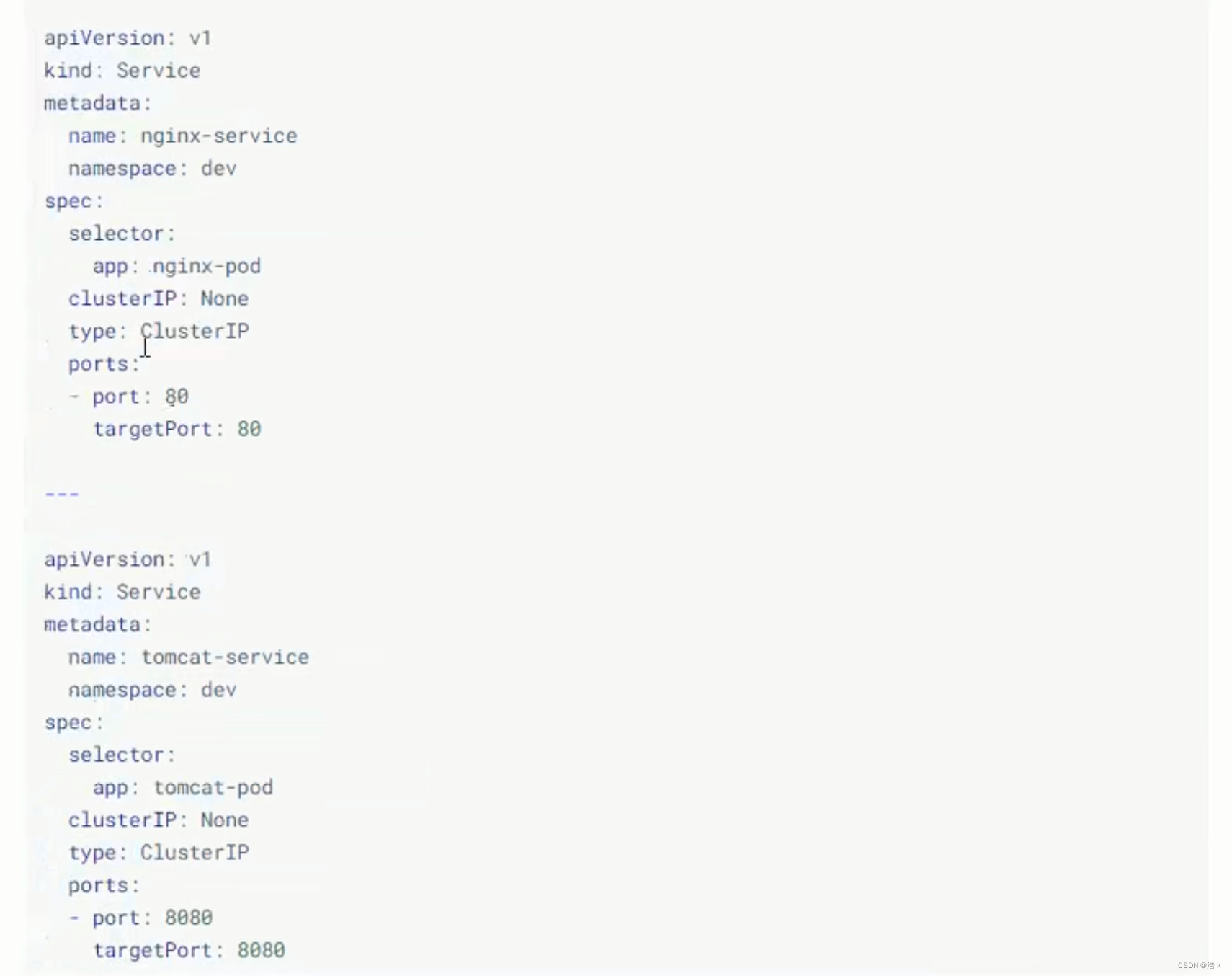

7.4.2 Preparar servicio y pod

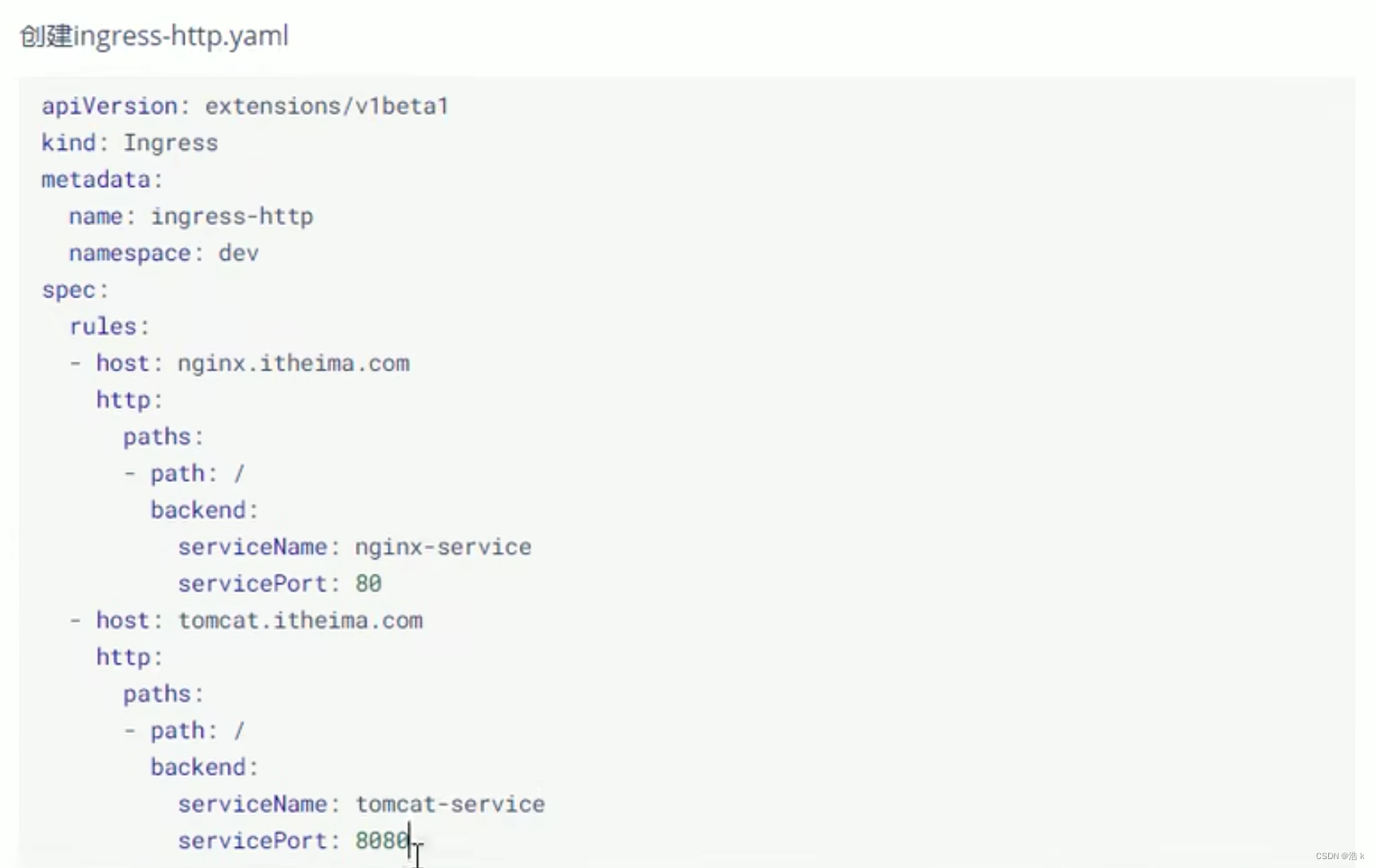

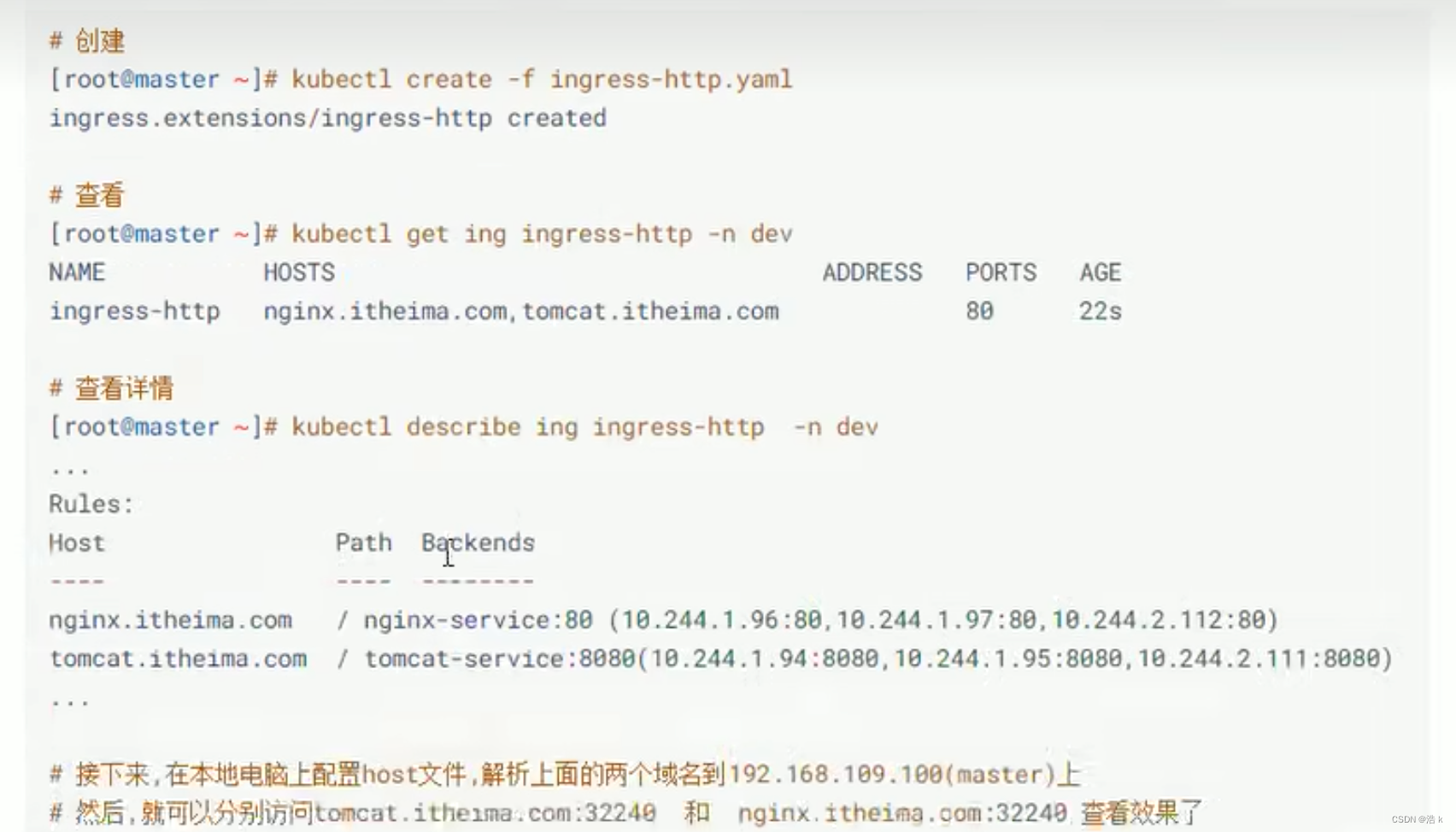

7.4.3 servidor proxy http

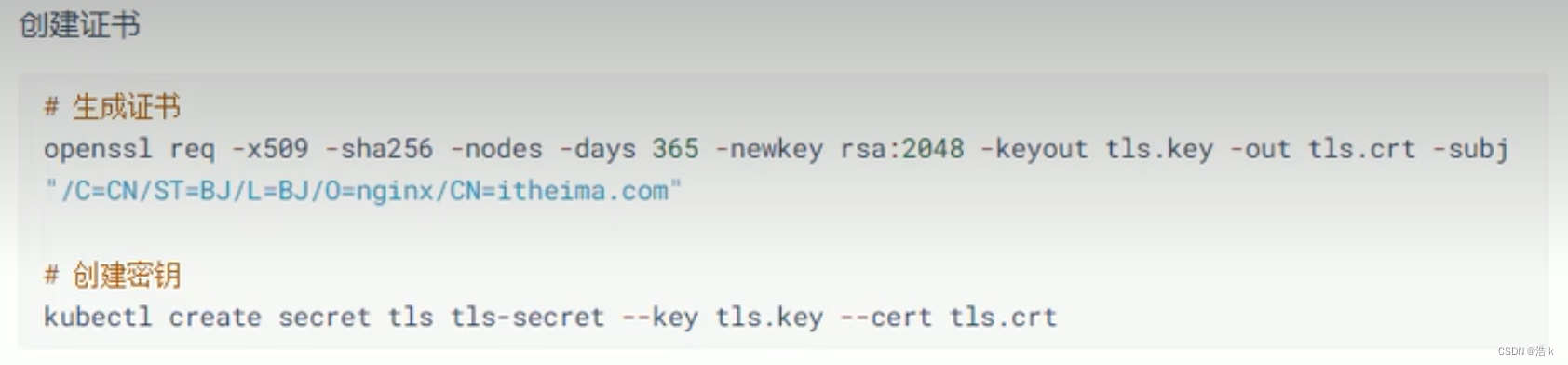

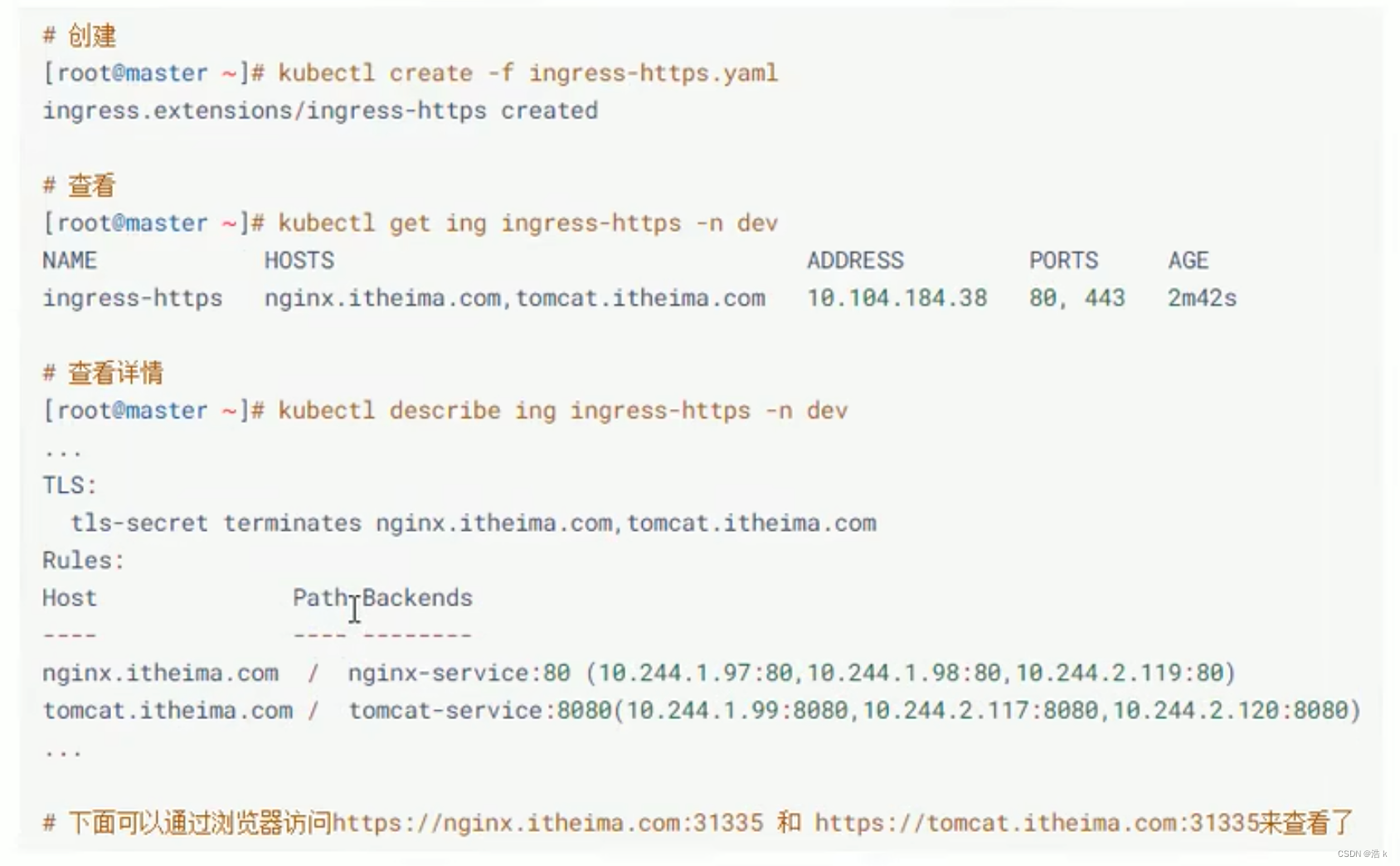

7.4.4 proxy https

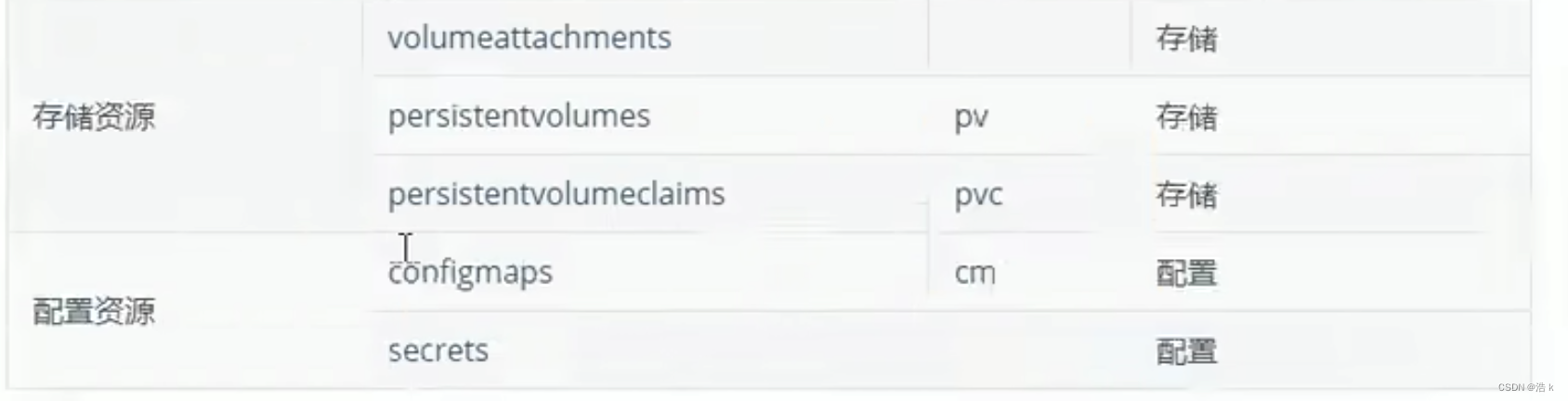

Ocho, almacenamiento de datos

8.1 Almacenamiento básico

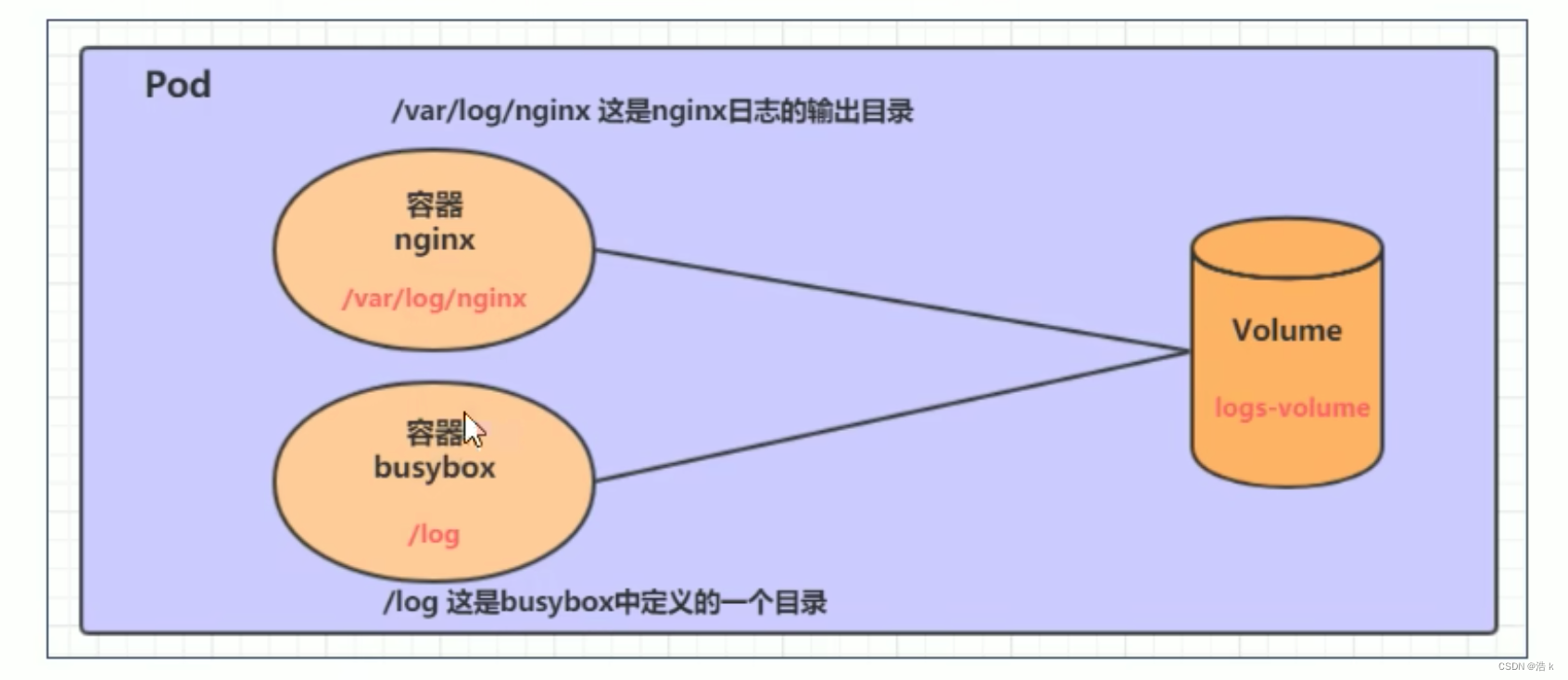

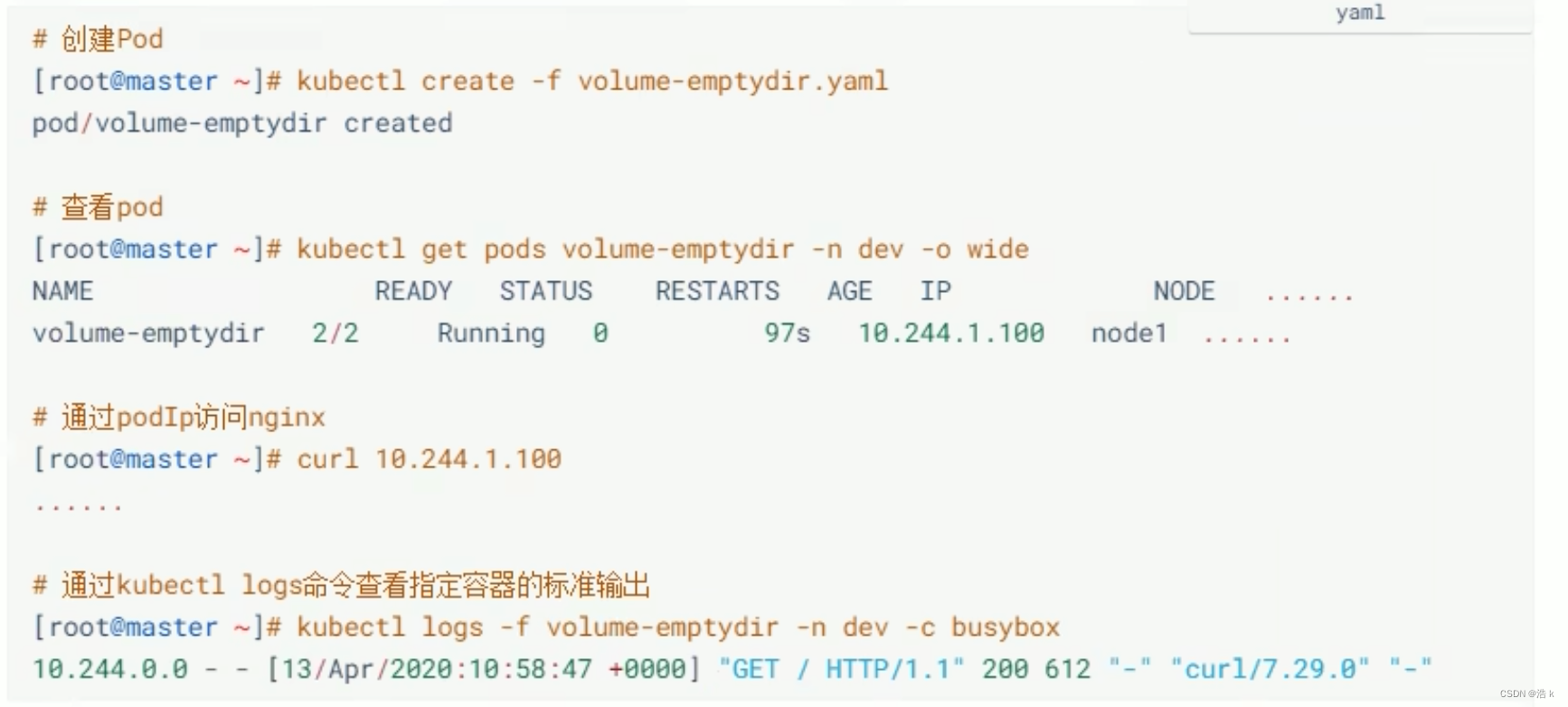

8.1.1 Dirección vacía

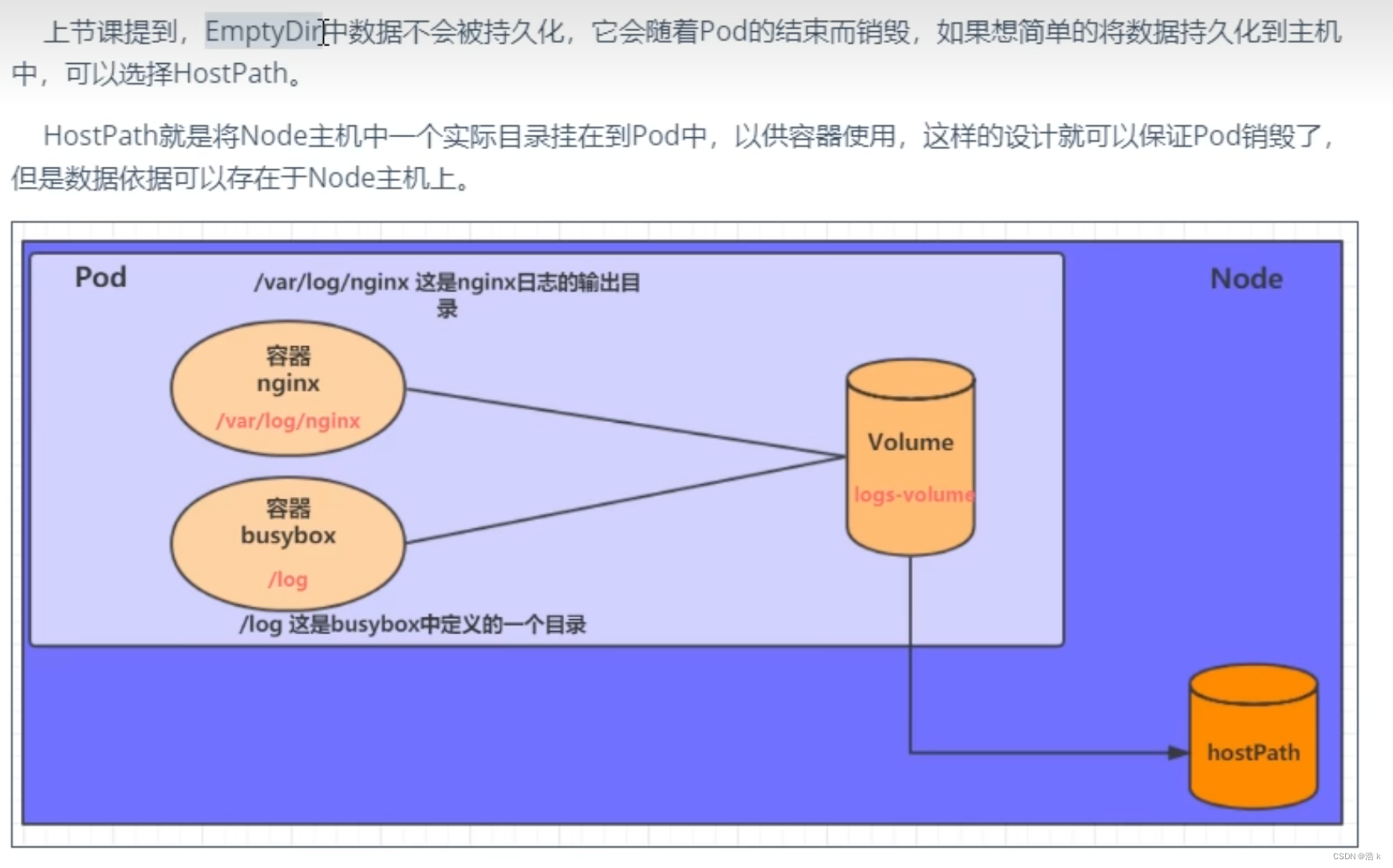

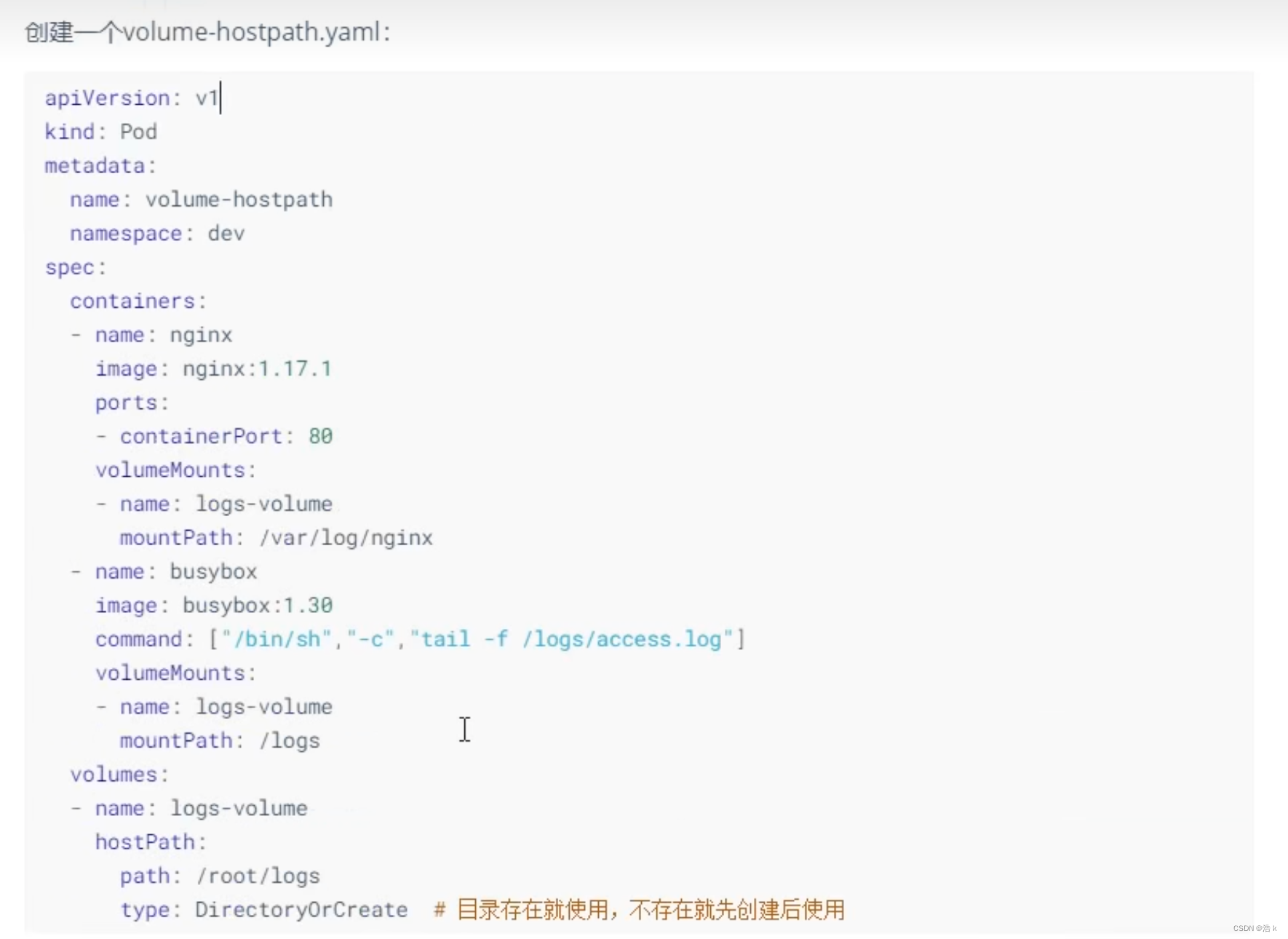

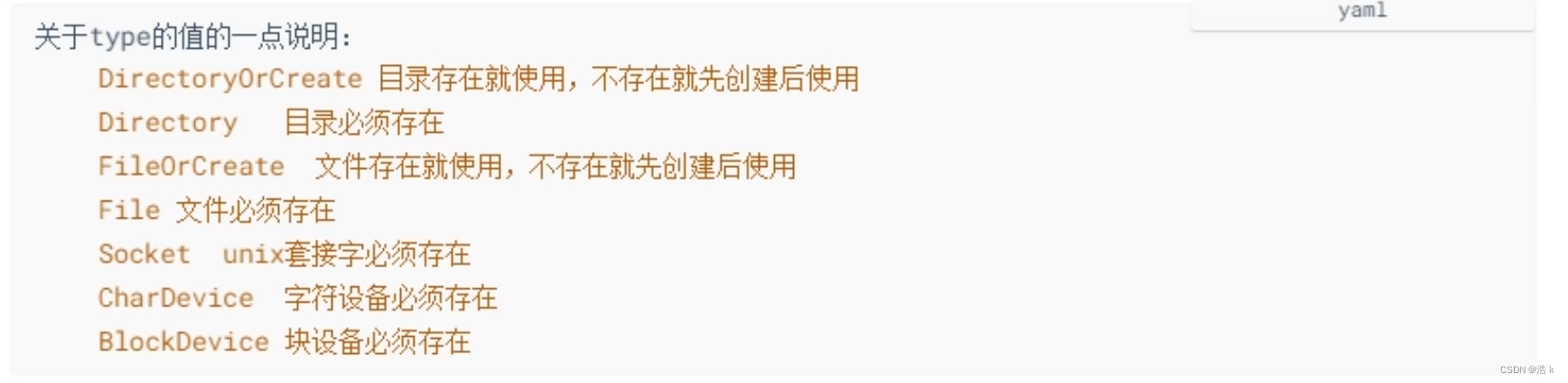

8.1.2 Ruta del host

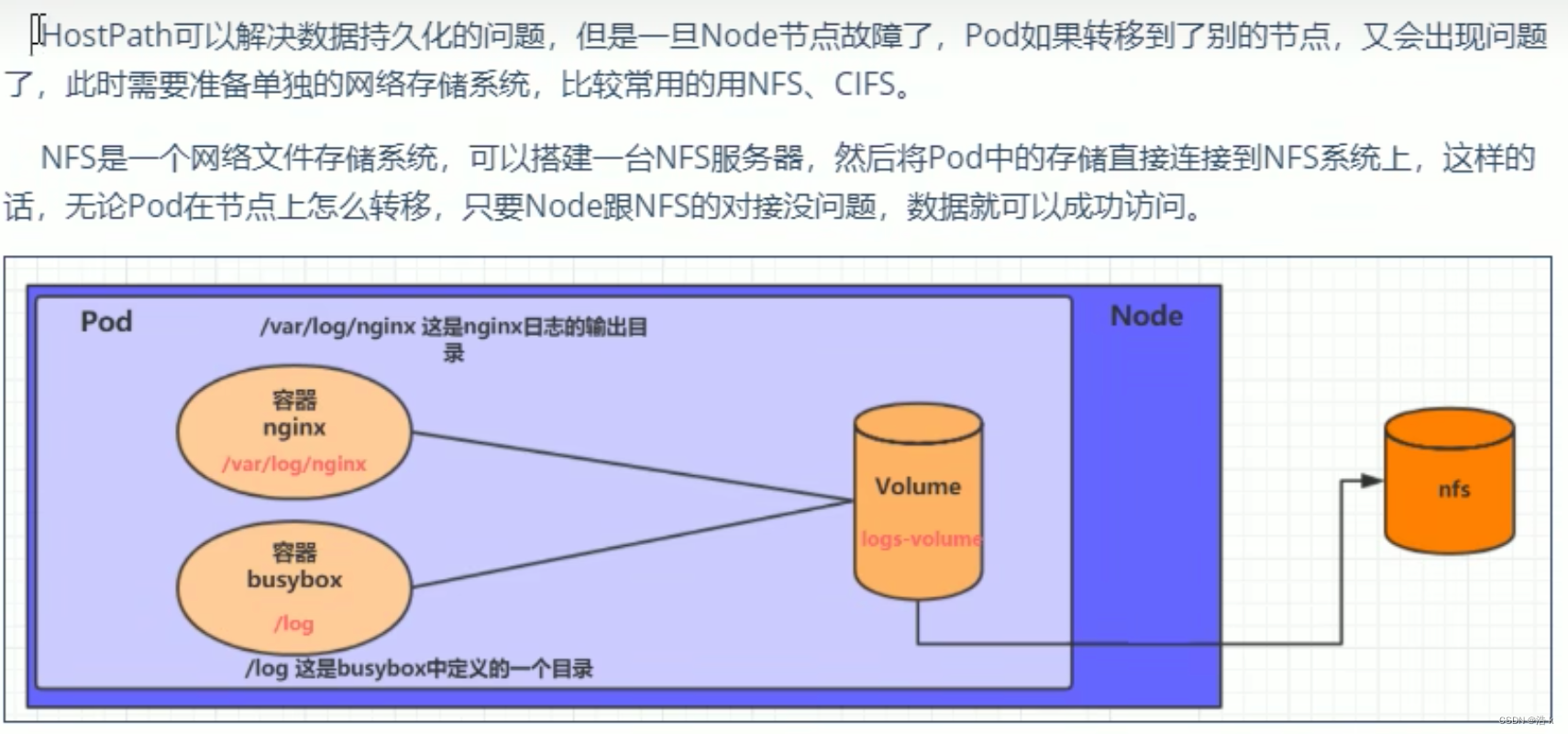

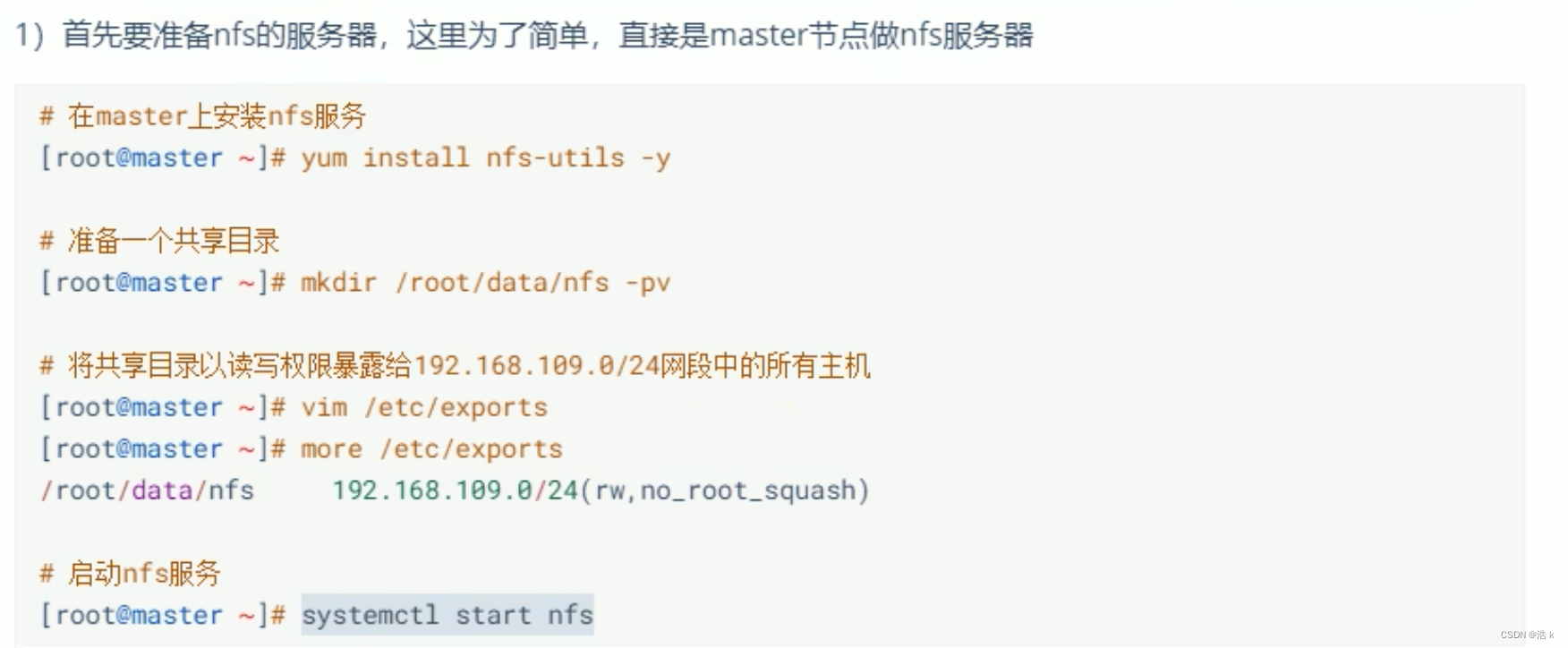

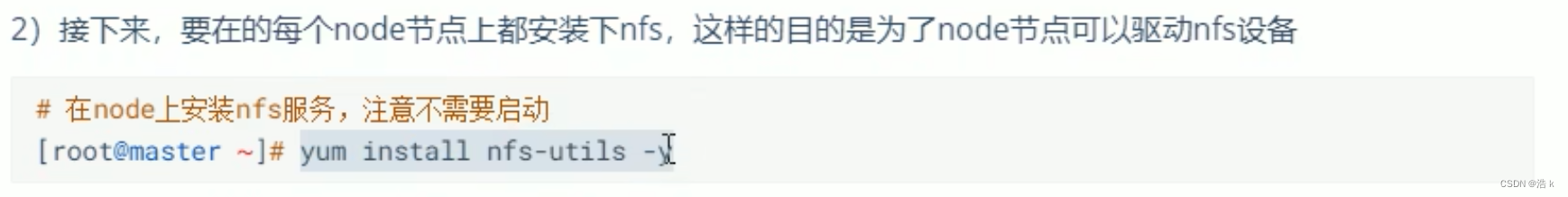

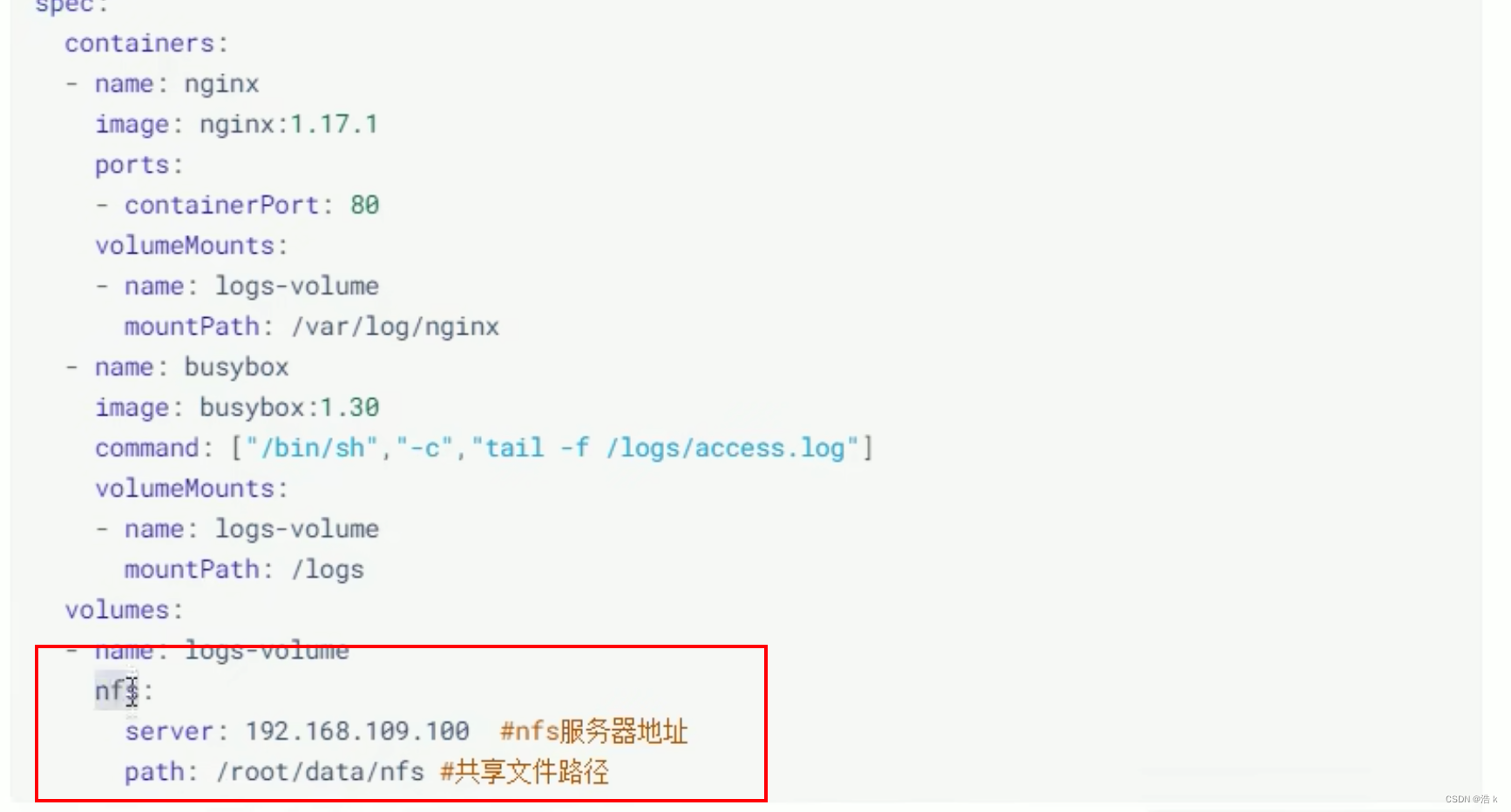

8.1.3 NFS

8.2 Almacenamiento avanzado

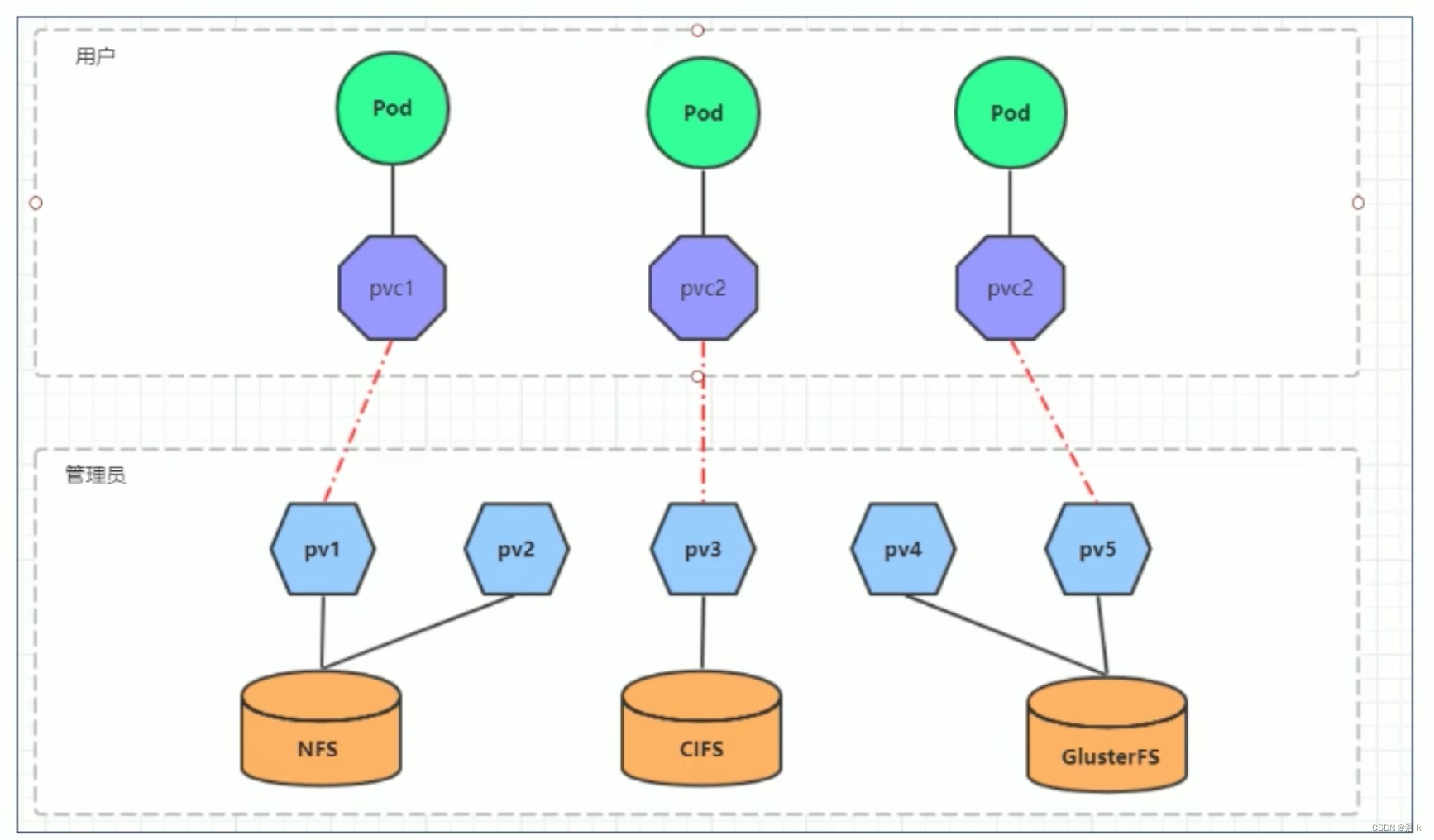

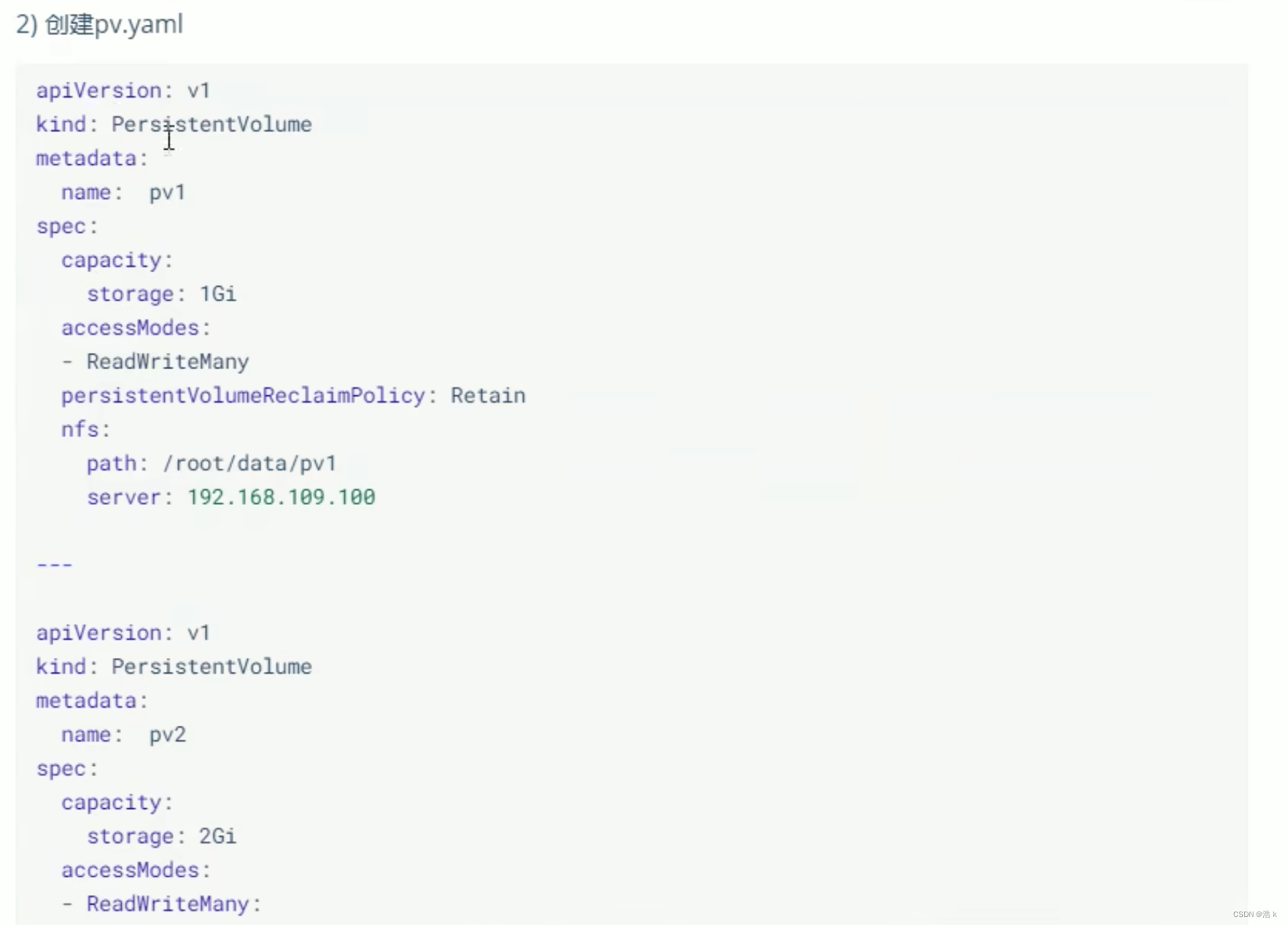

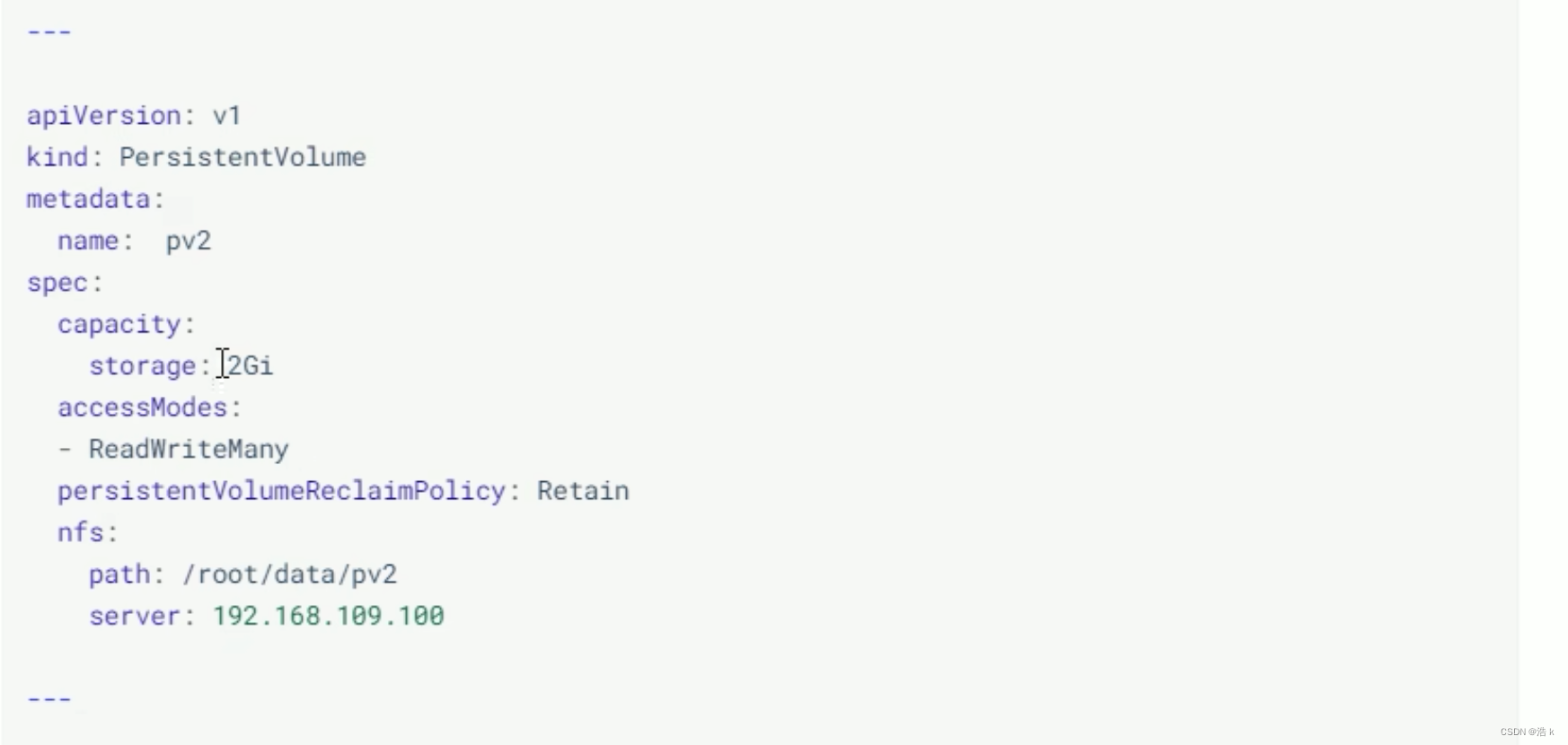

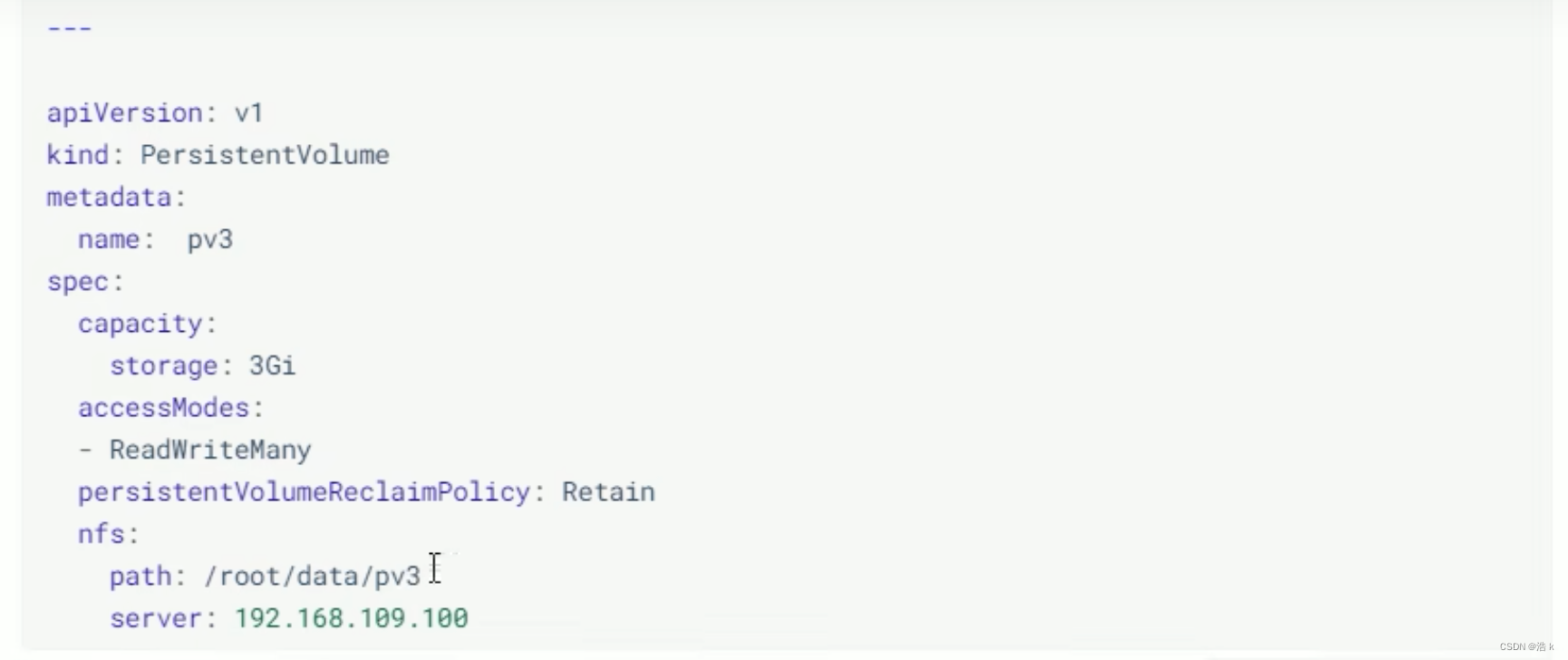

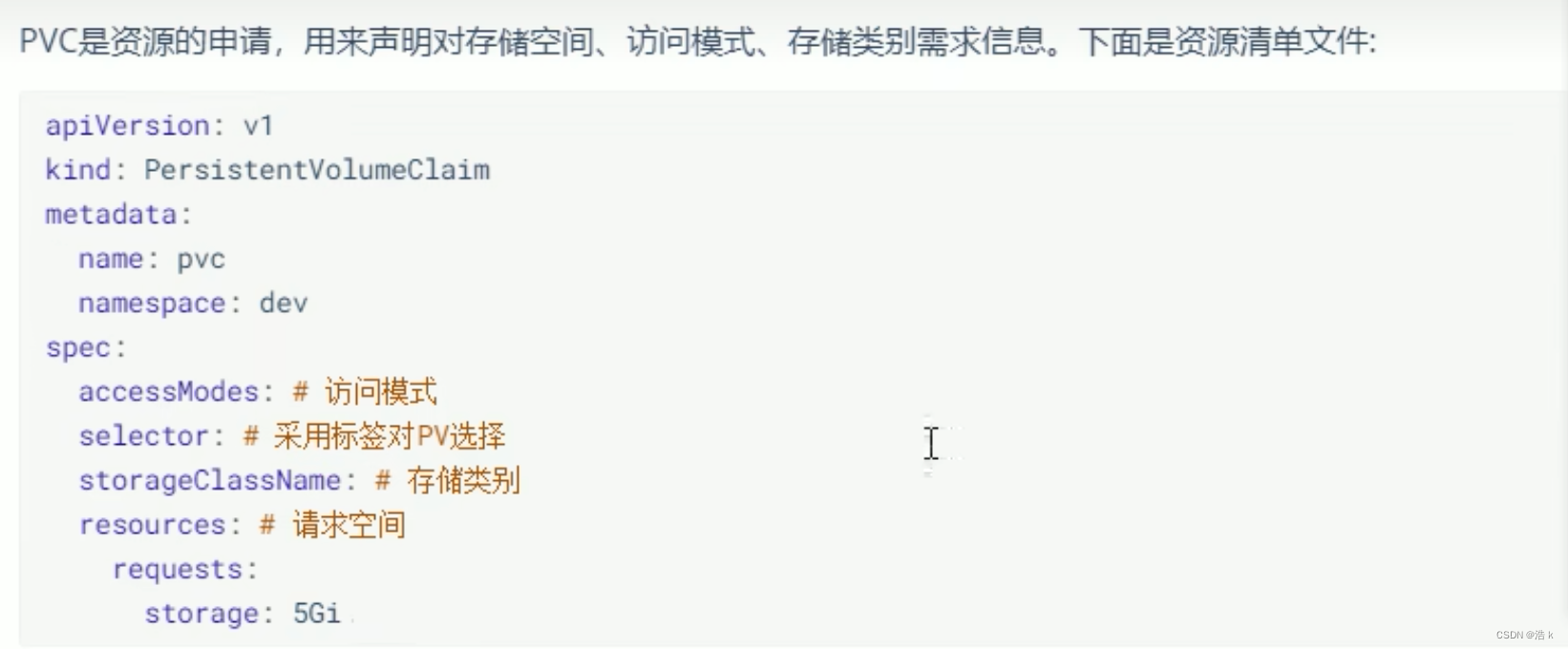

8.2.1 PV y PVC

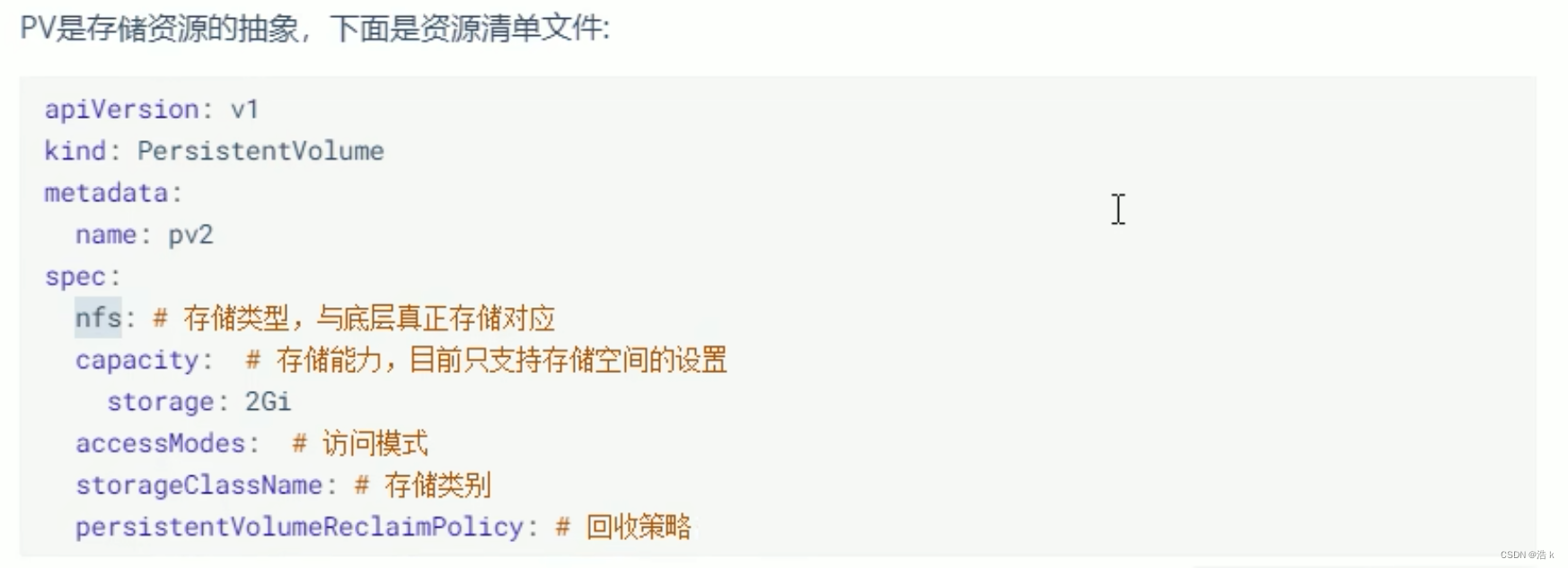

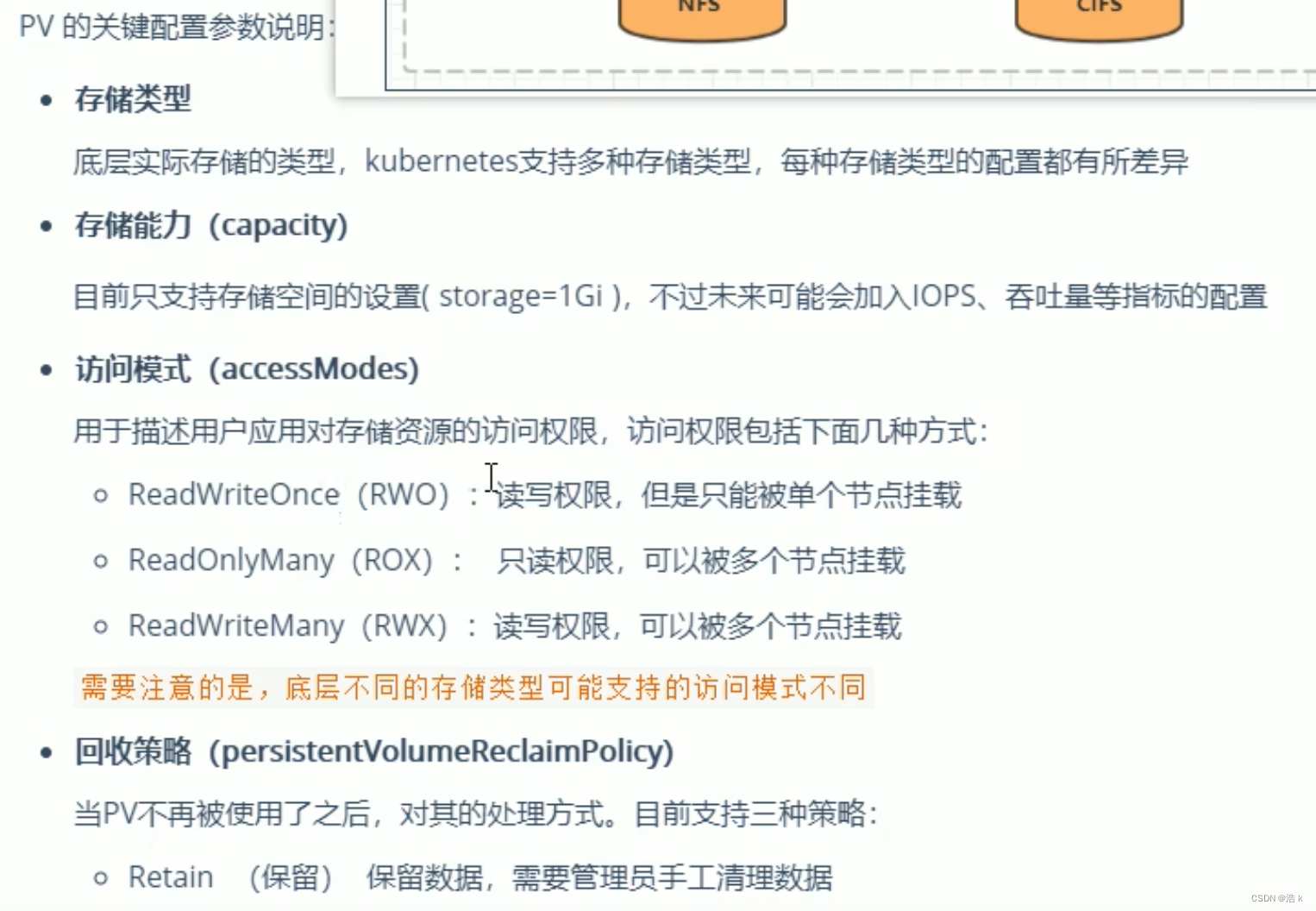

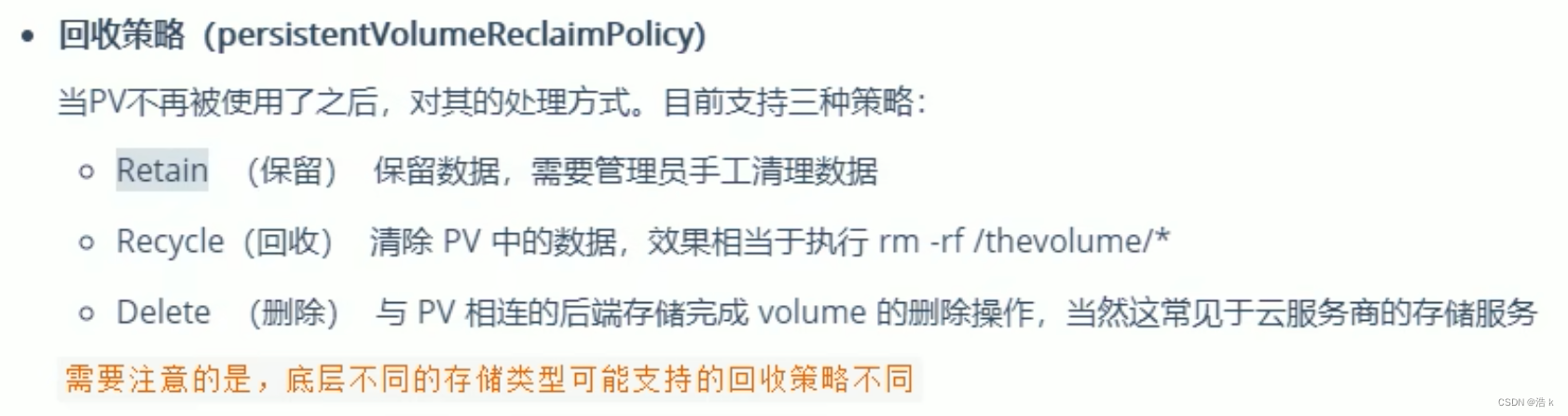

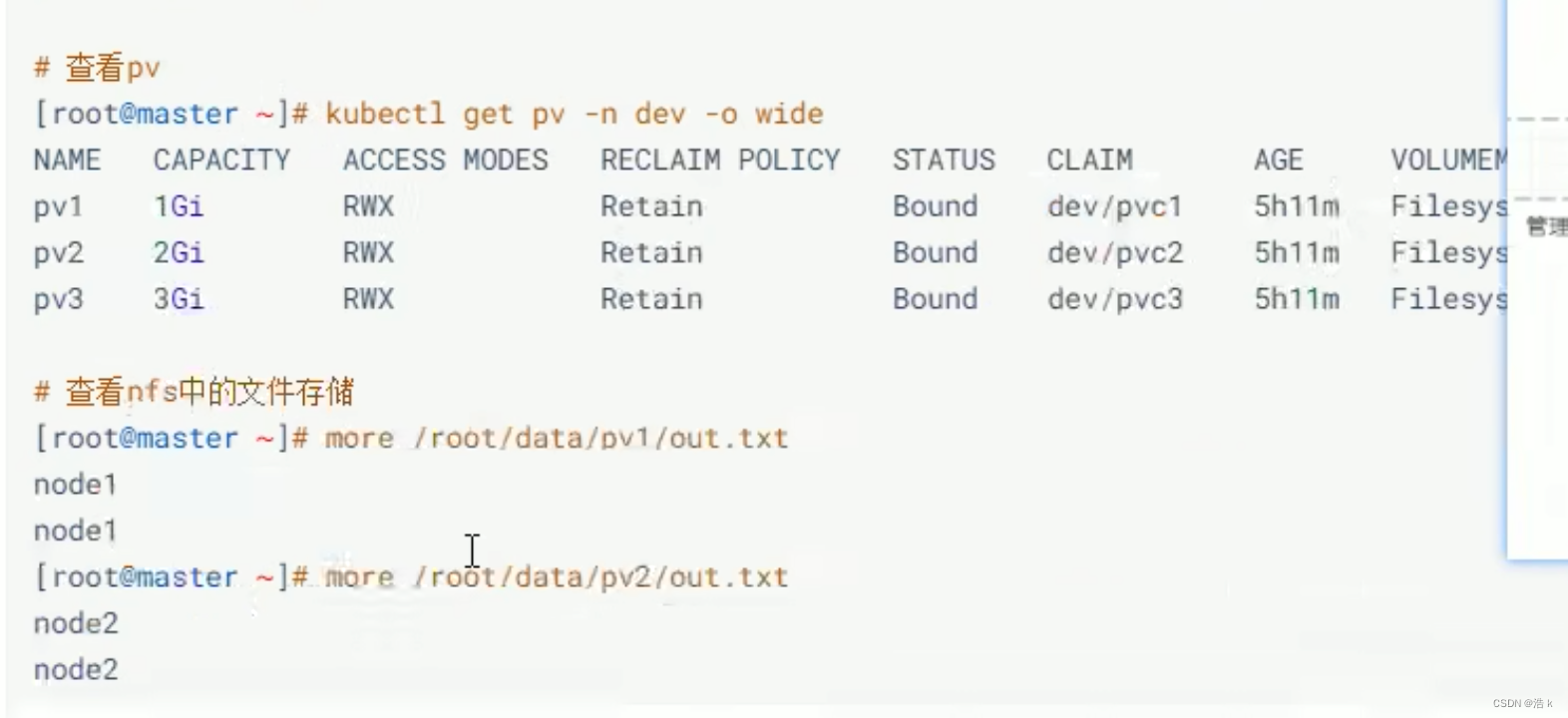

8.2.2 PV

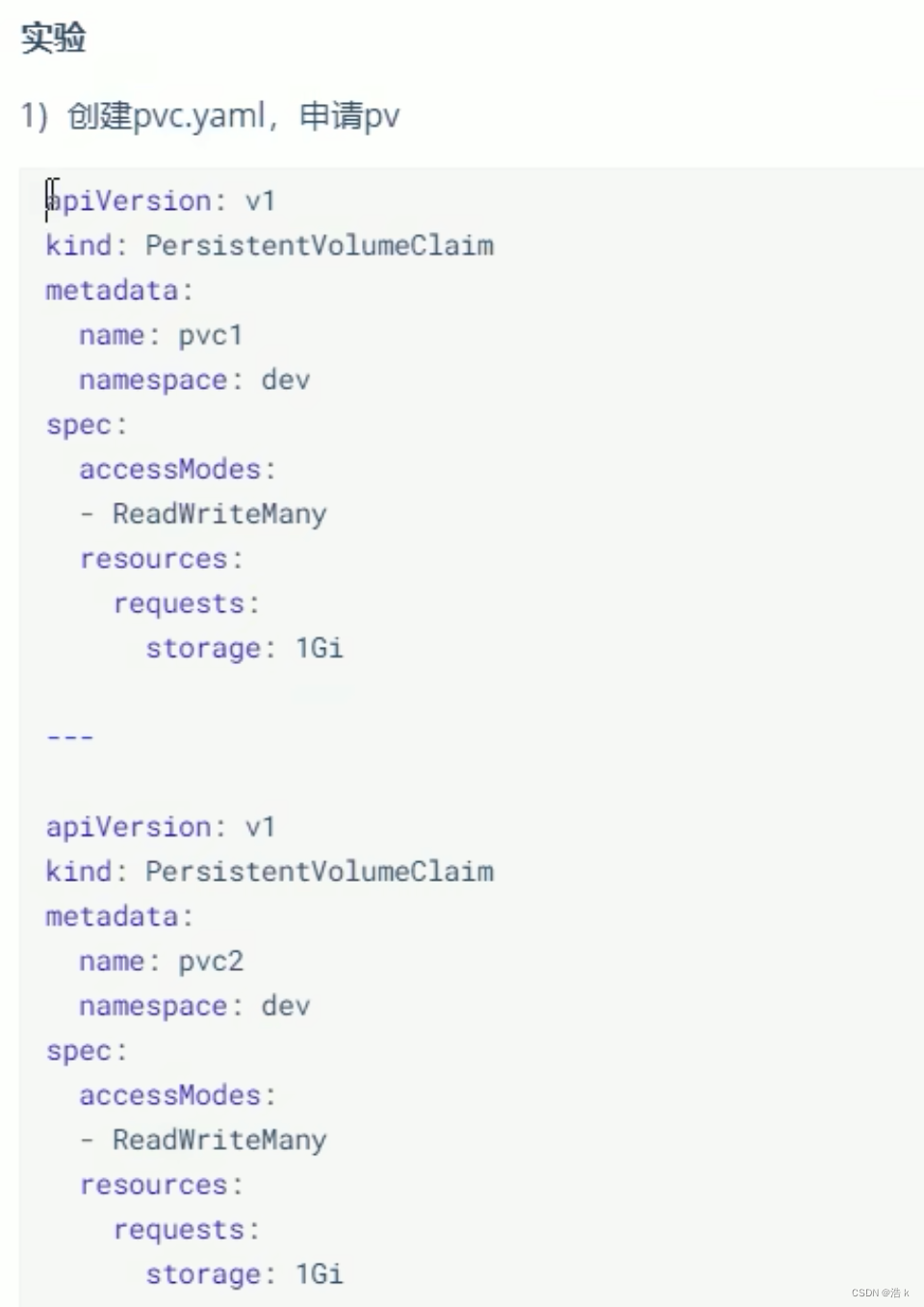

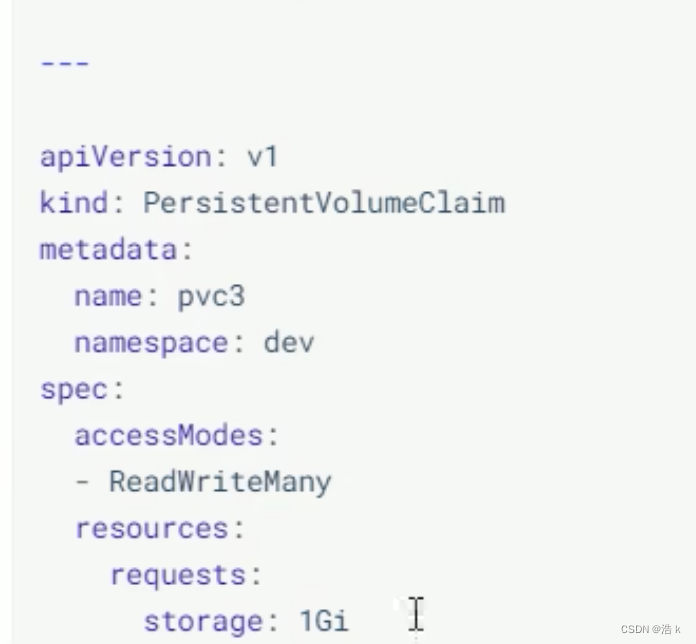

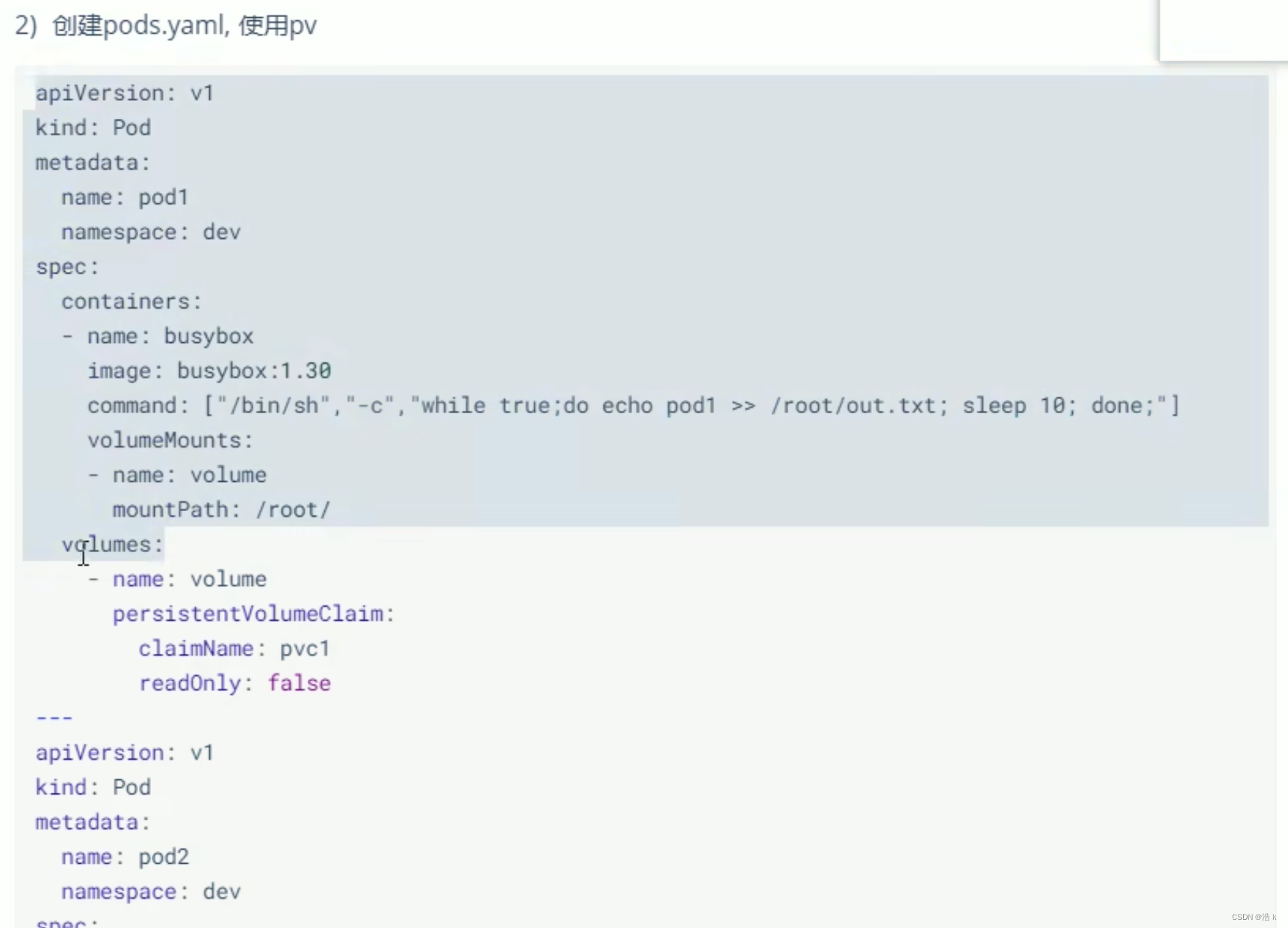

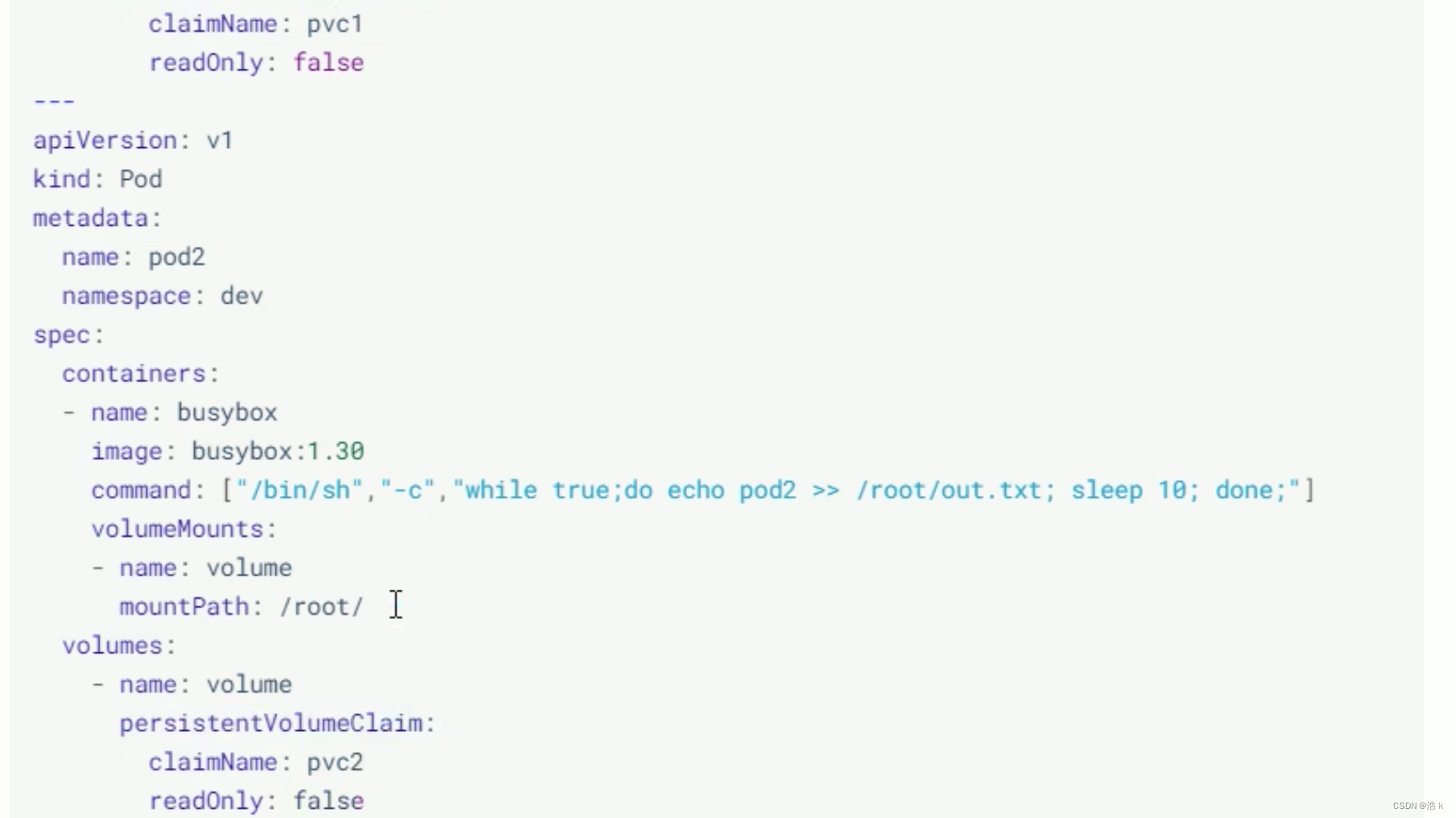

8.2.3 PVC

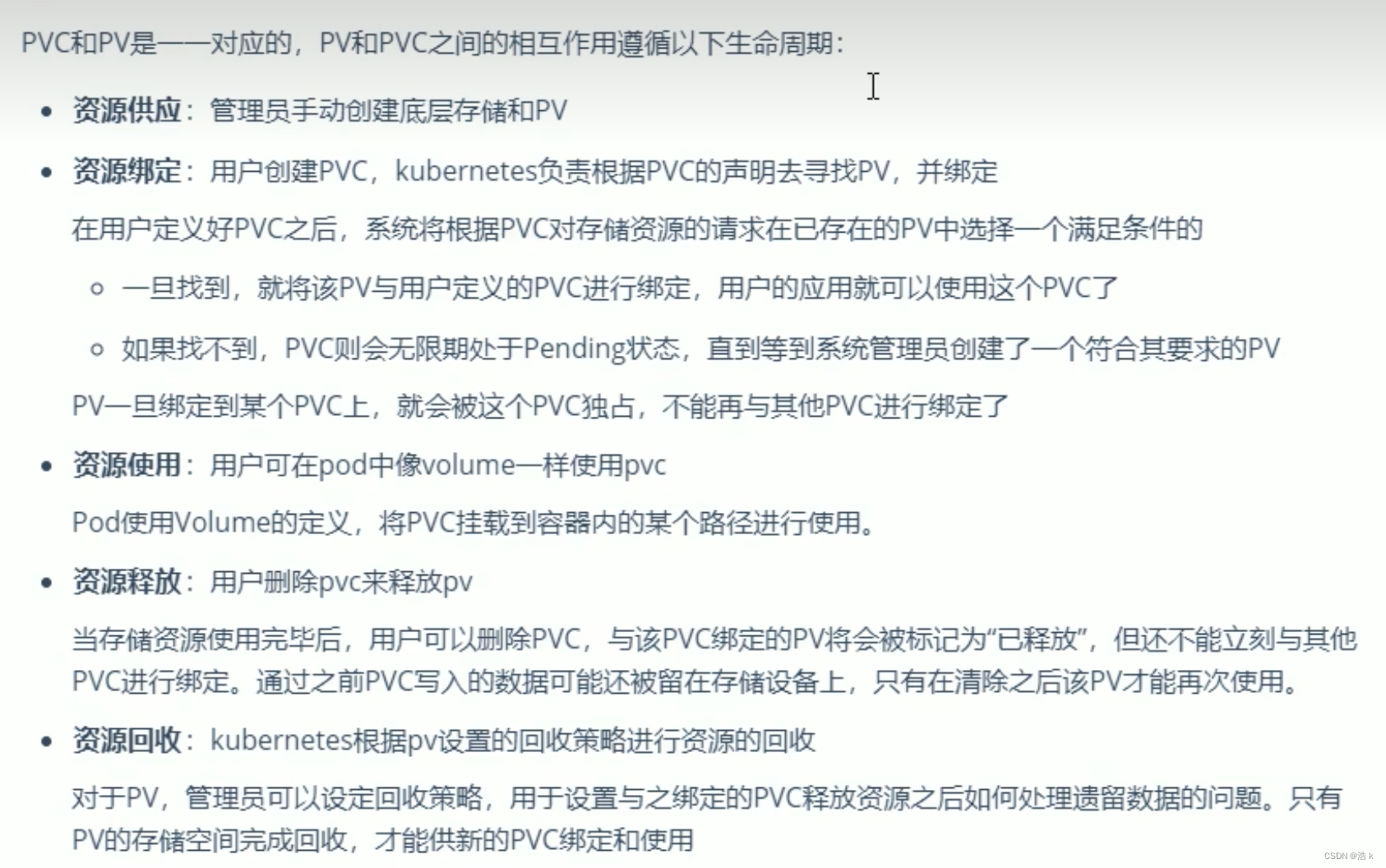

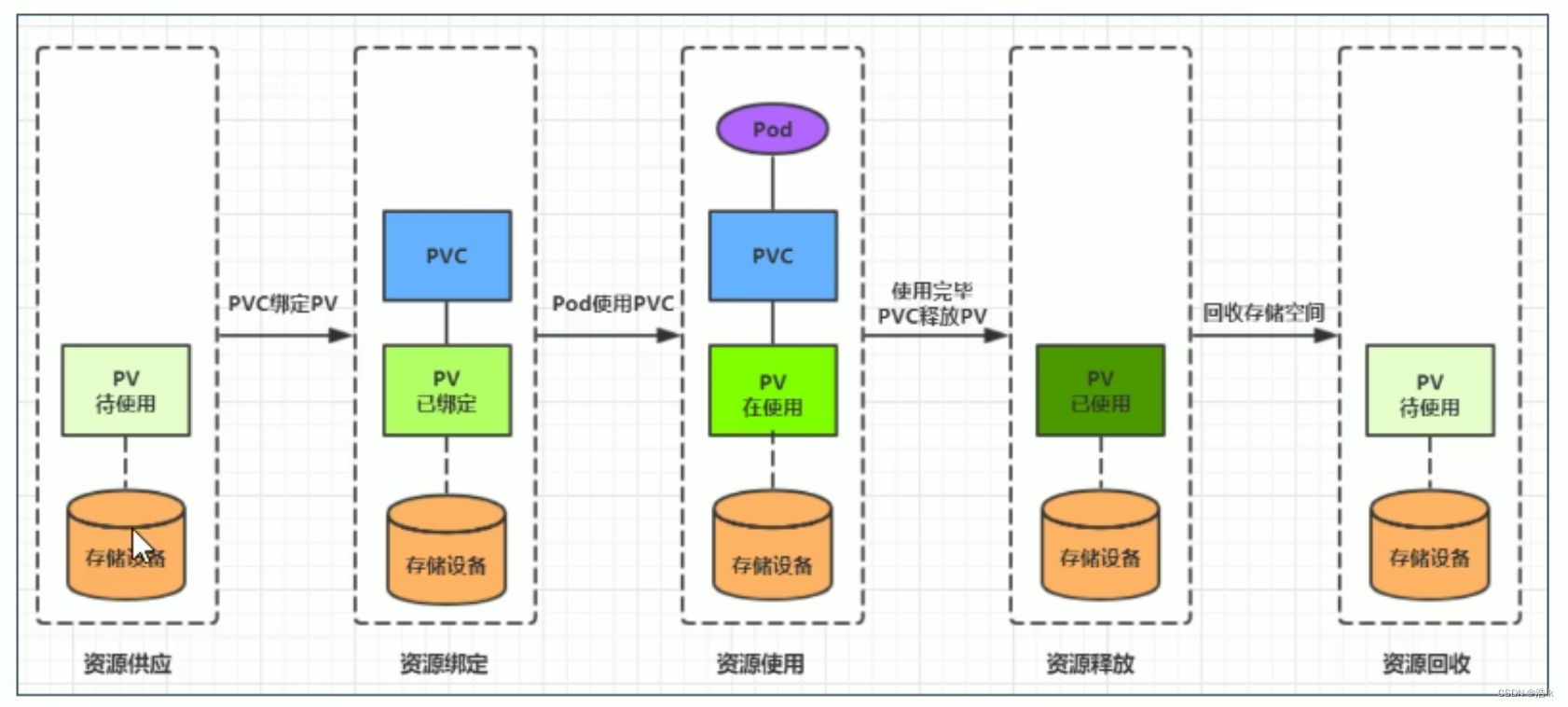

8.2.4 Ciclo de vida

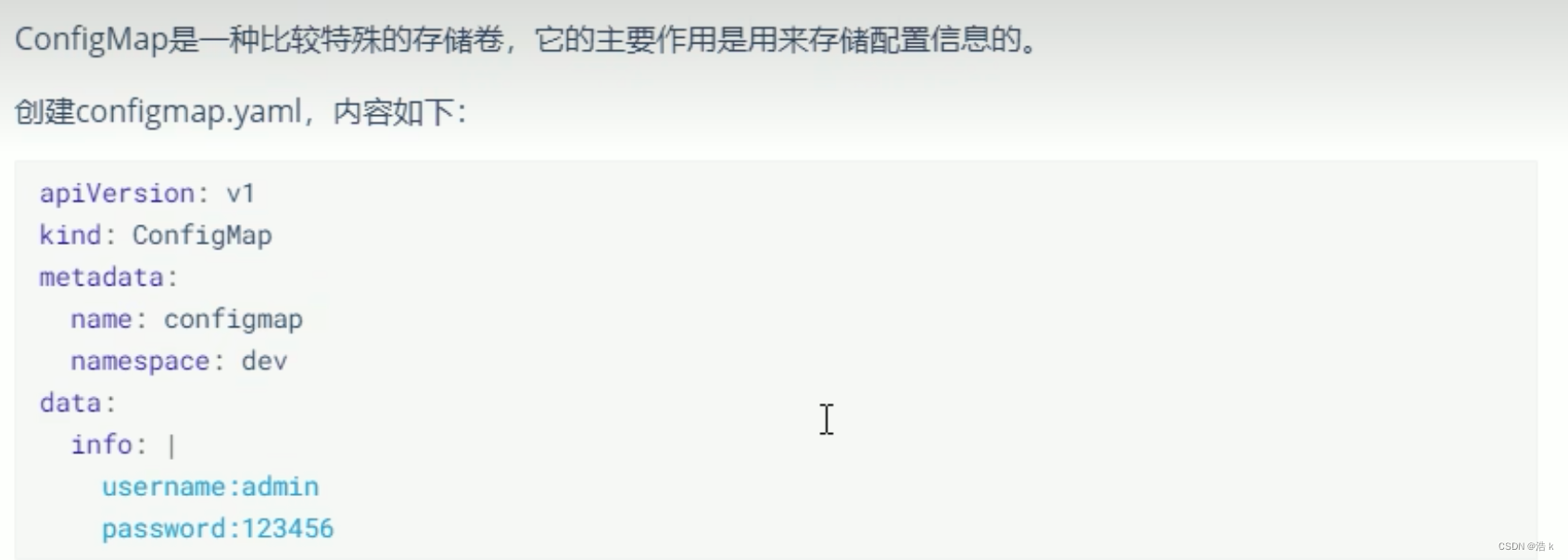

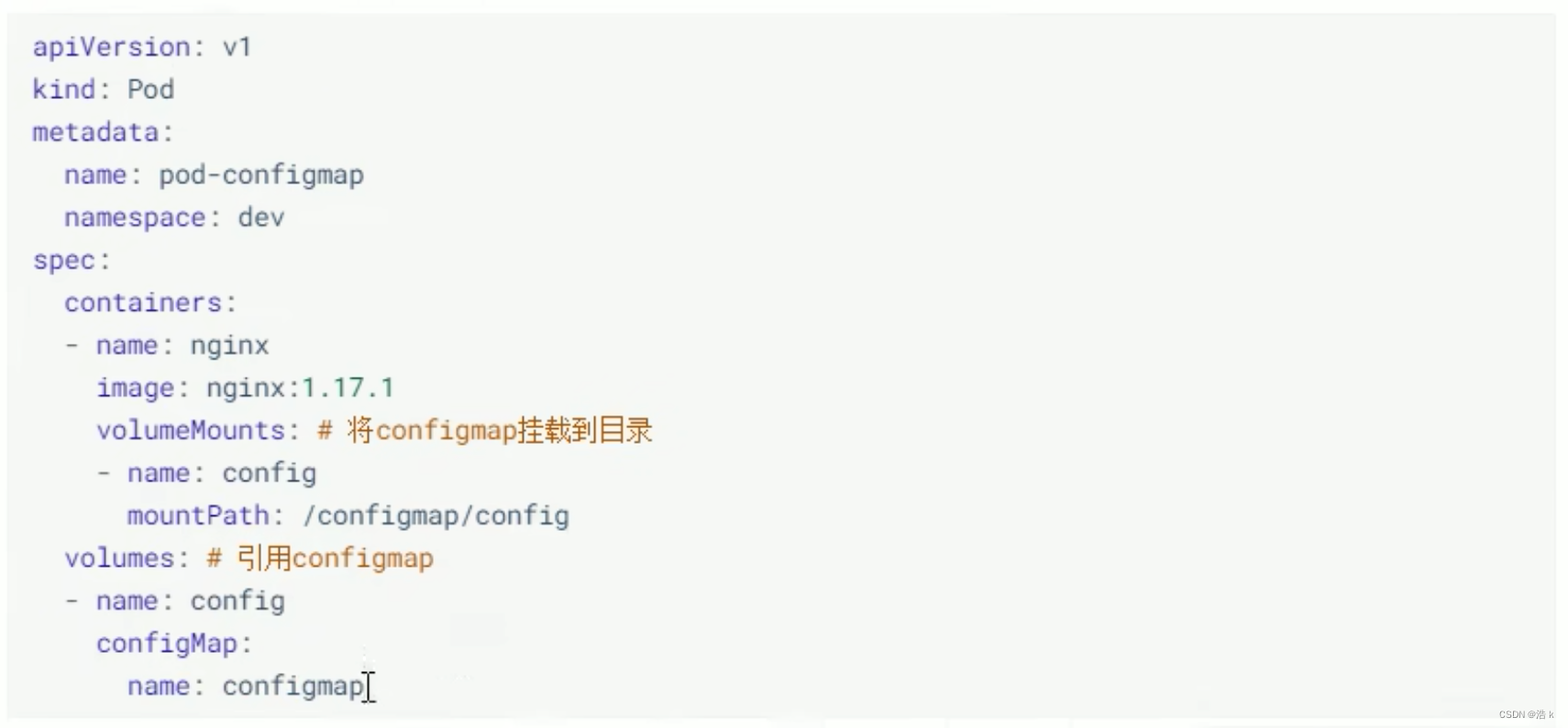

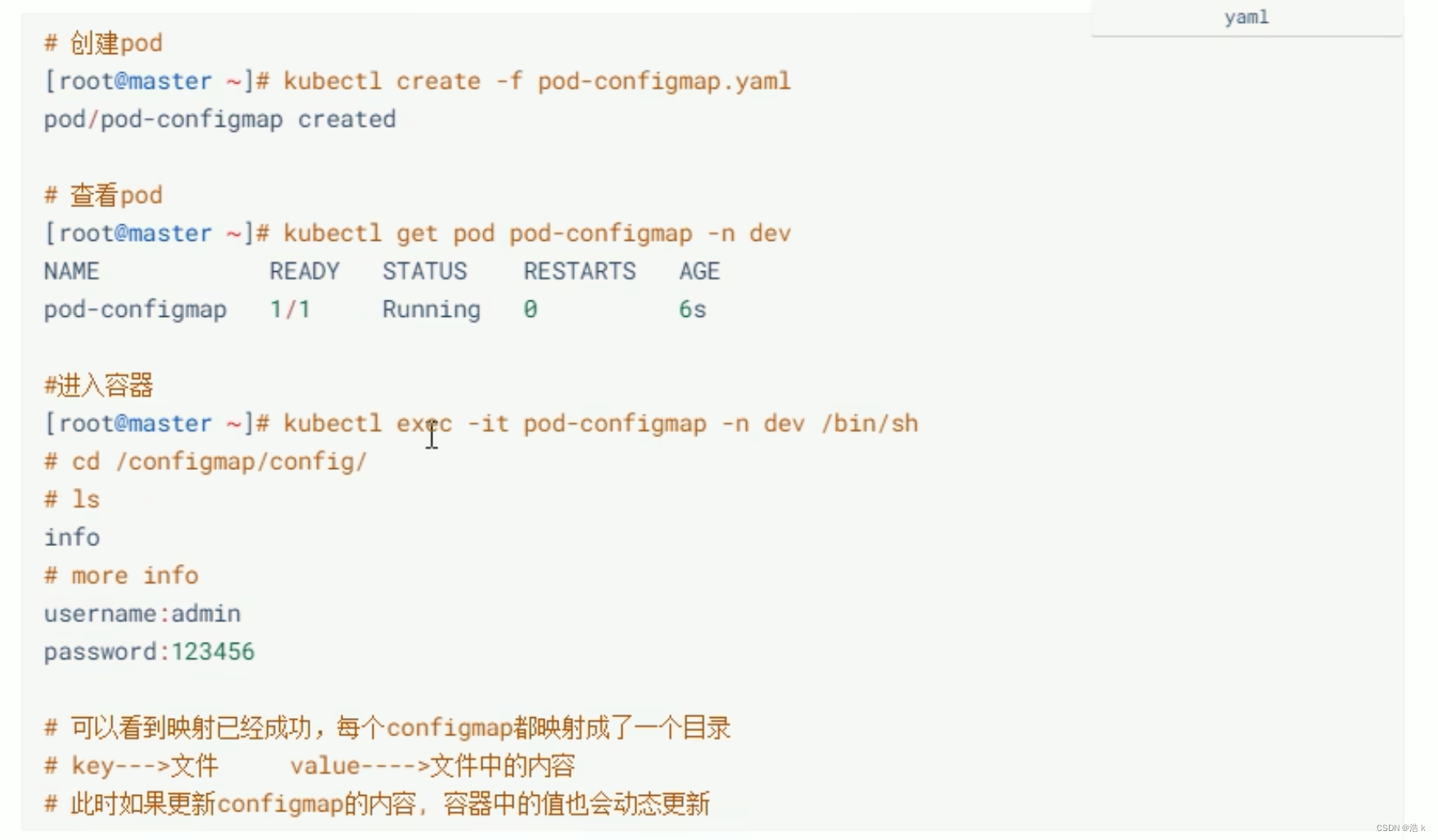

8.3 Almacenamiento de configuración

8.3.1 Mapa de configuración

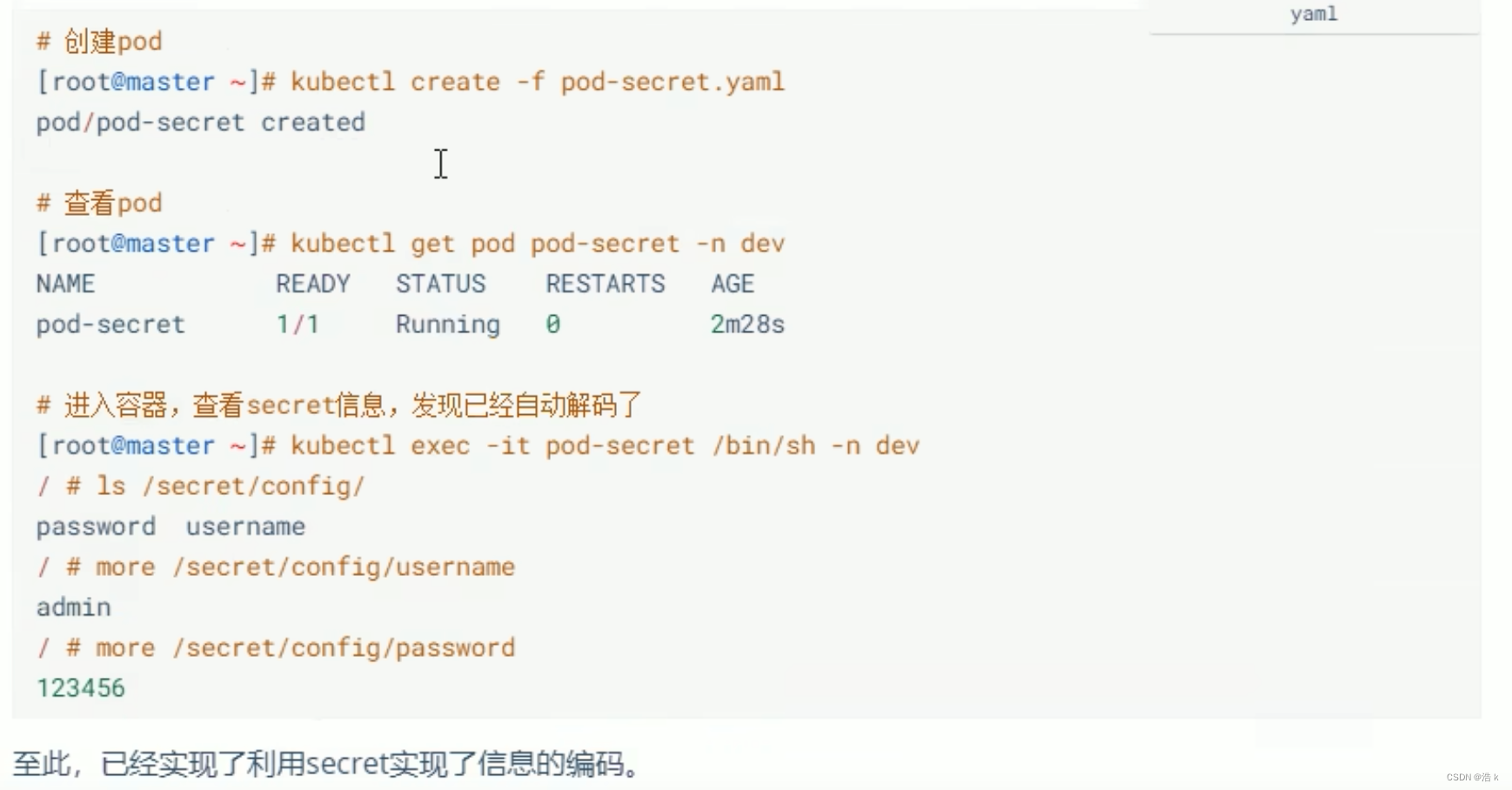

8.3.2 Secreto

9. Certificación de seguridad

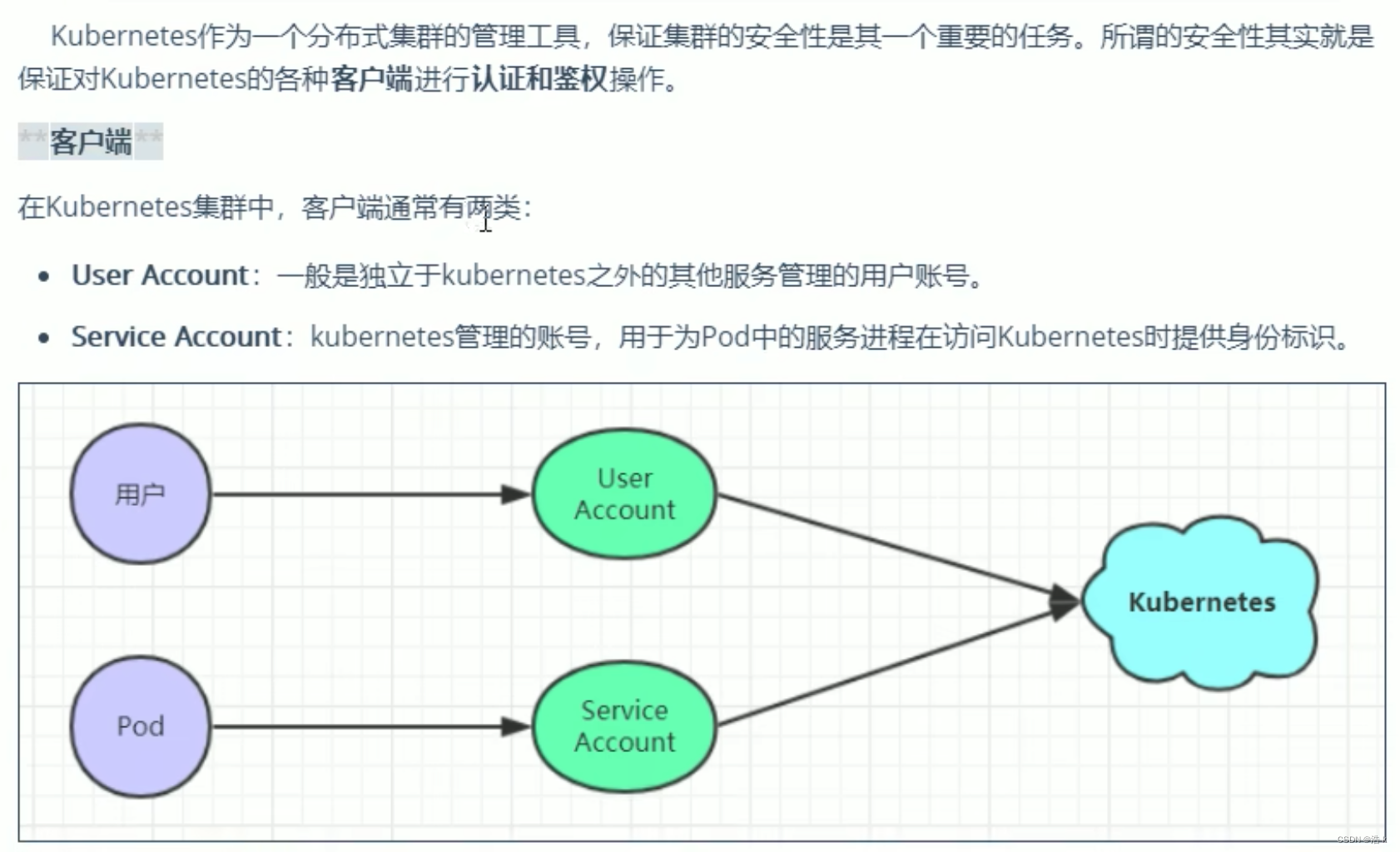

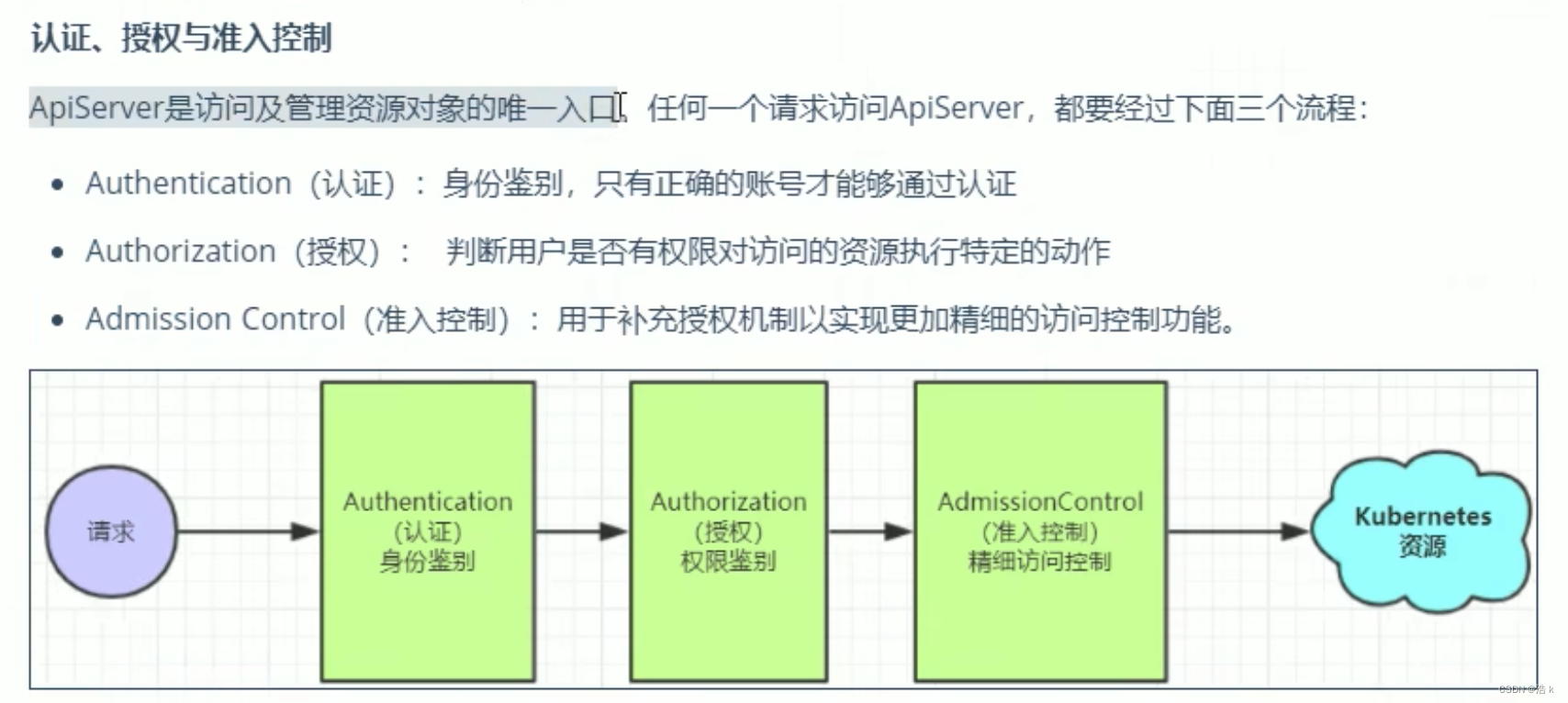

9.1 Descripción general del control de acceso

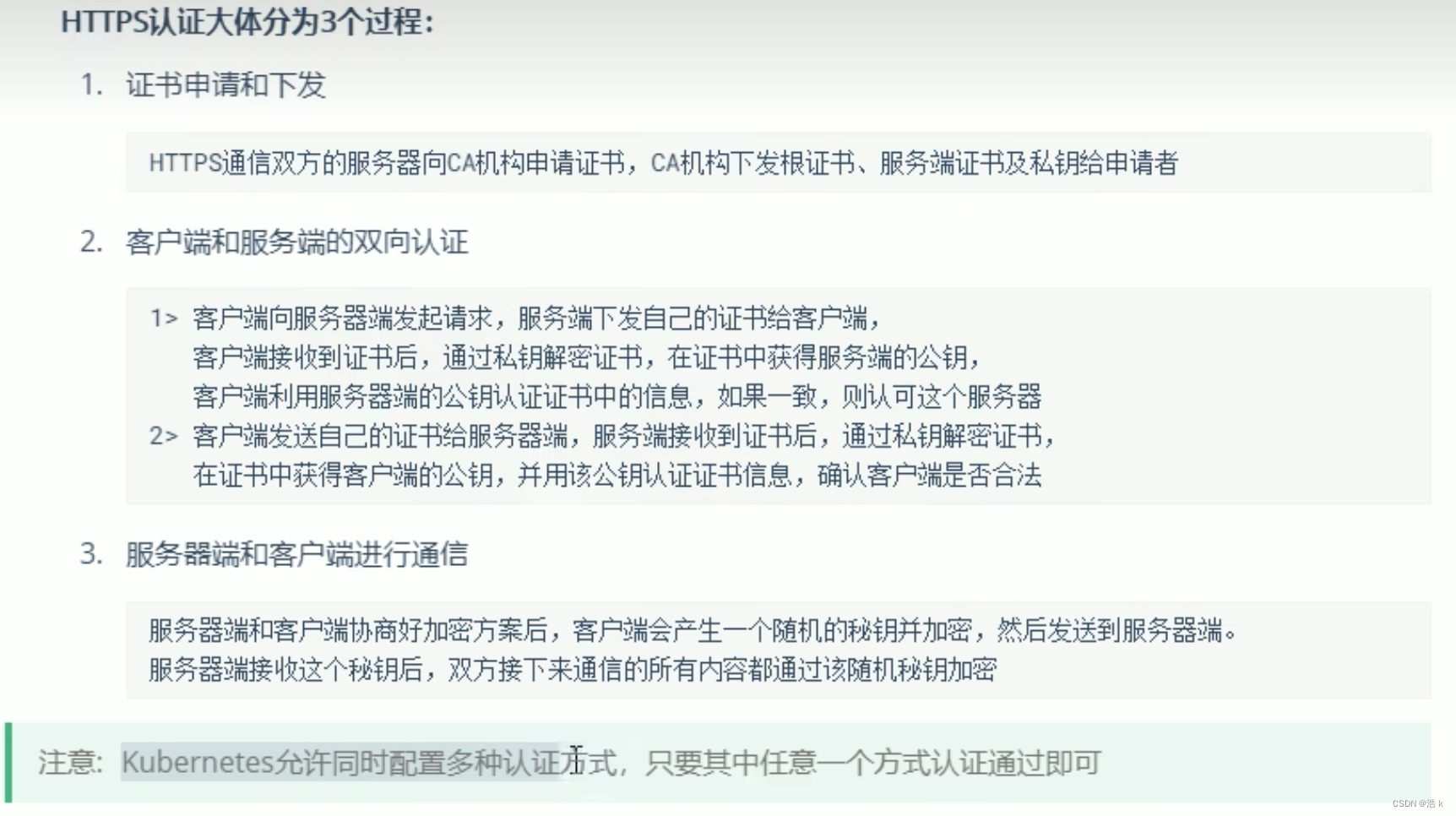

9.2 Gestión de autenticación

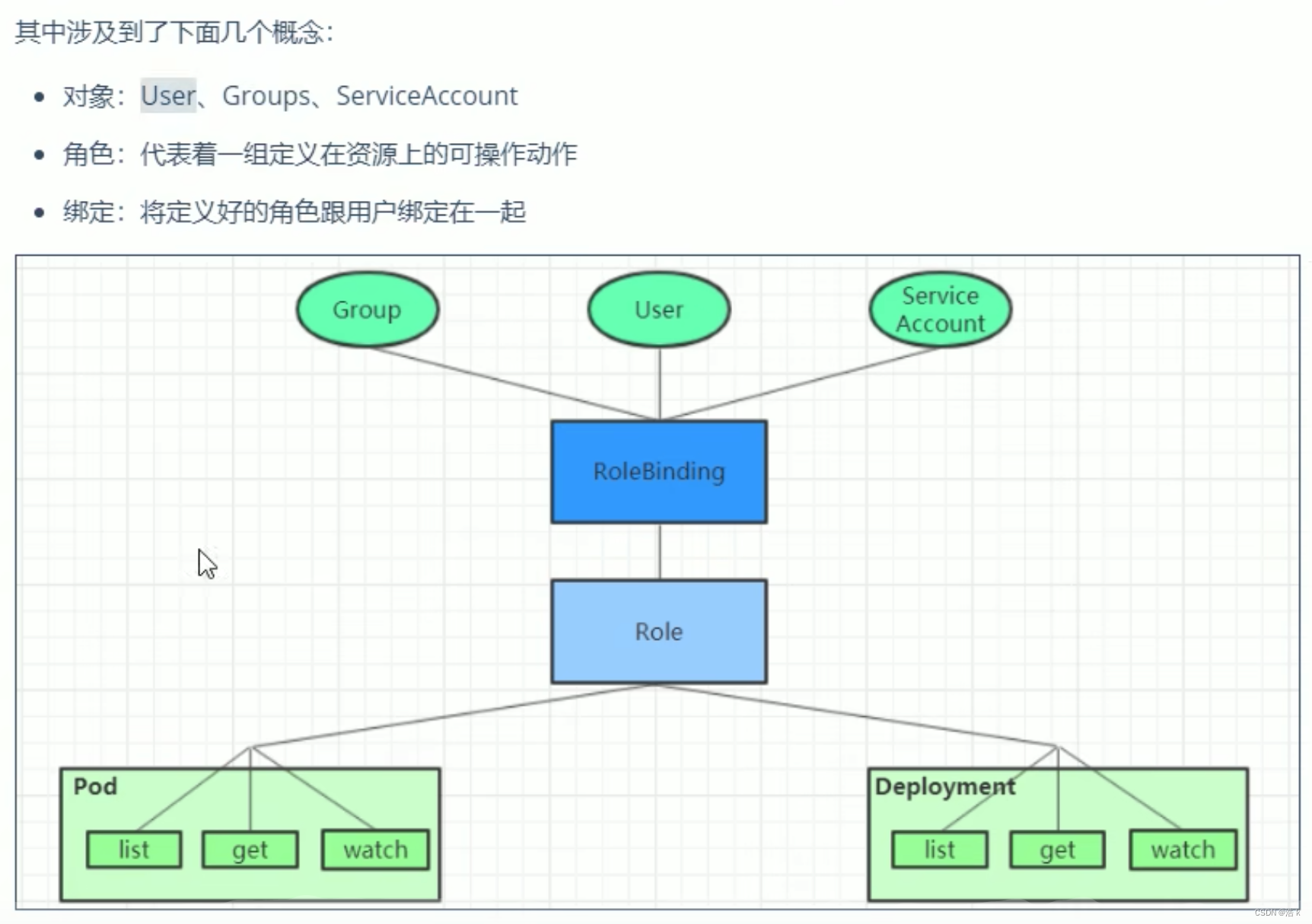

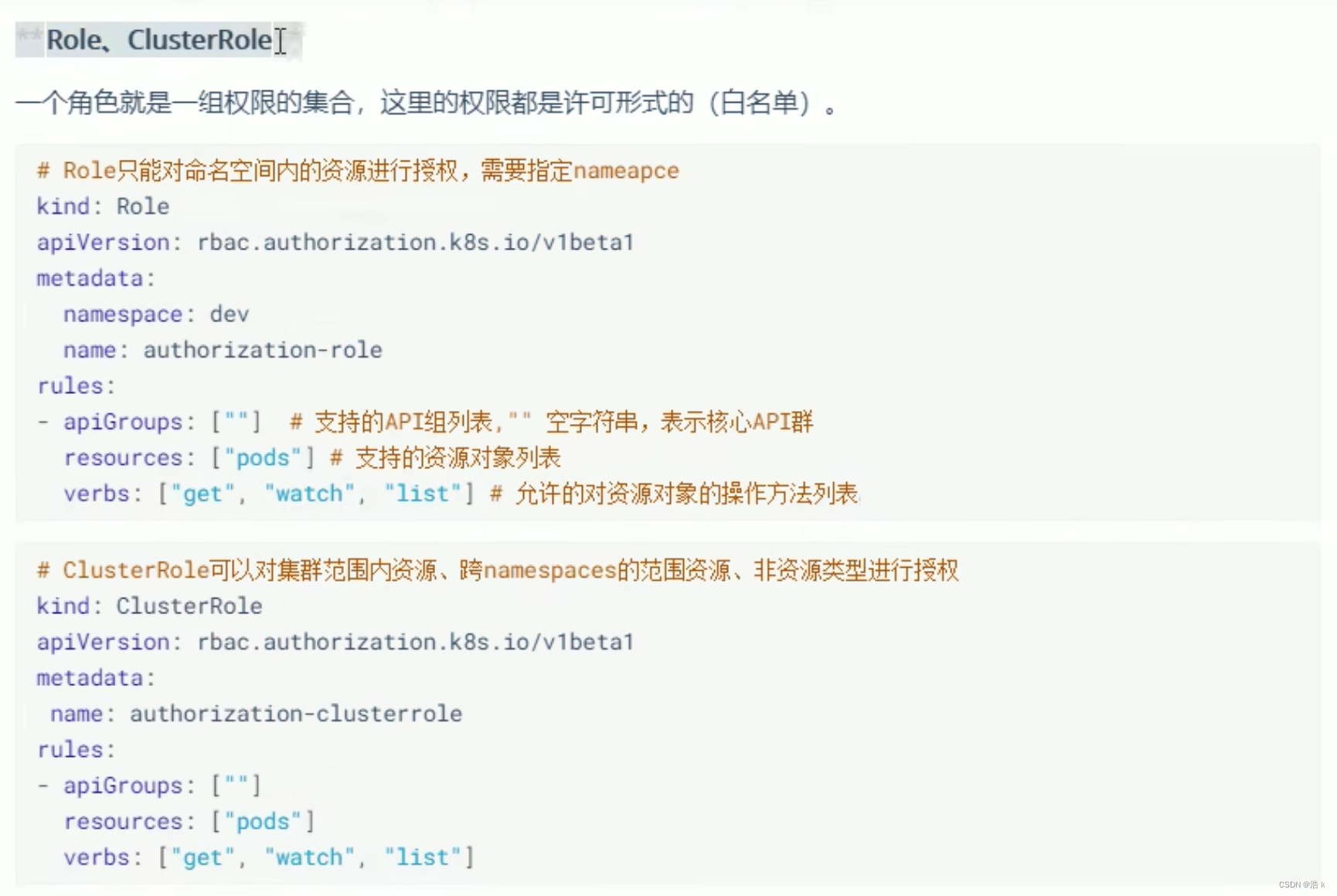

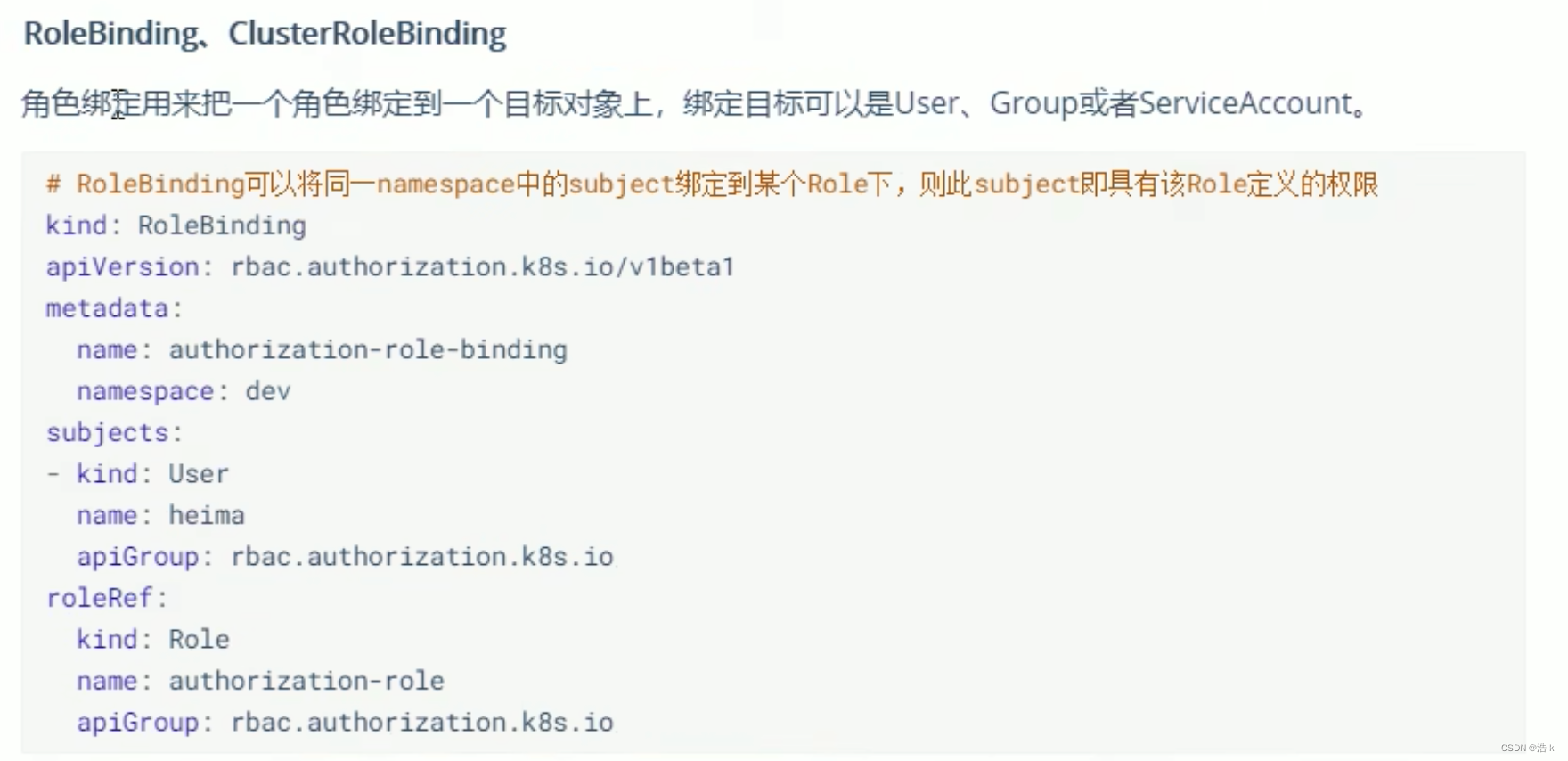

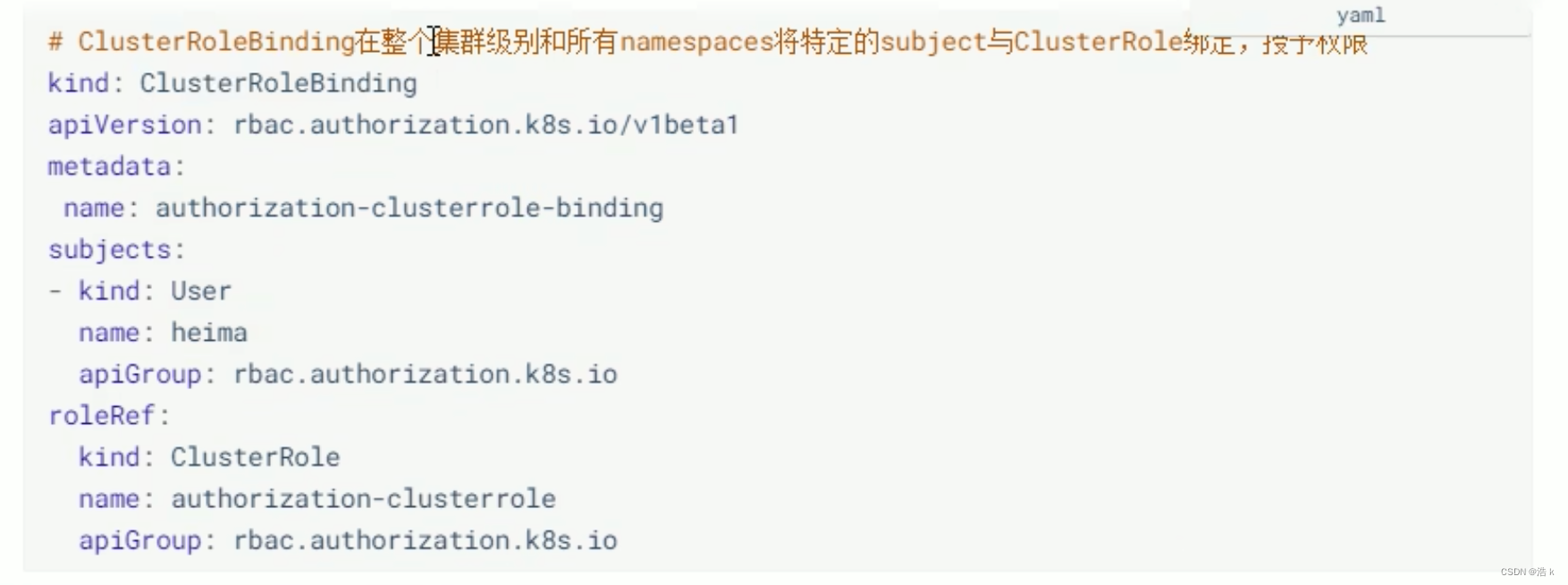

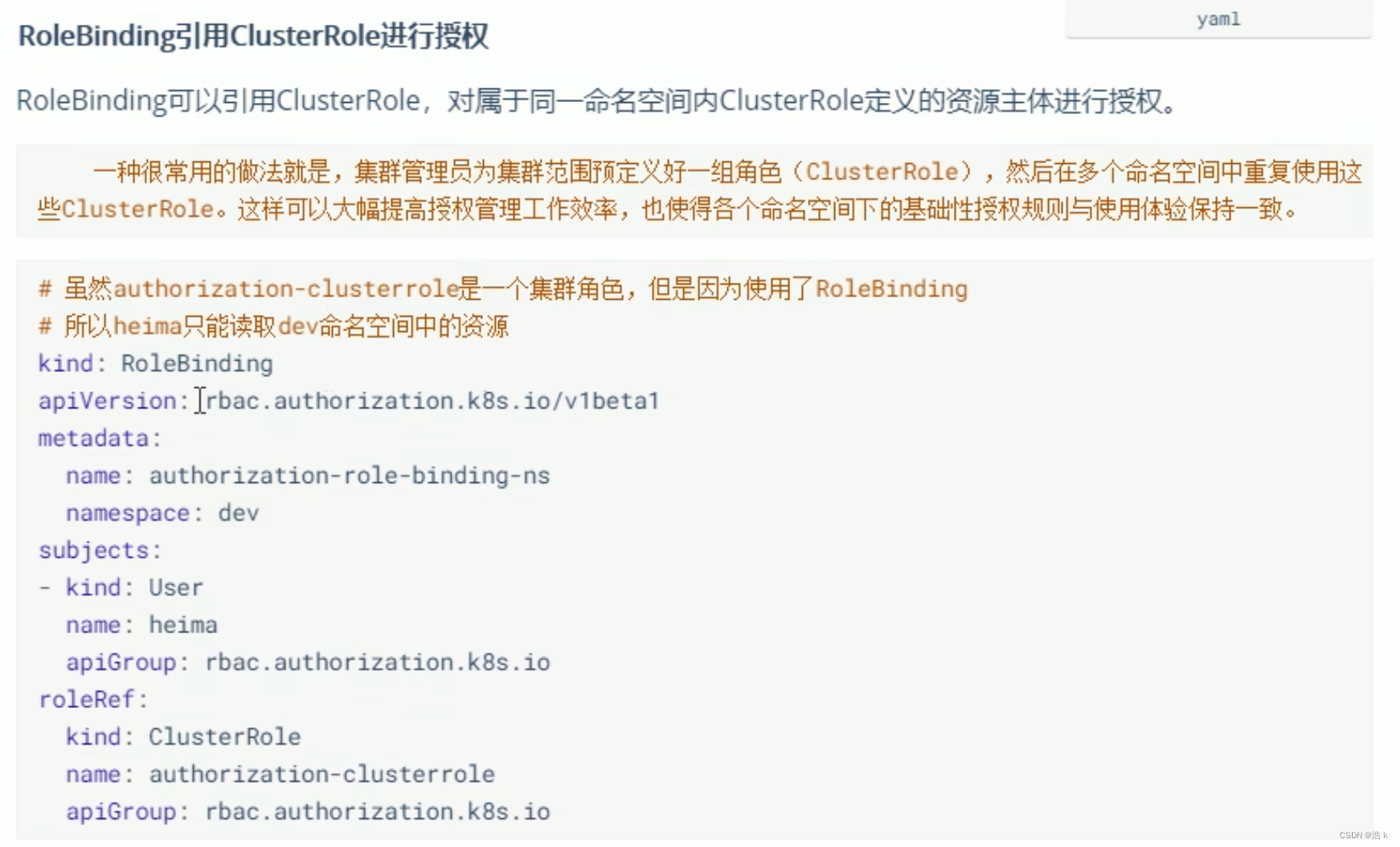

9.3 Gestión de autorizaciones

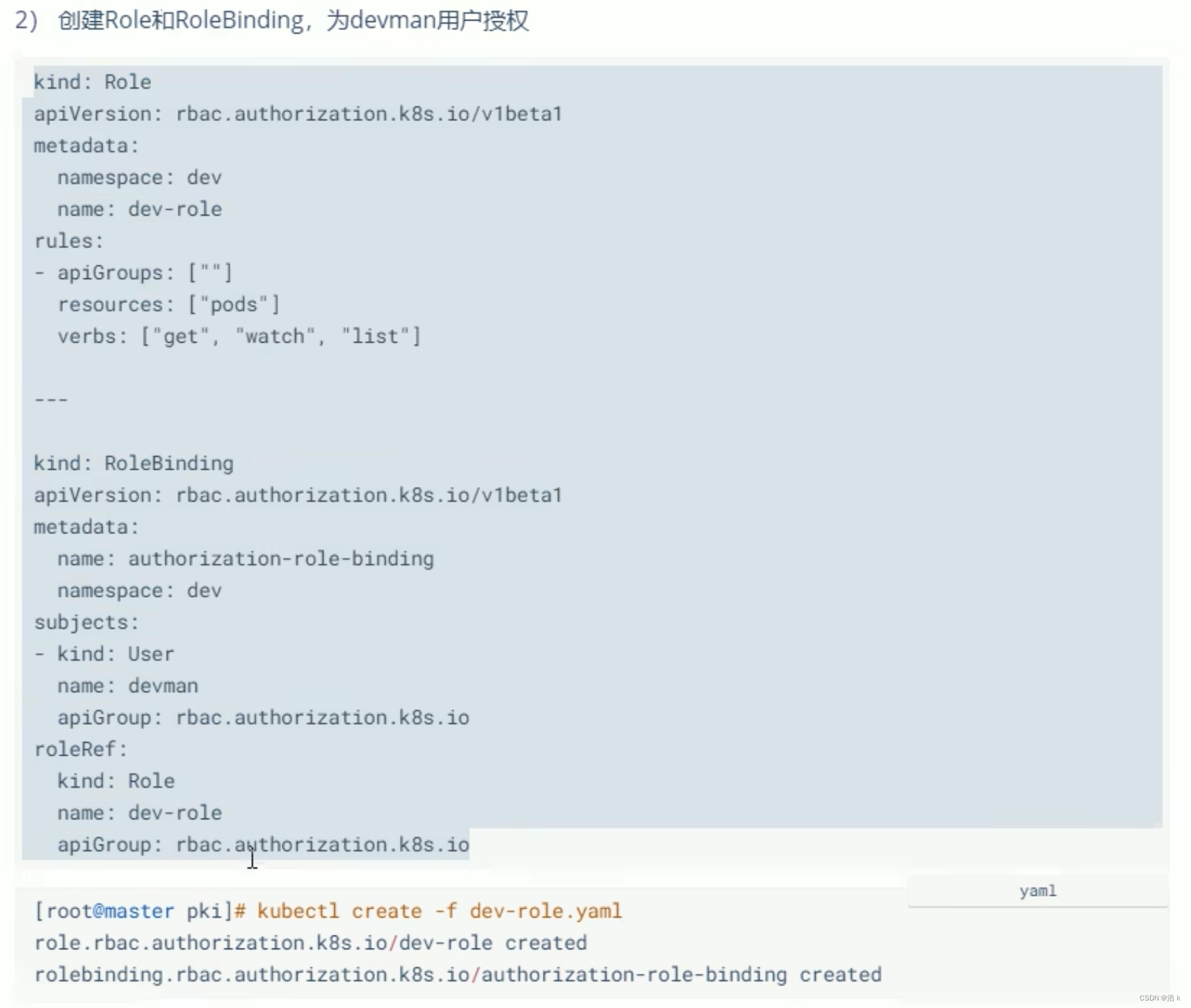

combate real:

9.4 Control de Admisión