Tengke Education compartirá contigo la próxima comunicación de datos HCIE

PD: Espero que termines de leer este artículo de una vez. ¡Gracias!

En primer lugar, ¿qué es QOS?

El documento se define de la siguiente manera: QoS (Calidad de servicio) se utiliza para evaluar la capacidad de la parte del servicio para cumplir con los requisitos de servicio al cliente. Al configurar QoS, puede regular y controlar el tráfico de red de la empresa, evitar y administrar la congestión de la red, reducir la tasa de pérdida de mensajes y, al mismo tiempo, proporcionar ancho de banda dedicado para usuarios empresariales o proporcionar servicios diferenciados para diferentes servicios (voz, video, datos, etc.).

Resuma en una oración simple: trate las diferentes empresas de manera diferente para lograr la satisfacción del cliente.

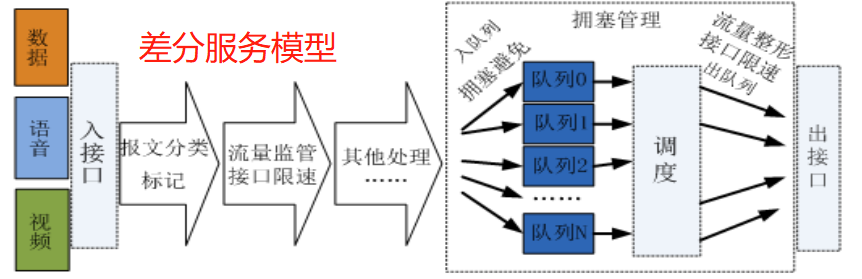

Bien. A continuación, usamos una imagen para presentar nuestra QOS (se recomienda que los candidatos recuerden esta imagen y luego practiquen de acuerdo con esta imagen cuando practiquen)

Esta imagen es muy buena. Una imagen resume el marco general y la lógica de QOS. A continuación, vamos a explicarlos uno por uno.

En primer lugar, nuestro QOS se utiliza actualmente a menudo en el modelo de servicios diferenciados, entonces, ¿cuántos modelos tiene QOS?

①Haga su mejor modelo ------- Simple y grosero, no discrimine entre quien viene primero y ayude a quien sea

②Modelo de servicio completo ------ Uso del protocolo RSVP (protocolo de reserva de recursos) para reservar, por ejemplo, un ancho de banda de 10M para tráfico especial para que los clientes lo usen solos. Ventajas: El tráfico especial se trata de manera diferente. Desventajas: El ancho de banda de 10M también está disponible cuando los clientes no están en uso. No se puede usar para otro tráfico, desperdiciando ancho de banda

③Modelo de servicio diferencial ----- de esto vamos a hablar ahora

PD: Si encuentra OQS en el examen, hablaremos sobre estos tres modelos desde el principio y hablaremos rápidamente sobre el modelo de servicio diferencial, y aceptaremos sin problemas lo siguiente.

Entonces, ¿cómo nuestro modelo de servicios diferenciados no solo considera el trato diferenciado, sino que además no desperdicia ancho de banda? Ante todo

① ¡El tráfico de datos, voz y video ingresa a la interfaz y luego lo clasificamos y marcamos ! ¿Cuál es la clasificación de los puntos clave? ¿Cómo se marca la marca? ¿Dónde está la marca? ¿Cómo reconoce el conmutador o enrutador que este tráfico es de datos, voz o video?

Hay dos categorías.

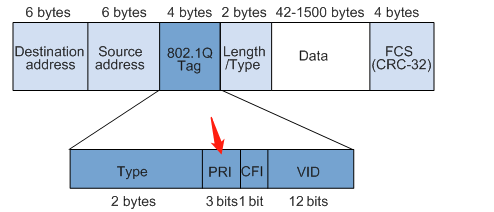

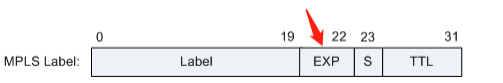

Una es la clasificación de flujo simple: usar los campos que marcamos en los paquetes vlan, mpls e ip para clasificar se llama clasificación de flujo simple

La segunda es la clasificación de flujos complejos: se utiliza una tupla de cinco (IP de origen, IP de destino, puerto de origen, puerto de destino, protocolo de capa de transporte) para distinguir un flujo de forma única.

De acuerdo, después de clasificar, ¿entonces qué? Por supuesto que es nuestra marca.

La marca se puede marcar en tres lugares.

1. El campo pri en la etiqueta vlan (aquí, recuerde el formato vlan + longitud)

2. El campo exp en mpls (recuerde lo mismo que el anterior. El encabezado Mpls también es un tema importante, titulado: ¿Qué es el campo del encabezado mpls y su función?)

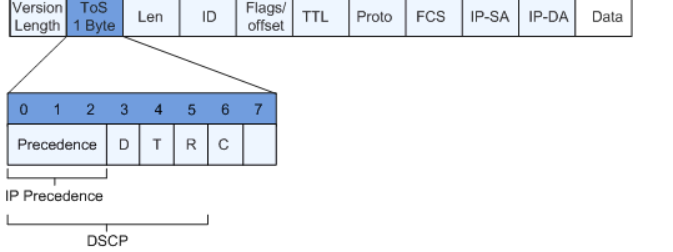

3. Campo Tos en paquete IP

La precedencia IP tiene un total de 3 bits, por lo que la precedencia que se puede definir es 7-0; luego sentí que no era suficiente y desarrollé los bits D, T y R llamados DSCP.

Entonces la prioridad que se puede definir es 0-63

Entonces, use los primeros 3 dígitos como IPP y los primeros 5 dígitos como DSCP (todavía queda un poco de conocimiento aquí, lo hablaremos más adelante)

Bien, hablemos de la supervisión del tráfico y el límite de velocidad más tarde.

Hablemos primero de entrar en la cola. Probemos nuestros pensamientos una vez más. Ahora nuestro tráfico de voz, datos y video está clasificado y marcado, y estamos a punto de ingresar al conmutador o enrutador. Hay una cola virtual adentro, y la prioridad alta ingresará a la cola alta. La prioridad baja entra en la cola baja.

Entonces, ¿qué protocolo define que la prioridad 7 que marcamos es mejor y mejor que la prioridad 0?

Bueno, es nuestro protocolo PHB (Per Hop Behavior), que resume la función de este protocolo en una frase: define el nivel de servicio, que es 7> 6> 5> 4> 3> 2> 1> 0

A continuación, echemos un vistazo a una tabla. Hablemos de nuestro protocolo PHB en detalle.

PD: Solo entiende el protocolo PHB.

En el protocolo PHB, las colas CS, EF, AF y BE se definen de esta manera.

A es DSCP con un total de 0-63 prioridades

B es IPP, mpls, vlan tiene prioridad 0-7

Hagamos una división, llamamos DSCP A, IPP, mpls, VLAN B, luego

Cuando B = 0, A = 0-7 CS0 Cuando B = 1, A = 8-15 CS1 Cuando B = 2, A = 16-23 CS2 Cuando B = 3, A = 24-31 CS3

Cuando B = 4, A = 32-39 CS4 Cuando B = 5, A = 40-47 CS5 Cuando B = 6, A = 48-55 CS6 Cuando B = 7, A = 56-63 CS7

Si observa atentamente esta tabla, puede ver la relación entre AB y CS. En otras palabras, PHB incluye estas prioridades en el alcance de CS, y ¿qué son EF, AF y BE?

BE es un nombre especial cuando DSCP en CS0 es 0 (si está marcado como 0, ingrese a la cola BE y haga todo lo posible para reenviar)

EF es un nombre especial cuando el DSCP en CS4 es 46 (si está marcado como 46, ingresará a la cola EF para acelerar el reenvío)

AF1 es el nombre especial cuando el DSCP en CS1 es 10, 12, 14 (si está marcado como 10, 12, 14 (correspondiente a AF11, AF12, AF13), ingrese a la cola AF1 para garantizar el reenvío)

AF2 es el nombre especial cuando el DSCP en CS1 es 18, 20, 22 (si está marcado como 18, 20, 22 (correspondiente a AF21, AF22, AF23), ingrese a la cola AF2 para garantizar el reenvío)

AF3 es el nombre especial cuando el DSCP en CS1 es 26, 28, 30 (si está marcado como 26, 28, 30 (correspondiente a AF31, AF32, AF33), ingrese a la cola AF3 para garantizar el reenvío)

AF4 es el nombre especial cuando el DSCP en CS1 es 34, 36, 38 (si está marcado como 34, 36, 38 (correspondiente a AF41, AF42, AF43), ingrese la cola AF4 para asegurar el reenvío)

PS: CS7, CS6 se utilizan de forma predeterminada para mensajes de protocolo, como STP y otros mensajes. Comparación de prioridades: EF> AF4 3 2 1> BE

Aquí hay un punto: ¿Por qué el nivel de caída de AF13> AF12> AF11 en AF1? Echemos un vistazo a uno de los puntos de conocimiento para compensar el DSCP anterior.

AF11 está marcado como 10 y escrito en binario de 8 bits, es 001 010 00 (recuerde que los primeros 6 bits del campo Tos de un byte están reservados para DSCP y los segundos 2 bits están reservados)

AF12 se marca como 12 y escrito en binario de 8 bits es 001 100 00

AF13 se marca como 14 y escrito en binario de 8 bits es 001 110 00

Los primeros 3 bits del campo OK Tos son IPP y luego el bit DTR. Cuanto más 1 en estas tres posiciones, mayor será la probabilidad de descarte. (Los bits D, T y R representan requisitos de retardo, rendimiento y confiabilidad. ) Por lo tanto, AF11 es más importante que AF12 y AF13, y AF21 es más importante que AF11.

Bien, hemos ampliado el protocolo PHB para comprender que PHB define el nivel de servicio y está bien

Luego, las tres partes del tráfico de nuestros datos de voz y video ingresan a sus respectivas colas, y luego realizamos un método llamado programación (administración de congestión) en ellas.

¿Cómo entender la programación? Es cómo organizar el tráfico entrante para que salga de forma ordenada, primaria y secundaria.

OK Nuestra programación se divide en dos tipos.

① Según la programación de la cola, todos saben que hay 7 colas virtuales dentro del enrutador o conmutador

Supongamos que nuestra voz entra en la cola 5, la cola de video 4, la cola de datos 3.

Permítanme hablarles sobre cómo funciona la programación basada en colas.

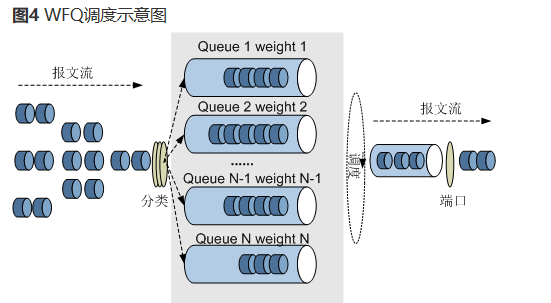

Primero, la programación basada en colas se divide en RR (round-robin) -WRR (round-robin ponderado) -WFQ (equidad ponderada) -PQ (flujo de salida según la prioridad)

Obviamente somos voz (cola 5)> video> datos

Para RR, un paquete para voz, un paquete para video y un paquete para datos, y luego el bucle RR es muy justo, pero lo que queremos es tratarlo de manera diferente: la prioridad alta va primero y la baja prioridad regresa.

Entonces WRR se desarrolló nuevamente. Agregamos un valor de peso de 3 a la cola de voz. El video 2 no proporciona datos, por lo que cada voz de bucle irá a 3 paquetes y el video a 2 datos o 1 para que resuelva el problema. de alta prioridad deslizándose primero. Hay un problema, pero hay otro problema. En realidad, generalmente lo medimos por ancho de banda. Si un paquete de datos tiene 1500 bytes y un paquete de voz tiene 100 bytes, entonces dicho ciclo, los datos ocuparán más ancho de banda.

Por lo tanto, WFQ fue desarrollado para ser ponderado y justo, basado en la asignación de ancho de banda. La voz se divide en 30M, el video se divide en 20M y los datos se dividen en 10M. Esto resuelve los problemas anteriores.

Entonces, ¿qué es PQ? PQ es imprudente. Es lo correcto. La prioridad de voz es alta. Luego terminaré el tráfico de voz primero, luego usaré el video y luego los datos. Aunque los de alta prioridad están muy contentos, si siempre hay tráfico en la voz, entonces mi video y mis datos no se enviarán en un solo paquete, lo que hará que el tráfico de baja prioridad muera de hambre.

Pero en general, en realidad, se utiliza generalmente un método de combinación como PQ + WRR, PQ + WFQ.

Después de hablar sobre la programación basada en colas, luego al lado de la programación basada en clases

②CBQ (Cola basada en clases) La cola justa ponderada basada en clases es una extensión de la función WFQ y proporciona a los usuarios soporte para definir clases. CBQ primero clasifica los mensajes de acuerdo con reglas tales como prioridad IP o prioridad DSCP, interfaz de entrada y quintuple de mensajes IP, y luego permite que diferentes tipos de mensajes ingresen a diferentes colas. Para los paquetes que no coinciden con ninguna categoría, se envían a la categoría predeterminada definida por el sistema.

El concepto de clase puede entenderse como un tipo de voz, un tipo de video y un tipo de datos, emparejo los paquetes de voz y los envío a las tres colas planificadas por mi CBQ.

Cola EF --- satisface latencia baja

La cola de AF cumple con los servicios de datos clave que requieren garantía de ancho de banda

BE Queue: satisfaga los servicios de entrega de mejor esfuerzo que no requieren una garantía estricta de QoS

La programación PQ se usa en la cola EF, WFQ se usa en la cola AF y WFQ se usa en BE

Entonces, estableceremos un ancho de banda máximo para la cola EF (después de todo, use PQ para evitar que el tráfico BE se muera de hambre) y estableceremos un ancho de banda mínimo para la cola AF (tiene que enviarme un poco de todo) BE, y el ancho de banda restante se asignará a BE. También hay una cola especial LLQ en EF. LLQ es mejor que EF.

De esta forma, hemos terminado de programar las asignaciones y asignarlas ¿Deberíamos salir a continuación? En este momento, podemos gestionar el tráfico en la interfaz de salida. Antes de hablar sobre la gestión del tráfico, pensemos de nuevo. Si el tráfico es realmente mucho, ¿cómo puedo programarlo? Todas las colas están llenas, pero la entrada sigue recibiendo tráfico, ¿qué debo hacer en este momento? La congestión ocurrirá, ¿verdad? Bloqueado, difícil de entrar y lento para salir. En este momento, hablaremos sobre cómo evitar la congestión cuando se produce la congestión.

Cuando estamos congestionados, ¿qué problemas causará una cola llena? ¿Qué significa caída de la cola? Es decir, el tráfico que llega por detrás se pierde directamente. Entonces la caída de la cola causará 3 problemas

1. Sin pérdida de partición

2. Sincronización global de TCP

Tres. El tráfico de TCP murió de hambre

A continuación, ingresemos TCP y hablemos de TCP.

Sabemos que TCP es un protocolo de transmisión confiable y seguro, con un mecanismo determinista y retransmisiones después de la pérdida de paquetes.

Si se pierden los paquetes TCP, espere a que expire el temporizador de retransmisión y luego retransmita, lo que se denomina retransmisión de tiempo de espera .

Si TCP pierde una parte del paquete, el receptor puede determinar que los datos enviados están incompletos a través de parámetros como el número de serie. En este momento, el receptor repetirá inmediatamente tres paquetes ACK, y el remitente se da cuenta inmediatamente de que el receptor ha acaba de confiscar hice un paquete completo, e inmediatamente reeditado, dijo la retransmisión rápida .

A continuación, echemos un vistazo a cómo nuestro TCP se inicia y envía datos en la red (una ventana de TCP)

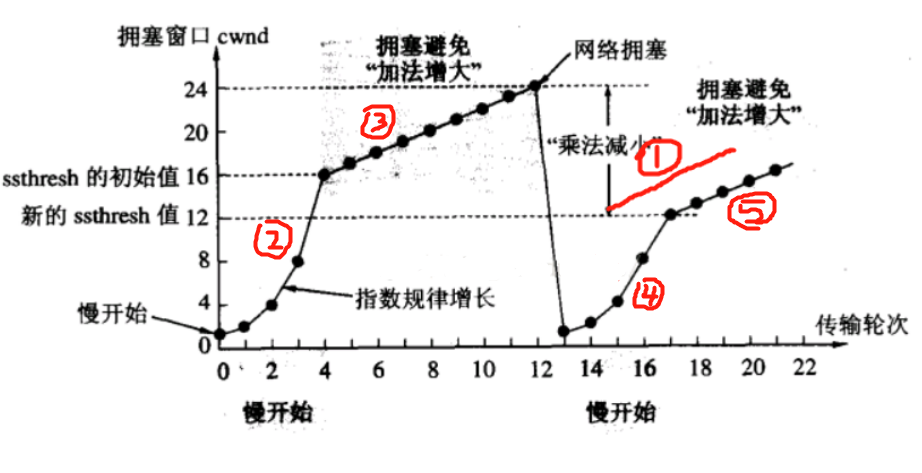

Echemos un vistazo a esta imagen, no importa si parece un poco ignorante.

La ventana de congestión cwnd es una ventana que cambia dinámicamente llamada ventana de congestión para el remitente El tamaño de la ventana de congestión depende del grado de congestión de la red.

Ssthresh es el umbral de inicio lento (aquí lo establecemos en 16) Cuando cwnd = 24, es el umbral (el valor predeterminado es 56636B)

El inicio lento, también conocido como inicio lento, se refiere a establecer cwnd = 1 (536B) y luego realizar un aumento exponencial al establecer una conexión TCP.

OK, luego ingrese el foco:

Ahora hay una conexión TCP -> comienza un inicio lento y alcanza el umbral cuando comienza un crecimiento exponencial de cwnd = 1 a cwnd = 16, y comienza a evitar la congestión, no aumenta exponencialmente, ingresa un crecimiento aditivo (si todos los mensajes enviados son Después de recibir la respuesta ACK, cwnd agregará + 1 + 1 + 1) ----> Se detecta congestión cuando se alcanza el umbral cwnd = 24 ----> Reduzca inmediatamente el umbral ssthresh a la mitad del umbral, que es 12, que es nuevo El ssthresh = 12 es ② + ③ en la figura anterior, y hay dos comportamientos de procesamiento.

①: después de la congestión, si la pérdida de paquetes es causada por la retransmisión del tiempo de espera, cwnd = 1, y ssthresh en este momento es 12, que es ④ + ⑤ en la figura anterior.

②: Si la pérdida de paquetes es causada por una retransmisión rápida después de la congestión, cwnd = 12, y una evitación de la congestión es como se muestra en la figura anterior ①

¿Todos saben qué significa la sincronización global de TCP después de la imagen de arriba? La imagen de arriba es una conexión TCP. Si hay 100 N conexiones TCP a tiempo, las 100 conexiones TCP alcanzan el umbral al mismo tiempo y el umbral se reduce a la mitad al mismo tiempo. Esto provocará una pérdida de ancho de banda. Si 50 llegan primero al umbral, disminuyen la mitad y luego comienzan lentamente, los otros 50 pueden usar el ancho de banda de los 50 anteriores.

Entonces, ¿cuál es la falta de tráfico de TCP? La falta de tráfico de TCP significa que cuando mi TCP es muy pequeño en cwnd, si una gran cantidad de tráfico UDP continúa entrando, hará que el cwnd de TCP permanezca muy pequeño y finalmente el tráfico de TCP no se pueda enviar, se llama inanición.

Entonces, ¿cómo resolvemos estos problemas causados por la congestión? En nuestra fase de prevención de la congestión, utilizamos una tecnología llamada wred (detección aleatoria temprana ponderada) . Esta tecnología consiste en configurar una plantilla de descarte para cada cola. Cuando la cola no está llena, los descartes de alta prioridad 10 Un paquete, 20 paquetes se pierden en prioridad baja. Resuelva eficazmente la sincronización global de TCP + la falta de tráfico de TCP + la pérdida indiscriminada de paquetes.

A continuación, nuestro tráfico proviene de la interfaz de entrada, se clasifica, marca, programa (gestión de congestión) y la prevención de congestión finalmente llega a la interfaz de salida. Aquí, podemos hacer una gestión de tráfico en la interfaz de salida.

La gestión del tráfico se divide en tres

TP (Traffic Policing) puede monitorear la tasa de tráfico diferente que ingresa a la red y "castigar" el exceso de tráfico, de modo que el tráfico entrante se restrinja dentro de un rango razonable, protegiendo así los recursos de la red y los intereses de los usuarios.

Traffic Shaping (TS) es una medida para ajustar activamente la tasa de salida del tráfico. La configuración del tráfico corta el pico y llena el valle del tráfico irregular aguas arriba, de modo que la salida del tráfico es relativamente estable, resolviendo así el problema de congestión del equipo aguas abajo.

El límite de velocidad de la interfaz LR (velocidad de línea) puede limitar la velocidad total de todos los paquetes enviados o recibidos en una interfaz. Cuando no hay necesidad de distinguir entre tipos de paquetes, pero para limitar la velocidad de todo el tráfico que pasa a través de la interfaz, la función de límite de velocidad de la interfaz puede simplificar la configuración.

Resuma en una frase: el exceso de tráfico se descartará mediante la supervisión, el exceso de tráfico se almacenará en caché para darle forma y se enviará de nuevo más tarde, y el límite de velocidad será demasiado lento para configurar y limitar la velocidad directamente en la interfaz.

Ahora hay una pregunta, ¿cómo sabe el enrutador o conmutador si se excede el tráfico? Aquí estamos usando la tecnología de token bucket, hablemos de cómo la tecnología de token bucket detecta si el tráfico excede la especificación.

Tecnología de cubeta de tokens

Pasamos directamente al tema y pensamos en algunos conceptos tal como los entendíamos.

1. Cañón único de una velocidad

CIR: velocidad de información comprometida, que indica la velocidad a la que se colocan los tokens en el depósito C, es decir, la velocidad media a la que el depósito C permite que los paquetes se transmitan o reenvíen

CBS: tamaño de ráfaga de compromiso, que indica la capacidad del depósito C, es decir, el tráfico de ráfaga comprometido que el depósito C puede pasar instantáneamente

Si no comprende estos dos conceptos, está bien. Tomemos un ejemplo. Por ejemplo, el escenario del anciano que mide el consumo de alcohol de su yerno es muy adecuado. Imagine que el barril de fichas está lleno de vino ¿Cómo mide el anciano el consumo de alcohol de su yerno? El anciano pone 1ml de licor en el barril cada segundo, pone 500S y está lleno. En este momento, el CBS (capacidad) del barril es 500ml, CIR = 1ml / s. Usamos Tc para indicar cuánto vino es en el barril, y B para indicar el yerno. Beber cada segundo, y luego el yerno comienza a beber, el yerno bebe 10ml en el primer segundo, en este momento B = 10ml , B <Tc, todavía hay vino en la barrica, continuar, marcarlo como verde, que significa seguir midiendo. CBS = 500-10 + 1 (CIR) = 489ml, en el segundo segundo, tomas un sorbo de 500ml . En este momento, B = 500ml, Tc = 489ml, B> Tc, demasiado fuerte, el anciano no puede beber tanto. Marcado en rojo, significa que está mostrando demasiado su alcohol y le pidió que escupiera el vino Vuelva a colocarlo en el cañón y sustitúyalo por un yerno.

En otras palabras, usamos Tc para representar el token en el depósito de tokens, B representa el tamaño del mensaje que ha llegado hasta ahora, el sistema dejará tokens en el depósito a la tasa CIR y CBS es la capacidad del depósito. Si B <Tc está marcado en verde y retira la ficha del cubo. Si B> Tc marca el Tc rojo sin reducir el verde, el mensaje pasará y el rojo se descartará.

2. Doble paso de una sola velocidad

Volviendo a nuestro viejo esposo para medir la cantidad de alcohol para su yerno, esta vez el viejo suegro aprendió de la experiencia anterior y puso dos barriles, C y E. El anciano vierte el vino en el Barril C a razón de CIR. Si el barril C está lleno, simplemente vierta un poco de vino en el barril E, protéjase con una mano. El yerno está aquí, el yerno toma un trago al principio, verde, luego sube el yerno, quedan 10ml en el balde C, y el yerno dijo que está lleno. Dame un vaso de 50ml, que es muy vergonzoso., Vierte 40ml y dáselo al yerno para que lo beba. En este momento, el yerno está marcado en amarillo, y el yerno todavía puede beber, esta vez yo bebo 100 ml a la vez y no hay suficiente vino en el barril E, que está marcado como tinto.

EBS (Excess Burst Size): tamaño de ráfaga en exceso, que representa la capacidad del cubo E, es decir, el tráfico de ráfagas en exceso que el cubo E puede pasar instantáneamente.

Volviendo al tema, Tc = token de cubeta C, Te = token de cubeta E B = tamaño del mensaje, Cbs = capacidad de cubeta C, Ebs = capacidad de cubeta E

Si el depósito C está lleno de CIR, entregue el token al depósito E para evitar ráfagas de tráfico.

B <El mensaje Tc está marcado en verde

Tc <B <Los paquetes están marcados en amarillo

Los paquetes B> Tc y> Te están marcados en rojo

3. Dos velocidades de dos cañones

Volvamos a nuestro viejo esposo para medir la bebida de su yerno. Esta vez el viejo suegro ya no sirve dos barriles solo, llamó a su esposa, y una persona es responsable de un barril.

PIR (tasa de información máxima): indica la tasa a la que se colocan los tokens en el depósito P, y el PIR es mayor que el CIR;

CIR: velocidad de información comprometida, que indica la velocidad a la que se colocan los tokens en el depósito C, es decir, la velocidad media a la que el depósito C permite que los paquetes se transmitan o reenvíen;

PBS (Peak Burst Size): el tamaño de ráfaga máxima, que representa la capacidad del depósito P, es decir, el tráfico de ráfaga máxima que el depósito P puede pasar instantáneamente;

CBS: tamaño de ráfaga de compromiso, que indica la capacidad del depósito C, es decir, el tráfico de ráfaga comprometido que el depósito C puede pasar instantáneamente

No se citarán los ejemplos, pasaremos directamente al tema.

Tc = token de cubeta C, Tp = token de cubeta P B = tamaño de paquete, Cbs = capacidad de cubeta C, Pbs = capacidad de cubeta E

CIR suelta tokens en el depósito C y PIR suelta los tokens en el depósito P sincrónicamente

Tp <B, el mensaje está marcado en rojo;

Tc <B≤Tp, el paquete se marca como amarillo y Tp disminuye en B;

B≤Tc, el mensaje se marca en verde y tanto Tp como Tc disminuyen en B.

Okk, para resumir es decir, a través de la tecnología token bucket, marcamos el mensaje en diferentes colores para ver si el tráfico supera la especificación.

Volver a nuestra gestión de tráfico

La policía de tráfico TP suele utilizar el coche para limitar el tráfico. Usando una doble velocidad de doble paso ** .

Puede personalizar el comportamiento de acuerdo con **, el valor predeterminado es reenvío verde, volver a analizar amarillo y luego marcar, y descartar rojo .

Traffic Shaping TS generalmente usa gts para limitar el tráfico. Utilice un solo barril, una sola velocidad y dos colores .

Reenvío verde, caché rojo.

El límite de velocidad de la interfaz LR generalmente usa lr + entrante / saliente para limitar la tasa de tráfico. Utilice dos colores de una sola pasada y una sola velocidad .

Reenvío verde, rojo (si se almacena en búfer en la dirección de salida del interruptor, se descartará en la dirección de entrada)

A continuación, hablemos de la diferencia entre TP TS LR

En el enrutador:

TP puede basarse en interfaces y clases

TS puede basarse en interfaces, colas y clases

LR solo admite salidas configuradas en WAN

cambiar

TP puede basarse en la clase

TS puede basarse en cola

LR puede basarse en la interfaz

¡Bien, entonces nuestra QOS ha terminado! Echemos un vistazo nuevamente, el tráfico ingresa desde la interfaz de ingreso-marca de clasificación-ingresa a la cola-administración de congestión (mecanismo de programación) -evitación de congestión-administración de tráfico! Es un proceso general de nuestra QOS. ¡Espero que este artículo sea útil para los candidatos que se preparan para la prueba! Si quieres aprender QOS bien, ¡necesitas configurar y experimentar más! ¡Aquí hay algunas preguntas comunes en el examen!

1. La diferencia entre cirugía plástica y supervisión

2. ¿Puede la configuración del conmutador basarse en colas y MQC?

3. ¿Cuál es la diferencia entre la configuración de los conmutadores y los enrutadores?

4. ¿Qué sucede cuando QOS se configura y no se aplica?

5. ¿El problema de la caída de la cola?

¡Gracias a todos y les deseo toda la investigación de una vez!