Tecnologia e protocolos de segurança de sistema de segurança de varredura de porta e rede

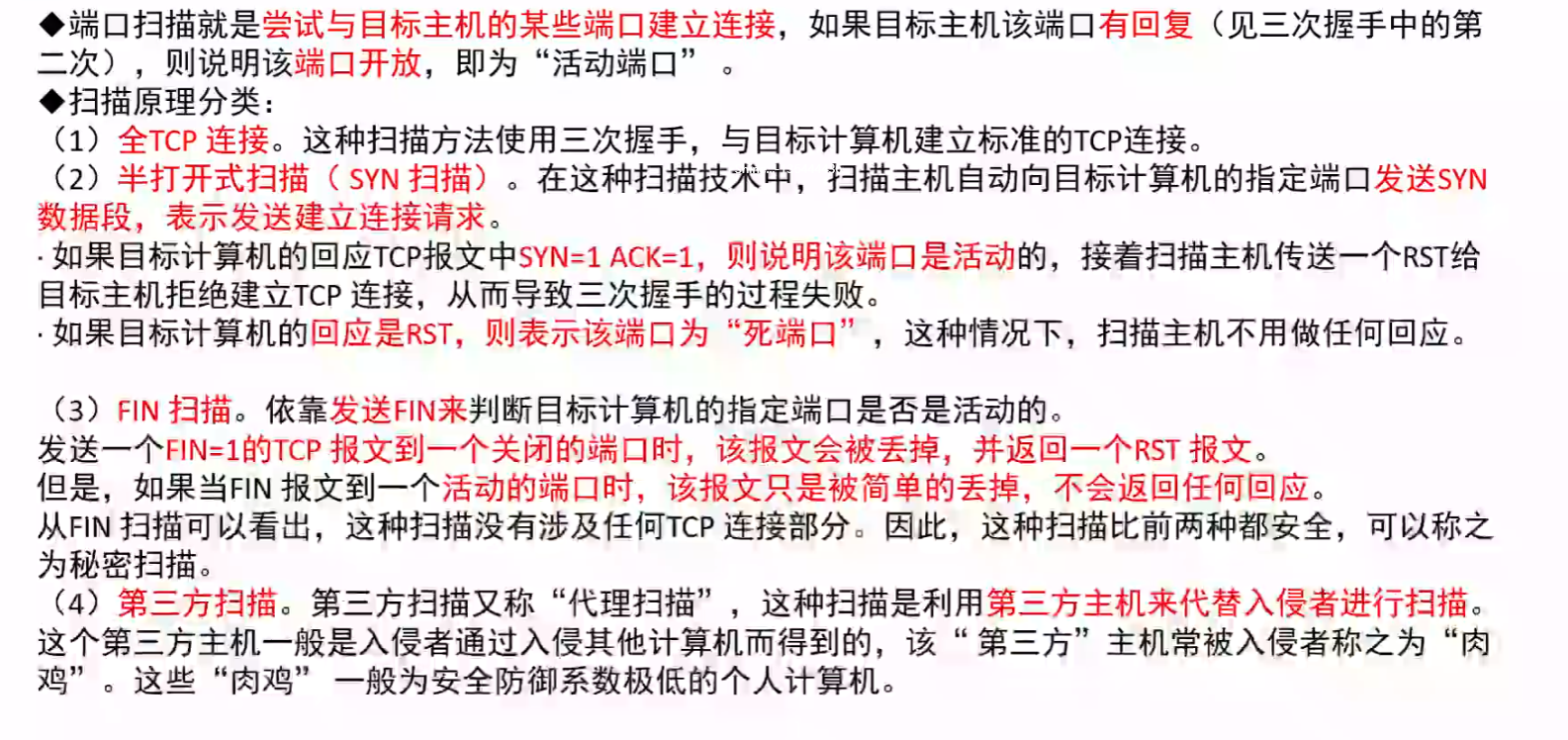

varredura de porta

Conexão TCP completa: handshake de três vias

Varredura semiaberta: os dois primeiros handshakes

Varredura FIN: não há necessidade de estabelecer uma conexão TCP

Varredura de terceiros:

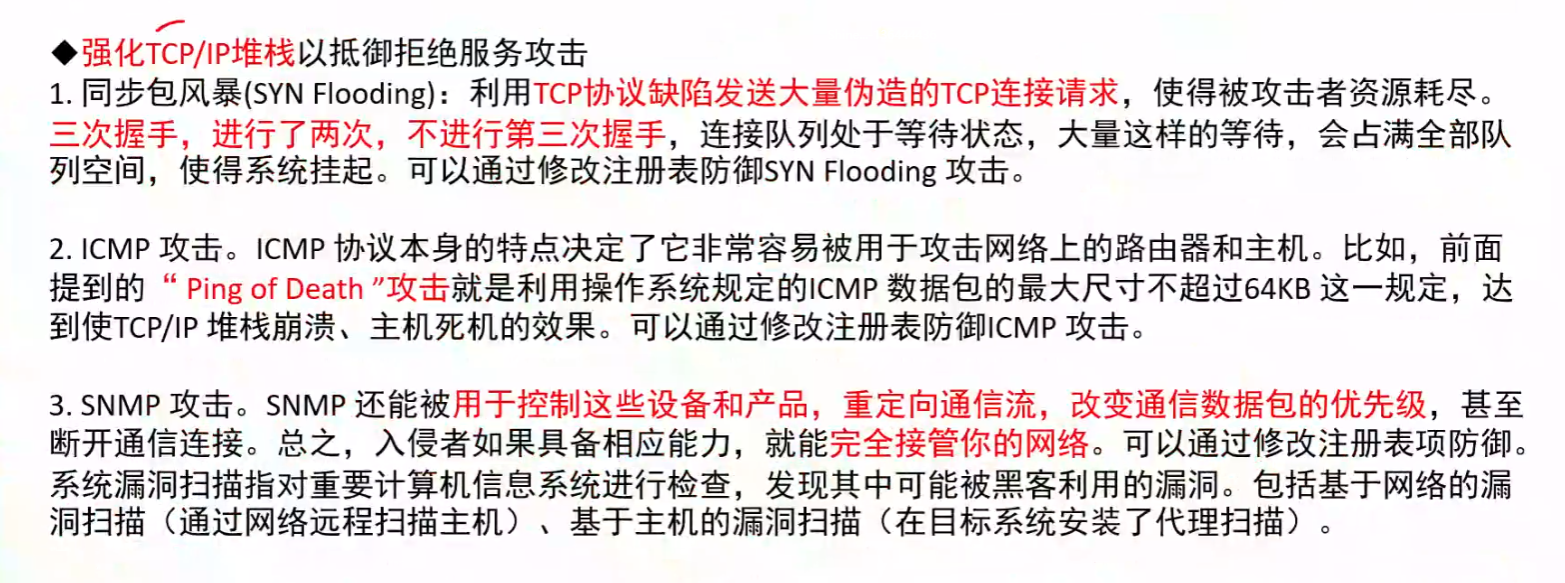

Os ataques de negação de serviço incluem:

- Tempestade de pacotes de sincronização

- Ataque ICMP

- Ataque SNMP

Todos eles modificam o registro para se defender contra ataques.

Examine os princípios desses três ataques de negação de serviço

a

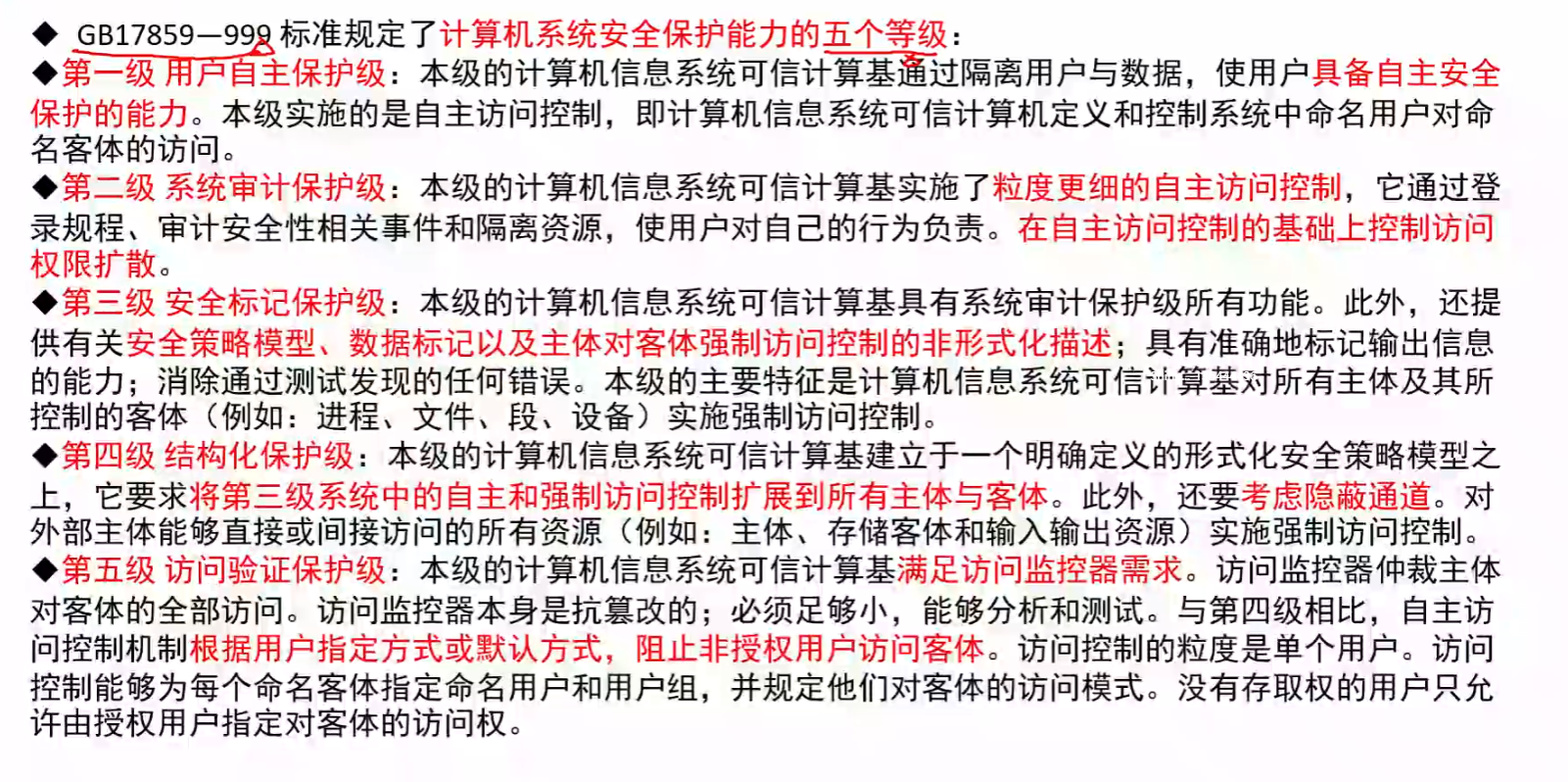

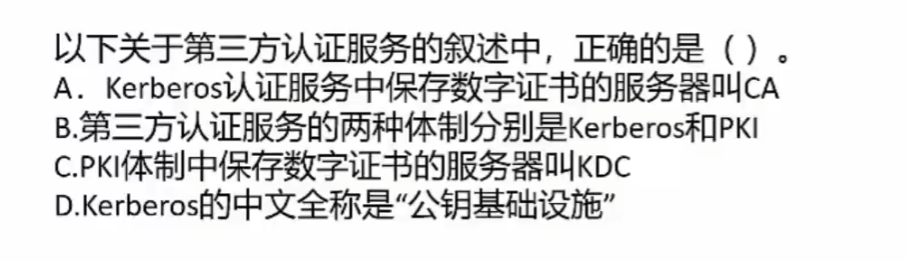

Sistema de garantia de segurança da informação e métodos de avaliação

De baixo a alto, existem cinco níveis no total.

Nível de proteção autônoma

. Nível de proteção de auditoria do sistema: nível de proteção autônoma mais refinado

. Nível de proteção de marca de segurança: controle de acesso obrigatório.

Nível de proteção estruturada: controle de acesso obrigatório em grande escala.

Verificação de acesso . nível de proteção: monitoramento de acesso. dispositivo

Apenas entenda

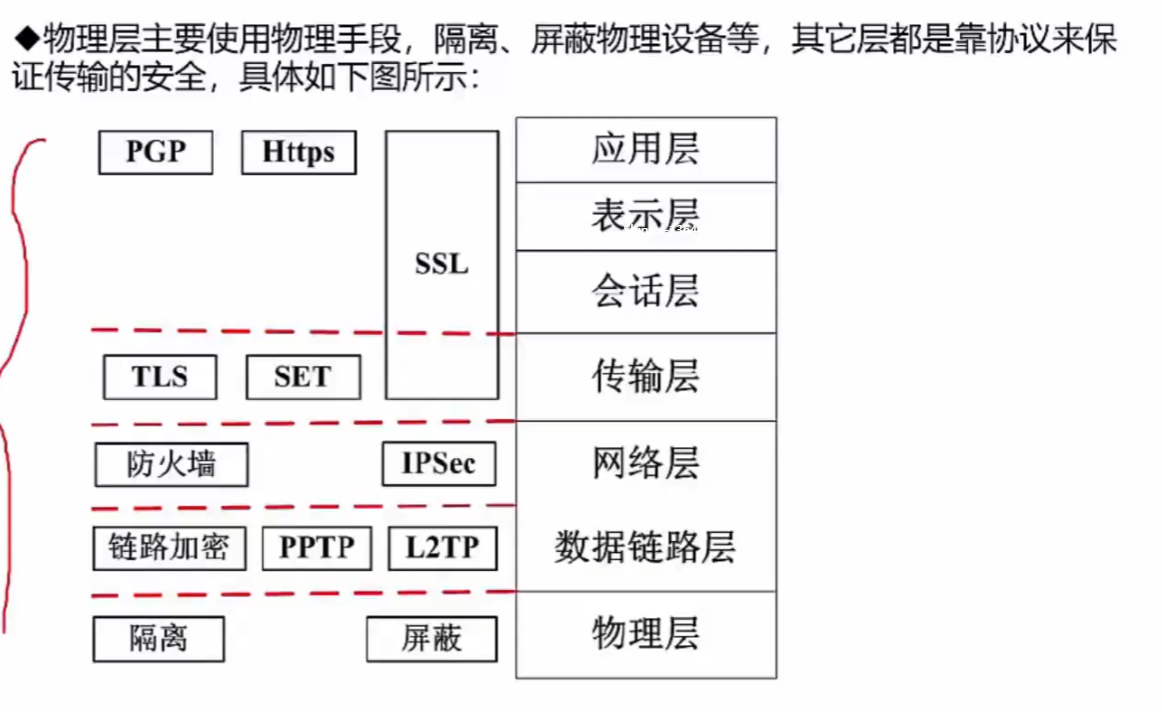

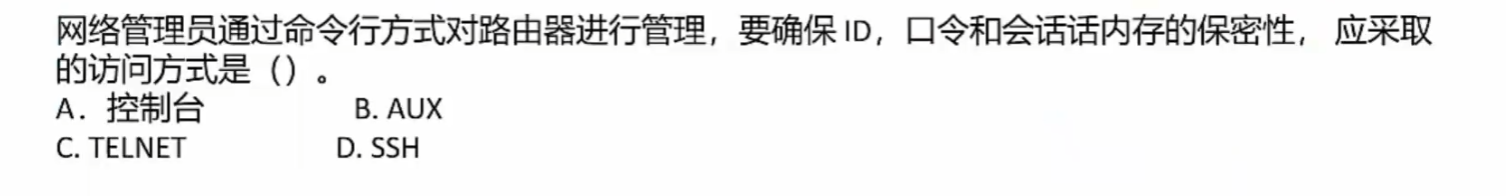

tecnologia de segurança de rede

Isole redes internas e externas

dispositivo de escuta

monitorar, analisar

Não inspecionado

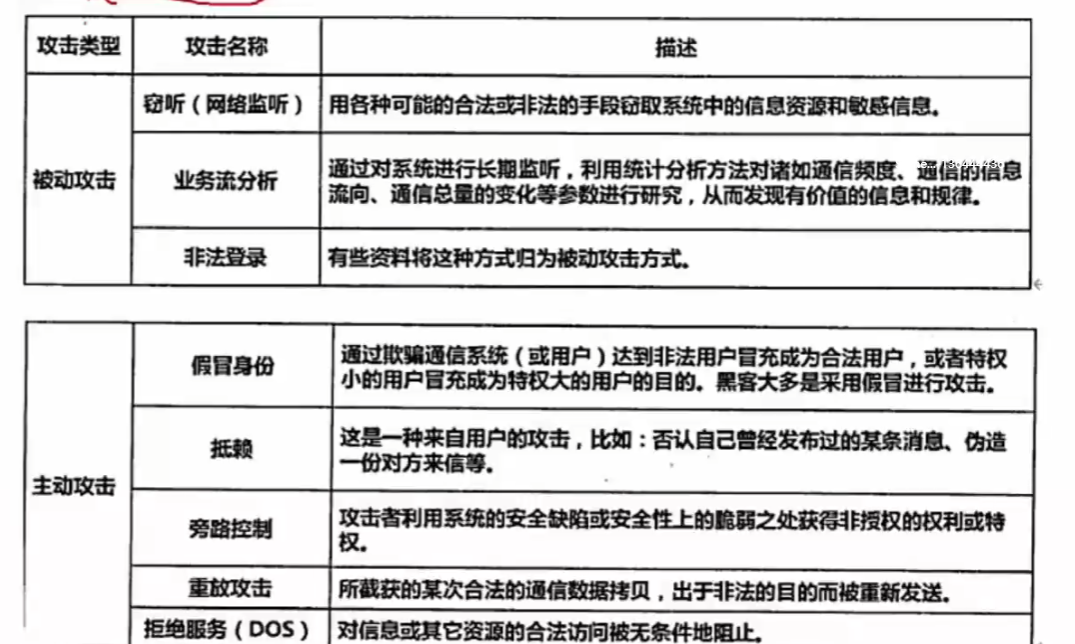

Ataques e ameaças cibernéticas (importante)

Ataques de repetição e negação de serviço são frequentemente investigados.

Adicionar carimbos de data e hora às informações pode resolver ataques de repetição.

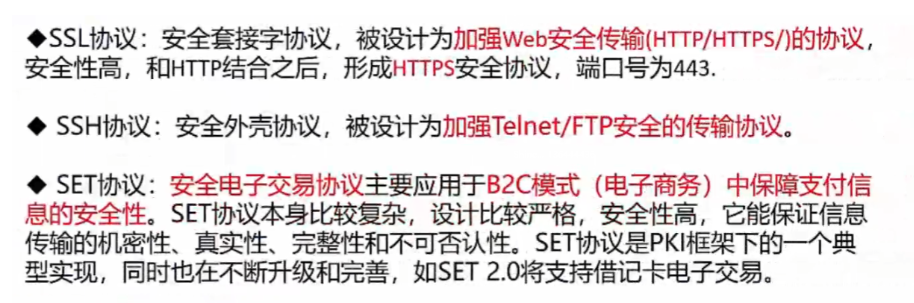

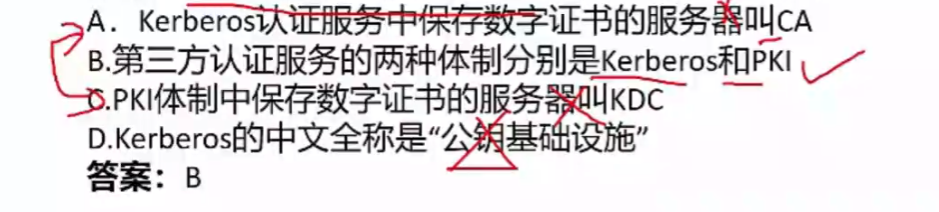

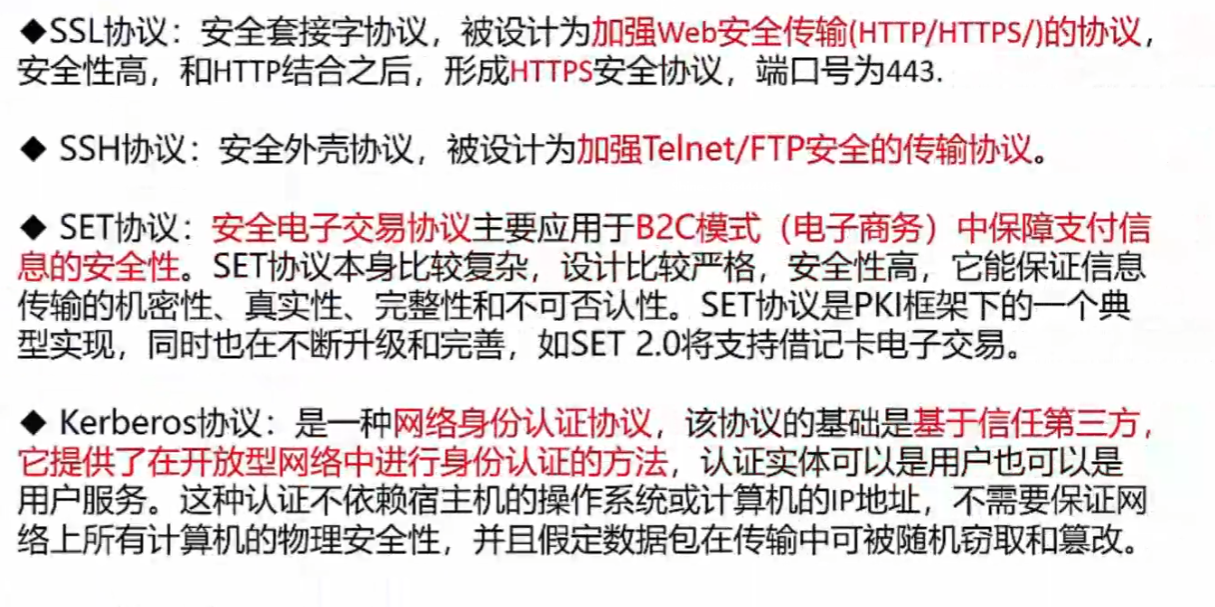

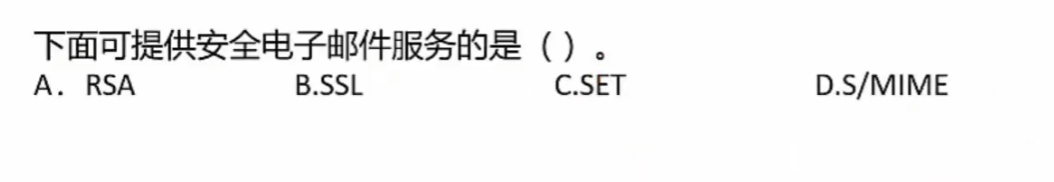

protocolo de segurança de rede

Concentre-se nas coisas acima da camada de transporte

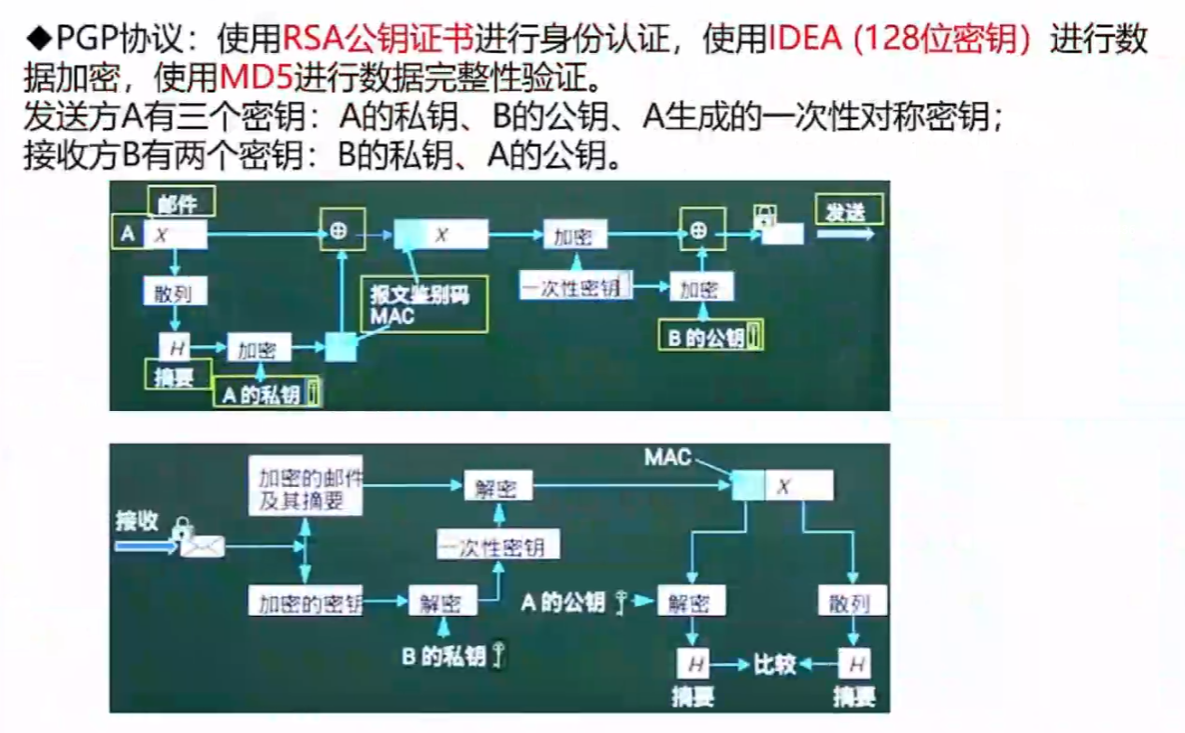

PGP: protocolo de e-mail seguro

Apenas entenda (raramente faça o teste)

d

deveria ser PGP, mas não é

b

d