ノートの内容:jumpserver使いやすい

ノート日:2018年1月22日

- 23.9一般ユーザがjumpserverを作成します

- 23.10マシンを追加します

- 23.11は、システムのユーザーを追加し、許可します

- 23.12は、認可ルールを追加します。

- 23.13コマンド行ログインjumpserver

この記事は以下のリンクのいずれかに、フォローアップ記事にインストールjumpserverを説明することです。

23.9一般ユーザがjumpserverを作成します

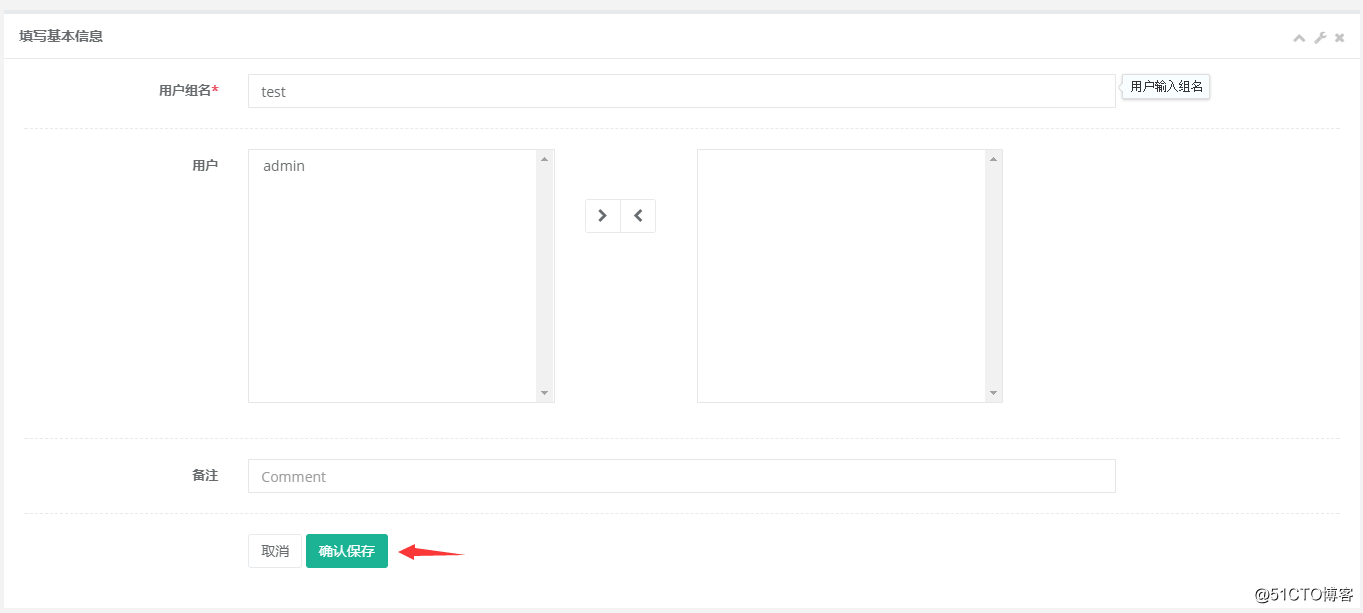

最初のユーザーグループを作成し、ログオンしているユーザーのマシンの要塞のWebページとコマンドライン管理をログに記録する一般ユーザのためのjumpserver:

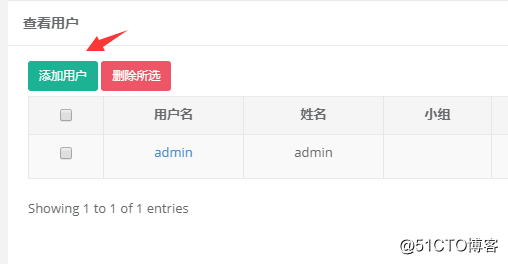

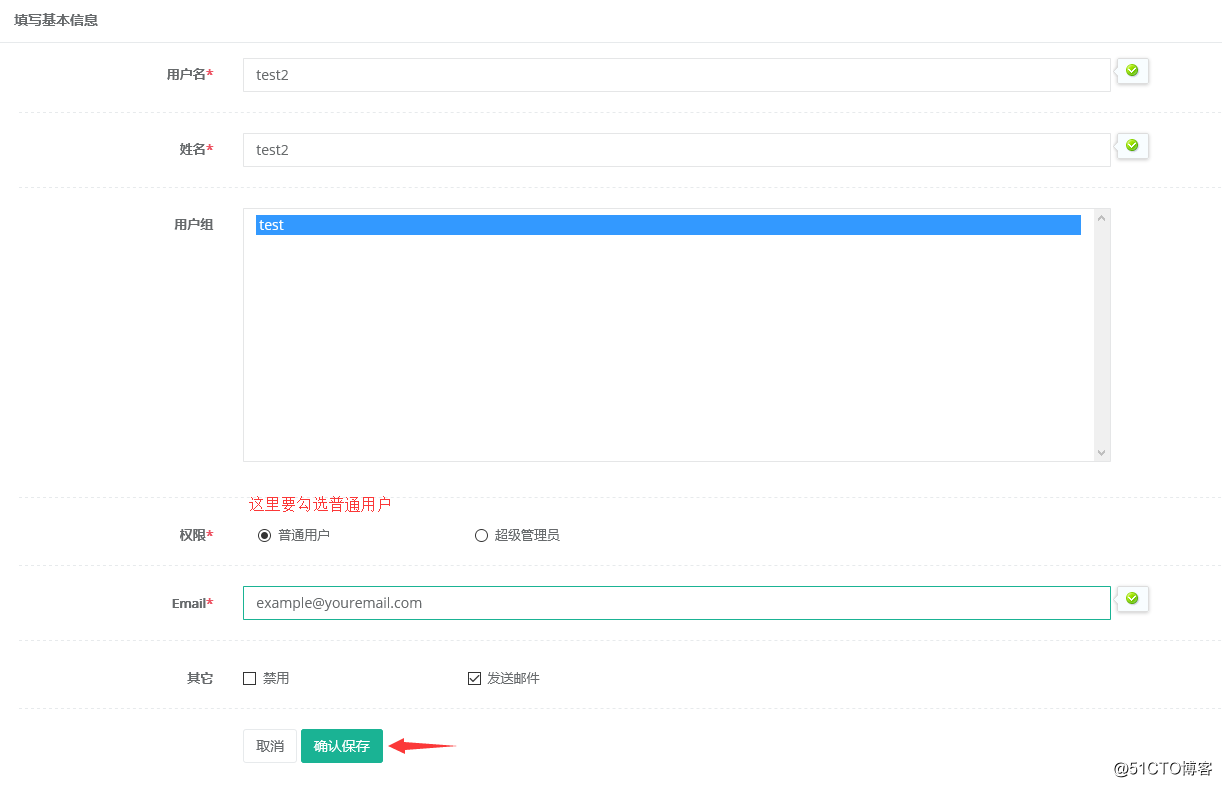

次に、ユーザーを作成します。

初出:

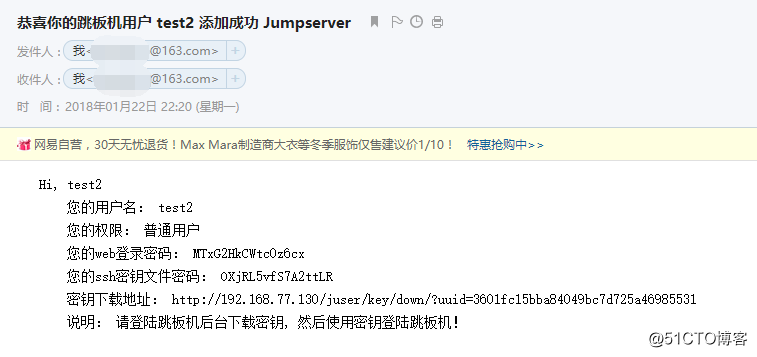

ユーザーパスワードは、埋めるためにあなたの電子メールアドレスに送信されます。

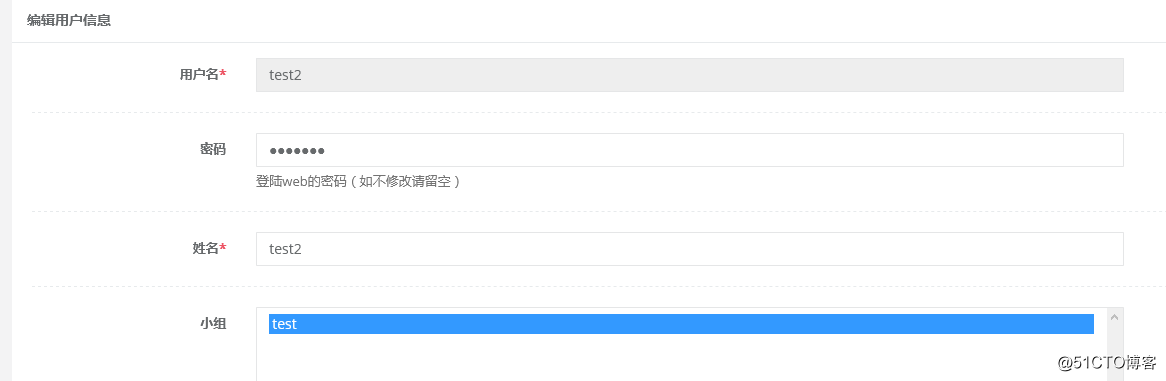

初期パスワードは、パスワードを変更するには、「編集」ボタンでユーザーリストのページをクリックすることができ、より複雑な悪い記録です。

編集後、この新しいユーザログインの成功を試してみてください。

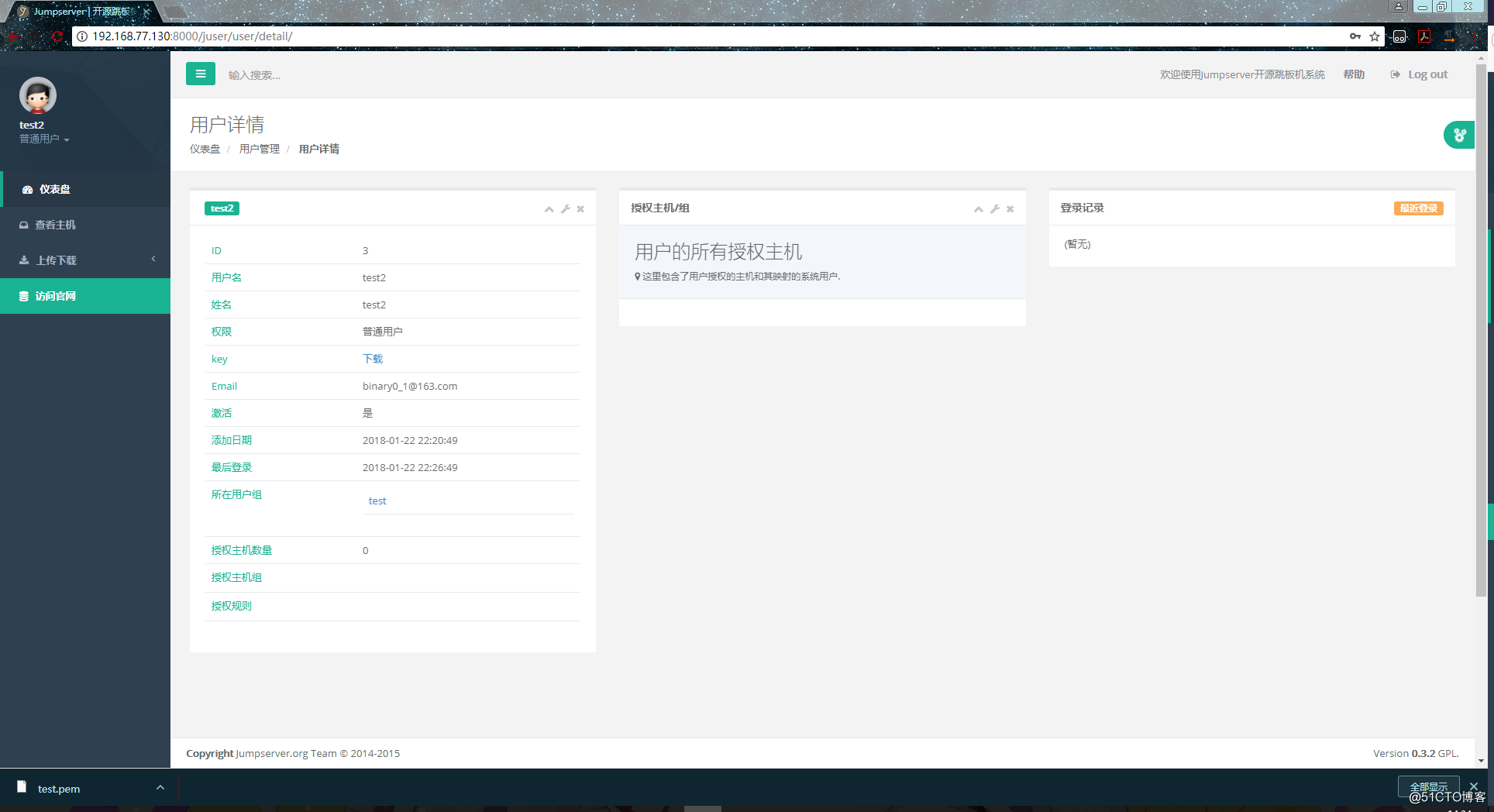

成功ログイン:

ターミナルログインを通過した後、ユーザーのキーのダウンロード:

成功をダウンロード:

このキーにパスワードが設定されているメールでメールアドレスを記入して送信したユーザを、作成するときに、パスワードが鍵となります。メッセージを送信するために失敗したか、あなたがパスワードを忘れてしまった場合は、管理者ユーザーにキーを再生成する必要があります。

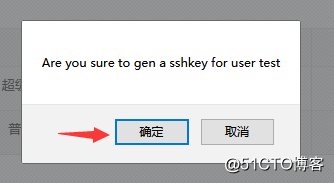

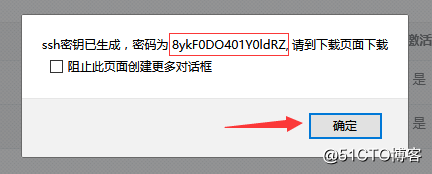

鍵を生成した後、そのパスワードがポップに表示されます、より複雑なパスワード最高記録で:

そして、平均的なユーザー、その後することができます再ダウンロードキー:

23.10マシンを追加します

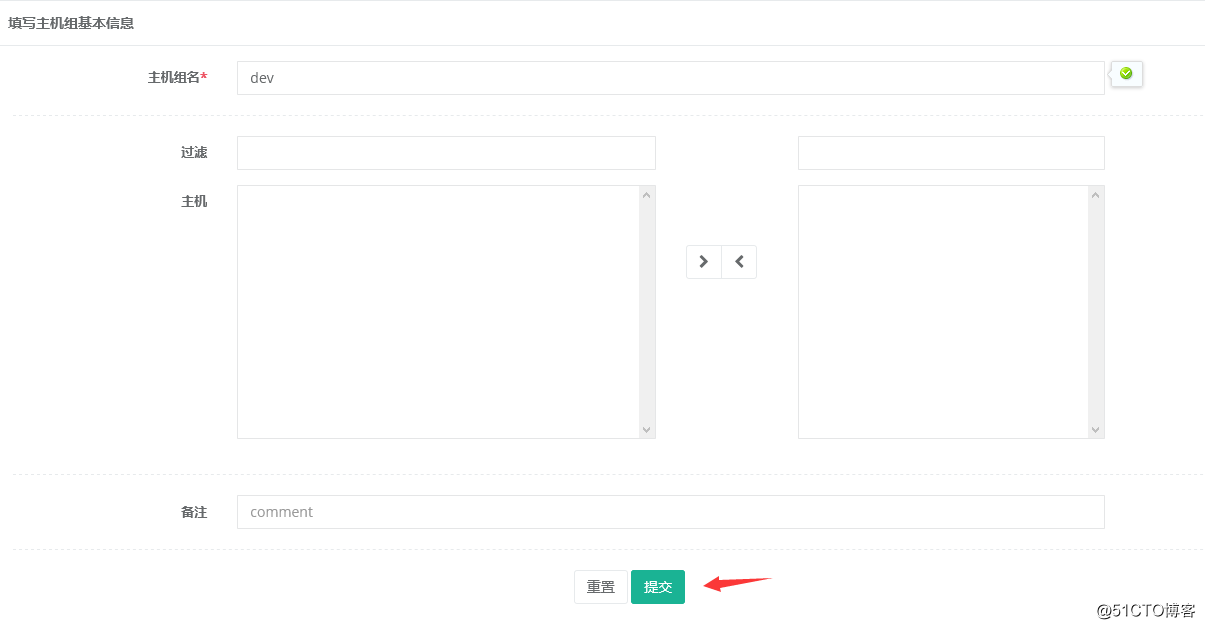

まずホストグループ:

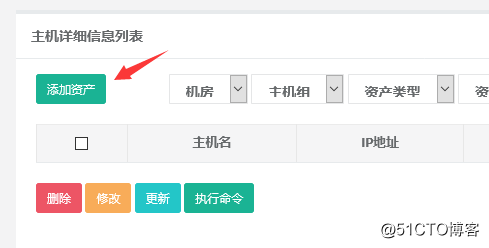

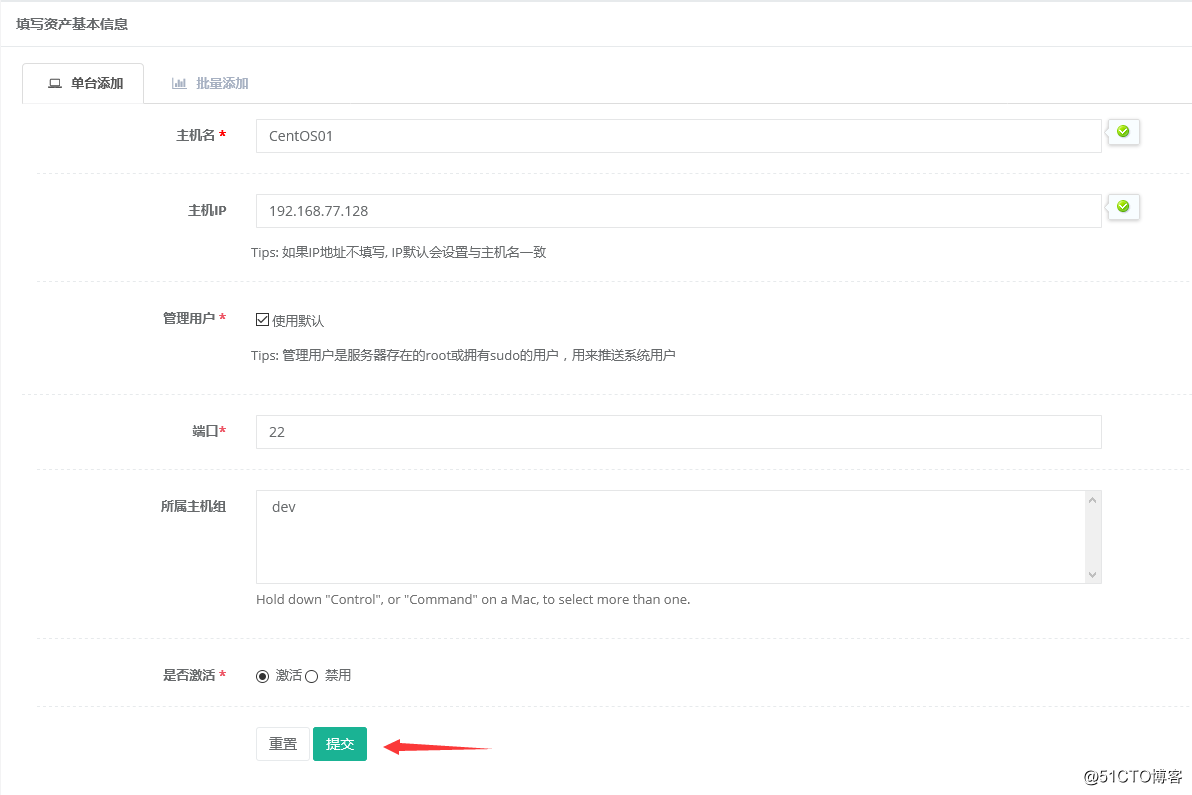

そして、それはつまり、ホストを追加し、資産を追加することです。

添加が完了しました:

前回の記事で、私たちは、ホストの管理ユーザーを作成し、そして今、私達はちょうどjumpserverにこれらのホストを管理することができるようになりますユーザー権限のホスト構成にジャンプする必要があります。では、クライアントの設定ジャンプはsudoユーザー権限:

[root@localhost ~]# visudo

## Same thing without a password

# %wheel ALL=(ALL) NOPASSWD: ALL

jump ALL=(ALL) NOPASSWD: ALL # 添加这一句,注意添加的位置jumpserverこのホスト上の情報を更新するには、保存して終了:

適切にユーザーの皆様に代わって情報を更新することができます何の問題を作成していない記事を管理します。

23.11は、システムのユーザーを追加し、許可します

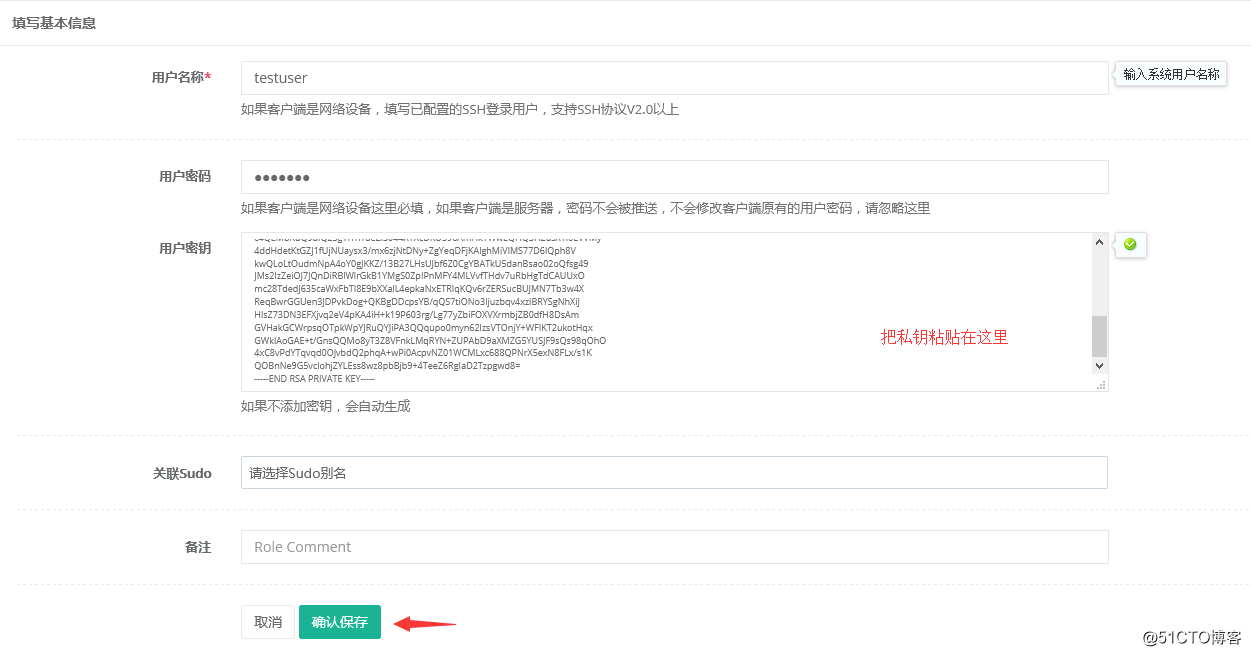

あなたはシステムのユーザーを追加する前に、我々は、キーのペアに社長を必要とし、システムがユーザーに追加されます。

[root@localhost ~]# cd .ssh/

[root@localhost ~/.ssh]# ssh-keygen -f testuser

Generating public/private rsa key pair.

Enter passphrase (empty for no passphrase):

Enter same passphrase again:

Your identification has been saved in testuser.

Your public key has been saved in testuser.pub.

The key fingerprint is:

c4:78:23:66:4b:61:59:b6:4d:f2:96:b5:55:cc:0b:07 [email protected]

The key‘s randomart image is:

+--[ RSA 2048]----+

| oo+ . .Eo+.|

| ..= * o + .o|

| * * = . o .|

| + = o . |

| . S |

| |

| |

| |

| |

+-----------------+

[root@localhost ~/.ssh]# ls

testuser testuser.pub

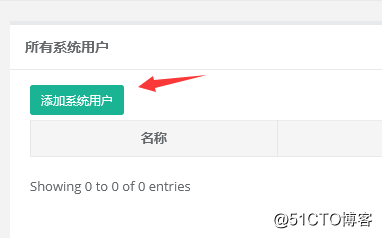

[root@localhost ~/.ssh]# システムのユーザーは、システムのユーザーを追加し、我々のマシンのユーザーがログインするための踏み台を経ることで、以下のとおりです。

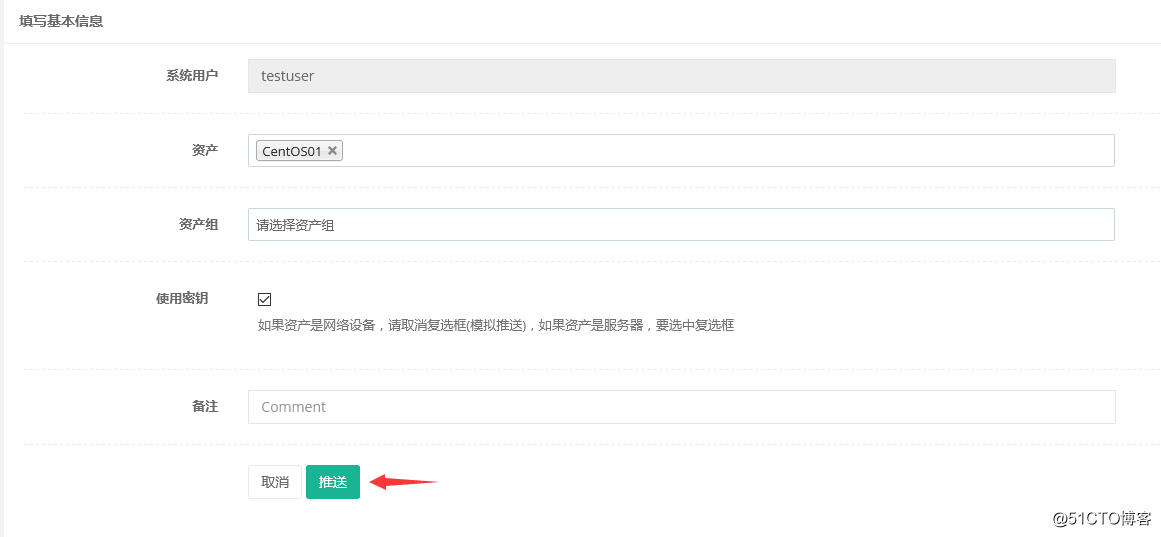

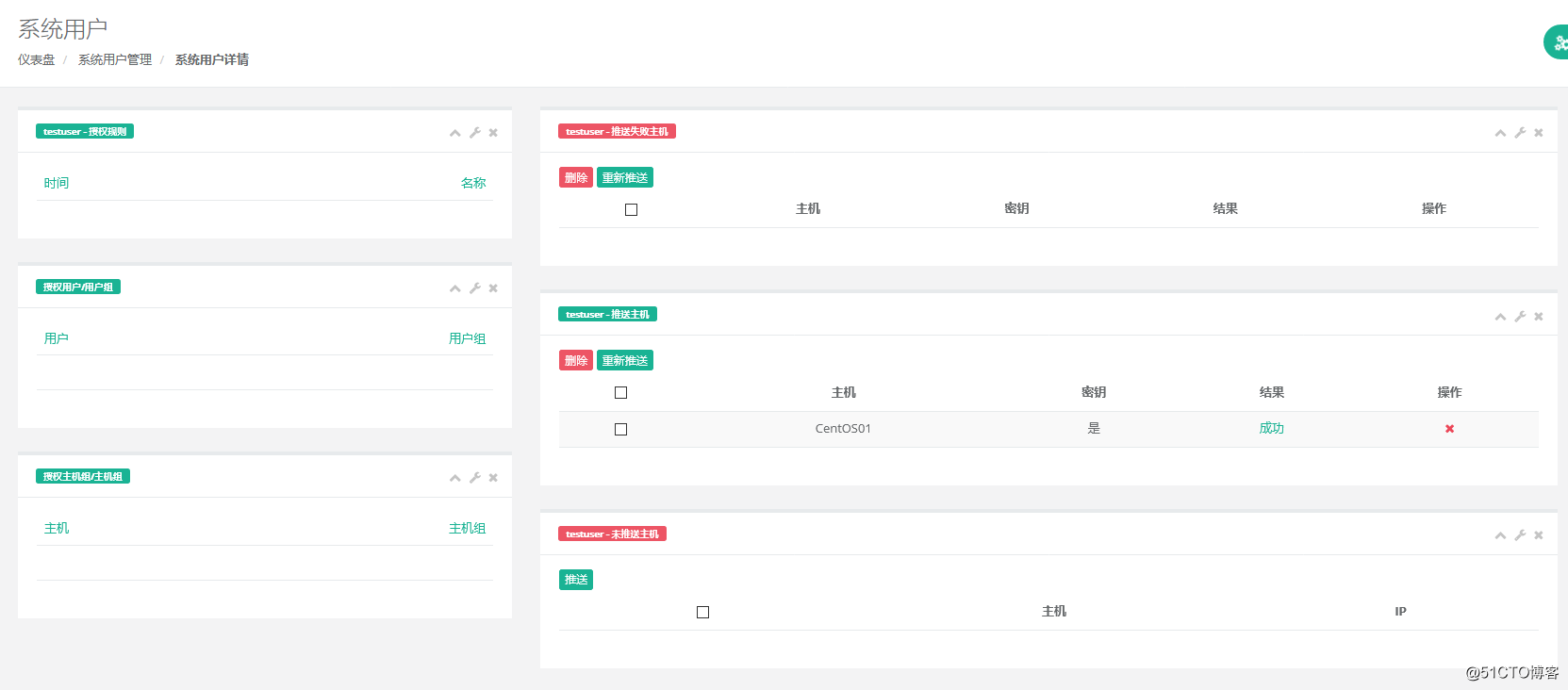

さらに我々は、クライアント上のユーザーにプッシュする必要が完了した後に、これは私たちが自動的にクライアント上で作成し、また私たちのプライベートなペーストに基づいて公開鍵を生成しているtestuserのユーザーをプッシュ助けるために実際にあります。

我々が完了ジャンプする前に作成した管理者ユーザによってクライアントへのユーザー・プロセスと他の操作をこの自動作成。

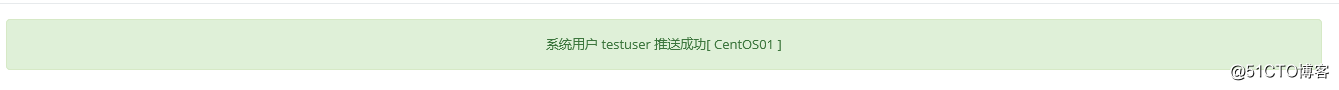

成功を押してください:

そして、クライアントのユーザーかどうかを確認するには:

[root@localhost ~]# cat /etc/passwd |grep testuser

testuser:x:1002:1002::/home/testuser:/bin/bash

[root@localhost ~]# cat /home/testuser/.ssh/authorized_keys # 可以看到公钥也生成了

ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQDarC71wVO4/7vaCGopsCNzGjtImqApE+SgXwS60syVkUXiklDg+SsdGCugNuaq/0D/mvkzbhOwlBFpPAuUfrmZS0242b58Z6J7CaMTOTExIRVXpyqG2iAmUO5EnjRU+WcU+JNZyuGpkQeOu9gmjqQVceaPkghtW10KfcpQbkq/VU6m9ZNNLEKvk9ukZ+WOxy6mBGLJ6rS16o8BfFx7HUu1BF4V1FmVmfuZrARHW0Za+ock+8Q41mFLYBel3NQQSWkPeOIm7FtBPrHTkFWqhbTJ1KfqGx3KIwWqJpUWDih026+FopVMjnLSBCJ/I4wIv1GWW00ZrhCUmc+TcEwSSAn5 [email protected]

[root@localhost ~]# 利用者は、成功に代わってプッシュしています。

我々は、システムのユーザーが複数のクライアントにプッシュ必要があるが、すべては、我々はシステムのユーザの成功をプッシュするjumpserver上で見ることができたときに見ることが1で成功怠惰1を押すかどうかわからない場合は、失敗したとプッシュしていませんでした記録:

あなたがプロセスでjumpserverを使用して問題を抱えているが、ページには、出力情報がない場合は、ログディレクトリにログファイルを表示することができます。

[root@localhost ~]# cd /home/jumpserver/logs/

[root@localhost /home/jumpserver/logs]# ls

jumpserver.log README.md

[root@localhost /home/jumpserver/logs]#tail -n5 jumpserver.log23.12は、認可ルールを追加します。

承認規則はjumpserverユーザーおよびクライアントシステムのユーザマッピングを関連付けるために使用されています。

正常に追加:

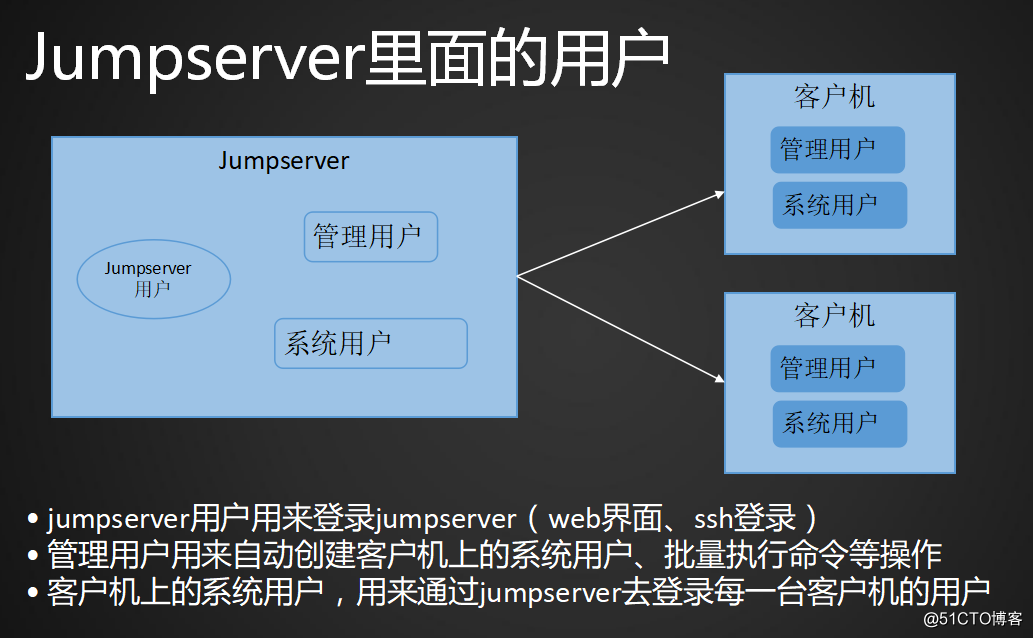

各ユーザーの説明でJumpserver:

23.13コマンド行ログインjumpserver

我々はjumpserverブラウザをログインするために使用することができますそれに加えて、あなたも今、我々は、コマンドラインでユーザーにログインする必要があり、例えば、我々はユーザーTEST2を作成し、コマンドラインでのログインを使用することができます。

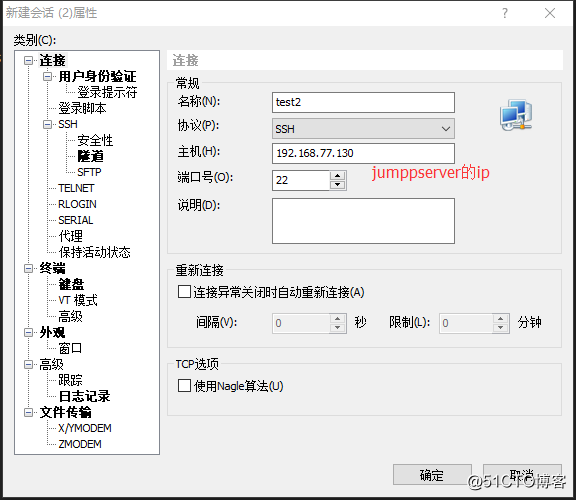

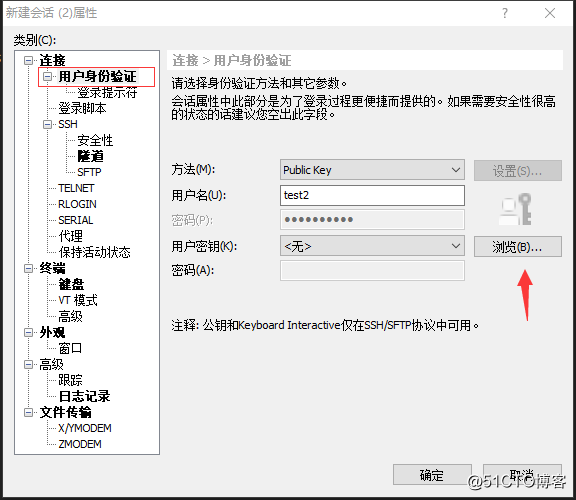

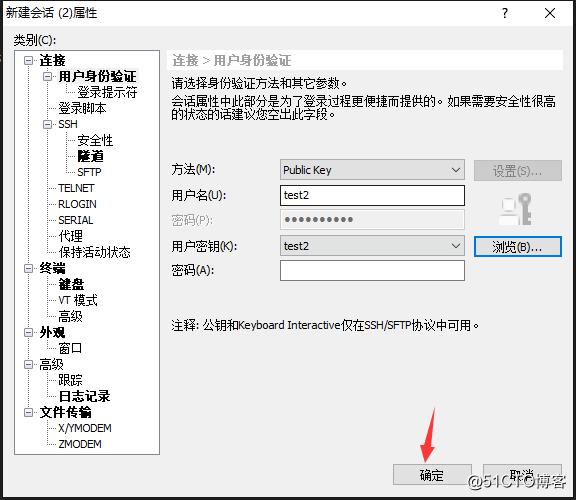

1.接続端子を作成します。

2.以前にダウンロードされたキーを追加します。

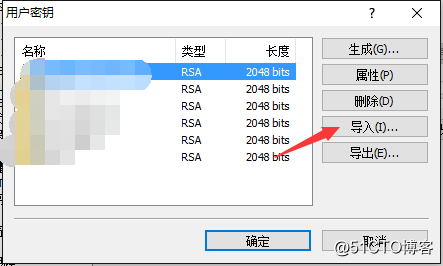

3.鍵のインポート:

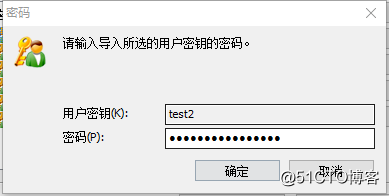

4.パスワードキーを入力します。

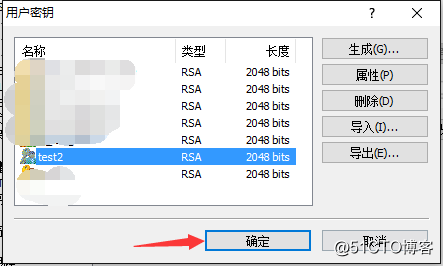

5.キーを選択します。

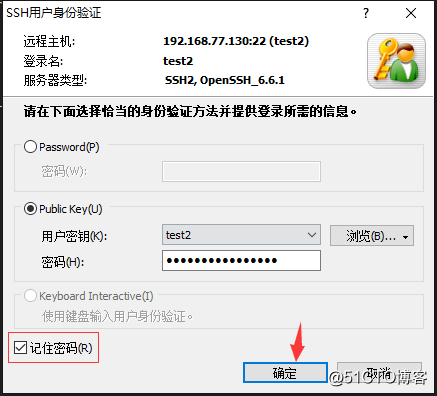

6.ログも入力する必要はありません次の入力後にこのパスワードを記憶するパスワードキーポイントを再入力する必要が:

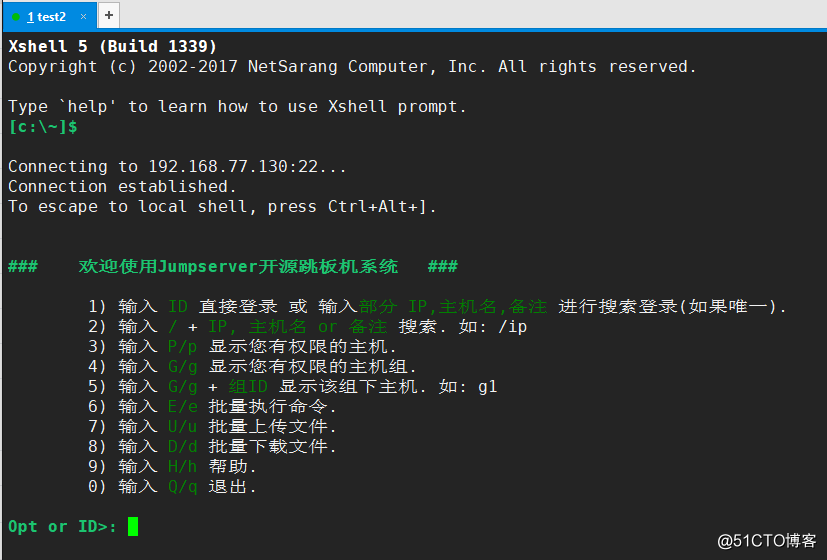

7.成功したログイン:

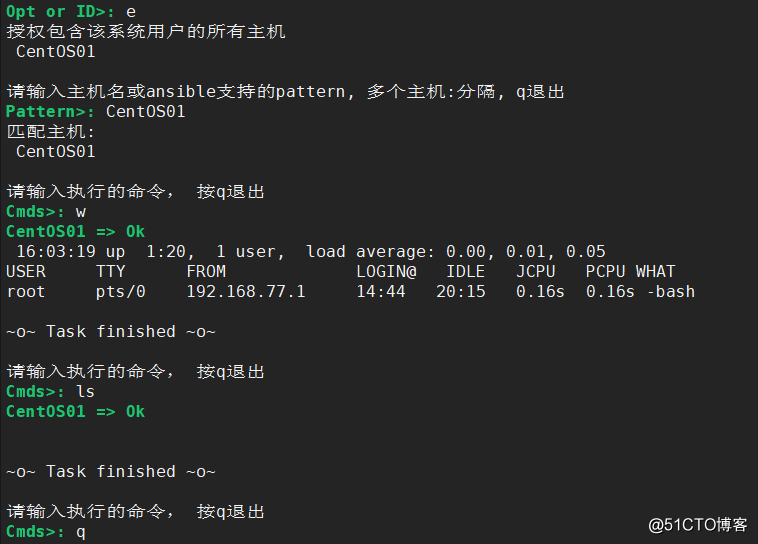

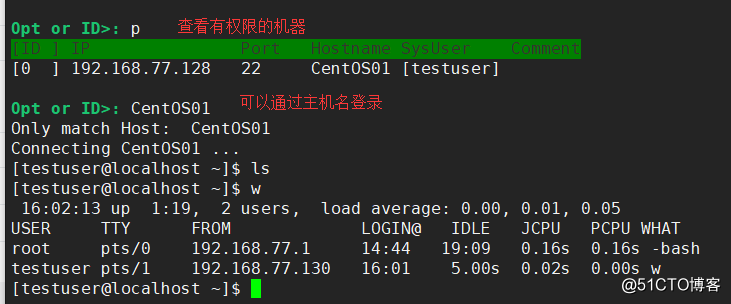

ログインに成功した後、我々は踏み石にクライアントをログに記録することができます:

また、どのような踏み台マシンバッチでコマンドを実行することができます。