0x01の概要

中国名ハイドラ:すべての基本的な契約はブラストサポートしており、のんびりとエラーレートが非常に良いです非常に強力なブラストツールであるハイドラ、

2018年は2019年に、各サイトスクリプティング技術の安全性はますます厳しくなってきました、 SQLなど、XSSの可用性確率は小さく、ほとんどのサイトは、ファイアウォールを持っています。

しかし、安全意識の弱い運転・保守にまだ弱いパスワードの脆弱性など、巧妙な浸透戦術でたくさんのお金で弱いパスワードを存在しますが、それはまた、より高い浸透技術、シンプル、暴力にランクされています。それはそれと同義です。

ポートを爆破するために、すべての最初は良い辞書は、ここヒドラ内部ブラストカーリーを紹介していますが、成功することができないか、ブラストは良い辞書を持っている必要があります。

0x02の共通パラメータ

-R:继续从上一次进度接着破解

-S:大写,采用SSL链接

-s <PORT>:小写,可通过这个参数指定非默认端口

-l <LOGIN>:指定破解的用户,对特定用户破解

-L <FILE>:指定用户名字典

-p <PASS>:小写,指定密码破解,少用,一般是采用密码字典

-P <FILE>:大写,指定密码字典

-e <ns>:可选选项,n:空密码试探,s:使用指定用户和密码试探

-C <FILE>:使用冒号分割格式,例如“登录名:密码”来代替 -L/-P 参数

-M <FILE>:指定目标列表文件一行一条

-o <FILE>:指定结果输出文件

-f :在使用-M参数以后,找到第一对登录名或者密码的时候中止破解

-t <TASKS>:同时运行的线程数,默认为16

-w <TIME>:设置最大超时的时间,单位秒,默认是30s

-v / -V:显示详细过程

server:目标ip

service:指定服务名,支持的服务和协议:telnet ftp pop3[-ntlm] imap[-ntlm] smb smbnt http[s]-{head|get} http-{get|post}-form http-proxy cisco cisco-enable vnc ldap2 ldap3 mssql mysql oracle-listener postgres nntp socks5 rexec rlogin pcnfs snmp rsh cvs svn icq sapr3 ssh2 smtp-auth[-ntlm] pcanywhere teamspeak sip vmauthd firebird ncp afp等等

OPT:可选项0x03のユースケース

3.1クラックSSH:

hydra -L user.txt -P passwd.txt -o ssh.txt -vV -t 5 96.95.95.125 ssh注意:-L -P ssh.txtファイル-vV詳細の表示の成功にパスワード辞書-o出力を指定するには、ユーザー辞書を指定します

FTP 3.2亀裂

hydra -L user.txt -P passwd.txt -o ftp.txt -t 5 -vV 96.96.96.126 ftp注意:-L -Pは、ファイル指定されたスレッド-vVショーの詳細に出力を爆破-tパスワード辞書の-oを指定するには、ユーザー名のリストを指定します

Telnetの3389 3.3亀裂

hydra 96.96.95.125 -L user.txt -P passwd.txt -V rdp0x04のパスワード辞書

4.1カーリーデフォルトの辞書

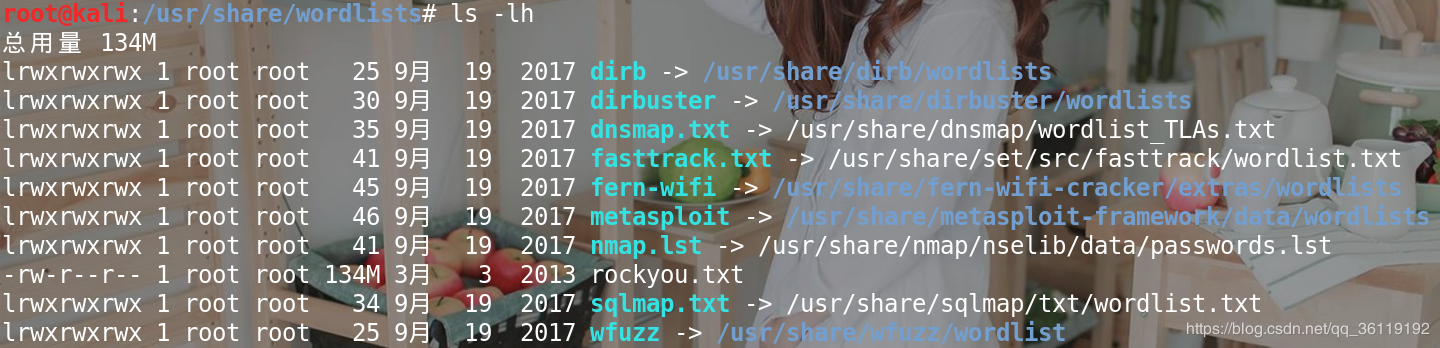

最も重要な条件を成功するためにブルートフォースは、強力なパスワードの辞書を持っていることです!/ usr / share /カタログを単語リストの下にカーリーは、いくつかのデフォルトの辞書が付属しています:

マドリード:

big.txt #大的字典

small.txt #小的字典

catala.txt #项目配置字典

common.txt #公共字典

euskera.txt #数据目录字典

extensions_common.txt #常用文件扩展名字典

indexes.txt #首页字典

mutations_common.txt #备份扩展名

spanish.txt #方法名或库目录

others #扩展目录,默认用户名等

stress #压力测试

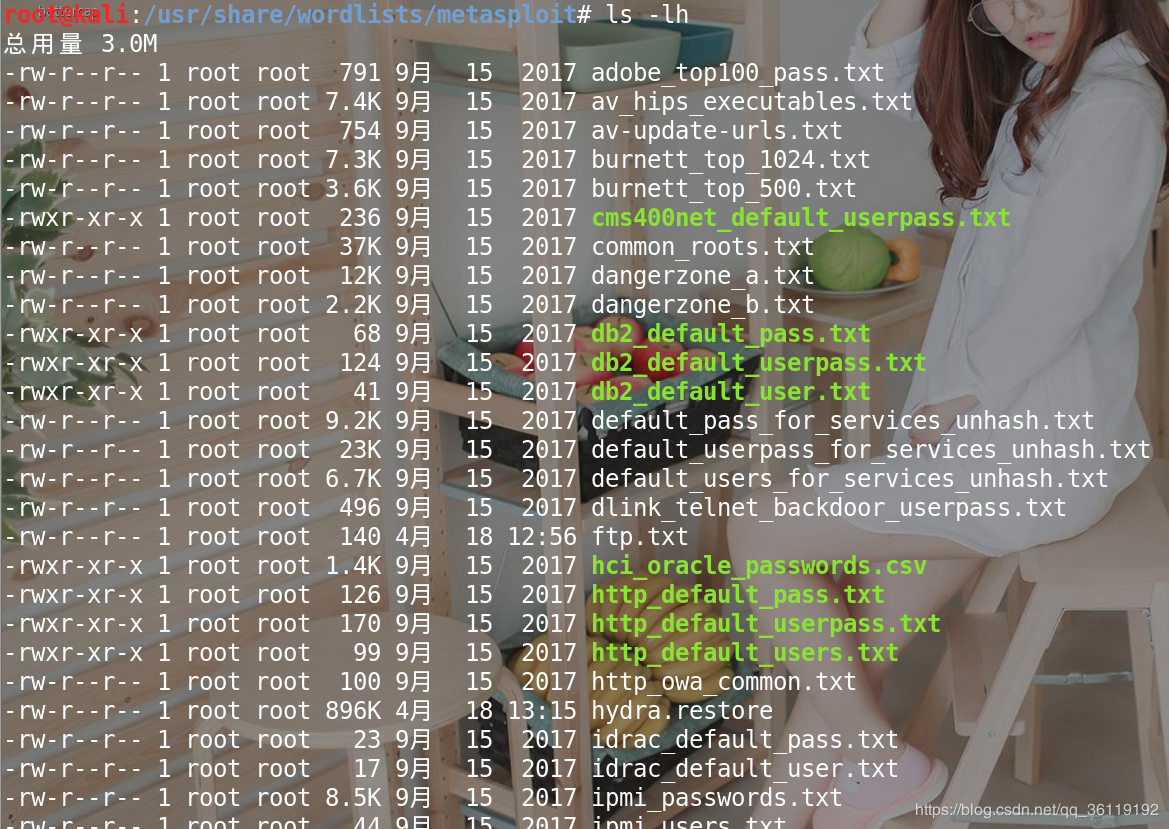

vulns #漏洞测试4.2 Metasploitの統合された辞書

Metasploitの下辞書の様々な種類の、では、/ usr / share /単語リスト/ Metasploitのディレクトリ:

4.3その他の辞書

これらは、カーリー辞書に統合され、しかし、コンテンツの多くが含まれていますが、これらは長年にわたって開示されてきた、私はどのようなセキュリティ意識の高い企業は、パスワードのほとんどを使用しないと信じています。

4.3.1だから、良い辞書やゆっくり収集し、ここで私は、多くの場合、それを使用する辞書を共有します:

リンク:https://pan.baidu.com/s/1aXoTqXxyyy5L-wOjeI85rQ抽出コード:mw5q

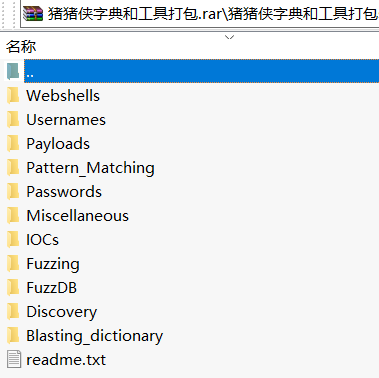

ここでは4.3.2とギャング豚マン辞書それのセットに置きます:

链接: https://pan.baidu.com/s/1J2jU2VMKT3t1Au6_bJU8rA 提取码: 9jv8