ネットワークステータス表示 netstat [オプション]

Netstat は、Linux システムのネットワーク ステータス情報を表示するために使用されるコマンド ライン ツールで、ネットワーク接続、ルーティング テーブル、接続データの統計情報などを表示できます。

使用

オプション

-a: リスニングポートとアンリスニングポートを含むすべてのオプションを表示します。

-t: tcp 関連のオプションのみを表示します。

-u: udp 関連のオプションのみを表示します。

-n: エイリアスの表示とアドレスの数値への変換を拒否します。

-l: リッスンしているソケットのみをリストします。

-p: 関連リンクを張るプログラム名を表示します。

-r: ルーティング情報とルーティングテーブルを表示します。

-e: ユーザーなどの拡張情報を表示します。

-s: 各プロトコルに基づく統計。

-c [秒数]: netstatコマンドを一定時間ごとに実行します。

grep シンボルとパイプ記号を同時に使用して、結果をフィルタリングできます。

例

ファイアウォール管理 ファイアウォール

ファイアウォールとは何ですか

ファイアウォールは、ネットワーク ファイアウォールを管理するためのツールであり、ネットワーク パケット フィルタリングやネットワーク アドレス変換 (NAT) などの機能を制御します。ファイアウォールは、システムのセキュリティを保護するルールを構成することによって、システムに出入りするネットワーク データ パケットの処理方法を決定します。

ファイアウォールの主な機能は次のとおりです。

- パケット フィルタリング: ファイアウォールは、ネットワーク アクセスを制御するルールに従って、システムに出入りするデータ パケットをフィルタリングできます。送信元IPアドレス、宛先IPアドレス、ポート番号などの条件でフィルタリングが可能です。

- ネットワーク アドレス変換 (NAT): ファイアウォールは、内部プライベート IP アドレスをパブリック IP アドレスに変換して、外部ネットワークへのアクセスを実現します。NAT を使用すると、共有インターネット アクセス、ポート転送、その他の機能を実装できます。

- ゾーン管理: ファイアウォールはさまざまなセキュリティ ゾーン (ゾーン) の定義をサポートしており、各ゾーンには異なるセキュリティ レベルとルールを設定できます。ネットワーク接続のタイプ (有線、無線、VPN など) に基づいてインターフェイスをさまざまなエリアに割り当てることができ、対応するファイアウォール ルールをエリアごとに構成できます。

- サービス管理: ファイアウォールはネットワーク サービスを管理し、特定のサービスへのアクセスを許可または拒否できます。特定のプロトコル、ポート番号、サービス名を許可または拒否するようにルールを構成できます。

- ログ: ファイアウォールは、ネットワーク トラフィックの監視と監査を容易にするために、ネットワーク アクセス ログを記録できます。特定のネットワーク アクティビティや異常なトラフィックをログに記録するようにルールを構成できます。

ファイアウォールをダウンロード

yum install -y ファイアウォール

sudo apt-get install firewalld

ファイアウォールの使用

オン/オフ/起動をオンにする/起動をオフにする/ステータスを確認する

systemctl 開始/停止/有効化/無効化/ステータス firewalld

管理防火

systemctl status firewalld ファイアウォールのステータスを表示する

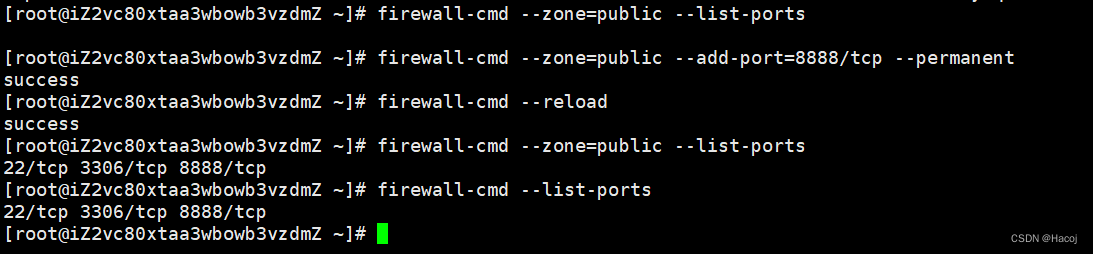

firewall-cmd --permanent --add-port=3306/tcp 永続的 (--permanent) 追加 (--add-port) 3306 ポート TCP プロトコル (3306/tcp)

firewall-cmd --reload リロードして変更を有効にします

firewall-cmd --permanent --remove-port=3306/tcp 永続的 (--permanent) 削除 (--remove-port) 3306 ポート TCP プロトコル (3306/tcp)

firewall-cmd --zone=public --query-port=3306/tcp ポート 3306 を表示、プロトコルは tcp、セキュリティ ゾーンはパブリックです。

firewall-cmd --list-ports 開いているポートをすべて表示する

firewall-cmd --zone=public --list-ports セキュリティ ゾーン内で開いているパブリックなポートをすべて表示します。

例

さらなる理解

Linux ファイアウォールのいくつかの共通ゾーン:

public : これはデフォルトのゾーンであり、ほとんどの場合、ネットワーク セキュリティ設定に使用されます。これには、設定されたすべてのネットワーク インターフェイスが含まれており、ファイアウォール ルールを使用してネットワークに出入りするパケットを制限します。

home : このゾーンは、より厳格なネットワーク セキュリティ設定を提供し、通常は家庭または小規模ビジネスのネットワーク環境で使用されます。より具体的なファイアウォール ルールを定義して、内部ネットワークへの外部アクセスを制限できます。

dmz : DMZ (非武装地帯) は、通常、内部ネットワークを外部ネットワークから分離するために使用される分離ゾーンです。ファイアウォールでは、DMZ ゾーンは、内部ネットワークの残りの部分を隔離したまま、特定のサービスまたはポートへの外部アクセスを許可する安全な方法を提供します。

work : このゾーンは、作業環境に適したネットワーク セキュリティ設定を提供します。内部ネットワーク内の特定のサービスまたはアプリケーションへの外部アクセスを制限するルールを定義できます。

external : このゾーンは、通常はインターネットに接続するときに、外部ネットワーク インターフェイスを保護するために使用されます。内部ネットワークへの外部アクセスを制限するために、より厳格なファイアウォール ルールを定義できます。

Internal : このゾーンは、内部ネットワーク インターフェイスを保護するために使用され、通常は内部ネットワーク内の他のデバイスまたはコンピューターを接続するために使用されます。適切なファイアウォール ルールを定義して、内部ネットワークへの外部アクセスを制限できます。

firewall-cmd --list-all-zones はすべてのゾーンを表示できます

通常は public を使用してください