1. Qu'est-ce que la cybersécurité

La sécurité des réseaux peut être classée en fonction de la perspective d'attaque et de défense. L'« équipe rouge » et les « tests d'intrusion » que nous entendons souvent sont des recherches sur la technologie d'attaque, tandis que « l'équipe bleue », « les opérations de sécurité » et « l'exploitation et la maintenance de la sécurité » " sont des recherches sur les technologies de défense.

2. Marché de la cybersécurité

Premièrement, la demande du marché est élevée ;

Deuxièmement, il est plus facile de démarrer avec un développement relativement mature.

3. Niveau de compétence requis

Il y a trop de points de connaissances à maîtriser (par exemple) :

| Capacités de gestion des périphériques | pénétration |

| Exploration des vulnérabilités | Analyse du trafic |

| vérification du code | évasion inversée |

4. Environnement politique national

Cela devient de plus en plus important pour le statut du pays et des entreprises : sans sécurité des réseaux, il n'y aura pas de sécurité nationale.

Un hacker honnête et plus efficace pour le pays : Honker League

Vous pouvez voir son importance.

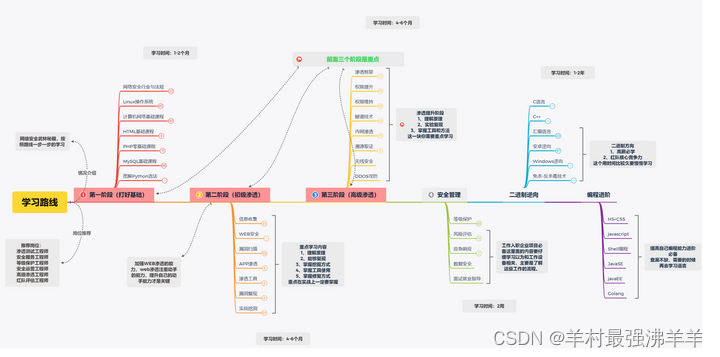

5. Parcours d'apprentissage sur la sécurité des réseaux

Feuille de route d’apprentissage sur la sécurité des réseaux (technologie de piratage)

Phase 1 : bases de sécurité

Industrie et réglementation de la cybersécurité

Système d'exploitation Linux

réseau informatique

HTML PHP Mysql Python bases à la maîtrise pratique

Phase deux : collecte d’informations

Collecte d'informations IP

Collecte d'informations sur les noms de domaine

Collecte d'informations sur le serveur

Collecte d'informations sur le site Web

Piratage de Google

Cartographie de la sécurité du réseau Fofa

Troisième phase : sécurité Web

Vulnérabilité d'injection SQL

XSS

Vulnérabilité CSRF

Vulnérabilité de téléchargement de fichiers

le fichier contient un bug

Vulnérabilité SSRF

Vulnérabilité XXE

Vulnérabilités d'exécution de code à distance

Craquage et défense des mots de passe par force brute

Vulnérabilités d'analyse du middleware

Vulnérabilités de désérialisation

Quatrième étape : outils de pénétration

MSF

Frappe du cobalt

Suite de rots

Nessus Appscea AWVS

Gobie XRay

Carte SQL

Nmap

Kali

La cinquième étape : le véritable creusement de combat

Compétences en matière d'exploration de vulnérabilités

SRC

Cnvd

Projet de test de foule

Récurrence des vulnérabilités CVE populaires

Combat au champ de tir

Le cadre d'apprentissage a été réglé, et maintenant les ressources de données manquent. J'ai trié ici les documents de ressources de données correspondant à tous les points de connaissance.

Les amis qui en ont besoin peuvent l'aimer et laisser un message "j'aime, partagez s'il vous plaît", je répondrai quand je le verrai

1. Tutoriel vidéo complet sur les points de connaissances

2. Boîte à outils complète

3. Documents techniques SRC

4. Vérification des codes

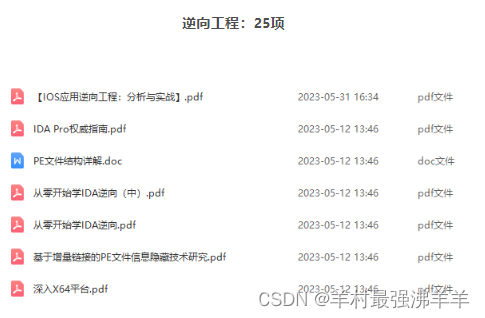

5. Ingénierie inverse

Les amis qui en ont besoin peuvent laisser un message "j'aime, partagez s'il vous plaît", et je répondrai quand je le verrai

6. L'avenir de la cybersécurité

Il existe une forte demande de talents et de nombreux postes vacants sur le marché, tels que la vulgarisation des applications réseau de l'Internet des objets et la vulgarisation de la 5G, etc., augmenteront la demande de postes en sécurité des réseaux.

À long terme, la sécurité des réseaux ne fera que devenir de plus en plus populaire, et la montée en puissance des disciplines intelligentes stimulera certainement le développement de nouvelles technologies de sécurité des réseaux.

Trois orientations futures de développement de la sécurité des réseaux :

Sécurité du réseau (Sécurité, etc.)

Sécurité native du cloud

L'application de l'intelligence artificielle IA à la sécurité des réseaux (ChatGPT)

Grande pièce à aménager :

Au sein de l'entreprise, les ingénieurs réseau occupent essentiellement une position « double élevée », c'est-à-dire un statut élevé et un salaire élevé. Large éventail d'emplois, une spécialité et de nombreuses compétences, une expérience pratique applicable à divers domaines.

Fort potentiel de valeur ajoutée :

La maîtrise de l’architecture du réseau central et des technologies de sécurité de l’entreprise constitue un avantage concurrentiel irremplaçable. Valeur de carrière Avec l'enrichissement de sa propre expérience et la maturité de l'exploitation du projet, l'espace d'appréciation est toujours haussier.

Longue vie de carrière :

Le travail des ingénieurs réseau est axé sur la construction et la maintenance des informations d'entreprise, y compris le travail technique et de gestion. Le travail est relativement stable. Avec la croissance continue de l'expérience de projet et la compréhension approfondie du contexte de l'industrie, plus vous êtes âgé êtes, plus vous serez populaire.

7. Enfin

Je peux vous le dire avec certitude : « La sécurité des réseaux a de bonnes perspectives de développement et les technologies de pointe en matière de sécurité des réseaux sont sur le point de se développer, ou ont déjà augmenté.