base de tecnología de la cadena de bloques

Esta serie dará lugar a los zapatos más de los niños que estén interesados en aprender algunos conocimientos básicos de súper libros de tela no se discutirá el bloque de la cadena de profunda tecnología de implementación subyacente, centrándose en la aplicación del bloque de la cadena, detrás de él se combina con la tela-SDK-Java para el desarrollo del combate de la cadena de bloque. Los interesados pueden centrarse en mí, ríos y lagos detrás el contenido se actualiza continuamente. . . .

Gracias @ salvia, voy a seguir para continuar al día continuamente

sustantivos bloque de la cadena

-

transacción

Una operación de transición de estado

-

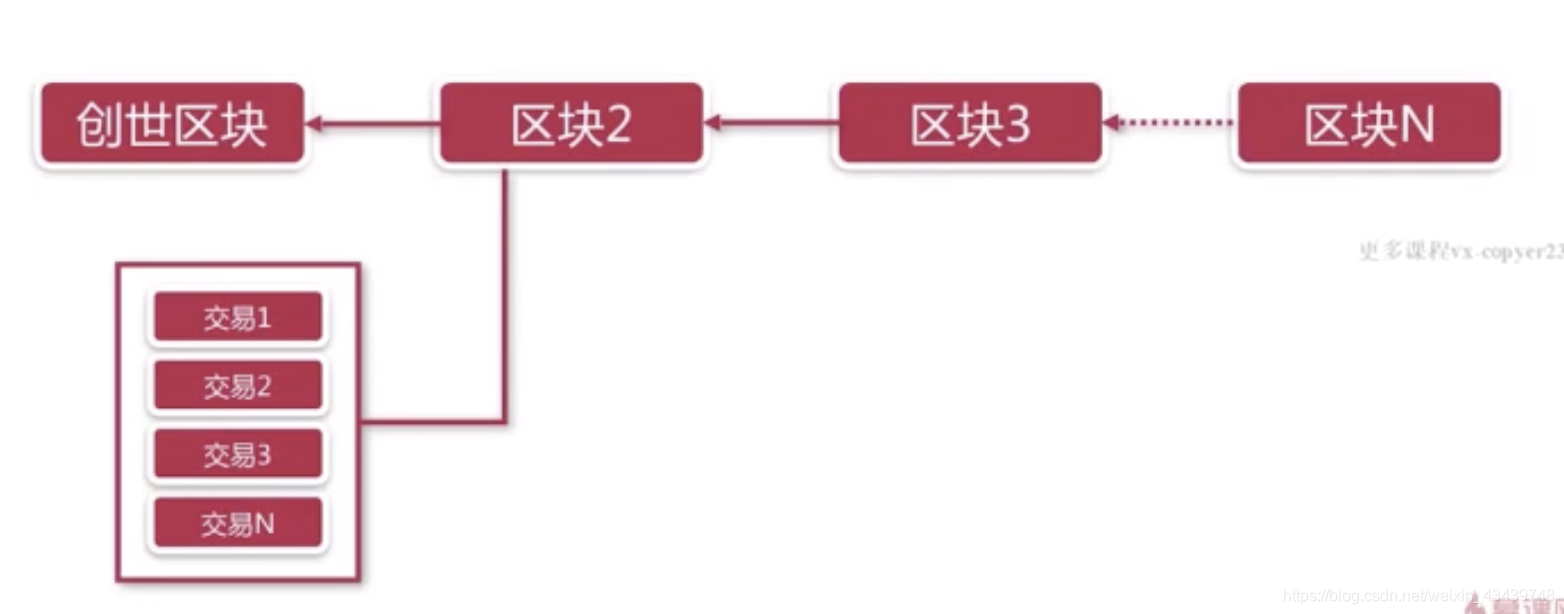

bloques

Una colección de un cierto período de tiempo de la transacción todo empaquetado en un bloque comercial

-

cadena

conexiones de módulos

cadena Tipo de bloque

- ● cadena hebra mundo público

- la cadena ● Unión requiere nodo de control de admisión no puede unirse o abandonar

- ● empresa cadena privada interna, un departamento subsidiaria

Bloque Características de la cadena

- ● al centro (de la multi-centro)

- ● confianza de partes de la transacción no es necesario que la confianza, red de cadena de bloque simplemente la confianza

- ● compartir datos de la misma información a todos los nodos

- ● No manipule con (no no puede ser modificado) transacción no se puede cambiar de manera unilateral enteros las necesidades de la red

plataforma

- ● créditos bit fuego cadena bloque digital 1.0 créditos

- ● contrato Square Ethernet inteligente 2.0 introducido

- ● eos 3.0

- ● súper tela de libros

escenarios

- ● a la confianza

- ● Valor de transferencia ()

- ● intercambio de datos (medios intermedios, cada llamada API, centro de almacenamiento)

tecnología de la cadena de bloques

-

● protocolos de red concepto P2P (peer to peer) de comunicación de todos los nodos de la red se comunican entre sí son iguales, no hay un servidor y el cliente son creados iguales

proceso de desarrollo

✧ 中心化服务 ✧ 分布式 微服务 ✧ 去中心化 -

● tela redes P2P ----- servicio GRPC (utilizando la cadena Alliance)

-

● criptografía

-

algoritmo de hash

El valor de longitud indefinida en un valor de longitud fija

común md5 sha1 SHA2 sha2-256

características:✧ 正向快递,逆向困难 ✧ 输入敏感 ✧ 抗碰撞 -

Algoritmo de cifrado y descifrado

Alta eficiencia de cifrado simétrico, inseguro

bajo la criptografía asimétrica (clave pública y privada) Eficiencia

-

libros de arquitectura

Una serie de transacción ordenada no puede ser manipulado (estado de funcionamiento de transición)

Después de un bloque de cabecera que comprende un bloque de hash

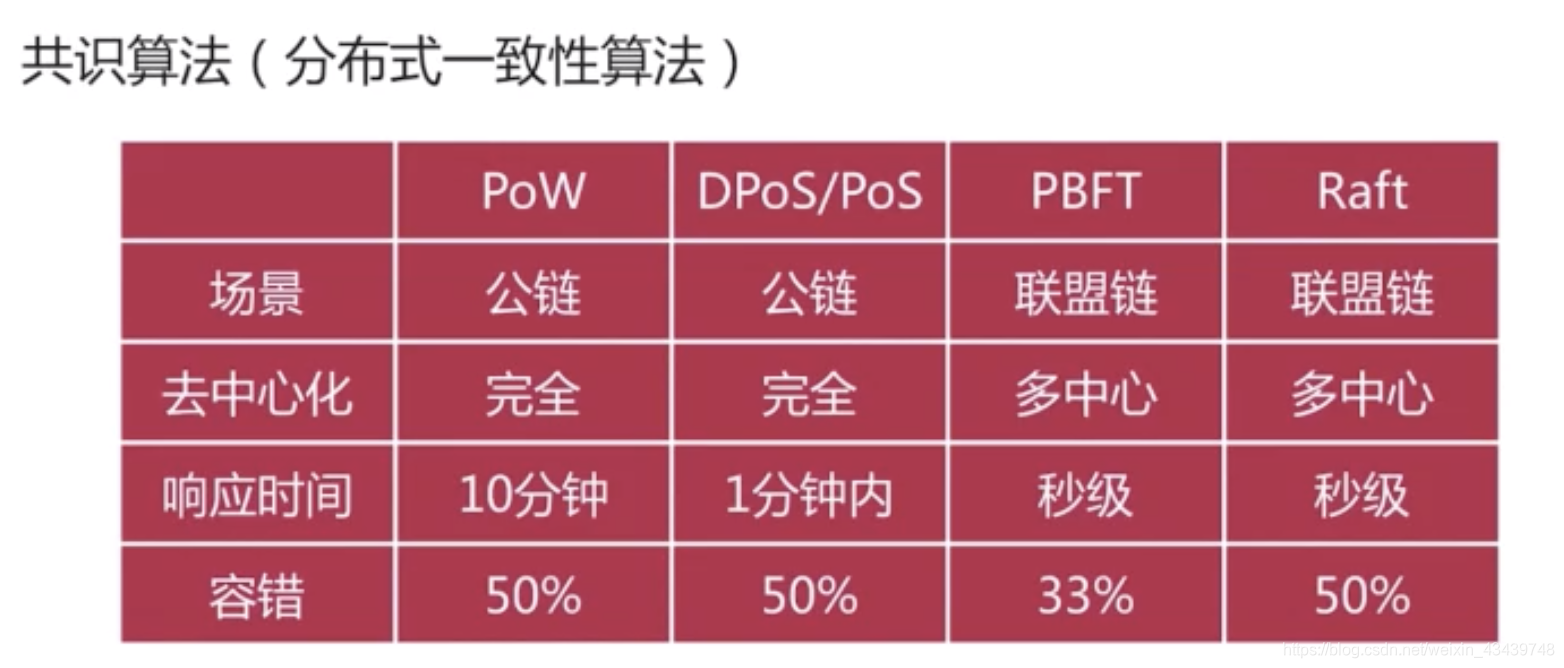

algoritmo de Consenso (algoritmo de consenso distribuido)

- ● fuerte consistencia difícil de lograr, ineficiente

- ● consistencia eventual

principio de la tapa

- ● disponibilidad

- ● Coherencia

- ● tolerancia partición

分布式系统不可能同时满足 可用性 一致性 分区容忍性 ,智能三者满足其2

principio ácido

● 原子性

● 一致性

● 隔离性

● 持久性

(No se describe adicionalmente en este documento, está interesado puede hacer clic para ver )

Algoritmo de consenso

● Paxos 假设分布式系统中 仅有故障节点没有恶意节点

● 拜占庭算法 技能荣南故障节点也能容纳恶意节点

cadena de diferencia Alianza y la cadena es también el consenso público algoritmo de

cadena Unión tiene control de acceso, por lo general no utilizan el algoritmo bizantino

- carga de trabajo pow demostró algoritmo

pesada carga de trabajo, el derecho a hablar grande, de acceso fácil derechos de facturación - pos derecho algoritmo

que tienen activos de más, que está más a la derecha, la voz grande, los derechos de acceso más fáciles de facturación

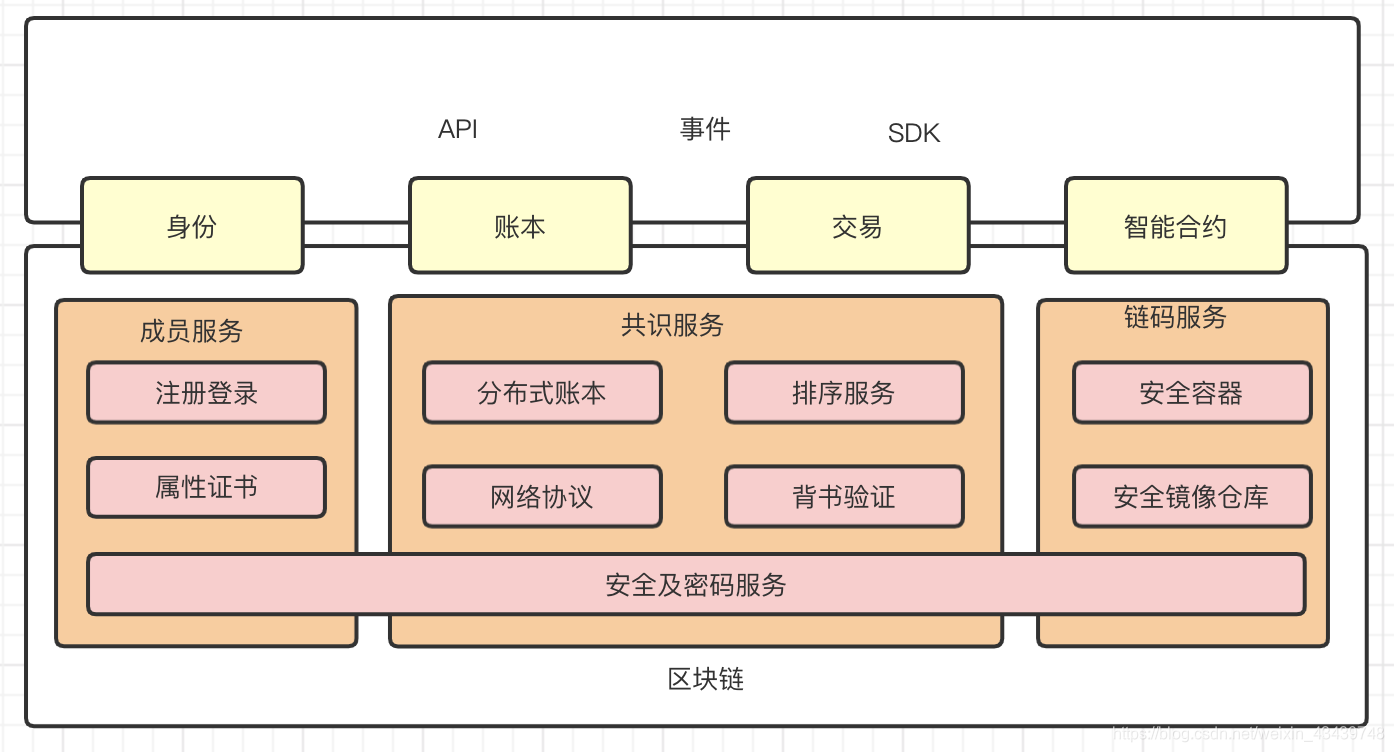

arquitectura del sistema de cadena de bloque

El siguiente capítulo será en la arquitectura del sistema de cadena sencilla de bloques para el desmontaje, está interesado en los zapatos de los niños puede hacer clic para ver

a continuación: estructura de la cadena de bloque y flujo de transacciones (fabric1.0)