En esta sección voy a empezar una conexión de red para introducir varios estructura de la red P2P bloque de cadena de la corriente principal, por lo que entendemos la red de la cadena de bloques más profundamente arraigada.

Fi

Fi es una red de interconexión de nivel de aplicación. Por todas partes en nuestras vidas, tales como: red inalámbrica Wi-Fi móvil que usa la gente, un poco a la red de conmutación. Red de tipo de conexión define el número de dispositivos de conexión de red y métodos, y para determinar el mecanismo de comunicación de red. Sólo tipo de conexión de red y una conexión de múltiples puntos de conexión de los dos físicamente.

punto de conexión

Punto a punto de conexión, esto implica solamente dos dispositivos de red, por ejemplo, la transmisión de datos interconectados entre dos ordenadores portátiles.

conexión multipunto

Como su nombre indica, se refiere a una conexión de red está previsto entre tres o más dispositivos. Las redes informáticas son generalmente las conexiones de múltiples puntos.

Excepto para la transmisión de datos entre máquinas conectadas por un protocolo de capa de transporte de red, a excepción de un pequeño número de la cadena de secuencia de programa actual utilizando el protocolo UDP, la mayoría de ellos utilizan el protocolo TCP / IP.

topología de la red P2P

P2P significa "peer-to-peer", por definición, los nodos conectados a la red entre los nodos de la red. Los nodos en la red, tanto los recursos del proveedor de servicios, sino también los receptores, lo que significa que cada nodo en la red para proporcionar servicios comunes entre los nodos son iguales, no hay nodos "especiales".

tecnología de redes P2P para resolver dos problemas, uno localizador de recursos, la segunda es la adquisición de recursos. P2P topología de la red se divide a grandes rasgos en cuatro centralizado, distribuido totalmente desestructurado arquitectura, totalmente distribuida, semi-distribuido.

topología centralizada

Que hay un nodo central contiene todos los demás nodos de la información del índice, la información del índice general incluye los recursos de direcciones IP de nodo, puerto, nodo. QQ es similar a una topología de red de este tipo.

defecto

1, propenso a los cuellos de botella de rendimiento de nodo de la expansión;

2, hay un único punto de fallo, parálisis del servidor de índice central fácilmente conducir a un colapso de toda la red y por lo tanto disminuir la fiabilidad y seguridad.

Más adecuado para una red pequeña, las grandes redes Amplify finitos.

Topología completamente distribuida sin estructurar

Es decir, entre un nodo y un nodo nuevo se añade a la red P2P al azar para establecer una ruta de conexión, de modo que forman una topología de azar.

La transmisión entre el nodo y el nodo más cercano a " inundando algoritmo " , a saber: la transacción se genera a partir de un nodo, a continuación, transmitido a los nodos vecinos, los nodos cerca de un pase 10 10 Fax 100 hasta que se extendió a toda la red.

A diferencia de la topología centralizada, él no tiene ningún servidor central, cada máquina es un verdadero relaciones con los compañeros en la red.

defecto

1, ya que la red no es estructurado, y por lo tanto un gráfico totalmente al azar, el enlace entre los nodos no siguen topología predefinida, por lo general no proporciona cualquier total garantía de ejecución;

2, hay una partición, escisión de la cadena;

ventaja

La tolerancia a fallos, y la adición de unos pocos nodos con frecuencia efecto de salida en los sistemas pequeños

arquitectura totalmente distribuida de la topología

topología de la red P2P estructurado completamente distribuida es usar una tabla de dispersión distribuida (Distributed Hash Table, abreviado como DHT) técnicas para organizar nodos en la red pueden ser alcanzados por una red estructurada de tales técnicas, por ejemplo, un algoritmo de representante tapicería, pastelería, acordes y la CAN.

Pastelería es una solución escalable, la ubicación de objetos distribuidos y el protocolo de enrutamiento propuesto por Microsoft Research, se puede utilizar para construir sistemas P2P a gran escala. En pasteles, cada nodo 128 se le asigna un número identificador de nodo (nodeID), todos los identificadores de nodo NODEID un espacio anular está formado, varía de 0 a 2128-1 nodo es añadido por el sistema de dispersión nodo de columna asignados aleatoriamente IP espacio de direcciones 128 nodeID.

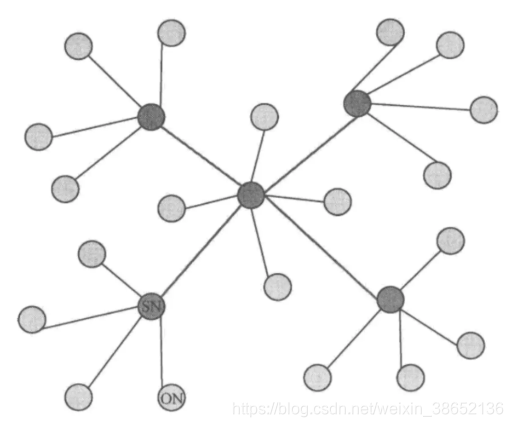

topología distribuida-Semi

Centralizados y distribuidos configuración híbrida , como se muestra, la red comprende una pluralidad de súper nodos compuestas de una red distribuida, y cada uno de la pluralidad de Supernodos nodos ordinarios , y se compone de una red centralizada local.

Se añade un nuevo nodo común, la primera seleccione una comunicación supernode, el empuje supernode de nuevo otra lista de nodos súper a un nodo recién agregado, añadiendo el nodo para decidir qué nodo súper particular seleccionado como un nodo padre de acuerdo con la lista de estado del nodo de súper .

Esta estructura de la emisión inundación se produce sólo entre súper nodos , para evitar problemas de inundación a gran escala. En la práctica, la estructura híbrida es relativamente flexible y más eficaz arquitectura de red, la dificultad de implementación es relativamente pequeño, por lo que hay más sistemas se están desarrollando para lograr una estructura de tipo híbrido. De hecho, la red Bitcoin es ahora una estructura de este tipo.

Ok, hemos explicación más detallada de la topología de la red P2P se detalla, a continuación, entró, que la red Bitcoin P2P como ejemplo, a continuación, hacemos un llamamiento y lo diferencia es lo que dice?

En primer lugar, se sabe que, P2P es un par a la red de pares, ya que es el punto, entonces no es el nodo de descubrimiento (posicionamiento) y la interacción, a continuación explicaremos las dos partes.

descubrimiento de nodo de red

descubrimiento nodo es el primer paso de cualquier redes P2P cadena de bloque de cadena nodo de acceso de bloque. Descubrimiento de nodo se puede dividir en un nodo de descubrimiento inicial y el descubrimiento de nodo después del arranque .

descubrimiento nodo de inicialización

Generalmente se dividen en dos tipos, DNS-envío y de código duro.

1, DNS manera : Encontrar un nombre de dominio será el centro de la inicialización, los defensores de la comunidad Bitcoin mantendrán algunos nombres de dominio.

2, cifrados duros : no modificable en el número de código de direcciones, lo que llamamos los nodos secundarios, los intentos de inicialización de la conexión. Cuando todas las semillas de todos los nodos falla, todos los nodos intentarán conectar estas semillas nodos.

Después de iniciar descubrimiento nodo

En la red Bitcoin, un nodo puede mantener su propia lista de pares (lista de pares) se envía a los nodos vecinos, los nodos después del descubrimiento inicial, lo primero que tiene que hacer es al otro nodo de la lista .

Lugar en una red Ethernet, también mantiene una lista similar de nodos (NodeTable), pero esta lista de nodos con diferentes Bitcoin mantenimiento sencillo, que utiliza un protocolo de red P2P un sofisticado algoritmo, llamado red Kademlia, se refirió a la red KAD.

Utiliza DHT para localizar recursos, significa Distributed Hash Table, los chinos llamados distribuidos tabla hash. Kad mantiene una tabla de enrutamiento se utiliza para localizar rápidamente el nodo de destino. Desde la red KAD basado en el protocolo UDP, el nodo de un nodo Ethernet descubrimiento se basa en la plaza, si los hallazgos de nodos más tarde, cambiará al protocolo UDP de intercambio de datos, TCP.

Resource Locator - penetración LAN

P2P cadena de bloque de arquitectura de red es una topología totalmente distribuida . Pero ahora nuestro entorno de red está compuesta por una red de área local e Internet. Así que, ¿cómo encontrar el nodo nodo de Internet desplegada en la LAN que?

Si la LAN es que se puede controlar, está bien decirlo, sólo es necesario configurar el enrutamiento de red VPC, asigne la dirección IP pública y el puerto a su IP y puerto a la red local ( intranet de penetración ) .

Si no se controla y cómo hacerlo? Camino es la tecnología y protocolos NAT UPnP .

Brevemente tecnología NAT, es reemplazar T la CP dirección de origen de paquetes y asignada a la red interna.

T P nP es Plug and Play universal (Universal Plug and Play) Es abreviatura Se utiliza principalmente para dispositivos de interconexión inteligente, todos los dispositivos de la red puede saber de inmediato cuando se añade un nuevo dispositivo.

Bitcoin Square y Ethernet se utilizan como protocolo UPnP LAN herramienta de penetración, siempre y cuando los protocolos de enrutamiento LAN soportes dispositivo es compatible con la función de puerta de enlace NAT UPnP, puede asignar automáticamente el nodo de bloque de la cadena a la red pública.

Recursos - protocolo de interacción entre nodos

Una vez se establece la conexión del nodo, la interacción entre nodos es seguir algunos comandos específicos , estos comandos están escritos en la cabecera del mensaje, el cuerpo del mensaje está escrito en el contenido del mensaje.

Mando se divide en dos, uno es una orden de petición (Ping) Un comando de datos interactiva (Pong) .

La primera cosa después del nodo está conectado a un apretón de manos . Este proceso de Bitcoin y de la plaza de Ethernet es casi el mismo, es decir, hola el uno al otro, proporcionar alguna información breve. Por ejemplo, para cambiar el número de versión para ver si es compatible. Ethernet proporciona sólo proceso de enlace de cifrado simétrico Square, no hay créditos bits.

De esta manera (dar la mano), nodo de grupo obtiene una lista de nodos que se pueden conectar, y también va a publicar sus propios mensajes a otros nodos de red para tener en cuenta. la información del nodo nodo local salvará la última conexión de sincronización entre iguales, por lo que puede ser rápida y nodo de grupo anterior de restablecer la conexión cuando reinicio de un nodo.

mecanismo de ping puede mantener conexiones entre los nodos, si un nodo de conexión persistente durante un máximo de 90 minutos sin comunicación alguna, se considerará que se ha desconectado de la red, la red va a empezar a buscar un nuevo nodo de pares. Por lo tanto, el bit será créditos nodo de red y el cambio de red con el ajuste dinámico orgánico, sin la necesidad de control centralizado, que se hace para el centro .

resumen

En esta sección se explica nuestra evolución P2P principal de la historia, entendemos Bitcoin P2P bases red de comunicaciones, en la siguiente sección vamos a discutir sus diferentes maneras de acuerdo a los diferentes nodos de comunicación.

referencias:

"Mastering Bitcoin Segunda edición"