El primer problema, consulte "Registro de Usuario" mente en blanco cómo hacerlo? Abra su teléfono celular, salga de sus qq, micro-letras, haga clic en el "Registro" :)

Por supuesto, ahora registrados micro carta muchas restricciones, engorrosos, no un proceso de registro típico, en el que necesito sobre todo para hablar de la forma más convencional de registro.

He puesto en el modo de registro 用户名注册, 手机号注册, 邮箱注册, 第三方注册, 其他注册方式. Ellos no son mutuamente relación exclusiva, una plataforma suelen proporcionar una o más formas en las que esto es y será proceso ligeramente diferente.

Nombre de usuario Registro

Se puede decir es la forma más fácil un usuario registrado para personalizar el nombre de usuario 1. Rellene el formulario, 2. Introduzca la contraseña dos veces, 3. Introduzca el código de verificación que presente, se puede registrar.

Ahora hay muy pocos sitios web nacionales registradas de esta manera, y sólo un pequeño sitio será para reducir el costo de registro de los usuarios y aumentar la confianza del usuario de esta manera.

Por usuario registrado, sólo es necesario para asegurar que los usuarios pueden personalizar nombre único.

Número de teléfono móvil registrado

La forma más común de registro, el proceso es el siguiente:

1. Introduzca el número de teléfono y código de verificación

2. Haga clic para el código de verificación telefónica

3. teléfono por código, rellene el siguiente código de verificación de SMS

4. presentados registrado correctamente

variantes número de teléfono móvil registrados tienen, mensaje de texto del teléfono móvil de código de autenticación puede ser, puede ser para contestar la llamada.

Además, si el servicio es diferente naturaleza transnacional del sitio, el número de teléfono del procesamiento se divide en el código de área internacional, como China es 86. Y para los diferentes países y regiones tienen diferentes proveedores de servicios SMS.

el registro electrónico

La forma más común de registro, el proceso es el siguiente:

1. Introduzca el correo electrónico, contraseña, código de autenticación, enviar el registro

2. Ir al buzón de correo, abra el mensaje, haga clic en el enlace para activar un usuario

punto proceso de registro buzón de distinguir es que algunos sitios están simplemente haga clic en el interior del correo enlaces automáticamente saltar más allá de la activación es satisfactoria, de hecho, con los parámetros relacionados con el usuario url, llamados interfaz activada por el usuario, la interfaz vuelve después de una página correcta activación exitosa salto.

Algunos sitios están enviando el código de verificación electrónico, los usuarios deben introducir un código de verificación en el buzón después de la presentación de la página de activación de registro salto. Y si el usuario accidentalmente cerca de página de activación, a continuación, acceda de nuevo sitio web será de alguna manera pronta, ir a la página de activación de nuevo para completar el proceso de activación.

registro de terceros

Ahora es una forma muy popular de la inscripción, ya que es muy sencillo.

Recordemos que el vídeo Tencent abierta con el ordenador / teléfono, sólo tenemos que hacer clic en la sesión iniciada para registrar qq de inmediato, no necesita nada de relleno, no es muy conveniente?

Incluso si abrimos las líneas de productos que no son gansos, algunos de ellos también ofrecen "inicio de sesión QQ", "carta de micro registro" Esta función, que es la forma de hacerlo?

Al igual qq, carta de micro, Facebook, Twitter, insgrame una plataforma social tan grande, que proporcionará 开发接口a los desarrolladores de otras compañías, tales como: lista de API QQ .

proceso de registro de terceros es:

1. Sitio Web solicitante de la autorización de usuario qq / micro carta de acceso

2. El usuario permite que el sitio acceda a su qq / micro-canal de información personal

que aquí se abrirá la página de autorización carta qq / micro, detallando el usuario permitirá que el sitio recibe lo proceso de registro general, obtendrá información básica como el identificador de usuario, nombre de usuario, los avatares de los usuarios.

Sin embargo, algunos sitios web maliciosos pueden robar información privada del usuario, y luego la venta ambulante, así que asegúrese de ver la página de entrada de autorización Autorizar.

3. sitio Web para obtener información acerca de la carta qq / micro del usuario, esta información en la base de datos del sitio, completar el proceso de registro

en esta parte, el artículo OAuth 2.0 es una explicación simple de explicar con mucha claridad.

Por supuesto, parte de la página después de la finalización de la entrada de terceros, todavía se le preguntó para llenar el número de teléfono, correo electrónico o restablecer el nombre de usuario y así sucesivamente.

Otros métodos de registro

Algunos requieren especial que se utiliza para la verificación de registro, tales como:

sitio 1.O2O, los usuarios necesitan para registrar la información relevante de la compañía

clases 2. A tiempo parcial de sitios, los usuarios necesitan una descripción detallada de sus puntos de habilidad, subir trabajos relacionados

en "un usuario eficaz" en el caso de las cosas más necesidad de llenar, el proceso de registro en general será más complicado.

general de los productos tiene dos opciones:

(1) presentar el proceso de registro normal y el contenido se divide en dos procesos, el proceso de registro, proceso de calificación

El propósito de esto es que los usuarios pueden fácilmente "Registro". La experiencia de usuario es buena.

La desventaja es que, para completar el proceso de registro, pero no completaron el proceso de calificación de los usuarios, la mayoría de los permisos no son generalmente abierto, así que asegúrese de hacer la gestión de derechos.

(2) el proceso de registro normal y presentar site-specific proceso de registro de la síntesis de la información

que necesita para preparar una sola vez, para presentar una gran cantidad de información, la burocracia, la mala experiencia del usuario.

La ventaja es que sólo los usuarios clasificados como "usuario registrado" y "turistas", no hay un "usuario registrado pero no pasa la certificación", en términos de la plataforma de control de acceso se puede simplificar mucho.

extensión

1. Código de la batalla ofensiva y defensiva

CAPTCHA Esta cosa es muy interesante, vamos a hablar de su papel en ella, "robots de interrupción, garantía de ser humano."

Pensamos, "usuario registrado" de tal manera que si no llena el código de verificación es necesario, puede ajustar la interfaz no es un formulario para ser presentada directamente al usuario registrado? Y que por el lado de la plataforma, es más que el número de usuario no válido, ¡ah! Detrás de ellos no son personas reales, ah!

Así que hay una plataforma de la demanda, utilice el código para detener el robot. Mientras que el lado defensivo, naturalmente atacar lado, algunas personas tienen la necesidad de ir al registro mayor, el más típico es la marina en Weibo, por lo que tanto como el sombrero negro y un sombrero blanco, como disputas. Permítanme decir unas pocas forma de código común.

(1) código de autenticación de

código de autenticación en la entrada 1. códigos simples (en inglés, números, caracteres), 2. códigos que se han calculado (el número de problemas de cálculo).

Esta clase de códigos, a menudo mediante la defensa 1. Aumento de la gama de un solo carácter, tales como cartas de la digital al + digital, 2 pantalla de caracteres trenzado, 3. Añadir ruido, para añadir un color de fondo se puede apreciar.

La solución atacante general, que comprende 1. estúpida manera, exhaustiva rebanada, + la única segmentación de caracteres varias formas de depósito a cabo, "códigos de la biblioteca", se corta cada uno en el personaje reconocimiento individual, y luego igualar la "biblioteca de códigos", sólo para Captcha sencilla utilidad 2. el uso de la máquina de aprendizaje (comprensión profunda), 3. el uso de la plataforma de codificación.

(2) deslizándola

que el defensor generalmente mediante la generación de más brecha "similar", para aumentar la dificultad de desarrollar el lado de ataque, tales como muesca falso esquina inferior derecha de la imagen de arriba.

El equipo atacante se encuentra generalmente mediante la identificación de la imagen real de la brecha, calcular la posición, tobogán analógica.

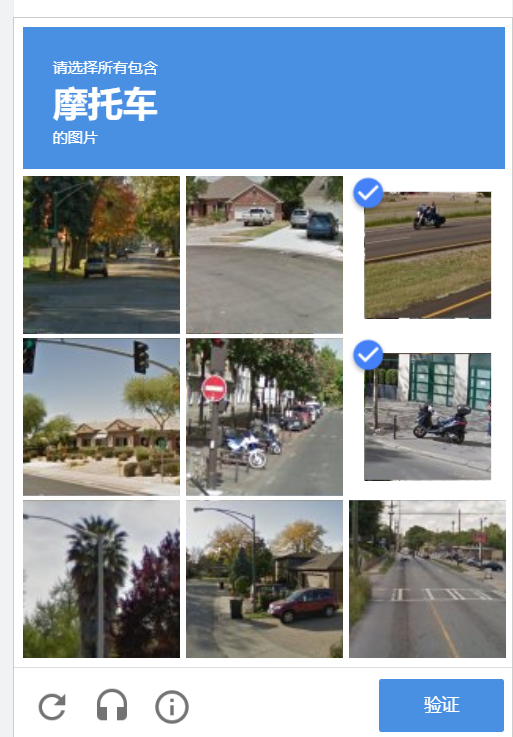

(3) Haga clic para verificar

principio puede examinar esta cuestión Tencent clic para verificar código es qué principio? .

Pero, de hecho atacar lado todavía tiene una forma de simular :)

(4) especificar más de un / artículo, haga clic en la imagen, tales como 12306.

12306 volver manera cuando esta función solo cuando muchos usuarios normales están llorando, venta de entradas, sabes lo difícil esta verificación 2.333.333.

Por supuesto que no es de la idea de que no se rompa, pero tengo que decir, empezar de cero, entonces la línea y consume mucho tiempo. Por supuesto, creo que el atacante debe tener solución, pero no sé nada -

este sitio web de código es 高频访问, cuando los ataques maliciosos, sino también 拦截el papel, como los reptiles.

(5) ser verificado por el aumento del umbral, como el número de teléfono, correo electrónico

atacar lado normalmente crear SMS, el mensaje de "escuchar" función de derivación de esta verificación.

2. El recuerdo de los viejos tiempos: la pregunta de seguridad

de vuelta manera en aquellos días en que el qq registro, más compleja de lo que es ahora, para llenar tres cuestiones más su respuesta, que es "cuestiones de seguridad secretas."

¿Por qué entonces hay una demanda de este tipo? Desde el QQ temprana no tienen un número de teléfono talismán tan poderosa.

Ahora el mundo en línea, podemos decir que los números de teléfono no se pierden, se perderán todos los número de teléfono registrado o el número de teléfono de la cuenta de la plataforma de unión.

Sin embargo, en las circunstancias que "qq número + contraseña", la contraseña es robado, la queja hacia atrás su qq es una cosa muy molesto, no hay un "número de teléfono para recuperar la cuenta" de esta vía rápida, sólo "varios amigos Ayuda quejas "esos canales, entonces uno, es el" cuestiones de seguridad secretas apelación "- e incluso en este caso, me acuerdo de una gran cantidad de QQ robados o que se encuentran de nuevo.

La razón fundamental es que la plataforma no puede distinguir entre el bien y usuarios reales piratería partido, que es el usuario real. La pregunta de seguridad es una forma de resolver esta situación, debido a que los usuarios reales saben la respuesta, pero la piratería no sabe, de manera que la distinción a cabo.